Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Microsoft Sentinel matar in data från många källor. Att arbeta med olika datatyper och tabeller tillsammans kräver att du förstår var och en av dem och skriver och använder unika datauppsättningar för analysregler, arbetsböcker och jaktfrågor för varje typ eller schema.

Ibland behöver du separata regler, arbetsböcker och frågor, även när datatyper delar gemensamma element, till exempel brandväggsenheter. Det kan också vara svårt att korrelera mellan olika typer av data under en undersökning och jakt.

Advanced Security Information Model (ASIM) är ett lager som finns mellan dessa olika källor och användaren. ASIM följer robusthetsprincipen: "Var strikt i det du skickar, var flexibel i vad du accepterar". Med hjälp av robusthetsprincipen som designmönster omvandlar ASIM den egenutvecklade källtelemetrin som samlas in av Microsoft Sentinel till användarvänliga data för att underlätta utbyte och integrering.

Den här artikeln innehåller en översikt över ASIM (Advanced Security Information Model), dess användningsfall och viktiga komponenter.

Tips

Titta också på ASIM-webbseminariet eller granska webbseminariets bilder.

Vanlig ASIM-användning

ASIM ger en sömlös upplevelse för hantering av olika källor i enhetliga, normaliserade vyer genom att tillhandahålla följande funktioner:

Identifiering mellan källor. Normaliserade analysregler fungerar mellan källor, lokalt och i molnet och identifierar attacker som råstyrkeattacker eller omöjliga resor mellan system, inklusive Okta, AWS och Azure.

Källagnostiskt innehåll. Täckningen för både inbyggt och anpassat innehåll med ASIM expanderas automatiskt till alla källor som stöder ASIM, även om källan lades till efter att innehållet skapades. Processhändelseanalys stöder till exempel alla källor som en kund kan använda för att hämta data, till exempel Microsoft Defender för Endpoint, Windows-händelser och Sysmon.

Stöd för dina anpassade källor, i inbyggd analys

Användarvänlighet. När en analytiker har lärt sig ASIM är det mycket enklare att skriva frågor eftersom fältnamnen alltid är desamma.

ASIM och metadata för säkerhetshändelser med öppen källkod

ASIM överensstämmer med ossem-modellen (Open Source Security Events Metadata), vilket möjliggör förutsägbar entitetskorrelation mellan normaliserade tabeller.

OSSEM är ett community-lett projekt som främst fokuserar på dokumentation och standardisering av säkerhetshändelseloggar från olika datakällor och operativsystem. Projektet innehåller också en CIM (Common Information Model) som kan användas för datatekniker under datanormaliseringsprocedurer så att säkerhetsanalytiker kan fråga och analysera data över olika datakällor.

Mer information finns i REFERENSdokumentationen för OSSEM.

ASIM-komponenter

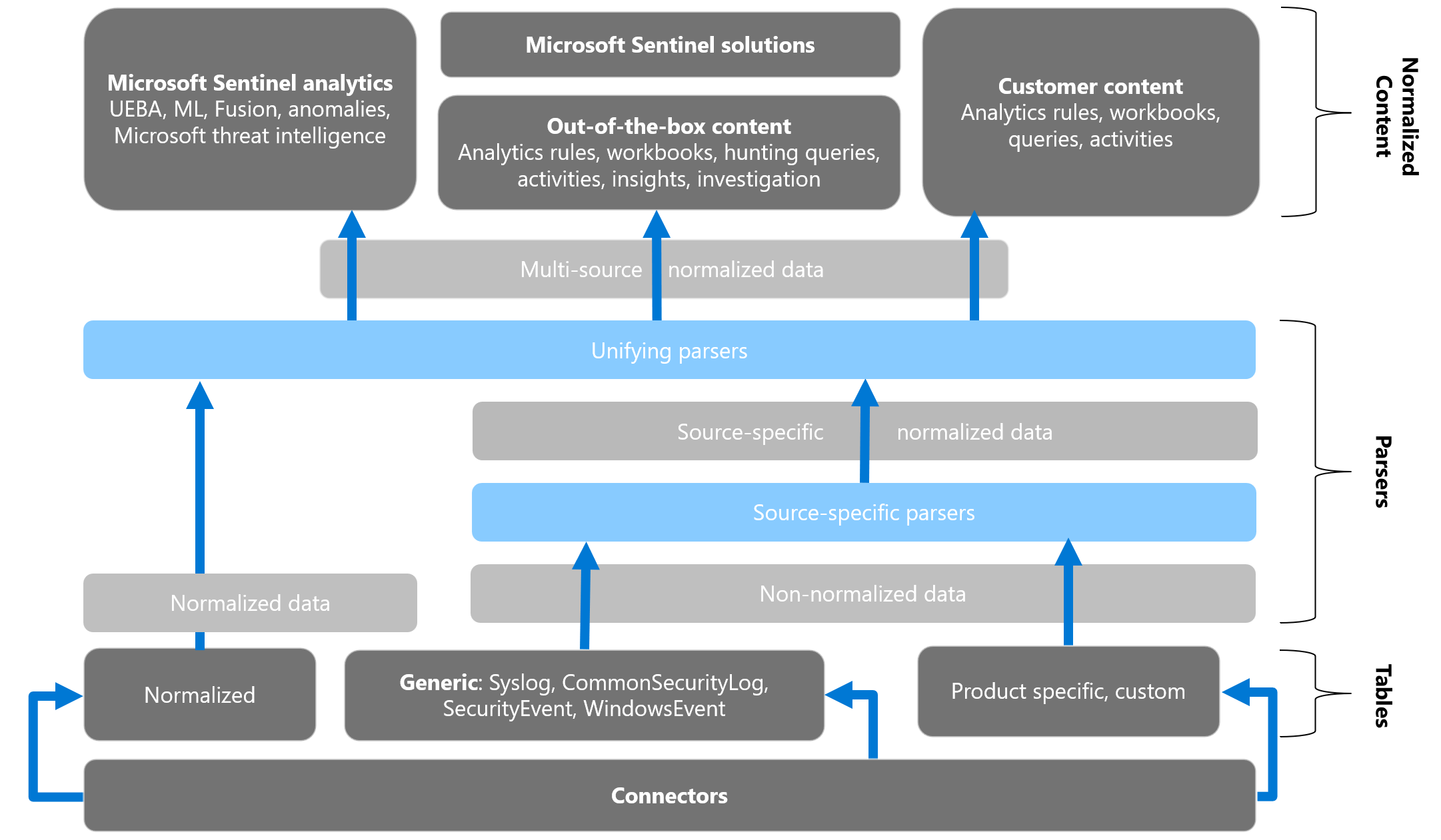

Följande bild visar hur icke-normaliserade data kan översättas till normaliserat innehåll och användas i Microsoft Sentinel. Du kan till exempel börja med en anpassad, produktspecifik, icke-normaliserad tabell och använda en parser och ett normaliseringsschema för att konvertera tabellen till normaliserade data. Använd dina normaliserade data i både Microsoft och anpassad analys, regler, arbetsböcker, frågor med mera.

ASIM innehåller följande komponenter:

Normaliserade scheman

Normaliserade scheman omfattar standarduppsättningar med förutsägbara händelsetyper som du kan använda när du skapar enhetliga funktioner. Varje schema definierar de fält som representerar en händelse, en normaliserad namngivningskonvention för kolumner och ett standardformat för fältvärdena.

ASIM definierar för närvarande följande scheman:

- Aviseringshändelse

- Granskningshändelse

- Autentiseringshändelse

- DHCP-aktivitet

- DNS-aktivitet

- Filaktivitet

- Nätverkssession

- Processhändelse

- Registerhändelse

- Användarhantering

- Webbsession

Mer information finns i ASIM-scheman.

Frågetidsparsers

ASIM använder frågetidsparsrar för att mappa befintliga data till normaliserade scheman med hjälp av KQL-funktioner. Många ASIM-parsers är tillgängliga direkt med Microsoft Sentinel. Fler parsers och versioner av de inbyggda parser som kan ändras kan distribueras från Microsoft Sentinel GitHub-lagringsplats.

Mer information finns i ASIM-parsers.

Inmatningstidsnormalisering

Frågetidsparsers har många fördelar:

- De kräver inte att data ändras, vilket bevarar källformatet.

- Eftersom de inte ändrar data, utan snarare visar en vy över data, är de lätta att utveckla. Du kan utveckla, testa och åtgärda en parser på befintliga data. Dessutom kan parser åtgärdas när ett problem identifieras och korrigeringen gäller för befintliga data.

Å andra sidan, medan ASIM-parsers är optimerade, kan frågetidsparsning göra frågor långsammare, särskilt för stora datamängder. För att lösa detta kompletterar Microsoft Sentinel frågetidens parsning med inmatningstidens parsning. Med inmatningstransformering normaliseras händelserna till normaliserad tabell, vilket påskyndar frågor som använder normaliserade data.

ASIM stöder för närvarande följande interna normaliserade tabeller som mål för inmatningstidsnormalisering:

- ASimAuditEventLogs för granskningshändelseschemat .

- ASimAuthenticationEventLogs för autentiseringsschemat .

- ASimDhcpEventLogs för DHCP-händelseschemat .

- ASimDnsActivityLogs för DNS-schemat .

- ASimFileEventLogs för filhändelseschemat .

- ASimNetworkSessionLogs för nätverkssessionsschemat .

- ASimProcessEventLogs för processhändelseschemat .

- ASimRegistryEventLogs för registrets händelseschema .

- ASimUserManagementActivityLogs för användarhanteringsschemat .

- ASimWebSessionLogs för webbsessionsschemat .

Mer information finns i Inmatningstidsnormalisering.

Innehåll för varje normaliserat schema

Innehåll som använder ASIM innehåller lösningar, analysregler, arbetsböcker, jaktfrågor med mera. Innehållet för varje normaliserat schema fungerar på normaliserade data utan att behöva skapa källspecifikt innehåll.

Mer information finns i ASIM-innehåll.

Komma igång med ASIM

Så här börjar du använda ASIM:

Distribuera en ASIM-baserad domänlösning, till exempel domänlösningen Network Threat Protection Essentials .

Aktivera analysregelmallar som använder ASIM. Mer information finns i innehållslistan för ASIM.

Använd ASIM-jaktfrågorna från Microsoft Sentinel GitHub-lagringsplats när du frågar efter loggar i KQL på sidan Microsoft Sentinel Loggar. Mer information finns i innehållslistan för ASIM.

Skriv dina egna analysregler med hjälp av ASIM eller konvertera befintliga.

Gör så att dina anpassade data kan använda inbyggd analys genom att skriva parsers för dina anpassade källor och lägga till dem i relevant källagnostisk parser.