Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

I den här snabbstarten aktiverar du Microsoft Sentinel och installerar en lösning från innehållshubben. Sedan konfigurerar du en dataanslutning för att börja mata in data i Microsoft Sentinel.

Microsoft Sentinel levereras med många dataanslutningsprogram för Microsoft-produkter, till exempel Microsoft Defender XDR tjänst-till-tjänst-anslutning. Du kan också aktivera inbyggda anslutningsappar för produkter som inte kommer från Microsoft, till exempel Syslog eller Common Event Format (CEF). I den här snabbstarten använder du dataanslutningsappen Azure Activity som är tillgänglig i Azure Activity-lösningen för Microsoft Sentinel.

Information om hur du registrerar Microsoft Sentinel med hjälp av API:et finns i den senaste versionen av Sentinel onboarding-tillstånd som stöds.

Förhandskrav

Aktiv Azure prenumeration. Om du inte har något skapar du ett kostnadsfritt konto innan du börjar.

Behörigheter:

Om du vill aktivera Microsoft Sentinel behöver du deltagarbehörigheter för den prenumeration där Microsoft Sentinel-arbetsytan finns.

Om du vill använda Microsoft Sentinel behöver du antingen behörigheten Microsoft Sentinel deltagare eller Microsoft Sentinel Läsare för resursgruppen som arbetsytan tillhör.

Om du vill installera eller hantera lösningar i innehållshubben behöver du rollen Microsoft Sentinel deltagare i resursgruppen som arbetsytan tillhör.

Om du är en ny Microsoft Sentinel kund och har behörighet som prenumerationsägare eller administratör för användaråtkomst registreras arbetsytan automatiskt i Defender-portalen. Användare av sådana arbetsytor använder endast Microsoft Sentinel i Defender-portalen.

Microsoft Sentinel är en betaltjänst. Granska prisalternativen och sidan Microsoft Sentinel prissättning.

Innan du distribuerar Microsoft Sentinel till en produktionsmiljö bör du granska fördistributionsaktiviteterna och förutsättningarna för att distribuera Microsoft Sentinel.

Skapa en Log Analytics-arbetsyta

Microsoft Sentinel måste läggas till i en arbetsyta. Om du redan har en Log Analytics-arbetsyta kan du gå vidare till att lägga till Microsoft Sentinel på Log Analytics-arbetsytan. Om du inte redan har en Log Analytics-arbetsyta kan du skapa en med hjälp av anvisningarna nedan eller gå till Skapa en Log Analytics-arbetsyta för en mer detaljerad förklaring. Mer information om Log Analytics-arbetsytor finns i Designa distributionen av Azure Övervaka loggar.

Du kan ha kvarhållning som standard på 30 dagar på Log Analytics-arbetsytan som används för Microsoft Sentinel. Om du vill se till att du kan använda alla Microsoft Sentinel funktioner kan du öka kvarhållningen till 90 dagar. Konfigurera principer för datakvarhållning och arkivering i Azure Övervaka loggar.

Logga in på Azure-portalen.

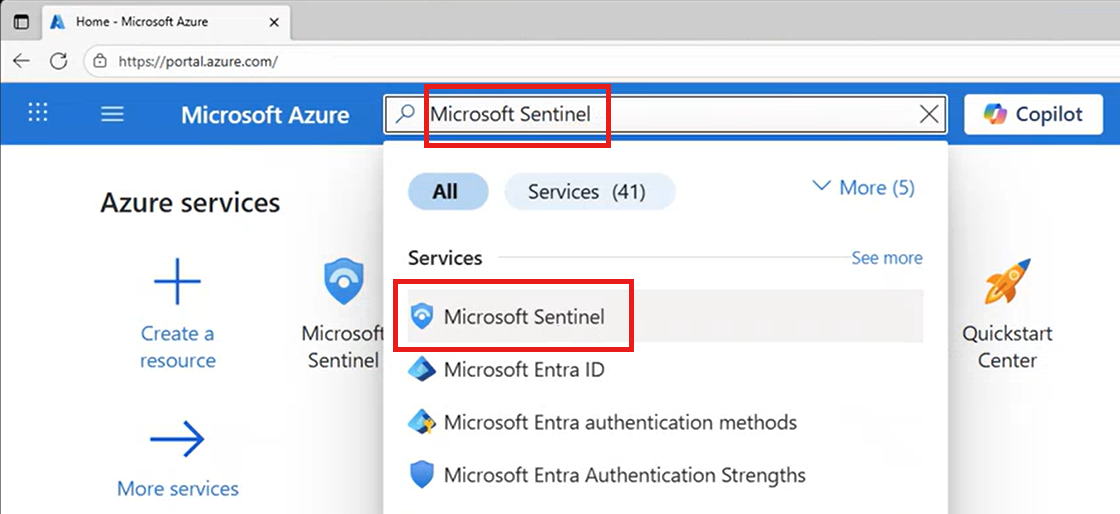

Sök efter och välj Microsoft Sentinel.

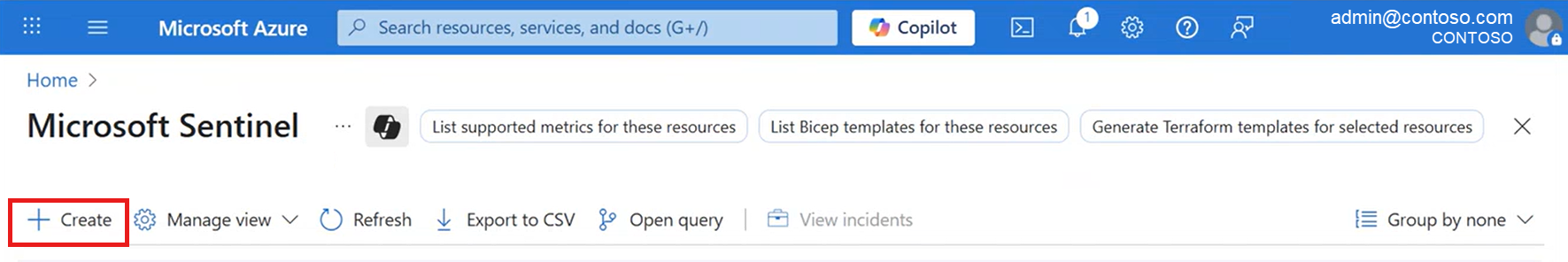

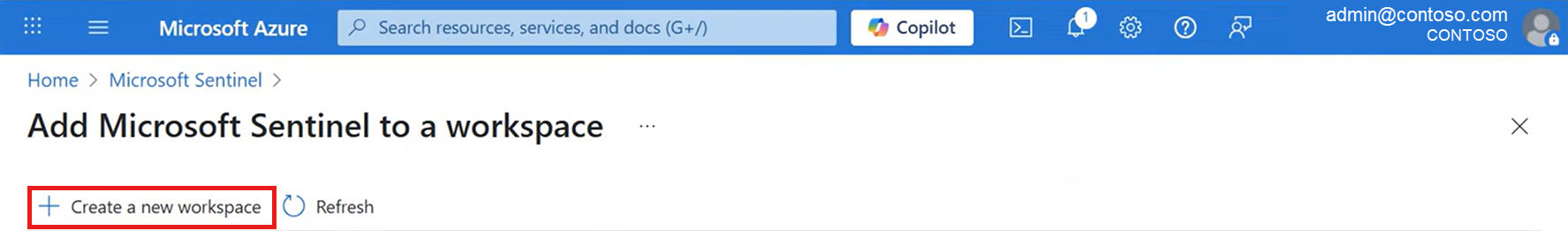

Välj Skapa.

Välj Skapa en ny arbetsyta.

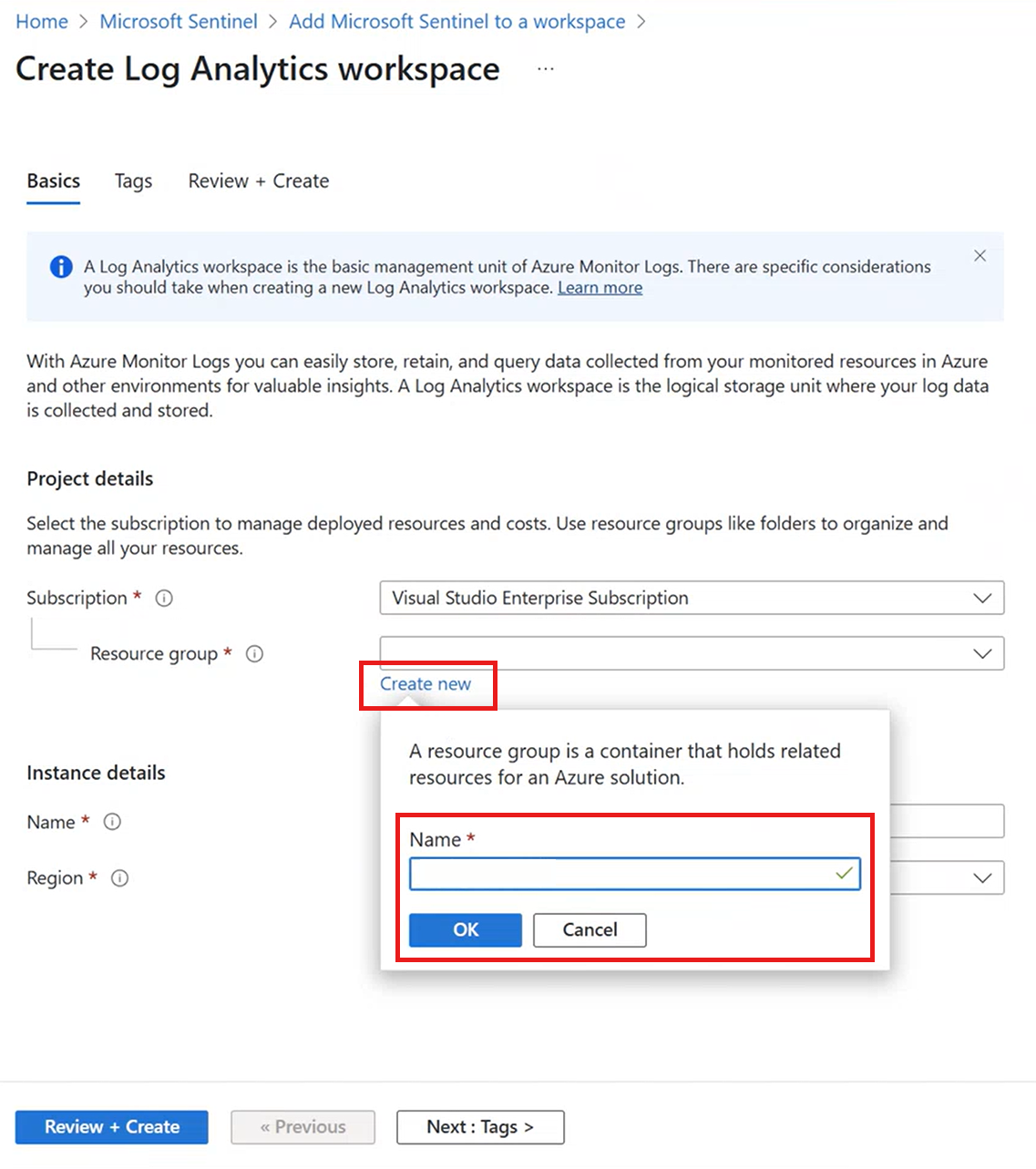

UnderPrenumerationsresursgrupp> väljer du Skapa ny. Ange ett namn för resursgruppen och välj OK.

Ge arbetsytan ett namn och välj en region och välj sedan Granska + skapa. (Se vilka regioner Log Analytics är tillgängligt i.)

När valideringen har slutförts väljer du Skapa. Vänta tills distributionen är klar.

Lägga till Microsoft Sentinel på Log Analytics-arbetsytan

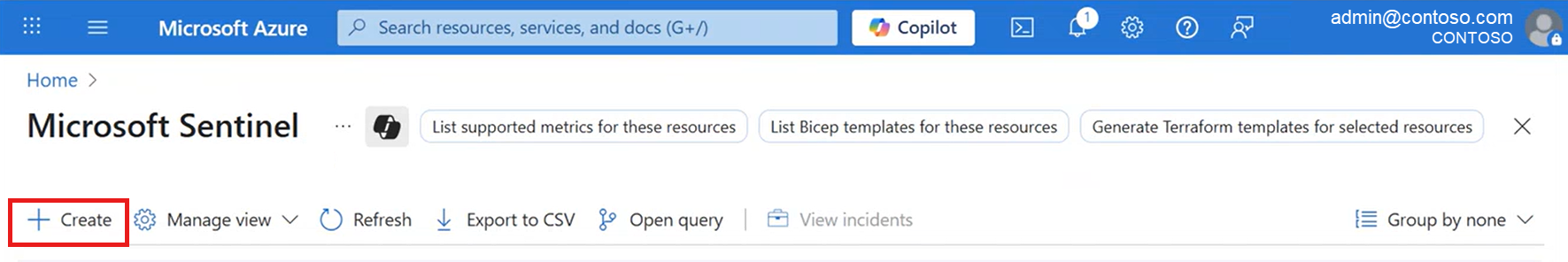

Från Azure Portal söker du efter och väljer Microsoft Sentinel.

Välj Skapa.

Välj den arbetsyta som du vill använda och välj Lägg till. Du kan köra Microsoft Sentinel på mer än en arbetsyta, men data är isolerade till en enda arbetsyta.

- Standardarbetsytorna som skapats av Microsoft Defender för molnet visas inte i listan. Du kan inte installera Microsoft Sentinel på dessa arbetsytor.

- När den har distribuerats på en arbetsyta stöder Microsoft Sentinel inte att flytta arbetsytan till en annan resursgrupp eller prenumeration.

Obs!

Om din arbetsyta inte registreras automatiskt i Defender-portalen rekommenderar vi registrering för en enhetlig upplevelse av att hantera säkerhetsåtgärder (SecOps) i både Microsoft Sentinel och andra Microsoft-säkerhetstjänster. Mer information finns i Publicera Microsoft Sentinel till Defender-portalen.

Om arbetsytan registreras automatiskt, eller om du bestämmer dig för att publicera din arbetsyta nu, kan du fortsätta procedurerna i den här artikeln från Defender-portalen. Om det här är första gången du använder Defender-portalen blir det en fördröjning på några minuter medan processen slutförs.

Åtkomst Microsoft Sentinel i Defender-portalen

Så här kommer du åt Microsoft Sentinel i Defender-portalen:

Logga in på Defender-portalen.

Första gången du öppnar Defender-portalen tar det lite tid att etablera din klientorganisation.

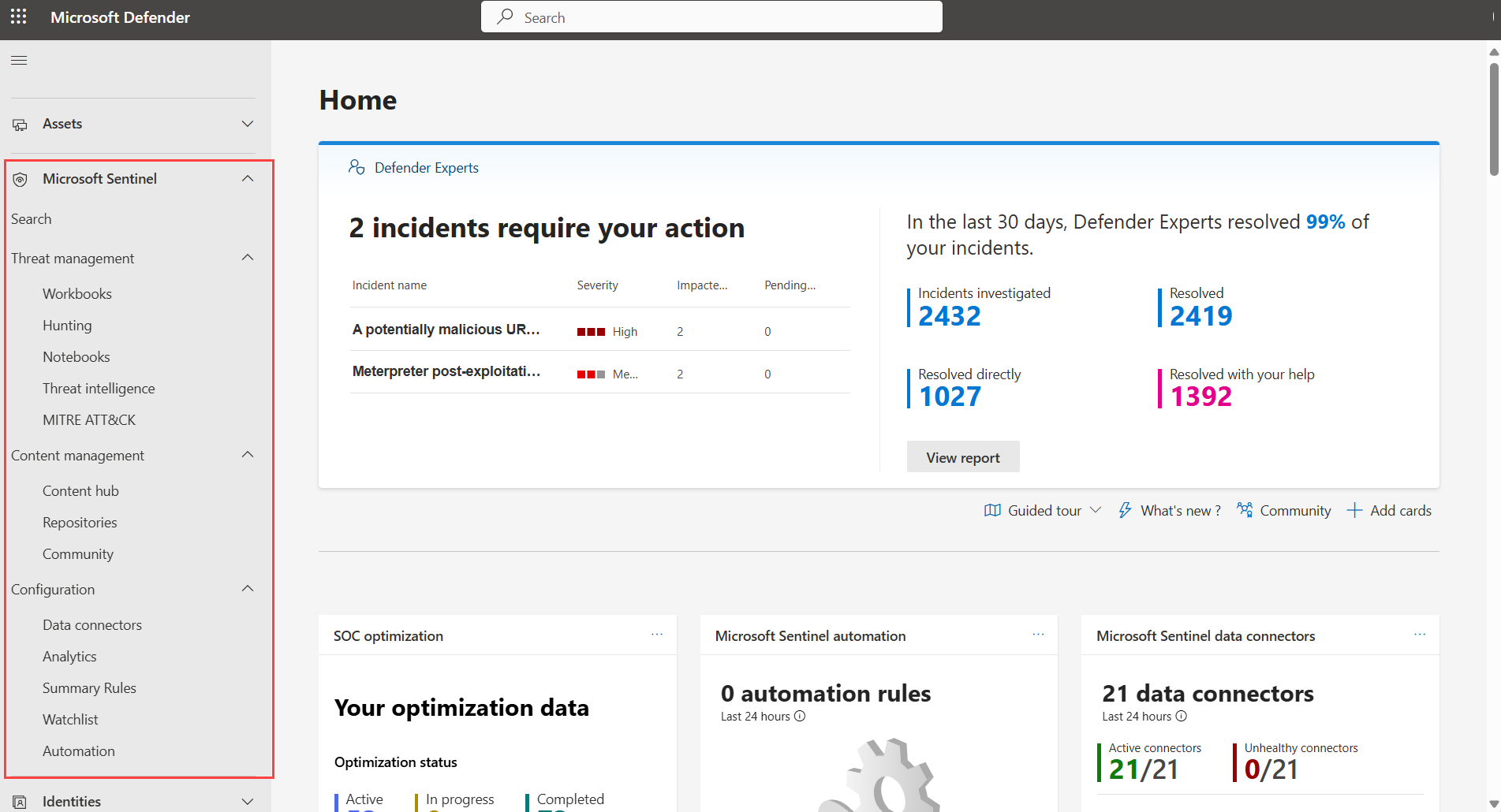

När du har etablerat ser du Microsoft Sentinel tillgängligt i navigeringsfönstret, med Microsoft Sentinel noder kapslade i. Till exempel:

Rulla nedåt i navigeringsfönstret och välj Inställningar > Microsoft Sentinel > Arbetsytor för att visa arbetsytorna som är registrerade i Defender-portalen och tillgängliga för dig.

Defender-portalen stöder flera arbetsytor, där en arbetsyta fungerar som den primära arbetsytan per klientorganisation. Mer information finns i Flera Microsoft Sentinel arbetsytor i Defender-portalen och Microsoft Defender hantering av flera klientorganisationer.

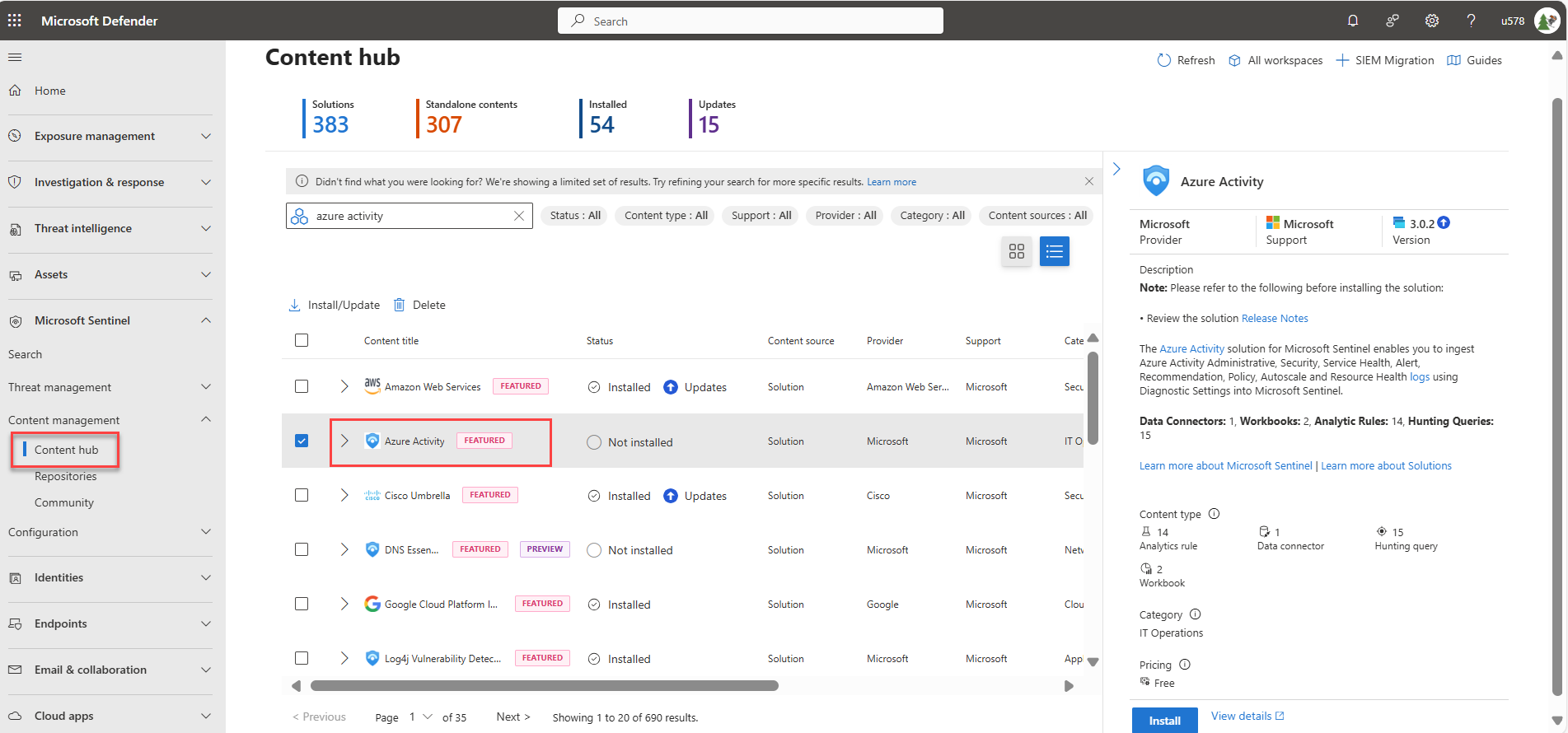

Installera en lösning från innehållshubben

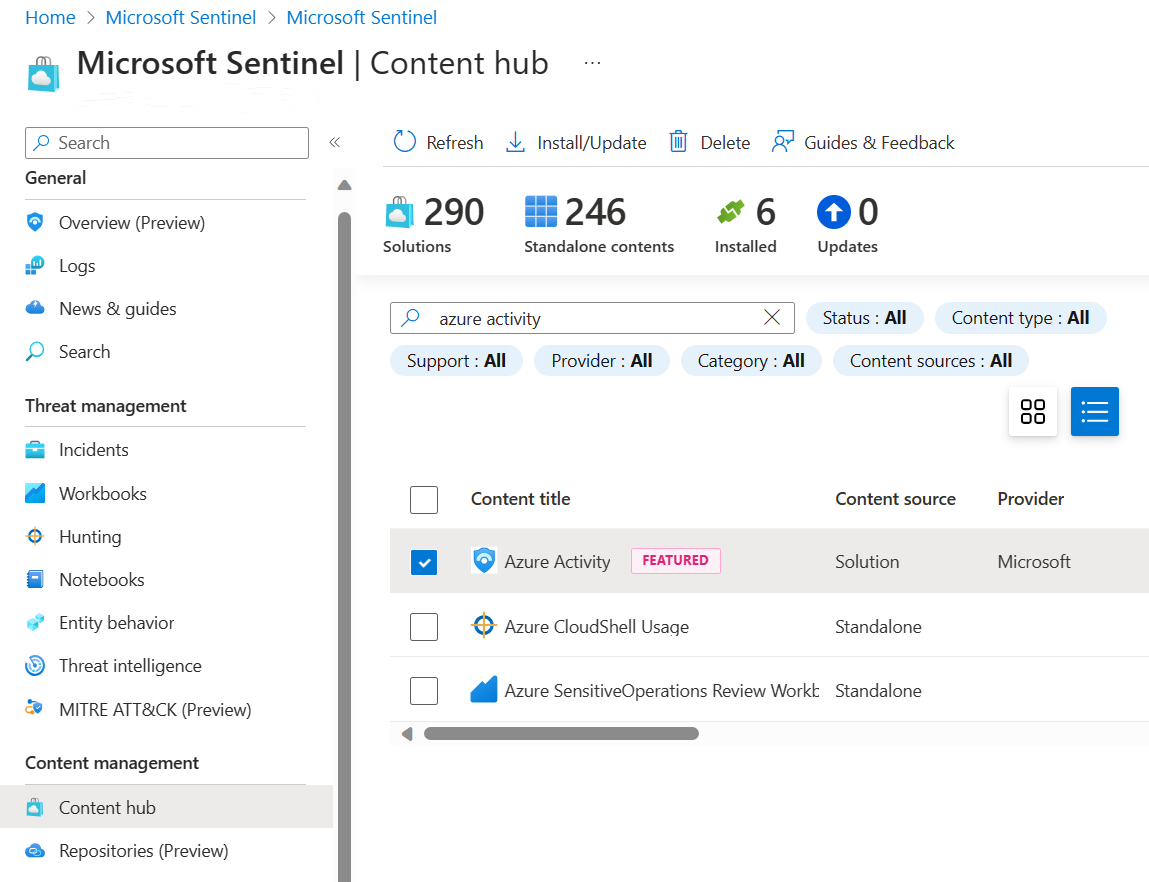

Innehållshubben i Microsoft Sentinel är den centraliserade platsen för att identifiera och hantera inbyggt innehåll, inklusive dataanslutningar. I den här snabbstarten installerar du lösningen för Azure Activity.

I Microsoft Sentinel bläddrar du till sidan Innehållshubb och letar reda på och väljer lösningen Azure aktivitet.

I lösningsinformationsfönstret på sidan väljer du Installera.

Konfigurera dataanslutningsappen

Microsoft Sentinel matar in data från tjänster och appar genom att ansluta till tjänsten och vidarebefordra händelser och loggar till Microsoft Sentinel. I den här snabbstarten installerar du dataanslutningsappen för att vidarebefordra data för Azure activity till Microsoft Sentinel.

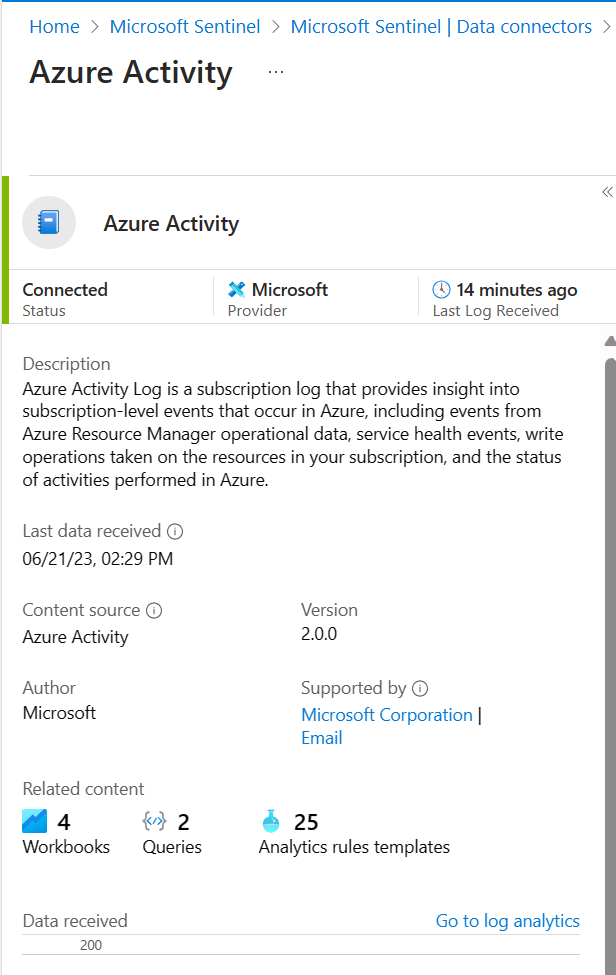

I Microsoft Sentinel väljer duAnslutningsappar för konfigurationsdata> och söker efter och väljer dataanslutningen Azure aktivitet.

I informationsfönstret för anslutningsprogrammet väljer du Sidan Öppna anslutningsapp. Använd anvisningarna på sidan Azure Activity Connector för att konfigurera dataanslutningen.

Välj Starta Azure Policy tilldelningsguiden.

På fliken Grundläggande anger du omfånget till den prenumeration och resursgrupp som har aktivitet att skicka till Microsoft Sentinel. Välj till exempel den prenumeration som innehåller din Microsoft Sentinel-instans.

Välj fliken Parametrar och ange den primära Log Analytics-arbetsytan. Det här bör vara arbetsytan där Microsoft Sentinel är installerat.

Välj Granska + skapa och Skapa.

Generera aktivitetsdata

Nu ska vi generera vissa aktivitetsdata genom att aktivera en regel som ingår i Azure activity-lösningen för Microsoft Sentinel. Det här steget visar också hur du hanterar innehåll i innehållshubben.

I Microsoft Sentinel väljer du Innehållshubb och söker efter och väljer mallen för regel för misstänkt resursdistribution i Azure activity-lösningen.

I informationsfönstret väljer du Skapa regel för att skapa en ny regel med hjälp av guiden Analysregel.

I guiden Analysregel – Skapa en ny schemalagd regel ändrar du Status till Aktiverad.

På den här fliken och alla andra flikar i guiden lämnar du standardvärdena som de är.

På fliken Granska och skapa väljer du Skapa.

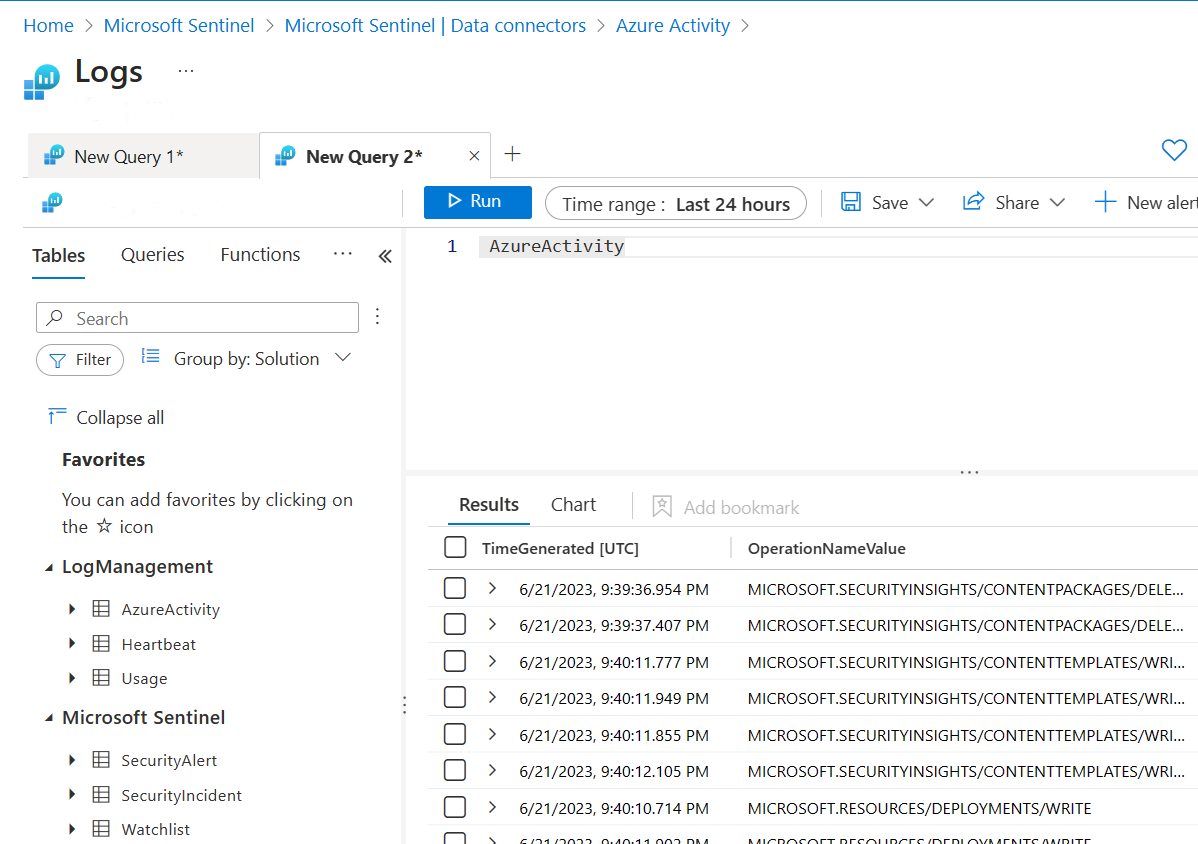

Visa data som matas in i Microsoft Sentinel

Nu när du har aktiverat anslutningsappen för Azure-aktivitetsdata och genererat vissa aktivitetsdata kan vi visa de aktivitetsdata som lagts till på arbetsytan.

I Microsoft Sentinel väljer duAnslutningsappar för konfigurationsdata> och söker efter och väljer dataanslutningen Azure aktivitet.

I informationsfönstret för anslutningsprogrammet väljer du Sidan Öppna anslutningsapp.

Granska status för dataanslutningsappen. Den ska vara Ansluten.

Välj en flik att fortsätta, beroende på vilken portal du använder:

Välj Gå till logganalys för att öppna sidan Avancerad jakt .

Längst upp i fönstret bredvid fliken Ny fråga väljer du för + att lägga till en ny frågeflik.

Kör följande fråga för att visa aktivitetsdatumet som matats in på arbetsytan:

AzureActivity

Till exempel:

Nästa steg

I den här snabbstarten aktiverade du Microsoft Sentinel och installerade en lösning från innehållshubben. Sedan konfigurerar du en dataanslutning för att börja mata in data i Microsoft Sentinel. Du har också kontrollerat att data matas in genom att visa data på arbetsytan.

Om du är en ny kund som automatiskt har registrerats i Defender-portalen får användarna endast åtkomst till Microsoft Sentinel i Defender-portalen. När du använder Microsoft Sentinel dokumentationen måste du välja defender-portalversionen av dokumentationen.

- Information om hur du visualiserar de data som du har samlat in med hjälp av instrumentpaneler och arbetsböcker finns i Visualisera insamlade data.

- Information om hur du identifierar hot med hjälp av analysregler finns i Självstudie: Identifiera hot med hjälp av analysregler i Microsoft Sentinel.