Flytta virtuella Azure-datorer mellan Azure Government och offentliga regioner

Du kanske vill flytta dina virtuella IaaS-datorer mellan Azure Government och offentliga regioner för att öka tillgängligheten för dina befintliga virtuella datorer, förbättra hanterbarheten eller av styrningsskäl, enligt beskrivningen här.

Förutom att använda Azure Site Recovery-tjänsten för att hantera och samordna haveriberedskap för lokala datorer och virtuella Azure-datorer för affärskontinuitet och haveriberedskap (BCDR), kan du också använda Site Recovery för att hantera flytt av virtuella Azure-datorer till en sekundär region.

Den här självstudien visar hur du flyttar virtuella Azure-datorer mellan Azure Government och offentliga regioner med Hjälp av Azure Site Recovery. Samma kan utökas för att flytta virtuella datorer mellan regionpar som inte finns i samma geografiska kluster. I den här självstudien lär du dig att:

- Verifiera kraven

- Förbereda de virtuella källdatorerna

- Förbereda målregionen

- Kopiera data till målregionen

- Testa konfigurationen

- Utföra flytten

- Ta bort resurserna från källregionen

Viktigt!

Den här självstudien visar hur du flyttar virtuella Azure-datorer mellan Azure Government och offentliga regioner, eller mellan regionspar som inte stöds av den vanliga haveriberedskapslösningen för virtuella Azure-datorer. Om dina käll- och målregionpar stöds kan du läsa det här dokumentet för flytten. Om ditt krav är att förbättra tillgängligheten genom att flytta virtuella datorer i en tillgänglighetsuppsättning till zonfästa virtuella datorer i en annan region kan du läsa självstudien här.

Viktigt!

Det är inte lämpligt att använda den här metoden för att konfigurera DR mellan regionpar som inte stöds eftersom paren definieras med datafördröjningen i åtanke, vilket är viktigt för ett DR-scenario.

Verifiera kraven

Kommentar

Se till att du förstår arkitekturen och komponenterna för det här scenariot. Den här arkitekturen används för att flytta virtuella Azure-datorer genom att behandla de virtuella datorerna som fysiska servrar.

Granska kraven för stöd för alla komponenter.

Kontrollera att de servrar som du vill replikera uppfyller kraven för virtuella Azure-datorer.

Förbered ett konto för automatisk installation av mobilitetstjänsten på varje server som du vill replikera.

När du har redundansväxla till målregionen i Azure kan du inte direkt utföra ett återställningsfel till källregionen. Du måste konfigurera replikering igen tillbaka till målet.

Verifiera Behörigheter för Azure-konto

Kontrollera att ditt Azure-konto har behörighet för replikering av virtuella datorer till Azure.

- Granska de behörigheter du behöver för att replikera datorer till Azure.

- Verifiera och ändra behörigheter för rollbaserad åtkomstkontroll i Azure (Azure RBAC).

Skapa ett Azure-nätverk

Konfigurera Azure-målnätverket.

- Virtuella Azure-datorer placeras i det här nätverket när de skapas efter redundansväxlingen.

- Nätverket ska finnas i samma region som Recovery Services-valvet

Skapa ett Azure-lagringskonto

Konfigurera ett Azure Storage-konto.

- Site Recovery replikerar lokala datorer till Azure Storage. Virtuella Azure-datorer skapas från lagringen när redundansväxlingen har inträffat.

- Lagringskontot måste finnas i samma region som Recovery Services-valvet.

Förbereda de virtuella källdatorerna

Förbereda ett konto för installation av mobilitetstjänsten

Mobilitetstjänsten måste vara installerad på varje server som du vill replikera. Site Recovery installerar den här tjänsten automatiskt när du aktiverar replikering för servern. Om du vill installera automatiskt måste du förbereda ett konto som Site Recovery använder för att komma åt servern.

- Du kan använda en domän eller ett lokalt konto

- Om du inte använder ett domänkonto för virtuella Windows-datorer inaktiverar du åtkomstkontroll för fjärranvändare på den lokala datorn. För att göra detta lägger du till DWORD-posten LocalAccountTokenFilterPolicy i registret under HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System med värdet 1.

- Om du vill lägga till registerposten för att inaktivera inställningen från en CLI skriver du:

REG ADD HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v LocalAccountTokenFilterPolicy /t REG_DWORD /d 1. - För Linux ska kontot vara rot på Linux-källservern.

Förbereda målregionen

Kontrollera att azure-prenumerationen gör att du kan skapa virtuella datorer i målregionen som används för haveriberedskap. Kontakta supporten och aktivera den kvot som krävs.

Kontrollera att din prenumeration har tillräckligt med resurser för att stödja virtuella datorer med storlekar som matchar dina virtuella källdatorer. Om du använder Site Recovery för att kopiera data till målet väljer den samma storlek eller närmaste möjliga storlek för den virtuella måldatorn.

Se till att du skapar en målresurs för varje komponent som identifieras i källans nätverkslayout. Det här är viktigt för att säkerställa att dina virtuella datorer efter att ha klippt över till målregionen har alla funktioner och funktioner som du hade i källan.

Kommentar

Azure Site Recovery identifierar och skapar automatiskt ett virtuellt nätverk när du aktiverar replikering för den virtuella källdatorn, eller så kan du skapa ett nätverk i förväg och tilldela till den virtuella datorn i användarflödet för att aktivera replikering. Men för andra resurser måste du skapa dem manuellt i målregionen.

Se följande dokument för att skapa de vanligaste nätverksresurserna som är relevanta för dig, baserat på konfigurationen av den virtuella källdatorn.

Alla andra nätverkskomponenter beskrivs i nätverkets dokumentation.

Du kan skapa ett icke-produktionsnätverk manuellt i målregionen om du vill testa konfigurationen innan du slutgiltigt växlar över till målregionen. Detta ger minimala störningar i produktionen och rekommenderas därför.

Kopiera data till målregionen

I stegen nedan får du hjälp att kopiera data till målregionen med hjälp av Azure Site Recovery.

Skapa valvet i valfri region, utom i källregionen.

- Logga in på Azure-portalen>Recovery Services.

- Klicka på Skapa en resurs>Hanteringsverktyg>Backup och Site Recovery.

- I Namn anger du det egna namnet ContosoVMVault. Om du har fler än en a. prenumeration väljer du lämplig prenumeration.

- Skapa en resursgrupp med namnet ContosoRG.

- Ange en Azure-region. Information om vilka regioner som stöds finns under Geografisk tillgänglighet i avsnittet med Azure Site Recovery-prisinformation.

- I Recovery Services-valv klickar du på Översikt>ConsotoVMVault>+Replikera

- Välj Till Azure>Inte virtualiserad/övrigt.

Konfigurera konfigurationsservern för att identifiera virtuella datorer.

Konfigurera konfigurationsservern, registrera den i valvet och identifiera virtuella datorer.

Klicka på Site Recovery>Förbered infrastrukturkälla.>

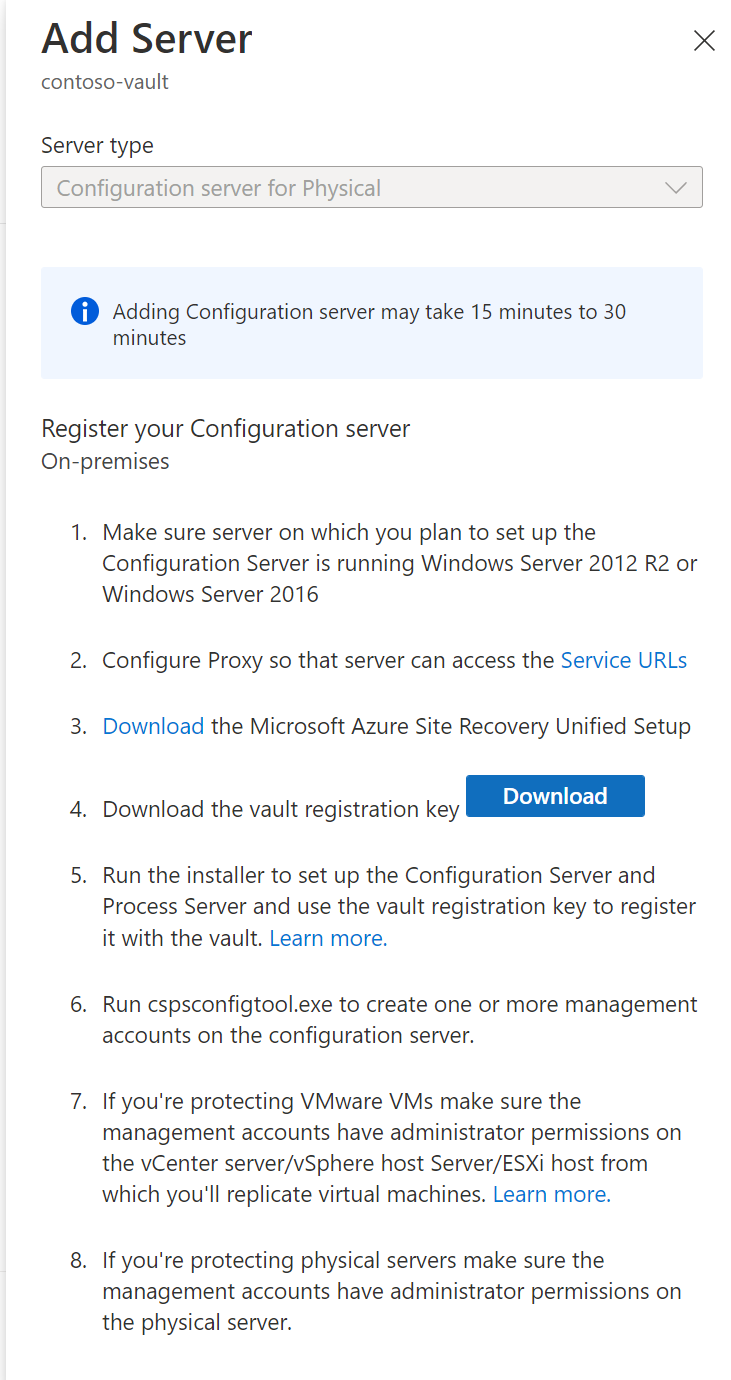

Om du inte har en konfigurationsserver redo kan du använda alternativet Lägg till konfigurationsserver .

I Lägg till server kontrollerar du att konfigurationsservern visas i servertyp.

Ladda ned installationsfilen för Enhetlig installation av Site Recovery.

Ladda ned valvregistreringsnyckeln. Du behöver detta när du kör enhetlig installation. Nyckeln är giltig i fem dagar efter att du har genererat den.

Registrera konfigurationsservern i valvet

Gör följande innan du börjar:

Verifiera tidsnoggrannhet

På konfigurationsserverdatorn kontrollerar du att systemklockan är synkroniserad med en tidsserver. Det bör matcha. Om det är 15 minuter framför eller bakom kan installationen misslyckas.

Verifiera anslutningen

Kontrollera att datorn har åtkomst till dessa URL:er baserat på din miljö:

| Name | Kommersiell URL | Myndighets-URL | beskrivning |

|---|---|---|---|

| Microsoft Entra ID | login.microsoftonline.com |

login.microsoftonline.us |

Används för Access Control och identitetshantering. |

| Backup | *.backup.windowsazure.com |

*.backup.windowsazure.us |

Används för överföring av replikeringsdata och koordination. |

| Replikering | *.hypervrecoverymanager.windowsazure.com |

*.hypervrecoverymanager.windowsazure.us |

Används för åtgärder för replikeringshantering och koordination. |

| Storage | *.blob.core.windows.net |

*.blob.core.usgovcloudapi.net |

Används för åtkomst till lagringskontot som lagrar replikerade data. |

| Telemetri (valfritt) | dc.services.visualstudio.com |

dc.services.visualstudio.com |

Används för telemetri. |

| Tidssynkronisering | time.windows.com |

time.nist.gov |

Används för att kontrollera tidssynkronisering mellan system och global tid i alla distributioner. |

IP-adressbaserade brandväggsregler bör tillåta kommunikation till alla Azure-URL:er som anges ovan via HTTPS-porten (443). För att förenkla och begränsa IP-intervallen rekommenderar vi att URL-filtrering görs.

- Kommersiella IP-adresser – Tillåt IP-intervall för Azure Datacenter och HTTPS-porten (443). Tillåt IP-adressintervall för Azure-regionen i din prenumeration för att stödja URL:er för Microsoft Entra-ID, säkerhetskopiering, replikering och lagring.

- Myndighets-IP-adresser – Tillåt IP-intervall för Azure Government Datacenter och HTTPS-porten (443) för alla USGov-regioner (Virginia, Texas, Arizona och Iowa) att stödja URL:er för Microsoft Entra-ID, säkerhetskopiering, replikering och lagring.

Kör installationsprogrammet

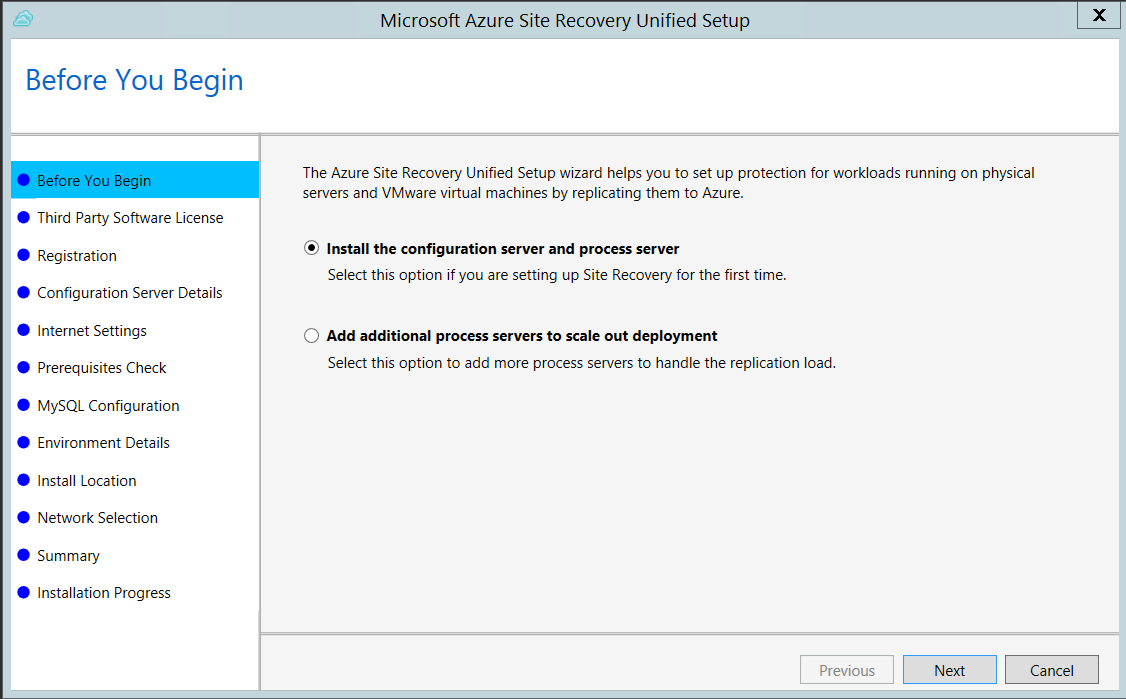

Kör Enhetlig installation som lokal administratör för att installera konfigurationsservern. Processervern och huvudmålservern installeras också som standard på konfigurationsservern.

Kör det enhetliga installationsprogrammet.

I Innan du börjar väljer du Installera konfigurationsservern och processervern.

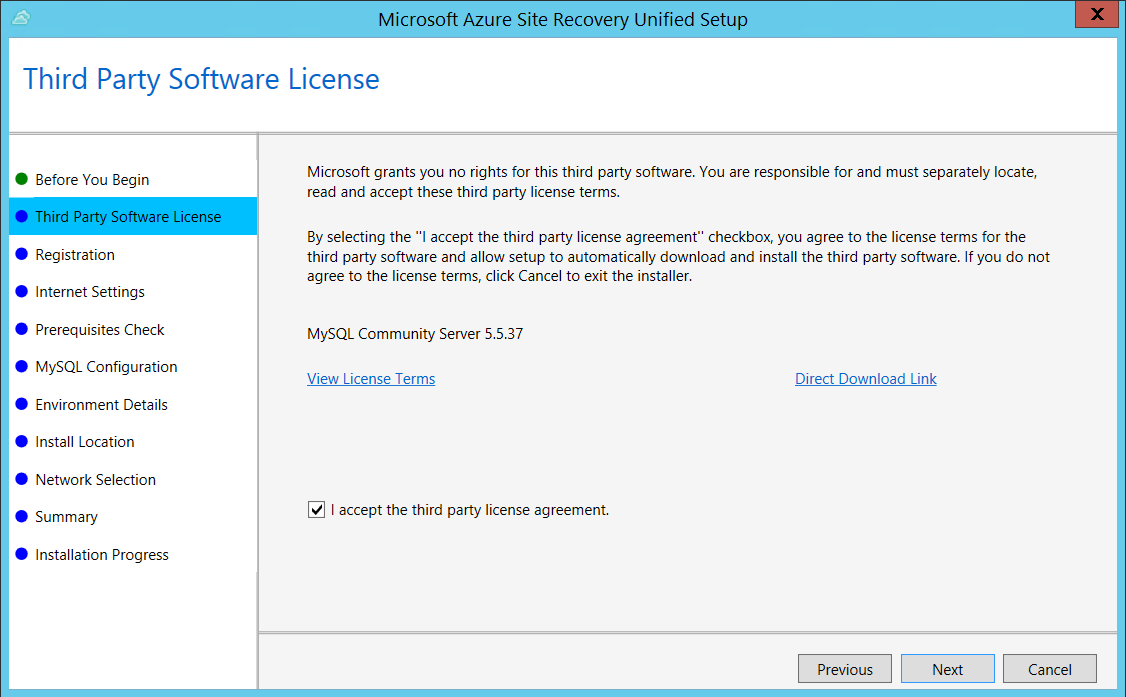

I Third Party Software License (Licens för programvara från tredje part) klickar du på I Accept (Jag accepterar) för att ladda ned och installera MySQL.

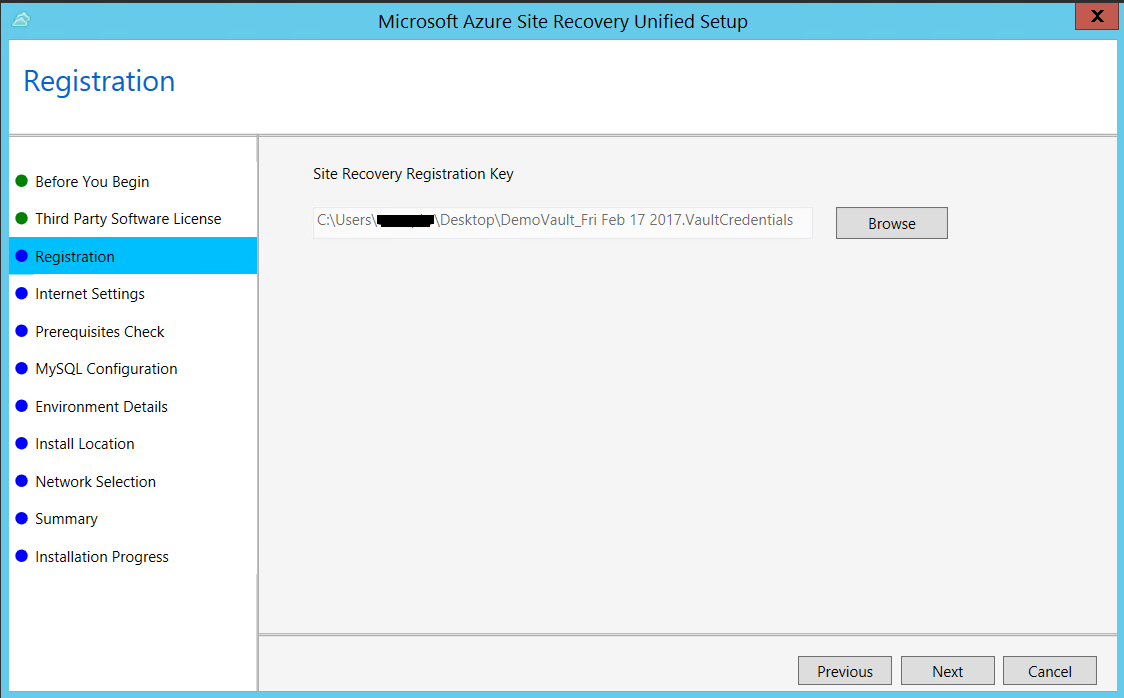

I Registration (Registrering) väljer du den registreringsnyckel som du hämtade från valvet.

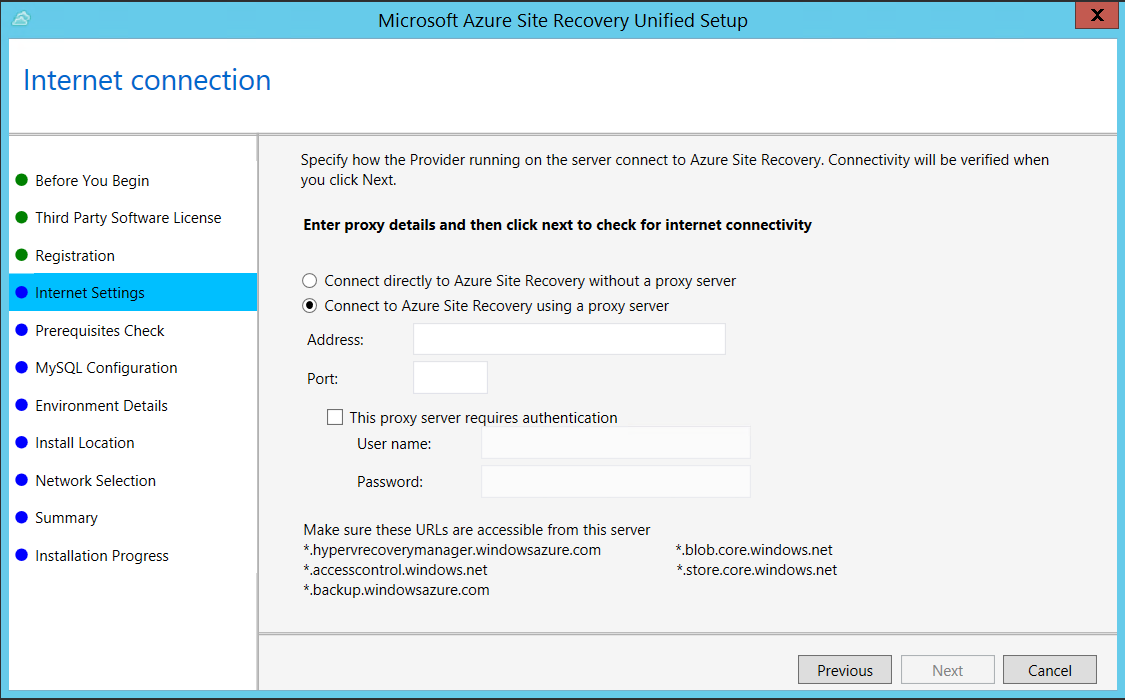

I Internet Settings (Internetinställningar) anger du hur providern som körs på konfigurationsservern ska ansluta till Azure Site Recovery via internet. Kontrollera att du har tillåtit de url:er som krävs.

- Om du vill ansluta med proxyn som för närvarande är konfigurerad på datorn väljer du Anslut till Azure Site Recovery med hjälp av en proxyserver.

- Om du vill att providern ska ansluta direkt väljer du Anslut direkt till Azure Site Recovery utan en proxyserver.

- Om den befintliga proxyn kräver autentisering eller om du vill använda en anpassad proxy för provideranslutningen väljer du Anslut med anpassade proxyinställningar och anger adress, port och autentiseringsuppgifter.

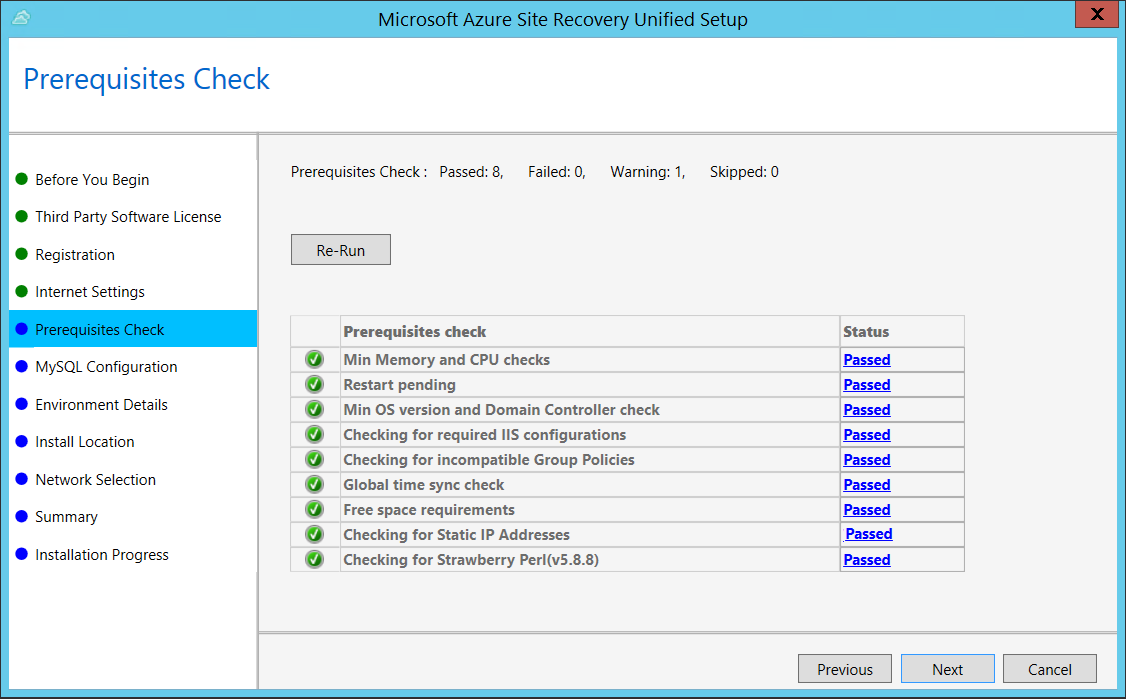

I Kravkontroll körs en kontroll för att se till att installationen kan köras. Om det visas en varning om synkroniseringskontrollen för global tid kontrollerar du att systemklockans tid (inställningarna för datum och tid) är samma som tidszonen.

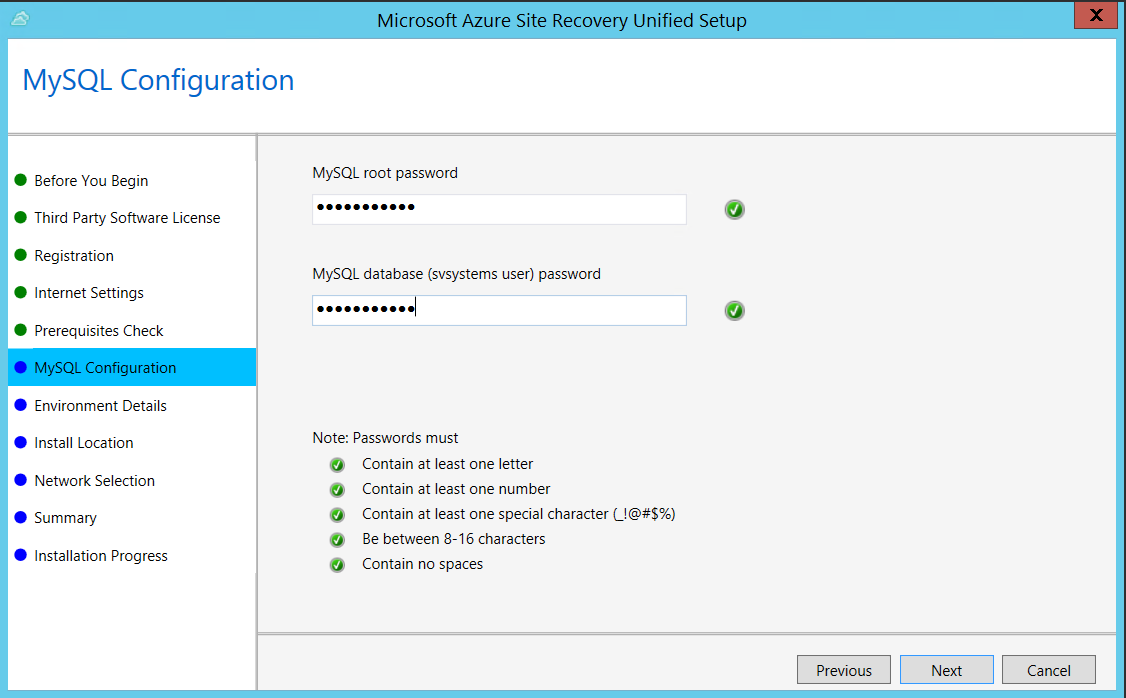

I MySQL Configuration (MySQL-konfiguration) skapar du autentiseringsuppgifter för att logga in på den MySQL-serverinstans som är installerad.

I Miljöinformation väljer du Nej om du replikerar virtuella Azure Stack-datorer eller fysiska servrar.

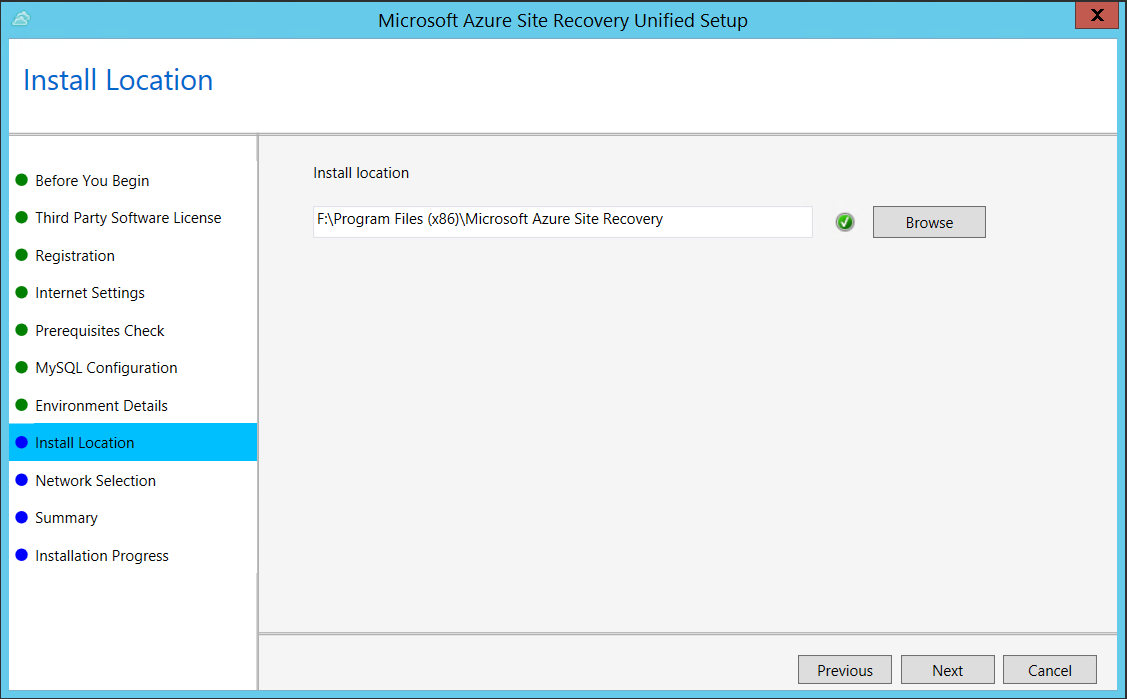

I Installationsplats väljer du om du vill installera binärfilerna och lagra cachen. Enheten du väljer måste ha minst 5 GB tillgängligt utrymme, men vi rekommenderar en cacheenhet med 600 GB eller mer ledigt utrymme.

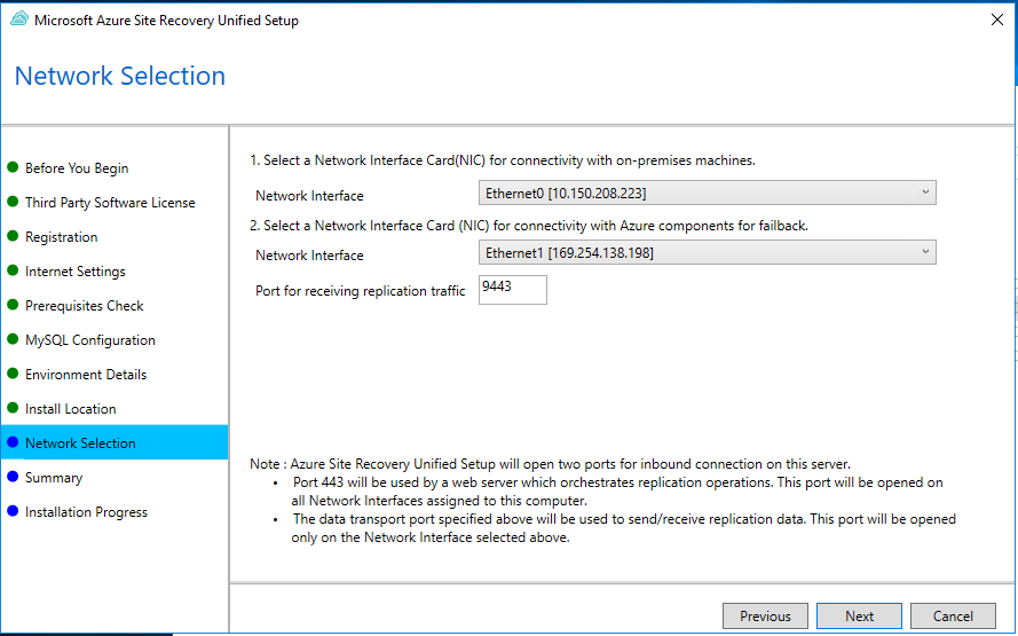

I Nätverksval väljer du först det nätverkskort som den inbyggda processservern använder för identifiering och push-installation av mobilitetstjänsten på källdatorer och väljer sedan det nätverkskort som konfigurationsservern använder för anslutning till Azure. Port 9443 är standardporten som används för att skicka och ta emot replikeringstrafik, men du kan ändra portnumret så att det passar din miljö. Förutom port 9443 öppnar vi också port 443, som används av en webbserver för att dirigera replikeringsåtgärder. Använd inte port 443 för att skicka eller ta emot replikeringstrafik.

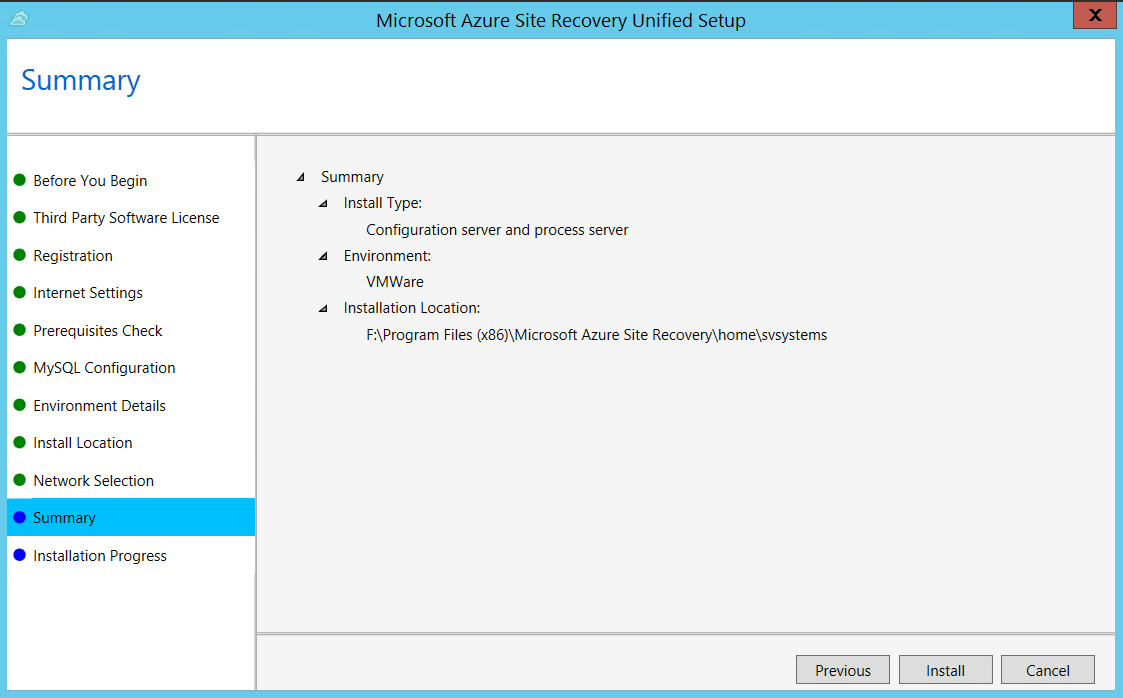

I Sammanfattning granskar du informationen och klickar på Installera. När installationen är klar skapas en lösenfras. Du behöver den när du aktiverar replikering. Kopiera lösenfrasen och förvara den på en säker plats.

När registreringen är klar visas servern på bladet Inställningar>Servrar i valvet.

När registreringen är klar visas konfigurationsservern på sidan Inställningar>servrar i valvet.

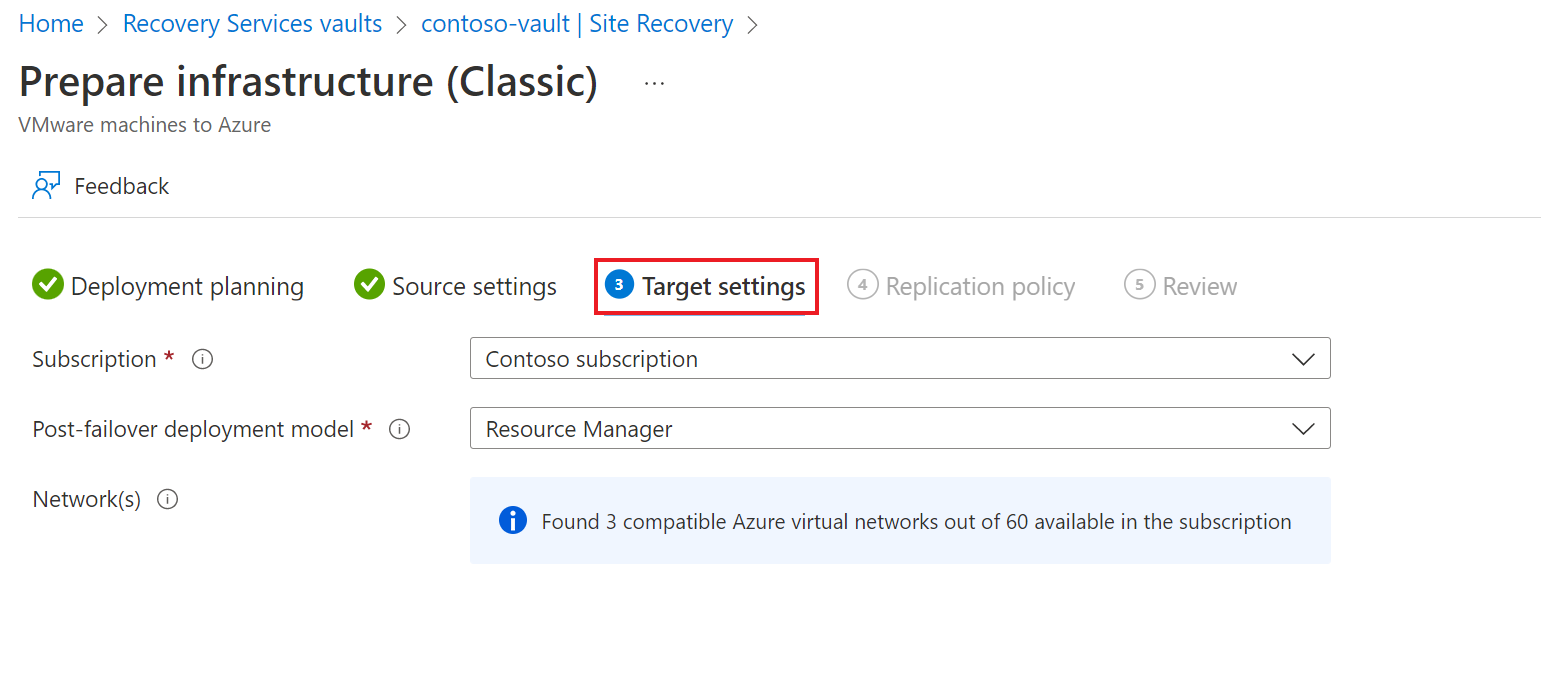

Konfigurera målinställningar för replikering

Välj och kontrollera målresurserna.

Klicka på Förbered infrastruktur>Mål och välj den Azure-prenumeration som du vill använda.

Gör följande på fliken Målinställningar :

- Under Prenumeration väljer du den Azure-prenumeration som du vill använda.

- Under Distributionsmodell efter redundans anger du måldistributionsmodellen.

Site Recovery kontrollerar att du har ett eller flera kompatibla Azure-lagringskonton och Azure-nätverk.

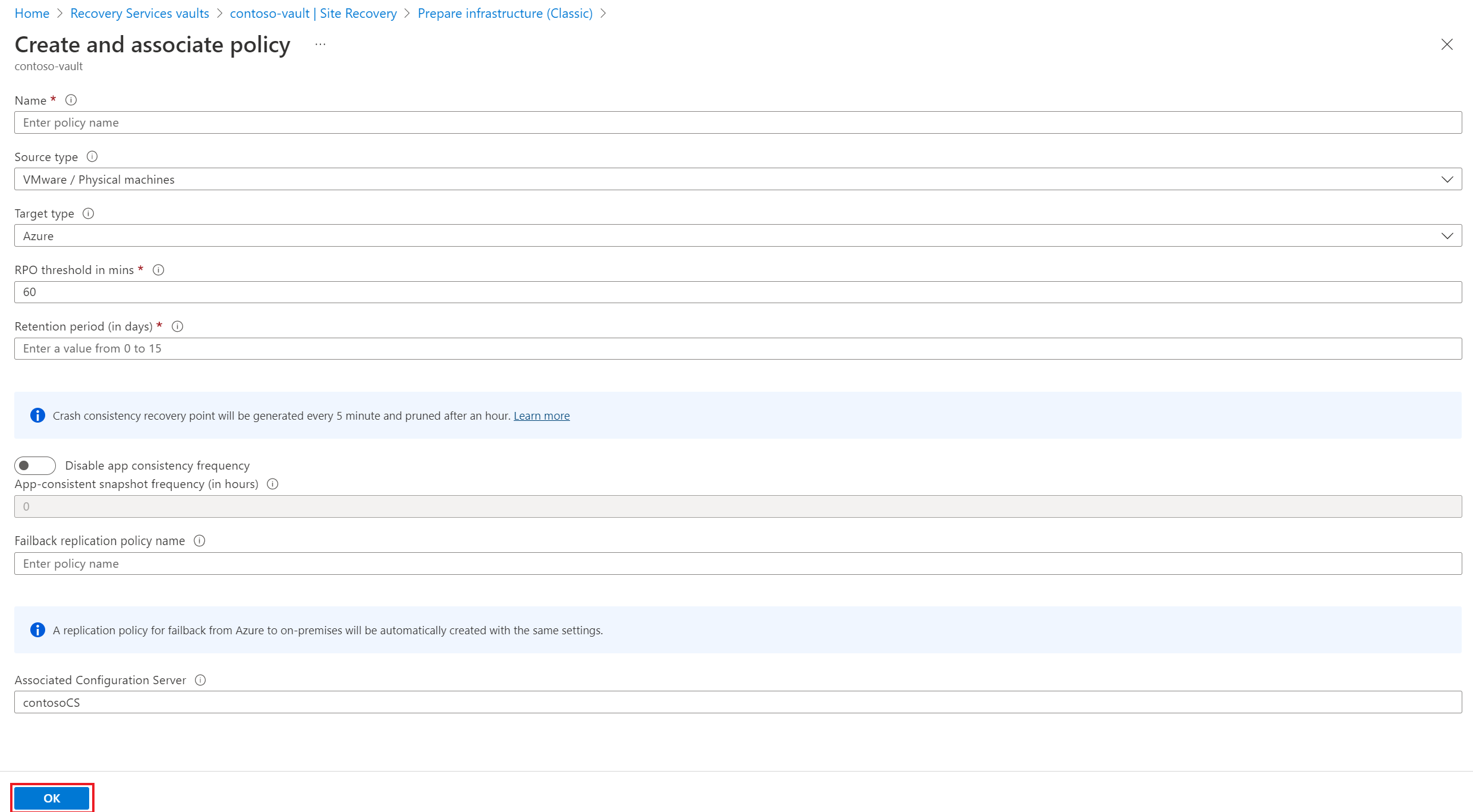

Skapa replikeringsprincip

- Om du vill skapa en ny replikeringsprincip klickar du på Site Recovery-infrastruktur>Replikeringsprinciper>+Replikeringsprincip.

- I Skapa replikeringsprincip anger du ett principnamn.

- I Tröskelvärde för replikeringspunktmål anger du gränsen för replikeringspunktmålet (RPO). Det här värdet anger hur ofta dataåterställningspunkter skapas. En avisering genereras när den kontinuerliga replikeringen överskrider den här gränsen.

- I Återställningspunkt för kvarhållning anger du kvarhållningsperioden (i antal timmar) för varje återställningspunkt. Replikerade virtuella datorer kan återställas till valfri punkt i ett fönster. Upp till 24 timmars kvarhållning stöds för datorer replikerade till premiumlagring och 72 timmar för standardlagring.

- I Appkonsekvent ögonblicksbildfrekvens anger du hur ofta (i minuter) återställningspunkter som innehåller programkonsekventa ögonblicksbilder ska skapas. Klicka på OK för att skapa principen.

Principen associeras automatiskt med konfigurationsservern. Som standard skapas automatiskt en matchande princip för återställning efter fel. Om replikeringsprincipen till exempel är rep-policy skapas en återställningsprincip för rep-policy-failback. Den här principen används inte förrän du initierar en återställning efter fel från Azure.

Aktivera replikering

- Site Recovery installerar mobilitetstjänsten när replikeringen är aktiverad.

- När du aktiverar replikering för en server kan det ta 15 minuter eller längre innan ändringarna börjar gälla och visas i portalen.

Klicka på Replikera program>Källa.

I Källa väljer du konfigurationsservern.

I Maskintyp väljer du Fysiska datorer.

Välj processervern (konfigurationsservern). Klicka sedan på OK.

I Mål väljer du prenumerationen och resursgruppen där du vill skapa de virtuella Azure-datorerna efter redundansväxlingen. Välj den distributionsmodell som du vill använda i Azure (klassisk eller resurshantering).

Välj Azure-lagringskonto som du vill använda när du replikerar data.

Välj det Azure-nätverk och undernät som virtuella Azure-datorer ska ansluta till när de skapas efter redundansväxlingen.

Välj Konfigurera nu för valda datorer om du vill använda nätverksinställningen på alla datorer som du väljer att skydda. Välj Konfigurera senare om du vill välja Azure-nätverket för varje dator.

I Fysiska datorer och klicka på +Fysisk dator. Ange namn och IP-adress. Välj operativsystemet för den dator som du vill replikera. Det tar några minuter innan servrarna identifieras och visas.

Varning

Du måste ange IP-adressen för den virtuella Azure-dator som du tänker flytta

I Egenskaper>Konfigurera egenskaper väljer du det konto som ska användas av processervern till att automatiskt installera mobilitetstjänsten på datorn.

I Replikeringsinställningar>Konfigurera replikeringsinställningar kontrollerar du att rätt replikeringsprincip har valts.

Klicka på Aktivera replikering. Du kan följa förloppet för jobbet Aktivera skydd i Inställningar>Jobb>Site Recovery-jobb. När jobbet Slutför skydd har körts är datorn redo för redundans.

Om du vill övervaka servrar som du lägger till kan du kontrollera den senaste identifierade tiden för dem i Konfigurationsservrar>senaste kontakt vid. Om du vill lägga till datorer utan att vänta på en schemalagd identifieringstid markerar du konfigurationsservern (klicka inte på den) och klickar på Uppdatera.

Testa konfigurationen

Navigera till valvet. I Inställningar>Replikerade objekt klickar du på den virtuella dator som du vill flytta till målregionen och klickar sedan på ikonen + Testa redundans.

I Testa redundans väljer du en återställningspunkt som ska användas för redundansen:

- Senast bearbetade: Redundansväxlar den virtuella datorn till den senaste återställningspunkten som bearbetades av Site Recovery-tjänsten. Tidsstämpeln visas. Med det här alternativet läggs ingen tid på bearbetning av data, så den ger ett lågt mål för återställningstid (RTO)

- Senaste appkonsekventa: Det här alternativet redundansväxlar alla virtuella datorer till den senaste appkonsekventa återställningspunkten. Tidsstämpeln visas.

- Anpassad: Välj annan återställningspunkt.

Välj det virtuella Azure-målnätverk som du vill flytta de virtuella Azure-datorerna till för att testa konfigurationen.

Viktigt!

Vi rekommenderar att du använder ett separat virtuellt Azure-datornätverk för redundanstestet och inte det produktionsnätverk som du vill flytta dina virtuella datorer till så småningom som konfigurerades när du aktiverade replikering.

När du vill börja testa flytten klickar du på OK. Om du vill spåra förloppet klickar du på den virtuella datorn för att öppna dess egenskaper. Du kan också klicka på jobbet Testa redundans i valvnamnet >Inställningar>Jobb>Site Recovery-jobb.

När redundansväxlingen är klar visas den virtuella azure-replikens dator i Azure >Portal Virtual Machines. Kontrollera att den virtuella datorn körs, har rätt storlek och är ansluten till rätt nätverk.

Om du vill ta bort den virtuella datorn som skapades som en del av testningen av flytten klickar du på Rensa redundanstest på det replikerade objektet. I Kommentarer skriver du ned och sparar eventuella observationer från testet.

Utför flytten till målregionen och bekräfta.

- Gå till valvet. I Inställningar>Replikerade objekt klickar du på den virtuella datorn och sedan på Redundans.

- I Redundans väljer du Senaste.

- Välj Stäng datorn innan du påbörjar redundans. Site Recovery försöker stänga av den virtuella källdatorn innan redundansväxlingen utlöses. Redundansväxlingen fortsätter även om avstängningen misslyckas. Du kan följa redundansförloppet på sidan Jobb.

- När jobbet är klart kontrollerar du att den virtuella datorn visas i Azure-målregionen som förväntat.

- Högerklicka på den virtuella datorn >Commit i Replikerade objekt. Detta avslutar flytten till målregionen. Vänta tills incheckningsjobbet har slutförts.

Ta bort resursen i källregionen

Navigera till den virtuella datorn. Klicka på Inaktivera replikering. Detta stoppar processen med att kopiera data för den virtuella datorn.

Viktigt!

Det är viktigt att du utför det här steget så att du inte debiteras för ASR-replikering.

Fortsätt med nästa uppsättning steg om du inte har för avsikt att återanvända några av källresurserna.

- Fortsätt att ta bort alla relevanta nätverksresurser i källregionen som du angav som en del av steg 4 i Förbereda de virtuella källdatorerna

- Ta bort motsvarande lagringskonto från källregionen.

Nästa steg

I den här självstudien flyttade du en virtuell Azure-dator till en annan Azure-region. Nu kan du konfigurera haveriberedskap för den flyttade virtuella datorn: