Anteckning

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

När du kommer åt ködata med hjälp av Azure Portal skickar portalen begäranden till Azure Storage under täcket. En begäran till Azure Storage kan auktoriseras med ditt Microsoft Entra-konto eller med lagringskontots åtkomstnyckel. Portalen visar vilken metod du använder och du kan växla mellan de två om du har rätt behörighet.

Behörigheter som krävs för att komma åt ködata

Beroende på hur du vill auktorisera åtkomst till ködata i Azure Portal behöver du specifika behörigheter. I de flesta fall tillhandahålls dessa behörigheter via rollbaserad åtkomstkontroll i Azure (Azure RBAC). Mer information om Azure RBAC finns i Vad är rollbaserad åtkomstkontroll i Azure (Azure RBAC)?.

Använda kontoåtkomstnyckeln

För att komma åt ködata med kontoåtkomstnyckeln måste du ha en Azure-roll tilldelad till dig som innehåller Azure RBAC-åtgärden Microsoft.Storage/storageAccounts/listkeys/action. Den här Azure-rollen kan vara en inbyggd eller anpassad roll.

Följande inbyggda roller, som listas från minst till största behörigheter, stöder Microsoft.Storage/storageAccounts/listkeys/action:

- Läsare och dataåtkomst

- Lagringskontodeltagare

- Azure Resource Manager-deltagare

- Azure Resource Manager-ägare

När du försöker komma åt ködata i Azure Portal kontrollerar portalen först om du har tilldelats en roll med Microsoft.Storage/storageAccounts/listkeys/action. Om du har tilldelats en roll med den här åtgärden använder portalen kontonyckeln för åtkomst till ködata. Om du inte har tilldelats någon roll med den här åtgärden försöker portalen komma åt data med ditt Microsoft Entra-konto.

Viktigt!

När ett lagringskonto är låst med ett ReadOnly-lås i Azure Resource Manager tillåts inte åtgärden Listnycklar för lagringskontot. Listnycklar är en POST-åtgärd och alla POST-åtgärder förhindras när ett ReadOnly-lås har konfigurerats för kontot. Därför måste användarna använda Microsoft Entra-autentiseringsuppgifter för att komma åt ködata i portalen när kontot är låst med ett ReadOnly-lås . Information om hur du kommer åt ködata i portalen med Microsoft Entra-ID finns i Använda ditt Microsoft Entra-konto.

Kommentar

De klassiska prenumerationsadministratörsrollerna Tjänstadministratör och medadministratör innehåller motsvarigheten till Azure Resource Manager-rollen Owner. Rollen Ägare innehåller alla åtgärder, inklusive Microsoft.Storage/storageAccounts/listkeys/action, så att en användare med någon av dessa administrativa roller också kan komma åt ködata med kontonyckeln. Mer information finns i Azure-roller , Microsoft Entra-roller och klassiska prenumerationsadministratörsroller.

Använda ditt Microsoft Entra-konto

För att få åtkomst till ködata från Azure Portal med ditt Microsoft Entra-konto måste båda följande instruktioner vara sanna för dig:

- Du har tilldelats antingen en inbyggd eller anpassad roll som ger åtkomst till ködata.

- Du har tilldelats rollen Azure Resource Manager-läsare, som minst, begränsad till lagringskontots nivå eller högre. Rollen Läsare beviljar den mest restriktiva behörigheten, men en annan Azure Resource Manager-roll som ger åtkomst till resurser för hantering av lagringskonton kan också användas.

Rollen Azure Resource Manager-läsare tillåter användare att visa lagringskontoresurser, men inte ändra dem. Den ger inte läsbehörighet till data i Azure Storage, utan endast till kontohanteringsresurser. Rollen Läsare är nödvändig så att användarna kan navigera till köer i Azure Portal.

Information om de inbyggda roller som stöder åtkomst till ködata finns i Auktorisera åtkomst till köer med hjälp av Microsoft Entra-ID.

Anpassade roller kan stödja olika kombinationer av samma behörigheter som tillhandahålls av de inbyggda rollerna. Mer information om hur du skapar anpassade Azure-roller finns i Anpassade Azure-roller och Förstå rolldefinitioner för Azure-resurser.

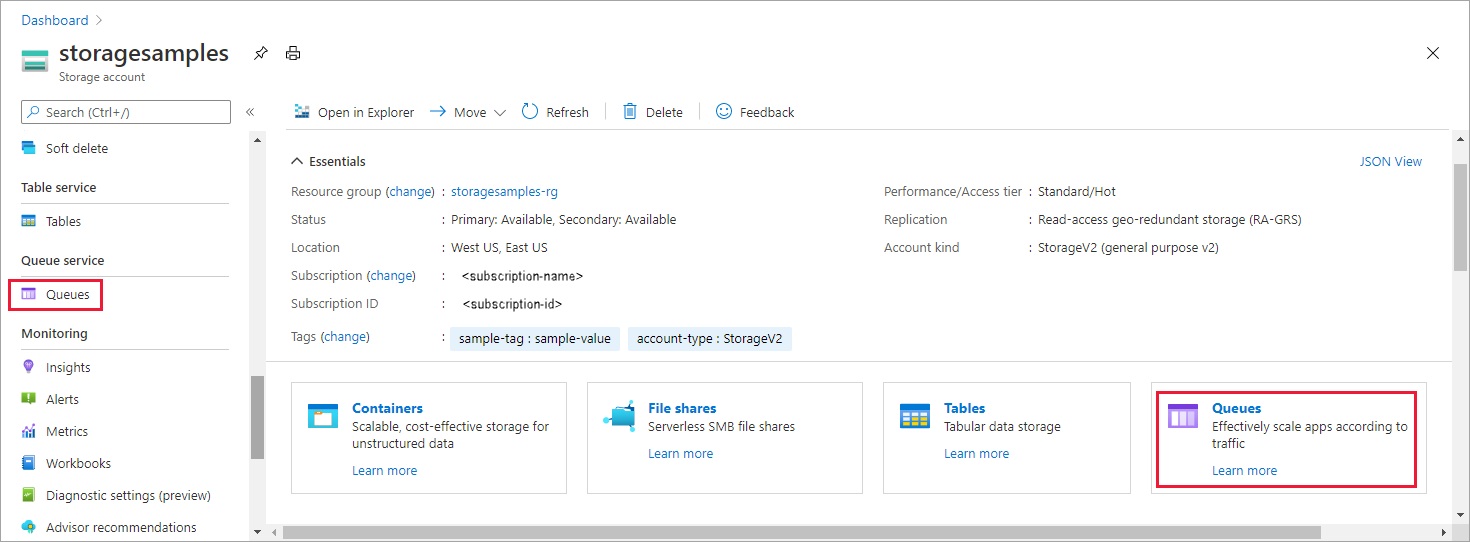

Navigera till köer i Azure Portal

Om du vill visa ködata i portalen går du till Översikt för ditt lagringskonto och väljer på länkarna för Köer. Du kan också gå till avsnittet Kötjänst på menyn.

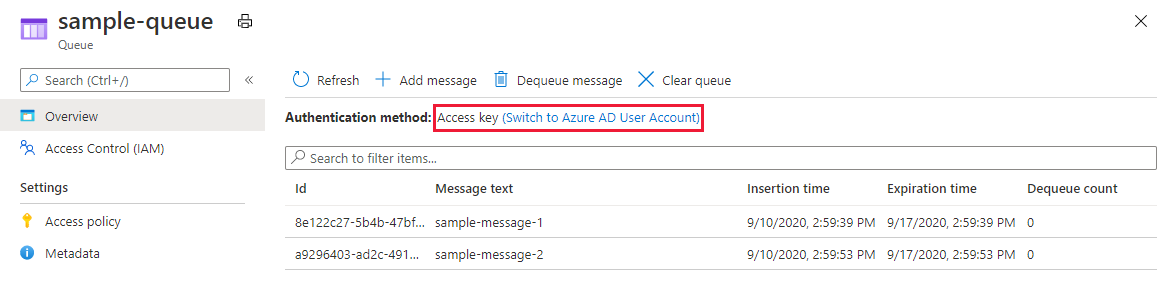

Fastställa den aktuella autentiseringsmetoden

När du navigerar till en kö anger Azure Portal om du för närvarande använder kontoåtkomstnyckeln eller ditt Microsoft Entra-konto för att autentisera.

Autentisera med kontoåtkomstnyckeln

Om du autentiserar med kontoåtkomstnyckeln visas åtkomstnyckeln som anges som autentiseringsmetod i portalen:

Om du vill växla till att använda Microsoft Entra-kontot väljer du länken som är markerad i bilden. Om du har rätt behörigheter via de Azure-roller som har tilldelats dig kan du fortsätta. Om du inte har rätt behörigheter visas ett felmeddelande och inga blobar visas i listan.

Välj länken Växla till åtkomstnyckel för att använda åtkomstnyckeln för autentisering igen.

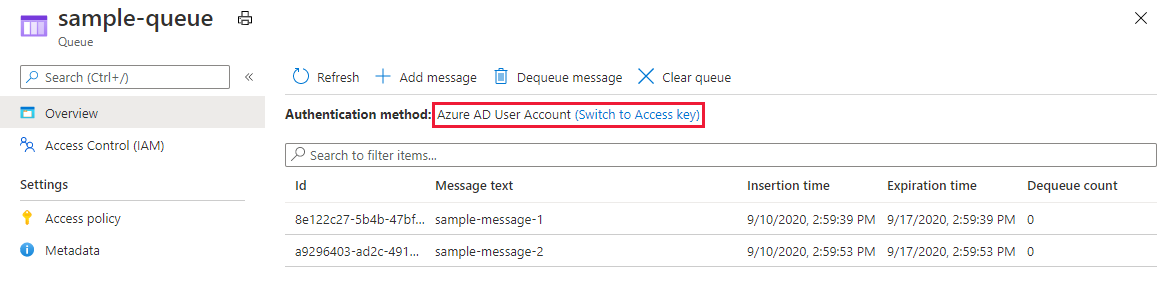

Autentisera med ditt Microsoft Entra-konto

Om du autentiserar med ditt Microsoft Entra-konto visas Microsoft Entra-användarkontot som anges som autentiseringsmetod i portalen:

Om du vill växla till att använda kontoåtkomstnyckeln väljer du länken som är markerad i bilden. Om du har åtkomst till kontonyckeln kan du fortsätta. Om du inte har åtkomst till kontonyckeln visas ett felmeddelande och inga blobar visas i listan.

Välj länken Växla till Microsoft Entra-användarkonto för att använda ditt Microsoft Entra-konto för autentisering igen.

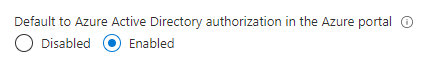

Standard för Microsoft Entra-auktorisering i Azure Portal

När du skapar ett nytt lagringskonto kan du ange att Azure Portal som standard auktorisering med Microsoft Entra-ID när en användare navigerar till ködata. Du kan också konfigurera den här inställningen för ett befintligt lagringskonto. Den här inställningen anger endast standardauktoriseringsmetoden, så tänk på att en användare kan åsidosätta den här inställningen och välja att auktorisera dataåtkomst med kontonyckeln.

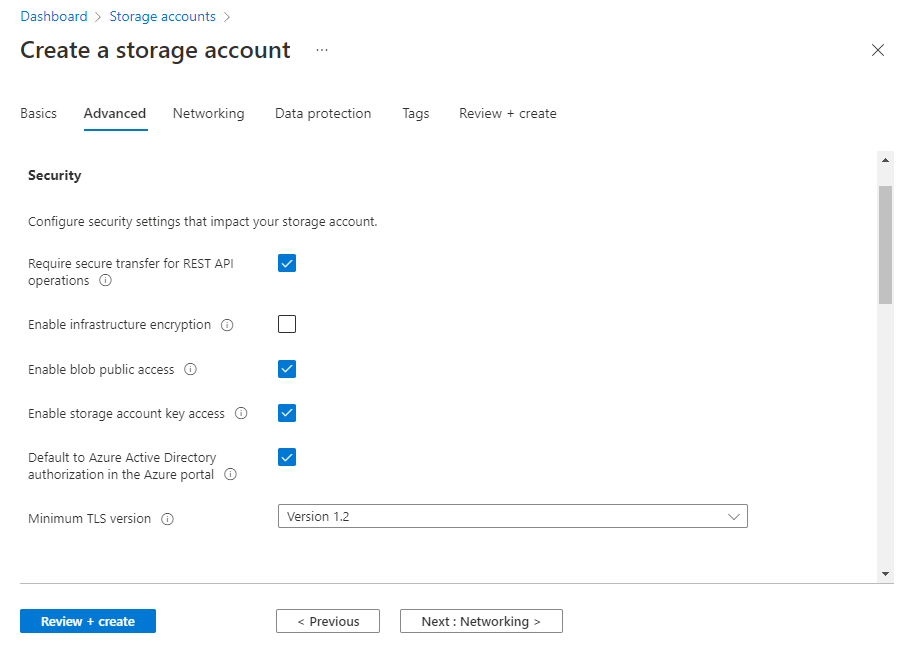

Så här anger du att portalen använder Microsoft Entra-auktorisering som standard för dataåtkomst när du skapar ett lagringskonto:

Skapa ett nytt lagringskonto enligt anvisningarna i Skapa ett lagringskonto.

På fliken Avancerat går du till avsnittet Säkerhet och markerar kryssrutan bredvid Standard för Microsoft Entra-auktorisering i Azure Portal.

Välj knappen Granska + skapa för att köra verifieringen och skapa kontot.

Följ dessa steg för att uppdatera den här inställningen för ett befintligt lagringskonto:

Gå till kontoöversikten i Azure Portal.

Under Inställningar väljer du Konfiguration.

Ange Standard för Microsoft Entra-auktorisering i Azure Portal till Aktiverad.