Säkerhet, åtkomst och åtgärder för Netezza-migreringar

Den här artikeln är del tre i en serie i sju delar som ger vägledning om hur du migrerar från Netezza till Azure Synapse Analytics. Fokus i den här artikeln är metodtips för säkerhetsåtkomståtgärder.

Säkerhetsfrågor

I den här artikeln beskrivs anslutningsmetoder för befintliga äldre Netezza-miljöer och hur de kan migreras till Azure Synapse Analytics med minimal risk och användarpåverkan.

Den här artikeln förutsätter att det finns ett krav på att migrera befintliga metoder för anslutning och användar-/roll-/behörighetsstruktur i befintligt mått. Om inte använder du Azure-portalen för att skapa och hantera ett nytt säkerhetssystem.

Mer information om säkerhetsalternativen för Azure Synapse finns i Säkerhetsdokument.

Anslut ion och autentisering

Dricks

Autentisering i både Netezza och Azure Synapse kan vara "i databasen" eller via externa metoder.

Alternativ för Netezza-auktorisering

IBM Netezza-systemet erbjuder flera autentiseringsmetoder för Netezza-databasanvändare:

Lokal autentisering: Netezza-administratörer definierar databasanvändare och deras lösenord med hjälp

CREATE USERav kommandot eller via administrativa Netezza-gränssnitt. I lokal autentisering använder du Netezza-systemet för att hantera databaskonton och lösenord och för att lägga till och ta bort databasanvändare från systemet. Den här metoden är standardautentiseringsmetoden.LDAP-autentisering: Använd en LDAP-namnserver för att autentisera databasanvändare och hantera lösenord, databaskontoaktiveringar och inaktiveringar. Netezza-systemet använder en MODUL för pluggbar autentisering (PAM) för att autentisera användare på LDAP-namnservern. Microsoft Active Directory följer LDAP-protokollet så att det kan behandlas som en LDAP-server i LDAP-autentiseringssyfte.

Kerberos-autentisering: Använd en Kerberos-distributionsserver för att autentisera databasanvändare och hantera lösenord, databaskontoaktiveringar och inaktiveringar.

Autentisering är en systemomfattande inställning. Användarna måste antingen autentiseras lokalt eller autentiseras med hjälp av LDAP- eller Kerberos-metoden. Om du väljer LDAP- eller Kerberos-autentisering skapar du användare med lokal autentisering per användare. LDAP och Kerberos kan inte användas samtidigt för att autentisera användare. Netezza-värden stöder endast LDAP- eller Kerberos-autentisering för databasanvändarinloggningar, inte för operativsysteminloggningar på värden.

Auktoriseringsalternativ för Azure Synapse

Azure Synapse stöder två grundläggande alternativ för anslutning och auktorisering:

SQL-autentisering: SQL-autentisering sker via en databasanslutning som innehåller en databasidentifierare, användar-ID och lösenord plus andra valfria parametrar. Detta är funktionellt likvärdigt med lokala Netezza-anslutningar.

Microsoft Entra-autentisering: Med Microsoft Entra-autentisering kan du centralt hantera identiteterna för databasanvändare och andra Microsoft-tjänster på en central plats. Central ID-hantering ger en enda plats för att hantera Azure Synapse-användare och förenklar behörighetshantering. Microsoft Entra-ID kan också stödja anslutningar till LDAP- och Kerberos-tjänster, till exempel kan Microsoft Entra-ID användas för att ansluta till befintliga LDAP-kataloger om dessa ska finnas kvar efter migreringen av databasen.

Användare, roller och behörigheter

Översikt

Dricks

Planering på hög nivå är avgörande för ett lyckat migreringsprojekt.

Både Netezza och Azure Synapse implementerar databasåtkomstkontroll via en kombination av användare, roller (grupper i Netezza) och behörigheter. Båda använder SQL-standardinstruktioner CREATE USER och CREATE ROLE/GROUP -instruktioner för att definiera användare och roller samt GRANTREVOKE instruktioner för att tilldela eller ta bort behörigheter till dessa användare och/eller roller.

Dricks

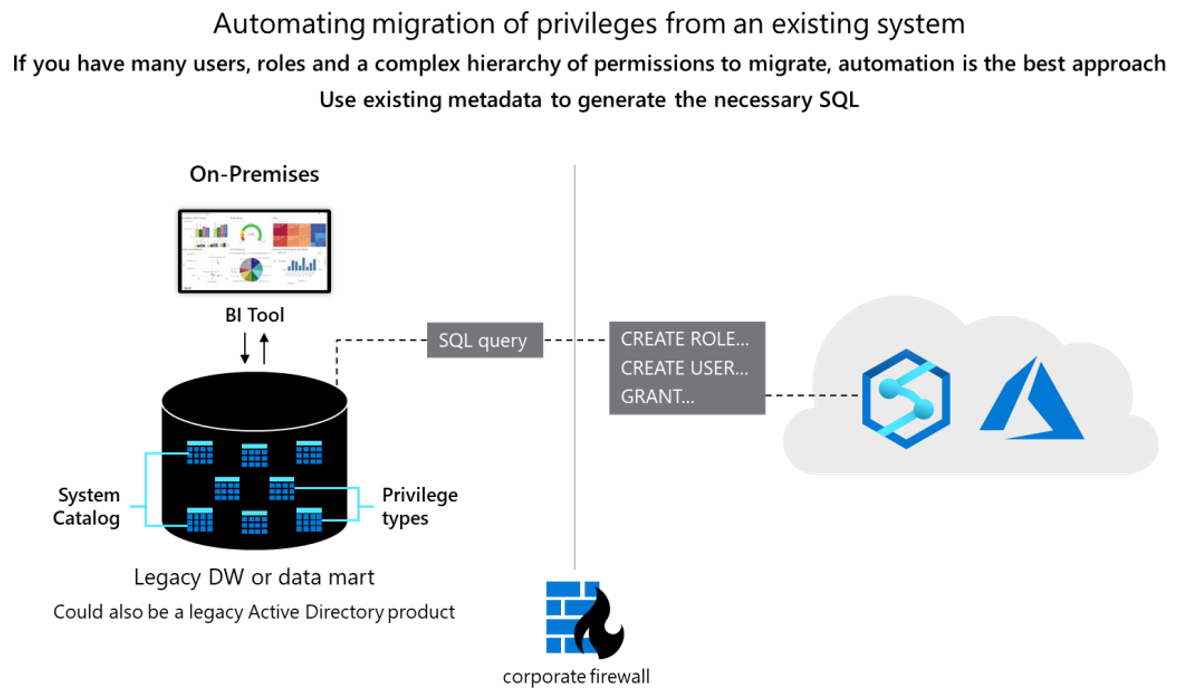

Automatisering av migreringsprocesser rekommenderas för att minska förfluten tid och omfång för fel.

Konceptuellt är de två databaserna liknande och det kan vara möjligt att automatisera migreringen av befintliga användar-ID:er, grupper och behörigheter i viss utsträckning. Migrera sådana data genom att extrahera befintlig äldre användar- och gruppinformation från Netezza-systemkatalogtabellerna och generera matchande motsvarande CREATE USER och CREATE ROLE instruktioner som ska köras i Azure Synapse för att återskapa samma användar-/rollhierarki.

Efter dataextrahering använder du Netezza-systemkatalogtabeller för att generera motsvarande GRANT instruktioner för att tilldela behörigheter (där motsvarande finns). Följande diagram visar hur du använder befintliga metadata för att generera nödvändig SQL.

Mer information finns i följande avsnitt.

Användare och roller

Dricks

Migrering av ett informationslager kräver mer än bara tabeller, vyer och SQL-instruktioner.

Informationen om aktuella användare och grupper i ett Netezza-system finns i systemkatalogvyer _v_users och _v_groupusers. Använd verktyget nzsql eller verktyg som Netezza Performance, NzAdmin eller Netezza Utility-skript för att visa användarbehörigheter. Använd till exempel dpu kommandona och dpgu i nzsql för att visa användare eller grupper med deras behörigheter.

Använd eller redigera verktygsskripten nz_get_users och nz_get_user_groups för att hämta samma information i det format som krävs.

Fråga systemkatalogvyer direkt (om användaren har SELECT åtkomst till dessa vyer) för att hämta aktuella listor över användare och roller som definierats i systemet. Se exempel för att lista användare, grupper eller användare och deras associerade grupper:

-- List of users

SELECT USERNAME FROM _V_USER;

--List of groups

SELECT DISTINCT(GROUPNAME) FROM _V_USERGROUPS;

--List of users and their associated groups

SELECT USERNAME, GROUPNAME FROM _V_GROUPUSERS;

Ändra exempelinstruktionen SELECT för att skapa en resultatuppsättning som är en serie CREATE USER med och CREATE GROUP -instruktioner genom att inkludera lämplig text som en literal i -instruktionen SELECT .

Det finns inget sätt att hämta befintliga lösenord, så du måste implementera ett schema för att allokera nya initiala lösenord i Azure Synapse.

Behörigheter

Dricks

Det finns motsvarande Azure Synapse-behörigheter för grundläggande databasåtgärder som DML och DDL.

I ett Netezza-system innehåller systemtabellen _t_usrobj_priv åtkomsträttigheterna för användare och roller. Fråga dessa tabeller (om användaren har SELECT åtkomst till dessa tabeller) för att hämta aktuella listor över åtkomsträttigheter som definierats i systemet.

I Netezza representeras de enskilda behörigheterna som enskilda bitar inom fältbehörigheter eller g_privileges. Se exempel på SQL-instruktion vid behörigheter för användargrupper

Det enklaste sättet att hämta ett DDL-skript som innehåller GRANT kommandon för att replikera de aktuella behörigheterna för användare och grupper är att använda lämpliga Netezza-verktygsskript:

--List of group privileges

nz_ddl_grant_group -usrobj dbname > output_file_dbname;

--List of user privileges

nz_ddl_grant_user -usrobj dbname > output_file_dbname;

Utdatafilen kan ändras för att skapa ett skript som är en serie GRANT instruktioner för Azure Synapse.

Netezza har stöd för två klasser av åtkomsträttigheter, administratör och objekt. I följande tabeller finns en lista över Netezza-åtkomsträttigheter och deras motsvarande i Azure Synapse.

| Administratörsbehörighet | Description | Motsvarande Azure Synapse |

|---|---|---|

| Backup | Tillåter att användaren skapar säkerhetskopior. Användaren kan köra säkerhetskopior. Användaren kan köra kommandot nzbackup. |

1 |

| [Skapa] Sammanlagda | Tillåter att användaren skapar användardefinierade aggregeringar (UDA). Behörighet att arbeta med befintliga UDA:er styrs av objektbehörigheter. | SKAPA FUNKTION 3 |

| [Skapa] Databas | Tillåter att användaren skapar databaser. Behörighet att använda befintliga databaser styrs av objektbehörigheter. | SKAPA DATABAS |

| [Skapa] Extern tabell | Tillåter att användaren skapar externa tabeller. Behörighet att använda befintliga tabeller styrs av objektbehörigheter. | CREATE TABLE |

| [Skapa] Funktion | Tillåter att användaren skapar användardefinierade funktioner (UDF:er). Behörighet att använda befintliga UDF:er styrs av objektbehörigheter. | CREATE FUNCTION |

| [Skapa] Grupp | Tillåter att användaren skapar grupper. Behörighet att arbeta med befintliga grupper styrs av objektbehörigheter. | SKAPA ROLL |

| [Skapa] Index | Endast för systemanvändning. Användare kan inte skapa index. | CREATE INDEX |

| [Skapa] Bibliotek | Tillåter att användaren skapar delade bibliotek. Behörighet att arbeta med befintliga delade bibliotek styrs av objektbehörigheter. | 1 |

| [Skapa] Materialiserad vy | Gör att användaren kan skapa materialiserade vyer. | SKAPA VY |

| [Skapa] Förfarande | Tillåter att användaren skapar lagrade procedurer. Behörighet att använda befintliga lagrade procedurer styrs av objektbehörigheter. | SKAPA PROCESS |

| [Skapa] Schemat | Tillåter att användaren skapar scheman. Behörighet att arbeta med befintliga scheman styrs av objektbehörigheter. | SKAPA SCHEMA |

| [Skapa] Sekvens | Tillåter att användaren skapar databassekvenser. | 1 |

| [Skapa] Synonym | Tillåter att användaren skapar synonymer. | SKAPA SYNONYM |

| [Skapa] Tabell | Tillåter att användaren skapar tabeller. Behörighet att använda befintliga tabeller styrs av objektbehörigheter. | CREATE TABLE |

| [Skapa] Temporär tabell | Tillåter att användaren skapar temporära tabeller. Behörighet att använda befintliga tabeller styrs av objektbehörigheter. | CREATE TABLE |

| [Skapa] Användaren | Tillåter att användaren skapar användare. Behörighet att arbeta med befintliga användare styrs av objektbehörigheter. | SKAPA ANVÄNDARE |

| [Skapa] Visa | Tillåter att användaren skapar vyer. Behörighet att använda befintliga vyer styrs av objektbehörigheter. | SKAPA VY |

| [Hantera maskinvara | Tillåter att användaren utför följande maskinvarurelaterade åtgärder: visa maskinvarustatus, hantera SPUs, hantera topologi och spegling och köra diagnostiktester. Användaren kan köra följande kommandon: nzhw och nzds. | 4 |

| [Hantera säkerhet | Tillåter att användaren kör kommandon och åtgärder som är relaterade till följande avancerade säkerhetsalternativ, till exempel: hantera och konfigurera historikdatabaser, hantera säkerhetsobjekt på flera nivåer och ange säkerhet för användare och grupper, hantera databasnyckellager och nycklar och nyckellager för digital signering av granskningsdata. | 4 |

| [Hantera system | Tillåter att användaren utför följande hanteringsåtgärder: starta/stoppa/pausa/återuppta systemet, avbryta sessioner, visa distributionskartan, systemstatistik och loggar. Användaren kan använda följande kommandon: nzsystem, nzstate, nzstats och nzsession. | 4 |

| Återställning | Tillåter att användaren återställer systemet. Användaren kan köra kommandot nzrestore. | 2 |

| Unfence | Gör att användaren kan skapa eller ändra en användardefinierad funktion eller aggregering som ska köras i ouppnändt läge. | 1 |

| Objektprivilegier avbryts | Description | Motsvarande Azure Synapse |

|---|---|---|

| Avbryt | Tillåter att användaren avbryter sessioner. Gäller för grupper och användare. | AVSLUTA DATABASANSLUTNING |

| Ändra | Tillåter att användaren ändrar objektattribut. Gäller för alla objekt. | ÄNDRA |

| Delete | Tillåter att användaren tar bort tabellrader. Gäller endast för tabeller. | RADERA |

| Ta bort | Tillåter att användaren släpper objekt. Gäller för alla objekttyper. | DROP |

| Genomförande | Tillåter att användaren kör användardefinierade funktioner, användardefinierade aggregeringar eller lagrade procedurer. | KÖR |

| GenStats | Tillåter att användaren genererar statistik för tabeller eller databaser. Användaren kan köra kommandot GENERERA STATISTIK. | 2 |

| Brudgummen | Gör att användaren kan frigöra diskutrymme för borttagna eller inaktuella rader och omorganisera en tabell efter organisationsnycklarna, eller att migrera data för tabeller som har flera lagrade versioner. | 2 |

| Infoga | Tillåter att användaren infogar rader i en tabell. Gäller endast för tabeller. | INSERT |

| List | Tillåter att användaren visar ett objektnamn, antingen i en lista eller på något annat sätt. Gäller för alla objekt. | LISTA |

| Välj | Tillåter att användaren väljer (eller frågar) rader i en tabell. Gäller för tabeller och vyer. | VÄLJ |

| Truncate | Tillåter att användaren tar bort alla rader från en tabell. Gäller endast för tabeller. | TRUNCATE |

| Uppdatera | Tillåter att användaren ändrar tabellrader. Gäller endast för tabeller. | UPPDATERA |

Tabellanteckningar:

Det finns ingen direkt motsvarighet till den här funktionen i Azure Synapse.

Dessa Netezza-funktioner hanteras automatiskt i Azure Synapse.

Azure Synapse-funktionen

CREATE FUNCTIONinnehåller netezza-mängdfunktioner.Dessa funktioner hanteras automatiskt av systemet eller via Azure-portalen i Azure Synapse. Se nästa avsnitt om driftöverväganden.

Se Säkerhetsbehörigheter för Azure Synapse Analytics.

Operativa överväganden

Dricks

Operativa uppgifter är nödvändiga för att hålla alla informationslager i drift effektivt.

I det här avsnittet beskrivs hur du implementerar vanliga netezza-operativa uppgifter i Azure Synapse med minimal risk och påverkan för användarna.

Precis som med alla produkter för informationslager finns det löpande hanteringsuppgifter som är nödvändiga för att hålla systemet igång effektivt och för att tillhandahålla data för övervakning och granskning. Resursutnyttjande och kapacitetsplanering för framtida tillväxt ingår också i den här kategorin, liksom säkerhetskopiering/återställning av data.

Netezza-administrationsuppgifter delas vanligtvis in i två kategorier:

Systemadministration, som hanterar maskinvara, konfigurationsinställningar, systemstatus, åtkomst, diskutrymme, användning, uppgraderingar och andra uppgifter.

Databasadministration, som hanterar användardatabaser och deras innehåll, läser in data, säkerhetskopierar data, återställer data och kontrollerar åtkomsten till data och behörigheter.

IBM Netezza erbjuder flera sätt eller gränssnitt som du kan använda för att utföra de olika system- och databashanteringsuppgifterna:

Netezza-kommandon (

nz*kommandon) installeras i/nz/kit/binkatalogen på Netezza-värden. För många avnz*kommandona måste du kunna logga in på Netezza-systemet för att få åtkomst till och köra dessa kommandon. I de flesta fall loggar användarna in som standardanvändarkontonz, men du kan skapa andra Linux-användarkonton i systemet. Vissa kommandon kräver att du anger ett databasanvändarkonto, lösenord och en databas för att säkerställa att du har behörighet att utföra uppgiften.Netezza CLI-klientpaketen paketerar en delmängd av

nz*kommandona som kan köras från Windows- och UNIX-klientsystem. Klientkommandona kan också kräva att du anger ett databasanvändarkonto, lösenord och en databas för att säkerställa att du har administratörs- och objektbehörigheter för databasen för att utföra uppgiften.SQL-kommandona stöder administrationsuppgifter och frågor i en SQL-databassession. Du kan köra SQL-kommandona från Netezza nzsql-kommandotolken eller via SQL-API:er som ODBC, JDBC och OLE DB-providern. Du måste ha ett databasanvändarkonto för att kunna köra SQL-kommandon med rätt behörighet för de frågor och uppgifter som du utför.

Verktyget NzAdmin är ett Netezza-gränssnitt som körs på Windows-klientarbetsstationer för att hantera Netezza-system.

Även om hanterings- och driftuppgifterna för olika informationslager är liknande, kan de enskilda implementeringarna skilja sig åt. I allmänhet tenderar moderna molnbaserade produkter som Azure Synapse att införliva en mer automatiserad och "systemhanterad" metod (i motsats till en mer "manuell" metod i äldre informationslager som Netezza).

I följande avsnitt jämförs alternativen Netezza och Azure Synapse för olika operativa uppgifter.

Hushållningsuppgifter

Dricks

Hushållningsuppgifter gör att ett produktionslager fungerar effektivt och optimerar användningen av resurser, till exempel lagring.

I de flesta äldre informationslagermiljöer är vanliga "hushållningsuppgifter" tidskrävande. Frigör diskutrymme genom att ta bort gamla versioner av uppdaterade eller borttagna rader eller omorganisera data, loggfiler eller indexblock för effektivitet (GROOM och VACUUM i Netezza). Att samla in statistik är också en potentiellt tidskrävande uppgift som krävs efter massinmatning av data för att ge frågeoptimeraren uppdaterade data som frågekörningsplanerna ska baseras på.

Netezza rekommenderar att du samlar in statistik på följande sätt:

Samla in statistik om obefyllda tabeller för att konfigurera intervall histogrammet som används i intern bearbetning. Den här första samlingen gör efterföljande statistiksamlingar snabbare. Kom ihåg statistik när data har lagts till.

Samla in statistik för prototypfaser för nyligen ifyllda tabeller.

Samla in produktionsfasstatistik efter en betydande procentandel ändringar i tabellen eller partitionen (~10 % av raderna). För stora volymer av icke-substantivvärden, till exempel datum eller tidsstämplar, kan det vara fördelaktigt att komma ihåg vid 7 %.

Samla in produktionsfasstatistik när du har skapat användare och tillämpat verkliga frågeinläsningar på databasen (upp till cirka tre månaders frågekörning).

Samla in statistik under de första veckorna efter en uppgradering eller migrering under perioder med låg CPU-användning.

Netezza-databasen innehåller många loggtabeller i dataordlistan som ackumulerar data, antingen automatiskt eller efter att vissa funktioner har aktiverats. Eftersom loggdata växer med tiden rensar du äldre information för att undvika att använda permanent utrymme. Det finns alternativ för att automatisera underhållet av de här loggarna.

Dricks

Automatisera och övervaka hushållningsuppgifter i Azure.

Azure Synapse har möjlighet att automatiskt skapa statistik så att de kan användas efter behov. Utför defragmentering av index och datablock manuellt, enligt schema eller automatiskt. Om du använder inbyggda inbyggda Azure-funktioner kan du minska den ansträngning som krävs i en migreringsövning.

Övervakning och granskning

Dricks

Netezza Performance Portal är den rekommenderade metoden för övervakning och loggning för Netezza-system.

Netezza tillhandahåller Netezza Performance Portal för att övervaka olika aspekter av ett eller flera Netezza-system, inklusive aktivitet, prestanda, köer och resursanvändning. Netezza Performance Portal är ett interaktivt GUI som gör det möjligt för användare att öka detaljnivån i lågnivåinformation för alla diagram.

Dricks

Azure-portalen innehåller ett användargränssnitt för att hantera övervaknings- och granskningsuppgifter för alla Azure-data och -processer.

På samma sätt ger Azure Synapse en omfattande övervakningsupplevelse i Azure-portalen för att ge insikter om arbetsbelastningen i ditt informationslager. Azure-portalen är det rekommenderade verktyget när du övervakar informationslagret eftersom det ger konfigurerbara kvarhållningsperioder, aviseringar, rekommendationer och anpassningsbara diagram och instrumentpaneler för mått och loggar.

Portalen möjliggör även integrering med andra Azure-övervakningstjänster som Operations Management Suite (OMS) och Azure Monitor (loggar) för att ge en holistisk övervakningsupplevelse för inte bara informationslagret utan även hela Azure-analysplattformen för en integrerad övervakningsupplevelse.

Dricks

Mått på låg nivå och systemomfattande loggas automatiskt i Azure Synapse.

Resursanvändningsstatistik för Azure Synapse loggas automatiskt i systemet. Måtten för varje fråga omfattar användningsstatistik för CPU, minne, cache, I/O och tillfällig arbetsyta samt anslutningsinformation som misslyckade anslutningsförsök.

Azure Synapse tillhandahåller en uppsättning dynamiska hanteringsvyer (DMV:er). Dessa vyer är användbara när du aktivt felsöker och identifierar flaskhalsar i prestanda med din arbetsbelastning.

Mer information finns i Åtgärder och hanteringsalternativ för Azure Synapse.

Hög tillgänglighet (HA) och haveriberedskap (DR)

Netezza-apparater är redundanta, feltoleranta system och det finns olika alternativ i ett Netezza-system för att möjliggöra hög tillgänglighet och haveriberedskap.

Att lägga till IBM Netezza Replication Services för haveriberedskap förbättrar feltoleransen genom att utöka redundansen i lokala och stora nätverk.

IBM Netezza Replication Services skyddar mot dataförlust genom att synkronisera data i ett primärt system (den primära noden) med data på en eller flera målnoder (underordnade). Dessa noder utgör en replikeringsuppsättning.

Linux med hög tillgänglighet (även kallat Linux-HA) tillhandahåller redundansfunktionerna från en primär eller aktiv Netezza-värd till en sekundär Eller standby Netezza-värd. Huvudklusterhanteringsdaemonen i Linux-HA-lösningen kallas Pulsslag. Pulsslag bevakar värdarna och hanterar kommunikations- och statuskontroller av tjänster.

Varje tjänst är en resurs.

Netezza grupperar de Netezza-specifika tjänsterna i nps-resursgruppen. När Pulsslag identifierar problem som innebär ett värdfel eller tjänstförlust för Netezza-användare kan Heartbeat initiera en redundansväxling till väntelägesvärden.

DRBD (Distributed Replicated Block Device) är en blockenhetsdrivrutin som speglar innehållet i blockenheter (hårddiskar, partitioner och logiska volymer) mellan värdarna. Netezza använder endast DRBD-replikering på partitionerna /nz och /export/home . När nya data skrivs till partitionen /nz och /export/home-partitionen på den primära värden, gör DRBD-programvaran automatiskt samma ändringar i partitionen /nz och /export/home för väntelägesvärden.

Dricks

Azure Synapse skapar ögonblicksbilder automatiskt för att säkerställa snabba återställningstider.

Azure Synapse använder databasögonblicksbilder för att tillhandahålla hög tillgänglighet för lagret. En ögonblicksbild av informationslagret skapar en återställningspunkt som kan användas för att återställa eller kopiera ett informationslager till ett tidigare tillstånd. Eftersom Azure Synapse är ett distribuerat system består en ögonblicksbild av informationslagret av många filer som finns i Azure Storage. Ögonblicksbilder samlar in inkrementella ändringar från data som lagras i ditt informationslager.

Dricks

Använd användardefinierade ögonblicksbilder för att definiera en återställningspunkt före viktiga uppdateringar.

Dricks

Microsoft Azure tillhandahåller automatiska säkerhetskopior till en separat geografisk plats för att aktivera DR.

Azure Synapse tar automatiskt ögonblicksbilder under dagen och skapar återställningspunkter som är tillgängliga i sju dagar. Du kan inte ändra kvarhållningsperioden. Azure Synapse stöder ett mål för åtta timmars återställningspunkt (RPO). Ett informationslager kan återställas i den primära regionen från någon av ögonblicksbilderna som tagits under de senaste sju dagarna.

Användardefinierade återställningspunkter stöds också, vilket gör att manuell utlösande av ögonblicksbilder kan skapa återställningspunkter för ett informationslager före och efter stora ändringar. Den här funktionen säkerställer att återställningspunkterna är logiskt konsekventa, vilket ger ytterligare dataskydd vid avbrott i arbetsbelastningen eller användarfel under en önskad RPO mindre än 8 timmar.

Förutom de ögonblicksbilder som beskrevs tidigare utför Azure Synapse även som standard en geo-säkerhetskopiering en gång per dag till ett kopplat datacenter. RPO för en geo-återställning är 24 timmar. Du kan återställa geo-säkerhetskopieringen till en server i alla andra regioner där Azure Synapse stöds. En geo-säkerhetskopia säkerställer att ett informationslager kan återställas om återställningspunkterna i den primära regionen inte är tillgängliga.

Arbetsbelastningshantering

Dricks

I ett informationslager för produktion finns det vanligtvis blandade arbetsbelastningar med olika resursanvändningsegenskaper som körs samtidigt.

Netezza innehåller olika funktioner för att hantera arbetsbelastningar:

| Teknik | Description |

|---|---|

| Scheduler-regler | Scheduler-regler påverkar schemaläggningen av planer. Varje scheduler-regel anger ett villkor eller en uppsättning villkor. Varje gång schemaläggaren tar emot en plan utvärderas alla ändrande scheduler-regler och utför lämpliga åtgärder. Varje gång schemaläggaren väljer en plan för körning utvärderas alla begränsande scheduler-regler. Planen körs endast om det inte skulle överskrida en gräns som införts av en begränsningsregel för schemaläggaren. Annars väntar planen. Detta ger dig ett sätt att klassificera och manipulera planer på ett sätt som påverkar de andra WLM-teknikerna (SQB, GRA och PQE). |

| Garanterad resursallokering (GRA) | Du kan tilldela en minsta resurs och en maximal procentandel av de totala systemresurserna till entiteter som kallas resursgrupper. Schemaläggaren ser till att varje resursgrupp tar emot systemresurser i proportion till sin minsta resurs. En resursgrupp får en större andel resurser när andra resursgrupper är inaktiva, men får aldrig mer än den konfigurerade maximala procentandelen. Varje plan är associerad med en resursgrupp, och inställningarna för inställningarna för resursgruppen avgör vilken del av de tillgängliga systemresurserna som ska göras tillgängliga för att bearbeta planen. |

| Kort frågeförskjutning (SQB) | Resurser (dvs. schemaläggning av platser, minne och förmånsköer) är reserverade för korta frågor. En kort fråga är en fråga där kostnadsuppskattningen är mindre än ett angivet maxvärde (standardvärdet är två sekunder). Med SQB kan korta frågor köras även när systemet är upptaget med att bearbeta andra, längre frågor. |

| Prioriterad frågekörning (PQE) | Baserat på de inställningar som du konfigurerar tilldelar systemet en prioritet – kritisk, hög, normal eller låg – till varje fråga. Prioriteten beror på faktorer som användaren, gruppen eller sessionen som är associerad med frågan. Systemet kan sedan använda prioriteten som grund för allokering av resurser. |

Azure Synapse loggar automatiskt statistik över resursanvändning. Måtten omfattar användningsstatistik för CPU, minne, cache, I/O och tillfällig arbetsyta för varje fråga. Azure Synapse loggar även anslutningsinformation, till exempel misslyckade anslutningsförsök.

Dricks

Mått på låg nivå och systemomfattande loggas automatiskt i Azure.

I Azure Synapse är resursklasser förutbestämda resursgränser som styr beräkningsresurser och samtidighet för frågekörning. Resursklasser kan hjälpa dig att hantera din arbetsbelastning genom att ange gränser för antalet frågor som körs samtidigt och på de beräkningsresurser som tilldelats till varje fråga. Det finns en kompromiss mellan minne och samtidighet.

Azure Synapse stöder följande grundläggande begrepp för arbetsbelastningshantering:

Arbetsbelastningsklassificering: Du kan tilldela en begäran till en arbetsbelastningsgrupp för att ange prioritetsnivåer.

Arbetsbelastningens betydelse: du kan påverka i vilken ordning en begäran får åtkomst till resurser. Som standard släpps frågor från kön först in, först ut när resurser blir tillgängliga. Med arbetsbelastningsprioritet kan frågor med högre prioritet ta emot resurser omedelbart oavsett kön.

Arbetsbelastningsisolering: du kan reservera resurser för en arbetsbelastningsgrupp, tilldela maximal och minsta användning för olika resurser, begränsa de resurser som en grupp med begäranden kan använda och ange ett timeout-värde för att automatiskt döda skenande frågor.

Att köra blandade arbetsbelastningar kan innebära resursutmaningar i upptagna system. Ett lyckat arbetsbelastningshanteringsschema hanterar effektivt resurser, säkerställer högeffektiv resursanvändning och maximerar avkastningen på investeringen (ROI). Arbetsbelastningsklassificering, arbetsbelastningsbetydelse och arbetsbelastningsisolering ger mer kontroll över hur arbetsbelastningen använder systemresurser.

Arbetsbelastningshanteringsguiden beskriver de tekniker som används för att analysera arbetsbelastningen, hantera och övervaka arbetsbelastningens betydelse](.. /.. /sql-data-warehouse/sql-data-warehouse-how-to-manage-and-monitor-workload-importance.md) och stegen för att konvertera en resursklass till en arbetsbelastningsgrupp. Använd Azure-portalen och T-SQL-frågor på DMV:er för att övervaka arbetsbelastningen för att säkerställa att tillämpliga resurser används effektivt. Azure Synapse tillhandahåller en uppsättning dynamiska hanteringsvyer (DMV:er) för övervakning av alla aspekter av arbetsbelastningshantering. Dessa vyer är användbara när du aktivt felsöker och identifierar flaskhalsar i arbetsbelastningen.

Den här informationen kan också användas för kapacitetsplanering och fastställa vilka resurser som krävs för ytterligare användare eller programarbetsbelastningar. Detta gäller även för planering av upp- och nedskalning av beräkningsresurser för kostnadseffektivt stöd för "spikiga" arbetsbelastningar, till exempel arbetsbelastningar med tillfälliga, intensiva aktivitetstoppar omgivna av perioder av sällan förekommande aktivitet.

Mer information om arbetsbelastningshantering i Azure Synapse finns i Arbetsbelastningshantering med resursklasser.

Scale compute resources (Skala beräkningsresurser)

Dricks

En stor fördel med Azure är möjligheten att självständigt skala upp och ned beräkningsresurser på begäran för att hantera arbetsbelastningar med hög belastning på ett kostnadseffektivt sätt.

Arkitekturen i Azure Synapse separerar lagring och beräkning, vilket gör att var och en kan skalas separat. Därför kan beräkningsresurser skalas för att uppfylla prestandakrav oberoende av datalagring. Du kan också pausa och återuppta beräkningsresurser. En naturlig fördel med den här arkitekturen är att faktureringen för beräkning och lagring är separat. Om ett informationslager inte används kan du spara på beräkningskostnader genom att pausa beräkningen.

Beräkningsresurser kan skalas upp eller skalas tillbaka genom att justera inställningen för informationslagerenheter för informationslagret. Inläsnings- och frågeprestanda ökar linjärt när du lägger till fler informationslagerenheter.

Att lägga till fler beräkningsnoder ger mer beräkningskraft och möjlighet att utnyttja mer parallell bearbetning. När antalet beräkningsnoder ökar minskar antalet fördelningar per beräkningsnod, vilket ger mer beräkningskraft och parallell bearbetning för frågor. På samma sätt minskar minskande informationslagerenheter antalet beräkningsnoder, vilket minskar beräkningsresurserna för frågor.

Nästa steg

Mer information om visualisering och rapportering finns i nästa artikel i den här serien: Visualisering och rapportering för Netezza-migreringar.