Microsoft Defender för Endpoint-plugin-programmet för Windows-undersystem för Linux (WSL)

Gäller för:

- Microsoft Defender för Endpoint Abonnemang 2

- Windows 11

- Windows 10, version 2004 och senare (version 19044 och senare)

Översikt

Windows-undersystem för Linux (WSL) 2, som ersätter den tidigare versionen av WSL (stöds av Microsoft Defender för Endpoint utan plugin-program), tillhandahåller en Linux-miljö som är sömlöst integrerad med Windows, men ändå är isolerad med hjälp av virtualiseringsteknik. Med plugin-programmet Defender för Endpoint för WSL kan Defender för Endpoint ge mer insyn i alla WSL-containrar som körs genom att ansluta till det isolerade undersystemet.

Kända problem och begränsningar

Tänk på följande innan du börjar:

Plugin-programmet stöder inte automatiska uppdateringar av versioner före

1.24.522.2. Vid version1.24.522.2och senare stöds uppdateringar via Windows Update i alla ringar. Uppdateringar via Windows Server Update Services (WSUS), System Center Configuration Manager (SCCM) och Microsoft Update-katalogen stöds endast i produktionsringen för att säkerställa paketstabilitet.Det tar några minuter för plugin-programmet att instansieras helt och upp till 30 minuter för en WSL2-instans att registrera sig själv. Kortvariga WSL-containerinstanser kan resultera i att WSL2-instansen inte visas i Microsoft Defender-portalen (https://security.microsoft.com). När distributionen har körts tillräckligt länge (minst 30 minuter) visas den.

Det går inte att köra en anpassad kernel- och anpassad kernel-kommandorad. Även om plugin-programmet inte blockerar körningen i den konfigurationen garanterar det inte synlighet inom WSL när du kör en anpassad kernel- och anpassad kernelkommandorad. Vi rekommenderar att du blockerar sådana konfigurationer med hjälp av Microsoft Intune wsl-inställningar.

Os-distribution visas Ingen på sidan Enhetsöversikt för en WSL-enhet i Microsoft Defender-portalen.

Plugin-programmet stöds inte på datorer med ARM64-processor.

Plugin-programmet ger insyn i händelser från WSL, men andra funktioner som program mot skadlig kod, hantering av hot och sårbarheter och svarskommandon är inte tillgängliga för den logiska WSL-enheten.

Programvarukrav

WSL version 2.0.7.0 eller senare måste köras med minst en aktiv distribution.

Kör

wsl --updateför att kontrollera att du har den senaste versionen. Omwsl -–versionvisar en version som är äldre än2.0.7.0kör duwsl -–update –pre-releaseför att hämta den senaste uppdateringen.Windows-klientenheten måste vara registrerad i Defender för Endpoint.

Windows-klientenheten måste köra Windows 10, version 2004 och senare (version 19044 och senare) eller Windows 11 för att stödja de WSL-versioner som kan fungera med plugin-programmet.

Filnamn för programvarukomponenter och installationsprogram

Installationsprogram: DefenderPlugin-x64-0.24.426.1.msi. Du kan ladda ned den från registreringssidan i Microsoft Defender-portalen. (Gå till Inställningar>Slutpunkter>Registrering.)

Installationskataloger:

%ProgramFiles%%ProgramData%

Installerade komponenter:

DefenderforEndpointPlug-in.dll. Den här DLL-filen är biblioteket för att läsa in Defender för Endpoint så att den fungerar i WSL. Du hittar den på%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\plug-in.healthcheck.exe. Det här programmet kontrollerar hälsostatusen för Defender för Endpoint och gör att du kan se de installerade versionerna av WSL, plugin-programmet och Defender för Endpoint. Du hittar den på%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools.

Installationssteg

Om ditt Windows-undersystem för Linux inte är installerat än följer du dessa steg:

Öppna terminalen eller kommandotolken. (I Windows går du till Start>Kommandotolk. Eller högerklicka på startknappen och välj sedan Terminal.)

Kör kommandot

wsl -–install.Bekräfta att WSL är installerat och körs.

Använd terminalen eller kommandotolken och kör

wsl –-updateför att kontrollera att du har den senaste versionen.wslKör kommandot för att säkerställa att WSL körs innan du testar.

Installera plugin-programmet genom att följa dessa steg:

Installera MSI-filen som laddats ned från onboarding-avsnittet i Microsoft Defender-portalen (Inställningar>Slutpunkter>Registrering> avWindows-undersystem för Linux 2 (plugin-program)).

Öppna en kommandotolk/terminal och kör

wsl.

Obs!

Om WslService körs stoppas den under installationsprocessen. Du behöver inte registrera undersystemet separat. I stället registreras plugin-programmet automatiskt till klientorganisationen som Windows-värden registreras i.

Checklista för installationsverifiering

Efter uppdateringen eller installationen väntar du i minst fem minuter på att plugin-programmet ska initiera och skriva loggutdata helt.

Öppna terminalen eller kommandotolken. (I Windows går du till Start>Kommandotolk. Eller högerklicka på startknappen och välj sedan Terminal.)

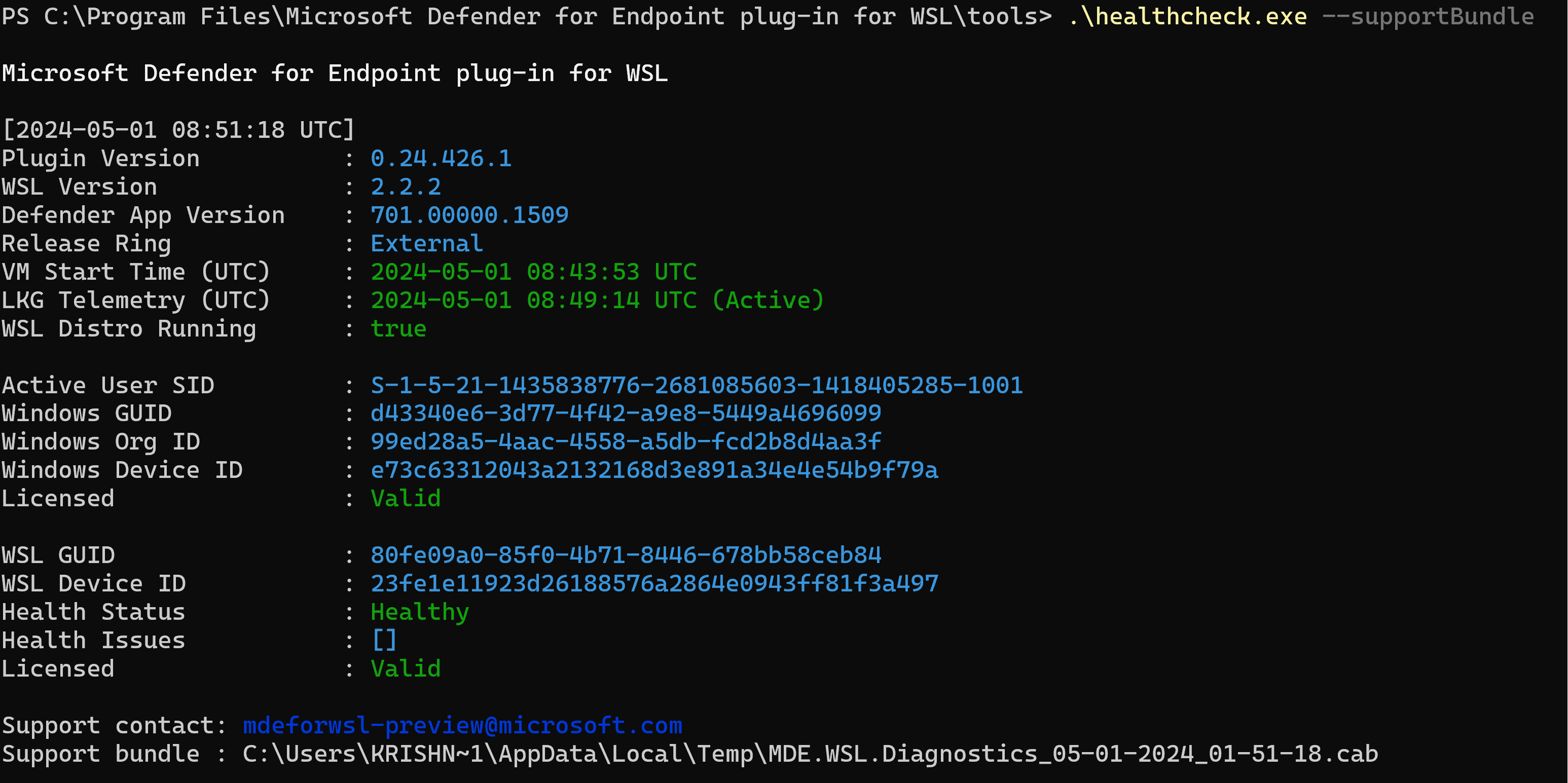

Kör kommandot:

cd "%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools".Kör kommandot

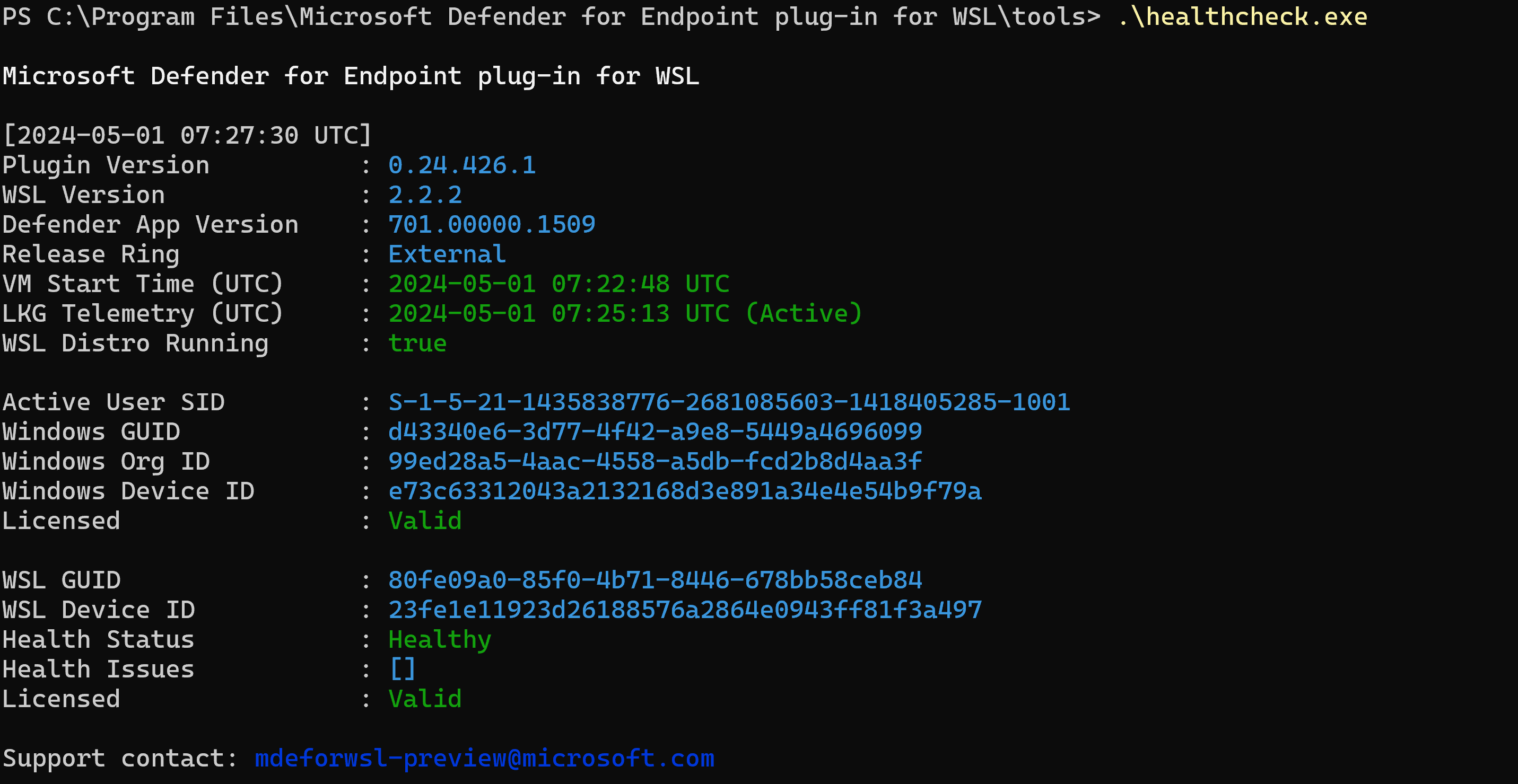

.\healthcheck.exe.Granska informationen om Defender och WSL och se till att de matchar eller överskrider följande krav:

-

Plugin-version:

1.24.522.2 -

WSL-version:

2.0.7.0eller senare -

Version av Defender-appen:

101.24032.0007 -

Status för Defender-hälsotillstånd:

Healthy

-

Plugin-version:

Ange en proxy för Defender som körs i WSL

I det här avsnittet beskrivs hur du konfigurerar proxyanslutning för plugin-programmet Defender för Endpoint. Om ditt företag använder en proxy för att tillhandahålla anslutning till Defender för Endpoint som körs på Windows-värden fortsätter du att läsa för att avgöra om du behöver konfigurera den för plugin-programmet.

Om du vill använda värdkonfigurationen för Windows EDR-telemetriproxy för MDE för WSL-plugin-programmet krävs inget mer. Den här konfigurationen används automatiskt av plugin-programmet.

Om du vill använda värdkonfigurationen för winhttp proxy för MDE för WSL-plugin-programmet krävs inget mer. Den här konfigurationen används automatiskt av plugin-programmet.

Om du vill använda inställningen för värdnätverks- och nätverksproxy för MDE för WSL-plugin-programmet krävs inget mer. Den här konfigurationen används automatiskt av plugin-programmet.

Obs!

WSL Defender stöder endast http proxy.

Val av plugin-proxy

Om värddatorn innehåller flera proxyinställningar väljer plugin-programmet proxykonfigurationerna med följande hierarki:

Inställning för statisk proxy för Defender för Endpoint (

TelemetryProxyServer).Winhttpproxy (konfigurerad vianetshkommando).Inställningar för nätverksproxy & Internetproxy.

Om värddatorn till exempel har både Winhttp proxy och Network & Internet proxyväljer Winhttp proxy plugin-programmet som proxykonfiguration.

Obs!

Registernyckeln DefenderProxyServer stöds inte längre. Följ stegen som beskrivs tidigare i den här artikeln för att konfigurera proxy i plugin-programmet.

Anslutningstest för Defender som körs i WSL

Defender-anslutningstestet utlöses när det finns en proxyändring på enheten och är schemalagd att köras varje timme.

När du startar wsl-datorn väntar du i 5 minuter och kör healthcheck.exe sedan (finns på %ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools för resultatet av anslutningstestet). Om det lyckas kan du se att anslutningstestet lyckades. Om det misslyckas kan du se att anslutningstestet invalid indikerar att klientanslutningen från MDE-plugin-programmet för WSL till Defender för Endpoint-tjänstens URL:er misslyckas.

Obs!

Registernyckeln ConnectivityTest stöds inte längre.

Information om hur du anger en proxy för användning i WSL-containrar (distributionerna som körs i undersystemet) finns i Konfiguration av avancerade inställningar i WSL.

Verifiera funktioner och SOC-analytikerupplevelse

När du har installerat plugin-programmet registreras undersystemet och alla containrar som körs i Microsoft Defender-portalen.

Logga in på Microsoft Defender-portalen och öppna vyn Enheter .

Filtrera med taggen WSL2.

Du kan se alla WSL-instanser i din miljö med ett aktivt Defender för Endpoint-plugin-program för WSL. Dessa instanser representerar alla distributioner som körs i WSL på en viss värd. Värdnamnet för en enhet matchar Windows-värdens. Den representeras dock som en Linux-enhet.

Öppna enhetssidan. I fönstret Översikt finns en länk till var enheten finns. Med länken kan du förstå att enheten körs på en Windows-värd. Du kan sedan pivotleda till värden för ytterligare undersökning och/eller svar.

Tidslinjen är ifylld, ungefär som Defender för Endpoint i Linux, med händelser inifrån undersystemet (fil, process, nätverk). Du kan se aktivitet och identifieringar i tidslinjevyn. Aviseringar och incidenter genereras även efter behov.

Konfigurera anpassad tagg för WSL-datorn

Plugin-programmet registrerar WSL-datorn med taggen WSL2. Om du eller din organisation behöver en anpassad tagg följer du stegen nedan:

Öppna Registereditorn som administratör

Skapa en registernyckel med följande information:

- Namn:

GROUP - Typ:

REG_SZeller registersträng - Värde:

Custom tag - Stig:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection\DeviceTagging

- Namn:

När registret har angetts startar du om wsl med hjälp av följande steg:

Öppna kommandotolken och kör kommandot .

wsl --shutdownKör kommandot

wsl.

Vänta i 5–10 minuter för att portalen ska återspegla ändringarna.

Obs!

Den anpassade tagguppsättningen i registret följs av en _WSL2.

Om registervärdeuppsättningen till exempel är Microsoftblir Microsoft_WSL2 den anpassade taggen och samma visas i portalen.

Testa plugin-programmet

Testa plugin-programmet efter installationen genom att följa dessa steg:

Öppna terminalen eller kommandotolken. (I Windows går du till Start>Kommandotolk. Eller högerklicka på startknappen och välj sedan Terminal.)

Kör kommandot

wsl.Ladda ned och extrahera skriptfilen från https://aka.ms/MDE-Linux-EDR-DIY.

Kör kommandot

./mde_linux_edr_diy.shi Linux-prompten.En avisering bör visas i portalen efter några minuter för en identifiering på WSL2-instansen.

Obs!

Det tar ungefär fem minuter innan händelserna visas på Microsoft Defender-portalen.

Behandla datorn som om den vore en vanlig Linux-värd i din miljö att utföra testning mot. I synnerhet vill vi få din feedback om möjligheten att visa potentiellt skadligt beteende med hjälp av det nya plugin-programmet.

Avancerad jakt

I schemat Avancerad jakt, under DeviceInfo tabellen, finns det ett nytt attribut med namnet HostDeviceId som du kan använda för att mappa en WSL-instans till dess Windows-värdenhet. Här är några exempel på jaktfrågor:

Hämta alla WSL-enhets-ID:n för den aktuella organisationen/klientorganisationen

//Get all WSL device ids for the current organization/tenant

let wsl_endpoints = DeviceInfo

| where OSPlatform == "Linux" and isempty(HostDeviceId) != true

| distinct DeviceId;

wsl_endpoints

Hämta WSL-enhets-ID:n och deras motsvarande värdenhets-ID:n

//Get WSL device ids and their corresponding host device ids

DeviceInfo

| where OSPlatform == "Linux" and isempty(HostDeviceId) != true

| distinct WSLDeviceId=DeviceId, HostDeviceId

Hämta en lista över WSL-enhets-ID:n där curl eller wget kördes

//Get a list of WSL device ids where curl or wget was run

let wsl_endpoints = DeviceInfo

| where OSPlatform == "Linux" and isempty(HostDeviceId) != true

| distinct DeviceId;

DeviceProcessEvents

| where FileName == "curl" or FileName == "wget"

| where DeviceId in (wsl_endpoints)

| sort by Timestamp desc

Felsökning

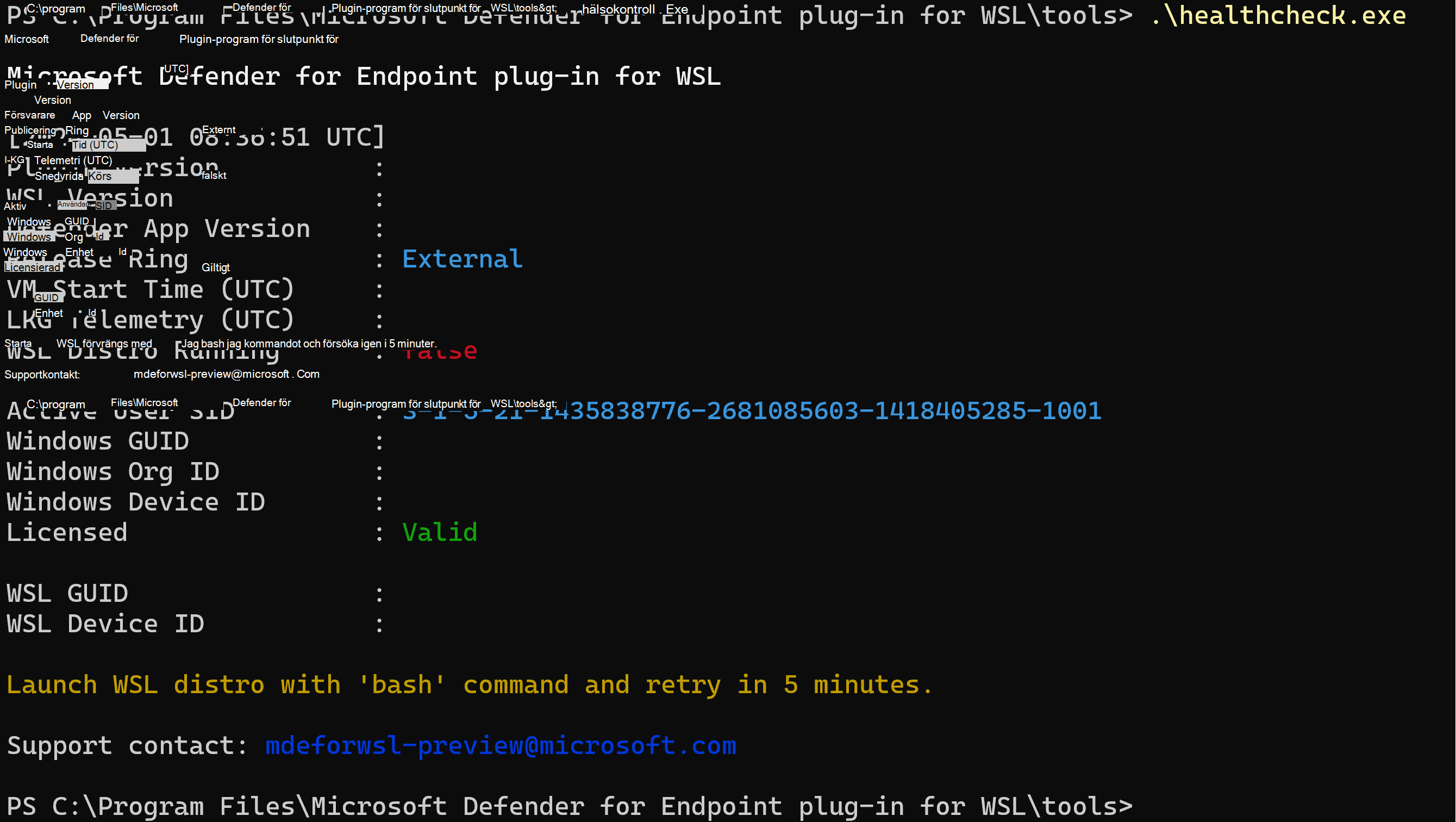

Kommandot

healthcheck.exevisar utdata: "Starta WSL-distribution med bash-kommandot och försök igen om fem minuter."Om det tidigare nämnda felet inträffar utför du följande steg:

Öppna en terminalinstans och kör kommandot

wsl.Vänta i minst fem minuter innan du kör hälsokontrollen igen.

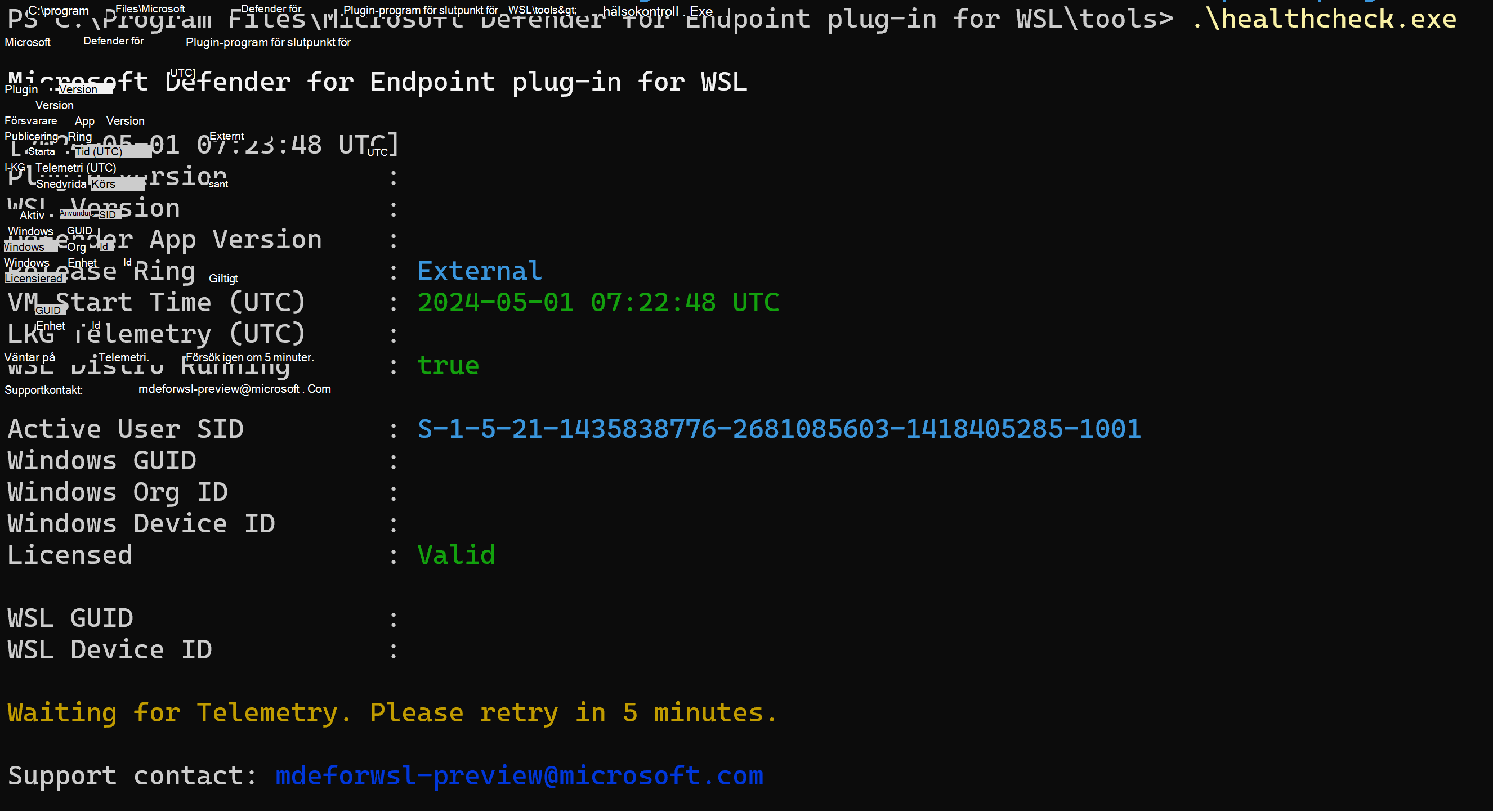

Kommandot

healthcheck.exekan visa utdata: "Väntar på telemetri. Försök igen om fem minuter."Om felet inträffar väntar du i fem minuter och kör

healthcheck.exeom .Om du inte ser några enheter i Microsoft Defender-portalen eller om du inte ser några händelser på tidslinjen kontrollerar du följande:

Om du inte ser ett datorobjekt kontrollerar du att det har gått tillräckligt med tid för registrering att slutföras (vanligtvis upp till 10 minuter).

Se till att använda rätt filter och att du har rätt behörigheter för att visa alla enhetsobjekt. (Är ditt konto/din grupp till exempel begränsad till en viss grupp?)

Använd hälsokontrollverktyget för att ge en översikt över det övergripande plugin-programmets hälsotillstånd. Öppna Terminal och kör

healthcheck.exeverktyget från%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools.Aktivera anslutningstestet och sök efter Defender för Endpoint-anslutning i WSL. Om anslutningstestet misslyckas anger du utdata för hälsokontrollverktyget till vårt supportteam.

Om anslutningstestet rapporterar "ogiltigt" i hälsokontrollen inkluderar du följande konfigurationsinställningar i

.wslconfig%UserProfile%och startar om WSL. Information om inställningar finns i WSL-inställningar.I Windows 11

# Settings apply across all Linux distros running on WSL 2 [wsl2] dnsTunneling=true networkingMode=mirroredI Windows 10

# Settings apply across all Linux distros running on WSL 2 [wsl2] dnsProxy=false

Om anslutningsproblemen kvarstår kör du följande steg för att samla in nätverksloggarna

Öppna en upphöjd (administratör) PowerShell-prompt

Ladda ned och kör:

.\collect-networking-logs.ps1Invoke-WebRequest -UseBasicParsing "https://raw.githubusercontent.com/microsoft/WSL/master/diagnostics/collect-networking-logs.ps1" -OutFile collect-networking-logs.ps1 Set-ExecutionPolicy Bypass -Scope Process -Force .\collect-networking-logs.ps1Öppna en ny kommandotolk och kör:

wslÖppna en upphöjd kommandotolk (administratör) och kör:

wsl --debug-shellKör i felsökningsgränssnittet:

mdatp connectivity testTillåt att anslutningstestet slutförs

Stoppa .ps1 kördes i steg 2

Dela den genererade .zip-filen tillsammans med supportpaket som kan samlas in enligt stegen.

Samling med supportpaket

Om du stöter på andra utmaningar eller problem öppnar du Terminal och kör följande kommandon för att generera ett supportpaket:

cd "%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools".\healthcheck.exe --supportBundleSupportpaketet finns i sökvägen som tillhandahålls av föregående kommando.

Microsoft Defender Endpoint för WSL stöder Linux-distributioner som körs på WSL 2. Om de är associerade med WSL 1 kan det uppstå problem. Därför rekommenderar vi att du inaktiverar WSL 1. Utför följande steg för att göra det med Intune-principen:

Gå tillEnhetskonfigurationsprofiler>>Skapa>ny princip.

Välj Windows 10 och senare>Inställningskatalog.

Skapa ett namn för den nya profilen och sök efter Windows-undersystem för Linux för att se och lägga till en fullständig lista över tillgängliga inställningar.

Ange inställningen Tillåt WSL1 till Inaktiverad för att säkerställa att endast WSL 2-distributioner kan användas.

Om du vill fortsätta använda WSL 1 eller inte använder Intune-principen kan du också selektivt associera dina installerade distributioner för körning på WSL 2 genom att köra kommandot i PowerShell:

wsl --set-version <YourDistroName> 2Om du vill ha WSL 2 som standardversion av WSL för att nya distributioner ska installeras i systemet kör du följande kommando i PowerShell:

wsl --set-default-version 2

Plugin-programmet använder Windows EDR-ringen som standard. Om du vill växla till en tidigare ring anger du

OverrideReleaseRingnågot av följande under registret och startar om WSL:-

Namn:

OverrideReleaseRing -

Typ:

REG_SZ -

Värde:

Dogfood or External or InsiderFast or Production -

Sökväg:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Microsoft Defender for Endpoint plug-in for WSL

-

Namn:

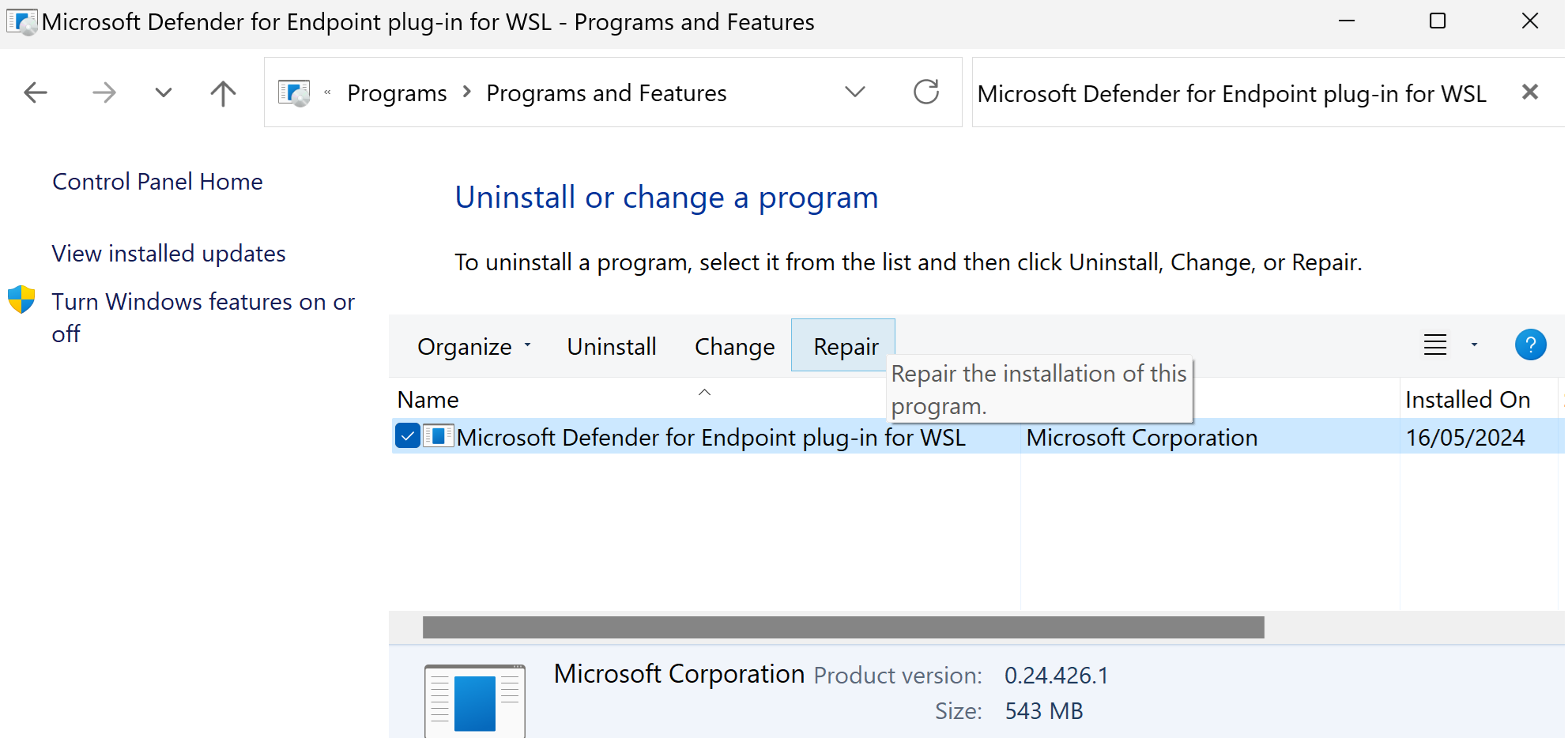

Om du ser ett fel när du startar WSL, till exempel "Ett allvarligt fel returnerades av plugin-programmet DefenderforEndpointPlug-in" Felkod: Wsl/Service/CreateInstance/CreateVm/Plugin/ERROR_FILE_NOT_FOUND" innebär det att plugin-programmet Defender för Endpoint för WSL-installationen är felaktigt. Följ dessa steg för att reparera den:

Gå till Program>och funktioner på Kontrollpanelen.

Sök efter och välj Plugin-programmet Microsoft Defender för Endpoint för WSL. Välj sedan Reparera. Den här åtgärden bör åtgärda problemet genom att placera rätt filer i de förväntade katalogerna.