Email analys i undersökningar för Microsoft Defender för Office 365

Tips

Visste du att du kan prova funktionerna i Microsoft Defender XDR för Office 365 plan 2 kostnadsfritt? Använd den 90 dagar långa Defender för Office 365 utvärderingsversionen på Microsoft Defender portalens utvärderingshubb. Lär dig mer om vem som kan registrera dig och utvärderingsvillkor på Try Microsoft Defender för Office 365.

Under den automatiserade undersökningen av aviseringar analyserar Microsoft Defender för Office 365 det ursprungliga e-postmeddelandet efter hot och identifierar andra e-postmeddelanden som är relaterade till det ursprungliga e-postmeddelandet och potentiellt en del av en attack. Den här analysen är viktig eftersom e-postattacker sällan består av ett enda e-postmeddelande.

Den automatiserade undersökningens e-postanalys identifierar e-postkluster med hjälp av attribut från det ursprungliga e-postmeddelandet för att fråga efter e-post som skickas och tas emot av din organisation. Den här analysen liknar hur en säkerhetsåtgärdsanalytiker skulle jaga efter relaterad e-post i Explorer eller Avancerad jakt. Flera frågor används för att identifiera matchande e-postmeddelanden eftersom angripare vanligtvis omvandlar e-postparametrarna för att undvika säkerhetsidentifiering. Klustringsanalysen utför dessa kontroller för att avgöra hur e-post som ingår i undersökningen ska hanteras:

- E-postanalysen skapar frågor (kluster) för e-post med attribut från det ursprungliga e-postmeddelandet: avsändarvärden (IP-adress, avsändardomän) och innehåll (ämne, kluster-ID) för att hitta e-post som kan vara relaterad.

- Om en analys av det ursprungliga e-postmeddelandets URL:er och filer identifierar att vissa är skadliga (dvs. skadlig kod eller nätfiske) skapas även frågor eller kluster med e-post som innehåller den skadliga URL:en eller filen.

- Email klustringsanalys räknas de hot som är associerade med liknande e-post i klustret för att avgöra om e-postmeddelandet är skadligt, misstänkt eller inte har några tydliga hot. Om klustret med e-post som matchar frågan har en tillräcklig mängd skräppost, normalt nätfiske, nätfiske med hög konfidens eller hot mot skadlig kod, tillämpas den hottypen i e-postklustret.

- Analysen av e-postkluster kontrollerar också den senaste leveransplatsen för det ursprungliga e-postmeddelandet och meddelandena i e-postkluster för att identifiera meddelanden som potentiellt behöver tas bort eller som redan har åtgärdats eller förhindrats. Den här analysen är viktig eftersom angripare omvandlar skadligt innehåll plus säkerhetsprinciper och skydd kan variera mellan postlådor. Den här funktionen leder till situationer där skadligt innehåll fortfarande kan finnas i postlådor, även om ett eller flera skadliga e-postmeddelanden har förhindrats eller identifierats och tagits bort av automatisk rensning utan timme (ZAP).

- Email kluster som anses vara skadliga på grund av skadlig kod, nätfiske med hög konfidens, skadliga filer eller skadliga URL-hot får en väntande åtgärd för mjuk borttagning av meddelanden som fortfarande finns i molnpostlådan (Inkorgen eller Skräppost Email mappar). Om skadliga e-post- eller e-postkluster är "Inte i postlådan" (blockerad, i karantän, misslyckad, mjuk borttagning osv.) eller "Lokal/extern" utan i molnpostlådan konfigureras ingen väntande åtgärd för att ta bort dem.

- Om något av e-postkluster har bedömts vara skadligt tillämpas det hot som identifieras av klustret tillbaka på det ursprungliga e-postmeddelandet som ingår i undersökningen. Det här beteendet liknar en säkerhetsåtgärdsanalytiker som använder resultat från e-postjakt för att fastställa utfallet av ett ursprungligt e-postmeddelande baserat på liknande e-post. Det här resultatet säkerställer att systemet, oavsett om url:er, filer eller e-postindikatorer för källan identifieras eller inte, kan identifiera skadliga e-postmeddelanden som potentiellt undviker identifiering genom anpassning, morfning, undvikande eller andra metoder för angripare.

- I undersökningen om användarkompromisser skapas ytterligare e-postkluster för att identifiera potentiella e-postproblem som skapats av postlådan. Den här processen omfattar ett rent e-postkluster (bra e-post från användare, potentiell dataexfiltrering och potentiell e-post för kommando/kontroll), misstänkta e-postkluster (e-post som innehåller skräppost eller normalt nätfiske) och skadliga e-postkluster (e-post som innehåller skadlig kod eller nätfiske med hög konfidens). Dessa e-postkluster tillhandahåller data från säkerhetsanalytiker för att fastställa andra problem som kan behöva åtgärdas från en kompromiss och synlighet för vilka meddelanden som kan ha utlöst de ursprungliga aviseringarna (till exempel nätfiske/skräppost som utlöste användarens sändningsbegränsningar)

Email klusteranalys via likheter och skadliga entitetsfrågor säkerställer att e-postproblem identifieras fullständigt och rensas, även om endast ett e-postmeddelande från en attack identifieras. Du kan använda länkar från sidopanelsvyerna för e-postklusterinformation för att öppna frågorna i Explorer eller Avancerad jakt för att utföra djupare analys och ändra frågorna om det behövs. Den här funktionen möjliggör manuell förfining och reparation om du tycker att e-postklustrets frågor är för smala eller för breda (inklusive orelaterad e-post).

Här följer ytterligare förbättringar av e-postanalys i undersökningar.

AIR-undersökningen ignorerar avancerade leveransobjekt (SecOps-postlådor och nätfiskesimuleringsmeddelanden)

Under analysen av e-postkluster ignorerar alla klustringsfrågor SecOps-postlådor och URL:er för nätfiskesimulering som identifieras Med avancerad leveransprincip. SecOps-postlådor och URL:er för nätfiskesimulering visas inte i frågan för att hålla klustringsattributen enkla och lättläst. Dessa undantag säkerställer att meddelanden som skickas till SecOps-postlådor och meddelanden som innehåller URL:er för nätfiskesimulering ignoreras under hotanalysen och inte tas bort under eventuella åtgärder.

Obs!

När du öppnar ett e-postkluster för att visa det i Explorer från information om e-postklustret tillämpas filter för nätfiskesimulering och SecOps-postlådor i Explorer, men visas inte. Om du ändrar Utforskarens filter, datum eller uppdaterar frågan på sidan tas undantagen för nätfiskesimulering/SecOps-filter bort och matchande e-postmeddelanden visas igen. Om du uppdaterar Explorer-sidan med hjälp av funktionen för webbläsaruppdatering läses de ursprungliga frågefiltren in igen, inklusive nätfiskesimuleringen/SecOps-filtren, men eventuella efterföljande ändringar som du har gjort tas bort.

STATUS för AIR-uppdateringar väntar på e-poståtgärd

Undersökningens e-postanalys beräknar e-posthot och platser vid tidpunkten för undersökningen för att skapa undersökningsbevis och åtgärder. Dessa data kan bli inaktuella och inaktuella när åtgärder utanför undersökningen påverkar e-postmeddelandet som ingår i undersökningen. Till exempel kan manuell jakt och reparation av säkerhetsåtgärder rensa e-post som ingår i en undersökning. På samma sätt kan borttagningsåtgärder som godkänts i parallella undersökningar eller automatiska ZAP-karantänåtgärder ha tagit bort e-post. Dessutom kan fördröjda identifieringar av hot efter e-postleverans ändra antalet hot som ingår i undersökningens e-postfrågor/kluster.

För att säkerställa att undersökningsåtgärderna är uppdaterade kör undersökningar som innehåller väntande åtgärder regelbundet om e-postanalysfrågorna för att uppdatera e-postplatserna och hoten.

- När e-postklustrets data ändras uppdateras hotet och den senaste leveransplatsen räknas.

- Om e-post- eller e-postkluster med väntande åtgärder inte längre finns i postlådan avbryts den väntande åtgärden och det skadliga e-postmeddelandet/klustret anses vara åtgärdat.

- När alla hot i undersökningen har åtgärdats eller avbrutits enligt beskrivningen ovan övergår undersökningen till ett åtgärdat tillstånd och den ursprungliga aviseringen har lösts.

Visning av incidentbevis för e-post- och e-postkluster

Email-baserade bevis på fliken Bevis och svar för en incident visar nu följande information.

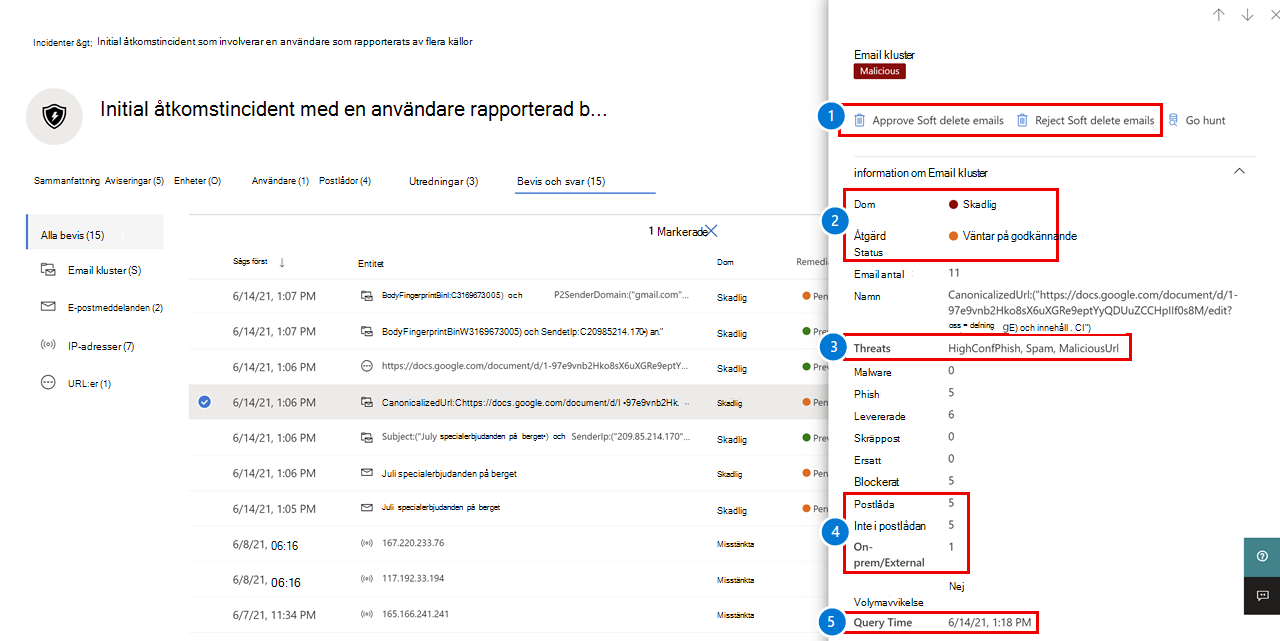

Från de numrerade pratbubblan i bilden:

Du kan utföra reparationsåtgärder utöver Åtgärdscenter.

Du kan vidta åtgärder för e-postkluster med en skadlig bedömning (men inte misstänkt).

För utfallet av skräppost via e-post delas nätfiske upp i hög konfidens och normalt nätfiske.

För en skadlig bedömning är hotkategorierna skadlig kod, nätfiske med hög konfidens, skadlig URL och skadlig fil.

För en misstänkt bedömning är hotkategorierna skräppost och normalt nätfiske.

E-postantalet efter baseras på den senaste leveransplatsen och innehåller räknare för e-post i postlådor, inte i postlådor och lokalt.

Innehåller datum och tid för frågan, som kan uppdateras för senaste data.

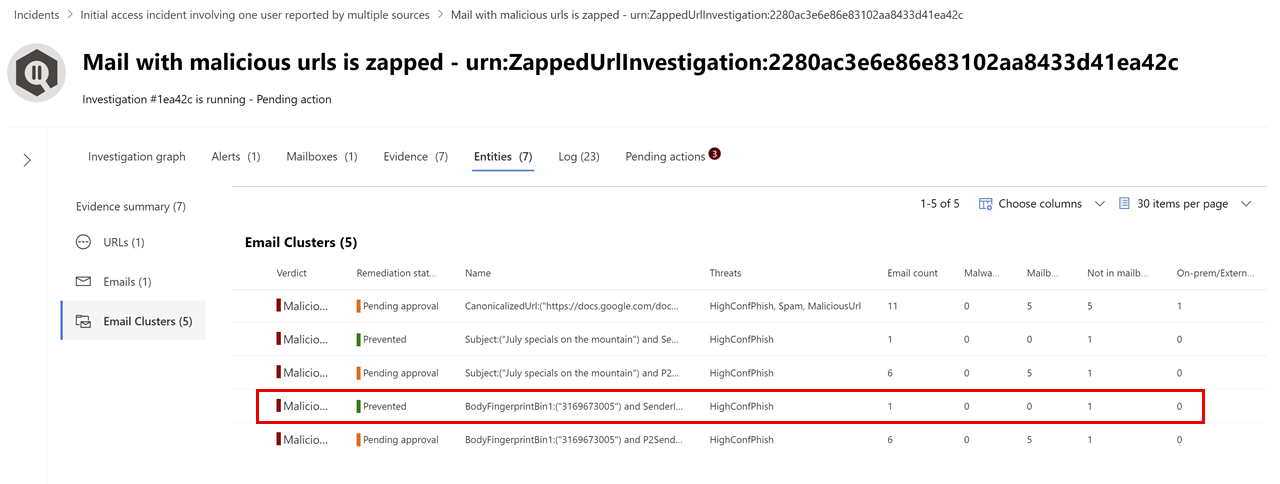

För e-post- eller e-postkluster på fliken Entiteter i en undersökning innebär Förhindrad att det inte fanns någon skadlig e-post i postlådan för det här objektet (e-post eller kluster). Här är ett exempel.

I det här exemplet är e-postmeddelandet skadligt men inte i en postlåda.