Massdistribuera mobilappen med tjänstebaserad autentisering

Obs

Azure Active Directory är nu Microsoft Entra ID. Lära sig mer

Viktigt

Tjänstebaserade autentiseringsmetoder (såsom certifikat och klienthemligheter) är nu utfasade. Vi rekommenderar starkt att du autentiserar med användarbaserad autentisering (såsom enhetskodflöde) istället. Mer information om hur du massdistribuerar mobilappen Warehouse Management för användarbaserad autentisering finns i Massdistribution av mobilappen med användarbaserad autentisering.

Automatiserad distribution och konfiguration av Warehouse Management kan vara effektivare än manuell distribution när du har många enheter att hantera. Ett sätt att uppnå denna automatisering är att använda en lösning för hantering av mobila enheter (MDM) såsom Microsoft Intune. För allmän information om hur du använder Intune för att lägga till program finns i Lägga till program i Microsoft Intune.

Den här artikeln förklarar hur du massdistribuerar mobilappen Warehouse Management med tjänstebaserad autentisering genom att använda Microsoft Intune.

Förutsättningar

För att använda en MDM-lösning för att distribuera mobilappen Warehouse Management och relaterade autentiseringscertifikat måste du ha följande resurser tillgängliga:

- Warehouse Management mobilappversion 2.0.41.0 eller senare (detta versionsnummer gäller för alla mobila plattformar).

- Ett giltigt butikskonto för varje mobil plattform som du kommer att stödja (Microsoft-konto, Google-konto och/ eller Apple ID)

- Microsoft Entra ID(Microsoft Entra ID Premium P2-licens)

- Microsoft Endpoint Manager administrationscenter (webbplatsen Intune)

- Certifikat anslutningsprogram för Microsoft Intune installerat på en dedikerad Windows-dator

- PowerShell

- Visual Studio 2022

Du måste också ha följande resurser, som du konfigurerar genom att följa instruktionerna i den här artikeln:

- PFX-certifikat för certifikatbaserad autentisering (CBA)

- Anslutningsinställningar JavaScript JSON-fil (Object Notation) för Warehouse Management-appen

- PFXImport-verktyg för administrationscentret för Microsoft Endpoint Manager

Konfigurera källfilerna för distribution

Varje MDM-lösning erbjuder flera metoder för att köpa de appar som de levererar till slutenheter. Till exempel kanske en lösning använder lokalt lagrade binära filer eller hämtar binärfiler från en appbutik. Den föredragna metoden är att använda appbutiker, detta eftersom det är enkelt och erbjuder det bekvämaste sättet att ta emot uppdateringar.

Följande underavsnitt ger exempel som visar hur du konfigurerar Intune för att hämta program från de olika appbutikerna.

Konfigurera Intune för att hämta programmet från Google Play

Följ dessa steg för att konfigurera Intune för att hämta mobilappen Warehouse Management från Google Play.

- Logga in i administratörscentret för Microsoft Endpoint Manager.

- Gå till Program > Android.

- På sidan Android-program väljer du Lägg till i vekrtygsfältet.

- I dialogrutan Välj programtyp, i fältet Programtyp, väljer du Hanterat Google Play-program. Välj sedan Välj.

- Om du konfigurerar Google Play för första gången kommer du på sidan Hanterat Google Play att uppmanas att logga in på Google Play. Logga in med ditt Google-konto.

- I fältet Sök, ange Warehous Management. Välj sedan Sök.

- När du har hittat Warehouse Management-programmet väljer du Godkänn.

- I dialogrutan Godkänn inställningar väljer du ett alternativ för att ange hur uppdateringar ska hanteras när en ny version av programmet begär fler behörigheter än den nuvarande versionen. Vi rekommenderar att du väljer alternativet Behåll som godkänt när programmet begär nya behörigheter. När du är klar väljer du Klar för att fortsätta.

- Välj Synkronisera.

- Du skickas tillbaka till sidan Android-appar. I verktygsfältet väljer du Uppdatera för att uppdatera listan med program. I listan väljer du sedan Warehouse Management.

- På sidan Warehouse Management, på fliken Egenskaper, väljer du länken Redigera bredvid rubriken Tilldelning.

- På sidan Redigera program, på fliken Tilldelningar, lägger du till de användargrupper och/eller enheter som Warehouse Management-programmet ska vara tillgängligt och/eller krävas för. För information om hur du använder inställningarna, se Tilldela appar till grupper med Microsoft Intune.

- Välj Granska + spara när du är klar.

- Granska dina inställningar på fliken Granska + spara . Om de ser korrekta ut väljer du Spara för att spara dem.

Konfigurera Intune för att hämta programmet från Microsoft Store

Följ dessa steg för att konfigurera Intune för att hämta mobilappen Warehouse Management från Microsoft Store.

- Logga in i administratörscentret för Microsoft Endpoint Manager.

- Gå till Program > Windows.

- I verktygsfältet väljer du Lägg till.

- I dialogrutan Välj programtyp, i fältet Programtyp, väljer du Microsoft Store-progam (nytt). Välj sedan Välj.

- På sidan Lägg till program, på fliken Programinformation, väljer du länken Sök i Microsoft Store-programmet (nytt).

- I dialogrutan Sök i Microsoft Store-programmet (nytt), i fältet Sök, anger du Warehouse Management.

- När du har hittat Warehouse Management-programmet väljer du detta och sedan Välj.

- Fliken Programinformation visar nu information om Warehouse Management-programmet. Klicka på Nästa när du vill fortsätta.

- På fliken Tilldelningar lägger du till de användargrupper och/eller enheter som Warehouse Management-programmet ska vara tillgängligt och/eller krävas för. För information om hur du använder inställningarna, se Tilldela appar till grupper med Microsoft Intune.

- När du är klar väljer du Nästa för att fortsätta.

- Granska dina inställningar på fliken Granska + spara . Om de ser korrekta ut väljer du Skapa för att spara dem.

Konfigurera Intune för att hämta programmet från Apple App Store

Följ dessa steg för att konfigurera Intune för att hämta mobilappen Warehouse Management från Apple App Store.

- Logga in i administratörscentret för Microsoft Endpoint Manager.

- Gå till Enheter > iOS/iPadOS.

- På fliken iOS/iPad-registrering väljer du ikonen Apple MDM Push-certifikat.

- I dialogrutan Konfigurera MDM Push-certifikat följer du instruktionerna på skärmen för att skapa och ladda upp det nödvändiga Apple MDM Push-certifikatet. För mer information om det här steget, se Skaffa ett Apple MDM push-certifikat.

- Gå till Program > iOS/iPadOS.

- I verktygsfältet väljer du Lägg till.

- I dialogrutan Välj programtyp, i fältet Programtyp, väljer du iOS-butiksprogram. Välj sedan Välj.

- På sidan Lägg till program, på fliken Programinformation, väljer du länken Sök appbutik.

- I dialogrutan Sök i appbutiken, i fältet Sök, anger du Warehouse Management. Välj sedan ditt land eller din region i rullgardinsmenyn bredvid fältet Sök.

- När du har hittat Warehouse Management-programmet väljer du detta och sedan Välj.

- Fliken Programinformation visar nu information om Warehouse Management-programmet. Klicka på Nästa när du vill fortsätta.

- På fliken Tilldelningar lägger du till de användargrupper och/eller enheter som Warehouse Management-programmet ska vara tillgängligt och/eller krävas för. För information om hur du använder inställningarna, se Tilldela appar till grupper med Microsoft Intune.

- När du är klar väljer du Nästa för att fortsätta.

- Granska dina inställningar på fliken Granska + spara . Om de ser korrekta ut väljer du Skapa för att spara dem.

Hantera anslutningskonfigurationer

Mobilappen Warehouse Management (version 2.0.41.0 och senare) låter dig importera anslutningsinställningar som en hanterad konfiguration via en MDM-lösning. Samma ConnectionsJson-konfigurationsnyckel delas på alla plattformar.

Följande underavsnitt ger exempel som visar hur du konfigurerar Intune för att tillhandahålla hanterade konfigurationer för var och en av de mobila plattformarna som stöds. Mer information finns i Programkonfigurationspolicyer för Microsoft Intune.

Skapa en JSON-anslutningsfil

Som en förutsättning för att konfigurera hanterad konfiguration för alla mobila plattformar måste du skapa en JOSN-anslutningsfil enligt beskrivningen i Skapa en fil för anslutningsinställningar eller QR-kod. Den här filen gör det möjligt för mobilappen att ansluta till och autentisera med din Dynamics 365 Supply Chain Management-miljö.

Tips!

Om din JSON-fil innehåller mer än en anslutning bör en av dem ställas in som standardanslutning (genom att ställa in parametern IsDefaultConnection som true för den ). Om ingen standardanslutning är inställd kommer programmet att uppmana användaren att manuellt välja en första anslutning bland de tillgängliga alternativen.

Konfigurera Intune för att stödja hanterad konfiguration för Android-enheter

Fälj dessa steg för att konfigurera Intune att stötta hanterade konfigurationer för Android-enheter.

- Logga in i administratörscentret för Microsoft Endpoint Manager.

- Gå till Program > Policyer för App Configuration.

- På sidan Policyer för App Configuration väljer du i verktygsfältet Lägg till > Hanterade enheter.

- På sidan Skapa policy för App Configuration, på fliken Grundläggande, anger du följande fält:

- Namn – Ange ett namn för principen.

- Plattform – Välj Android Enterprise.

- Profiltyp – Välj de enhetsprofiltyper som appkonfigurationsprofilen gäller för.

- Riktad app – Välj Välj applänken . I dialogrutan Tillhörande program väljer du programmet Warehouse Management i listan och väljer sedan OK för att tillämpa inställningen, och stäng dialogrutan.

- Klicka på Nästa när du vill fortsätta.

- På fliken Inställningar i avsnittet Behörigheter väljer du Lägg till.

- I dialogrutan Lägg till behörigheter, markera kryssrutorna för Kamera, Extern lagring (läs) och Extern lagring (skriv). Välj sedan OK för att stänga dialogrutan och lägg till dessa behörigheter på fliken Inställningar.

- I fältet Behörighetstillstånd för varje behörighet som du just har lagt till väljer du Automatiskt beviljande.

- I avsnittet Konfigurationsinställningar, i fältet Format för konfigurationsinställningar, väljer du Använd konfigurationsdesigner.

- I avsnittet Konfigurationsinställningar väljer du Lägg till.

- I dialogrutan markerar du kryssrutan för ConnectionsJson. Välj OK för att stänga dialogrutan.

- En ny rad läggs till i rutnätet i avsnittet Konfigurationsinställningar på fliken Inställningar. Fältet Konfigurationsnyckel är inställt på ConnectionsJason. I fältet Värdestyp väljer du Sträng. I fältet Konfigurationsvärde klistrar du in hela innehållet i JSON-filen som du skapade i avsnittet Skapa en JSON-anslutningsfil.

- Klicka på Nästa när du vill fortsätta.

- På fliken Tilldelningar lägger du till de användargrupper och/eller enheter som konfigurationspolicyn ska gälla för. För information om hur du använder inställningarna, se Lägg till programkonfigurationspolicyer för hanterade Android Enterprise-enheter.

- När du är klar väljer du Nästa för att fortsätta.

- Granska dina inställningar på fliken Granska + spara . Om de ser korrekta ut väljer du Skapa för att spara dem.

Konfigurera Intune för att stödja hanterad konfiguration för Windows-enheter

Fälj dessa steg för att konfigurera Intune att stötta hanterade konfigurationer för Windows-enheter.

- Logga in i administratörscentret för Microsoft Endpoint Manager.

- Gå till Enheter > Windows.

- På sidan Windows-enheter, på fliken Konfigurationsprofiler, välj Skapa profil.

- I dialogrutan Skapa en profil, ställ in följande fält:

- Plattform – VäljWindows 10 och senare.

- Profiltyp – VäljMallar .

- Mallnamn – Välj Anpassad.

- Välj Skapa om du vill tillämpa dina inställningar och stänga dialogrutan.

- På sidan Anpassat, på fliken Grundläggande anger du ett namn för konfigurationsprofilen och väljer sedan Nästa för att fortsätta.

- På fliken Konfigurationsinställningar väljer du Lägg till.

- I dialogrutan Lägg till rad anger du följande fält:

Namn – Ange ett namn för den nya raden.

Beskrivning – Ange en kort beskrivning av den nya raden.

OMA-URI– Ange följande värde:

./User/Vendor/MSFT/EnterpriseModernAppManagement/AppManagement/AppStore/Microsoft.WarehouseManagement\_8wekyb3d8bbwe/AppSettingPolicy/ConnectionsJsonDatatyp – VäljString .

Konfigurationsvärde – Klistra in hela innehållet i JSON-filen som du skapade i avsnittet Skapa en JSON-anslutningsfil .

- Välj Spara om du vill använda inställningarna och stänga dialogrutan.

- Klicka på Nästa när du vill fortsätta.

- På fliken Tilldelningar lägger du till de användargrupper och/eller enheter som konfigurationsprofilen ska gälla för.

- När du är klar väljer du Nästa för att fortsätta.

- På fliken Tillämpningsregler kan du begränsa uppsättningen enheter som konfigurationsprofilen gäller. Lämna fälten tomma för att tillämpa profilen på alla kvalificerade Windows-enheter. För mer information om hur du använder inställningarna, se Skapa en enhetsprofil i Microsoft Intune.

- När du är klar väljer du Nästa för att fortsätta.

- Granska dina inställningar på fliken Granska + spara . Om de ser korrekta ut väljer du Skapa för att spara dem.

Konfigurera Intune för att stödja hanterad konfiguration för iOS-enheter

Fälj dessa steg för att konfigurera Intune att stötta hanterade konfigurationer för iOS-enheter.

- Logga in i administratörscentret för Microsoft Endpoint Manager.

- Gå till Program > Policyer för App Configuration.

- På sidan Policyer för App Configuration väljer du i verktygsfältet Lägg till > Hanterade enheter.

- På sidan Skapa policy för App Configuration, på fliken Grundläggande, anger du följande fält:

- Namn – Ange ett namn för appkonfigurationsprofilen.

- Plattform – Välj iOS/iPadOS.

- Profiltyp – Välj de enhetsprofiltyper som profilen gäller för.

- Riktad app – Välj Välj applänken . I dialogrutan Tillhörande program väljer du programmet Warehouse Management i listan och väljer sedan OK för att tillämpa inställningen, och stäng dialogrutan.

- Klicka på Nästa när du vill fortsätta.

- På fliken Inställningar, i fältet Format för konfigurationsinställningar, väljer du Använd konfigurationsdesignern.

- I rutnätet längst ned på sidan ställer du in följande fält för den första raden:

- Konfigurationsnyckel – Ange ConnectionsJson.

- Värdetyp – VäljString .

- Konfigurationsvärde – Klistra in hela innehållet i JSON-filen som du skapade i avsnittet Skapa en JSON-anslutningsfil .

- Klicka på Nästa när du vill fortsätta.

- På fliken Tilldelningar lägger du till de användargrupper och/eller enheter som konfigurationspolicyn ska gälla för. För information om hur du använder inställningarna, se Lägg till programkonfigurationspolicyer för hanterade iOS/iPadOS-enheter.

- När du är klar väljer du Nästa för att fortsätta.

- Granska dina inställningar på fliken Granska + spara . Om de ser korrekta ut väljer du Skapa för att spara dem.

Konfigurera certifikatbaserad autentisering

CBA används ofta för säker och effektiv autentisering. I scenarier för massdistribution är detta fördelaktigt på grund av den säkra åtkomsten som detta ger, samt genom enkelheten i att distribuera certifikat till slutenheter. Därför hjälper det till att minska risken för säkerhetsintrång, vilket kan vara ett stort problem vid storskaliga implementeringar.

Om du vill använda mobilappen Warehouse Management mäste du ha ett certifikat lagrat på varje enhet. Om du använder Intune för att hantera dina enheter, se då Använd certifikat för autentisering i Microsoft Intune för instruktioner och mer information.

Målet är att, till var och en av dina målenheter, överföra ett PFX-certifikat (Personal Information Exchange) som har det tumavtryck som anges i ConnectionsJson-filen. För att uppnå detta mål använder lösningen en importerad certifikatskonfigurationsfil avsedd för kryptografistandarder för offentliga nycklar (PKCS), som gör att samma certifikat kan levereras över flera enheter.

Skapa och importera ett certifikat

Följande underavsnitt guidar dig genom processen med att skapa det nödvändiga certifikatet, konfigurera nödvändiga verktyg och importera certifikatet till anslutningsprogrammet för certifikat för Microsoft Intune.

Skapa ett självsignerat PFX-certifikat

Skaffa ett självsignerat PFX-certifikat (en .pfx-fil) antingen genom Windows Server Certifikatsutfärdare (se Installera certifikatsutfärdare) eller genom att använda PowerShell ( se New-SelfSignedCertificate). När du exporterar certifikatet, se då till att oavsett källa inkludera den privata nyckeln och skydda den med ett lösenord.

Skapa en programregistrering för PFXImport PowerShell i Microsoft Entra ID

Följ dessa steg för att skapa en programregistrering för PFXImport PowerShell i Microsoft Entra ID.

- Logga in i Azure.

- Från sidan Start går du till Hantera Microsoft Entra ID.

- I navigeringsfönstret väljer du Programregistreringar.

- I verktygsfältet väljer du Ny registrering.

- På sidan Registrera ett program anger du följande fält:

- Namn – Ange ett namn.

- Kontotyper som stöds– Ange vem som kan använda den nya applikationen.

- Omdirigera URI– Lämna det här fältet tomt för tillfället.

- Välj Registrera.

- Den nya programregistreringen öppnas. På fliken Certifikat och hemligheter på fliken Klienthemligheter väljer du Ny klienthemlighet.

- I dialogrutan Lägg till en klienthemlighet väljer du ett utgångsdatum som uppfyller dina behov, och väljer sedan Lägg till.

- Fliken Certifikat och hemligheter visar nu detaljer om den nya klienthemligheten. Dessa detaljer kommer endast att visas en (1) gång och kommer att döljas när sidan laddas om. Därför måste du kopiera dem nu. Kopiera värdet för Värde och klistra in det i en textfil. Du behöver det här värdet senare när du konfigurerar din Certificate Connector-dator.

- På fliken Autentisering, välj Lägg till plattform.

- I dialogrutan Konfigurera plattformar väljer du rutan Mobil- och skrivbordsprogram.

- I dialogrutan Konfigurera skrivbord + enheter markerar du kryssrutan för varje omdirigerings-URL som du vill använda. (Du kan förmodligen välja allihop.) Välj sedan Konfigurera.

- På fliken Översikt kopierar du värdena Program-ID (klient) och ID för katalog (klientorganisation) och klistrar in dem i textfilen där du tidigare klistrade in värdet för klienthemlighet. Du behöver samtliga dessa tre värden senare när du konfigurerar din Certificate Connector-dator.

Hämta och skapa PFXImport-projektet

PFXImport-projektet består av PowerShell-cmdlets som hjälper dig att importera PFX-certifikat till Intune. Du kan ändra och anpassa dessa cmdlets för att passa ditt arbetsflöde. För mer information, se S/MIME-översikt för att signera och kryptera e-post i Intune.

Följ dessa steg för att hämta och bygga PFXImport-projektet.

Gå till PFXImport PowerShell-projektet på GitHub och hämta projektet.

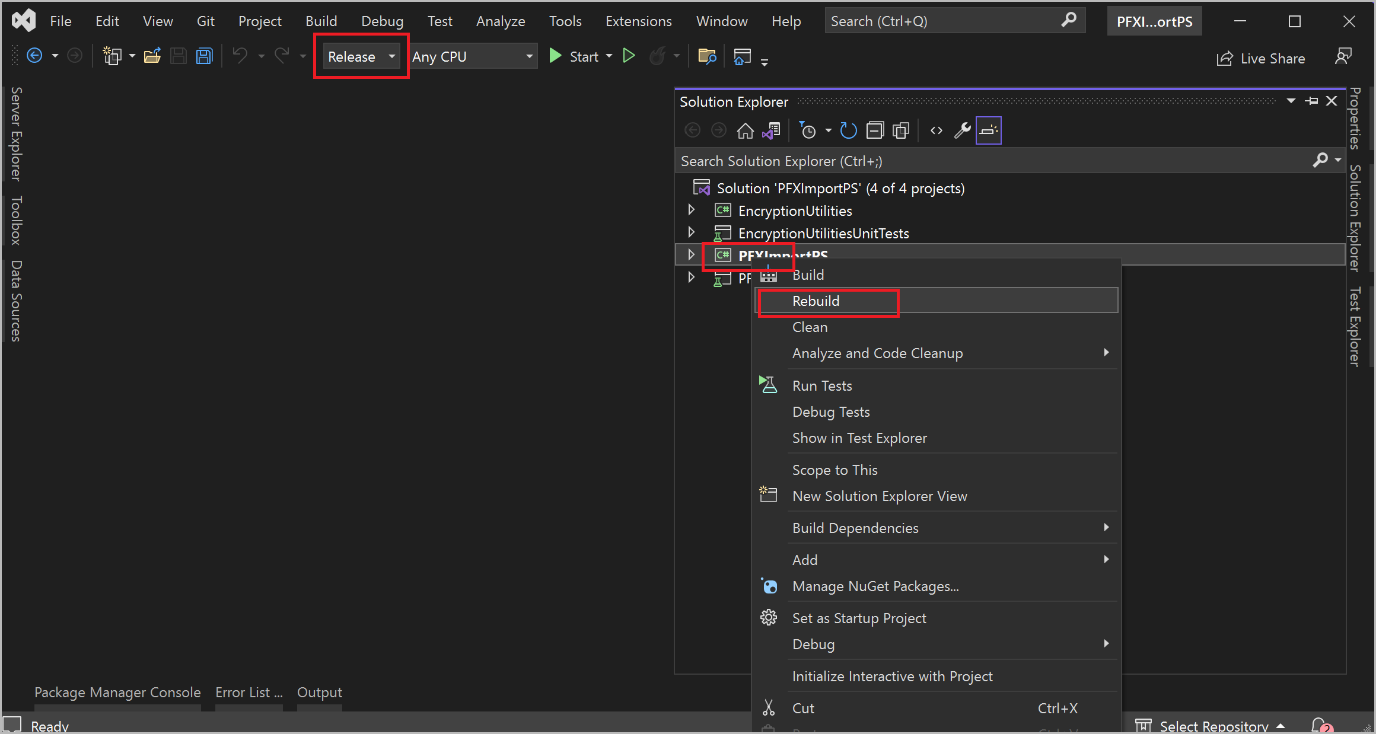

Öppna Visual Studio 2022 och öppna PFXImportPS.sln-filen som du laddade ner från GitHub. Byt till Version-läget och skapa (eller bygg om) projektet. För mer information, se Konfigurera och använd importerade PKCS-certifikat med Intune.

Konfigurera en dedikerad dator för Certificate Connector

Följ dessa steg för att konfigurera din dedikerade dator för Certificate Connector.

Logga in på den dator som du har utsett att köra Certificate Connector för Microsoft Intune.

Kopiera det självsignerade PFX-certifikat som du skapade i avsnittet Skapa ett självsignerat PFX-certifikat till Certificate Connector-datorn.

Kopiera PFXImport-projektets binärfiler som du skapade i avsnittet Ladda ned och skapa PFXImport-projektet till Certificate Connector-datorn och spara dem i följande mapp:

~\Intune-Resource-Access-develop\src\PFXImportPowershell\PFXImportPS\bin\Release

I mappen Version öppnar du filen IntunePfxImport.psd1 och redigerar värdena för följande variabler:

- ClientId – Ange värdet till klient-ID:t från appregistreringen Azure.

- ClientSecret – Ange värdet till klienthemligheten från Azure appregistreringen.

- TenantId – Ange värdet till klientorganisations-ID:t från appregistreringen Azure. Denna variabel krävs om du använder en klienthemlighet.

Logga in i administratörscentret för Microsoft Endpoint Manager.

Gå till Administration för klientorganisation > Anslutningsprogram och tokens.

På fliken Certifikatanslutningsprogram i verktygsfältet väljer du Lägg till.

I dialogrutan Installera certifikatanslutningsprogram väljer du länken för certifikatanslutningsprogrammet om du vill ladda ner filen IntuneCertificateConnector.exe. Den här filen är ett installationsprogram för Certificate Connector.

Överför filen IntuneCertificateConnector.exe till den avsedda Certificate Connector-datorn. Kör sedan filen och följ anvisningarna på skärmen. Under installationsprocessen, se till att markera kryssrutan PKCS-importerade certifikat.

Logga in på ditt Microsoft Entra ID-konto som administratörsanvändare. Om Certificate Connector har installerats kommer det att finnas en grön bock på sidan Slutpunktshanterare. För mer information, se Installera Certificate Connector för Microsoft Intune.

Importera ditt PFX-certifikat till Certificate Connector

Följ dessa steg för att importera ditt PFX-certifikat till Certificate Connector-datorn, detta så att certifikaten kan distribueras till användare.

Logga in på den dator som du har utsett att köra Certificate Connector för Microsoft Intune.

Kör PowerShell Terminal som administratör.

I terminalen, gå till versionsmappen PFXImportPowershell som ska finnas på följande sökväg:

~\Intune-Resource-Access-develop\src\PFXImportPowershell\PFXImportPS\bin\Release

Kör följande kommandon i denna ordning.

Import-Module .\\IntunePfxImport.psd1Set-IntuneAuthenticationToken -AdminUserName "<AdminUserName>"Add-IntuneKspKey -ProviderName "Microsoft Software Key Storage Provider" -KeyName "PFXEncryptionKey"$SecureFilePassword = ConvertTo-SecureString -String "<PFXCertificatePassword>" -AsPlainText -Force$UserPFXObject = New-IntuneUserPfxCertificate -PathToPfxFile "<PFXCertificatePathAndFile>" $SecureFilePassword "<EndUserName>" "Microsoft Software Key Storage Provider" "PFXEncryptionKey" "smimeEncryption"Import-IntuneUserPfxCertificate -CertificateList $UserPFXObject

Här följer en förklaring av platshållarna i kommandona:

- <AdminUserName> – Användarnamnet för administratörsanvändaren (vanligtvis en e-postadress).

- <PFXCertificatePassword> – Lösenordet för PFX-filen.

- <PFXCertificatePathAndFile> – Den fullständiga mappsökvägen (inklusive enhetsbeteckningen) och filnamnet för PFX-filen.

- <EndUserName> – Användarnamnet för den användare som systemet ska leverera certifikatet till (vanligtvis en e-postadress).

För att leverera certifikatet till fler användare upprepar du det femte och sjätte kommandot för varje ytterligare användare, samt inkluderar användarens inloggningsinformation.

Kör följande kommando för att validera resultatet.

Get-IntuneUserPfxCertificate -UserList "<EndUserName>"

För mer information, gå till PFXImport PowerShell-projektet på GitHub.

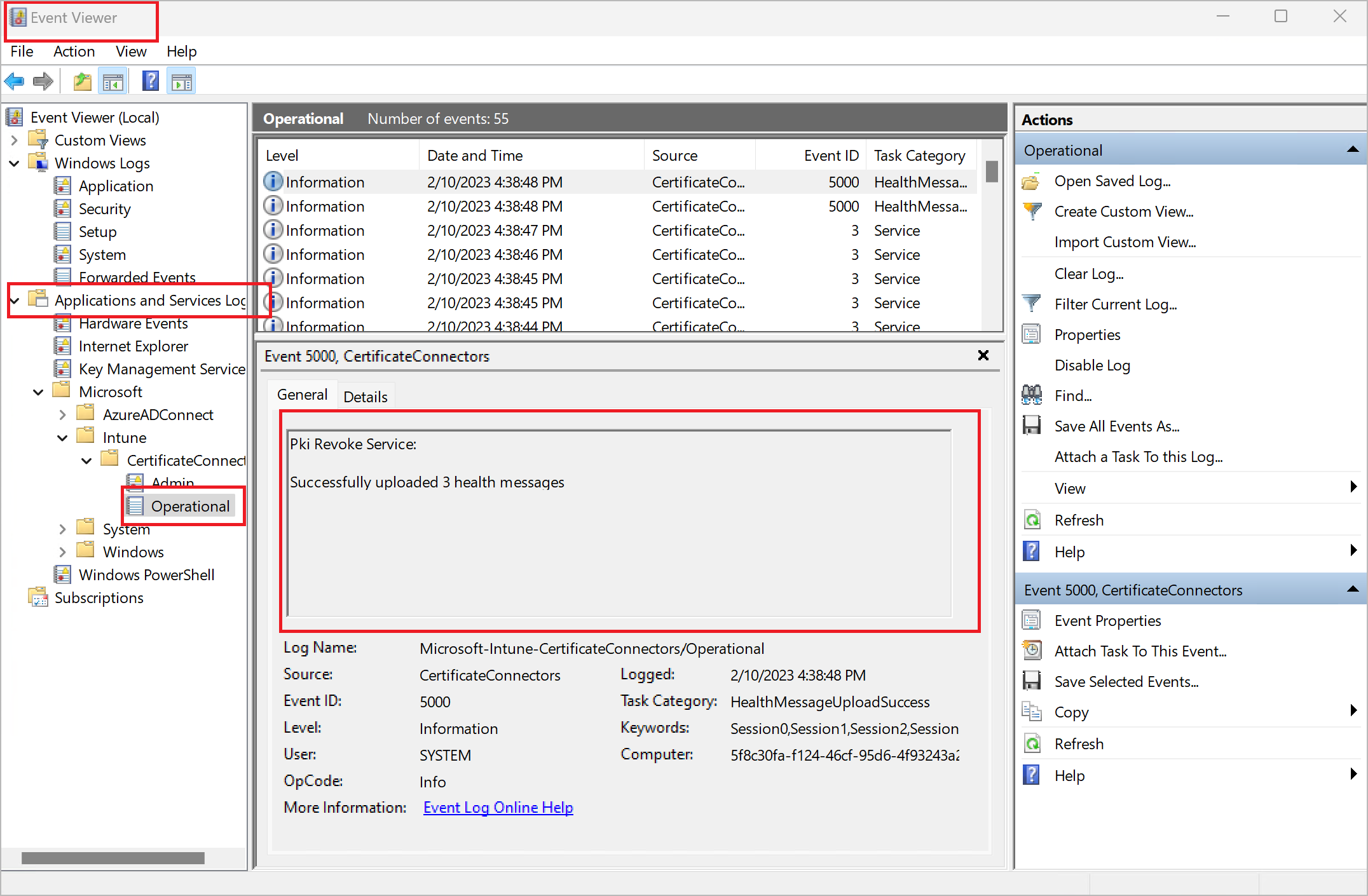

För att felsöka den här konfigurationen, följ dessa steg för att använda Windows Event Viewer för att granska CertificateConnectors-loggarna.

- Öppna Windows Start-menyn, ange Event Viewer i sökformuläret och välj programmet Event Viewer i resultatlistan.

- Välj följande artikel i Event Viewer-navigeringspanelen: Program- och tjänsteloggar > Microsoft > Intune > CertificateConnectors > Drift.

- Granska händelserna som visas. Välj en händelse för att se mer information om den.

Skapa konfigurationsprofiler för att skicka certifikat till slutenheter

Konfigurationsprofiler gör det möjligt för Microsoft Endpoint Manager att skicka certifikat och andra inställningar till enheter i din organisation. (För mer information, se Skapa en enhetsprofil i Microsoft Intune.)

Viktigt

Tyvärr kan Warehouse Management-mobilappen för iOS för närvarande inte acceptera certifikat som levereras via Intune. Därför måste du manuellt överföra certifikat till iOS-enheter (till exempel genom iCloud) och sedan importera dem genom att använda appen Warehouse Management. Om du endast stöder iOS-enheter kan du hoppa över följande procedur.

Följ dessa steg för att skapa en konfigurationsprofil för varje mobil plattform som du kommer att stödja. (Processen är nästan densamma på alla plattformar.)

- Logga in i administratörscentret för Microsoft Endpoint Manager.

- I navigeringen väljer du Enheter och väljer sedan plattformen som ska konfigureras (Windows, iOS/iPadOS eller Android).

- På fliken Konfigurationsprofiler, i verktygsfältet, välj Skapa profil.

- I dialogrutan Skapa en profil beror de nödvändiga inställningarna på vilken plattform du valt.

- Windows – Ställ in fältet Plattform till Windows 10 och senare, ställ in fältet Profiltyp till Mallar och Välj sedan mallen med namnet PKCS-importerat certifikat.

- iOS/iPadOS– Ställ in fältet Profiltyp till Mallar och Välj sedan mallen som heter PKCS-importerat certifikat.

- Android – Ställ in fältet Plattform till Företag och ange fältet Profiltyp Android tillPKCS-importerat certifikat .

- Välj Skapa för att skapa profilen och stänga dialogrutan.

- På sidan PKCS-importcertifikat, på fliken Grunder, anger du ett namn och en beskrivning för certifikatet.

- Klicka på Nästa när du vill fortsätta.

- På fliken Konfigurationsinställningar anger du följande fält:

- Avsett syfte – Välj S/MIME Kryptering.

- Nyckellagringsprovider (KSP) – Om du skapar en profil för Windows-plattformen VäljRegistrera dig för programvaru-KSP. Den här inställningen är inte tillgänglig för andra plattformar.

- Klicka på Nästa när du vill fortsätta.

- På fliken Tilldelningar väljer du de användargrupper och/eller enheter som den aktuella profilen ska gälla för.

- När du är klar väljer du Nästa för att fortsätta.

- Granska dina inställningar på fliken Granska + spara . Om de ser korrekta ut väljer du Skapa för att skapa certifikatet.

Kontrollera att certifikat har distribuerats

När ditt certifikatsystem är helt konfigurerat och du har skapat de nödvändiga konfigurationsprofilerna kan du granska hur dina profiler fungerar och verifiera att certifikaten distribueras som förväntat. Följ dessa steg för att övervaka prestandan för dina konfigurationsprofiler i administratörscentret för Microsoft Endpoint Manager.

- Logga in i administratörscentret för Microsoft Endpoint Manager.

- Gå till Enheter > Konfigurationsprofiler.

- På sidan Konfigurationsprofiler, välj den profil som ska verifieras.

- Detaljer för din valda profil öppnas. Härifrån kan du få en översikt över hur många enheter som redan har fått certifikat, om några fel har uppstått, samt andra detaljer.

Ett annat sätt att verifiera att dina certifikat distribueras korrekt är att inspektera slutenheterna. Du kan kontrollera certifikaten genom att följa ett av dessa steg beroende på typ av enhet:

- För Android enheter:Du kan installera en app, till exempel Mina certifikat , för att visa installerade certifikat. För att komma åt certifikat som distribueras från Intune måste programmet Mina certifikat också installeras av Intune och använda samma arbetsprofil.

- För Windows-enheter: Öppna Windows Start-meny , ange Hantera användarcertifikat i sökformuläret och Välj Hantera användarcertifikat i resultatlistan för att öppna certifikathanteraren. I certifikathanteraren expanderar du Certifikat – Aktuell användare > Personligt > Certifikat i navigeringsrutan för att visa dina certifikat och bekräfta om det förväntade certifikatet har kommit.

Registrera enheter med Intune

Varje enhet som du vill hantera med Intune måste vara registrerad med systemet. Registrering innebär att registrera sig hos Intune och tillämpa organisationspolicyer för säkerhet. Programmet Företagsportal är tillgänglig på flera enheter och kan användas för att registrera enheter, beroende på typ av enhet och plattform. Registreringsprogrammen ger tillgång till arbets- eller skolresurser.

Android- och iOS-enheter

För att registrera en Android- eller iOS-enhet, installera programmet Intune Företagsportal på den. Den lokala användaren måste sedan logga in i programmet Företagsportal genom att använda sitt företagskonto.

Windows-enheter

Det finns flera sätt att registrera en Windows-enhet: Du kan till exempel installera Intune-programmet Företagsportal på den. För information om hur du konfigurerar programmet Företagsportal och hur du använder de andra tillgängliga alternativen, se Registrera Windows 10/11-enheter i Intune.