Anteckning

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Gäller för:  Arbetshyresgäster

Arbetshyresgäster  Externa hyresgäster (läs mer)

Externa hyresgäster (läs mer)

Din Microsoft Entra-klientorganisation kan kopplas samman direkt med externa organisationer som använder en SAML eller WS-Fed identitetsleverantör (IdP). Användare från den externa organisationen kan sedan använda sina egna IdP-hanterade konton för att logga in på dina appar eller resurser, antingen under inlösen av inbjudningar eller registrering via självbetjäning, utan att behöva skapa nya Microsoft Entra-autentiseringsuppgifter. Användaren omdirigeras till sin IdP när de registrerar sig eller loggar in i din app och återvänder sedan till Microsoft Entra när de har loggat in.

Förutsättningar

- Granska konfigurationsövervägandena i SAML/WS-Fed identitetsprovidrar.

- En arbetskraftshyresgäst eller en extern hyresgäst.

Att ställa in SAML/WS-Fed IdP-federation

Steg 1: Avgöra om partnern behöver uppdatera sina DNS-textposter

Använd följande steg för att avgöra om partnern behöver uppdatera sina DNS-poster för att aktivera federation med dig.

Kontrollera partnerns IdP passiva autentiserings-URL för att se om domänen matchar måldomänen eller en värd i måldomänen. Med andra ord, när du konfigurerar federation för

fabrikam.com:- Om den passiva autentiseringsslutpunkten är

https://fabrikam.comellerhttps://sts.fabrikam.com/adfs(en värd i samma domän) behövs inga DNS-ändringar. - Om den passiva autentiseringsslutpunkten är

https://fabrikamconglomerate.com/adfsellerhttps://fabrikam.co.uk/adfsmatchar domänen inte den fabrikam.com domänen, så partnern måste lägga till en textpost för autentiserings-URL:en till sin DNS-konfiguration.

- Om den passiva autentiseringsslutpunkten är

Om DNS-ändringar behövs baserat på föregående steg ber du partnern att lägga till en TXT-post i domänens DNS-poster, som i följande exempel:

fabrikam.com. IN TXT DirectFedAuthUrl=https://fabrikamconglomerate.com/adfs

Steg 2: Konfigurera partnerorganisationens IdP

Därefter måste din partnerorganisation konfigurera sin IdP med nödvändiga anspråk och förlitande partförtroenden. För att federationen ska fungera korrekt kräver Microsoft Entras externa ID att det externa IdP:t skickar vissa attribut och anspråk, som måste konfigureras i den externa IdP:t.

Kommentar

För att illustrera hur du konfigurerar en SAML/WS-Fed IdP för federation använder vi Active Directory Federation Services (AD FS) som exempel. Se artikeln Konfigurera SAML/WS-Fed IdP-federation med AD FS, som innehåller exempel på hur du konfigurerar AD FS som en SAML 2.0 eller WS-Fed IdP som förberedelse för federation.

Konfigurera en SAML 2.0-identitetsleverantör

Microsoft Entras externa ID kräver att SAML 2.0-svaret från den externa IdP:t innehåller specifika attribut och anspråk. De nödvändiga attributen och anspråken kan konfigureras i den externa IdP:t genom att antingen:

- Länka till XML-filen för onlinesäkerhetstokentjänsten, eller

- Ange värdena manuellt

Se följande tabeller för de värden som krävs.

Kommentar

Se till att värdet matchar det moln som du konfigurerar extern federation för.

Tabell 1. Obligatoriska attribut för SAML 2.0-svaret från IdP.

| Attribut | Värde för en arbetskraftshyresgäst | Värde för en extern klientorganisation |

|---|---|---|

| AssertionConsumerService | https://login.microsoftonline.com/login.srf |

https://<tenantID>.ciamlogin.com/login.srf |

| Målgrupp |

https://login.microsoftonline.com/<tenant ID>/ (Rekommenderas) Ersätt <tenant ID> med klientorganisations-ID:t för den Microsoft Entra-klientorganisation som du konfigurerar federation med.I SAML-begäran som skickas av Microsoft Entra-ID för externa federationer är utfärdarens URL en klientdelsslutpunkt (till exempel https://login.microsoftonline.com/<tenant ID>/). För alla nya federationer rekommenderar vi att alla våra partner ställer in målgruppen för SAML- eller WS-Fed-baserade IdP:n till en klientorganisationsslutpunkt. Alla befintliga federationer som konfigurerats med den globala slutpunkten (till exempel urn:federation:MicrosoftOnline) fortsätter att fungera, men nya federationer slutar fungera om din externa IdP förväntar sig en global utfärdar-URL i SAML-begäran som skickas av Microsoft Entra-ID. |

https://login.microsoftonline.com/<tenant ID>/Ersätt <tenant ID> med klientorganisations-ID:t för den Microsoft Entra-klientorganisation som du konfigurerar federation med. |

| Utfärdare | Utfärdarens URI för partnerns IdP, till exempel http://www.example.com/exk10l6w90DHM0yi... |

Utfärdarens URI för partnerns IdP, till exempel http://www.example.com/exk10l6w90DHM0yi... |

Tabell 2. Nödvändiga anspråk för SAML 2.0-token som utfärdats av IdP:n.

| Attributnamn | Värde |

|---|---|

| NameID-format | urn:oasis:names:tc:SAML:2.0:nameid-format:persistent |

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress |

Användarens e-postadress |

Konfigurera en WS-Fed identitetsleverantör

Microsoft Entra Externt ID kräver att WS-Fed-meddelandet från det externa IdP:t innehåller specifika attribut och anspråk. De nödvändiga attributen och anspråken kan konfigureras i den externa IdP:t genom att antingen:

- Länka till XML-filen för onlinesäkerhetstokentjänsten, eller

- Ange värdena manuellt

Kommentar

För närvarande är de två WS-Fed providrar som har testats för kompatibilitet med Microsoft Entra ID AD FS och Shibboleth.

Obligatoriska WS-Fed-attribut och anspråk

Följande tabeller visar krav för specifika attribut och anspråk som måste konfigureras i WS-Fed-IdP från tredje part. För att konfigurera federation måste följande attribut tas emot i WS-Fed-meddelandet från IdP: n. Dessa attribut kan konfigureras genom att länka till XML-filen för onlinesäkerhetstokentjänsten eller genom att ange dem manuellt.

Se följande tabeller för de värden som krävs.

Kommentar

Se till att värdet matchar det moln som du konfigurerar extern federation för.

Tabell 3. Obligatoriska attribut i meddelandet WS-Fed från IdP.

| Attribut | Värde för en arbetskraftshyresgäst | Värde för en extern klientorganisation |

|---|---|---|

| PassivFörfrågarÄndpunkt | https://login.microsoftonline.com/login.srf |

https://<tenantID>.ciamlogin.com/login.srf |

| Målgrupp |

https://login.microsoftonline.com/<tenant ID>/ (Rekommenderas) Ersätt <tenant ID> med klientorganisations-ID:t för den Microsoft Entra-klientorganisation som du konfigurerar federation med.I SAML-begäran som skickas av Microsoft Entra-ID för externa federationer är utfärdarens URL en klientdelsslutpunkt (till exempel https://login.microsoftonline.com/<tenant ID>/). För alla nya federationer rekommenderar vi att alla våra partner ställer in målgruppen för SAML- eller WS-Fed-baserade IdP:n till en klientorganisationsslutpunkt. Alla befintliga federationer som konfigurerats med den globala slutpunkten (till exempel urn:federation:MicrosoftOnline) fortsätter att fungera, men nya federationer slutar fungera om din externa IdP förväntar sig en global utfärdar-URL i SAML-begäran som skickas av Microsoft Entra-ID. |

https://login.microsoftonline.com/<tenant ID>/ Ersätt <tenant ID> med klientorganisations-ID:t för den Microsoft Entra-klientorganisation som du konfigurerar federation med. |

| Utfärdare | Utfärdarens URI för partnerns IdP, till exempel http://www.example.com/exk10l6w90DHM0yi... |

Utfärdarens URI för partnerns IdP, till exempel http://www.example.com/exk10l6w90DHM0yi... |

Tabell 4. Nödvändiga anspråk för den WS-Fed token som utfärdats av IdP:t.

| Attribut | Värde |

|---|---|

| OföränderligtID | http://schemas.microsoft.com/LiveID/Federation/2008/05/ImmutableID |

| e-postadress | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress |

Steg 3: Konfigurera SAML/WS-Fed IdP-federation i Microsoft Entra External ID

Konfigurera sedan federation med IdP som konfigurerats i steg 1 i Microsoft Entra Externt ID. Du kan använda antingen administrationscentret för Microsoft Entra eller Microsoft Graph API. Det kan ta 5–10 minuter innan federationsprincipen börjar gälla. Under den här tiden ska du inte försöka slutföra självbetjäningsregistreringen eller lösa in en inbjudan för federationsdomänen. Följande attribut krävs:

- Utfärdar-URI för partnerns IdP

- Passiv autentiseringsslutpunkt för partner-IdP (endast https stöds)

- Certifikat

Så här lägger du till IdP:t i din klientorganisation i administrationscentret för Microsoft Entra

Logga in på administrationscentret för Microsoft Entra som minst en administratör för extern identitetsprovider.

Om du har åtkomst till flera klienter använder du ikonen Inställningar

på den översta menyn och växlar till din klientorganisation från katalogmenyn.

på den översta menyn och växlar till din klientorganisation från katalogmenyn.Bläddra till Entra ID>Externa Identiteter>Alla identitetsleverantörer.

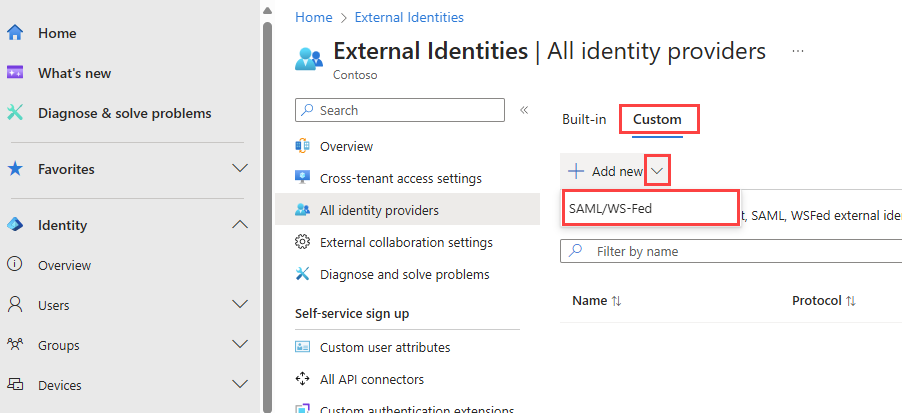

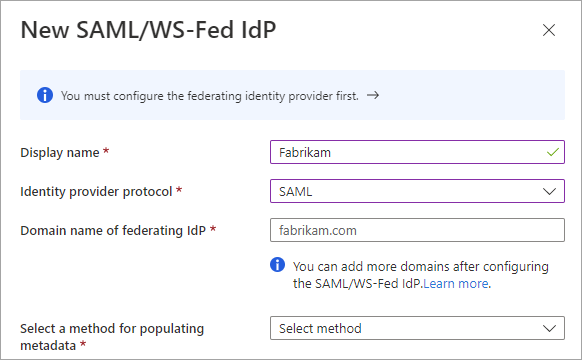

Välj fliken Anpassad och välj sedan Lägg till ny>SAML/WS-Fed.

På sidan Ny SAML/WS-Fed IdP anger du följande:

- Visningsnamn – Ange ett namn som hjälper dig att identifiera partnerns IdP.

- Protokoll för identitetsprovider – Välj SAML eller WS-Fed.

- Domännamn för federerande IdP – Ange partnerns IdP-måldomännamn för federation. Under den här inledande konfigurationen anger du bara ett domännamn. Du kan lägga till fler domäner senare.

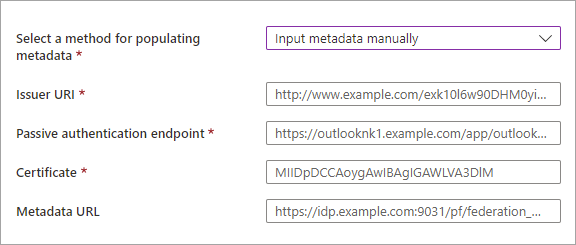

Välj en metod för att fylla i metadata. Om du har en fil som innehåller metadata kan du automatiskt fylla i fälten genom att välja Parsa metadatafil och bläddra efter filen. Eller så kan du välja Indatametadata manuellt och ange följande information:

- Utfärdarens URI för partnerns SAML-IdP eller entitets-ID för partnerns WS-Fed-IdP.

- Slutpunkten för passiv autentisering för partnerns SAML-IdP eller slutpunkten för passiva begäranden för partnerns WS-Fed IdP.

- Certifikat – signeringscertifikat-ID.

- Metadata-URL – platsen för IdP:ts metadata för automatisk förnyelse av signeringscertifikatet.

Kommentar

Metadata-URL är valfritt. Men vi rekommenderar det starkt. Om du anger metadata-URL:en kan Microsoft Entra-ID:t automatiskt förnya signeringscertifikatet när det upphör att gälla. Om certifikatet roteras av någon anledning före förfallotiden eller om du inte anger någon metadata-URL kan inte Microsoft Entra-ID förnya det. I det här fallet måste du uppdatera signeringscertifikatet manuellt.

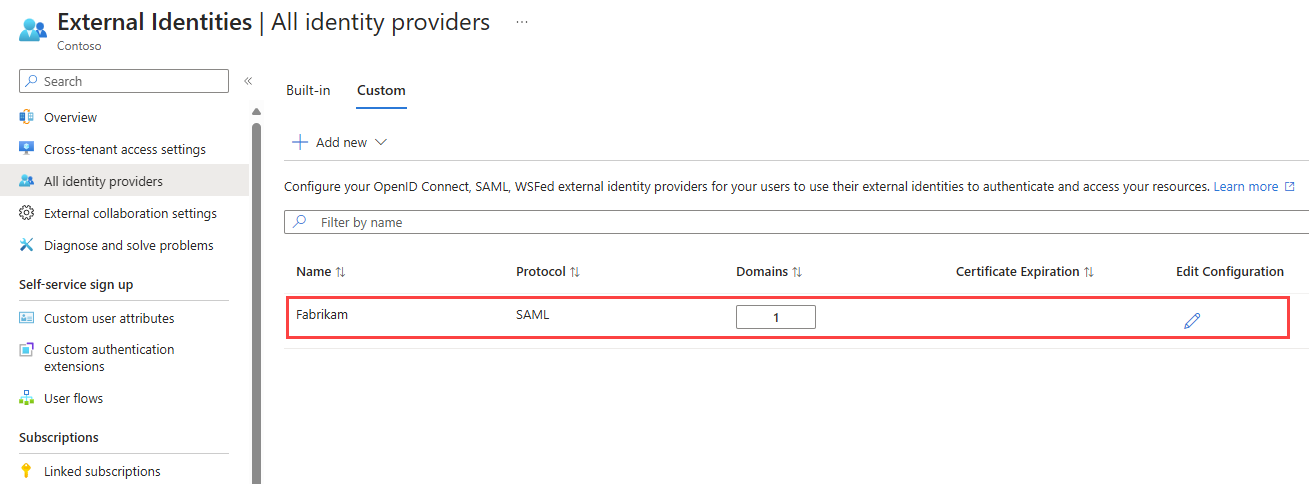

Välj Spara. Identitetsprovidern läggs till i listan SAML/WS-Fed identitetsproviders .

(Valfritt) Så här lägger du till fler domännamn i den här federerande identitetsprovidern:

Så här konfigurerar du federation med hjälp av Microsoft Graph API

Du kan använda resurstypen Microsoft Graph API samlOrWsFedExternalDomainFederation för att konfigurera federation med en identitetsprovider som stöder antingen SAML- eller WS-Fed-protokollet.

Steg 4: Konfigurera inlösenorder (B2B-samarbete i personalklienter)

Om du konfigurerar federation i din arbetsplatsorganisation för B2B-samarbete med en verifierad domän, säkerställer du att den federerade IdP:n används först när inlösen av inbjudan sker. Konfigurera inställningarna för inlösenordning i inställningarna för åtkomst mellan klientorganisationer för inkommande B2B-samarbete. Flytta SAML/WS-Fed identitetsleverantörer överst i listan Primära identitetsleverantörer för att prioritera användningen med den federerade IdP.

Du kan testa federationskonfigurationen genom att bjuda in en ny B2B-gästanvändare. Mer information finns i Lägga till Microsoft Entra B2B-samarbetsanvändare i administrationscentret för Microsoft Entra.

Kommentar

Du kan konfigurera ordningen för inlösning av inbjudningar med hjälp av Microsoft Graph REST API (version beta). Se Exempel 2: Uppdatera standardkonfigurationen för inlösning av inbjudningar i Microsoft Graph-referensdokumentationen.

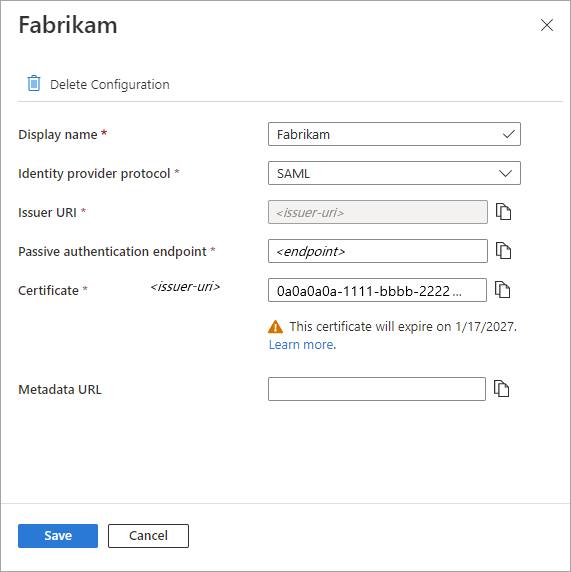

Så här uppdaterar du certifikatet eller konfigurationsinformationen

På sidan Alla identitetsprovidrar kan du visa listan över SAML/WS-Fed identitetsprovidrar som konfigurerats och deras certifikatets förfallodatum. I den här listan kan du förnya certifikat och ändra annan konfigurationsinformation.

Logga in på administrationscentret för Microsoft Entra som minst en administratör för extern identitetsprovider.

Bläddra till Entra ID>Externa Identiteter>Alla identitetsleverantörer.

Välj fliken Anpassad .

Rulla till en identitetsprovider i listan eller använd sökrutan.

Så här uppdaterar du certifikatet eller ändrar konfigurationsinformationen:

- I kolumnen Konfiguration för identitetsprovidern väljer du länken Redigera .

- På konfigurationssidan ändrar du någon av följande uppgifter:

- Visningsnamn – Visningsnamn för partnerorganisationen.

- Protokoll för identitetsprovider – Välj SAML eller WS-Fed.

- Slutpunkt för passiv autentisering – partner-IdP:ns passiva slutpunkt för begärandebegäran.

- Certifikat – ID för signeringscertifikatet. Om du vill förnya det anger du ett nytt certifikat-ID.

- Metadata-URL – URL:en som innehåller partnerns metadata, som används för automatisk förnyelse av signeringscertifikatet.

- Välj Spara.

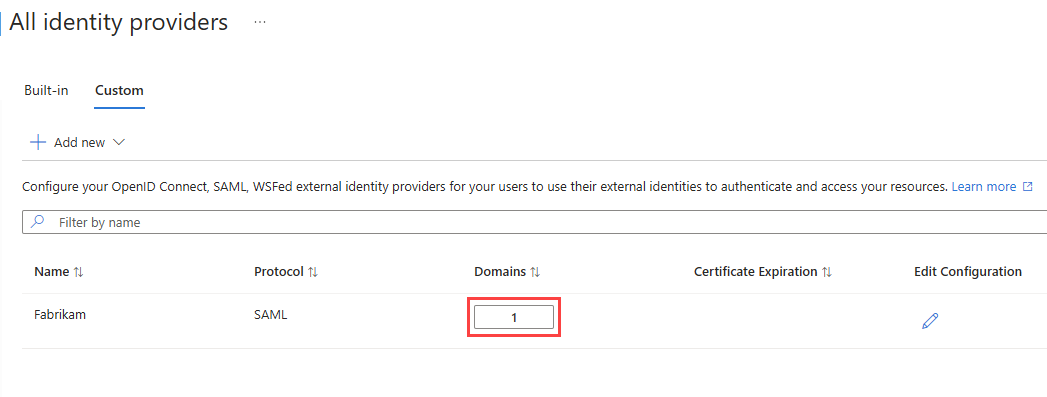

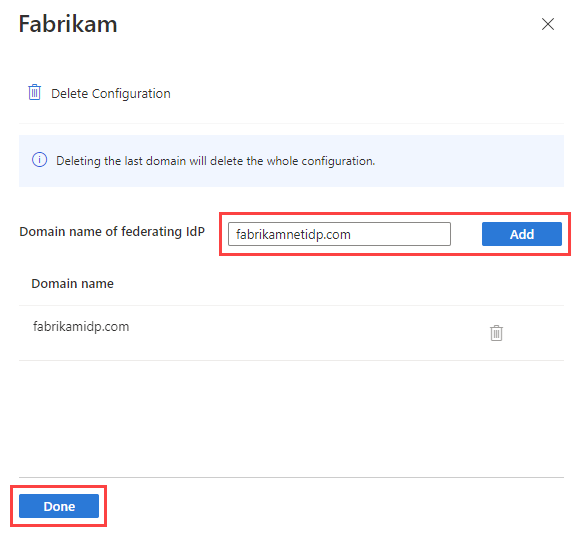

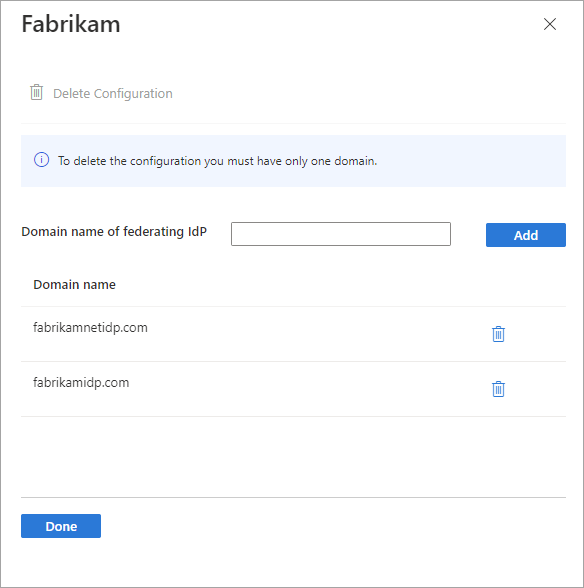

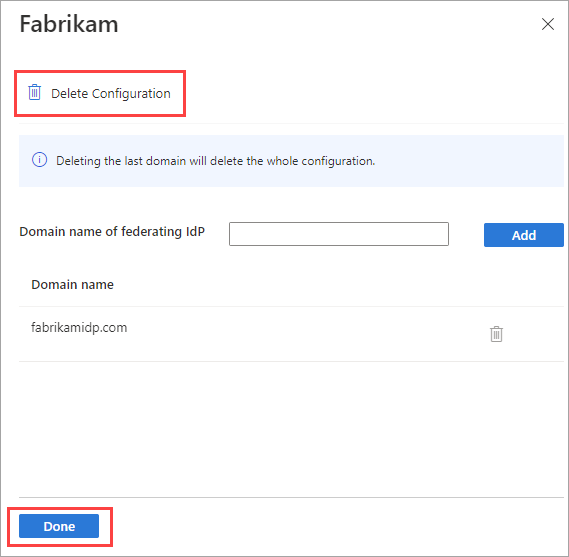

Om du vill redigera de domäner som är associerade med partnern väljer du länken i kolumnen Domäner . I fönstret domäninformation:

- Om du vill lägga till en domän skriver du domännamnet bredvid Domännamnet för federerande IdP och väljer sedan Lägg till. Upprepa för varje domän som du vill lägga till.

- Om du vill ta bort en domän väljer du borttagningsikonen bredvid domänen.

- När du är klar väljer du Klar.

Kommentar

Om du vill ta bort federation med en partner tar du först bort alla domäner utom en och följer sedan stegen i nästa avsnitt.

Hur man tar bort federation

Du kan ta bort federationskonfigurationen. Om du gör det kan federationsgästanvändare som redan har löst in sina inbjudningar inte längre logga in. Men du kan ge dem åtkomst till dina resurser igen genom att återställa deras inlösenstatus. Så här tar du bort en konfiguration för en IdP i administrationscentret för Microsoft Entra:

Logga in på administrationscentret för Microsoft Entra som minst en administratör för extern identitetsprovider.

Bläddra till Entra ID>Externa Identiteter>Alla identitetsleverantörer.

Välj fliken Anpassad och bläddra sedan till identitetsprovidern i listan eller använd sökrutan.

Välj länken i kolumnen Domäner för att visa IdP:ts domäninformation.

Ta bort alla utom en av domänerna i listan Domännamn .

Välj Ta bort konfiguration och välj sedan Klar.

Välj OK för att bekräfta borttagningen.

Du kan också ta bort federation med hjälp av resurstypen Microsoft Graph API samlOrWsFedExternalDomainFederation .

Nästa steg

- Externa klienter:Lägg till SAML/WS-Fed-identitetsprovidern i ett användarflöde.

- Personalklienter: Läs mer om inlösningen av inbjudningar när externa användare loggar in med olika identitetsprovidrar.