Aktivera kompatibel nätverkskontroll med villkorsstyrd åtkomst

Organisationer som använder villkorsstyrd åtkomst tillsammans med global säker åtkomst kan förhindra skadlig åtkomst till Microsoft-appar, SaaS-appar från tredje part och privata verksamhetsspecifika appar (LoB) med hjälp av flera villkor för att ge skydd på djupet. Dessa villkor kan omfatta enhetsefterlevnad, plats och mer för att ge skydd mot användaridentitet eller tokenstöld. Global säker åtkomst introducerar begreppet kompatibelt nätverk inom villkorsstyrd åtkomst och kontinuerlig tillgänglighetskontroll. Den här kompatibla nätverkskontrollen säkerställer att användarna ansluter från en verifierad nätverksanslutningsmodell för sin specifika klientorganisation och är kompatibla med säkerhetsprinciperna som tillämpas av administratörer.

Den globala klienten för säker åtkomst som är installerad på enheter eller användare bakom konfigurerade fjärrnätverk gör det möjligt för administratörer att skydda resurser bakom ett kompatibelt nätverk med avancerade kontroller för villkorsstyrd åtkomst. Den här kompatibla nätverksfunktionen gör det enklare för administratörer att hantera och underhålla, utan att behöva underhålla en lista över alla en organisations IP-adresser. Administratörer behöver inte hårpina trafik via organisationens VPN-utgående punkter för att säkerställa säkerheten.

Kontinuerlig åtkomstutvärdering (CAE) med den kompatibla nätverksfunktionen stöds för närvarande för SharePoint Online. Med CAE kan du tillämpa skydd på djupet med återspelningsskydd för tokenstöld.

Den här kompatibla nätverkskontrollen är specifik för varje klientorganisation.

- Med den här kontrollen kan du se till att andra organisationer som använder Microsofts globala tjänster för säker åtkomst inte kan komma åt dina resurser.

- Till exempel: Contoso kan skydda sina tjänster som Exchange Online och SharePoint Online bakom sin kompatibla nätverkskontroll för att säkerställa att endast Contoso-användare kan komma åt dessa resurser.

- Om en annan organisation som Fabrikam använde en kompatibel nätverkskontroll skulle de inte klara Contosos kompatibla nätverkskontroll.

Det kompatibla nätverket skiljer sig från IPv4-, IPv6- eller geografiska platser som du kan konfigurera i Microsoft Entra. Ingen administratörs underhåll krävs.

Förutsättningar

- Administratörer som interagerar med funktioner för global säker åtkomst måste ha en eller flera av följande rolltilldelningar beroende på vilka uppgifter de utför.

- Rollen Global administratör för säker åtkomst för att hantera funktionerna för global säker åtkomst.

- Administratör för villkorlig åtkomst för att skapa och interagera med principer för villkorsstyrd åtkomst och namngivna platser.

- Produkten kräver licensiering. Mer information finns i avsnittet om licensiering i Vad är global säker åtkomst. Om det behövs kan du köpa licenser eller få utvärderingslicenser.

- Om du vill använda Microsofts trafikvidarebefordringsprofil rekommenderas en Microsoft 365 E3-licens.

Kända begränsningar

- Kompatibel nätverkskontroll med kontinuerlig åtkomstutvärdering stöds nu för SharePoint Online.

- Kompatibel nätverkskontroll stöds för närvarande inte för privata åtkomstappar.

- Det kompatibla nätverksplatsvillkoret stöds inte för enheter som inte har registrerats i hantering av mobila enheter (MDM). Om du konfigurerar en princip för villkorlig åtkomst med hjälp av det kompatibla nätverksplatsvillkoret kan användare med enheter som ännu inte är MDM-registrerade påverkas. Användare på dessa enheter kan misslyckas med principkontrollen för villkorsstyrd åtkomst och blockeras.

- Se till att du undantar berörda användare eller enheter när du använder det kompatibla nätverksplatsvillkoret.

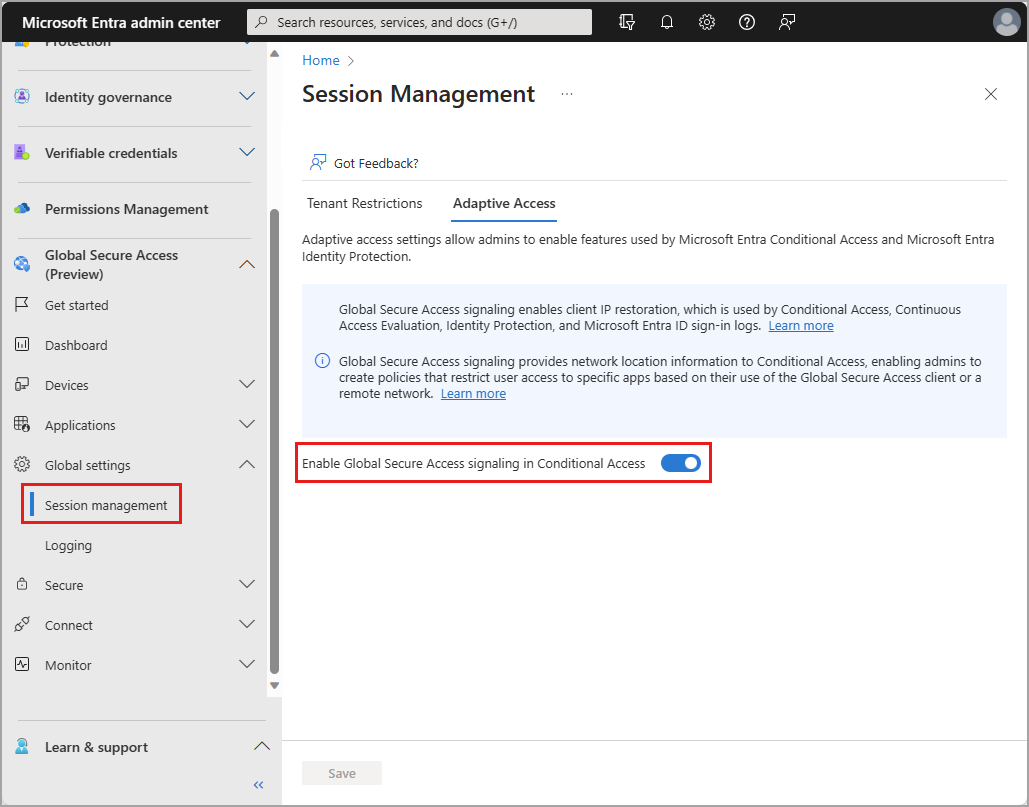

Aktivera global signal för säker åtkomst för villkorlig åtkomst

För att aktivera den nödvändiga inställningen för att tillåta den kompatibla nätverkskontrollen måste en administratör vidta följande steg.

- Logga in på administrationscentret för Microsoft Entra som global administratör för säker åtkomst.

- Bläddra till Globala inställningar>för global åtkomst>Sessionshantering Anpassningsbar åtkomst.

- Ställ in reglaget till att Aktivera signalering för Global säker åtkomst i villkorsstyrd åtkomst.

- Bläddra till Skydd>Villkorlig åtkomst>Namngivna platser.

- Bekräfta att du har en plats med namnet Alla kompatibla nätverksplatser med platstypen Nätverksåtkomst. Organisationer kan även markera den här platsen som Betrodd.

Varning

Om din organisation har aktiva principer för villkorlig åtkomst baserat på kompatibel nätverkskontroll och du inaktiverar global signal om säker åtkomst i villkorlig åtkomst, kan du oavsiktligt blockera mål slutanvändare från att komma åt resurserna. Om du måste inaktivera den här funktionen tar du först bort motsvarande principer för villkorsstyrd åtkomst.

Skydda dina resurser bakom det kompatibla nätverket

Den kompatibla nätverksprincipen för villkorsstyrd åtkomst kan användas för att skydda dina Microsoft- och tredjepartsresurser.

I följande exempel visas den här typen av princip. Dessutom stöds tokenstöldsreprisskydd med CAE för SharePoint Online nu.

- Logga in på Microsoft Entra admincenter som administratör för villkorsstyrd åtkomst.

- Bläddra till Villkorlig åtkomst för skydd>.

- Välj Skapa ny princip.

- Ge principen ett namn. Vi rekommenderar att organisationer skapar en meningsfull standard för namnen på sina principer.

- Under Tilldelningar väljer du Användare eller arbetsbelastningsidentiteter.

- Under Inkludera väljer du Alla användare.

- Under Exkludera väljer du Användare och grupper och väljer organisationens konton för nödåtkomst eller break-glass.

- Under Målresurser>Inkludera och välj Välj appar.

- Välj Office 365 Exchange Online och/eller Office 365 SharePoint Online och/eller någon av dina SaaS-appar från tredje part.

- Den specifika Office 365-molnappen i appväljaren stöds för närvarande INTE, så välj inte den här molnappen.

- Under villkor>plats.

- Ställ in Konfigurera på Ja.

- Under Inkludera väljer du Valfri plats.

- Under Exkludera väljer du Valda platser.

- Välj platsen Alla kompatibla nätverksplatser.

- Välj Välj.

- Under Åtkomstkontroller:

- Bevilja, välj Blockera åtkomst och välj Välj.

- Bekräfta inställningarna och ange Aktivera princip till På.

- Välj knappen Skapa för att skapa för att aktivera principen.

Kommentar

Du kan använda trafikprofiler för global säker åtkomst tillsammans med en princip för villkorsstyrd åtkomst som kräver ett kompatibelt nätverk för alla molnappar. Det krävs inget undantag när du konfigurerar en princip med platsen Alla kompatibla nätverksplatser och Alla molnappar.

Trafikprofiler undantas internt från tillämpning av villkorsstyrd åtkomst när ett kompatibelt nätverk krävs. Det här undantaget gör det möjligt för Global Secure Access-klienten att komma åt nödvändiga resurser.

Den undantagna trafikprofilen visas i inloggningsloggarna som följande program ZTNA-nätverksåtkomsttrafikprofil.

Användarundantag

Principer för villkorlig åtkomst är kraftfulla verktyg. Vi rekommenderar att du undantar följande konton från dina principer:

- Nödåtkomst eller break-glass-konton för att förhindra kontoutelåsning i hela klientorganisationen. I det osannolika scenariot är alla administratörer utelåst från din klientorganisation, och ditt administrationskonto för nödåtkomst kan användas för att logga in på klientorganisationen för att vidta åtgärder för att återställa åtkomsten.

- Mer information finns i artikeln Hantera konton för nödåtkomst i Microsoft Entra-ID.

- Tjänstkonton och tjänstens huvudnamn, till exempel Microsoft Entra Connect Sync-kontot. Tjänstkonton är icke-interaktiva konton som inte är knutna till någon viss användare. De används normalt av serverdelstjänster som tillåter programmatisk åtkomst till program, men används även för att logga in på system i administrativa syften. Tjänstkonton som dessa bör undantas eftersom MFA inte kan slutföras programmatiskt. Anrop som görs av tjänstens huvudnamn blockeras inte av principer för villkorsstyrd åtkomst som begränsas till användare. Använd villkorsstyrd åtkomst för arbetsbelastningsidentiteter för att definiera principer som riktar sig till tjänstens huvudnamn.

- Om din organisation har dessa konton som används i skript eller kod kan du överväga att ersätta dem med hanterade identiteter. Som en tillfällig lösning kan du exkludera dessa specifika konton från baslinjeprincipen.

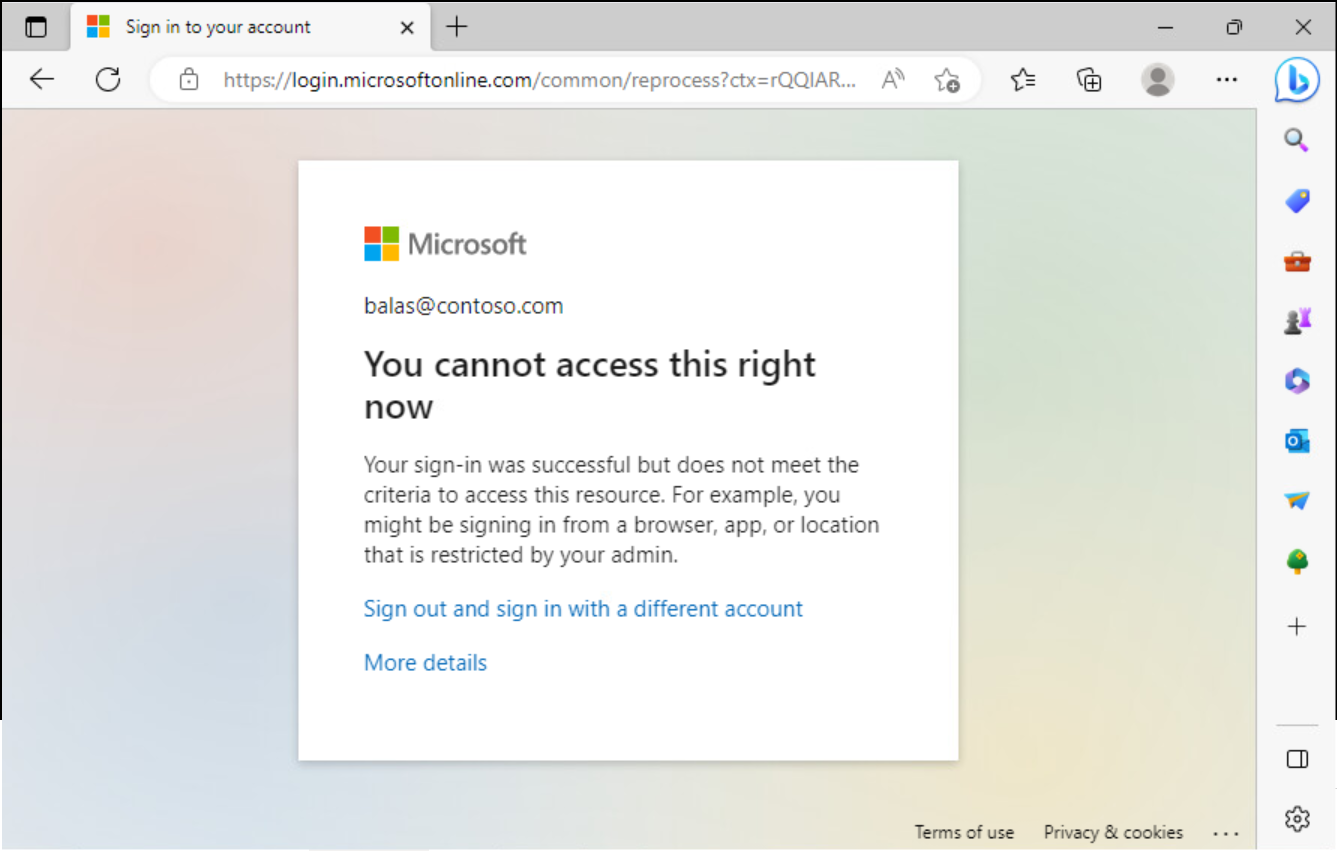

Prova din kompatibla nätverksprincip

- På en slutanvändarenhet med Global Secure Access-klienten installerad och kör bläddrar du till https://outlook.office.com/mail/ eller

https://yourcompanyname.sharepoint.com/, du har åtkomst till resurser. - Pausa global säker åtkomst-klienten genom att högerklicka på programmet i Windows-facket och välja Pausa.

- Bläddra till https://outlook.office.com/mail/ eller

https://yourcompanyname.sharepoint.com/, du blockeras från att komma åt resurser med ett felmeddelande som säger Att du inte kan komma åt detta just nu.

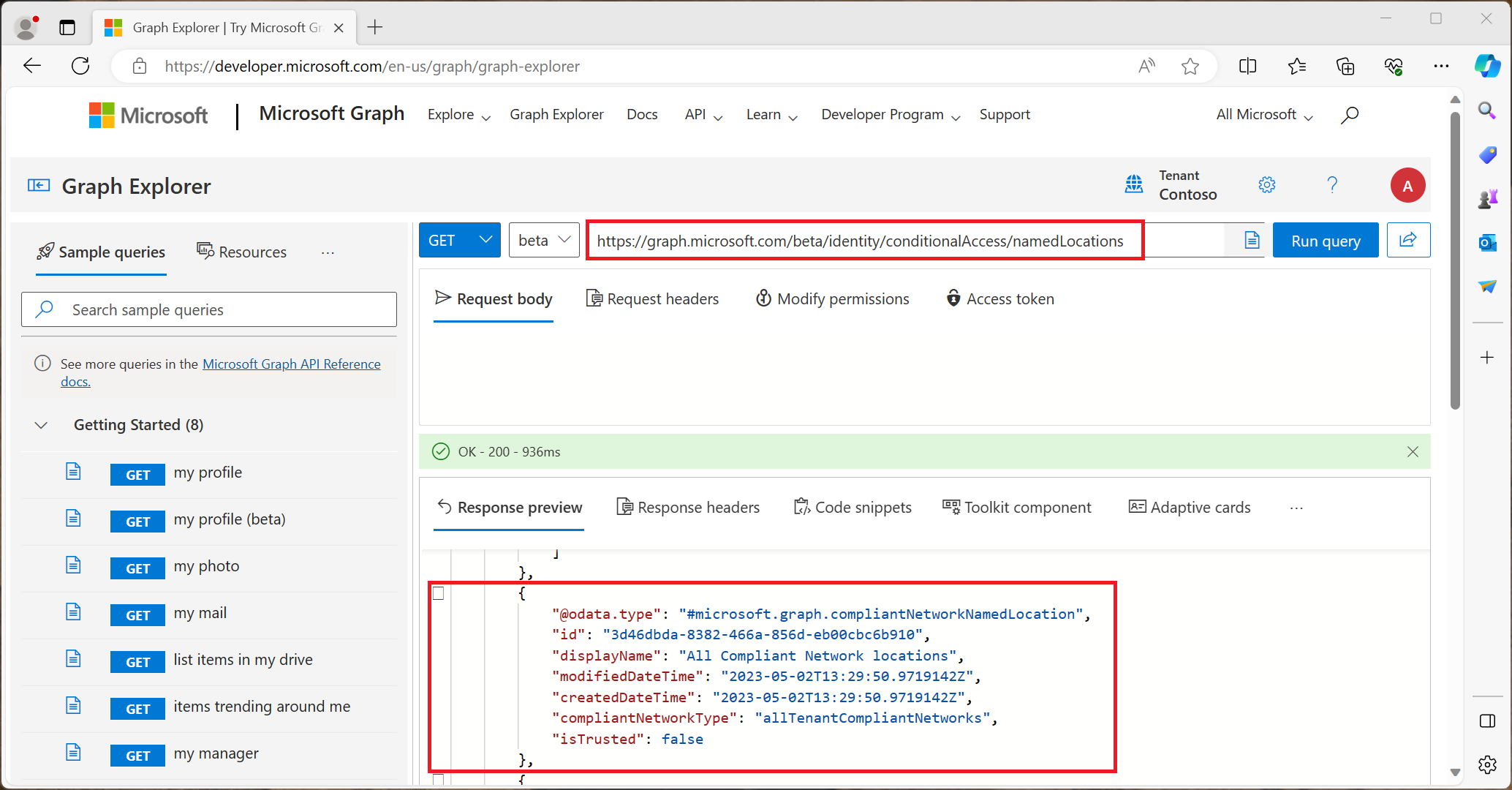

Felsökning

Kontrollera att den nya namngivna platsen skapades automatiskt med hjälp av Microsoft Graph.

GET https://graph.microsoft.com/beta/identity/conditionalAccess/namedLocations

Användningsvillkor

Din användning av Microsoft Entra privatni pristup och Microsoft Entra internetski pristup förhandsversionsupplevelser och funktioner styrs av förhandsversionen av onlinetjänstvillkoren för de avtal som du fick tjänsterna enligt. Förhandsversioner kan omfattas av begränsade eller olika säkerhets-, efterlevnads- och sekretessåtaganden, vilket beskrivs ytterligare i de universella licensvillkoren för onlinetjänster och Microsoft Products and Services Data Protection Addendum ("DPA") och eventuella andra meddelanden som tillhandahålls med förhandsversionen.

Nästa steg

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för