Tillämpa principer för villkorsstyrd åtkomst på Microsoft-trafikprofilen

Med en profil för dedikerad trafikvidarebefordring för din Microsoft-trafik kan du tillämpa principer för villkorsstyrd åtkomst på Microsoft-trafik. Med villkorsstyrd åtkomst kan du kräva multifaktorautentisering och enhetsefterlevnad för åtkomst till Microsoft-resurser.

I den här artikeln beskrivs hur du tillämpar principer för villkorsstyrd åtkomst på din Microsoft-trafikvidarebefordringsprofil.

Förutsättningar

- Administratörer som interagerar med funktioner för global säker åtkomst måste ha en eller flera av följande rolltilldelningar beroende på vilka uppgifter de utför.

- Rollen Global administratör för säker åtkomst för att hantera funktionerna för global säker åtkomst.

- Rollen Administratör för villkorlig åtkomst för att skapa och interagera med principer för villkorsstyrd åtkomst.

- Produkten kräver licensiering. Mer information finns i avsnittet om licensiering i Vad är global säker åtkomst. Om det behövs kan du köpa licenser eller få utvärderingslicenser.

- Om du vill använda Microsofts trafikvidarebefordringsprofil rekommenderas en Microsoft 365 E3-licens.

Skapa en princip för villkorsstyrd åtkomst som riktar sig till Microsoft-trafikprofilen

Följande exempelprincip riktar sig till alla användare förutom dina break-glass-konton och gäst-/externa användare, som kräver multifaktorautentisering, enhetsefterlevnad eller en Microsoft Entra-hybrid ansluten enhet vid åtkomst till Microsoft-trafik.

- Logga in på Microsoft Entra admincenter som administratör för villkorsstyrd åtkomst.

- Bläddra till Villkorlig åtkomst för identitetsskydd>>.

- Välj Skapa ny princip.

- Ge principen ett namn. Vi rekommenderar att organisationer skapar en meningsfull standard för namnen på sina principer.

- Under Tilldelningar väljer du Användare eller arbetsbelastningsidentiteter.

- Under Inkludera väljer du Alla användare.

- Under Exkludera:

- Välj Användare och grupper och välj organisationens konton för nödåtkomst eller break-glass.

- Välj Gäst eller externa användare och markera alla kryssrutor.

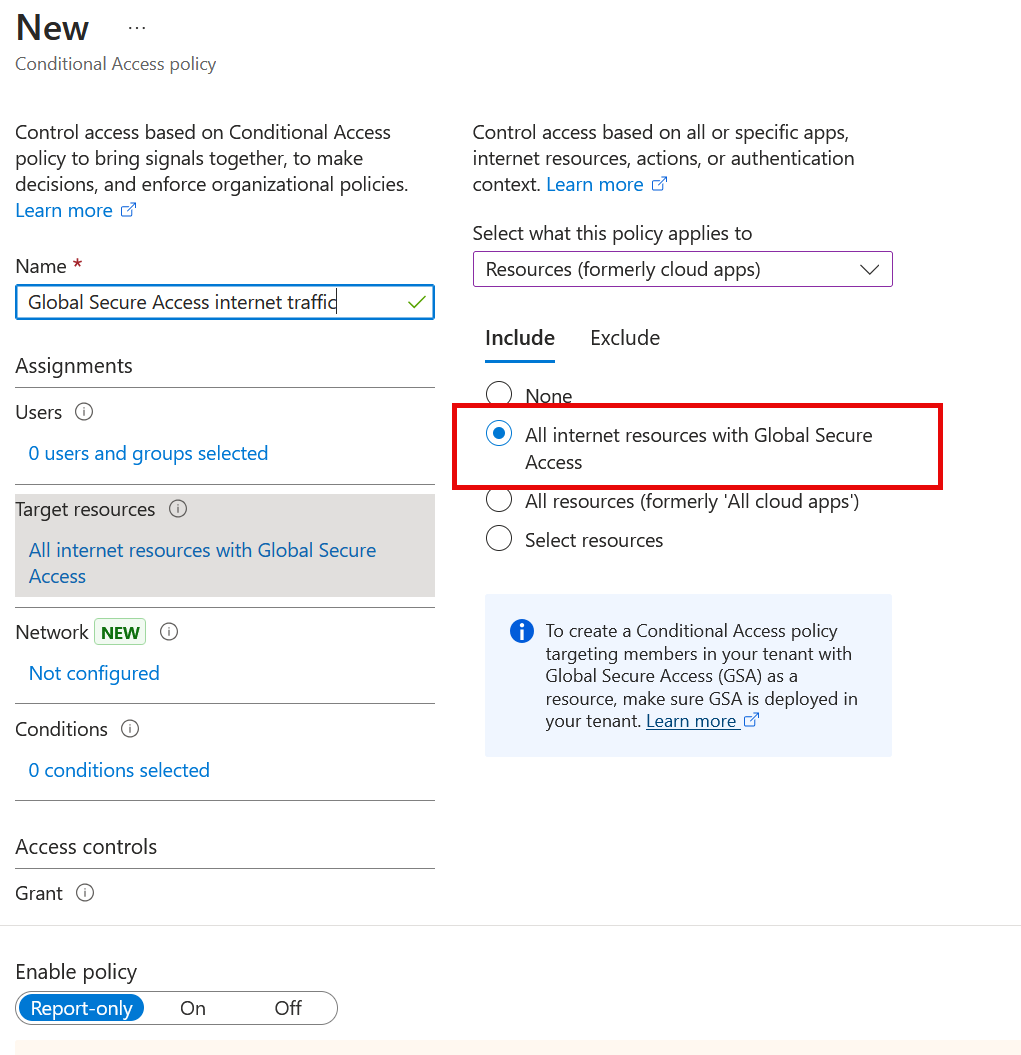

- Under Målresurser>Global säker åtkomst*.

- Välj Microsoft-trafik.

- Under Åtkomstkontroller>Bevilja.

- Välj Kräv multifaktorautentisering, Kräv att enheten markeras som kompatibel och Kräv Microsoft Entra-hybridanslutning

- För flera kontroller väljer du Kräv en av de valda kontrollerna.

- Välj Välj.

När administratörerna har bekräftat principinställningarna med endast rapportläge kan en administratör flytta växlingsknappen Aktivera princip från Endast rapport till På.

Användarundantag

Principer för villkorlig åtkomst är kraftfulla verktyg. Vi rekommenderar att du undantar följande konton från dina principer:

- Nödåtkomst eller break-glass-konton för att förhindra utelåsning på grund av felkonfiguration av principer. I det osannolika scenariot är alla administratörer utelåst, kan ditt administratörskonto för nödåtkomst användas för att logga in och vidta åtgärder för att återställa åtkomsten.

- Mer information finns i artikeln Hantera konton för nödåtkomst i Microsoft Entra-ID.

- Tjänstkonton och tjänstens huvudnamn, till exempel Microsoft Entra Connect Sync-kontot. Tjänstkonton är icke-interaktiva konton som inte är knutna till någon viss användare. De används normalt av serverdelstjänster som tillåter programmatisk åtkomst till program, men används även för att logga in på system i administrativa syften. Anrop som görs av tjänstens huvudnamn blockeras inte av principer för villkorsstyrd åtkomst som begränsas till användare. Använd villkorsstyrd åtkomst för arbetsbelastningsidentiteter för att definiera principer som riktar sig till tjänstens huvudnamn.

- Om din organisation har dessa konton som används i skript eller kod kan du överväga att ersätta dem med hanterade identiteter.

Nästa steg

Nästa steg för att komma igång med Microsoft Entra internetåtkomst är att granska loggarna för global säker åtkomst.

Mer information om vidarebefordran av trafik finns i följande artiklar: