Självstudie: Konfigurera Datawiza för att aktivera Microsoft Entra multifaktorautentisering och enkel inloggning till Oracle PeopleSoft

I den här självstudien lär du dig hur du aktiverar enkel inloggning med Microsoft Entra (SSO) och Microsoft Entra multifaktorautentisering för ett Oracle PeopleSoft-program med hjälp av Datawiza Access Proxy (DAP).

Läs mer: Datawiza-åtkomstproxy

Fördelar med att integrera program med Microsoft Entra-ID med DAP:

- Ta till dig proaktiv säkerhet med Nulta pouzdanost – en säkerhetsmodell som anpassar sig till moderna miljöer och omfattar hybridarbetsplatser, samtidigt som den skyddar människor, enheter, appar och data

- Enkel inloggning med Microsoft Entra – säker och sömlös åtkomst för användare och appar, från valfri plats, med hjälp av en enhet

- Så här fungerar det: Microsoft Entra multifaktorautentisering – användare uppmanas att under inloggningen ange former av identifiering, till exempel en kod på sin mobiltelefon eller en fingeravtrycksgenomsökning

- Vad är villkorsstyrd åtkomst? – Principer är if-then-instruktioner, om en användare vill komma åt en resurs måste de slutföra en åtgärd

- Enkel autentisering och auktorisering i Microsoft Entra-ID utan kod Datawiza – använd webbprogram som: Oracle JDE, Oracle E-Business Suite, Oracle Sibel och hemodlade appar

- Använda Datawiza Cloud Management Console (DCMC) – hantera åtkomst till program i offentliga moln och lokalt

Beskrivning av scenario

Det här scenariot fokuserar på Oracle PeopleSoft-programintegrering med hjälp av HTTP-auktoriseringshuvuden för att hantera åtkomst till skyddat innehåll.

I äldre program, på grund av avsaknaden av modernt protokollstöd, är det svårt att integrera direkt med Microsoft Entra SSO. Datawiza Access Proxy (DAP) överbryggar klyftan mellan det äldre programmet och det moderna ID-kontrollplanet genom protokollövergång. DAP sänker integreringskostnaderna, sparar teknisk tid och förbättrar programsäkerheten.

Scenariots arkitektur

Scenariolösningen har följande komponenter:

- Microsoft Entra-ID – identitets- och åtkomsthanteringstjänst som hjälper användare att logga in och komma åt externa och interna resurser

- Datawiza Access Proxy (DAP) – containerbaserad omvänd proxy som implementerar OpenID Connect (OIDC), OAuth eller SAML (Security Assertion Markup Language) för användarinloggningsflöde. Den skickar identiteten transparent till program via HTTP-huvuden.

- Datawiza Cloud Management Console (DCMC) – administratörer hanterar DAP med användargränssnitt och RESTful-API:er för att konfigurera DAP- och åtkomstkontrollprinciper

- Oracle PeopleSoft-program – äldre program som ska skyddas av Microsoft Entra ID och DAP

Läs mer: Autentiseringsarkitektur för Datawiza och Microsoft Entra

Förutsättningar

Se till att följande krav uppfylls.

- En Azure-prenumeration

- Om du inte har ett konto kan du skaffa ett kostnadsfritt Azure-konto

- En Microsoft Entra-klient som är länkad till Azure-prenumerationen

- Se Snabbstart : Skapa en ny klientorganisation i Microsoft Entra-ID

- Docker och Docker Compose

- Gå till docs.docker.com för att hämta Docker och installera Docker Compose

- Användaridentiteter synkroniserade från en lokal katalog till Microsoft Entra-ID, eller skapade i Microsoft Entra-ID och flödade tillbaka till en lokal katalog

- Ett konto med Microsoft Entra-ID och rollen Programadministratör

- En Oracle PeopleSoft-miljö

- (Valfritt) Ett SSL-webbcertifikat för att publicera tjänster via HTTPS. Du kan använda standardcertifikat för Datawiza för testning.

Komma igång med DAP

Så här integrerar du Oracle PeopleSoft med Microsoft Entra-ID:

Sidan Välkommen visas.

Välj den orangea knappen Komma igång .

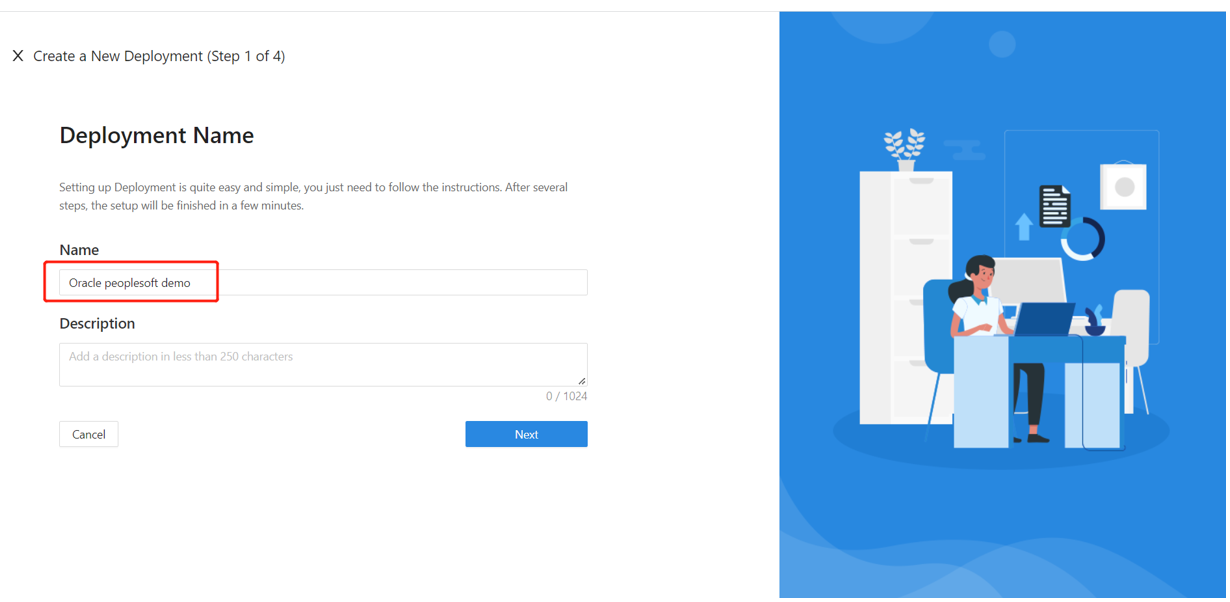

I fälten Namn och Beskrivning anger du information.

Välj Nästa.

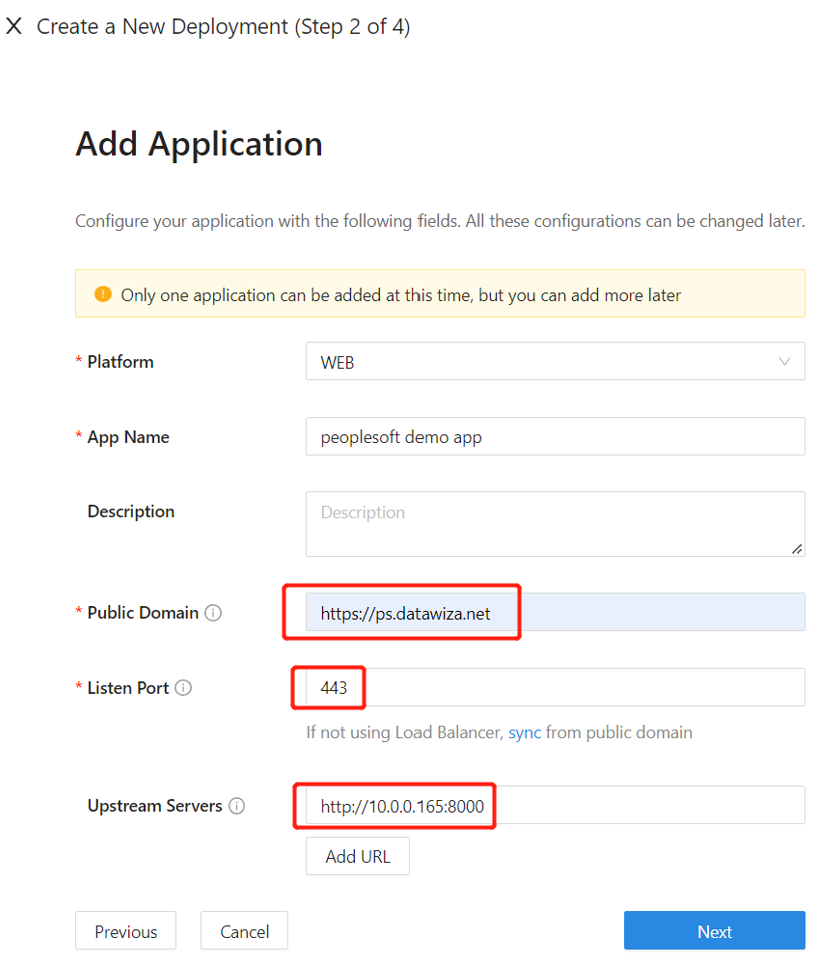

Dialogrutan Lägg till program visas.

För Plattform väljer du Webb.

För Appnamn anger du ett unikt programnamn.

För offentlig domän använder du

https://ps-external.example.comtill exempel . För testning kan du använda localhost DNS. Om du inte distribuerar DAP bakom en lastbalanserare använder du den offentliga domänporten.För Lyssna port väljer du den port som DAP lyssnar på.

För Överordnade servrar väljer du url:en och porten för Oracle PeopleSoft-implementering som ska skyddas.

- Välj Nästa.

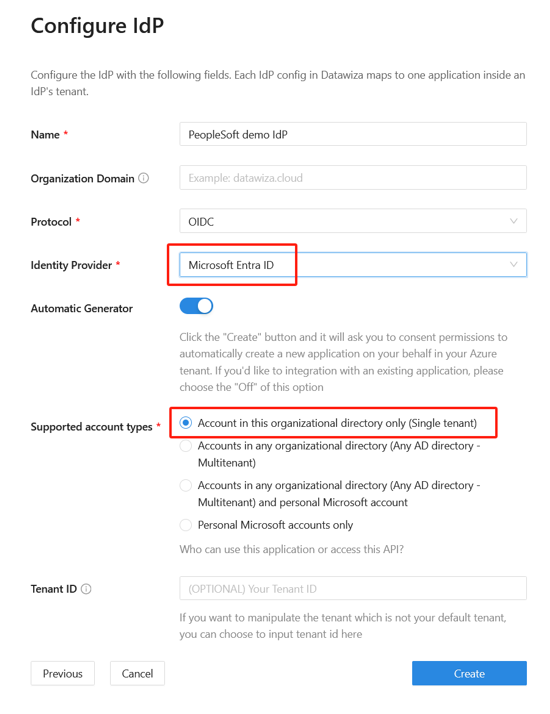

- I dialogrutan Konfigurera IdP anger du information.

Kommentar

DCMC har integrering med ett klick för att slutföra Microsoft Entra-konfigurationen. DCMC anropar Microsoft Graph API för att skapa en programregistrering åt dig i din Microsoft Entra-klientorganisation. Läs mer i docs.datawiza.com i One Click-integrering med Microsoft Entra-ID

- Välj Skapa.

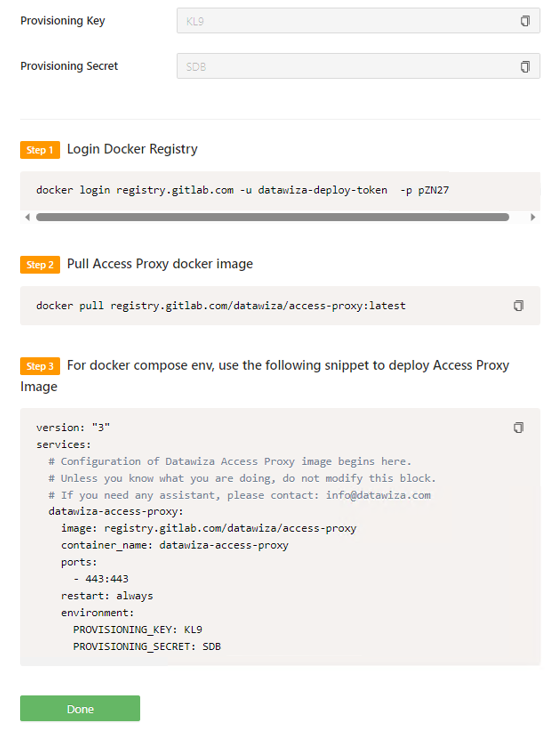

- Dap-distributionssidan visas.

- Anteckna Docker Compose-filen för distribution. Filen innehåller DAP-avbildningen, etableringsnyckeln och etableringshemligheten, som hämtar den senaste konfigurationen och principerna från DCMC.

SSO- och HTTP-huvuden

DAP hämtar användarattribut från identitetsprovidern (IdP) och skickar dem till det överordnade programmet med en rubrik eller cookie.

Oracle PeopleSoft-programmet måste känna igen användaren. Med hjälp av ett namn instruerar programmet DAP att skicka värdena från IdP:t till programmet via HTTP-huvudet.

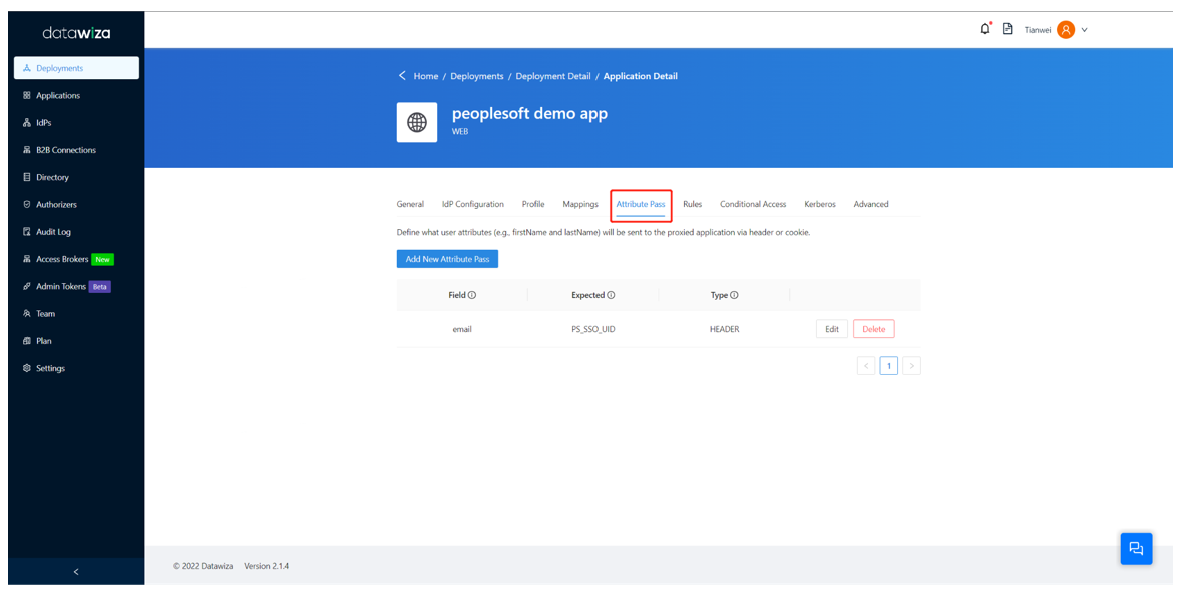

I Oracle PeopleSoft går du till det vänstra navigeringsfältet och väljer Program.

Välj underfliken Attributpass .

För Fält väljer du e-post.

För Förväntade väljer du PS_SSO_UID.

För Typ väljer du Rubrik.

Kommentar

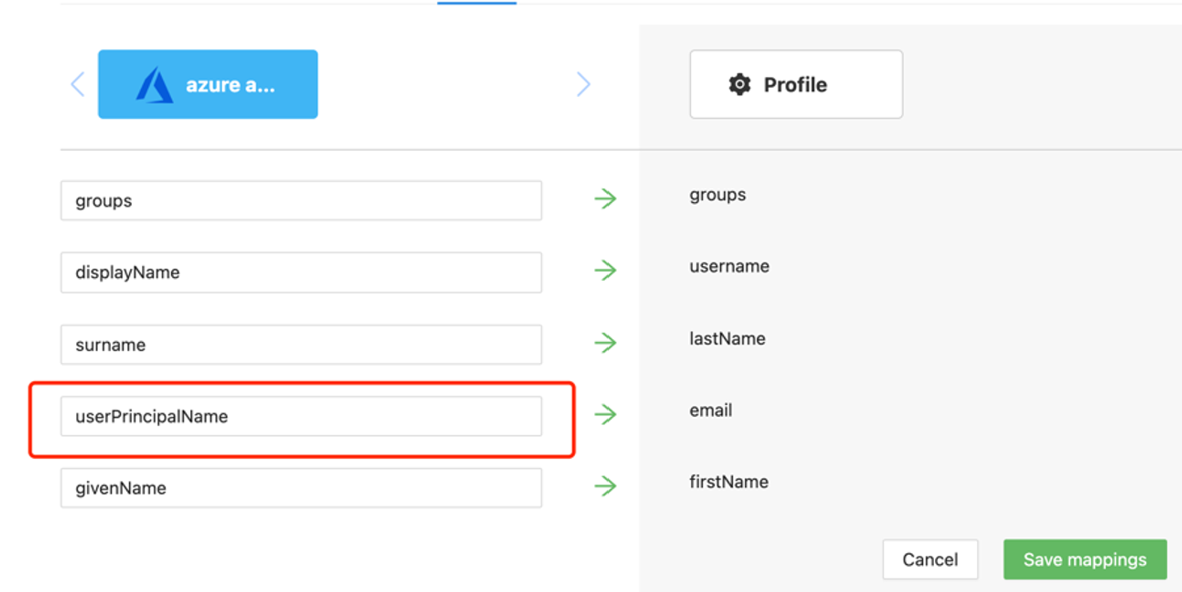

Den här konfigurationen använder Microsoft Entra-användarens huvudnamn som inloggningsanvändarnamn för Oracle PeopleSoft. Om du vill använda en annan användaridentitet går du till fliken Mappningar .

SSL-konfiguration

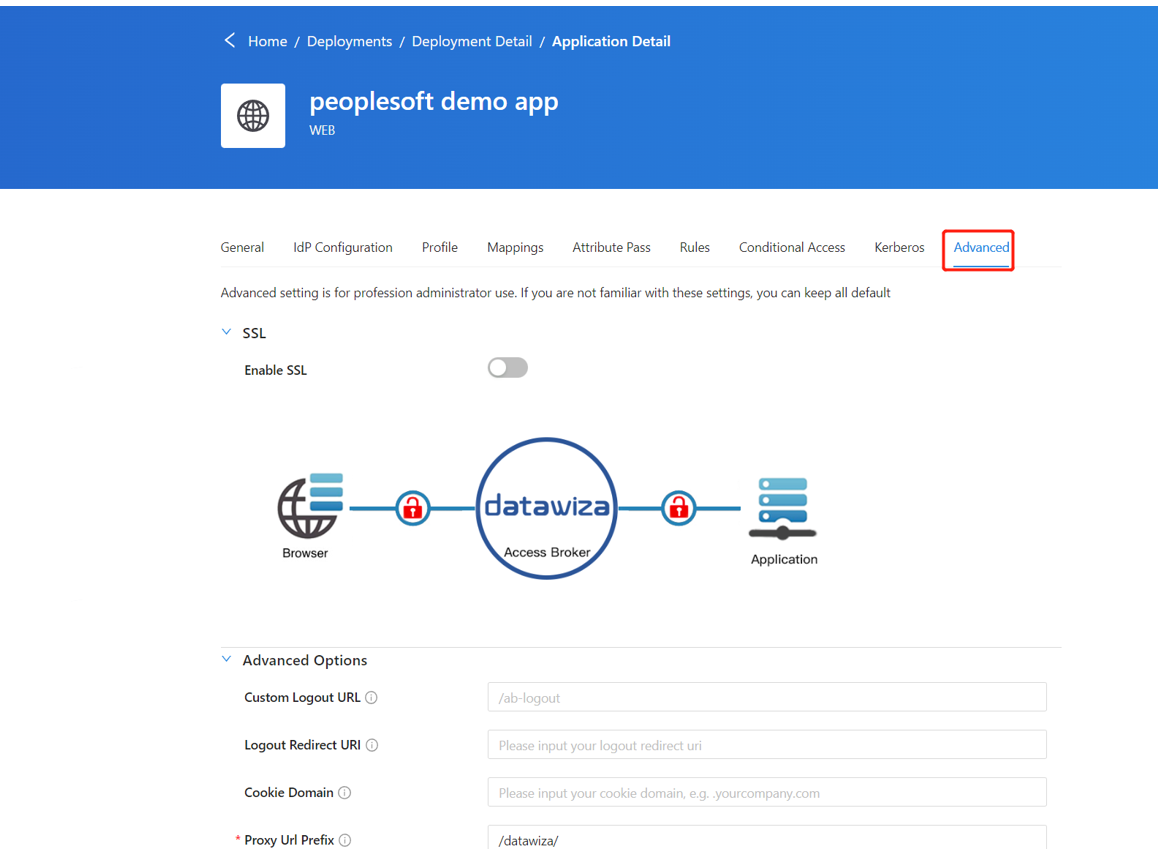

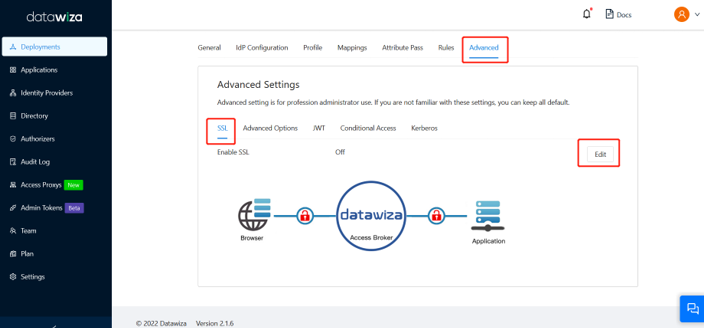

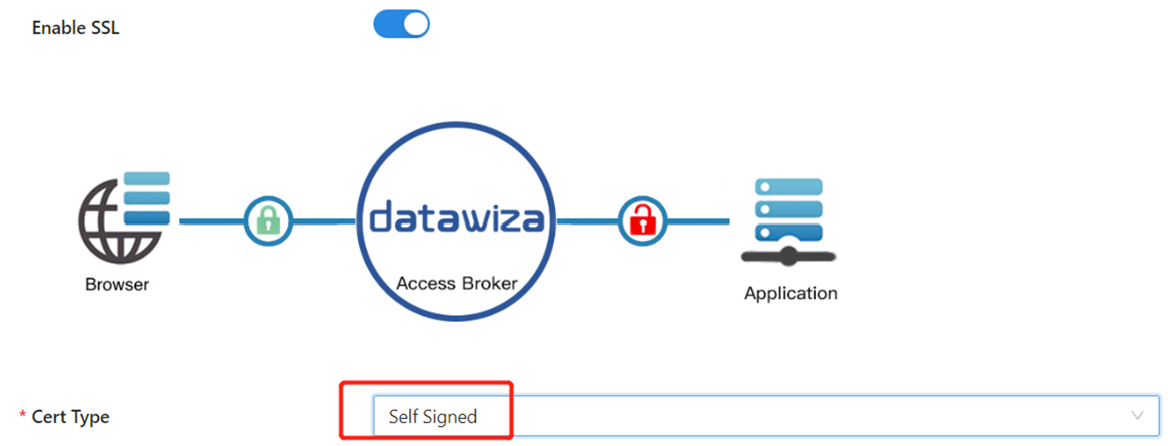

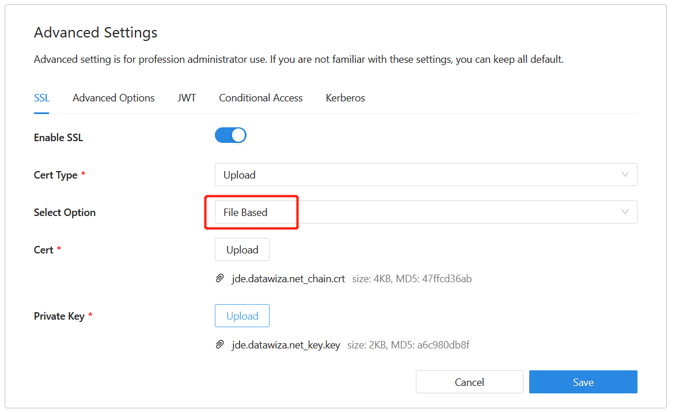

Välj fliken Avancerat.

Välj Aktivera SSL.

I listrutan Cert Type (Certifikattyp) väljer du en typ.

För att testa konfigurationen finns det ett självsignerat certifikat.

Kommentar

Du kan ladda upp ett certifikat från en fil.

Välj Spara.

Aktivera Microsoft Entra multifaktorautentisering

Dricks

Stegen i den här artikeln kan variera något beroende på vilken portal du börjar från.

Om du vill ge mer säkerhet för inloggningar kan du framtvinga Microsoft Entra multifaktorautentisering.

Läs mer: Självstudie: Skydda användarinloggningshändelser med Microsoft Entra multifaktorautentisering

- Logga in på administrationscentret för Microsoft Entra som programadministratör.

- Bläddra till fliken Egenskaper för identitetsöversikt>>.

- Under Standardinställningar för säkerhet väljer du Hantera standardinställningar för säkerhet.

- I fönstret Säkerhet som standard växlar du den nedrullningsbara menyn för att välja Aktiverad.

- Välj Spara.

Aktivera enkel inloggning i Oracle PeopleSoft-konsolen

Så här aktiverar du enkel inloggning i Oracle PeopleSoft-miljön:

Logga in på PeopleSoft-konsolen

http://{your-peoplesoft-fqdn}:8000/psp/ps/?cmd=startmed administratörsautentiseringsuppgifter, till exempel PS/PS.

Lägg till en standardanvändare för offentlig åtkomst till PeopleSoft.

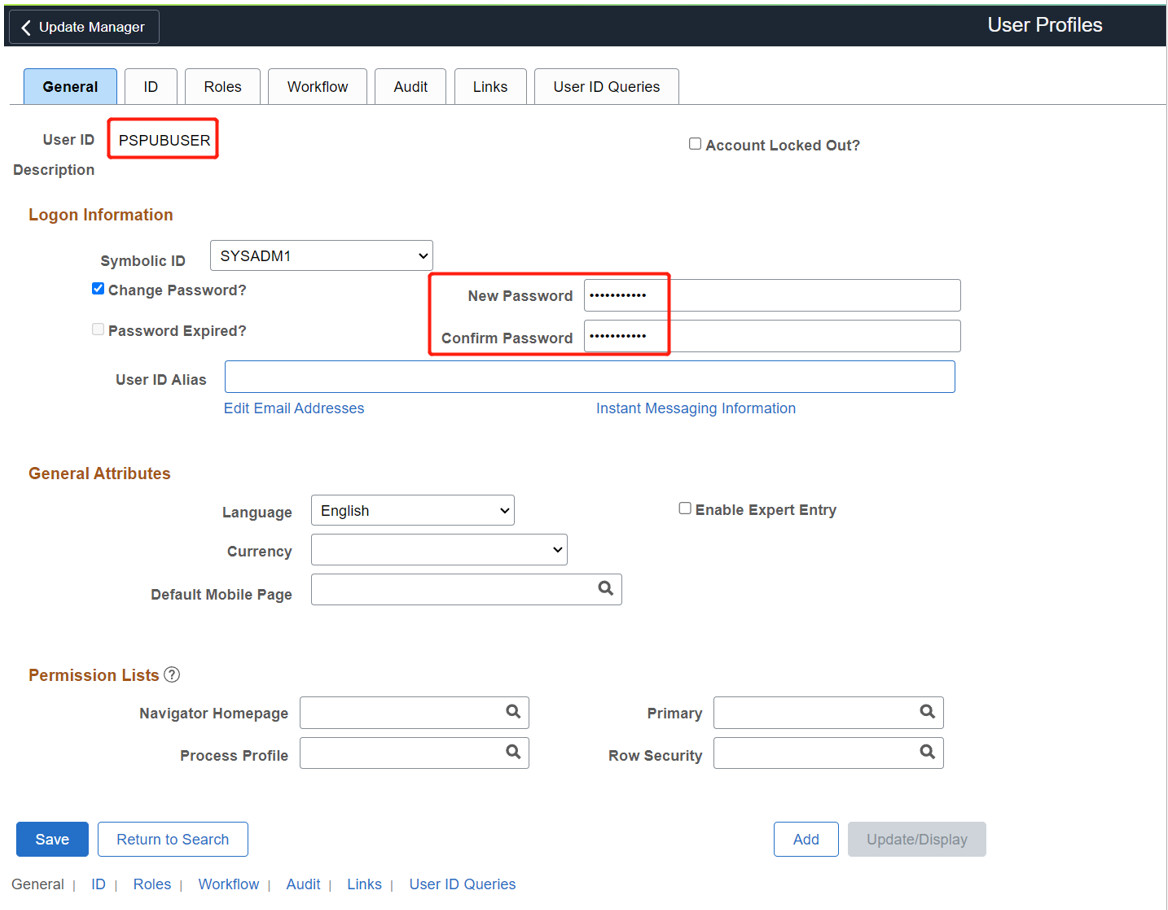

Från huvudmenyn går du till Användarprofiler för Användarprofiler för PeopleTools-säkerhet > > Lägg till ett nytt värde.> >

Välj Lägg till ett nytt värde.

Skapa användaren PSPUBUSER.

Ange lösenordet.

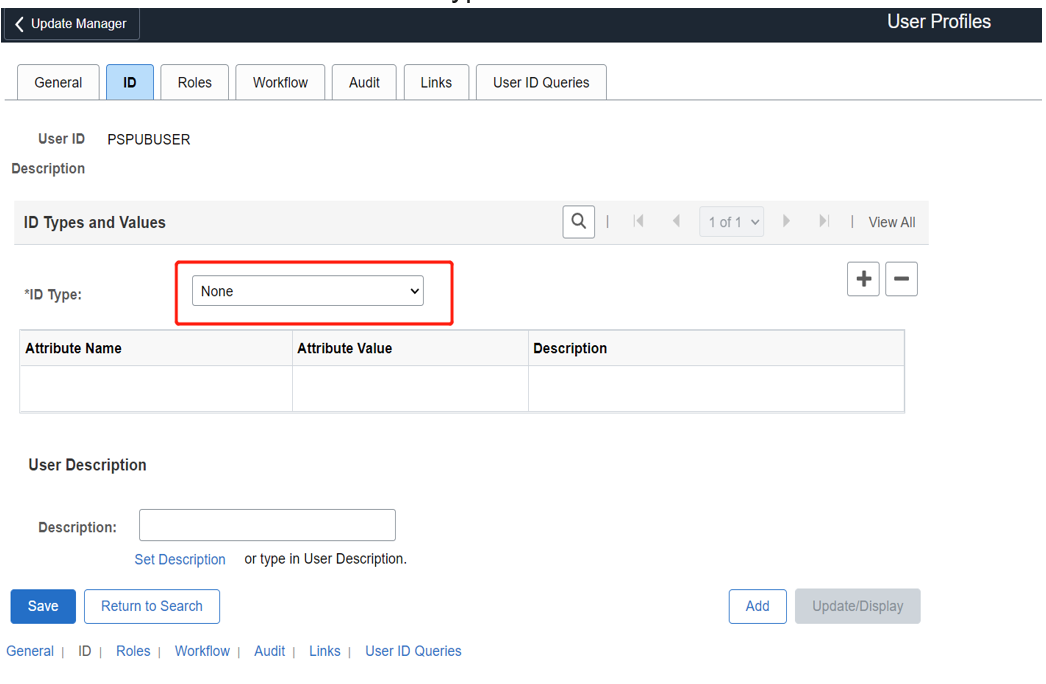

Välj fliken ID .

För ID-typ väljer du Ingen.

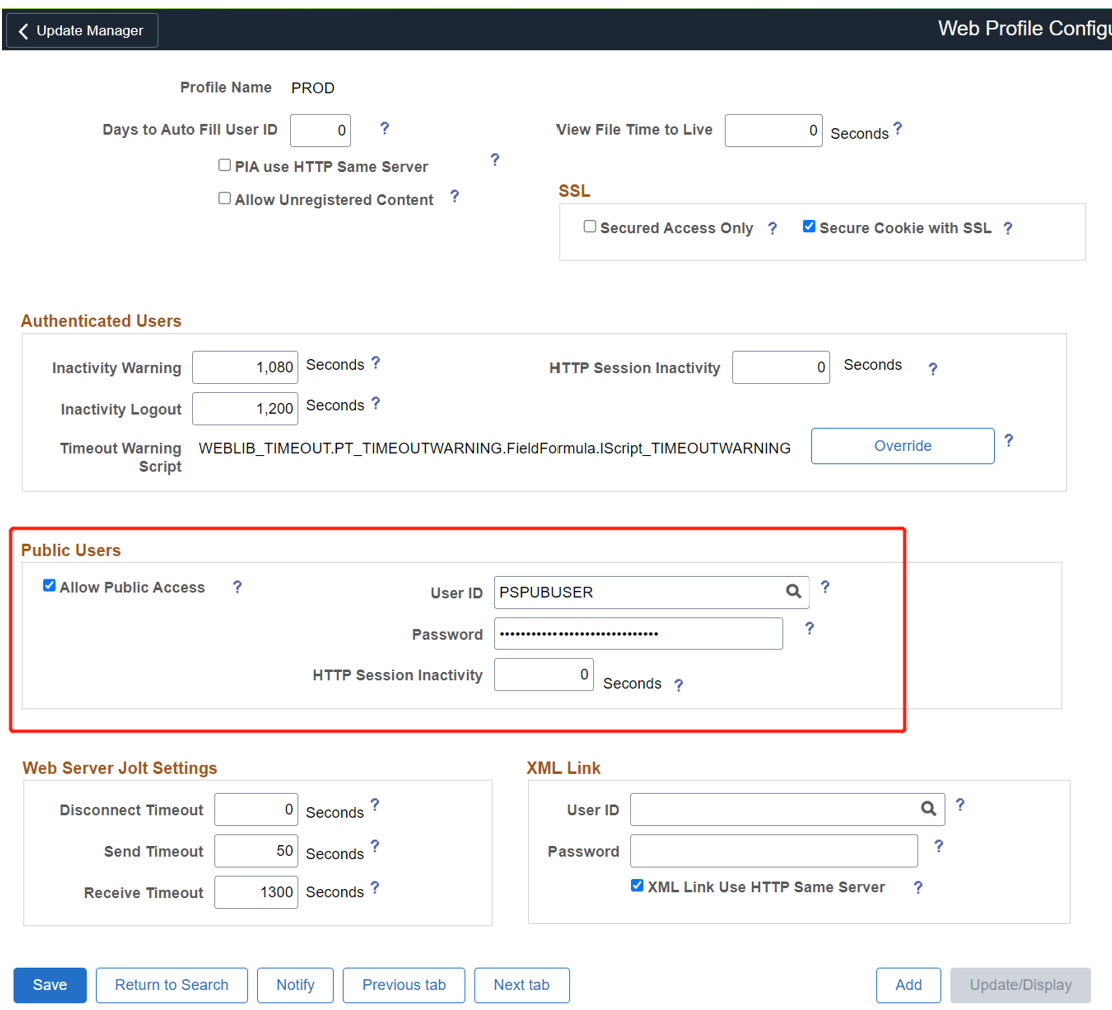

Gå till PeopleTools > Web Profile Web Profile > Configuration > Search > PROD > Security.

Under Offentliga användare väljer du rutan Tillåt offentlig åtkomst .

För Användar-ID anger du PSPUBUSER.

Ange lösenordet.

Välj Spara.

Om du vill aktivera enkel inloggning går du till PeopleTools > Security > Objects > Signon PeopleCode.

Välj sidan Logga in på PeopleCode .

Aktivera OAMSSO_AUTHENTICATION.

Välj Spara.

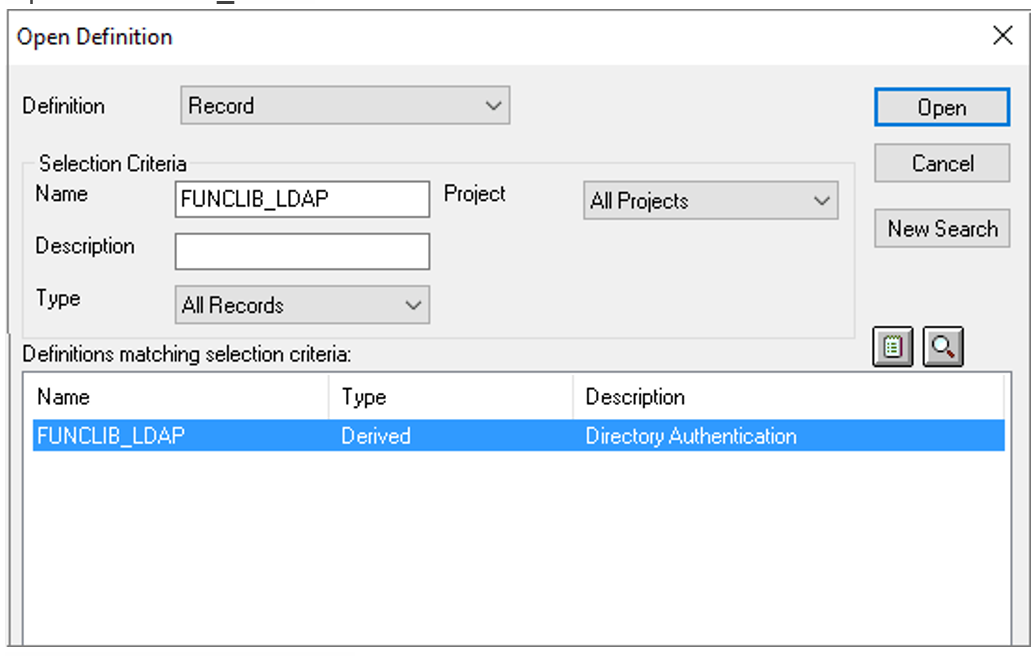

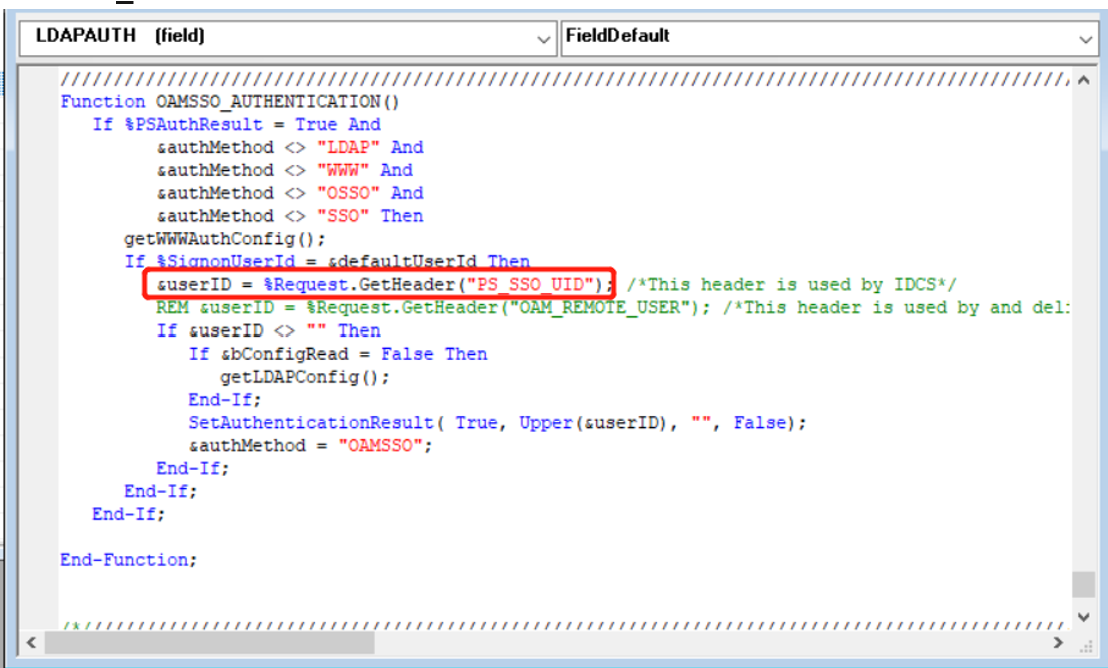

Om du vill konfigurera PeopleCode med hjälp av PeopleTools-programdesignern går du till Filöppningsdefinition > >: Postnamn>:

FUNCLIB_LDAP.Öppna FUNCLIB_LDAP.

Välj posten.

Välj LDAPAUTH > Visa PeopleCode.

Sök

getWWWAuthConfig()efter funktionenChange &defaultUserId = ""; to &defaultUserId = PSPUBUSER.Bekräfta att användarhuvudet är

PS_SSO_UIDförOAMSSO_AUTHENTICATIONfunktion.Spara postdefinitionen.

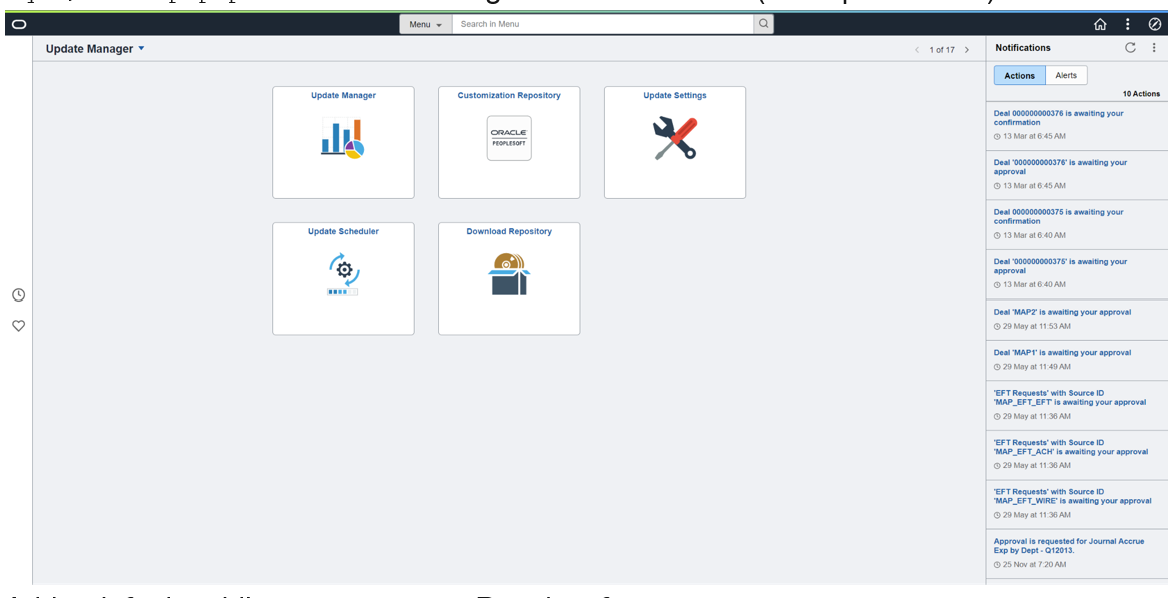

Testa ett Oracle PeopleSoft-program

Om du vill testa ett Oracle PeopleSoft-program validerar du programhuvuden, principer och övergripande testning. Använd vid behov huvud- och principsimulering för att verifiera rubrikfält och principkörning.

För att bekräfta att Oracle PeopleSoft-programåtkomsten är korrekt visas en uppmaning om att använda ett Microsoft Entra-konto för inloggning. Autentiseringsuppgifterna kontrolleras och Oracle PeopleSoft visas.

Nästa steg

- Video: Aktivera enkel inloggning och MFA för Oracle JD Edwards med Microsoft Entra-ID via Datawiza

- Självstudie: Konfigurera säker hybridåtkomst med Microsoft Entra-ID och Datawiza

- Självstudie: Konfigurera Azure AD B2C med Datawiza för att tillhandahålla säker hybridåtkomst

- Gå till docs.datawiza.com för Datawiza-användarguider

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för