HoloLens 2 säkerhetsbaslinjer

Viktigt

Några av de principer som används i den här säkerhetsbaslinjen introduceras i vår senaste Insider-version. Dessa principer fungerar endast på enheter som har uppdaterats till den senaste Insider-versionen.

Den här artikeln visar och beskriver de olika säkerhetsbaslinjeinställningar som du kan konfigurera på HoloLens 2 med hjälp av Configuration Service Providers (CSP). Som en del av din hantering av mobila enheter med Hjälp av Microsoft Endpoint Manager (kallas formellt Microsoft Intune) använder du följande standardinställningar eller avancerade säkerhetsbaslinjeinställningar beroende på organisationens principer och behov. Använd de här säkerhetsbaslinjeinställningarna för att skydda organisationens resurser.

- Standardinställningar för säkerhetsbaslinjer gäller för alla typer av användare oavsett användningsfallsscenario och branschverteral.

- Avancerade säkerhetsbaslinjeinställningar är rekommenderade inställningar för användare som har strikta säkerhetskontroller i sin miljö och kräver strikta säkerhetsprinciper för enheter som används i deras miljö.

De här säkerhetsbaslinjeinställningarna baseras på Microsofts riktlinjer för bästa praxis och erfarenhet av att distribuera och stödja HoloLens 2-enheter till kunder i olika branscher.

När du har granskat säkerhetsbaslinjen och valt att använda den ena, båda eller delar, kan du kolla in hur du aktiverar dessa säkerhetsbaslinjer

I följande avsnitt beskrivs de rekommenderade inställningarna för varje CSP som en del av standardsäkerhetsbaslinjeprofilen.

1.1 csp-princip

| principnamn | Värde | Beskrivning |

|---|---|---|

| konton | ||

| -konton/AllowMicrosoftAccountConnection | 0 – Tillåts inte | Begränsa användaren till att använda ett MSA-konto för icke-e-postrelaterad anslutningsautentisering och -tjänster. |

| Programhantering | ||

| ApplicationManagement/AllowAllTrustedApps | 0 – Explicit neka | Neka uttryckligen icke-Microsoft Store-appar. |

| ApplicationManagement/AllowAppStoreAutoUpdate | 1 – Tillåten | Tillåt automatisk uppdatering av appar från Microsoft Store. |

| ApplicationManagement/AllowDeveloperUnlock | 0 – Explicit neka | Begränsa användaren till att låsa upp utvecklarläget, vilket gör att användaren kan installera appar på enheten från en IDE. |

| Browser | ||

| Browser/AllowCookies | 1 – Blockera endast cookies från webbplatser från tredje part | Med den här principen kan du konfigurera Microsoft Edge att endast blockera cookies från tredje part eller blockera alla cookies. |

| Browser/AllowPasswordManager | 0 – Tillåts inte | Tillåt inte att Microsoft Edge använder lösenordshanteraren. |

| Browser/AllowSmartScreen | 1 – Aktiverad | Aktiverar Windows Defender SmartScreen och hindrar användare från att stänga av den. |

| Anslutning | ||

| Connectivity/AllowUSBConnection | 0 – Tillåts inte | Inaktiverar USB-anslutning mellan enheten och en dator för att synkronisera filer med enheten eller för att använda utvecklarverktyg för att distribuera eller felsöka program. |

| DeviceLock/AllowIdleReturnWithoutPassword | 0 – Tillåts inte | Tillåt inte att du återgår från inaktiv utan PIN-kod eller lösenord. |

| DeviceLock/AllowSimpleDevicePassword | 0 – Blockerad | Blockera PIN-koder eller lösenord som "1111" eller "1234". |

| DeviceLock/AlphanumericDevicePasswordRequired | 1 – Lösenord eller numerisk PIN-kod krävs | Kräv lösenord eller alfanumerisk PIN-kod. |

| DeviceLock/DevicePasswordEnabled | 0 – Aktiverad | Enhetslås är aktiverat. |

| DeviceLock/MaxInactivityTimeDeviceLock | Ett heltal X där 0 < X < 999 Rekommenderat värde: 3 | Anger den maximala tid (i minuter) som tillåts när enheten är inaktiv, vilket gör att enheten blir PIN-kod eller lösenord låst. |

| DeviceLock/MinDevicePasswordComplexCharacters | 1 – Endast siffror | Antalet komplexa elementtyper (versaler och gemener, siffror och skiljetecken) som krävs för en stark PIN-kod eller lösenord. |

| DeviceLock/MinDevicePasswordLength | Ett heltal X där 4 < X < 16 för klientenheterRekommenderade värden: 8 | Anger det minsta antal eller tecken som krävs i PIN-koden eller lösenordet. |

| MDM-registrering | ||

| Experience/AllowManualMDMUnenrollment | 0 – Tillåts inte | Tillåt inte att användaren tar bort arbetsplatskontot med hjälp av kontrollpanelen på arbetsplatsen. |

| identitet | ||

| MixedReality/AADGroupMembershipCacheValidityInDays | Antal dagar som cachen ska vara validRecommended-värde: 7 dagar | Antal dagar som Microsoft Entra-gruppmedlemskapscachen ska vara giltig. |

| Power | ||

| Power/DisplayOffTimeoutPluggedIn | Inaktiv tid i antal sekunderÅterkommentade värden: 60 sekunder | Gör att du kan ange perioden för inaktivitet innan Windows stänger av skärmen. |

| Inställningar | ||

| Inställningar/AllowVPN- | 0 – Tillåts inte | Tillåt inte att användaren ändrar VPN-inställningar. |

| Inställningar/PageVisibilityList | Förkortat namn på de sidor som är synliga för användaren. Anger ett användargränssnitt för att välja eller avmarkera sidnamnen. Se kommentarer för rekommenderade sidor att dölja. | Tillåt att endast listade sidor visas för användaren i appen Inställningar. |

| System | ||

| System/AllowStorageCard | 0 – Tillåts inte | SD-kortanvändning tillåts inte och USB-enheter inaktiveras. Den här inställningen förhindrar inte programmatisk åtkomst till minneskortet. |

| uppdateringar | ||

| Update/AllowUpdateService | 1 – Tillåten | Tillåt åtkomst till Microsoft Update, Windows Server Update Services (WSUS) eller Microsoft Store. |

| Update/ManagePreviewBuilds | 0 – Inaktivera förhandsversioner | Tillåt inte att förhandsversioner installeras på enheten. |

Vi rekommenderar att du konfigurerar den här CSP:en som bästa praxis men inte har rekommendationer för specifika värden för varje nod i den här CSP:en.

| nodnamn | Värde | Beskrivning |

|---|---|---|

| Klientorganisations-ID | TenantId | En globalt unik identifierare (GUID), utan klammerparenteser ( { , } ), som används som en del av Etablering och hantering av Windows Hello för företag. |

| TenantId/Policies/UsePassportForWork | Sann | Anger Windows Hello för företag som en metod för att logga in på Windows. |

| TenantId/Policies/RequireSecurityDevice | Sann | Kräver en TPM (Trusted Platform Module) för Windows Hello för företag. |

| TenantId/Policies/ExcludeSecurityDevices/TPM12 | Falsk | TPM revision 1.2-moduler tillåts användas med Windows Hello för företag. |

| TenantId/Policies/EnablePinRecovery | Falsk | PIN-återställningshemlighet skapas eller lagras inte. |

| TenantId/Policies/UseCertificateForOnPremAuth | Falsk | PIN-koden etableras när användaren loggar in, utan att vänta på en nyttolast för certifikatet. |

| TenantId/Policies/PINComplexity/MinimumPINLength | 6 | PIN-kodens längd måste vara större än eller lika med det här talet. |

| TenantId/Policies/PINComplexity/MaximumPINLength | 6 | PIN-kodens längd måste vara mindre än eller lika med det här talet. |

| TenantId/Policies/PINComplexity/UppercaseLetters | 2 | Siffror krävs och alla andra teckenuppsättningar tillåts inte. |

| TenantId/Policies/PINComplexity/LowercaseLetters | 2 | Siffror krävs och alla andra teckenuppsättningar tillåts inte. |

| TenantId/Policies/PINComplexity/SpecialCharacters | 2 | Tillåter inte användning av specialtecken i PIN-kod. |

| TenantId/Policies/PINComplexity/Digits | 0 | Tillåter användning av siffror i PIN-kod. |

| TenantId/Policies/PINComplexity/History | 10 | Antal tidigare PIN-koder som kan associeras till ett användarkonto som inte kan återanvändas. |

| TenantId/Policies/PINComplexity/Expiration | 90 | Tidsperiod (i dagar) som en PIN-kod kan användas innan systemet kräver att användaren ändrar den. |

| TenantId/Policies/UseHelloCertificatesAsSmartCardCertificates | Falsk | Program använder inte Windows Hello för företag-certifikat som smartkortcertifikat, och biometriska faktorer är tillgängliga när en användare uppmanas att godkänna användningen av certifikatets privata nyckel. |

1.4 CSP- RootCATrustedCertificates

Vi rekommenderar att du konfigurerar root-, CA-, TrustedPublisher- och TrustedPeople-noder noder i den här CSP:en som bästa praxis, men rekommenderar inte specifika värden för varje nod i den här CSP:en.

1.5 csp-TenantLockdown

| nodnamn | Värde | Beskrivning |

|---|---|---|

| RequireNetworkInOOBE | Sann | När enheten går igenom OOBE vid första inloggningen eller efter en återställning måste användaren välja ett nätverk innan du fortsätter. Det finns inget "hoppa över för tillfället"-alternativ. Det här alternativet säkerställer att enheten förblir bunden till klientorganisationen vid oavsiktliga eller avsiktliga återställningar eller rensningar. |

1.6 VPNv2 CSP

Vi rekommenderar att du konfigurerar den här CSP:en som bästa praxis, men vi har inte rekommendationer för specifika värden för varje nod i den här CSP:en. De flesta inställningarna är relaterade till kundmiljön.

1.7 WiFi CSP

Vi rekommenderar att du konfigurerar den här CSP:en som bästa praxis, men vi har inte rekommendationer för specifika värden för varje nod i den här CSP:en. De flesta inställningarna är relaterade till kundmiljön.

I följande avsnitt beskrivs de rekommenderade inställningarna för varje CSP som en del av den avancerade säkerhetsbaslinjeprofilen.

2.1 CSP för princip

| principnamn | Värde | Beskrivning |

|---|---|---|

| konton | ||

| -konton/AllowMicrosoftAccountConnection | 0 – Tillåts inte | Begränsa användaren till att använda ett MSA-konto för icke-e-postrelaterad anslutningsautentisering och -tjänster. |

| Programhantering | ||

| ApplicationManagement/AllowAllTrustedApps | 0 – Explicit neka | Neka uttryckligen icke-Microsoft Store-appar. |

| ApplicationManagement/AllowAppStoreAutoUpdate | 1 – Tillåten | Tillåt automatisk uppdatering av appar från Microsoft Store. |

| ApplicationManagement/AllowDeveloperUnlock | 0 – Explicit neka | Begränsa användaren till att låsa upp utvecklarläget, vilket gör att användaren kan installera appar på enheten från en IDE. |

| autentisering | ||

| -autentisering/AllowFastReconnect- | 0 – Tillåts inte | Tillåt inte att EAP Snabb återanslutning görs för EAP-metod-TLS. |

| Bluetooth- | ||

| Bluetooth/AllowDiscoverableMode | 0 – Tillåts inte | Andra enheter kan inte identifiera den här enheten. |

| Browser | ||

| Browser/AllowAutofill | 0 – Förhindrad/tillåts inte | Förhindra att användare använder funktionen Autofyll för att fylla i formulärfälten i Microsoft Edge automatiskt. |

| Browser/AllowCookies | 1 – Blockera endast cookies från webbplatser från tredje part | Blockera endast cookies från webbplatser från tredje part. |

| Browser/AllowDoNotTrack | 0 – Skicka aldrig spårningsinformation | Skicka aldrig spårningsinformation. |

| Browser/AllowPasswordManager | 0 – Tillåts inte | Tillåt inte att Microsoft Edge använder lösenordshanteraren. |

| Browser/AllowPopups | 1 – Aktivera blockering av popup-fönster | Aktivera Blockering av popup-fönster som hindrar popup-fönster från att öppnas. |

| Browser/AllowSearchSuggestionsinAddressBar | 0 – Förhindrad/tillåts inte | Dölj sökförslag i adressfältet i Microsoft Edge. |

| Browser/AllowSmartScreen | 1 – Aktiverad | Aktiverar Windows Defender SmartScreen och hindrar användare från att stänga av den. |

| Anslutning | ||

| Connectivity/AllowBluetooth | 0 – Tillåt inte Bluetooth | Bluetooth-kontrollpanelen är nedtonad och användaren kommer inte att kunna aktivera Bluetooth. |

| Connectivity/AllowUSBConnection | 0 – Tillåts inte | Inaktiverar USB-anslutning mellan enheten och en dator för att synkronisera filer med enheten eller för att använda utvecklarverktyg för att distribuera eller felsöka program. |

| DeviceLock/AllowIdleReturnWithoutPassword | 0 – Tillåts inte | Tillåt inte att du återgår från inaktiv utan PIN-kod eller lösenord. |

| DeviceLock/AllowSimpleDevicePassword | 0 – Blockerad | Blockera PIN-koder eller lösenord som "1111" eller "1234". |

| DeviceLock/AlphanumericDevicePasswordRequired | 0 – Lösenord eller alfanumerisk PIN-kod krävs | Kräv lösenord eller alfanumerisk PIN-kod. |

| DeviceLock/DevicePasswordEnabled | 0 – Aktiverad | Enhetslås är aktiverat. |

| DeviceLock/DevicePasswordHistory | Ett heltal X där 0 < X < 50Recommended-värde: 15 | Anger hur många lösenord som kan lagras i historiken som inte kan användas. |

| DeviceLock/MaxDevicePasswordFailedAttempts | Ett heltal X där 4 < X < 16 för klientenheterRekommenderade värden: 10 | Antalet autentiseringsfel som tillåts innan enheten rensas. |

| DeviceLock/MaxInactivityTimeDeviceLock | Ett heltal X där 0 < X < 999 Rekommenderat värde: 3 | Anger den maximala tid (i minuter) som tillåts när enheten är inaktiv, vilket gör att enheten blir PIN-kod eller lösenord låst. |

| DeviceLock/MinDevicePasswordComplexCharacters | 3 – Siffror, gemener och versaler krävs | Antalet komplexa elementtyper (versaler och gemener, siffror och skiljetecken) som krävs för en stark PIN-kod eller lösenord. |

| DeviceLock/MinDevicePasswordLength | Ett heltal X där 4 < X < 16 för klientenheterRekommenderade värden: 12 | Anger det minsta antal eller tecken som krävs i PIN-koden eller lösenordet. |

| MDM-registrering | ||

| Experience/AllowManualMDMUnenrollment | 0 – Tillåts inte | Tillåt inte att användaren tar bort arbetsplatskontot med hjälp av kontrollpanelen på arbetsplatsen. |

| identitet | ||

| MixedReality/AADGroupMembershipCacheValidityInDays | Antal dagar som cachen ska vara validRecommended-värde: 7 dagar | Antal dagar som Microsoft Entra-gruppmedlemskapscachen ska vara giltig. |

| Power | ||

| Power/DisplayOffTimeoutPluggedIn | Inaktiv tid i antal sekunderÅterkommentade värden: 60 sekunder | Gör att du kan ange perioden för inaktivitet innan Windows stänger av skärmen. |

| Sekretess | ||

|

Sekretess/LetAppsAccess- AccountInfo |

2 - Tvinga neka | Nekar Windows-appar åtkomst till kontoinformation. |

|

Sekretess/LetAppsAccess- AccountInfo_ForceAllowTheseApps |

Lista över semikolonavgränsade paketfamiljenamn för Windows-appar | Windows-appar i listan tillåts åtkomst till kontoinformation. |

|

Sekretess/LetAppsAccess- AccountInfo_ForceDenyTheseApps |

Lista över semikolonavgränsade paketfamiljenamn för Windows-appar | Windows-appar i listan nekas åtkomst till kontoinformation. |

|

Sekretess/LetAppsAccess- AccountInfo_UserInControlOfTheseApps |

Lista över semikolonavgränsade paketfamiljenamn för Windows-appar | Användaren kan styra sekretessinställningen för kontoinformation för de angivna Windows-apparna. |

|

Sekretess/LetAppsAccess- BackgroundSpatialPerception |

2 - Tvinga neka | Neka Windows-appar åtkomst till förflyttning av användarens huvud, händer, rörelsekontrollanter och andra spårade objekt, medan apparna körs i bakgrunden. |

|

Sekretess/LetAppsAccess- BackgroundSpatialPerception_ForceAllowTheseApps |

Lista över semikolonavgränsade paketfamiljenamn för Windows Store-appar | Listade appar får åtkomst till användarens rörelser medan apparna körs i bakgrunden. |

|

Sekretess/LetAppsAccess- BackgroundSpatialPerception_ForceDenyTheseApps |

Lista över semikolonavgränsade paketfamiljenamn för Windows Store-appar | Listade appar nekas åtkomst till användarens rörelser medan apparna körs i bakgrunden. |

|

Sekretess/LetAppsAccess- sBackgroundSpatialPerception_UserInControlOfTheseApps |

Lista över semikolonavgränsade paketfamiljenamn för Windows Store-appar | Användaren kan styra sekretessinställningen för användarförflyttningar för de angivna apparna. |

|

Sekretess/LetAppsAccess- Microphone_ForceDenyTheseApps |

Lista över semikolonavgränsade paketfamiljenamn för Microsoft Store-appar | Listade appar nekas åtkomst till mikrofonen. |

|

Sekretess/LetAppsAccess- Microphone_UserInControlOfTheseApps |

Lista över semikolonavgränsade paketfamiljenamn för Microsoft Store-appar | Användaren kan styra mikrofonsekretessinställningen för de angivna apparna. |

| Sök | ||

| Search/AllowSearchToUseLocation | 0 – Tillåts inte | Tillåt inte sökning för att använda platsinformation. |

| Security | ||

| Security/AllowAddProvisioningPackage | 0 – Tillåts inte | Tillåt inte körningskonfigurationsagenten att installera etableringspaket. |

| Inställningar | ||

| Inställningar/AllowVPN- | 0 – Tillåts inte | Tillåt inte att användaren ändrar VPN-inställningar. |

| Inställningar/PageVisibilityList | Förkortat namn på de sidor som är synliga för användarenKommer att tillhandahålla ett användargränssnitt för att välja eller avmarkera sidnamnen. Se kommentarer för rekommenderade sidor att dölja. | Tillåt att endast listade sidor visas för användaren i appen Inställningar. |

| System | ||

| System/AllowStorageCard | 0 – Tillåts inte | SD-kortanvändning tillåts inte och USB-enheter inaktiveras. Den här inställningen förhindrar inte programmatisk åtkomst till minneskortet. |

| System/AllowTelemetry | 0 – Tillåts inte | Tillåt inte att enheten skickar diagnostik- och användningstelemetridata, till exempel Watson. |

| uppdateringar | ||

| Update/AllowUpdateService | 1 – Tillåten | Tillåt åtkomst till Microsoft Update, Windows Server Update Services (WSUS) eller Microsoft Store. |

| Update/ManagePreviewBuilds | 0 – Inaktivera förhandsversioner | Tillåt inte att förhandsversioner installeras på enheten. |

| Wi-Fi- | ||

| Wifi/AllowManualWiFiConfiguration | 0 – Tillåts inte | Tillåt inte anslutning till Wi-Fi utanför MDM-serverinstallerade nätverk. |

2.2 CSP för AccountManagement

| nodnamn | Värde | Beskrivning |

|---|---|---|

| UserProfileManagement/EnableProfileManager | Sann | Aktivera profilens livslängdshantering för scenarier med delade eller gemensamma enheter. |

| UserProfileManagement/DeletionPolicy | 2 – ta bort vid både tröskelvärdet för lagringskapacitet och tröskelvärdet för profiloaktivitet | Konfigurerar när profiler ska tas bort. |

| UserProfileManagement/StorageCapacityStartDeletion | 25% | Börja ta bort profiler när den tillgängliga lagringskapaciteten understiger det här tröskelvärdet, givet som procent av det totala lagringsutrymmet som är tillgängligt för profiler. Profiler som har varit inaktiva längst tas bort först. |

| UserProfileManagement/StorageCapacityStopDeletion | 50% | Sluta ta bort profiler när tillgänglig lagringskapacitet tas upp till det här tröskelvärdet, givet som procent av det totala lagringsutrymmet som är tillgängligt för profiler. |

| UserProfileManagement/ProfileInactivityThreshold | 30 | Börja ta bort profiler när de inte har loggats in under den angivna perioden, givet som antal dagar. |

| nodnamn | Värde | Beskrivning |

|---|---|---|

| Principer/princip-GUID | princip-ID i principbloben | Princip-ID i principbloben. |

| Policies/Policy GUID/Policy | Principblob | Princip binär blob kodad i base64. |

Vi rekommenderar att du konfigurerar den här CSP:en som bästa praxis men inte har rekommendationer för specifika värden för varje nod i den här CSP:en.

| nodnamn | Värde | Beskrivning |

|---|---|---|

| Klientorganisations-ID | TenantId | En globalt unik identifierare (GUID), utan klammerparenteser ( { , } ), som används som en del av Etablering och hantering av Windows Hello för företag. |

| TenantId/Policies/UsePassportForWork | Sann | Anger Windows Hello för företag som en metod för att logga in på Windows. |

| TenantId/Policies/RequireSecurityDevice | Sann | Kräver en TPM (Trusted Platform Module) för Windows Hello för företag. |

| TenantId/Policies/ExcludeSecurityDevices/TPM12 | Falsk | TPM revision 1.2-moduler tillåts användas med Windows Hello för företag. |

| TenantId/Policies/EnablePinRecovery | Falsk | PIN-återställningshemligheten skapas eller lagras inte. |

| TenantId/Policies/UseCertificateForOnPremAuth | Falsk | PIN-koden etableras när användaren loggar in, utan att vänta på en nyttolast för certifikatet. |

| TenantId/Policies/PINComplexity/MinimumPINLength | 6 | PIN-kodens längd måste vara större än eller lika med det här talet. |

| TenantId/Policies/PINComplexity/MaximumPINLength | 6 | PIN-kodens längd måste vara mindre än eller lika med det här talet. |

| TenantId/Policies/PINComplexity/UppercaseLetters | 2 | Siffror krävs och alla andra teckenuppsättningar tillåts inte. |

| TenantId/Policies/PINComplexity/LowercaseLetters | 2 | Siffror krävs och alla andra teckenuppsättningar tillåts inte. |

| TenantId/Policies/PINComplexity/SpecialCharacters | 2 | Tillåter inte användning av specialtecken i PIN-kod. |

| TenantId/Policies/PINComplexity/Digits | 0 | Tillåter användning av siffror i PIN-kod. |

| TenantId/Policies/PINComplexity/History | 10 | Antal tidigare PIN-koder som kan associeras till ett användarkonto som inte kan återanvändas. |

| TenantId/Policies/PINComplexity/Expiration | 90 | Tidsperiod (i dagar) som en PIN-kod kan användas innan systemet kräver att användaren ändrar den. |

| TenantId/Policies/UseHelloCertificatesAsSmartCardCertificates | Falsk | Program använder inte Windows Hello för företag-certifikat som smartkortcertifikat, och biometriska faktorer är tillgängliga när en användare uppmanas att godkänna användningen av certifikatets privata nyckel. |

2.6 CSP- RootCATrustedCertificates

Vi rekommenderar att du konfigurerar root-, CA-, TrustedPublisher- och TrustedPeople-noder noder i den här CSP:en som bästa praxis, men rekommenderar inte specifika värden för varje nod i den här CSP:en.

| nodnamn | Värde | Beskrivning |

|---|---|---|

| RequireNetworkInOOBE | Sann | När enheten går igenom OOBE vid första inloggningen eller efter en återställning måste användaren välja ett nätverk innan du fortsätter. Det finns inget "hoppa över för tillfället"-alternativ. Detta säkerställer att enheten förblir bunden till klientorganisationen vid oavsiktliga eller avsiktliga återställningar eller rensningar. |

2.8 VPNv2 CSP

Vi rekommenderar att du konfigurerar VPN-profiler som bästa praxis men rekommenderar inte specifika värden för varje nod i den här CSP:en. De flesta inställningarna är relaterade till kundmiljön.

2.9 WiFi CSP

Vi rekommenderar att du konfigurerar WiFi-profiler som bästa praxis, men rekommenderar inte specifika värden för varje nod i den här CSP:en. De flesta inställningarna är relaterade till kundmiljön.

- Granska säkerhetsbaslinjen och bestäm vad som ska tillämpas.

- Fastställa vilka Azure-grupper som du ska tilldela baslinjen till. (Mer om användare och grupper)

- Skapa baslinjen.

Så här skapar du baslinjen.

Många av inställningarna kan läggas till med hjälp av inställningskatalogen, men det kan ibland finnas en inställning som ännu inte har fyllts i i inställningskatalogen. I dessa fall använder du en anpassad princip eller OMA-URI (Open Mobile Alliance – Enhetlig resursidentifierare). Börja med att titta i inställningskatalogen, och om den inte hittas följer du anvisningarna nedan för att skapa en anpassad princip via OMA-URI.

Logga in på ditt konto på MEM-administrationscenter.

- Gå till Enheter –>Konfigurationsprofiler –>+Skapa profil. För Plattform väljer du Windows 10 och senareoch för profiltyp väljer du Inställningskatalog (förhandsversion).

- Skapa ett namn för profilen och välj knappen Nästa.

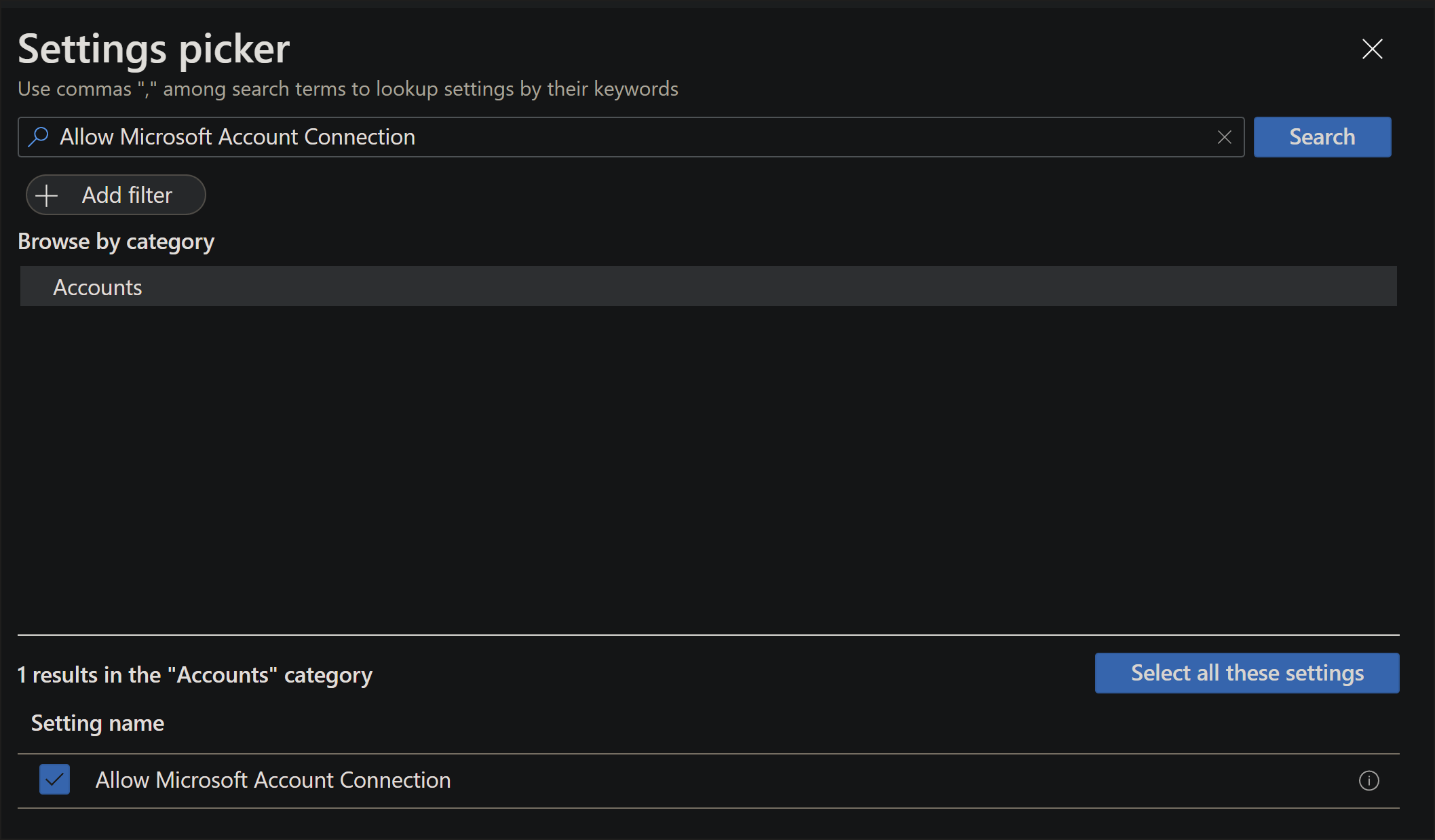

- På skärmen Konfigurationsinställningar väljer du + Lägg till inställningar.

Med hjälp av namnet på principen från baslinjen ovan kan du söka efter principen. Inställningskatalogen hämtar namnet, så för att hitta "Konton/TillåtMicrosoftAccountConnection" måste du söka efter "Tillåt Anslutning till Microsoft-konto". När du har sökt ser du listan över principer som reducerats till bara den CSP som har den här principen. Välj konton (eller relevant CSP för det du söker efter) när du gör det visas principresultatet nedan. Markera kryssrutan för principen.

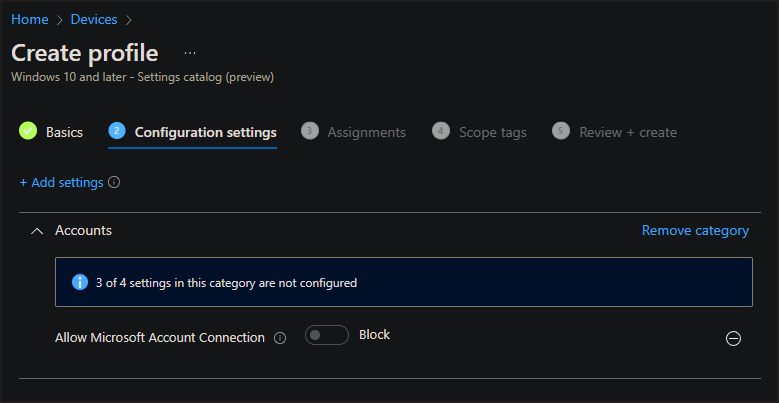

När du är klar lägger panelen till vänster till CSP-kategorin och den inställning som du har lagt till. Härifrån kan du konfigurera den från standardinställningen till en säkrare.

Du kan fortsätta att lägga till flera konfigurationer i samma profil, vilket gör det enklare att tilldela samtidigt.

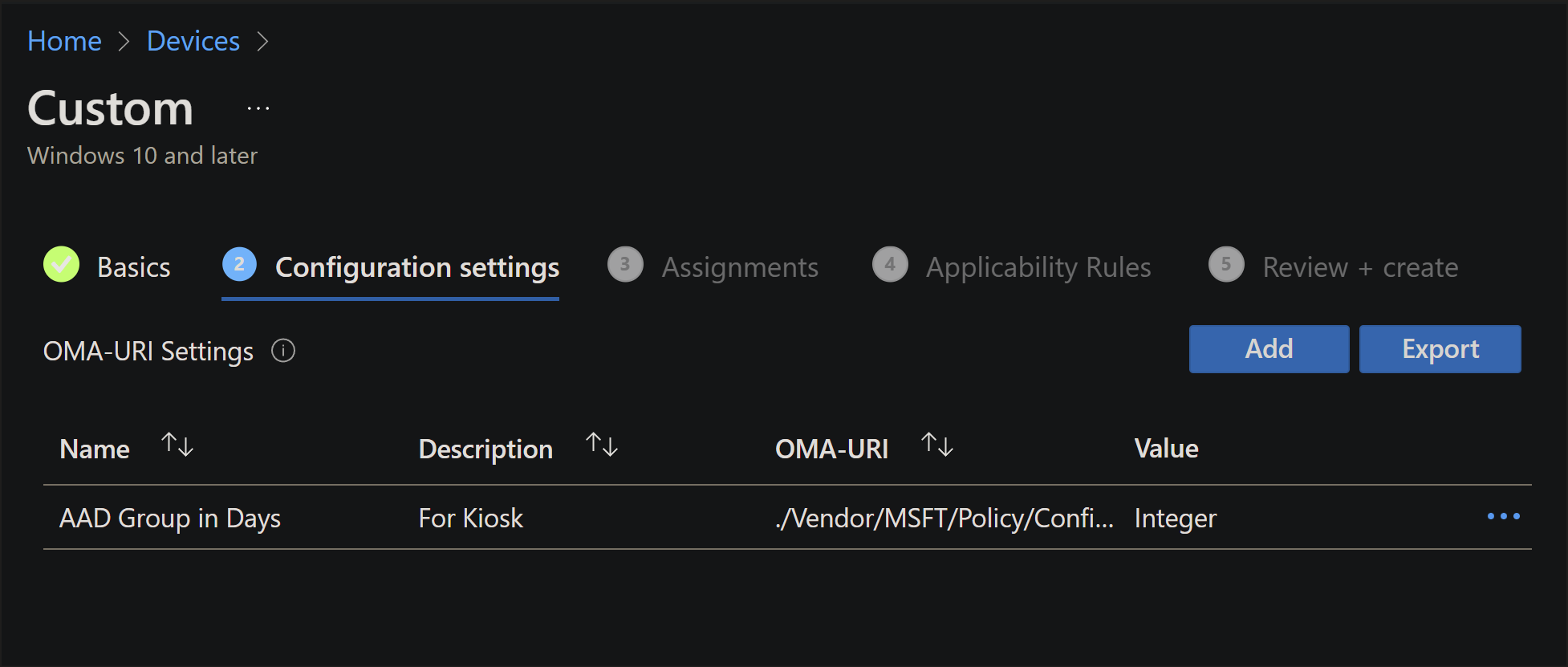

Vissa principer kanske inte är tillgängliga i inställningskatalogen ännu. För dessa principer måste du skapa en anpassad OMA-URI profil. Logga in på ditt konto på MEM-administrationscenter.

- Gå till Enheter –>Konfigurationsprofiler –>+Skapa profil. För Plattform väljer du Windows 10 och senareoch för profiltyp väljer du Mallar och väljer Anpassad.

- Skapa ett namn för profilen och välj knappen Nästa.

- Välj knappen Lägg till.

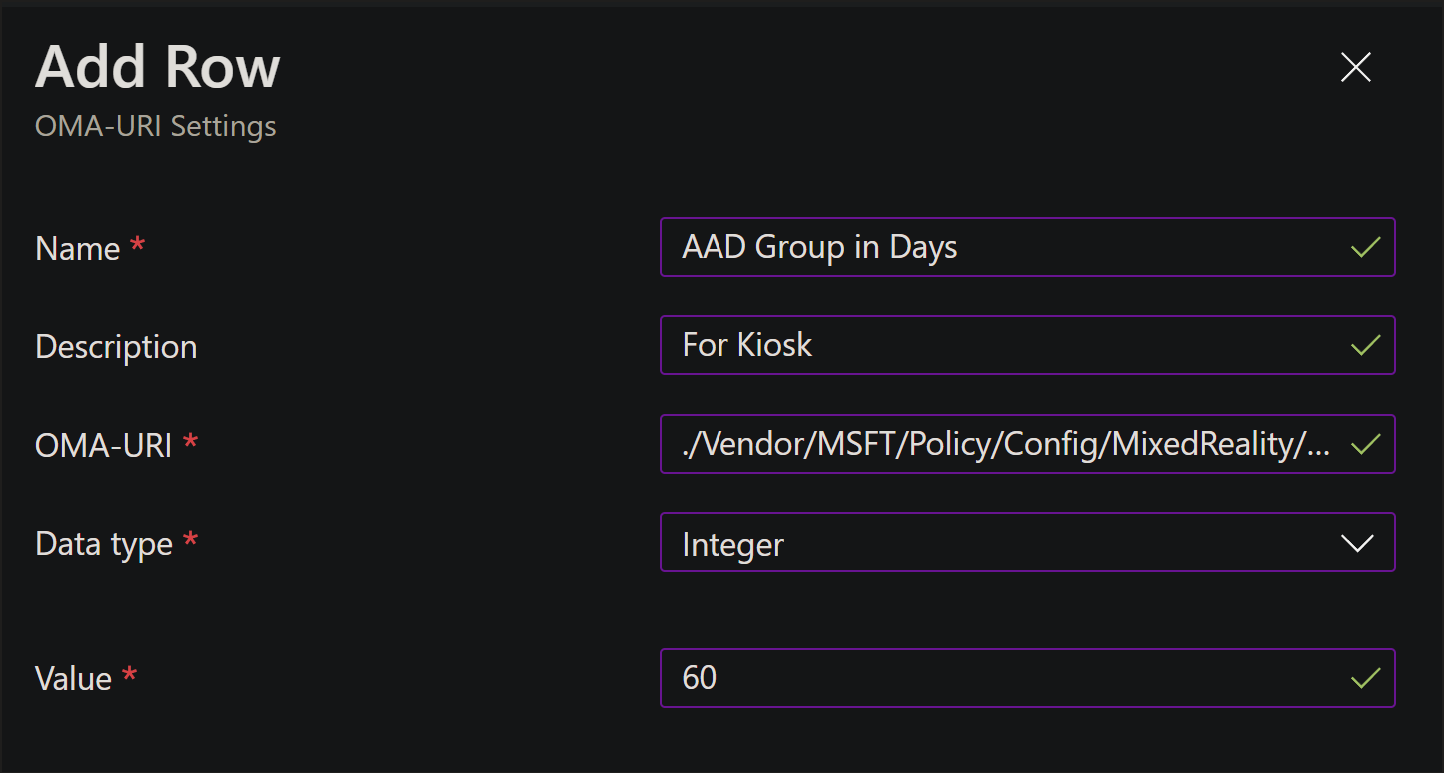

Du måste fylla i några fält.

- Namn, du kan kalla det allt du behöver relaterat till principen. Detta kan vara ett kortfattat namn som du använder för att identifiera det.

- Beskrivningen innehåller mer information som du kan behöva.

- OMA-URI är den fullständiga OMA-URI strängen där principen finns. Exempel:

./Vendor/MSFT/Policy/Config/MixedReality/AADGroupMembershipCacheValidityInDays - Datatyp är den typ av värde som principen accepterar. I det här exemplet är det ett tal mellan 0 och 60, så heltal har valts.

- När du har valt datatyp kan du skriva ut eller ladda upp det värde som behövs i fältet.

När du är klar läggs principen till i huvudfönstret. Du kan fortsätta att lägga till alla anpassade principer i samma anpassade konfiguration. Detta bidrar till att minska hanteringen av flera enhetskonfigurationer och gör tilldelningen enklare.