Informationsskydd för Contoso Corporation

Contoso menar allvar med sin informationssäkerhet. Läckage eller förstörelse av immateriell egendom som beskriver deras produktdesign och egenutvecklade tillverkningstekniker skulle ge dem en konkurrensnackdel.

Innan contoso flyttade sina känsliga digitala tillgångar till molnet såg de till att deras lokala informationsklassificerings- och skyddskrav stöddes av de molnbaserade tjänsterna i Microsoft 365 för företag.

Contosos datasäkerhetsklassificering

Contoso utförde en analys av sina data och fastställde följande klassificeringsnivåer.

| Nivå 1: Baslinje | Nivå 2: Känslig | Nivå 3: Strikt reglerad |

|---|---|---|

| Datan krypteras och är endast tillgänglig för autentiserade användare. Tillhandahålls för alla data som lagras lokalt och i molnbaserad lagring och arbetsbelastningar. Datan krypteras när den lagras i tjänsten och överförs mellan tjänsten och klientenheterna. Exempel på data på nivå 1 är normal företagskommunikation (e-post) och filer till administrations-, försäljnings- och supportpersonal. |

Nivå 1 plus stark autentisering och dataförlustskydd. Stark autentisering omfattar Microsoft Entra multifaktorautentisering (MFA) med SMS-validering. Dataförlustskydd i Microsoft Purview säkerställer att känslig eller kritisk information inte överförs utanför Microsoft-molnet. Exempel på data på nivå 2 är ekonomisk och juridisk information, samt data vid forskning och utveckling av nya produkter. |

Nivå 2 plus de högsta nivåerna för kryptering, autentisering och granskning. Högsta krypteringsnivåerna för vilande data och data i molnet, kompatibla med regionala föreskrifter, kombinerade med MFA med smartkort, detaljerad granskning och aviseringar. Exempel på nivå 3-data är kund- och partnerinformation, produkttekniska specifikationer och egenutvecklade tillverkningstekniker. |

Contosos informationsprinciper

I följande tabell visas Contosos informationsprinciper.

| Värde | Åtkomst | Datakvarhållning | Informationsskydd |

|---|---|---|---|

| Lågt affärsvärde (Nivå 1: Baslinje) | Tillåt åtkomst till alla. | 6 månader | Använd kryptering. |

| Medelhögt affärsvärde (Nivå 2: Känslig) | Ge åtkomst till Contosos anställda, underleverantörer och partner. Använd MFA, TLS (Transport Layer Security) och hantering av mobilprogram (MAM). |

2 år | Använd hashvärden för dataintegritet. |

| Högt affärsvärde (Nivå 3: Strikt reglerad) | Tillåt åtkomst till chefer och ledare inom teknik och tillverkning. Endast RMS (Rights Management System) med hanterade nätverksenheter. |

7 år | Använd digitala signaturer för oavvislighet. |

Contosos sökväg till informationsskydd med Microsoft 365 för företag

Contoso följde dessa steg för att förbereda Microsoft 365 för företag för deras informationsskyddskrav:

Identifiera vilken information som ska skyddas

Contoso gjorde en omfattande granskning av sina befintliga digitala tillgångar på lokala SharePoint-webbplatser och filresurser och klassificerade varje tillgång.

Fastställa principer för åtkomst, kvarhållning och informationsskydd för datanivåer

Baserat på datanivåerna fastställde Contoso detaljerade principkrav, som användes för att skydda befintliga digitala tillgångar när de flyttades till molnet.

Skapa känslighetsetiketter och deras inställningar för olika informationsnivåer

Contoso skapade känslighetsetiketter för datanivåerna, där etiketten Strikt reglerad inkluderar kryptering, behörigheter och vattenstämplar.

Flytta data från lokala SharePoint-webbplatser och filresurser till deras nya SharePoint-webbplatser

De filer som migrerades till de nya SharePoint-webbplatserna, ärvde standardinställningen för de kvarhållningsetiketter som tilldelats till webbplatsen.

Utbilda anställda om hur de använder känslighetsetiketter för nya dokument, hur de interagerar med Contosos IT när de skapar nya SharePoint-webbplatser och att alltid lagra digitala tillgångar på SharePoint-webbplatser

Att ändra dåliga informationslagringsvanor för arbetare anses ofta vara den svåraste delen av övergången till informationsskydd för molnet. Contosos IT och hantering behövde få anställda att alltid märka och lagra sina digitala tillgångar i molnet, avstå från att använda lokala filresurser och inte använda molnlagringstjänster eller USB-enheter från tredje part.

Principer för villkorlig åtkomst i informationsskydd

Som en del av distributionen av Exchange Online och SharePoint konfigurerade Contoso följande uppsättning principer för villkorsstyrd åtkomst och tillämpade dem på lämpliga grupper:

- Principer för hanterad och ohanterad programåtkomst på enheter

- Principer för Exchange Online-åtkomst

- Principer för SharePoint-åtkomst

Här är en resulterande uppsättning Contoso-principer för informationsskydd.

Obs!

Contoso har även konfigurerat ytterligare principer för villkorlig åtkomst till identitet och inloggning. Se Contoso Corporations identitet.

Med dessa principer ser du till att:

- Appar som tillåts och vilka åtgärder de kan vidta med organisationens data definieras av appskyddsprinciper.

- Datorer och mobila enheter måste vara kompatibla.

- Exchange Online använder Office 365 meddelandekryptering (OME) för Exchange Online.

- SharePoint använder appspecifika begränsningar.

- I SharePoint används åtkomstkontrollprinciper för att endast bevilja åtkomst via webbläsare och för att blockera åtkomst för ohanterade enheter.

Mappa Microsoft 365 för företag-funktioner till Contosos datanivåer

I följande tabell mappas Contosos datanivåer till informationsskyddsfunktioner i Microsoft 365 för företag.

| Nivå | Microsoft 365-molntjänster | Windows 10 och Microsoft 365-appar för företag | Säkerhet och efterlevnad |

|---|---|---|---|

| Nivå 1: Baslinje | Principer för villkorlig åtkomst i SharePoint och Exchange Online Behörigheter på SharePoint-webbplatser |

Känslighetsetiketter BitLocker Windows Information Protection |

Principer för villkorlig åtkomst för enheter och hantering av mobilprogram |

| Nivå 2: Känslig | Nivå 1 plus: Markera som känsligt Microsoft 365-kvarhållningsetiketter på SharePoint-webbplatser Dataförlustskydd för SharePoint och Exchange Online Isolerade SharePoint-webbplatser |

Nivå 1 plus: Känslighetsetiketter för digitala tillgångar |

Nivå 1 |

| Nivå 3: Strikt reglerad | Nivå 2 plus: Byok-kryptering (Bring Your Own Key) och skydd för information om affärshemligheter Azure Key Vault för verksamhetsspecifika program som interagerar med Microsoft 365-tjänster |

Nivå 2 | Nivå 1 |

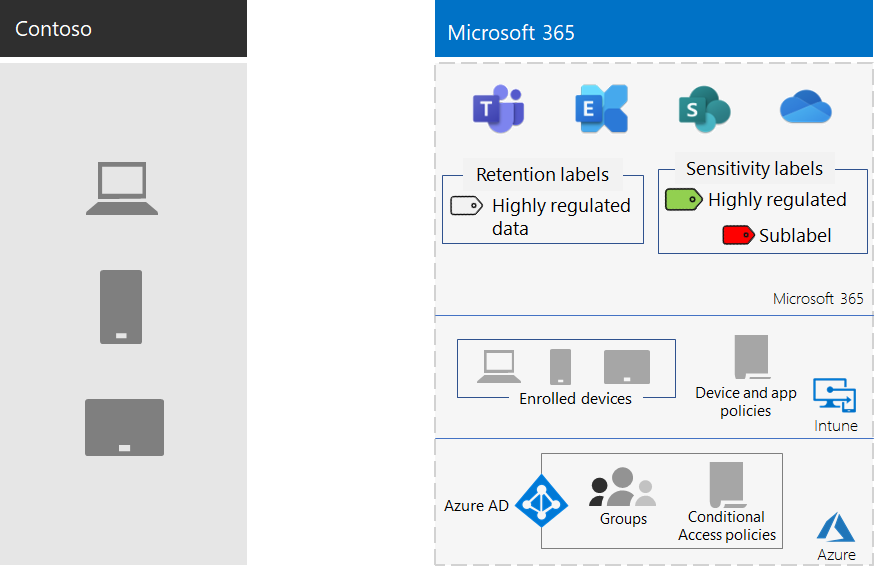

Här är den resulterande konfigurationen för Contosos informationsskydd.

Nästa steg

Lär dig hur Contoso använder säkerhetsfunktionerna i Microsoft 365 för företag för identitets- och åtkomsthantering, skydd mot hot, informationsskydd och säkerhetshantering.

Se även

Microsoft Defender för Office 365

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för