Kom igång med distributionen av Microsoft Defender för Endpoint

Gäller för:

- Microsoft Defender för Endpoint Abonnemang 1

- Microsoft Defender för Endpoint Abonnemang 2

- Microsoft Defender XDR

Vill du uppleva Microsoft Defender för Endpoint? Registrera dig för en kostnadsfri utvärderingsversion.

Tips

Som ett komplement till den här artikeln rekommenderar vi att du använder Microsoft Defender för Endpoint automatiserad installationsguide när du är inloggad på Administrationscenter för Microsoft 365. Den här guiden anpassar din upplevelse baserat på din miljö. Om du vill granska metodtipsen utan att logga in och aktivera funktioner för automatisk installation går du till installationsguiden för Microsoft 365.

Maximera tillgängliga säkerhetsfunktioner och skydda företaget mot cyberhot bättre genom att distribuera Microsoft Defender för Endpoint och registrera dina enheter. Genom att registrera dina enheter kan du snabbt identifiera och stoppa hot, prioritera risker och utveckla ditt skydd mellan operativsystem och nätverksenheter.

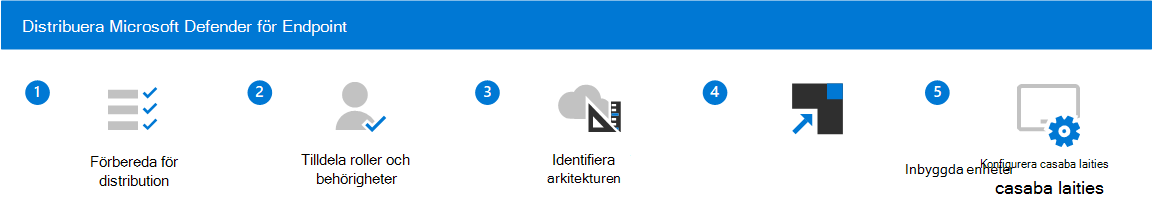

Den här guiden innehåller fem steg för att distribuera Defender för Endpoint som din slutpunktsskyddslösning för flera plattformar. Det hjälper dig att välja det bästa distributionsverktyget, registrera enheter och konfigurera funktioner. Varje steg motsvarar en separat artikel.

Stegen för att distribuera Defender för Endpoint är:

- Steg 1 – Konfigurera Microsoft Defender för Endpoint distribution: Det här steget fokuserar på att förbereda din miljö för distribution.

- Steg 2 – Tilldela roller och behörigheter: Identifiera och tilldela roller och behörigheter för att visa och hantera Defender för Endpoint.

- Steg 3 – Identifiera din arkitektur och välj distributionsmetod: Identifiera din arkitektur och den distributionsmetod som passar din organisation bäst.

- Steg 4 – Registrera enheter: Utvärdera och registrera dina enheter i Defender för Endpoint.

- Steg 5 – Konfigurera funktioner: Nu är du redo att konfigurera Säkerhetsfunktioner för Defender för Endpoint för att skydda dina enheter.

Krav

Här är en lista över krav som krävs för att distribuera Defender för Endpoint:

- Du är global administratör

- Din miljö uppfyller minimikraven

- Du har en fullständig inventering av din miljö. Följande tabell innehåller en utgångspunkt för att samla in information och se till att din miljö är djupt förstådd av intressenter, vilket hjälper till att identifiera potentiella beroenden och/eller ändringar som krävs i tekniker eller processer.

| Vad | Beskrivning |

|---|---|

| Antal slutpunkter | Totalt antal slutpunkter per operativsystem. |

| Antal servrar | Totalt antal servrar efter operativsystemversion. |

| Hanteringsmotor | Namn och version av hanteringsmotorn (till exempel System Center Configuration Manager Current Branch 1803). |

| CDOC-distribution | CDOC-struktur på hög nivå (till exempel nivå 1 som outsourcats till Contoso, nivå 2 och nivå 3 internt distribuerad över Hela Europa och Asien). |

| Säkerhetsinformation och händelse (SIEM) | SIEM-teknik som används. |

Nästa steg

Starta distributionen med steg 1 – Konfigurera Microsoft Defender för Endpoint distribution

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender för Endpoint Tech Community.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för