Distribuera Microsoft Defender för Endpoint på macOS med Microsoft Intune

Gäller för:

- Microsoft Defender för Endpoint för macOS

- Microsoft Defender för Endpoint Abonnemang 1

- Microsoft Defender för Endpoint Abonnemang 2

- Microsoft Defender för företag

Den här artikeln beskriver hur du distribuerar Microsoft Defender för Endpoint på macOS via Microsoft Intune.

Krav och systemkrav

Innan du börjar kan du se huvudsidan för Microsoft Defender för Endpoint på macOS för en beskrivning av krav och systemkrav för den aktuella programvaruversionen.

Översikt

I följande tabell sammanfattas de steg som du behöver vidta för att distribuera och hantera Microsoft Defender för Endpoint på Mac-datorer via Microsoft Intune. Mer detaljerade steg finns i följande tabell.

| Steg | Exempelfilnamn | Paketidentifierare |

|---|---|---|

| Godkänn systemtillägg | sysext.mobileconfig |

EJ TILLÄMPLIGT |

| Princip för nätverkstillägg | netfilter.mobileconfig |

EJ TILLÄMPLIGT |

| Fullständig diskåtkomst | fulldisk.mobileconfig |

com.microsoft.wdav.epsext |

| Microsoft Defender för Endpoint konfigurationsinställningar Om du planerar att köra antivirusprogram som inte kommer från Microsoft på Mac anger du passiveMode till true. |

MDE_MDAV_and_exclusion_settings_Preferences.xml |

com.microsoft.wdav |

| Bakgrundstjänster | background_services.mobileconfig |

EJ TILLÄMPLIGT |

| Konfigurera Microsoft Defender för Endpoint meddelanden | notif.mobileconfig |

com.microsoft.wdav.tray |

| Hjälpmedelsinställningar | accessibility.mobileconfig |

com.microsoft.dlp.daemon |

| Bluetooth | bluetooth.mobileconfig |

com.microsoft.dlp.agent |

| Konfigurera Microsoft AutoUpdate (MAU) | com.microsoft.autoupdate2.mobileconfig |

com.microsoft.autoupdate2 |

| Enhetskontroll | DeviceControl.mobileconfig |

EJ TILLÄMPLIGT |

| Dataförlustskydd | DataLossPrevention.mobileconfig |

EJ TILLÄMPLIGT |

| Ladda ned onboarding-paketet | WindowsDefenderATPOnboarding__MDATP_wdav.atp.xml |

com.microsoft.wdav.atp |

| Distribuera Microsoft Defender för Endpoint i macOS-programmet | Wdav.pkg |

EJ TILLÄMPLIGT |

Skapa systemkonfigurationsprofiler

Nästa steg är att skapa systemkonfigurationsprofiler som Microsoft Defender för Endpoint behöver. I Microsoft Intune administrationscenter öppnar du Enhetskonfigurationsprofiler>.

Steg 1: Godkänn systemtillägg

I Intune administrationscenter går du till Enheter och under Hantera enheter väljer du Konfiguration.

Under Konfigurationsprofiler väljer du Skapa Profil.

Den här profilen behövs för Big Sur (11) eller senare. Det ignoreras på äldre versioner av macOS eftersom de använder kerneltillägget.

På fliken Principer väljer du Skapa>Ny princip.

Under Plattform väljer du macOS.

Under Profiltyp väljer du Mallar.

Under Mallnamn väljer du Tillägg och sedan Skapa.

På fliken Grunder namngerdu profilen. Till exempel

SysExt-prod-macOS-Default-MDE. Välj sedan Nästa.Välj Nästa.

På fliken Konfigurationsinställningar expanderar du Systemtillägg och lägger till följande poster i avsnittet Tillåtna systemtillägg :

Paketidentifierare Teamidentifierare com.microsoft.wdav.epsextUBF8T346G9com.microsoft.wdav.netextUBF8T346G9Välj sedan Nästa.

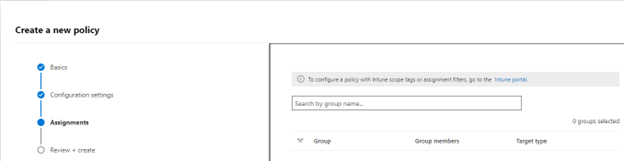

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheter och/eller användare finns, eller väljer alternativen Lägg till alla användare och Lägg till alla enheter . Välj sedan Nästa.

Granska konfigurationsprofilen. Välj Skapa.

Steg 2: Nätverksfilter

Som en del av funktionerna Slutpunktsidentifiering och svar inspekterar Microsoft Defender för Endpoint på macOS sockettrafik och rapporterar den här informationen till Microsoft 365 Defender-portalen. Följande princip gör att nätverkstillägget kan utföra den här funktionen.

Ladda ned netfilter.mobileconfig från GitHub-lagringsplatsen.

Så här konfigurerar du nätverksfilter:

Under Konfigurationsprofiler väljer du Skapa Profil.

Under Plattform väljer du macOS.

Under Profiltyp väljer du Mallar.

Under Mallnamn väljer du Anpassad.

Välj Skapa.

På fliken Grunder namngerdu profilen. Till exempel

NetFilter-prod-macOS-Default-MDE. Välj sedan Nästa.På fliken Konfigurationsinställningar anger du namnet på en anpassad konfigurationsprofil . Till exempel

NetFilter-prod-macOS-Default-MDE.Välj en distributionskanal och välj sedan Nästa.

Välj Nästa.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Granska konfigurationsprofilen. Välj Skapa.

Steg 3: Fullständig diskåtkomst

Obs!

Från och med macOS Catalina (10.15) eller senare, för att tillhandahålla sekretess för slutanvändarna, skapade den FDA (Full Disk Access). Om du aktiverar TCC (transparens, medgivande & kontroll) via en mobile Enhetshantering lösning, till exempel Intune, elimineras risken för att Defender för Endpoint förlorar fullständig åtkomstbehörighet för disk för att fungera korrekt.

Den här konfigurationsprofilen ger fullständig diskåtkomst till Microsoft Defender för Endpoint. Om du tidigare har konfigurerat Microsoft Defender för Endpoint via Intune rekommenderar vi att du uppdaterar distributionen med den här konfigurationsprofilen.

Ladda ned fulldisk.mobileconfig från GitHub-lagringsplatsen.

Så här konfigurerar du fullständig diskåtkomst:

Välj Skapa profil under Konfigurationsprofiler i administrationscentret för Intune.

Under Plattform väljer du macOS.

Under Profiltyp väljer du Mallar.

Under Mallnamn väljer du Anpassad. Välj sedan Skapa

Välj Skapa.

På fliken Grunder namngerdu profilen. Till exempel

Background_Services-prod-macOS-Default-MDE.Välj Nästa.

På fliken Konfigurationsinställningar anger du namnet på en anpassad konfigurationsprofil . Till exempel

background_services.mobileconfig.Välj en distributionskanal och välj sedan Nästa.

Välj en konfigurationsprofilfil.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Granska konfigurationsprofilen. Välj Skapa.

Obs!

Fullständig diskåtkomst som beviljas via Apple MDM-konfigurationsprofilen återspeglas inte i Systeminställningar => Sekretess & Säkerhet => Fullständig diskåtkomst.

Steg 4: Bakgrundstjänster

Försiktighet

macOS 13 (Ventura) innehåller nya sekretessförbättringar. Från och med den här versionen kan program som standard inte köras i bakgrunden utan uttryckligt medgivande. Microsoft Defender för Endpoint måste köra sin daemonprocess i bakgrunden. Den här konfigurationsprofilen ger bakgrundstjänsten behörighet att Microsoft Defender för Endpoint. Om du tidigare har konfigurerat Microsoft Defender för Endpoint via Microsoft Intune rekommenderar vi att du uppdaterar distributionen med den här konfigurationsprofilen.

Ladda ned background_services.mobileconfig från GitHub-lagringsplatsen.

Så här konfigurerar du bakgrundstjänster:

Under Konfigurationsprofiler väljer du Skapa Profil.

Under Plattform väljer du macOS.

Under Profiltyp väljer du Mallar.

Under Mallnamn väljer du Anpassad och sedan Skapa.

På fliken Grunder namngerdu profilen. Till exempel

BackgroundServices-prod-macOS-Default-MDE.Välj Nästa.

På fliken Konfigurationsinställningar anger du namnet på en anpassad konfigurationsprofil . Till exempel

background_services.mobileconfig.Välj en distributionskanal.

Välj Nästa.

Välj en konfigurationsprofilfil.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Granska konfigurationsprofilen. Välj Skapa.

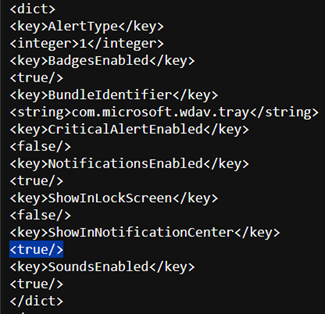

Steg 5: Meddelanden

Den här profilen används för att tillåta att Microsoft Defender för Endpoint på macOS och Microsoft AutoUpdate visar meddelanden i användargränssnittet.

Ladda ned notif.mobileconfig från GitHub-lagringsplatsen.

Om du vill inaktivera meddelanden för slutanvändarna kan du ändra Visa NotificationCenter från true till false i notif.mobileconfig.

Så här konfigurerar du meddelanden:

Under Konfigurationsprofiler väljer du Skapa Profil.

Under Plattform väljer du macOS.

Under Profiltyp väljer du Mallar.

Under Mallnamn väljer du Anpassad.

Välj Skapa.

På fliken Grunder namngerdu profilen. Till exempel

BackgroundServices-prod-macOS-Default-MDE.Välj Nästa.

På fliken Konfigurationsinställningar anger du namnet på en anpassad konfigurationsprofil . Till exempel

Notif.mobileconfig.Välj en distributionskanal och välj sedan Nästa.

Välj en konfigurationsprofilfil.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Granska konfigurationsprofilen. Välj Skapa.

Steg 6: Hjälpmedelsinställningar

Den här profilen används för att ge Microsoft Defender för Endpoint på macOS åtkomst till hjälpmedelsinställningarna på Apple macOS High Sierra (10.13.6) och senare.

Ladda ned accessibility.mobileconfig från GitHub-lagringsplatsen.

Under Konfigurationsprofiler väljer du Skapa Profil.

Under Plattform väljer du macOS.

Under Profiltyp väljer du Mallar.

Under Mallnamn väljer du Anpassad.

Välj Skapa.

På fliken Grunder namngerdu profilen. Till exempel

Accessibility-prod-macOS-Default-MDE.Välj Nästa.

På fliken Konfigurationsinställningar anger du namnet på en anpassad konfigurationsprofil . Till exempel

Accessibility.mobileconfig.Välj en distributionskanal.

Välj Nästa.

Välj en konfigurationsprofilfil.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Granska konfigurationsprofilen. Välj Skapa.

Steg 7: Bluetooth-behörigheter

Försiktighet

macOS 14 (Sonoma) innehåller nya sekretessförbättringar. Från och med den här versionen kan program som standard inte komma åt Bluetooth utan uttryckligt medgivande. Microsoft Defender för Endpoint använder den om du konfigurerar Bluetooth-principer för enhetskontroll.

Ladda ned bluetooth.mobileconfig från GitHub-lagringsplatsen och använd samma arbetsflöde som för hjälpmedelsinställningarna ovan för att aktivera Bluetooth-åtkomst.

Obs!

Bluetooth som beviljas via Apple MDM-konfigurationsprofilen återspeglas inte i Systeminställningar => Sekretess & Säkerhet => Bluetooth.

Steg 8: Microsoft AutoUpdate

Den här profilen används för att uppdatera Microsoft Defender för Endpoint på macOS via Microsoft AutoUpdate (MAU). Om du distribuerar Microsoft Defender för Endpoint på macOS har du alternativ för att hämta en uppdaterad version av programmet (plattformsuppdatering) som finns i de olika kanalerna som nämns här:

- Beta (Insiders-Fast)

- Aktuell kanal (förhandsversion, insiders-långsam)

- Aktuell kanal (produktion)

Mer information finns i Distribuera uppdateringar för Microsoft Defender för Endpoint på macOS.

Ladda ned AutoUpdate2.mobileconfig från GitHub-lagringsplatsen.

Obs!

AutoUpdate2.mobileconfig-exemplet från GitHub-lagringsplatsen har angetts till Aktuell kanal (produktion).

Under Konfigurationsprofiler väljer du Skapa Profil.

Under Plattform väljer du macOS.

Under Profiltyp väljer du Mallar.

Under Mallnamn väljer du Anpassad.

Välj Skapa.

På fliken Grunder namngerdu profilen. Välj till exempel

MDATP onboarding for MacOSNästa.På fliken Konfigurationsinställningar anger du namnet på en anpassad konfigurationsprofil . Till exempel

com.microsoft.autoupdate2.mobileconfig.Välj en distributionskanal.

Välj Nästa.

Välj en konfigurationsprofilfil.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Granska konfigurationsprofilen. Välj Skapa.

Steg 9: Microsoft Defender för Endpoint konfigurationsinställningar

I det här steget går vi igenom "Inställningar", där du kan konfigurera principer för skydd mot skadlig kod och EDR med hjälp av Microsoft Defender-portalen och Microsoft Intune.

Ange principer med hjälp av Microsoft Defender-portalen

Gå igenom Konfigurera Microsoft Defender för Endpoint i Intune innan du anger säkerhetsprinciperna med hjälp av Microsoft Defender.

I Microsoft Defender-portalen:

Gå till Konfigurationshantering>Slutpunktssäkerhetsprinciper>Mac-principer>Skapa ny princip.

Under Välj plattform väljer du macOS.

Under Välj mall väljer du en mall och väljer Skapa Princip.

Ange principens namn och beskrivning.

Välj Nästa.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Mer information om hur du hanterar säkerhetsinställningar finns i:

- Hantera Microsoft Defender för Endpoint på enheter med Microsoft Intune

- Hantera säkerhetsinställningar för Windows, macOS och Linux internt i Defender för Endpoint

Ange principer med hjälp av Microsoft Intune

Du kan hantera säkerhetsinställningarna för Microsoft Defender för Endpoint på macOS under Inställningsinställningar i Microsoft Intune.

Mer information finns i Ange inställningar för Microsoft Defender för Endpoint på Mac.

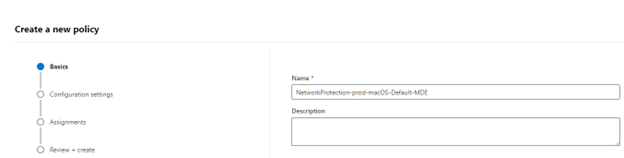

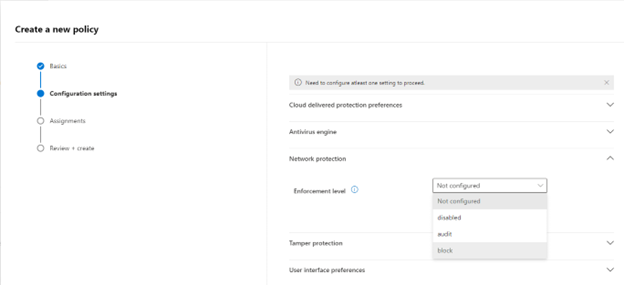

Steg 10: Nätverksskydd för Microsoft Defender för Endpoint på macOS

I Microsoft Defender-portalen:

Gå till Konfigurationshantering>Slutpunktssäkerhetsprinciper>Mac-principer>Skapa ny princip.

Under Välj plattform väljer du macOS.

Under Välj mall väljer du Microsoft Defender Antivirus och väljer Skapa Princip.

På fliken Grundläggande anger du principens namn och beskrivning . Välj Nästa.

På fliken Konfigurationsinställningar går du till Nätverksskydd och väljer en tvingande nivå. Välj Nästa.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Granska principen i Granska+Skapa och välj Spara.

Tips

Du kan också konfigurera nätverksskydd genom att lägga till informationen från Nätverksskydd för att förhindra macOS-anslutningar till felaktiga platser till .mobileconig från steg 8.

Steg 11: Enhetskontroll för Microsoft Defender för Endpoint på macOS

Följ stegen i om du vill ange Enhetskontroll för Microsoft Defender för Endpoint på macOS:

Steg 12: Dataförlustskydd (DLP) för slutpunkt

Om du vill ange Purviews dataförlustskydd (DLP) för slutpunkten på macOS följer du stegen i Registrera och avregistrera macOS-enheter i Efterlevnadslösningar med hjälp av Microsoft Intune.

Steg 13: Kontrollera status för PList(.mobileconfig)

När du har slutfört profilkonfigurationen kan du granska statusen för principerna.

Visa status

När Intune ändringarna har spridits till de registrerade enheterna kan du se dem i listan under Övervaka>enhetsstatus:

Installation av klientenhet

En standardinstallation Företagsportal är tillräcklig för en Mac-enhet.

Bekräfta enhetshantering.

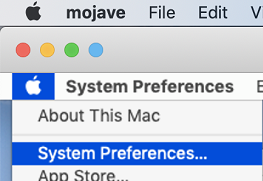

Välj Öppna systeminställningar, leta upp Hanteringsprofil i listan och välj Godkänn.... Din hanteringsprofil visas som Verifierad:

Välj Fortsätt och slutför registreringen.

Nu kan du registrera fler enheter. Du kan också registrera dem senare när du har slutfört konfigurations- och programpaketen för etableringssystemet.

Öppna Hantera>enheter>Alla enheter i Intune. Här kan du se din enhet bland de listade:

Verifiera klientenhetens tillstånd

När konfigurationsprofilerna har distribuerats till dina enheter öppnar du Systeminställningar>profiler på din Mac-enhet.

Kontrollera att följande konfigurationsprofiler finns och installeras. Hanteringsprofilen ska vara den Intune systemprofilen. Wdav-config och wdav-kext är systemkonfigurationsprofiler som lades till i Intune:

Du bör också se ikonen Microsoft Defender för Endpoint i det övre högra hörnet.

Steg 14: Publicera program

Det här steget gör det möjligt att distribuera Microsoft Defender för Endpoint till registrerade datorer.

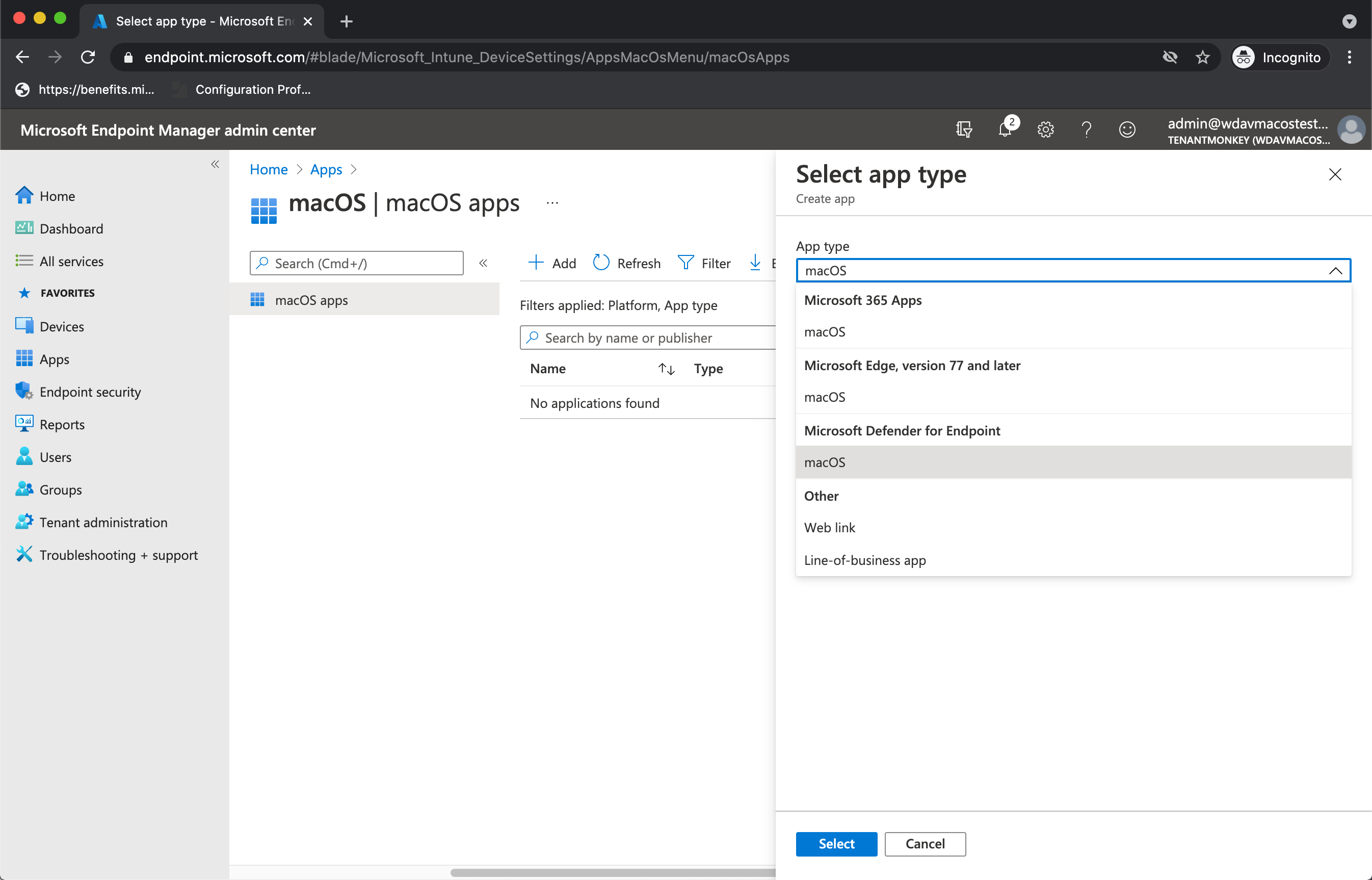

Öppna Appar i Microsoft Intune administrationscenter.

Välj Efter plattform>macOS>Lägg till.

Under Apptyp väljer du macOS. Välj Välj.

I Appinformation behåller du standardvärdena och väljer Nästa.

På fliken Tilldelningar väljer du Nästa.

Granska och Skapa. Du kan gå till Appar>Per plattform>macOS för att se den i listan över alla program.

Mer information finns i Lägga till Microsoft Defender för Endpoint till macOS-enheter med hjälp av Microsoft Intune.

Viktigt

Du bör skapa och distribuera konfigurationsprofilerna i ovanstående ordning (steg 1–13) för en lyckad systemkonfiguration.

Steg 15: Ladda ned registreringspaketet

Så här laddar du ned registreringspaketen från Microsoft 365 Defender-portalen:

I Microsoft 365 Defender-portalen går du till Inställningar>Endpoints>Enhetshantering>Registrering.

Ställ in operativsystemet på macOS och distributionsmetoden till Mobile Enhetshantering/Microsoft Intune.

Välj Ladda ned registreringspaket. Spara den som WindowsDefenderATPOnboardingPackage.zip i samma katalog.

Extrahera innehållet i .zip-filen:

unzip WindowsDefenderATPOnboardingPackage.zip

Archive: WindowsDefenderATPOnboardingPackage.zip

warning: WindowsDefenderATPOnboardingPackage.zip appears to use backslashes as path separators

inflating: intune/kext.xml

inflating: intune/WindowsDefenderATPOnboarding.xml

inflating: jamf/WindowsDefenderATPOnboarding.plist

Steg 16: Distribuera registreringspaketet

Den här profilen innehåller licensinformation för Microsoft Defender för Endpoint.

Så här distribuerar du registreringspaketet:

Under Konfigurationsprofiler väljer du Skapa Profil.

Under Plattform väljer du macOS.

Under Profiltyp väljer du Mallar.

Under Mallnamn väljer du Anpassad.

Välj Skapa.

På fliken Grunder namngerdu profilen. Till exempel

Autoupdate-prod-macOS-Default-MDE. Välj Nästa.På fliken Konfigurationsinställningar anger du namnet på en anpassad konfigurationsprofil . Till exempel

Autoupdate.mobileconfig.Välj en distributionskanal.

Välj Nästa.

Välj en konfigurationsprofilfil.

På fliken Tilldelningar tilldelar du profilen till en grupp där macOS-enheterna och/eller användarna finns, eller Alla användare och Alla enheter.

Granska konfigurationsprofilen. Välj Skapa.

Öppna Enhetskonfigurationsprofiler> för att se den skapade profilen.

Steg 17: Verifiera identifiering av skadlig kod

Se följande artikel för att testa för en granskning av identifiering av skadlig kod: Antivirusidentifieringstest för att verifiera enhetens registrerings- och rapporteringstjänster

Steg 18: Verifiera EDR-identifiering

Se följande artikel för att testa för en EDR-identifieringsgranskning: EDR-identifieringstest för att verifiera enhetsregistrerings- och rapporteringstjänster

Felsökning

Problem: Ingen licens hittades.

Lösning: Följ stegen i den här artikeln för att skapa en enhetsprofil med hjälp av WindowsDefenderATPOnboarding.xml.

Problem med loggningsinstallation

Information om hur du hittar den automatiskt genererade loggen som skapas av installationsprogrammet finns i Loggning av installationsproblem när ett fel inträffar.

Information om felsökningsprocedurer finns i:

- Felsöka problem med systemtillägg i Microsoft Defender för Endpoint på macOS

- Felsöka installationsproblem för Microsoft Defender för Endpoint på macOS

- Felsöka licensproblem för Microsoft Defender för Endpoint på macOS

- Felsöka problem med molnanslutning för Microsoft Defender för Endpoint på macOS

- Felsöka prestandaproblem för Microsoft Defender för Endpoint på macOS

Avinstallation

Mer information om hur du tar bort Microsoft Defender för Endpoint på macOS från klientenheter finns i Avinstallera.

Rekommenderat innehåll

Lägga till Microsoft Defender för Endpoint till macOS-enheter med hjälp av Microsoft Intune

Lär dig mer om att lägga till Microsoft Defender för Endpoint på macOS-enheter med hjälp av Microsoft Intune.

Exempel på enhetskontrollprinciper för Intune

Lär dig hur du använder principer för enhetskontroll med hjälp av exempel som kan användas med Intune.

Konfigurera Microsoft Defender för Endpoint på iOS-funktioner

Beskriver hur du distribuerar Microsoft Defender för Endpoint på iOS-funktioner.

Distribuera Microsoft Defender för Endpoint på iOS med Microsoft Intune

Beskriver hur du distribuerar Microsoft Defender för Endpoint i iOS med hjälp av en app.

Konfigurera Microsoft Defender för Endpoint i Microsoft Intune

Beskriver hur du ansluter till Defender för Endpoint, registrerar enheter, tilldelar efterlevnad för risknivåer och principer för villkorlig åtkomst.

Felsöka problem och hitta svar på vanliga frågor och svar om Microsoft Defender för Endpoint i iOS

Felsökning och vanliga frågor och svar – Microsoft Defender för Endpoint i iOS.

Konfigurera Microsoft Defender för Endpoint för Android-funktioner

Beskriver hur du konfigurerar Microsoft Defender för Endpoint på Android.

Hantera Defender för Endpoint på Android-enheter i Intune – Azure

Konfigurera Microsoft Defender för Endpoint webbskydd på Android-enheter som hanteras av Microsoft Intune.

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender för Endpoint Tech Community.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för