Konfigurera Microsoft Defender för Endpoint för macOS-principer i Jamf Pro

Gäller för:

- Defender för Endpoint på Mac

- Microsoft Defender för Endpoint Abonnemang 1

- Microsoft Defender för Endpoint Abonnemang 2

Den här sidan vägleder dig genom de steg du behöver vidta för att konfigurera macOS-principer i Jamf Pro.

Du måste utföra följande steg:

- Hämta Microsoft Defender för Endpoint onboarding-paketet

- Skapa en konfigurationsprofil i Jamf Pro med hjälp av onboarding-paketet

- Konfigurera inställningar för Microsoft Defender för Endpoint

- Konfigurera Microsoft Defender för Endpoint meddelandeinställningar

- Konfigurera Microsoft AutoUpdate (MAU)

- Bevilja fullständig diskåtkomst till Microsoft Defender för Endpoint

- Godkänn systemtillägg för Microsoft Defender för Endpoint

- Konfigurera nätverkstillägg

- Konfigurera bakgrundstjänster

- Bevilja Bluetooth-behörigheter

- Schemalägga genomsökningar med Microsoft Defender för Endpoint på macOS

- Distribuera Microsoft Defender för Endpoint på macOS

Steg 1: Hämta Microsoft Defender för Endpoint onboarding-paketet

I Microsoft Defender XDR går du till Inställningar > Slutpunkter > registrering.

Välj macOS som operativsystem och Mobile Enhetshantering/Microsoft Intune som distributionsmetod.

Välj Ladda ned registreringspaket (WindowsDefenderATPOnboardingPackage.zip).

Extrahera

WindowsDefenderATPOnboardingPackage.zip.Kopiera filen till önskad plats. Till exempel

C:\Users\JaneDoe_or_JohnDoe.contoso\Downloads\WindowsDefenderATPOnboardingPackage_macOS_MDM_contoso\jamf\WindowsDefenderATPOnboarding.plist.

Steg 2: Skapa en konfigurationsprofil i Jamf Pro med hjälp av onboarding-paketet

Leta upp filen

WindowsDefenderATPOnboarding.plistfrån föregående avsnitt.Logga in på Jamf Pro, gå till Konfigurationsprofiler för datorer> och välj Ny.

Ange följande information på fliken Allmänt :

- Namn: MDE registrering för macOS

- Beskrivning: MDE EDR-registrering för macOS

- Kategori: Ingen

- Distributionsmetod: Installera automatiskt

- Nivå: Datornivå

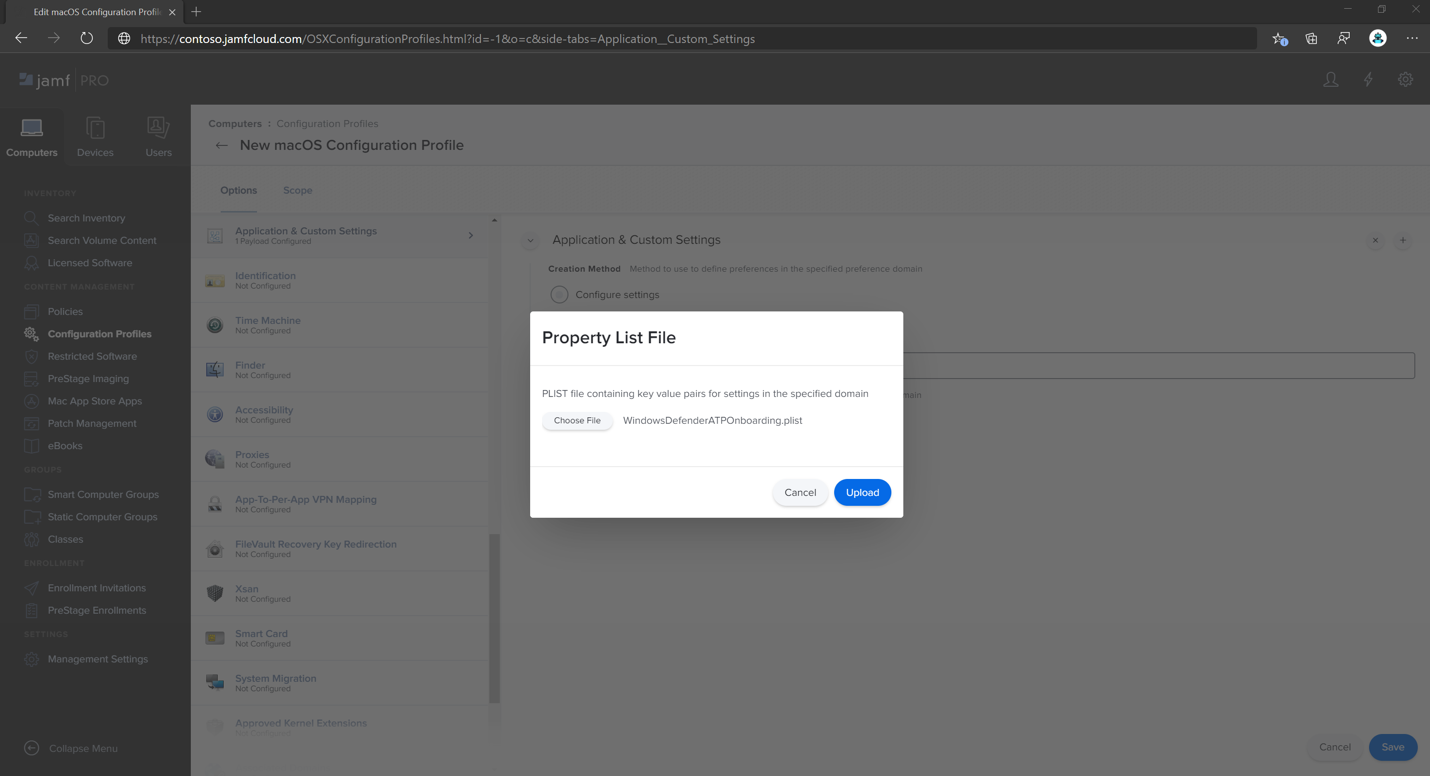

Gå till sidan Program & Anpassade inställningar och välj Ladda upp>lägg till.

Välj Ladda upp fil (PLIST-fil) och ange sedan: i Inställningsdomän :

com.microsoft.wdav.atp.Välj Öppna och välj registreringsfilen.

Välj Ladda upp.

Välj fliken Omfång .

Välj måldatorerna.

Välj Spara.

Välj Klar.

Steg 3: Konfigurera Microsoft Defender för Endpoint inställningar

Du kan antingen använda JAMF Pro GUI för att redigera enskilda inställningar för Microsoft Defender för Endpoint konfiguration eller använda den äldre metoden genom att skapa en konfigurations-Plist i en textredigerare och ladda upp den till JAMF Pro.

Observera att du måste använda exakt com.microsoft.wdav som inställningsdomän, Microsoft Defender för Endpoint endast använder det här namnet och com.microsoft.wdav.ext för att läsa in dess hanterade inställningar!

(Versionen com.microsoft.wdav.ext kan användas i sällsynta fall när du föredrar att använda GUI-metoden, men du måste också konfigurera en inställning som inte har lagts till i schemat ännu.)

GUI-metod

Ladda ned schema.json fil från Defender GitHub-lagringsplatsen och spara den i en lokal fil:

curl -o ~/Documents/schema.json https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/schema/schema.jsonSkapa en ny konfigurationsprofil under Datorer –> Konfigurationsprofiler, ange följande information på fliken Allmänt:

- Namn: MDATP MDAV-konfigurationsinställningar

- Beskrivning:<tom>

- Kategori: Ingen (standard)

- Nivå: Datornivå (standard)

- Distributionsmetod: Installera automatiskt (standard)

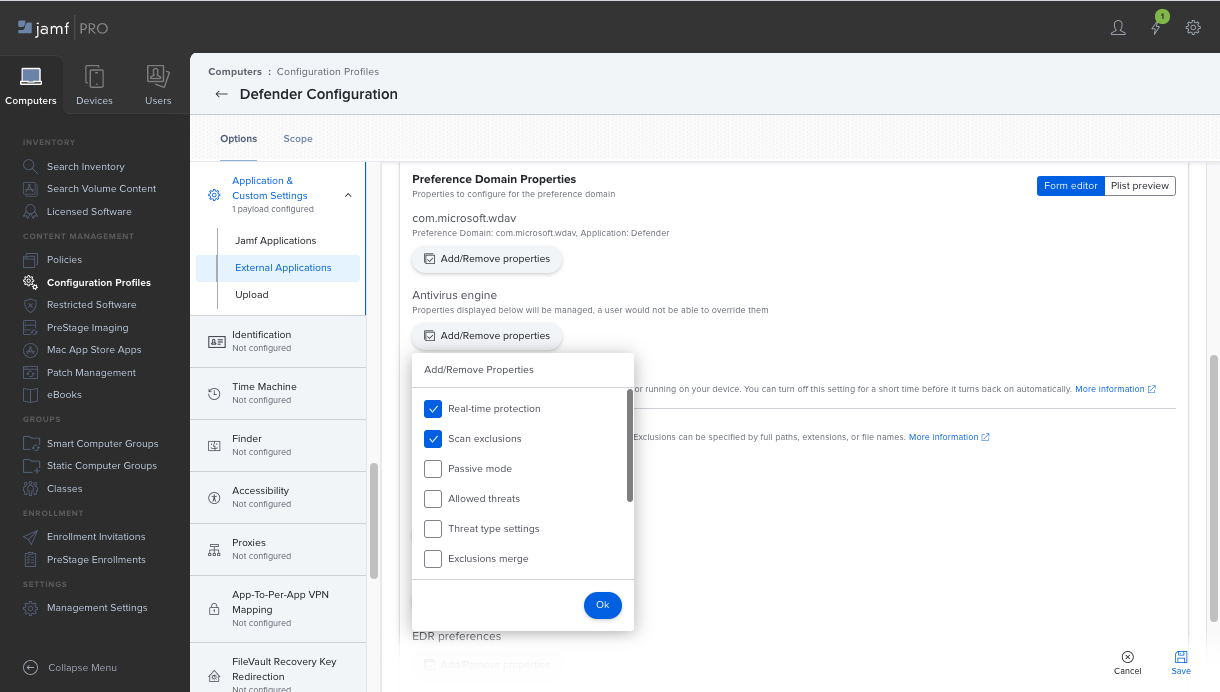

Rulla ned till fliken Program & Anpassade inställningar , välj Externa program, klicka på Lägg till och använd anpassat schema som källa för att använda för inställningsdomänen.

Ange

com.microsoft.wdavsom inställningsdomän, välj Lägg till schema och ladda upp den schema.json fil som laddades ned i steg 1. Klicka på Spara.Du kan se alla Microsoft Defender för Endpoint konfigurationsinställningar som stöds nedan under Egenskaper för inställningsdomän. Klicka på Lägg till/ta bort egenskaper för att välja de inställningar som du vill ska hanteras och klicka på OK för att spara ändringarna. (Inställningar som lämnas omarkerade kommer inte att ingå i den hanterade konfigurationen, en slutanvändare kommer att kunna konfigurera dessa inställningar på sina datorer.)

Ändra värden för inställningarna till önskade värden. Du kan klicka på Mer information för att hämta dokumentation för en viss inställning. (Du kan klicka på förhandsversionen av Plist för att kontrollera hur konfigurationslistan kommer att se ut. Klicka på Formulärredigeraren för att återgå till det visuella redigeringsprogrammet.)

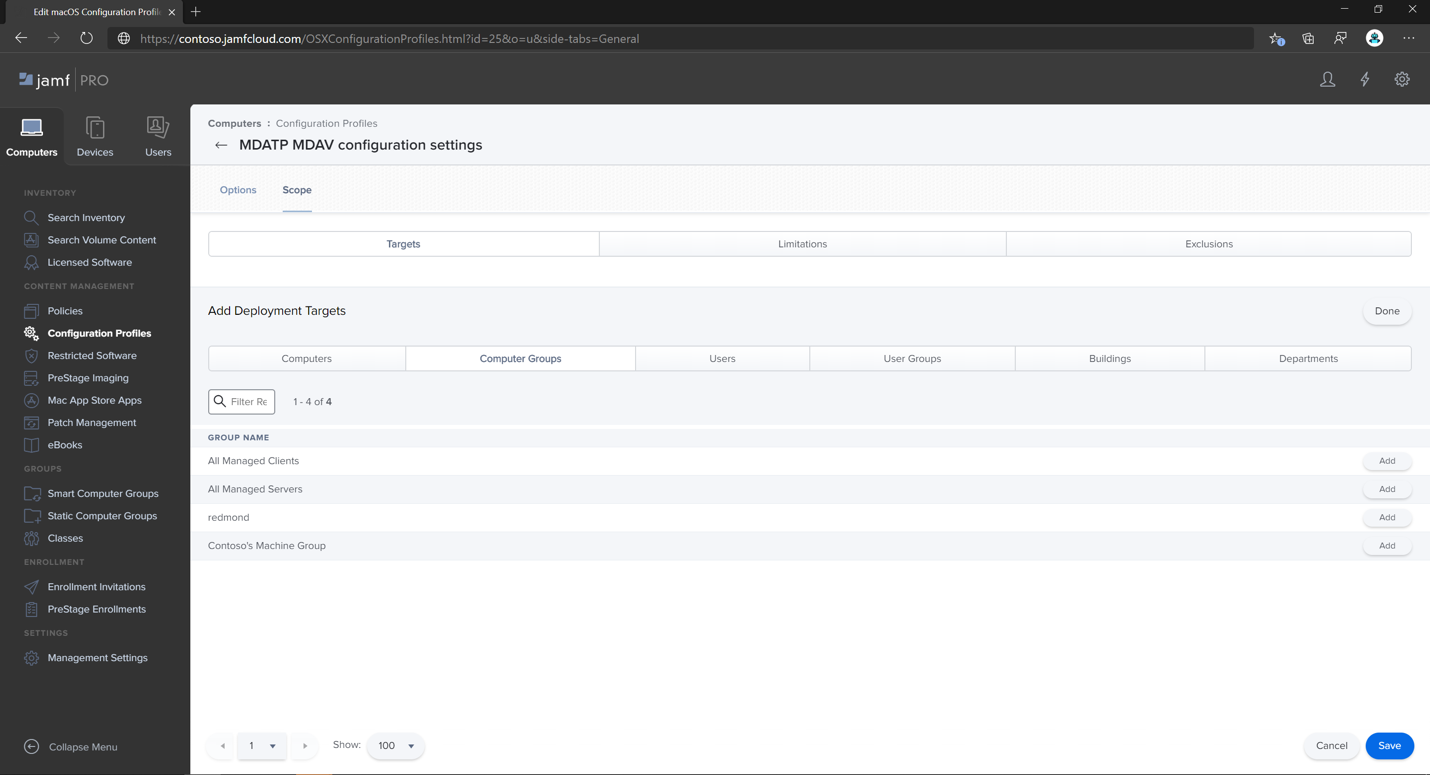

Välj fliken Omfång .

Välj Contosos datorgrupp.

Välj Lägg till och sedan Spara.

Välj Klar. Du ser den nya konfigurationsprofilen.

Microsoft Defender för Endpoint lägger till nya inställningar över tid. De nya inställningarna läggs till i schemat och en ny version publiceras på GitHub. Allt du behöver göra för att ha uppdateringar är att ladda ned ett uppdaterat schema, redigera en befintlig konfigurationsprofil och redigera schemat på fliken Program & Anpassade inställningar .

Äldre metod

Använd följande Microsoft Defender för Endpoint konfigurationsinställningar:

- enableRealTimeProtection

- passiveMode

Obs!

Inte aktiverat som standard. Om du planerar att köra en tredjeparts-AV för macOS anger du den till

true.- Undantag

- excludedPath

- excludedFileExtension

- excludedFileName

- exclusionsMergePolicy

- allowedThreats

Obs!

EICAR är på exemplet, om du går igenom en proof-of-concept, ta bort det särskilt om du testar EICAR.

- disallowedThreatActions

- potentially_unwanted_application

- archive_bomb

- cloudService

- automaticSampleSubmission

- Taggar

- hideStatusMenuIcon

Mer information finns i Egenskapslista för fullständig JAMF-konfigurationsprofil.

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>antivirusEngine</key> <dict> <key>enableRealTimeProtection</key> <true/> <key>passiveMode</key> <false/> <key>exclusions</key> <array> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <false/> <key>path</key> <string>/var/log/system.log</string> </dict> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <true/> <key>path</key> <string>/home</string> </dict> <dict> <key>$type</key> <string>excludedFileExtension</string> <key>extension</key> <string>pdf</string> </dict> <dict> <key>$type</key> <string>excludedFileName</string> <key>name</key> <string>cat</string> </dict> </array> <key>exclusionsMergePolicy</key> <string>merge</string> <key>allowedThreats</key> <array> <string>EICAR-Test-File (not a virus)</string> </array> <key>disallowedThreatActions</key> <array> <string>allow</string> <string>restore</string> </array> <key>threatTypeSettings</key> <array> <dict> <key>key</key> <string>potentially_unwanted_application</string> <key>value</key> <string>block</string> </dict> <dict> <key>key</key> <string>archive_bomb</string> <key>value</key> <string>audit</string> </dict> </array> <key>threatTypeSettingsMergePolicy</key> <string>merge</string> </dict> <key>cloudService</key> <dict> <key>enabled</key> <true/> <key>diagnosticLevel</key> <string>optional</string> <key>automaticSampleSubmission</key> <true/> </dict> <key>edr</key> <dict> <key>tags</key> <array> <dict> <key>key</key> <string>GROUP</string> <key>value</key> <string>ExampleTag</string> </dict> </array> </dict> <key>userInterface</key> <dict> <key>hideStatusMenuIcon</key> <false/> </dict> </dict> </plist>Spara filen som

MDATP_MDAV_configuration_settings.plist.På Jamf Pro-instrumentpanelen öppnar du Datorer och deras konfigurationsprofiler. Klicka på Ny och växla till fliken Allmänt .

Ange följande information på fliken Allmänt :

- Namn: MDATP MDAV-konfigurationsinställningar

- Beskrivning:<tom>

- Kategori: Ingen (standard)

- Distributionsmetod: Installera automatiskt (standard)

- Nivå: Datornivå (standard)

I Program & Anpassade inställningar väljer du Konfigurera.

Välj Ladda upp fil (PLIST-fil).

I Inställningsdomän anger du

com.microsoft.wdavoch väljer sedan Ladda upp PLIST-fil.Välj Välj fil.

Välj MDATP_MDAV_configuration_settings.plist och välj sedan Öppna.

Välj Ladda upp.

Välj Spara.

Filen laddas upp.

Välj fliken Omfång .

Välj Contosos datorgrupp.

Välj Lägg till och sedan Spara.

Välj Klar. Du ser den nya konfigurationsprofilen.

Steg 4: Konfigurera inställningar för meddelanden

De här stegen gäller för macOS 11 (Big Sur) eller senare.

På Jamf Pro-instrumentpanelen väljer du Datorer och sedan Konfigurationsprofiler.

Klicka på Ny och ange följande information på fliken Allmänt för Alternativ:

- Namn: MDATP MDAV-meddelandeinställningar

- Beskrivning: macOS 11 (Big Sur) eller senare

- Kategori: Ingen (standard)

- Distributionsmetod: Installera automatiskt (standard)

- Nivå: Datornivå (standard)

Tabbmeddelanden, klicka på Lägg till och ange följande värden:

- Paket-ID:

com.microsoft.wdav.tray - Kritiska aviseringar: Klicka på Inaktivera

- Meddelanden: Klicka på Aktivera

- Aviseringstyp för banderoll: Välj Inkludera och Tillfällig(standard)

- Meddelanden på låsskärmen: Klicka på Dölj

- Meddelanden i Meddelandecenter: Klicka på Visa

- Ikonen Aktivitetsikon: Klicka på Visa

- Paket-ID:

Tabbmeddelanden, klicka på Lägg till en gång till, rulla ned till Nya aviseringsinställningar

- Paket-ID:

com.microsoft.autoupdate.fba - Konfigurera resten av inställningarna till samma värden som ovan

Observera att du nu har två "tabeller" med meddelandekonfigurationer, en för paket-ID: com.microsoft.wdav.tray och en annan för paket-ID: com.microsoft.autoupdate.fba. Du kan konfigurera aviseringsinställningar enligt dina krav, men paket-ID:t måste vara exakt samma som tidigare beskrivits, och Include-växeln måste vara På för meddelanden.

- Paket-ID:

Välj fliken Omfång och välj sedan Lägg till.

Välj Contosos datorgrupp.

Välj Lägg till och sedan Spara.

Välj Klar. Du ser den nya konfigurationsprofilen.

Steg 5: Konfigurera Microsoft AutoUpdate (MAU)

Använd följande Microsoft Defender för Endpoint konfigurationsinställningar:

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>ChannelName</key> <string>Current</string> <key>HowToCheck</key> <string>AutomaticDownload</string> <key>EnableCheckForUpdatesButton</key> <true/> <key>DisableInsiderCheckbox</key> <false/> <key>SendAllTelemetryEnabled</key> <true/> </dict> </plist>Spara den som

MDATP_MDAV_MAU_settings.plist.På Jamf Pro-instrumentpanelen väljer du Allmänt.

Ange följande information på fliken Allmänt :

- Namn: MDATP MDAV MAU-inställningar

- Beskrivning: Microsoft AutoUpdate-inställningar för MDATP för macOS

- Kategori: Ingen (standard)

- Distributionsmetod: Installera automatiskt (standard)

- Nivå: Datornivå (standard)

I Program & Anpassade inställningar väljer du Konfigurera.

Välj Ladda upp fil (PLIST-fil).

I Inställningsdomän anger du:

com.microsoft.autoupdate2och väljer sedan Ladda upp PLIST-fil.Välj Välj fil.

Välj MDATP_MDAV_MAU_settings.plist.

Välj Spara.

Välj fliken Omfång .

Välj Lägg till.

Välj Klar.

Steg 6: Bevilja fullständig diskåtkomst till Microsoft Defender för Endpoint

På Jamf Pro-instrumentpanelen väljer du Konfigurationsprofiler.

Välj + Ny.

Ange följande information på fliken Allmänt :

- Namn: MDATP MDAV – bevilja fullständig diskåtkomst till EDR och AV

- Beskrivning: På macOS 11 (Big Sur) eller senare, den nya policykontrollen för sekretessinställningar

- Kategori: Ingen

- Distributionsmetod: Installera automatiskt

- Nivå: Datornivå

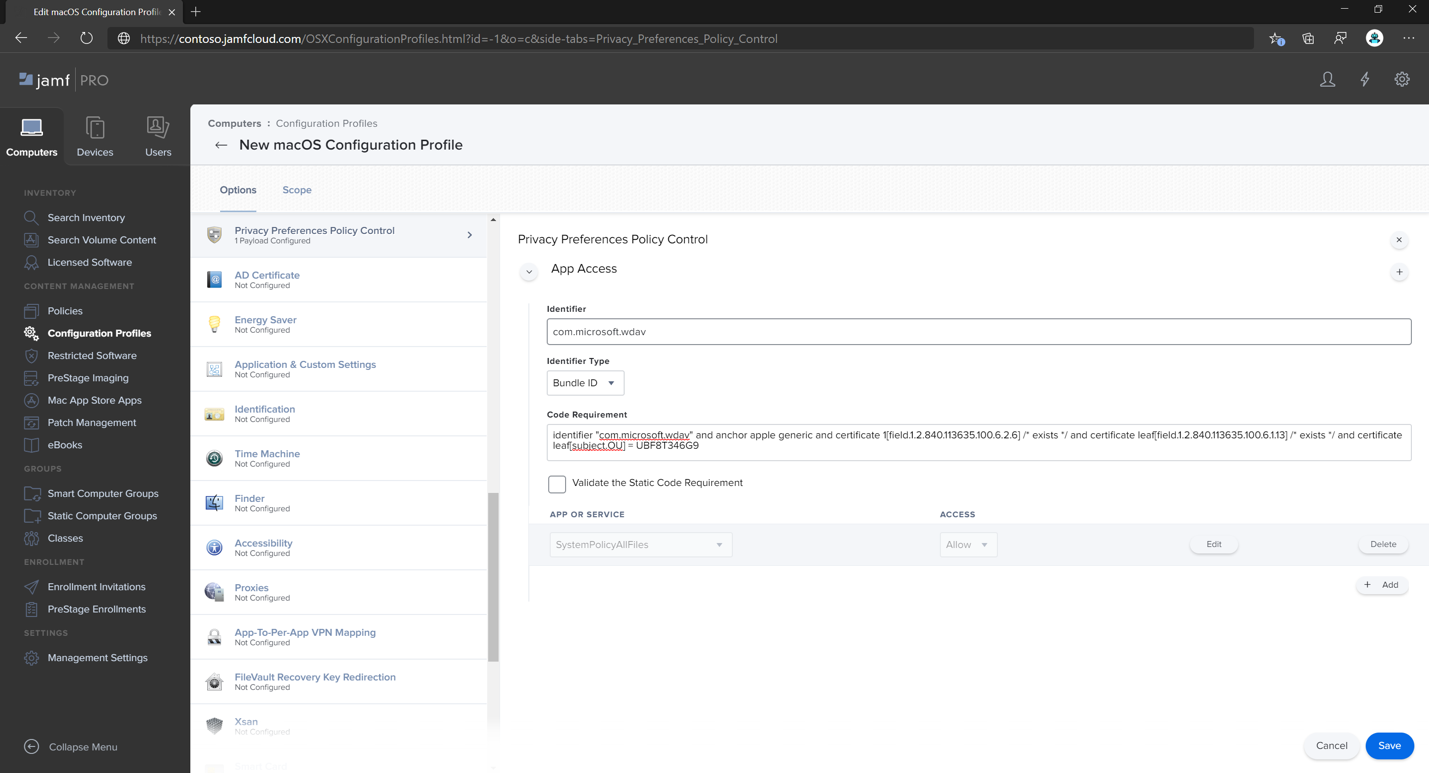

I Konfigurera principkontroll för sekretessinställningar väljer du Konfigurera.

I Policykontroll för sekretessinställningar anger du följande information:

- Identifierare:

com.microsoft.wdav - Identifierartyp: Paket-ID

- Kodkrav:

identifier "com.microsoft.wdav" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

- Identifierare:

Välj + Lägg till.

Under App eller tjänst: Ställ in på SystemPolicyAllFiles

Under "åtkomst": Ställ in på Tillåt

Välj Spara (inte det längst ned till höger).

+Klicka på tecknet bredvid App Access för att lägga till en ny post.Ange följande information:

- Identifierare:

com.microsoft.wdav.epsext - Identifierartyp: Paket-ID

- Kodkrav:

identifier "com.microsoft.wdav.epsext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

- Identifierare:

Välj + Lägg till.

Under App eller tjänst: Ställ in på SystemPolicyAllFiles

Under "åtkomst": Ställ in på Tillåt

Välj Spara (inte det längst ned till höger).

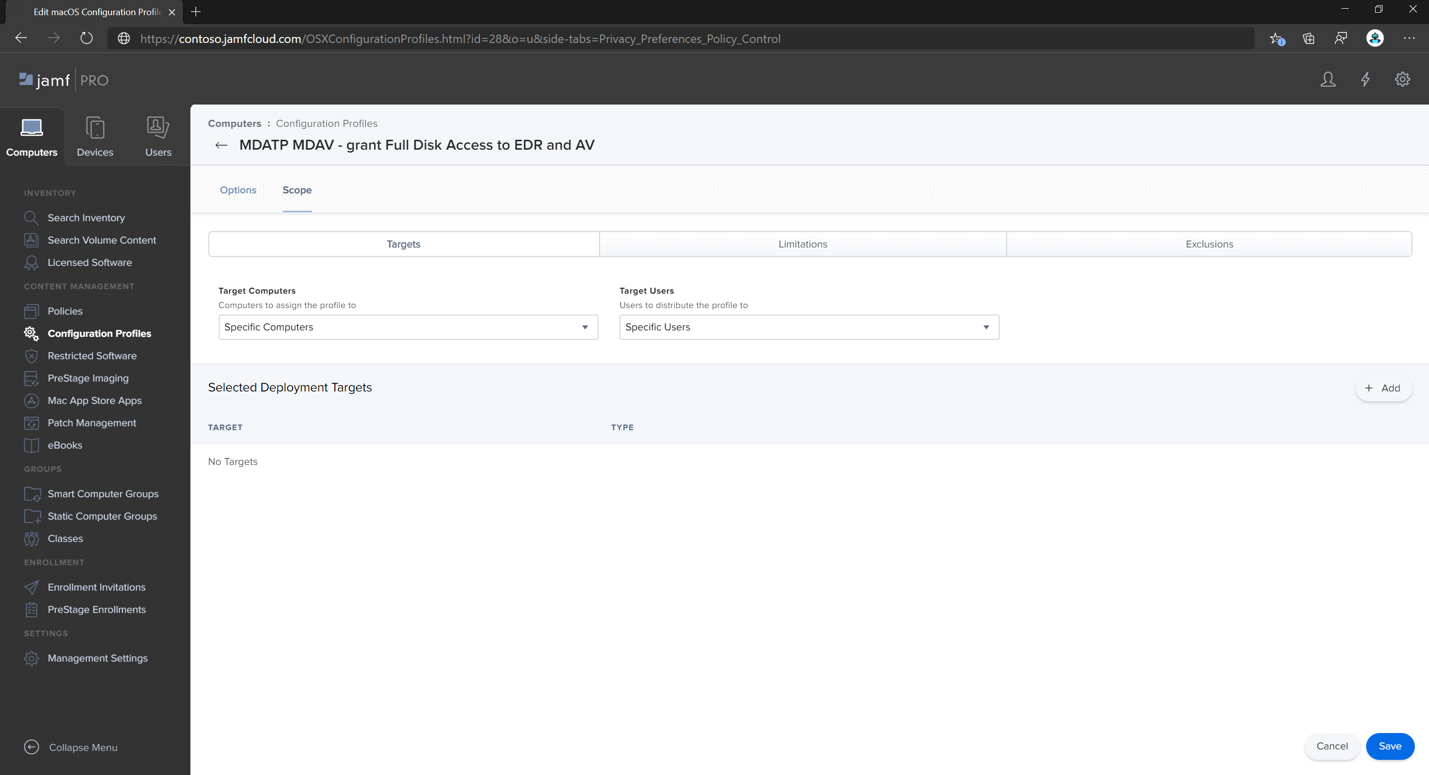

Välj fliken Omfång .

Välj + Lägg till.

Välj Datorgrupper> under Gruppnamn> och välj Contosos MachineGroup.

Välj Lägg till.

Välj Spara.

Välj Klar.

Du kan också ladda ned fulldisk.mobileconfig och ladda upp den till JAMF-konfigurationsprofiler enligt beskrivningen i Distribuera anpassade konfigurationsprofiler med Jamf Pro|Metod 2: Ladda upp en konfigurationsprofil till Jamf Pro.

Obs!

Fullständig diskåtkomst som beviljas via Apple MDM-konfigurationsprofilen återspeglas inte i Systeminställningar => Sekretess & Säkerhet => Fullständig diskåtkomst.

Steg 7: Godkänn systemtillägg för Microsoft Defender för Endpoint

I Konfigurationsprofiler väljer du + Ny.

Ange följande information på fliken Allmänt :

- Namn: MDATP MDAV-systemtillägg

- Beskrivning: MDATP-systemtillägg

- Kategori: Ingen

- Distributionsmetod: Installera automatiskt

- Nivå: Datornivå

I Systemtillägg väljer du Konfigurera.

I Systemtillägg anger du följande information:

- Visningsnamn: Microsoft Corp. Systemtillägg

- Systemtilläggstyper: Tillåtna systemtillägg

- Teamidentifierare: UBF8T346G9

- Tillåtna systemtillägg:

- com.microsoft.wdav.epsext

- com.microsoft.wdav.netext

Välj fliken Omfång .

Välj + Lägg till.

Välj Datorgrupper> under Gruppnamn> och välj Contosos datorgrupp.

Välj + Lägg till.

Välj Spara.

Välj Klar.

Steg 8: Konfigurera nätverkstillägg

Som en del av funktionerna Slutpunktsidentifiering och svar inspekterar Microsoft Defender för Endpoint på macOS sockettrafik och rapporterar den här informationen till Microsoft Defender-portalen. Följande princip gör att nätverkstillägget kan utföra den här funktionen.

De här stegen gäller för macOS 11 (Big Sur) eller senare.

På Jamf Pro-instrumentpanelen väljer du Datorer och sedan Konfigurationsprofiler.

Klicka på Ny och ange följande information för Alternativ:

Flik allmänt:

- Namn: Microsoft Defender nätverkstillägg

- Beskrivning: macOS 11 (Big Sur) eller senare

- Kategori: Ingen (standard)

- Distributionsmetod: Installera automatiskt (standard)

- Nivå: Datornivå (standard)

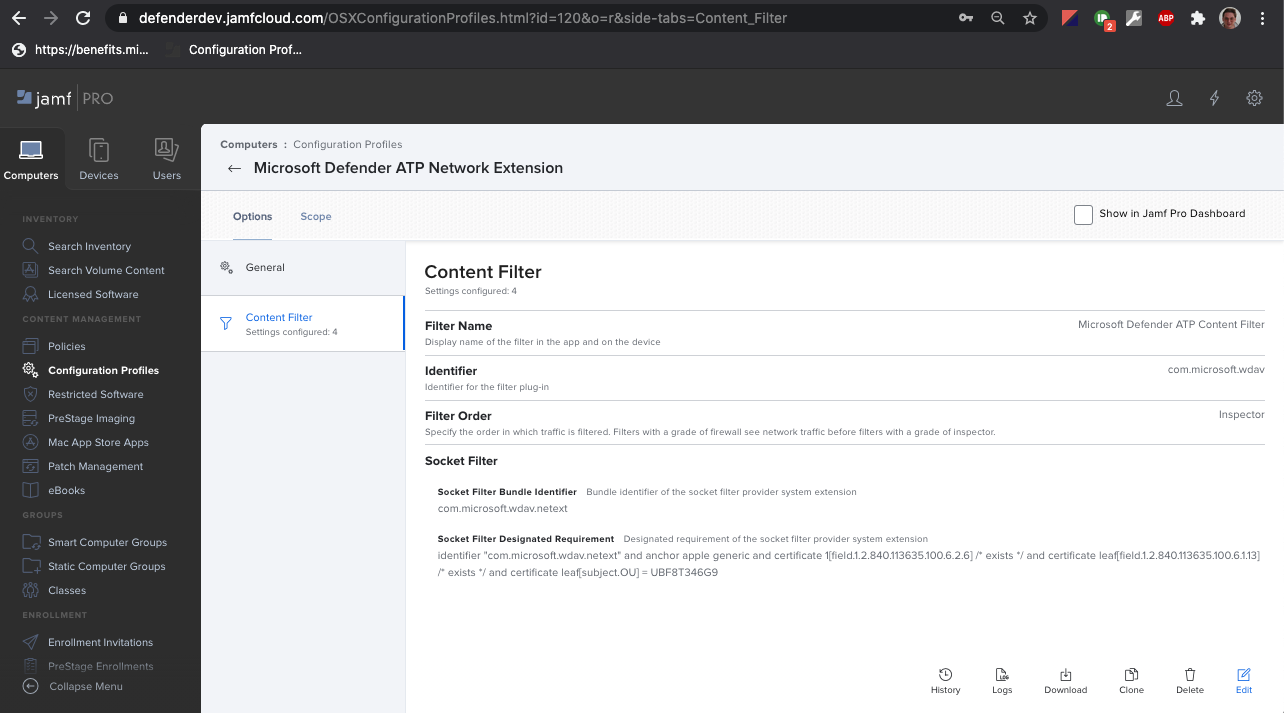

Flikinnehållsfilter:

- Filternamn: Microsoft Defender innehållsfilter

- Identifierare:

com.microsoft.wdav - Lämna tjänstadress, organisation, användarnamn, lösenord, certifikat tomt (Inkludera är inte markerat)

- Filterordning: Inspector

- Socketfilter:

com.microsoft.wdav.netext - Krav för socketfilter:

identifier "com.microsoft.wdav.netext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9 - Lämna fälten för nätverksfilter tomma (Inkludera är inte markerat)

Observera att värdena identifierare, socketfilter och socketfilter avsedda krav exakta värden som anges ovan.

Välj fliken Omfång .

Välj + Lägg till.

Välj Datorgrupper> under Gruppnamn> och välj Contosos datorgrupp.

Välj + Lägg till.

Välj Spara.

Välj Klar.

Du kan också ladda ned netfilter.mobileconfig och ladda upp den till JAMF-konfigurationsprofiler enligt beskrivningen i Distribuera anpassade konfigurationsprofiler med Jamf Pro|Metod 2: Ladda upp en konfigurationsprofil till Jamf Pro.

Steg 9: Konfigurera Background Services

Försiktighet

macOS 13 (Ventura) innehåller nya sekretessförbättringar. Från och med den här versionen kan program som standard inte köras i bakgrunden utan uttryckligt medgivande. Microsoft Defender för Endpoint måste köra sin daemonprocess i bakgrunden.

Den här konfigurationsprofilen ger bakgrundstjänsten behörighet att Microsoft Defender för Endpoint. Om du tidigare konfigurerade Microsoft Defender för Endpoint via JAMF rekommenderar vi att du uppdaterar distributionen med den här konfigurationsprofilen.

Ladda ned background_services.mobileconfig från vår GitHub-lagringsplats.

Ladda upp nedladdad mobileconfig till JAMF-konfigurationsprofiler enligt beskrivningen i Distribuera anpassade konfigurationsprofiler med Jamf Pro|Metod 2: Ladda upp en konfigurationsprofil till Jamf Pro.

Steg 10: Bevilja Bluetooth-behörigheter

Försiktighet

macOS 14 (Sonoma) innehåller nya sekretessförbättringar. Från och med den här versionen kan program som standard inte komma åt Bluetooth utan uttryckligt medgivande. Microsoft Defender för Endpoint använder den om du konfigurerar Bluetooth-principer för enhetskontroll.

Ladda ned bluetooth.mobileconfig från GitHub-lagringsplatsen.

Varning

Den aktuella versionen av JAMF Pro stöder inte den här typen av nyttolast ännu. Om du laddar upp den här mobileconfigen som den är tar JAMF Pro bort nyttolasten som inte stöds och den kommer inte att gälla för klientdatorer. Du måste signera nedladdad mobileconfig först, därefter kommer JAMF Pro att betrakta den som "förseglad" och kommer inte att manipulera den. Se anvisningarna nedan:

- Du måste ha minst ett signeringscertifikat installerat i nyckelringen, även ett självsignerat certifikat fungerar. Du kan kontrollera vad du har med:

> /usr/bin/security find-identity -p codesigning -v

1) 70E46A47F552EA8D58521DAC1E7F5144BA3012BC "DevCert"

2) 67FC43F3FAB77662BB7688C114585BAA37CA8175 "Mac Developer: John Doe (1234XX234)"

3) E142DFD879E5EB60FA249FB5B24CEAE3B370394A "Apple Development: Jane Doe 7XX7778888)"

4) 21DE31645BBF1D9F5C46E82E87A6968111E41C75 "Apple Development: me@example.com (8745XX123)"

4 valid identities found

- Välj någon av dem och ange den citerade texten som parametern -N:

/usr/bin/security cms -S -N "DevCert" -i bluetooth.mobileconfig -o bluetooth-signed.mobileconfig

- Nu kan du ladda upp den genererade bluetooth-signerade.mobileconfig till JAMF Pro enligt beskrivningen i Distribuera anpassade konfigurationsprofiler med Jamf Pro|Metod 2: Ladda upp en konfigurationsprofil till Jamf Pro.

Obs!

Bluetooth som beviljas via Apple MDM-konfigurationsprofilen återspeglas inte i Systeminställningar => Sekretess & Säkerhet => Bluetooth.

Steg 11: Schemalägga genomsökningar med Microsoft Defender för Endpoint på macOS

Följ anvisningarna i Schemalägg genomsökningar med Microsoft Defender för Endpoint på macOS.

Steg 12: Distribuera Microsoft Defender för Endpoint på macOS

Obs!

I stegen nedan är namnet på .pkg filen och visningsnamnvärdena exempel. I de här exemplen 200329 representerar det datum då paketet och principen skapades (i yymmdd format) och v100.86.92 representerar versionen av Microsoft Defender program som distribueras.

Dessa värden bör uppdateras så att de överensstämmer med namngivningskonventionen som du använder i din miljö för paket och principer.

Navigera till platsen där du sparade

wdav.pkg.Byt namn på den till

wdav_MDM_Contoso_200329.pkg.Öppna Jamf Pro-instrumentpanelen.

Välj datorn och klicka på kugghjulsikonen längst upp och välj sedan Datorhantering.

På fliken Allmänt anger du följande information i Nytt paket:

- Visningsnamn: Lämna det tomt tills vidare. Eftersom det kommer att återställas när du väljer din pkg.

- Kategori: Ingen (standard)

- Filnamn: Välj fil

Öppna filen och peka den på

wdav.pkgellerwdav_MDM_Contoso_200329.pkg.Välj Öppna. Ange visningsnamnet till Microsoft Defender Advanced Threat Protection och Microsoft Defender Antivirus.

Manifestfilen krävs inte. Microsoft Defender för Endpoint fungerar utan manifestfil.

Fliken Alternativ: Behåll standardvärden.

Fliken Begränsningar: Behåll standardvärden.

Välj Spara. Paketet laddas upp till Jamf Pro.

Det kan ta några minuter innan paketet är tillgängligt för distribution.

Gå till sidan Principer .

Välj + Ny för att skapa en ny princip.

I Allmänt anger du visningsnamnet MDATP Onboarding Contoso 200329 v100.86.92 eller senare.

Välj Återkommande incheckning.

Välj Spara.

Välj Paket > konfigurera.

Välj knappen Lägg till bredvid Microsoft Defender Advanced Threat Protection och Microsoft Defender Antivirus.

Välj Spara.

Skapa en smart grupp för datorer med Microsoft Defender profiler.

För bättre användarupplevelse måste konfigurationsprofiler för registrerade datorer installeras innan Microsoft Defender paket. I de flesta fall push-överför JAMF Prof konfigurationsprofiler omedelbart, vilka principer som körs efter en viss tid (dvs. under incheckningen).

I vissa fall kan dock distributionen av konfigurationsprofiler distribueras med en betydande fördröjning (dvs. om en användares dator är låst).

JAMF Pro är ett sätt att säkerställa rätt ordning. Du kan skapa en smart grupp för datorer som redan har tagit emot Microsoft Defender konfigurationsprofil och installera Microsoft Defender paket endast på dessa datorer (och så snart de får den här profilen!)

Skapa först en smart grupp för att göra det. I det nya webbläsarfönstret öppnar du Grupper för smarta datorer på den vänstra menyn och klickar på Nytt. Tilldela ett namn, växla till fliken Villkor , klicka på Lägg till och Visa avancerade villkor.

Välj Profilnamn som villkor och använd namnet på en tidigare skapad konfigurationsprofil som Värde:

Klicka på Spara. Gå tillbaka till fönstret där du konfigurerar en paketprincip.

Välj fliken Omfång .

Välj måldatorerna.

Under Omfång väljer du Lägg till.

Växla till fliken Datorgrupper . Leta upp den smarta grupp som du skapade och lägg till den.

Välj Självbetjäning om du vill att användarna ska installera Microsoft Defender frivilligt på begäran.

Välj Klar.

Omfång för konfigurationsprofil

JAMF kräver att du definierar en uppsättning datorer för en konfigurationsprofil. Du måste se till att alla datorer som tar emot Defender-paketet även får alla konfigurationsprofiler som anges ovan.

Varning

JAMF stöder smart datorgrupper som tillåter distribution, till exempel konfigurationsprofiler eller principer till alla datorer som matchar vissa kriterier som utvärderas dynamiskt. Det är ett kraftfullt begrepp som används ofta för distribution av konfigurationsprofiler.

Tänk dock på att dessa kriterier inte bör innehålla förekomst av Defender på en dator. När du använder det här kriteriet kan det låta logiskt, men det skapar problem som är svåra att diagnostisera.

Defender förlitar sig på alla dessa profiler när den installeras. Att göra konfigurationsprofiler beroende på Defenders närvaro fördröjer effektivt distributionen av konfigurationsprofiler och resulterar i en produkt med ursprungligt feltillstånd och/eller uppmaningar om manuellt godkännande av vissa programbehörigheter, som annars godkänns automatiskt av profiler.

Distribution av en princip med Microsoft Defender paket efter distribution av konfigurationsprofiler säkerställer slutanvändarens bästa upplevelse, eftersom alla nödvändiga konfigurationer kommer att tillämpas innan paketet installeras.

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender för Endpoint Tech Community.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för