Vidta åtgärder för avancerade jaktfrågeresultat

Gäller för:

- Microsoft Defender XDR

Viktigt

Viss information i den här artikeln gäller en förhyrd produkt som kan ändras avsevärt innan den släpps kommersiellt. Microsoft lämnar inga garantier, uttryckta eller underförstådda, med avseende på den information som tillhandahålls här.

Du kan snabbt innehålla hot eller hantera komprometterade tillgångar som du hittar i avancerad jakt med hjälp av kraftfulla och omfattande åtgärdsalternativ. Med de här alternativen kan du:

- Vidta olika åtgärder på enheter

- Karantänfiler

Nödvändiga behörigheter

Om du vill vidta åtgärder på enheter via avancerad jakt behöver du en roll i Microsoft Defender för Endpoint med behörighet att skicka reparationsåtgärder på enheter. Om du inte kan vidta åtgärder kontaktar du en global administratör om att få följande behörighet:

Aktiva reparationsåtgärder > Hot- och sårbarhetshantering – Åtgärdshantering

Om du vill vidta åtgärder för e-postmeddelanden via avancerad jakt behöver du en roll i Microsoft Defender för Office 365 för att söka efter och rensa e-postmeddelanden.

Vidta olika åtgärder på enheter

Du kan vidta följande åtgärder på enheter som identifieras av kolumnen i frågeresultatet DeviceId :

- Isolera berörda enheter så att de innehåller en infektion eller förhindra att attacker flyttas i efterhand

- Samla in undersökningspaket för att få mer kriminalteknisk information

- Kör en antivirusgenomsökning för att hitta och ta bort hot med hjälp av de senaste uppdateringarna för säkerhetsinformation

- Starta en automatiserad undersökning för att kontrollera och åtgärda hot på enheten och eventuellt andra berörda enheter

- Begränsa appkörningen till endast Microsoft-signerade körbara filer, vilket förhindrar efterföljande hotaktivitet via skadlig kod eller andra ej betrodda körbara filer

Mer information om hur dessa svarsåtgärder utförs via Microsoft Defender för Endpoint finns i om svarsåtgärder på enheter.

Karantänfiler

Du kan distribuera karantänåtgärden på filer så att de placeras i karantän automatiskt när de påträffas. När du väljer den här åtgärden kan du välja mellan följande kolumner för att identifiera vilka filer i frågeresultaten som ska placeras i karantän:

SHA1: I de flesta avancerade jakttabeller refererar den här kolumnen till SHA-1 för filen som påverkades av den registrerade åtgärden. Om en fil till exempel kopierades skulle den påverkade filen vara den kopierade filen.InitiatingProcessSHA1: I de flesta avancerade jakttabeller refererar den här kolumnen till filen som ansvarar för att initiera den registrerade åtgärden. Om en underordnad process till exempel startades skulle den här initierarfilen vara en del av den överordnade processen.SHA256: Den här kolumnen är SHA-256-motsvarigheten till filen som identifieras avSHA1kolumnen.InitiatingProcessSHA256: Den här kolumnen är SHA-256-motsvarigheten till filen som identifieras avInitiatingProcessSHA1kolumnen.

Mer information om hur karantänåtgärder vidtas och hur filer kan återställas finns i svarsåtgärder på filer.

Obs!

För att hitta filer och placera dem i karantän bör frågeresultaten även innehålla DeviceId värden som enhetsidentifierare.

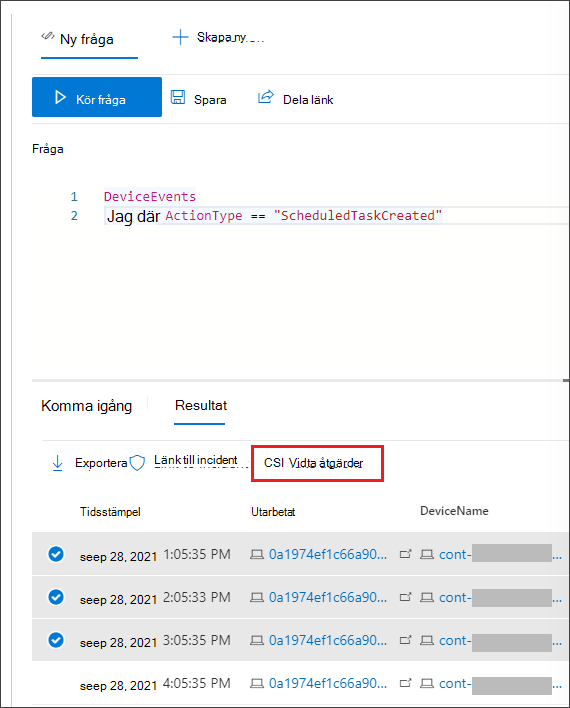

Om du vill vidta någon av de beskrivna åtgärderna väljer du en eller flera poster i frågeresultatet och väljer sedan Vidta åtgärder. En guide vägleder dig genom processen för att välja och sedan skicka dina önskade åtgärder.

Vidta olika åtgärder för e-postmeddelanden

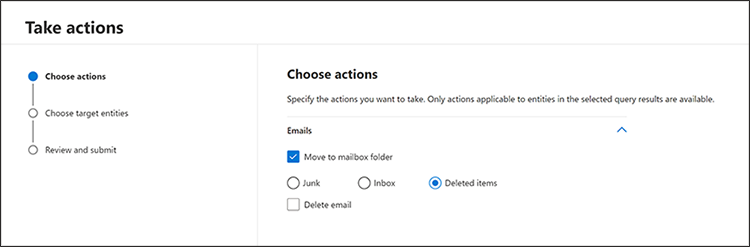

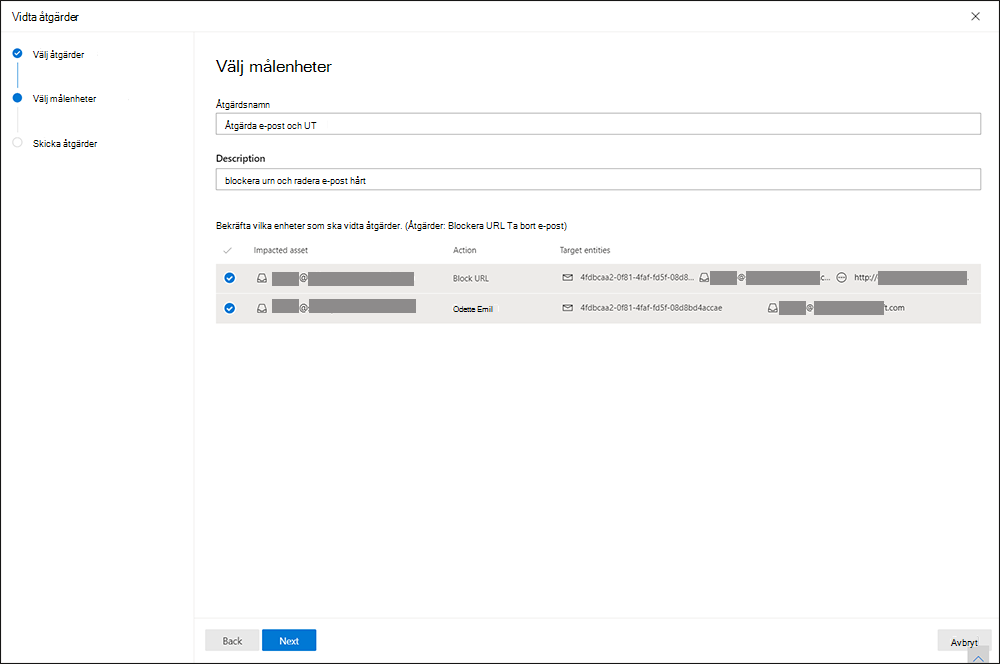

Förutom enhetsfokuserade reparationssteg kan du även vidta vissa åtgärder för e-postmeddelanden från dina frågeresultat. Välj de poster som du vill vidta åtgärder på, välj Vidta åtgärder och välj sedan ditt val under Välj åtgärder från följande:

Move to mailbox folder– välj det här alternativet för att flytta e-postmeddelandena till mappen Skräppost, Inkorgen eller BorttagetDelete email– välj detta för att flytta e-postmeddelanden till mappen Borttagna objekt (mjuk borttagning) eller ta bort dem permanent (hård borttagning)

Du kan också ange ett reparationsnamn och en kort beskrivning av den åtgärd som vidtagits för att enkelt spåra den i åtgärdscenterhistoriken. Du kan också använda godkännande-ID:t för att filtrera efter dessa åtgärder i åtgärdscentret. Det här ID:t tillhandahålls i slutet av guiden:

Dessa e-poståtgärder gäller även anpassade identifieringar .

Granska åtgärder som vidtagits

Varje åtgärd registreras individuellt i åtgärdscentret under Åtgärdscenterhistorik> (security.microsoft.com/action-center/history). Gå till åtgärdscentret för att kontrollera status för varje åtgärd.

Obs!

Vissa tabeller i den här artikeln kanske inte är tillgängliga i Microsoft Defender för Endpoint. Aktivera Microsoft Defender XDR för att söka efter hot med hjälp av fler datakällor. Du kan flytta dina avancerade jaktarbetsflöden från Microsoft Defender för Endpoint till Microsoft Defender XDR genom att följa stegen i Migrera avancerade jaktfrågor från Microsoft Defender för Endpoint.

Relaterade ämnen

- Översikt över avancerad jakt

- Lär dig frågespråket

- Arbeta med frågeresultat

- Förstå schemat

- Översikt över Åtgärdscenter

Tips

Vill du veta mer? Engage med Microsofts säkerhetscommunity i vår Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för