Konfigurera Azure Active Directory som B2C-provider manuellt

Anteckning

- Från oktober 2022 är Power Apps-portaler Power Pages.

- Det här ämnet gäller för äldre funktioner. Den senaste informationen finns i Microsoft Power Pages-dokumentationen.

I den här artikeln beskrivs hur du konfigurerar Azure AD B2C som identitetsprovider manuellt. Använd dessa steg för att manuellt skapa en ny Azure AD B2C-klientorganisation, registrera programmet och konfigurera användarflöden.

Anteckning

- Om du vill konfigurera Azure AD B2C-providern automatiskt med hjälp av Power Apps-portaler går du till Konfigurera Azure AD B2C-provider.

- Ändringar i autentiseringsinställningarna kan ta några minuter för att visa på portalen. Om du vill visa ändringarna direkt, starta om portalen med hjälp av portalåtgärder.

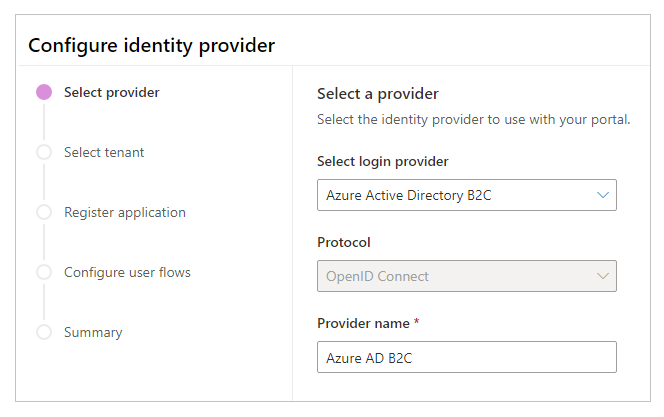

Konfigurera Azure Active Directory B2C som OpenID Connect-provider manuellt

Välj Konfigurera för Azure Active Directory B2C. Mer information: Konfigurera en provider

Uppdatera namnet om det behövs.

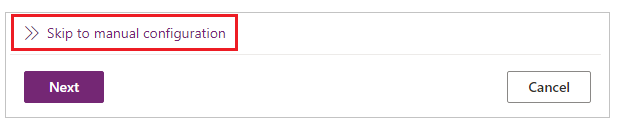

Välj Hoppa till manuell konfiguration.

Anteckning

Välj Nästa i stället för Hoppa till manuell konfiguration måste du konfigurera Azure AD B2C-autentiseringen med gränssnittet för Power Apps-portaler.

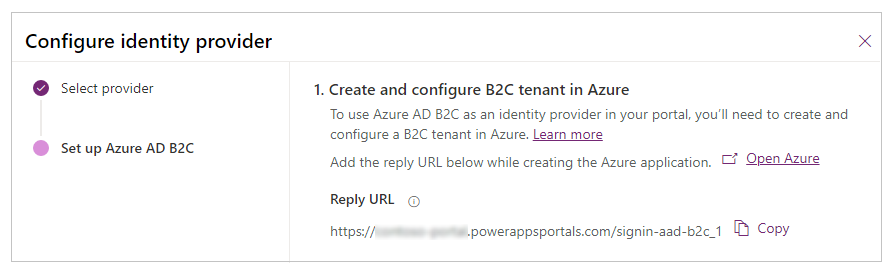

I det här steget skapar du programmet och konfigurerar inställningarna med din identitetsprovider.

Logga in på Azure-portalen.

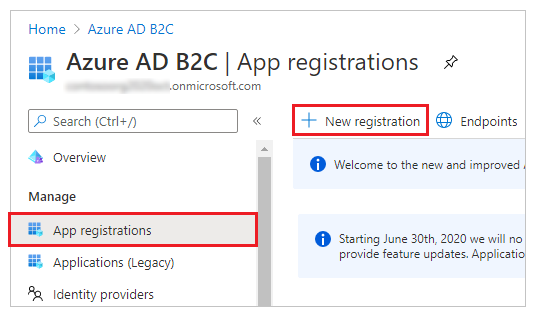

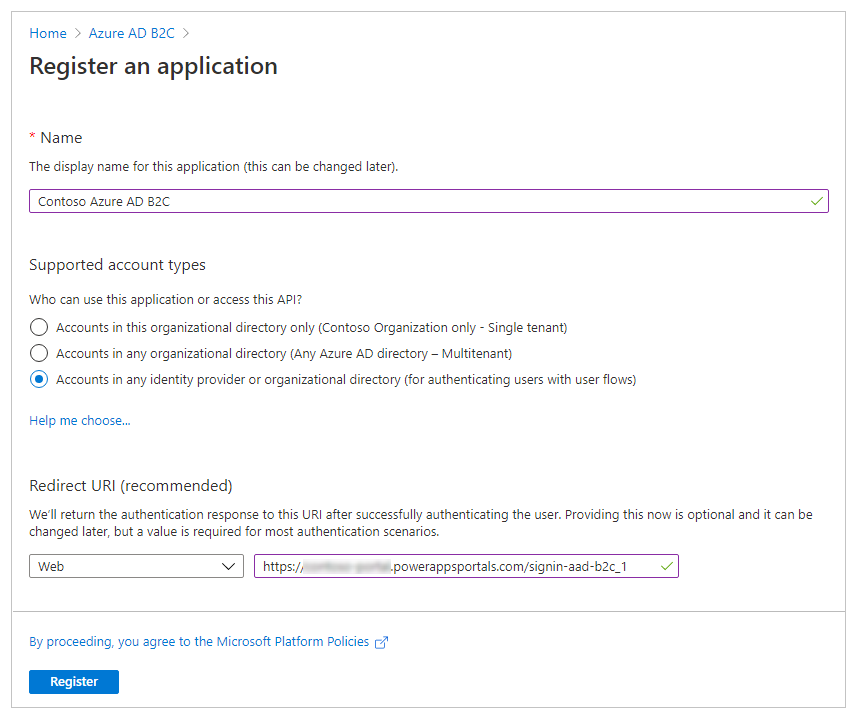

Registrera ett program i klientorganisationen.

Sök efter och markera Azure Active Directory B2C.

Under Hantera, välj Appregistreringar.

Välj Ny registrering.

Ange ett namn.

Under omdirigerings-URI, välj Webb (om det inte redan är markerat).

I textrutan svars-URI för portalen i textrutan omdirigerings-URL.

Exempel:https://contoso-portal.powerappsportals.com/signin-aad-b2c_1Anteckning

Om du använder standardportal-URL:en kopierar du och klistrar in Svar-URL i avsnittet Skapa och konfigurera B2C-klientorganisation i Azure på skärmen Konfigurera identitetsprovider (steg 4 ovan). Om du använder det anpassade domännamnet för portalen anger du den anpassade URL-adressen. Se till att du använder det här värdet när du konfigurerar Omdirigerings-URL i dina portalinställningar medan du konfigurerar Azure AD B2C provider.

Om du till exempel anger svars-URL i Azure-portal somhttps://contoso-portal.powerappsportals.com/signin-aad-b2c_1, använder du den som den är för Azure AD B2C-konfigurationen i portaler.

Välj Registrera.

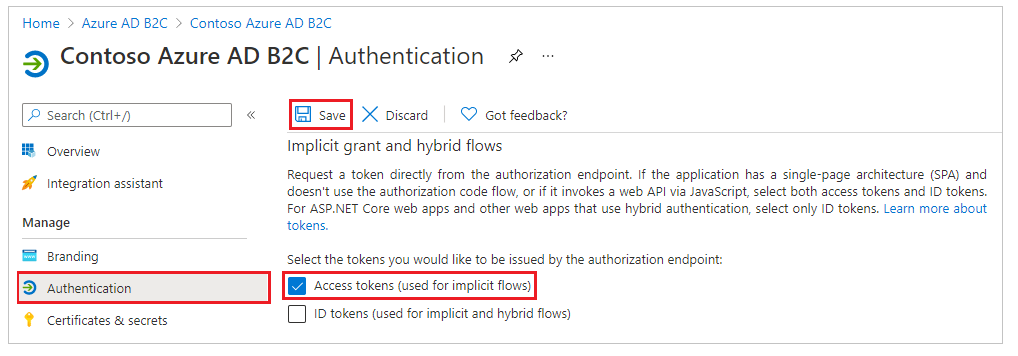

I det vänstra fönstret, under Hantera, välj Autentisering.

Under implicit beviljande, markera kryssrutan Åtkomsttoken (används för implicita flöden).

Välj Spara.

Skapa ett användarflöde för registrering och inloggning. Om du vill kan du skapa ett användarflöde för återställning av lösenord.

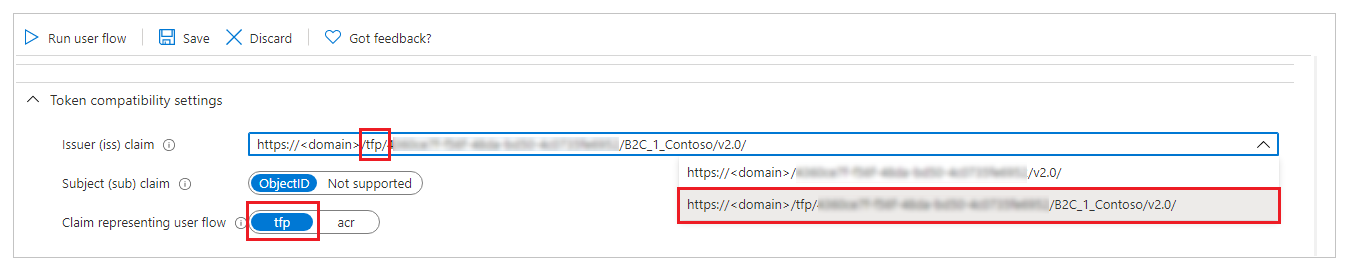

Konfigurera tokenbaserad kompatibilitet med hjälp av en Utfärdaranspråk (iss)-URL som innehåller tfp. Mer information: Token-kompatibilitet

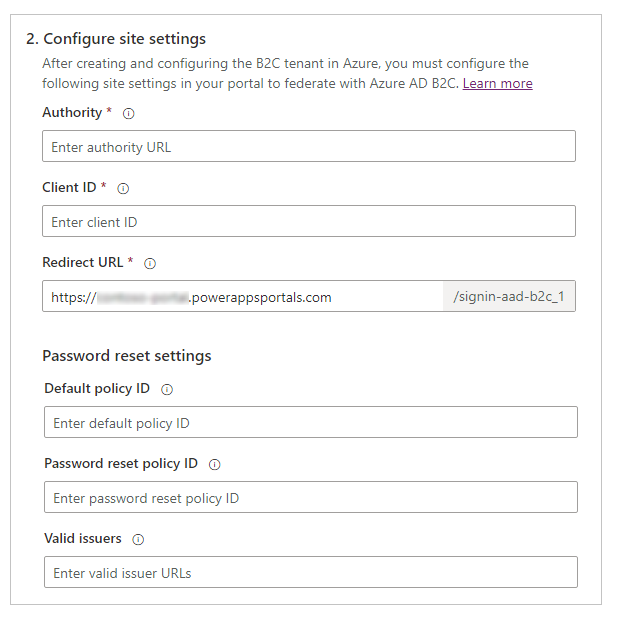

I det här steget anger du inställningarna för webbplatsinställningar och lösenordsåterställning för portalkonfigurationen.

I avsnittet Konfigurera webbplatsinställningar ange följande värden:

Utfärdare: Ange den utfärdar-URL som definieras i metadata för användarflödet för registrerings- och inloggningspolicy.

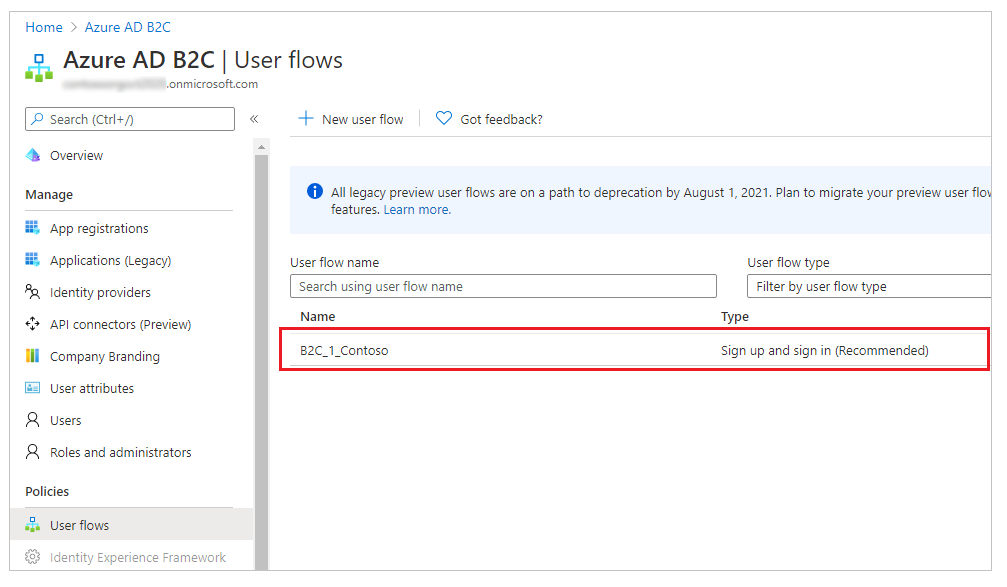

Så här hämtar du utfärdarens URLÖppna användarflödet för registrering och inloggning som du skapade tidigare. I det här steget måste du gå till Azure AD B2C klientorganisation på Azure-portal.

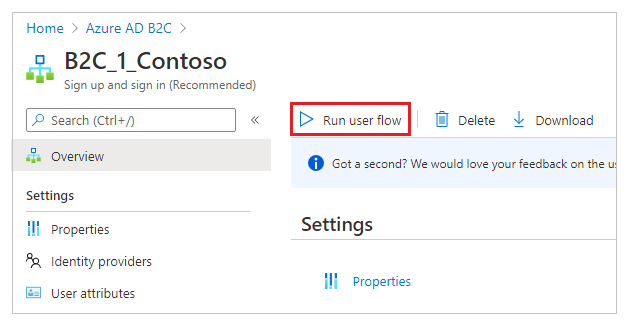

Välja Kör användarflödet.

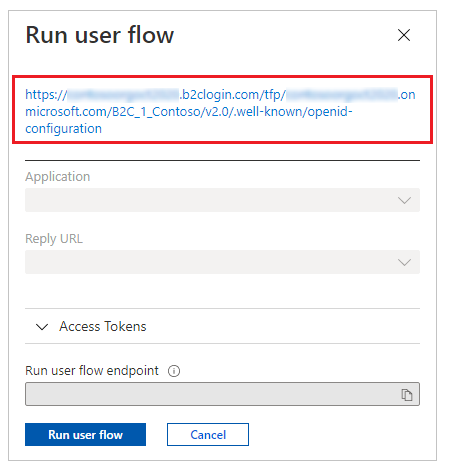

Välj den OpenID-konfigurations-URL som ska öppnas i ett nytt webbläsarfönster eller på en ny flik.

Webbadressen (URL) refererar till Konfigurationsdokumentet för anslutning av OpenID-identitetsleverantör, även kallat Välkänd OpenID-konfigurationsslutpunkt.

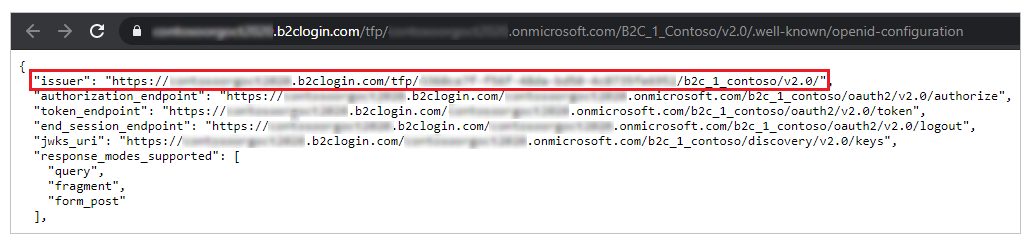

Kopiera URL för Utfärdaren från det nya webbläsarfönstret eller den nya fliken.

Se till att du endast kopierar URL:en utan citattecknen ("").

Till exempel:https://contosoorg.b2clogin.com/tfp/799f7b50-f7b9-49ec-ba78-67eb67210998/b2c_1_contoso/v2.0/Tips

Se till att Utfärdare (iss) anspråk URL inkluderar tfp.

Klient-ID – Ange App-ID av Azure AD B2C-app som skapades tidigare.

Dirigera om URI – Ange portal-URL.

Du behöver bara ändra omdirigerings-URI: n om du använder ett anpassat domän namn.

I avsnittet Konfigurera återställning av lösenord ange följande värden:

Standardpolicy-ID – Ange namnet på användarflödet för registrering och inloggning du skapade tidigare.. Namnet föregås av prefixet B2C_1.

Policy-ID för lösenordsåterställning – Ange namnet på användarflödet för återställning av lösenord som du skapade tidigare. Namnet föregås av prefixet B2C_1.

Giltiga utfärdare – En kommaavgränsad lista över utfärdar-URL:er för användarflödet för registrering och inloggning och användarflöde för återställning av lösenord som du skapade tidigare.

Om du vill visa URL-adresserna för användarflöde för registrering och inloggning och användarflödet för återställning av lösenord, öppnar du varje flöde och följer sedan anvisningarna under behörighet i steg 5a ovan i den här artikeln.

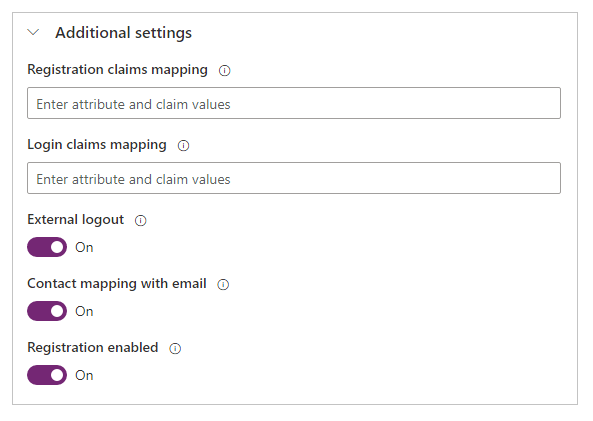

I det här steget kan du välja att konfigurera ytterligare inställningar för Azure AD B2C identitetsprovider.

Mappning av registreringsanspråk: Krävs inte om du använder attributen e-post, förnamn eller efternamn. För ytterligare attribut anger du en lista med logiska namn/anspråkspar som ska användas för att mappa anspråksvärden som returneras från Azure AD B2C (skapas under registrering) till attribut i kontaktposten.

Format:field_logical_name=jwt_attribute_namedärfield_logical_nameär det logiska namnet för fältet i portaler och detjwt_attribute_nameär det attribut vars värde returnerades från identitetsprovider.

Om du till exempel har aktiverat Befattning (jobTitle) och Postnummer (postalCode) som Användarattribut i användarflödet, och du vill uppdatera motsvarande kontakttabellfält Befattning (jobtitle) och Adress 1: postnummer (address1_postalcode), anger du anspråksmappningen somjobtitle=jobTitle,address1_postalcode=postalCode.Mappning av inloggningsanspråk: Krävs inte om du använder attributen e-post, förnamn eller efternamn. För ytterligare attribut anger du en lista med logiska namn/anspråkspar som ska användas för att mappa anspråksvärden som returneras från Azure AD B2C efter inloggning till attributen i kontaktposten.

Format:field_logical_name=jwt_attribute_namedärfield_logical_nameär det logiska namnet för fältet i portaler och detjwt_attribute_nameär det attribut vars värde returnerades från identitetsprovider.

Om du till exempel har aktiverat Befattning (jobTitle) och Postnummer (postalCode) som Programanspråk i användarflödet, och du vill uppdatera motsvarande kontakttabellfält Befattning (jobtitle) och Adress 1: postnummer (address1_postalcode), anger du anspråksmappningen somjobtitle=jobTitle,address1_postalcode=postalCode.Extern utloggning: Välj om du vill aktivera eller inaktivera federerad utloggning:

- Välj På för att omdirigera användarna omdirigeras till den externa användarmiljön för utloggning när de loggar ut från portalen.

- Välj av om du bara vill logga ut användare från portalen.

Kontaktmappning med e-post: Anger huruvida kontakter ska mappas till ett motsvarande e-postmeddelande. Slå på den här växeln för att associera en unik kontaktpost till en matchande e-postadress och tilldelar sedan automatiskt den externa identitetskällan till kontakten när användaren har loggat in.

Registrering aktiverad – Aktivera eller inaktivera öppen registrering för din portal. Om den här växeln inaktiveras och döljs registrering för externt konto.

Välj bekräfta om du vill visa en sammanfattning av dina inställningar och slutföra konfigurationen av identitetsleverantören.

Se även

Migrera identitetsleverantörer till Azure AD B2C

Anteckning

Kan du berätta om dina inställningar för dokumentationsspråk? Svara i en kort undersökning. (observera att undersökningen är på engelska)

Undersökningen tar ungefär sju minuter. Inga personuppgifter samlas in (sekretesspolicy).

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för