Konfigurera SAML 2.0 provider för portaler med Azure AD

Anteckning

Från och med den 12 oktober 2022 byter Power Apps-portaler namn till Power Pages. Mer information: Microsoft Power Pages är nu allmänt tillgänglig (blogg)

Vi kommer snart migrera och sammanfoga dokumentationen för Power Apps-portaler med Power Pages-dokumentationen.

I den här artikeln lär du dig hur du konfigurerar SAML 2.0-providern för portaler med Azure Active Directory (Azure AD).

Anteckning

- Portaler kan konfigureras med identitetsprovider som överensstämmer med SAML 2.0-standarderna (Security Assertion Markup Language). I den här artikeln lär du dig att använda Azure AD som ett exempel på identitetsprovider som använder SAML 2.0. Ändringar i autentiseringsinställningarna kan ta några minuter för att visa på portalen. Starta om portalen med hjälp av Portalåtgärderna om du vill visa ändringarna direkt.

För att konfigurera Azure AD som SAML 2.0 provider

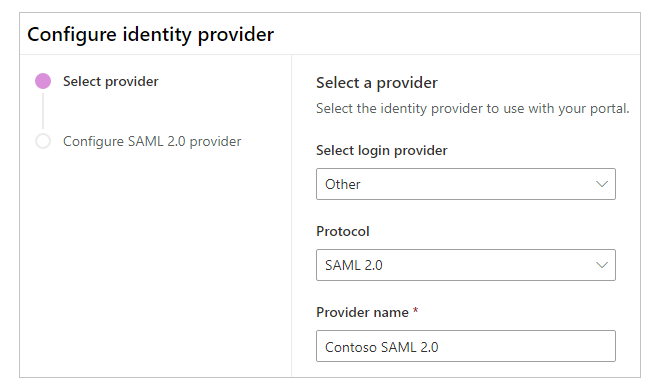

Välj Lägg till provider för portalen.

Välj Inloggningsprovider som Annat.

Välj protokoll som SAML 2.0.

Ange ett providernamn.

Välj Nästa.

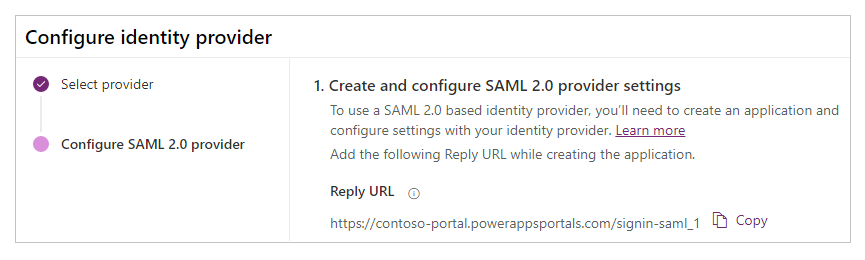

I det här steget skapar du programmet och konfigurerar inställningarna med din identitetsprovider.

Anteckning

- Svars-URL:en används av -programmet för att omdirigera användare till portalen när autentiseringen har lyckats. Om portalen använder ett anpassat domännamn kanske du har en annan URL än den som finns här.

- Mer information om hur du skapar appregistrering på Azure-portalen finns i snabbstart: registrera ett program med Microsoft Identity Platform.

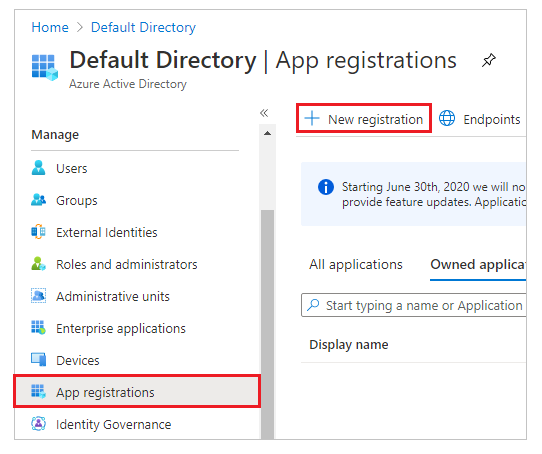

Logga in på Azure-portal.

Sök efter och markera Azure Active Directory.

Under Hantera, välj Appregistreringar.

Välj Ny registrering.

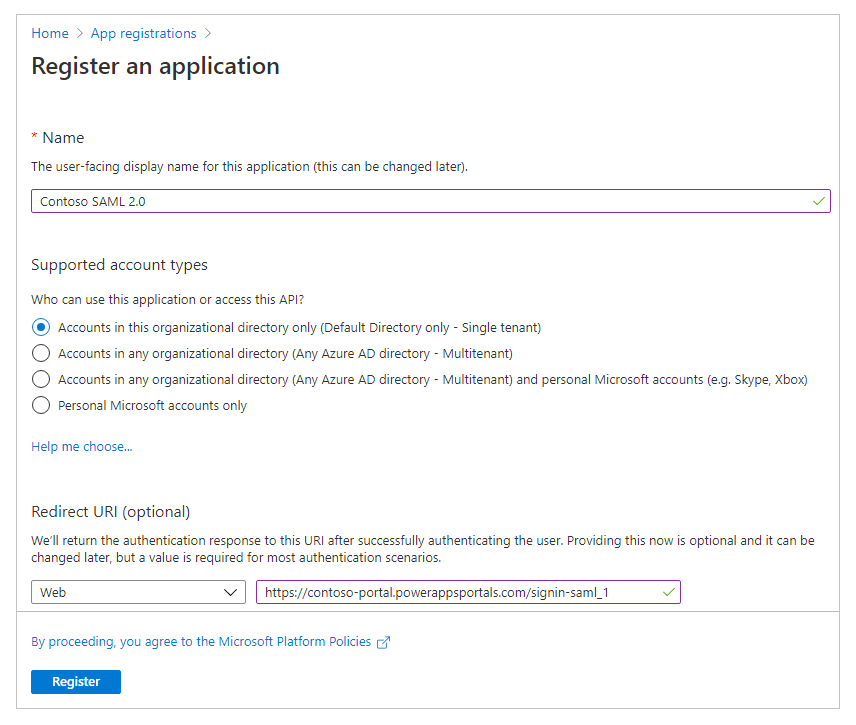

Ange ett namn.

Om det behövs kan du välja en annan kontotyp som stöds. Mer information: kontotyper som stöds

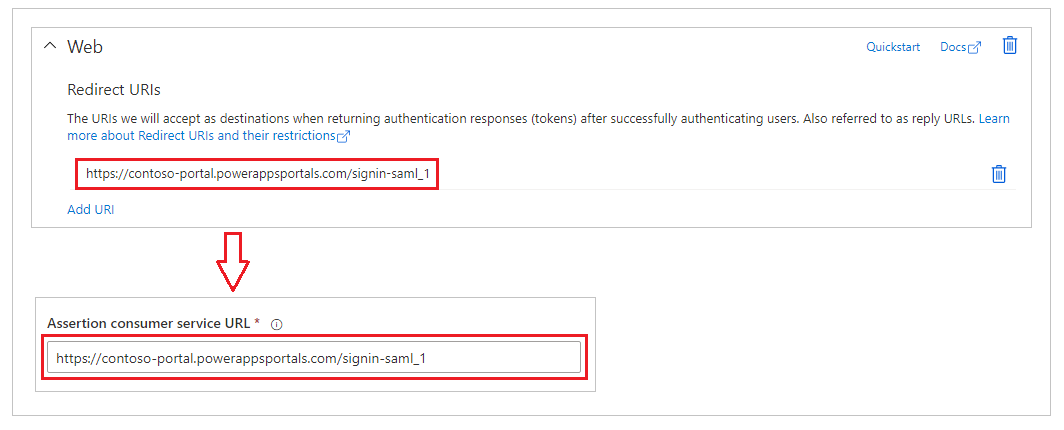

Under omdirigerings-URI, välj Webb (om det inte redan är markerat).

Ange svars-URL för portalen i textrutan omdirigerings-URI.

Exempel:https://contoso-portal.powerappsportals.com/signin-saml_1Anteckning

Om du använder standardportal-URL:en kopierar du och klistrar in Svar-URL i avsnittet Skapa och konfigurera SAML 2.0-leverantörsinställningar på skärmen Konfigurera identitetsprovider (steg 6 ovan). Om du använder det anpassade domännamnet för portalen anger du den anpassade URL-adressen. Se till att du använder det här värdet när du konfigurerar URL för konsumenttjänst för försäkran i dina portalinställningar medan du konfigurerar SAML 2.0-provider.

Om du till exempel anger Omdirigerings-URI i Azure-portal somhttps://contoso-portal.powerappsportals.com/signin-saml_1, använder du den som den är för SAML 2.0-konfigurationen i portaler.

Välj Registrera.

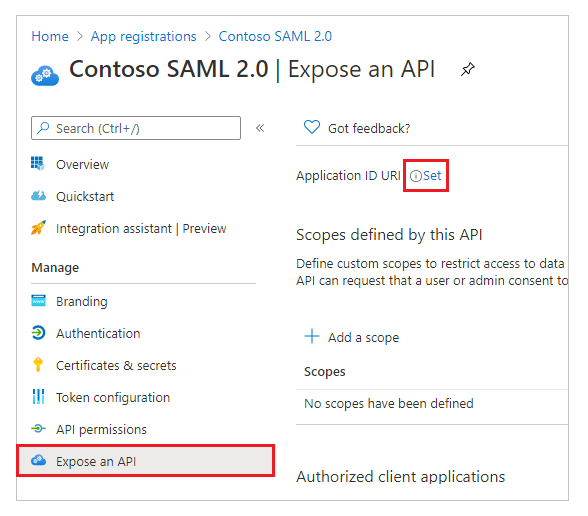

Välj exponerar ett API.

Välj uppsättning för app-ID URI.

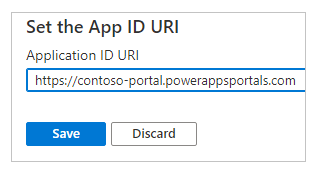

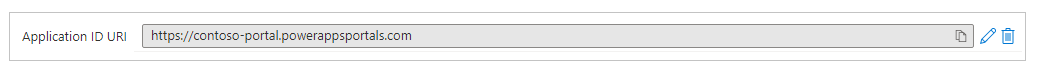

Ange portal-URL:en för App-ID URI.

Anteckning

Portalens URL kan vara en annan om du använder ett anpassat domännamn.

Välj Spara.

Se till att Azure-portalen är öppen och växla till SAML 2.0-konfigurationen för Power Apps-portaler i nästa steg.

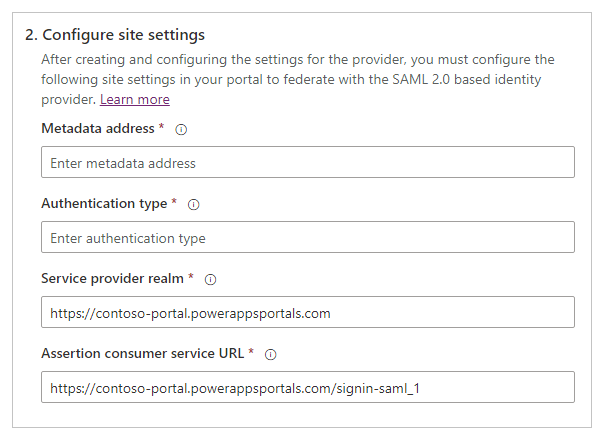

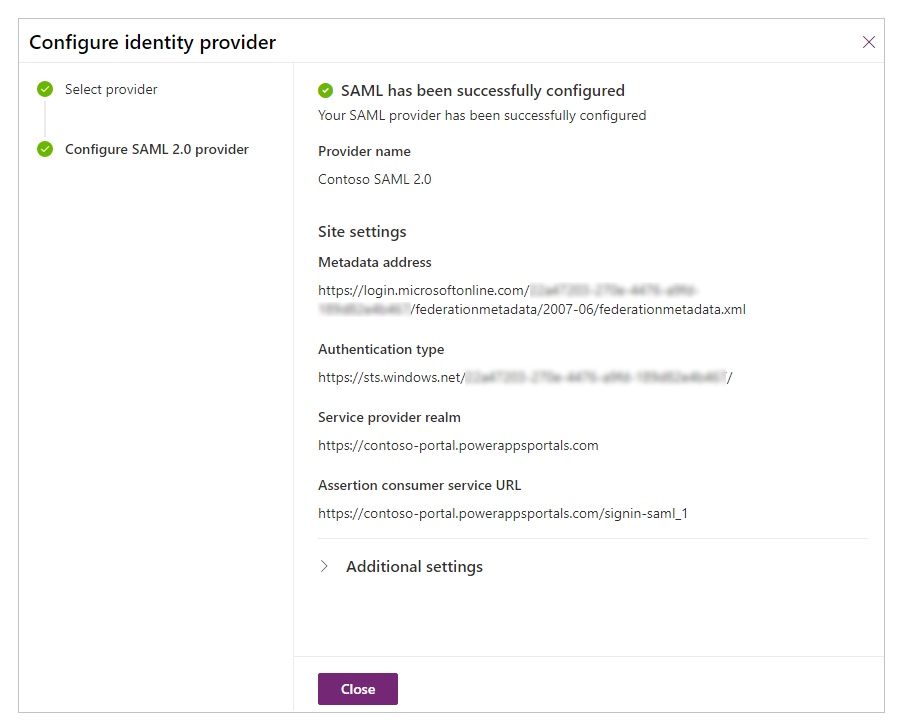

I det här steget anger du webbplatsinställningarna för portalkonfigurationen.

Tips

Om du stängde webbläsarfönstret efter att du har konfigurerat programmets registrering i steget ovan loggar du in på Azure-portalen igen och går till den app som du registrerade.

Metadataadress: så här konfigurerar du metadataadressen:

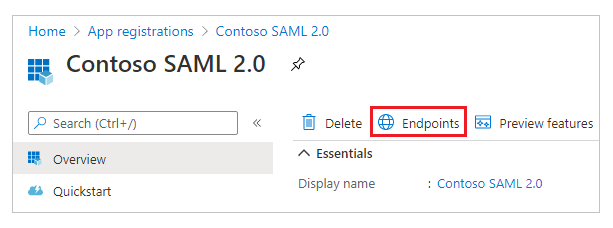

Välj Översikt i Azure-portalen.

Välj slutpunkter.

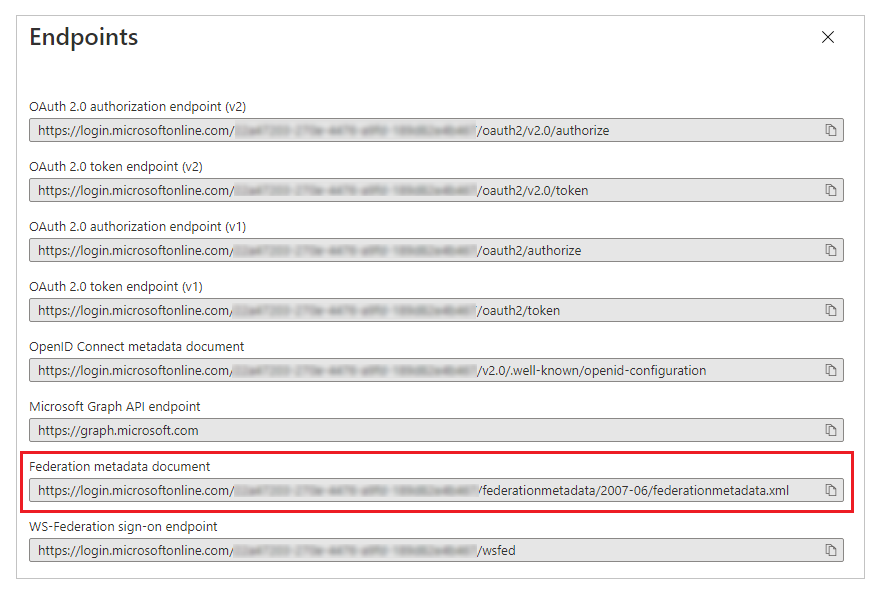

Kopiera URL för metadatadokument för sammanslutna partners.

.

.Klistra in den kopierade dokument-URL: en som metadataadress för portaler.

Autentiseringstyp: gör följande om du vill konfigurera autentiseringstypen:::

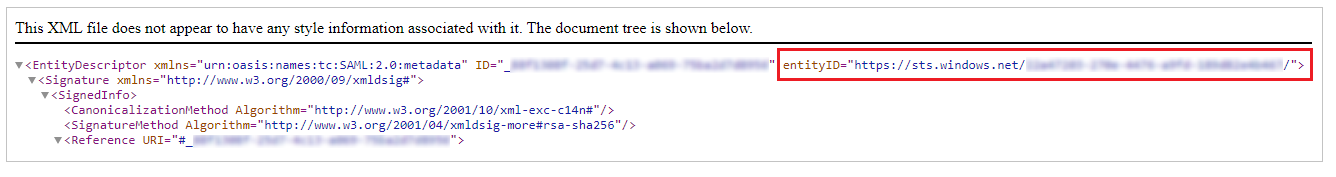

Kopiera och klistra in metadataadressen konfigurerades tidigare i ett nytt webbläsarfönster.

Kopiera värdet för

entityID-taggen från URL-dokument.

Klistra in det kopierade värdet

entityIDsom Autentiseringstyp.

Exempel:https://sts.windows.net/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/

Tjänstleverantörens sfär: ange portal-URL som tjänstleverantörens sfär.

Exempel:https://contoso-portal.powerappsportals.comAnteckning

Portalens URL kan vara en annan om du använder ett anpassat domännamn.

URL för konsumenttjänst för försäkran: Ange Svars-URL för din portal i textrutan URL för konsumenttjänst för försäkran.

Exempel:https://contoso-portal.powerappsportals.com/signin-saml_1

Anteckning

Om du använder standardportal-URL kan du kopiera och klistra in Svars-URL som visas i inställningarna för Skapa och konfigurera SAML 2.0-provider. Om du använder ett anpassat domännamn anger du webbadressen manuellt Kontrollera att värdet som anges här är exakt samma som det värde du angav som omdirigerings-URI i Azure-portalen tidigare.

Välj Bekräfta.

Välj Stäng.

Se även

Konfigurera SAML 2.0 provider för portaler med AD FS

Vanliga frågor om hur du använder SAML 2.0 i portaler

Konfigurera SAML 2.0-provider för portaler

Anteckning

Kan du berätta om dina inställningar för dokumentationsspråk? Svara i en kort undersökning. (observera att undersökningen är på engelska)

Undersökningen tar ungefär sju minuter. Inga personuppgifter samlas in (sekretesspolicy).

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för