Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Om du är miljöadministratör eller Microsoft Power Platform administratör kan du hantera de appar som skapats i din organisation.

Administratörer kan göra följande från Power Platform-administratörscenter:

- Lägga till eller ändra de användare som ett program delas med

- Ta bort program som inte används

Förutsättningar

- Antingen en Power Apps plan eller en Power Automate plan. Du kan också registrera dig för en fri Power Apps utvärderingsversion.

- Power Apps miljöadministratörs- eller Power Platform-administratörsbehörigheter. Mer information finns i Miljöadministration i Power Apps.

Hantera Power Apps

- Logga in på Power Platform administrationscenter.

- I navigeringsfönstret väljer du Hantera.

- I rutan Hantera väljer du Miljöer.

- På Miljöer välj din miljö.

- I fönstret Resources väljer du Power Apps.

- Välj den app du vill hantera.

- I kommandofältet väljer du önskad åtgärd: Dela eller Ta bort.

Hantera vem som kan dela arbetsyteappar

Power Apps respekterar det Share-privilegium som finns i Dataverse för canvasappar. En användare kan då inte dela arbetsyteappar i en miljö om de inte har en säkerhetsroll med privilegiet ”Dela” angivet som ett värde annat än Inget valt för arbetsyteappen. Detta ”Dela”-privilegium för Dataverse arbetsyteapp beaktas även i standardmiljön. Läs Redigera inställningar för en säkerhetsrollom du vill veta mer.

Anteckning

Möjligheten att på ett granulart sätt kontrollera privilegiet ”Dela” i arbetsyteappen i en säkerhetsroll kräver Dataverse i den miljö där privilegiet ska ändras. Power Apps identifierar inte separat de andra Dataverse Canvas-appens entitetsbehörigheter som angetts för miljön.

Systemuppdateringar kan ta bort anpassningar av fördefinierade säkerhetsroller, inklusive miljöskapare. Det innebär att borttagningen av arbetsyteappen som delar programmet kan återinföras vid en systemuppdatering. Tills anpassningen till delningsbehörigheten för arbetsyteappen bevaras under systemuppdateringar, kan anpassningen av delningsbehörighet behöva tillämpas på nytt.

Lägg upp organisationens felmeddelandeinnehåll för styrning

Om du anger innehåll för styrningsfelmeddelanden som ska visas i felmeddelanden inkluderas det i felmeddelandet som visas när användarna observerar att de inte har behörighet att dela appar i en miljö. Läs mer i PowerShell felmeddelandeinnehåll för styrningskommandon.

Skilja Microsoft SharePoint anpassade formulärutvecklare från allmänna miljöutvecklare

Förutom möjligheten att spara SharePoint anpassade formulärresurser i en nondefault-miljö är det också möjligt att begränsa maker-behörigheter så att de bara kan skapa och redigera SharePoint anpassade formulär i en nondefault-miljö. Utanför standardmiljön kan en administratör ta bort miljökonstruktörens säkerhetsroll från användare och tilldela säkerhetsrollen för att skapa anpassade formulär i SharePoint.

Anteckning

Möjligheten att skilja SharePoint-anpassade formulärskapare från specifika miljöskapare kräver Dataverse i den miljö där privilegiet ska ändras.

En användare med bara SharePoint anpassad formtillverkarroll i en miljö kommer inte att se miljön i miljölistan i Power Apps eller Power Automate.

Gör följande för att begränsa maker-behörigheter så att de bara kan skapa och redigera SharePoint anpassade formulär i en nondefault-miljö.

Låt en administratör designa en miljö för SharePoint anpassade formulär som skiljer sig från standardmiljön.

Låt en administratör installera lösningen SharePoint anpassad formulärskapare från Marketplace till din miljö som är avsedd för SharePoint anpassade formulär.

I administrationscentret för Power Platform väljer du den miljö som du har angett för SharePoint anpassade formulär i steg ett och tilldelar säkerhetsrollen SharePoint anpassad formulärskapare till användare som förväntas skapa SharePoint anpassade formulär. Se Tilldela säkerhetsroller till användare i en miljö som har en Dataverse-databas.

Vanliga frågor och svar

Kan jag redigera behörigheter i säkerhetsrollen SharePoint anpassad formulärskapare?

Nej, säkerhetsrollen SharePoint anpassad formulärskapare läggs till i en miljö genom att importera en icke-anpassningsbar lösning. Observera att SharePoint skapande av anpassat formulär kräver att en användare har behörighet i SharePoint och Power Platform. Plattformen verifierar att en användare har skrivbehörighet för mållistan som skapats med hjälp av Microsoft-listor och användaren har behörighet i Power Platform att skapa eller uppdatera det anpassade SharePoint-formuläret. För att en SharePoint anpassad formulärskapare ska uppfylla Power Platform-kontrollen måste användaren ha den SharePoint anpassade formulärsäkerhetsrollen eller miljöskaparens säkerhetsroll.

Kommer en användare med endast rollen SharePoint anpassad formulärskapare att se en miljö i miljöväljaren make.powerapps.com?

Nej, en tillverkare som inte har någon säkerhetsroll framhävd i dokumentationen Välj miljöer ser inte miljön i miljöväljaren i https://make.powerapps.com. En användare med rollen SharePoint anpassad formulärskapare kan försöka navigera till miljön genom att ändra URI:n. Om användaren försöker skapa en fristående app visas ett behörighetsfel.

Hantera programmets karantäntillstånd

Som ett komplement till Power Platform principer för dataförlustskydd gör Power Platform det möjligt för administratörer att "sätta en resurs i karantän" och ställa in skyddsräcken för utveckling med låg kod. En resurs karantäntillstånd hanteras av administratörer och styr om en resurs är tillgänglig för slutanvändare. I Power Apps gör den här funktionen att administratörer direkt kan begränsa tillgängligheten för appar som kan behöva uppmärksammas för att uppfylla organisationens efterlevnadskrav.

Anteckning

En app i karantän är inte tillgänglig för användare som aldrig tidigare har startat appen.

En app i karantän kan tillfälligt vara åtkomlig för användare som har tagit del av appen innan den sattes i karantän. Användarna kanske kan använda appen i karantän några sekunder om de har använt den tidigare. Efter det får de ett meddelande om att appen är i karantän om de försöker öppna den igen.

I följande tabell beskrivs hur tillståndet påverkar miljön för administratörer, beslutsfattare och slutanvändare.

| Profil | Upplevelse |

|---|---|

| Administratör | Oavsett karantäntillstånd för en app är en app synlig för administratörer i Power Platform Admin Center och PowerShell-cmdletar. |

| Skapare | Oavsett karantäntillstånd för en app visas en app i https://make.powerapps.com och kan öppnas för redigering i Power Apps Studio. |

| Slutanvändare | En app i karantän visar slutanvändare som startar appen ett meddelande som anger att de inte kan komma åt appen. |

Slutanvändarna ser ett felmeddelande när de startar ett program som har varit i karantän.

Följande tabell innehåller karantänsupport:

| Power Apps typ | Karantänsupport |

|---|---|

| Arbetsyteapp | Allmänt tillgängligt |

| Modellbaserat program | Stöds inte än |

Sätta ett program i karantän

Set-AppAsQuarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Ta bort karantän för ett program

Set-AppAsUnquarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Få ett programs karantäntillstånd

Get-AppQuarantineState -EnvironmentName <EnvironmentName> -AppName <AppName>

Hanterade miljöer: Villkorlig åtkomst på enskilda appar

Förutom att respektera principer för villkorlig åtkomst som tillämpas på Power Apps-tjänsten kan du i hanterade miljöer tillämpa Microsoft Entra principer för villkorlig åtkomst på enskilda appar som skapats med hjälp av Power Apps. En administratör kan till exempel tillämpa en princip för villkorlig åtkomst som endast kräver autentisering med flera faktorer på program som innehåller känsliga data. Power Apps använder konditionell åtkomstautentiseringskontext som mekanism för att rikta principer för villkorlig åtkomst på detaljerade appar. Administratörer är den person som kan lägga till och ta bort autentiseringskontexterna på ett program. Beslutsfattare kan inte redigera autentiseringskontexterna på ett program.

Anteckning

- Autentiseringskontexterna som anges för ett program flyttas inte med program i lösningar och flyttas över miljöer. På så sätt kan olika autentiseringskontext användas för program i olika miljöer. När ett program förflyttar sig över miljöer via lösningar behålls även den autentiseringskontext som anges i en miljö. Om till exempel en autentiseringskontext anges på ett program i en UAT-miljö behålls den autentiseringskontexten.

- Flera autentiseringskontext kan anges på ett program. En slutanvändare måste skicka samma villkorsprinciper som tillämpas med flera autentiseringskontexter.

- Villkorlig åtkomst på enskilda appar är en funktion för Hanterade miljöer.

I följande tabell beskrivs hur tvingande villkorsåtkomst för ett visst program påverkar miljön för administratörer, beslutsfattare och slutanvändare.

| Profil | Upplevelse |

|---|---|

| Administratör | Oavsett villkorliga åtkomstprinciper som är associerade med ett program visas ett program för administratörer i Power Platform-administratörscenter och PowerShell-cmdlets. |

| Skapare | Oavsett principer för villkorlig åtkomst som är associerade med en app visas en app i https://make.powerapps.com och kan öppnas för redigering i Power Apps Studio. |

| Slutanvändare | Villkorliga åtkomstprinciper som tillämpas på ett program tillämpas när slutanvändaren startar programmet. En användare som inte klarar kontrollerna för villkorlig åtkomst visas en dialogruta i autentiseringsmiljön som anger att de inte har behörighet att komma åt resursen. |

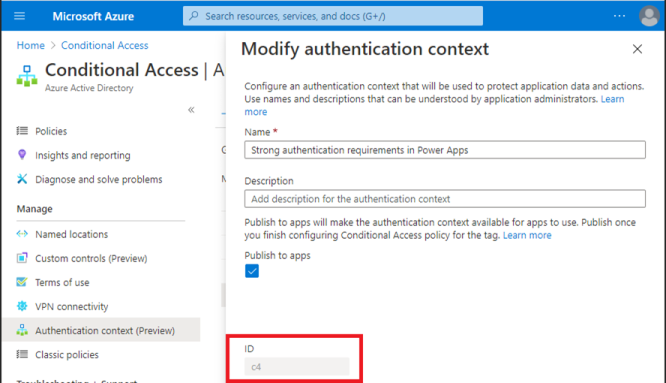

När administratörer associerar autentiseringskontexterna till principer för villkorlig åtkomst i https://portal.azure.com kan de ange autentiseringskontext-ID:t för ett program. Följande bild illustrerar var autentiseringskontext-ID:t ska visas.

Slutanvändare som inte uppfyller kraven för villkorsstyrd åtkomstpolicy får ett felmeddelande som anger att de inte har åtkomst.

Följande tabell visar villkorad åtkomst på stöd för detaljerade program:

| Power Apps typ | Villkorsåtkomst för stöd för enskilda program |

|---|---|

| Arbetsyteapp | Tillgänglighet i förhandsversion |

| Modellbaserat program | Stöds inte |

Lägga till kontext-ID för villkorlig åtkomst-autentisering till ett program

Set-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName> -AuthenticationContextIds <id1, id2, etc...>

Hämta kontext-ID för villkorlig åtkomst-autentisering anges till ett program

Get-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>

Ta bort kontext-ID för villkorlig åtkomst-autentisering anges till ett program

Remove-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>