Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Microsoft Security Exposure Management hjälper dig att hantera företagets attackyta och exponeringsrisk. Attackvägar kombinerar tillgångar och tekniker för att visa sökvägar från slutpunkt till slutpunkt som angripare kan skapa för att komma från en startpunkt i en organisation till kritiska tillgångar.

Obs!

Värdet för attacksökvägar ökar baserat på de data som används som källa. Om inga data är tillgängliga eller om data inte återspeglar organisationens miljö kanske attackvägarna inte visas. Attackvägar kanske inte är helt representativa om du inte har licenser som definierats för arbetsbelastningar som är integrerade och representerade i attackvägen eller om du inte har definierat kritiska tillgångar fullständigt.

Du kan se en tom sida för attackväg eftersom upplevelsen fokuserar på överhängande hot i stället för undersökande scenarier.

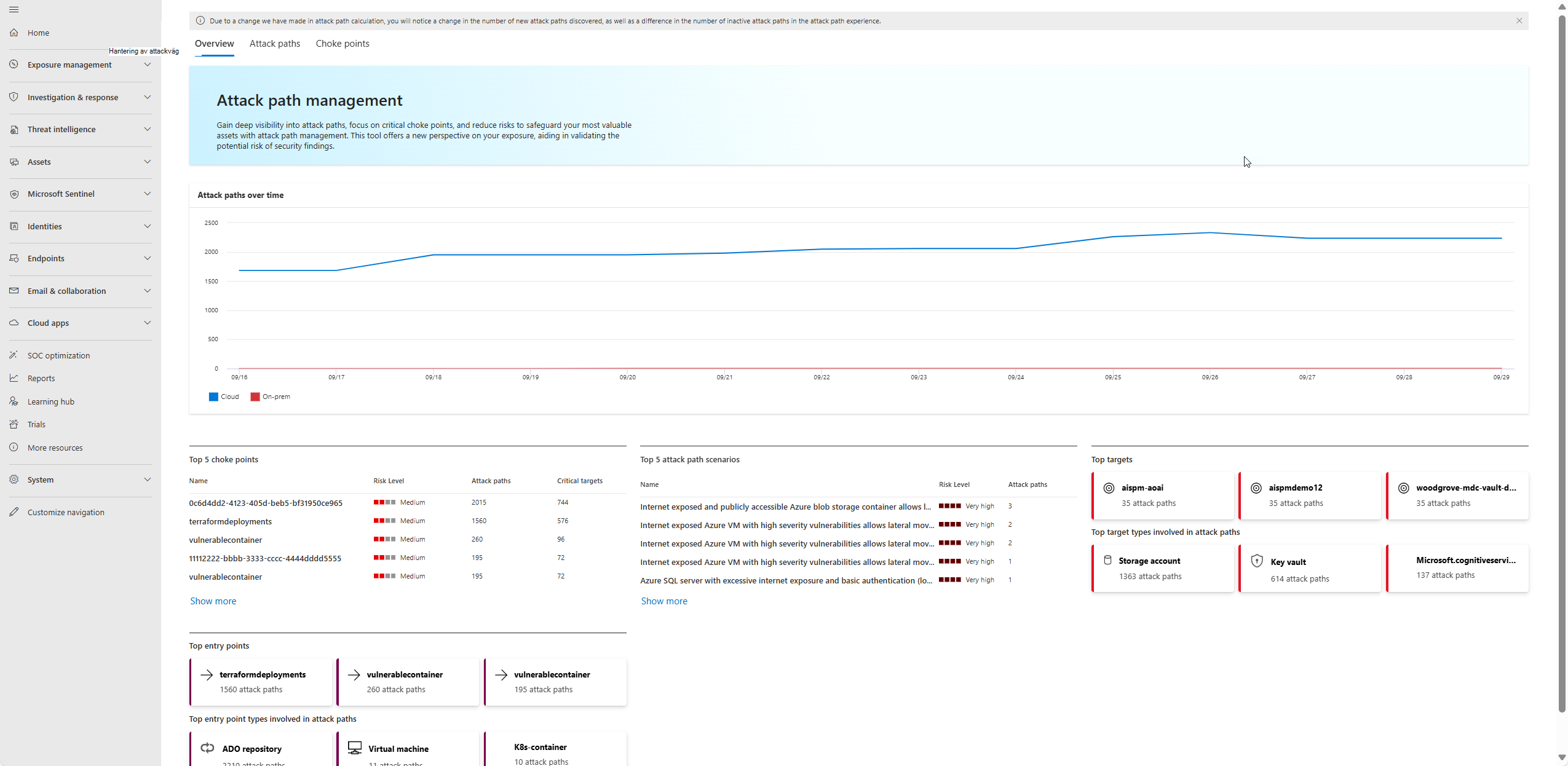

Instrumentpanel för attackväg

Instrumentpanelen för attackväg ger en översikt över angreppsvägarna i din organisation. Den visar antalet attackvägar, antalet chokepunkter och antalet kritiska tillgångar. Du kan använda den här informationen för att förstå organisationens säkerhetsstatus och prioritera dina säkerhetsinsatser. Från instrumentpanelen kan du öka detaljnivån för angreppsvägar, chokepunkter och kritiska tillgångar.

Identifiera och lösa attackvägar

Så här hjälper Exponeringshantering dig att identifiera och lösa angreppsvägar.

Generering av attackväg: Security Exposure Management genererar automatiskt attackvägar baserat på data som samlas in mellan tillgångar och arbetsbelastningar. Den simulerar attackscenarier och identifierar sårbarheter och svagheter som en angripare kan utnyttja.

- Antalet attackvägar som visas i portalen kan variera på grund av IT-miljöernas dynamiska karaktär. Vårt system genererar attackvägar dynamiskt baserat på realtidsvillkoren för varje kunds miljö. Ändringar som tillägg eller borttagning av tillgångar, uppdateringar av konfigurationer, en användare som loggar in på eller av från en dator, en användare som lagts till eller tagits bort i en grupp och implementeringen av nya nätverkssegmenterings- eller säkerhetsprinciper kan alla påverka antalet och typerna av identifierade attackvägar.

- Den här metoden säkerställer att den säkerhetsstatus vi tillhandahåller är både korrekt och återspeglar det senaste miljötillståndet, vilket ger den flexibilitet som krävs i dagens IT-miljöer.

Synlighet för attackväg: Diagramvyn för attackväg använder grafdata för företagsexponering för att visualisera attackvägen för att förstå hur potentiella hot kan utvecklas.

- Om du hovrar över varje nod och anslutningsikon får du ytterligare information om hur attackvägen skapas. Till exempel från en första virtuell dator som innehåller TLS/SSL-nycklar hela vägen till behörigheter till lagringskonton.

- Kartan över företagsexponering utökar hur du kan visualisera angreppsvägar. Tillsammans med andra data visas flera attackvägar och chokepunkter, noder som skapar flaskhalsar i grafen eller karta där attackvägar konvergerar. Den visualiserar exponeringsdata så att du kan se vilka tillgångar som är i riskzonen och var du ska prioritera ditt fokus.

Säkerhetsrekommendationer: Få användbara rekommendationer för att minska potentiella angreppsvägar.

Chokepunkter: Instrumentpanelen för attackväg visar viktiga tillgångar där flera attackvägar korsar varandra och identifierar dem som viktiga säkerhetsrisker. Genom att fokusera på dessa chokepunkter kan säkerhetsteam effektivt minska risken genom att hantera tillgångar med hög påverkan.

- Identifiering: Visa en lista över chokepunkter på instrumentpanelen för attackväg.

- Gruppering: Security Exposure Management grupper stryppunktsnoder där flera attackvägar flödar eller korsar varandra på vägen till en kritisk tillgång.

- Strategisk åtgärd: Med synlighet för chokepunkter kan du fokusera på åtgärder strategiskt och hantera flera angreppsvägar genom att skydda dessa kritiska punkter.

- Skydd: Att se till att stryppunkter är säkra skyddar dina tillgångar mot hot.

Explosionsradie: Låter användare visuellt utforska sökvägarna med högst risk från en chokepunkt. Det ger en detaljerad visualisering som visar hur kompromissen av en tillgång kan påverka andra, vilket gör det möjligt för säkerhetsteam att bedöma de bredare konsekvenserna av en attack och prioritera riskreduceringsstrategier mer effektivt.

Molnbaserade och lokala attackvägar

Sökvägar för molnattacker

Molnangreppsvägar illustrerar vägar som angripare kan utnyttja för att flytta i detalj i din miljö, från extern exponering och framåt mot meningsfull påverkan i din miljö. De hjälper säkerhetsteamen att visualisera och prioritera verkliga risker över hela attackytan, med fokus på externt drivna, exploaterbara hot som angripare kan använda för att kompromettera din organisation. Med integreringen av Defender för molnet i Defender-portalen ger molnangreppsvägar förbättrade visualiserings- och analysfunktioner i Azure-, AWS- och GCP-miljöer.

Molnangreppsvägar återspeglar verkliga, externt drivna och exploaterbara risker som hjälper dig att minska bruset och agera snabbare. Sökvägarna fokuserar på externa startpunkter och hur angripare kan gå igenom din miljö och nå affärskritiska mål.

Omfattande molntäckning: Attackvägar utökar molnhotidentifieringen för att täcka en mängd olika molnresurser, inklusive lagringskonton, containrar, serverlösa miljöer, oskyddade lagringsplatser, ohanterade API:er och AI-agenter. Varje attackväg bygger på en verklig, exploaterbar svaghet, till exempel exponerade slutpunkter, felkonfigurerade åtkomstinställningar eller läckta autentiseringsuppgifter, vilket säkerställer att identifierade hot återspeglar verkliga riskscenarier.

Avancerad validering: Genom att analysera molnkonfigurationsdata och utföra aktiva genomsökningar av nåbarhet validerar systemet om exponeringar är tillgängliga utanför miljön, vilket minskar falska positiva identifieringar och betonar hot som är både verkliga och åtgärdsbara.

Lokala attackvägar

Attackvägar avslutas nu automatiskt när de når End Game-tillgångar (domänadministratörer, företagsadministratörer, administratörer eller domänkontrollanter). Dessa tillgångar ger fullständig domänkontroll om de komprometteras. Visualisering och prioritering av angreppsvägsrisker för lokal infrastruktur ger konsekvent klarhet, vilket gör det möjligt för säkerhetsteam att fokusera på scenarier med hög påverkan och minska bruset