Hur fungerar DPM?

Viktigt

Den här versionen av Data Protection Manager (DPM) har nått slutet av supporten. Vi rekommenderar att du uppgraderar till DPM 2022.

Vilken metod System Center Data Protection Manager (DPM) använder för att skydda data varierar beroende på vilken typ av data som skyddas och vilken skyddsmetod du väljer. Den här artikeln fungerar som en introduktion till DPM-funktioner. Det är avsett att utbilda de som är nya för DPM, eller de som kan ha grundläggande frågor om hur DPM fungerar. Den här artikeln beskriver diskbaserade skyddsprocesser, bandbaserade skyddsprocesser, återställningsprocess och skyddsprincip.

Diskbaserad skyddsprocess

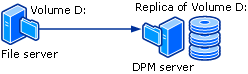

DPM-servern skapar och underhåller en replik, eller kopia, av data på skyddade servrar. Replikerna lagras i lagringspoolen, som består av en uppsättning diskar på DPM-servern eller på en anpassad volym. Följande bild visar förhållandet mellan en skyddad volym och dess replik.

Oavsett om du skyddar fildata eller programdata börjar skyddet med att skapa en replik av datakällan.

Repliken synkroniseras, eller uppdateras, med jämna mellanrum enligt de inställningar som du konfigurerar. Vilken metod som DPM använder för att synkronisera repliken beror på vilken typ av data som skyddas. Mer information finns i Synkronisering av fildata och Synkronisering av programdata. Om en replik identifieras som inkonsekvent utför DPM en konsekvenskontroll, vilket är en blockvis verifiering av repliken mot datakällan.

Ett enkelt exempel på en skyddskonfiguration kan vara en DPM-server och en skyddad dator. Datorn skyddas när du installerar en DPM-skyddsagent på datorn och lägger till dess data i en skyddsgrupp.

Skyddsagenter spårar ändringar i skyddade data och överför ändringarna till DPM-servern. Skyddsagenter identifierar också data som kan skyddas på datorn och deltar i återställningsprocessen. Du måste installera en skyddsagent på alla datorer som du vill skydda med DPM. Skyddsagenter kan installeras av DPM eller så kan du installera skyddsagenter manuellt med hjälp av program som System Management Server (SMS).

Skyddsgrupper används för att hantera skyddet av datakällor på datorer. En skyddsgrupp är en samling datakällor som har samma skyddskonfiguration. Skyddskonfiguration är en samling inställningar som är gemensamma för en skyddsgrupp, till exempel skyddsgruppens namn, skyddsprincip, diskallokeringar och metoden för att skapa repliker.

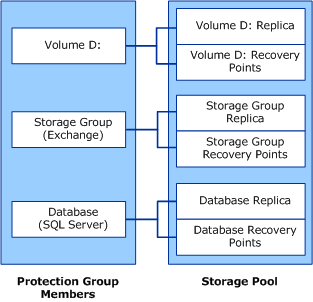

DPM lagrar en separat replik för varje medlem i skyddsgruppen i lagringspoolen. En skyddsgruppsmedlem kan vara någon av följande datakällor:

- En volym, resurs eller mapp på en dator, en filserver eller ett serverkluster.

- En lagringsgrupp på en Exchange-server eller ett serverkluster

- En databas för en instans av SQL Server eller ett serverkluster

Anteckning

DPM skyddar inte data som lagras på USB-enheter.

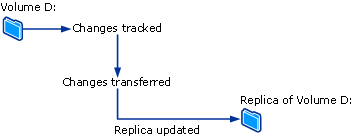

Fildatasynkroniseringsprocessen

I DPM för en filvolym eller resurs på en server använder skyddsagenten ett volymfilter och ändringsjournalen för att avgöra vilka filer som har ändrats och utför sedan en kontrollsummeprocedur för filerna för att endast synkronisera de ändrade blocken. Vid synkronisering överförs dessa ändringar till DPM-servern och används sedan på repliken, så att repliken synkroniseras med datakällan. Följande bild visar filsynkroniseringsprocessen.

Om en replik blir inkonsekvent med datakällan genererar DPM en avisering som anger vilken dator och vilka datakällor som påverkas. För att lösa problemet reparerar administratören repliken genom att initiera en synkronisering med en konsekvenskontroll, som även kallas bara en konsekvenskontroll, på repliken. Under en konsekvenskontroll utför DPM en block-för-block-verifiering och reparerar repliken för att göra den konsekvent med datakällan.

Du kan schemalägga en daglig konsekvenskontroll för skyddsgrupper eller initiera en konsekvenskontroll manuellt.

DPM skapar en återställningspunkt för skyddsgruppens medlem med jämna mellanrum, vilket du kan konfigurera. En återställningspunkt är en version av informationen som data kan återställas från.

Synkroniseringsprocessen för programdata

För programdata spåras ändringar i volymblock som hör till programfiler med volymfiltret efter att repliken har skapats av DPM.

Hur ändringar överförs till DPM-servern beror på programmet och typen av synkronisering. Åtgärden som kallas synkronisering i DPM-administratörskonsolen är analog med en inkrementell säkerhetskopia och skapar en korrekt avbildning av programdata i kombination med repliken.

Under den typ av synkronisering som kallas snabb och fullständig säkerhetskopiering i DPM-administratörskonsoler skapas en fullständig VSS-ögonblicksbild (Volume Shadow Copy Service), men endast ändrade block överförs till DPM-servern.

Varje snabb och fullständig säkerhetskopiering skapar en återställningspunkt för programdata. Om programmet stöder inkrementell säkerhetskopiering skapar varje synkronisering även en återställningspunkt. Synkroniseringstypen som stöds av varje typ av programdata sammanfattas så här:

För skyddade Exchange-data överför synkroniseringen en inkrementell VSS-ögonblicksbild med Exchange VSS-skrivaren. Återställningspunkter skapas för varje synkronisring och snabb och fullständig säkerhetskopiering.

SQL Server databaser som loggas, levereras i skrivskyddat läge eller som använder den enkla återställningsmodellen stöder inte inkrementell säkerhetskopiering. Återställningspunkter skapas endas för varje snabb och fullständig säkerhetskopiering. För alla andra SQL Server-databaser överför synkroniseringen en säkerhetskopia av transaktionsloggen och återställningspunkter skapas för varje inkrementell synkronisering och varje snabb och fullständig säkerhetskopiering. Transaktionsloggen är ett seriellt register över alla transaktioner som har utförts mot databasen sedan transaktionsloggen säkerhetskopierades senast.

Windows SharePoint Services och Microsoft Virtual Server stöder inte inkrementell säkerhetskopiering. Återställningspunkter skapas endas för varje snabb och fullständig säkerhetskopiering.

Inkrementella synkroniseringar kräver mindre tid än att utföra en snabb och fullständig säkerhetskopiering. Den tid det tar att återställa data ökar dock när antalet synkroniseringar stiger. Det beror på att DPM måste återställa den senaste fullständiga säkerhetskopieringen och därefter återställa och tillämpa alla inkrementella synkroniseringar upp till den tidpunkt som valts för återställning.

För att ge snabbare återställningstid utför DPM regelbundet en fullständig snabbsäkerhetskopiering, en typ av synkronisering som uppdaterar repliken så att den innehåller de ändrade blocken.

Under den fullständiga snabbsäkerhetskopian tar DPM en ögonblicksbild av repliken innan repliken uppdateras med de ändrade blocken. För att aktivera mer frekventa mål för återställningspunkter och minska dataförlustfönstret utför DPM även inkrementella synkroniseringar under tiden mellan två fullständiga snabbsäkerhetskopieringar.

Precis som med skyddet av fildata genererar DPM en avisering som anger vilken server och vilka datakällor som påverkas om en replik blir inkonsekvent med datakällan. För att lösa problemet reparerar administratören repliken genom att initiera en synkronisering med konsekvenskontroll på repliken. Under en konsekvenskontroll utför DPM en block-för-block-verifiering och reparerar repliken för att göra den konsekvent med datakällan.

Du kan schemalägga en daglig konsekvenskontroll för skyddsgrupper eller initiera en konsekvenskontroll manuellt.

Skillnaden mellan fildata och programdata

Data som finns på en filserver och som måste skyddas som en flat fil räknas som fildata, till exempel Microsoft Office-filer, textfiler, batch-filer och så vidare.

Data som finns på en programserver och som kräver att DPM är medveten om programmet kvalificerar sig som programdata, till exempel Exchange-lagringsgrupper, SQL Server databaser, Windows SharePoint Services servergrupper och virtuella servrar.

Varje datakälla visas i DPM-administratörskonsolen enligt den typ av skydd som du kan välja för den datakällan. I guiden Skapa ny skyddsgrupp behandlas till exempel datakällorna på följande sätt när du expanderar en server som innehåller filer och även kör en virtuell server och en instans av en SQL Server:

Om du expanderar Alla resurser eller Alla volymer visar DPM resurserna och volymerna på den servern och skyddar alla datakällor som valts i någon av dessa noder som fildata.

Om du expanderar Alla SQL-servrar visar DPM instanserna av SQL Server på den servern och skyddar alla datakällor som valts i noden som programdata.

Om du expanderar Microsoft Virtual Server visar DPM värddatabasen och virtuella datorer på den servern och skyddar alla datakällor som valts i noden som programdata.

Bandbaserad skyddsprocess

När du använder kortsiktigt diskbaserat skydd och långsiktigt bandbaserat skydd kan DPM säkerhetskopiera data från replikvolymen till band så att det inte påverkar den skyddade datorn. När du bara använder bandbaserat skydd säkerhetskopierar DPM data direkt från den skyddade datorn till band.

DPM skyddar data på band genom en kombination av fullständiga och inkrementella säkerhetskopior från antingen den skyddade datakällan (för kortsiktigt skydd på band eller för långsiktigt skydd på band när DPM inte skyddar data på disken) eller från DPM-repliken (för långsiktigt skydd på band när kortsiktigt skydd finns på disken).

Anteckning

Om en fil öppnades när repliken senast synkroniserades kommer säkerhetskopian av den filen från repliken att hamna i ett kraschkonsekvent tillstånd. En fil som är i ett kraschkonsekvent tillstånd innehåller alla data i filen som fanns sparade på disken vid tidpunkten för den senaste synkroniseringen. Detta gäller endast säkerhetskopior för filsystem. Programsäkerhetskopiorna är alltid konsekventa med programmets tillstånd.

Information om specifika säkerhetskopieringstyper och scheman finns i Planera skyddsgrupper

Återställningsprocess

Vilken dataskyddsmetod som används, diskbaserad eller bandbaserad, har ingen betydelse för återställningen. Välj en återställningspunkt för data som du vill återställa, så återställer DPM data till den skyddade datorn.

DPM kan lagra maximalt 64 återställningspunkter för varje filmedlem i en skyddsgrupp. För programdatakällor kan DPM lagra upp till 448 fullständiga snabbsäkerhetskopior och upp till 96 inkrementella säkerhetskopior för varje fullständiga snabbsäkerhetskopia. När gränserna för lagringsutrymmet har uppnåtts och kvarhållningsintervallet för befintliga återställningspunkter inte har uppfyllts ännu misslyckas skyddsjobben.

Anteckning

Återställningspunkterna är begränsade till 64 av tjänsten Volume Shadow Copy (VSS) för att stödja återställning för slutanvändarna.

Processen för att skapa återställningspunkter skiljer sig mellan fildata och programdata. Detta beskrivs under Synkronisering av fildata och Synkronisering av programdata. DPM skapar återställningspunkter för fildata genom att ta en skuggkopia av repliken enligt ett schema som du konfigurerar. För programdata skapar varje synkronisering och fullständig snabbsäkerhetskopiering en återställningspunkt.

Följande bild visar hur varje skyddsgruppmedlem är associerad med en egen replikvolym och återställningspunktvolym.

Administratörer återställer data från tillgängliga återställningspunkter med hjälp av återställningsguiden i DPM-administratörskonsolen. När du väljer en datakälla och tidpunkt som du vill återställa från meddelas du i DPM om dessa data finns på band, om bandet är online eller offline och vilka band som krävs för att slutföra återställningen.

DPM ger administratörer möjlighet att göra det möjligt för användarna att utföra sina egna återställningar med hjälp av funktionen Tidigare versioner i Windows. Om du inte vill ge användarna den här funktionen kan du återställa data för stationära datorer med hjälp av återställningsguiden.

Skyddsprincip

DPM konfigurerar skyddsprincipen eller jobbschemat för varje skyddsgrupp baserat på de återställningsmål som du specificerar för skyddsgruppen. Exempel på återställningsmål:

Förlora högst 1 timmes produktionsdata

Ge mig ett kvarhållningsintervall på 30 dagar

Göra data tillgängliga för återställning i 7 år

Dina återställningsmål anger organisationens dataskyddskrav. I DPM definieras återställningsmålen av kvarhållningsintervall, dataförlusttolerans, återställningspunktsschema och– för databasprogram – schemat för fullständig snabb säkerhetskopiering.

Kvarhållningsintervallet är hur länge du behöver de säkerhetskopierade data som är tillgängliga. Behöver du exempelvis ha dagens data tillgängliga om en vecka? Om två veckor? Om ett år?

Dataförlusttolerans är den maximala mängden dataförlust, mätt i tid, som är acceptabel för affärskraven. Den avgör hur ofta DPM ska synkroniseras med den skyddade servern genom att samla in dataändringar från den skyddade servern. Du kan ändra synkroniseringsfrekvensen till ett intervall mellan 15 minuter och 24 timmar. Du kan även välja att bara synkronisera precis innan en återställningspunkt skapas, i stället för enligt ett angivet tidschema.

Schemat för återställningspunkt anger hur många återställningspunkter i den här skyddsgruppen som ska skapas. För filskydd väljer du de dagar och tider som du vill skapa återställningspunkter för. För dataskydd av program som stöder inkrementell säkerhetskopiering avgör synkroniseringsfrekvensen schemat för återställningspunkter. För dataskydd för program som inte stöder inkrementella säkerhetskopieringar avgör schemat för fullständig snabb säkerhetskopiering schemat för återställningspunkt.

Anteckning

När du skapar en skyddsgrupp identifierar DPM den typ av data som skyddas och erbjuder endast de skyddsalternativ som är tillgängliga för data.

Automatisk identifieringsprocess

Automatisk identifiering är en process som DPM utför dagligen för att identifiera nya eller borttagna datorer i nätverket. En gång per dag (du kan schemalägga tidpunkten) skickar DPM ett litet paket (mindre än 10 kB) till den närmsta domänkontrollanten. Domänkontrollanten svarar på LDAP-begäran (Lightweight Directory Access Protocol) med datorerna i domänen och DPM identifierar nya och borttagna datorer. Den nätverkstrafik som uppstår i samband med den automatiska identifieringen är minimal.

Automatisk identifiering identifierar inte nya och borttagna datorer i andra domäner. Om du vill installera en skyddsagent på en dator i en annan domän måste du identifiera datorn med dess fullständiga domännamn.

DPM-katalogstruktur

När du börjar skydda data med DPM ser du att installationssökvägen för DPM innehåller tre mappar i katalogen Volymer:

\Microsoft DPM\DPM\Volumes\DiffArea

\Microsoft DPM\DPM\Volumes\Replica

\Microsoft DPM\DPM\Volumes\ShadowCopy

Mappen DiffArea innehåller monterade skuggkopievolymer som lagrar återställningspunkterna för en datakälla.

Replikmappen innehåller monterade replikvolymer.

Mappen ShadowCopy innehåller lokala säkerhetskopior av DPM-databasen. Om du använder DPMBackup.exe för att skapa säkerhetskopierade skuggkopior av repliker för arkivet med säkerhetskopieringsprogram från tredje part, lagras även dessa kopior i mappen ShadowCopy.

DPM-telemetri

DPM samlar inte in telemetri. Om du skickar data till Azure skickas den information som behövs av Azure Backup till Microsoft. Den innehåller ingen PII.

DPM-telemetri

Anteckning

Gäller från DPM 2019 UR2.

Som standard skickar DPM diagnostik- och anslutningsdata till Microsoft. Microsoft använder dessa data för att tillhandahålla och förbättra kvalitet, säkerhet och integritet för Microsofts produkter och tjänster.

Administratörer kan inaktivera den här funktionen när som helst. Detaljerad information om insamlade data finns i Hantera telemetri i DPM.

Feedback

Kommer snart: Under hela 2024 kommer vi att fasa ut GitHub-problem som feedbackmekanism för innehåll och ersätta det med ett nytt feedbacksystem. Mer information finns i: https://aka.ms/ContentUserFeedback.

Skicka och visa feedback för