Skydda resurser med resurslås

Din chef nämnde nyligen att det har hänt att viktiga Azure-resurser har tagits bort av misstag. Eftersom deras Azure-miljö var oorganisering ledde goda avsikter att rensa onödiga resurser till oavsiktliga borttagningar av resurser som är viktiga för andra system. Du har hört talas om resurslås på Azure. Du säger till chefen att du tror att du kan hjälpa till att förhindra att den här typen av misstag görs i framtiden. Låt oss ta en titt på hur du skulle kunna lösa det här problemet med hjälp av resurslås.

Vad är resurslås?

Resurslås är en inställning som du kan använda för alla resurser för att blockera ändringar eller borttagning. Du kan ange resurslås till Antingen Ta bort eller Skrivskyddat. Borttagning tillåter alla åtgärder mot resursen, men blockerar möjligheten att ta bort den. Skrivskyddad tillåter endast läsaktivitet och blockerar ändringar och borttagning av resursen. Du kan använda resurslås för prenumerationer, resursgrupper och enskilda resurser. Resurslås ärvs när de tillämpas på högre nivåer.

Kommentar

Att använda skrivskyddad kan leda till oväntade resultat, eftersom vissa åtgärder som verkar som läsåtgärder faktiskt kräver ytterligare åtgärder. Om du till exempel anger Skrivskyddad för ett lagringskonto kan inga användare visa nycklarna. Åtgärden för att visa nycklar hanteras via en POST-begäran eftersom nycklarna som returneras är tillgängliga för skrivåtgärder.

När ett resurslås har tillämpats måste du först ta bort låset för att kunna utföra den aktiviteten. Genom att införa ytterligare ett steg innan du tillåter att åtgärden vidtas för resursen, hjälper det till att skydda resurser från oavsiktliga åtgärder och hjälper till att skydda dina administratörer från att göra något som de kanske inte tänker göra. Resurslås tillämpas oavsett RBAC-behörigheter. Även om du är resursägare måste du fortfarande ta bort låset innan du faktiskt kan utföra den blockerade aktiviteten.

Låt oss ta en titt på hur ett resurslås fungerar i praktiken.

Skapa ett resurslås

Vi har resursgruppen msftlearn-core-infrastructure-rg. Nu har du två virtuella nätverk och ett lagringskonto i det. Du anser att dessa resurser är viktiga delar av din Azure-miljö och vill se till att de inte tas bort av misstag. För att förhindra att resursgruppen och de resurser den innehåller tas bort lägger du till ett resurslås för resursgruppen.

Gå till Azure-portalen i en webbläsare, om du inte redan har gjort det. I sökrutan i det övre navigeringsfältet söker du efter msftlearn-core-infrastructure-rg och väljer resursgruppen.

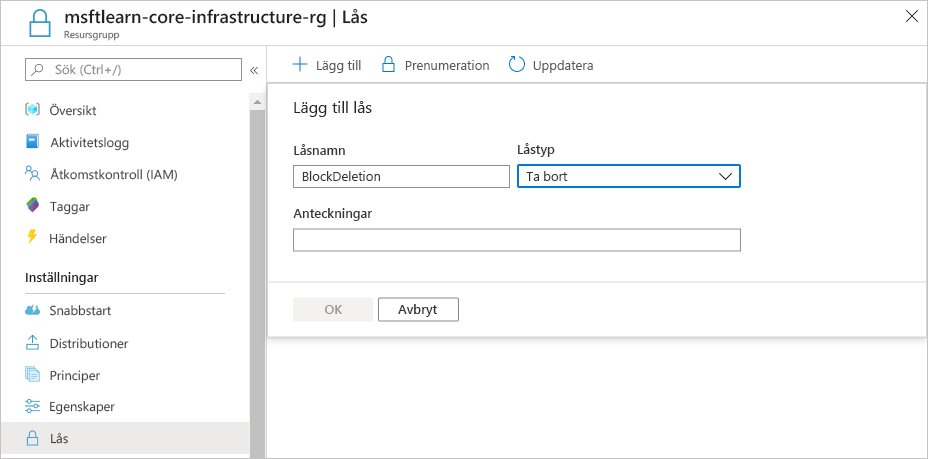

I avsnittet Inställningar på den vänstra menyn väljer du Lås. Nu kan du se att resursen för närvarande inte har några lås. Du kommer att lägga till ett.

Välj + Lägg till. Ge låset namnet

BlockDeletionoch välj låstypen Ta bort. Välj OK.

Nu har du tillämpat ett lås på resursgruppen som förhindrar att gruppen tas bort. Låset ärvs av alla resurser i resursgruppen. Du provar att ta bort ett av de virtuella nätverken och ser vad som händer.

Gå tillbaka till Översikt och välj msftlearn-vnet1.

Längst upp i fönstret Översikt för msftlearn-vnet1 väljer du Ta bort. Du får ett felmeddelande om att det finns ett lås på resursen som förhindrar att den tas bort.

I avsnittet Inställningar på den vänstra menyn väljer du Lås. msftlearn-vnet1 har ett lås som ärvs från resursgruppen.

Gå tillbaka till resursgruppen msftlearn-core-infrastructure-rg och gå till Lås. Du tar bort låset så att du kan rensa. Välj Ta bort i BlockDeletion-låset .

Använda resurslås i praktiken

Du har sett hur resurslås kan skydda mot oavsiktlig borttagning. För att ta bort det virtuella nätverket behövde du ta bort låset. Den här åtgärden säkerställer att det verkligen är din avsikt ta bort eller ändra den aktuella resursen.

Använd resurslås för att skydda viktiga delar i Azure som skulle ha stor inverkan på verksamheten om de togs bort eller ändrades. Några exempel är ExpressRoute-kretsar, virtuella nätverk, viktiga databaser och domänkontrollanter. Utvärdera dina resurser och tillämpa lås där du vill ha ett extra skyddslager mot oavsiktliga åtgärder.

Rensa resurserna

Nu ska vi ta bort resurserna vi skapade. Du måste ta bort resursgruppen som du har skapat, samt principtilldelningen och -definitionen.

Gå till Azure-portalen i en webbläsare.

I sökrutan i den översta menyraden söker du efter msftlearn-core-infrastructure-rg och väljer resursgruppen.

I fönstret Översikt väljer du Ta bort resursgrupp. Ange resursgruppen msftlearn-core-infrastructure-rg för att bekräfta och välj sedan Ta bort. Välj Ta bort igen för att bekräfta borttagningen.

Kommentar

Eftersom du har tagit bort de tilldelade resurserna med den resursgrupp som innehåller kommer det inte att finnas några tilldelningar kvar i den här principen. När du tilldelar en policy till en resurs kan du i vanliga fall ta bort tilldelningen utan att ta bort den underliggande resursen här. Det gör du genom att välja Tilldelningar, välja ellipsen (

...) för tilldelningen och välja Ta bort tilldelning.I sökrutan söker du efter Princip och väljer principtjänsten.

Välj Definitioner och sök efter principen du skapade: Framtvinga tagg på resurs.

...Välj för din definition och välj Ta bort definition. Välj Ja för att bekräfta raderingen.