Beskriva autentiseringsmetoder

En av huvudfunktionerna i en identitetsplattform är att verifiera eller autentisera autentiseringsuppgifter när en användare loggar in på en enhet, ett program eller en tjänst. Microsoft Entra ID erbjuder olika autentiseringsmetoder.

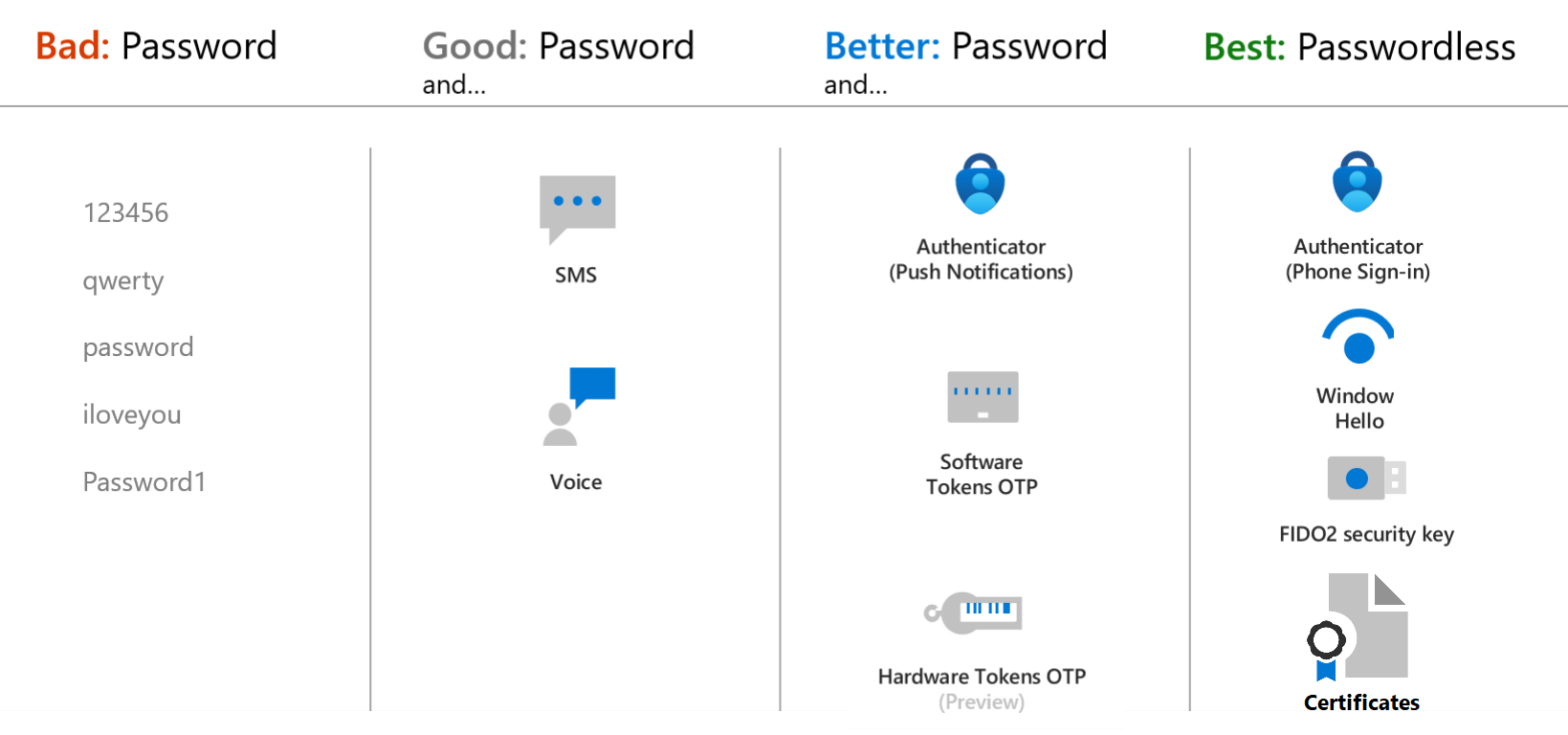

Lösenord

Lösenord är den vanligaste formen av autentisering, men de har många problem, särskilt om de används i enfaktorautentisering, där endast en form av autentisering används. Om de är lätta att komma ihåg är de lätta för en hackare att kompromissa. Starka lösenord som inte är lätta att hacka är svåra att komma ihåg och påverka användarproduktiviteten när de glöms bort.

Användningen av lösenord bör kompletteras eller ersättas med säkrare autentiseringsmetoder som är tillgängliga i Microsoft Entra-ID.

Telefon

Microsoft Entra-ID stöder två alternativ för telefonbaserad autentisering.

SMS-baserad autentisering. Kort meddelandetjänst (SMS) som används i sms för mobila enheter kan användas som en primär form av autentisering. Med SMS-baserad inloggning behöver användarna inte känna till ett användarnamn och lösenord för att få åtkomst till program och tjänster. Användaren anger i stället sitt registrerade mobiltelefonnummer, tar emot ett sms med en verifieringskod och anger det i inloggningsgränssnittet.

Användare kan också välja att verifiera sin identitet via SMS på en mobiltelefon, som en sekundär form av autentisering under självbetjäning av lösenordsåterställning (SSPR) eller Microsoft Entra multifaktorautentisering. Användare kan till exempel komplettera sitt lösenord med sms. Ett SMS skickas till mobiltelefonnumret som innehåller en verifieringskod. För att slutföra inloggningsprocessen anges den angivna verifieringskoden i inloggningsgränssnittet.

Röstsamtalsverifiering. Användare kan använda röstsamtal som en sekundär form av autentisering för att verifiera sin identitet, under självbetjäning av lösenordsåterställning (SSPR) eller Microsoft Entra multifaktorautentisering. Med verifiering av telefonsamtal görs ett automatiserat röstsamtal till det telefonnummer som registrerats av användaren. För att slutföra inloggningsprocessen uppmanas användaren att trycka på # på sin knappsats. Röstsamtal stöds inte som en primär form av autentisering i Microsoft Entra-ID.

ED

OATH (Öppen autentisering) är en öppen standard som anger hur tidsbaserade TOTP-koder (engångslösenord) genereras. Engångslösenordkoder kan användas för att autentisera en användare. OATH TOTP implementeras med antingen programvara eller maskinvara för att generera koderna.

Oath-token för programvara är vanligtvis program. Microsoft Entra ID genererar den hemliga nyckeln, eller startvärdet, som matas in i appen och används för att generera varje OTP.

OATH TOTP-maskinvarutoken (stöds i offentlig förhandsversion) är små maskinvaruenheter som ser ut som en nyckelbricka som visar en kod som uppdateras var 30:e eller 60:e sekund. OATH TOTP-maskinvarutoken levereras vanligtvis med en hemlig nyckel, eller seed, förprogrammerad i token. Dessa nycklar och annan information som är specifik för varje token måste vara indata i Microsoft Entra-ID och sedan aktiveras för användning av slutanvändare.

OATH-program- och maskinvarutoken stöds endast som sekundära former av autentisering i Microsoft Entra-ID för att verifiera en identitet under självbetjäning av lösenordsåterställning (SSPR) eller Microsoft Entra multifaktorautentisering.

Lösenordsfri autentisering

Slutmålet för många organisationer är att ta bort användningen av lösenord som en del av inloggningshändelser. När en användare loggar in med en lösenordslös metod tillhandahålls autentiseringsuppgifter med metoder som biometri med Windows Hello för företag eller en FIDO2-säkerhetsnyckel. Dessa autentiseringsmetoder kan inte enkelt dupliceras av en angripare.

Med Microsoft Entra-ID kan du autentisera internt med hjälp av lösenordslösa metoder för att förenkla inloggningen för användare och minska risken för attacker.

I följande video förklaras problemet med lösenord och varför lösenordslös autentisering är så viktigt.

Windows Hello för företag

Windows Hello för företag ersätter lösenord med stark tvåfaktorautentisering på enheter. Den här tvåfaktorautentiseringen är en kombination av en nyckel eller ett certifikat som är kopplat till en enhet och något som personen känner till (en PIN-kod) eller något som personen är (biometrisk). BÅDE PIN-kodsinmatning och biometrisk gest utlöser användningen av den privata nyckeln för att kryptografiskt signera data som skickas till identitetsprovidern. Identitetsprovidern verifierar användarens identitet och autentiserar användaren.

Windows Hello för företag hjälper till att skydda mot stöld av autentiseringsuppgifter, eftersom en angripare måste ha både enheten och den biometriska informationen eller PIN-koden, vilket gör det svårare att få åtkomst utan den anställdes vetskap.

Som en lösenordslös autentiseringsmetod fungerar Windows Hello för företag som en primär form av autentisering. Dessutom kan Windows Hello för företag användas som en sekundär form av autentisering för att verifiera en identitet under multifaktorautentisering.

FIDO2

Fast Identity Online (FIDO) är en öppen standard för lösenordsfri autentisering. MED FIDO kan användare och organisationer använda standarden för att logga in på sina resurser med hjälp av en extern säkerhetsnyckel eller en plattformsnyckel som är inbyggd i en enhet, vilket eliminerar behovet av ett användarnamn och lösenord.

FIDO2 är den senaste standarden som innehåller webbautentiseringsstandarden (WebAuthn) och stöds av Microsoft Entra ID. FIDO2-säkerhetsnycklar är en oförstörbar standardbaserad lösenordsfri autentiseringsmetod som kan komma i vilken formfaktor som helst. Dessa FIDO2-säkerhetsnycklar är vanligtvis USB-enheter, men kan också vara NFC-baserade enheter (Bluetooth eller Near Field Communication), som används för trådlös kortdistansöverföring. Med en maskinvaruenhet som hanterar autentiseringen ökar säkerheten för ett konto eftersom det inte finns något lösenord som kan exponeras eller gissas.

Med FIDO2-säkerhetsnycklar kan användare logga in på Microsoft Entra-ID eller Microsoft Entra hybridanslutna Windows 10-enheter och få enkel inloggning till sina molnresurser och lokala resurser. Användare kan också logga in på webbläsare som stöds. FIDO2-säkerhetsnycklar är ett bra alternativ för företag som är mycket säkerhetskänsliga eller har scenarier eller anställda som inte vill eller kan använda sin telefon som en andra faktor.

Som en lösenordslös autentiseringsmetod fungerar FIDO2 som en primär form av autentisering. Dessutom kan FIDO2 användas som en sekundär form av autentisering för att verifiera en identitet under multifaktorautentisering.

Microsoft Authenticator-appen

Som en lösenordslös autentiseringsmetod kan Microsoft Authenticator-appen användas som en primär form av autentisering för att logga in på alla Microsoft Entra-konton eller som ett ytterligare verifieringsalternativ under självbetjäning av lösenordsåterställning (SSPR) eller Microsoft Entra multifaktorautentiseringshändelser.

Om du vill använda Microsoft Authenticator måste en användare ladda ned telefonappen från Microsoft Store och registrera sitt konto. Microsoft Authenticator är tillgängligt för Android och iOS.

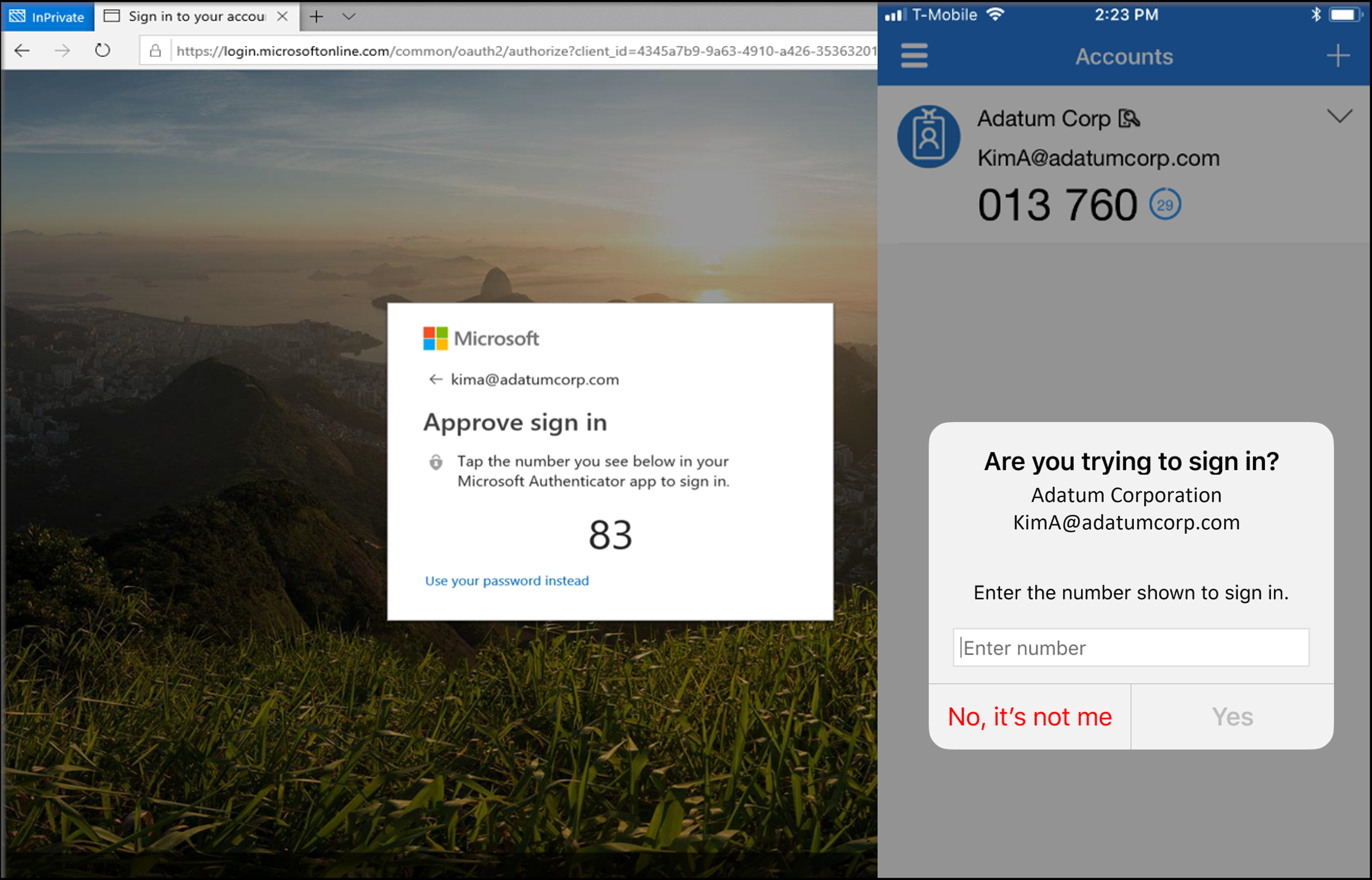

Med lösenordslös inloggning omvandlar Authenticator-appen alla iOS- eller Android-telefoner till en stark, lösenordslös autentiseringsuppgift. För att logga in på sitt Microsoft Entra-konto anger en användare sitt användarnamn, matchar ett nummer som visas på skärmen med det på telefonen och använder sedan deras biometriska kod eller PIN-kod för att bekräfta.

När en användare väljer Authenticator som sekundär autentiseringsform skickas ett meddelande till telefonen eller surfplattan för att verifiera deras identitet. Om meddelandet är legitimt väljer användaren Godkänn, annars väljer de Neka.

Authenticator-appen kan också användas som en programvarutoken för att generera en OATH-verifieringskod. När du har angett ditt användarnamn och lösenord anger du koden som tillhandahålls av Authenticator-appen i inloggningsgränssnittet. OATH-verifieringskoden ger en andra form av autentisering för SSPR eller MFA.

Certifikatbaserad autentisering

Med Microsoft Entra-identitetscertifikatbaserad autentisering (CBA) kan kunder tillåta eller kräva att användare autentiserar direkt med X.509-certifikat mot sin Microsoft Entra-identitet för program och webbläsarinloggning. CBA stöds endast som en primär form av lösenordslös autentisering.

X.509-certifikat, som ingår i den offentliga nyckelinfrastrukturen (PKI), är digitalt signerade dokument som binder en identitet (en individ, organisation, webbplats) till dess offentliga nyckel. Mer information finns i Beskriva begreppen kryptografi.

Primär och sekundär autentisering

Vissa autentiseringsmetoder kan användas som den primära faktorn när du loggar in på ett program eller en enhet. Andra autentiseringsmetoder är endast tillgängliga som en sekundär faktor när du använder Microsoft Entra multifaktorautentisering eller SSPR. Informationen framhävs i texten som beskriver varje autentiseringsmetod, men följande tabell sammanfattar när en autentiseringsmetod kan användas under en inloggningshändelse.