Implementera programkontroller

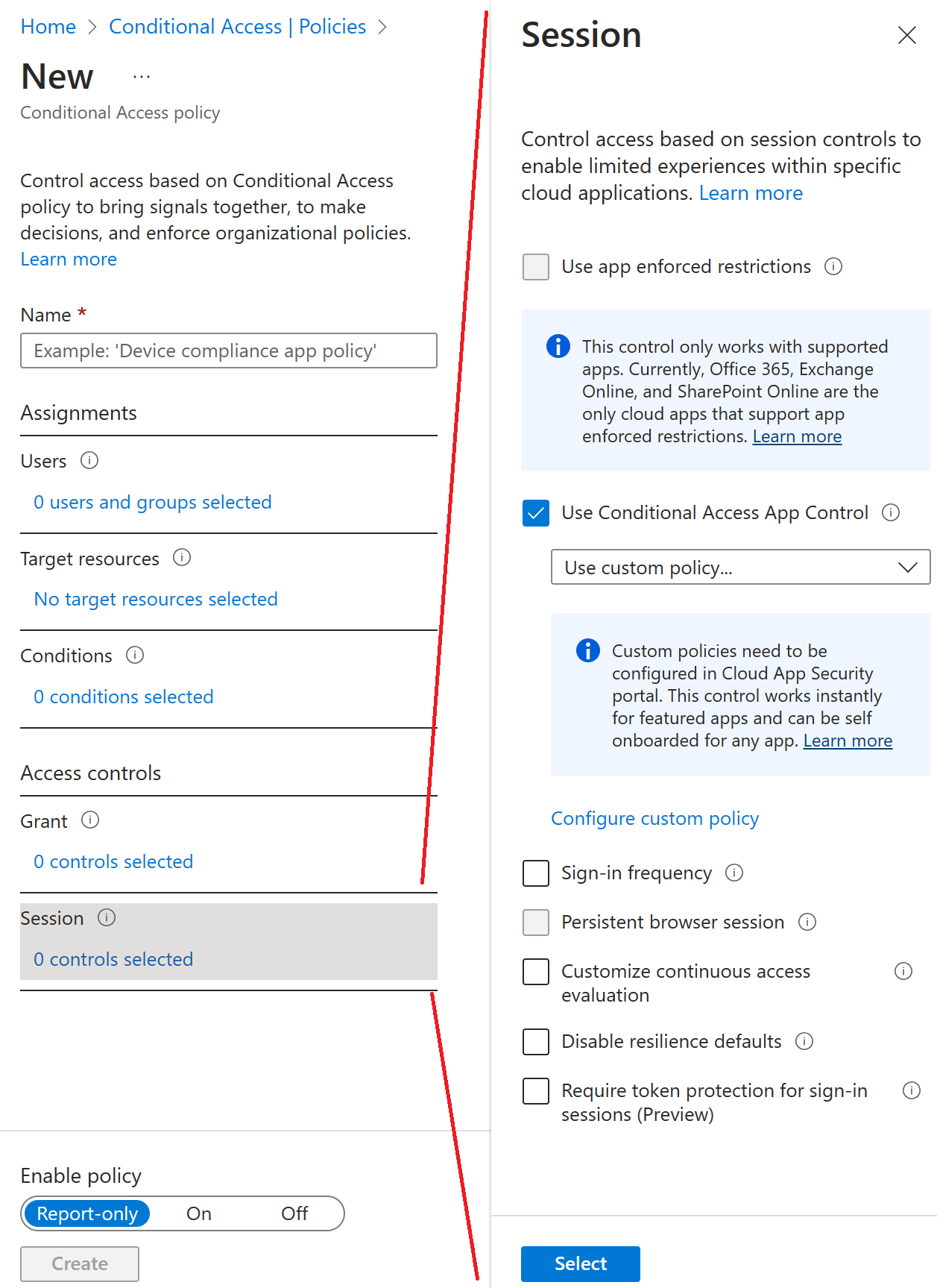

Med appkontrollen för villkorsstyrd åtkomst kan användarappens åtkomst och sessioner övervakas och kontrolleras i realtid baserat på åtkomst- och sessionsprinciper. Åtkomst- och sessionsprinciper används i portalen Microsoft Defender för molnet Apps för att ytterligare förfina filter och ange åtgärder som ska vidtas för en användare.

Appkontroll för villkorsstyrd åtkomst

Appkontroll för villkorsstyrd åtkomst använder en omvänd proxyarkitektur och är unikt integrerad med Villkorsstyrd åtkomst i Microsoft Entra. Med villkorsstyrd åtkomst i Microsoft Entra kan du framtvinga åtkomstkontroller i organisationens appar baserat på vissa villkor. Villkoren definierar vem (användare eller grupp av användare) och vilka (vilka molnappar) och var (vilka platser och nätverk) en princip för villkorsstyrd åtkomst tillämpas på. När du har fastställt villkoren kan du dirigera användare till Microsoft Defender för molnet appar där du kan skydda data med appkontroll för villkorsstyrd åtkomst genom att använda åtkomst- och sessionskontroller.

Med åtkomst- och sessionsprinciperna kan du:

- Förhindra dataexfiltrering: Du kan blockera nedladdning, klipp ut, kopiera och skriva ut känsliga dokument på till exempel ohanterade enheter.

- Skydda vid nedladdning: I stället för att blockera nedladdningen av känsliga dokument kan du kräva att dokument etiketteras och skyddas med Azure Information Protection. Den här åtgärden säkerställer att dokumentet skyddas och att användaråtkomsten begränsas i en potentiellt riskfylld session.

- Förhindra uppladdning av omärkta filer: Innan en känslig fil laddas upp, distribueras och används av andra är det viktigt att se till att filen har rätt etikett och skydd. Du kan se till att omärkta filer med känsligt innehåll blockeras från att laddas upp tills användaren klassificerar innehållet.

- Övervaka användarsessioner för efterlevnad: Riskfyllda användare övervakas när de loggar in på appar och deras åtgärder loggas inifrån sessionen. Du kan undersöka och analysera användarbeteende för att förstå var och under vilka villkor sessionsprinciper ska tillämpas i framtiden.

- Blockera åtkomst: Du kan i detalj blockera åtkomst för specifika appar och användare beroende på flera riskfaktorer. Du kan till exempel blockera dem om de använder klientcertifikat som en form av enhetshantering.

- Blockera anpassade aktiviteter: Vissa appar har unika scenarier som medför risker, till exempel att skicka meddelanden med känsligt innehåll i appar som Microsoft Teams eller Slack. I den här typen av scenarier kan du skanna meddelanden efter känsligt innehåll och blockera dem i realtid.

Anvisningar: Kräv appskyddsprincip och en godkänd klientapp för åtkomst till molnappar med villkorsstyrd åtkomst

Människor använder regelbundet sina mobila enheter för både personliga uppgifter och arbetsuppgifter. Samtidigt som personalen kan vara produktiv vill organisationer också förhindra dataförlust från potentiellt osäkra program. Med villkorlig åtkomst kan organisationer begränsa åtkomsten till godkända (moderna autentiseringskompatibla) klientappar.

I det här avsnittet beskrivs två scenarier för att konfigurera principer för villkorsstyrd åtkomst för resurser som Microsoft 365, Exchange Online och SharePoint Online.

Kommentar

För att kräva godkända klientappar för iOS- och Android-enheter måste dessa enheter först registreras i Microsoft Entra-ID.

Scenario 1: Microsoft 365-appar kräver en godkänd klientapp

I det här scenariot har Contoso beslutat att användare som använder mobila enheter kan komma åt alla Microsoft 365-tjänster så länge de använder godkända klientappar som Outlook Mobile, OneDrive och Microsoft Teams. Alla deras användare loggar redan in med Microsoft Entra-autentiseringsuppgifter och har licenser tilldelade till dem som inkluderar Microsoft Entra ID Premium P1 eller P2 och Microsoft Intune.

Organisationer måste utföra följande tre steg för att kräva användning av en godkänd klientapp på mobila enheter.

Steg 1: Princip för Android- och iOS-baserade moderna autentiseringsklienter som kräver användning av ett godkänt klientprogram vid åtkomst till Exchange Online.

Logga in på administrationscentret för Microsoft Entra som säkerhetsadministratör eller administratör för villkorsstyrd åtkomst.

Bläddra till Identitet, sedan Skydd och sedan Villkorlig åtkomst.

Välj +Skapa ny princip.

Ge principen ett namn. Vi rekommenderar att organisationer skapar en meningsfull standard för namnen på sina principer.

Under Tilldelningar väljer du Användare och grupper.

- Under Inkludera väljer du Alla användare eller specifika användare och grupper som du vill tillämpa den här principen på.

- Välj Klar.

Under Molnappar eller åtgärder, välj Inkludera och Office 365.

Under Villkor väljer du Enhetsplattformar.

- Ställ in Konfigurera på Ja.

- Inkludera Android och iOS.

Under Villkor väljer du Klientappar (förhandsversion).

Ställ in Konfigurera på Ja.

Välj Mobilappar och skrivbordsklienter och Moderna autentiseringsklienter.

Under Åtkomstkontroller, välj Beviljning, Bevilja åtkomst, Kräv godkänd klientapp och Välj.

Bekräfta inställningarna och ange Aktivera princip till På.

Välj Skapa för att skapa och aktivera principen.

Steg 2: Konfigurera en princip för villkorsstyrd åtkomst i Microsoft Entra för Exchange Online med ActiveSync (EAS).

Bläddra till Identitet, sedan Skydd och sedan Villkorlig åtkomst.

Välj +Skapa ny princip.

Ge principen ett namn. Vi rekommenderar att organisationer skapar en meningsfull standard för namnen på sina principer.

Under Tilldelningar väljer du Användare och grupper.

- Under Inkludera väljer du Alla användare eller specifika användare och grupper som du vill tillämpa den här principen på.

- Välj Klar.

Under Molnappar eller åtgärder, och sedan Inkludera, välj Office 365 Exchange Online.

Under förhållanden:

Klientappar (förhandsversion):

- Ställ in Konfigurera på Ja.

- Välj Mobilappar och skrivbordsklienter och Exchange ActiveSync-klienter.

Under Åtkomstkontroller, välj Beviljning, Bevilja åtkomst, Kräv godkänd klientapp och Välj.

Bekräfta inställningarna och ange Aktivera princip till På.

Välj Skapa för att skapa och aktivera principen.

Steg 3: Konfigurera Intune-appskyddsprincip för iOS- och Android-klientprogram.

Läs artikeln Så här skapar och tilldelar du appskyddsprinciper för steg för att skapa appskyddsprinciper för Android och iOS.

Scenario 2: Exchange Online och SharePoint Online kräver en godkänd klientapp

I det här scenariot har Contoso beslutat att användarna bara kan komma åt e-post och SharePoint-data på mobila enheter så länge de använder en godkänd klientapp som Outlook Mobile. Alla deras användare loggar redan in med Microsoft Entra-autentiseringsuppgifter och har licenser tilldelade till dem som inkluderar Microsoft Entra ID Premium P1 eller P2 och Microsoft Intune.

Organisationer måste utföra följande tre steg för att kräva användning av en godkänd klientapp på mobila enheter och Exchange ActiveSync-klienter.

Steg 1: Princip för Android- och iOS-baserade moderna autentiseringsklienter som kräver användning av ett godkänt klientprogram vid åtkomst till Exchange Online och SharePoint Online.

Logga in på administrationscentret för Microsoft Entra som säkerhetsadministratör eller administratör för villkorsstyrd åtkomst.

Bläddra till Identitet, sedan Skydd och sedan Villkorlig åtkomst.

Välj Ny princip.

Ge principen ett namn. Vi rekommenderar att organisationer skapar en meningsfull standard för namnen på sina principer.

Under Tilldelningar väljer du Användare och grupper.

- Under Inkludera väljer du Alla användare eller specifika användare och grupper som du vill tillämpa den här principen på.

- Välj Klar.

Välj under Molnappar eller åtgärder, sedan Inkludera, Office 365 Exchange Online och Office 365 SharePoint Online.

Under Villkor väljer du Enhetsplattformar.

- Ställ in Konfigurera på Ja.

- Inkludera Android och iOS.

Under Villkor väljer du Klientappar (förhandsversion).

- Ställ in Konfigurera på Ja.

- Välj Mobilappar och skrivbordsklienter och Moderna autentiseringsklienter.

Under Åtkomstkontroller, välj Beviljning, Bevilja åtkomst, Kräv godkänd klientapp och Välj.

Bekräfta inställningarna och ange Aktivera princip till På.

Välj Skapa för att skapa och aktivera principen.

Steg 2: Princip för Exchange ActiveSync-klienter som kräver användning av en godkänd klientapp.

Bläddra till Identitet, sedan Skydd och sedan Villkorlig åtkomst.

Välj Ny princip.

Ge principen ett namn. Vi rekommenderar att organisationer skapar en meningsfull standard för namnen på sina principer.

Under Tilldelningar väljer du Användare och grupper.

- Under Inkludera väljer du Alla användare eller specifika användare och grupper som du vill tillämpa den här principen på.

- Välj Klar.

Under Molnappar eller åtgärder, och sedan Inkludera, välj Office 365 Exchange Online.

Under förhållanden:

Klientappar (förhandsversion):

- Ställ in Konfigurera på Ja.

- Välj Mobilappar och skrivbordsklienter och Exchange ActiveSync-klienter.

Under Åtkomstkontroller, välj Beviljning, Bevilja åtkomst, Kräv godkänd klientapp och Välj.

Bekräfta inställningarna och ange Aktivera princip till På.

Välj Skapa för att skapa och aktivera principen.

Steg 3: Konfigurera Intune-appskyddsprincip för iOS- och Android-klientprogram.

Läs artikeln Så här skapar och tilldelar du appskyddsprinciper för steg för att skapa appskyddsprinciper för Android och iOS.

översikt över Appskydd principer

Skyddspolicyer för att (APP) är regler som säkerställer att organisationens data förblir säkra eller finns i en hanterad app. En policy kan vara en regel som framtvingas när användaren försöker komma åt eller flytta "företagsdata", eller en uppsättning åtgärder som är förbjudna eller övervakade när användaren är inne i appen. En hanterad app har appskyddsprinciper som tillämpas på den och den kan hanteras av Intune.

Med mam-appskyddsprinciper (Mobile Application Management) kan du hantera och skydda organisationens data i ett program. Med MAM utan registrering (MAM-WE) kan en arbets- eller skolrelaterad app som innehåller känsliga data hanteras på nästan alla enheter, inklusive personliga enheter i BYOD-scenarier ( bring-your-own-device ). Många produktivitetsappar, till exempel Microsoft Office-appen s, kan hanteras av Intune MAM.

Så här kan du skydda appdata

Dina anställda använder mobila enheter för både personliga uppgifter och arbetsuppgifter. Samtidigt som du ser till att dina anställda kan vara produktiva vill du förhindra dataförlust – avsiktligt och oavsiktligt. Du vill också skydda företagsdata som nås från enheter som du inte hanterar.

Du kan använda Intune-appskyddsprinciper oberoende av alla lösningar för hantering av mobila enheter (MDM). Detta oberoende hjälper dig att skydda företagets data med eller utan att registrera enheter i en enhetshanteringslösning. Genom att implementera principer på appnivå kan du begränsa åtkomsten till företagsresurser och hålla data inom IT-avdelningens ansvarsområde.

Appskydd principer på enheter

Appskydd principer kan konfigureras för appar som körs på enheter som är:

Registrerad i Microsoft Intune: Dessa enheter är vanligtvis företagsägda.

Registrerad i en MDM-lösning från tredje part: Dessa enheter är vanligtvis företagsägda.

Kommentar

Hanteringsprinciper för mobilappar ska inte användas med hantering av mobilappar från tredje part eller säkra containerlösningar.

Har inte registrerats i någon lösning för hantering av mobila enheter: Dessa enheter är vanligtvis personalägda enheter som inte hanteras eller registreras i Intune eller andra MDM-lösningar.

Viktigt!

Du kan skapa hanteringsprinciper för mobilappar för Office-mobilappar som ansluter till Microsoft 365-tjänster. Du kan också skydda åtkomsten till lokala Exchange-postlådor genom att skapa Intune-appskyddsprinciper för Outlook för iOS/iPadOS och Android aktiverat med modern hybridautentisering. Innan du använder den här funktionen måste du uppfylla kraven för Outlook för iOS/iPadOS och Android. Appskydd principer stöds inte för andra appar som ansluter till lokala Exchange- eller SharePoint-tjänster.

Fördelar med att använda appskyddsprinciper

De viktiga fördelarna med att använda appskyddsprinciper är följande:

Skydda företagets data på appnivå. Eftersom hantering av mobilappar inte kräver enhetshantering kan du skydda företagsdata på både hanterade och ohanterade enheter. Hanteringen är centrerad på användaridentiteten, vilket tar bort kravet på enhetshantering.

Slutanvändarens produktivitet påverkas inte och principer tillämpas inte när du använder appen i en personlig kontext. Principerna tillämpas endast i en arbetskontext, vilket ger dig möjlighet att skydda företagets data utan att röra personliga data.

Appskydd principer säkerställer att appnivåskydden är på plats. Du kan till exempel:

- Kräv en PIN-kod för att öppna en app i en arbetskontext.

- Kontrollera hur data delas mellan appar.

- Förhindra att företagsdata från appar sparas till en personlig lagringsplats.

MDM ser utöver MAM till att enheten är skyddad. Du kan till exempel kräva en PIN-kod för att komma åt enheten, eller så kan du distribuera hanterade appar till enheten. Du kan också distribuera appar till enheter via din MDM-lösning för att ge dig mer kontroll över apphantering.

Det finns ytterligare fördelar med att använda MDM med appskyddsprinciper, och företag kan använda appskyddsprinciper med och utan MDM samtidigt. Tänk dig till exempel en anställd som använder en telefon som utfärdats av företaget, samt deras personliga surfplatta. Företagstelefonen är registrerad i MDM och skyddas av appskyddsprinciper, medan den personliga enheten endast skyddas av appskyddsprinciper.

Om du tillämpar en MAM-princip på användaren utan att ange enhetstillståndet får användaren MAM-principen på både BYOD-enheten och den Intune-hanterade enheten. Du kan också tillämpa en MAM-princip baserat på det hanterade tillståndet. Så när du skapar en appskyddsprincip bredvid Mål för alla apptyper väljer du Nej. Gör sedan något av följande:

- Tillämpa en mindre strikt MAM-princip på Intune-hanterade enheter och tillämpa en mer restriktiv MAM-princip på icke MDM-registrerade enheter.

- Tillämpa endast en MAM-princip på oregistrerade enheter.