Implementera sessionshantering och utvärdering av kontinuerlig åtkomst

I komplexa distributioner kan organisationer behöva begränsa autentiseringssessioner. Några scenarier kan vara:

- Resursåtkomst från en ohanterad eller delad enhet.

- Åtkomst till känslig information från ett externt nätverk.

- Användare med hög prioritet eller chef.

- Viktiga affärsprogram.

Med kontroller för villkorsstyrd åtkomst kan du skapa principer som riktar sig mot specifika användningsfall i din organisation utan att påverka alla användare.

Innan vi går in på information om hur du konfigurerar principen ska vi undersöka standardkonfigurationen.

Användarinloggningsfrekvens

Inloggningsfrekvensen definierar tidsperioden innan en användare uppmanas att logga in igen vid försök att komma åt en resurs.

Microsoft Entra ID-standardkonfigurationen för användarinloggningsfrekvens är ett rullande fönster på 90 dagar. Att be användarna om autentiseringsuppgifter verkar ofta vara en förnuftig sak att göra, men det kan slå tillbaka: Användare som har tränats att ange sina autentiseringsuppgifter utan att tänka kan oavsiktligt tillhandahålla dem till en skadlig fråga om autentiseringsuppgifter.

Det kan låta alarmerande att inte be en användare att logga in igen. I själva verket återkallar alla överträdelser av IT-principer sessionen. Några exempel är en lösenordsändring, en inkompatibel enhet eller ett inaktiverat konto. Du kan också uttryckligen återkalla användarnas sessioner med hjälp av PowerShell. Standardkonfigurationen för Microsoft Entra-ID handlar om att "be inte användarna att ange sina autentiseringsuppgifter om säkerhetsstatusen för deras sessioner inte har ändrats".

Inställningen för inloggningsfrekvens fungerar med appar som har implementerat OAUTH2- eller OIDC-protokoll enligt standarderna. De flesta appar för Windows, Mac och mobilt, inklusive följande webbprogram, följer inställningen.

- Word, Excel, PowerPoint Online

- OneNote Online

- Office.com

- Administrationsportalen för Microsoft 365

- Exchange Online

- SharePoint och OneDrive

- Teams webbklient

- Dynamics CRM Online

- Azure Portal

Inställningen för inloggningsfrekvens fungerar även med SAML-program, så länge de inte släpper sina egna cookies och omdirigeras tillbaka till Microsoft Entra-ID för autentisering regelbundet.

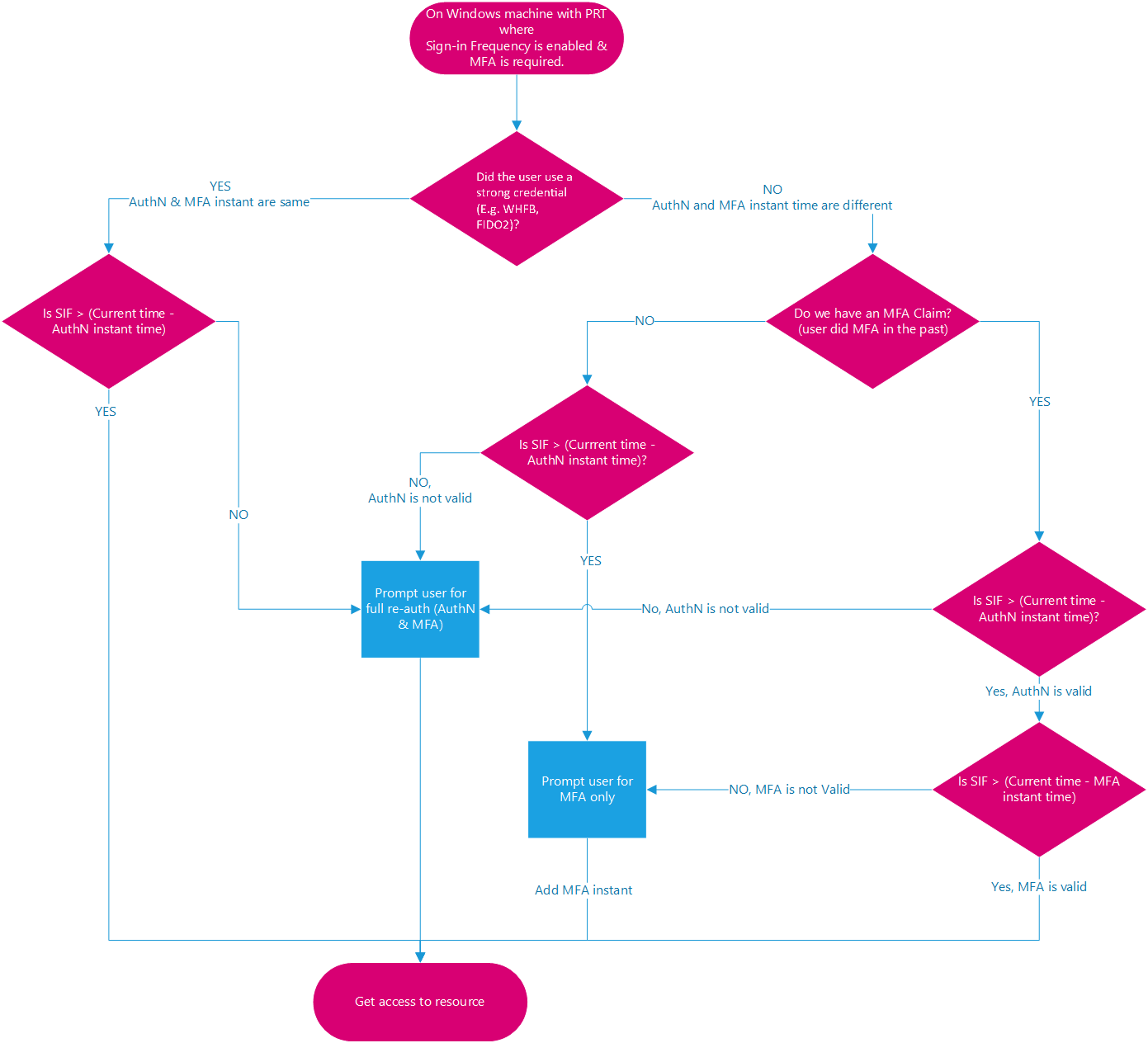

Användarinloggningsfrekvens och multifaktorautentisering

Inloggningsfrekvensen tillämpades tidigare endast på den första faktorautentiseringen på enheter som var Microsoft Entra-anslutna, Hybrid Microsoft Entra-anslutna och Microsoft Entra-registrerade. Det fanns inget enkelt sätt för våra kunder att åter framtvinga multifaktorautentisering (MFA) på dessa enheter. Baserat på kundfeedback gäller inloggningsfrekvensen även för MFA.

Användarinloggningsfrekvens och enhetsidentiteter

Om du har Microsoft Entra-anslutna, Hybrid Microsoft Entra-anslutna eller Microsoft Entra-registrerade enheter, när en användare låser upp sin enhet eller loggar in interaktivt, uppfyller även den här händelsen principen för inloggningsfrekvens. I följande två exempel anges användarinloggningsfrekvensen till en timme:

Exempel 1:

- Klockan 00:00 loggar en användare in på sin Windows 10 Microsoft Entra-anslutna enhet och börjar arbeta med ett dokument som lagras på SharePoint Online.

- Användaren fortsätter att arbeta med samma dokument på sin enhet i en timme.

- Klockan 01:00 uppmanas användaren att logga in igen baserat på kravet på inloggningsfrekvens i principen för villkorsstyrd åtkomst som konfigurerats av administratören.

Exempel 2:

- Klockan 00:00 loggar en användare in på sin Windows 10 Microsoft Entra-anslutna enhet och börjar arbeta med ett dokument som lagras på SharePoint Online.

- Klockan 00:30 går användaren upp och tar en paus och låser sin enhet.

- Klockan 00:45 returnerar användaren från sin paus och låser upp enheten.

- Klockan 01:45 uppmanas användaren att logga in igen baserat på kravet på inloggningsfrekvens i principen för villkorsstyrd åtkomst som konfigurerats av administratören sedan den senaste inloggningen inträffade kl. 00:45.

Beständighet för webbläsarsessioner

Med en beständig webbläsarsession kan användarna förbli inloggade efter att ha stängt och öppnat webbläsarfönstret igen. Standardvärdet för Microsoft Entra-ID:t för webbläsarsessionens beständighet gör att användare på personliga enheter kan välja om de vill spara sessionen genom att visa "Håll dig inloggad?" fråga efter lyckad autentisering.

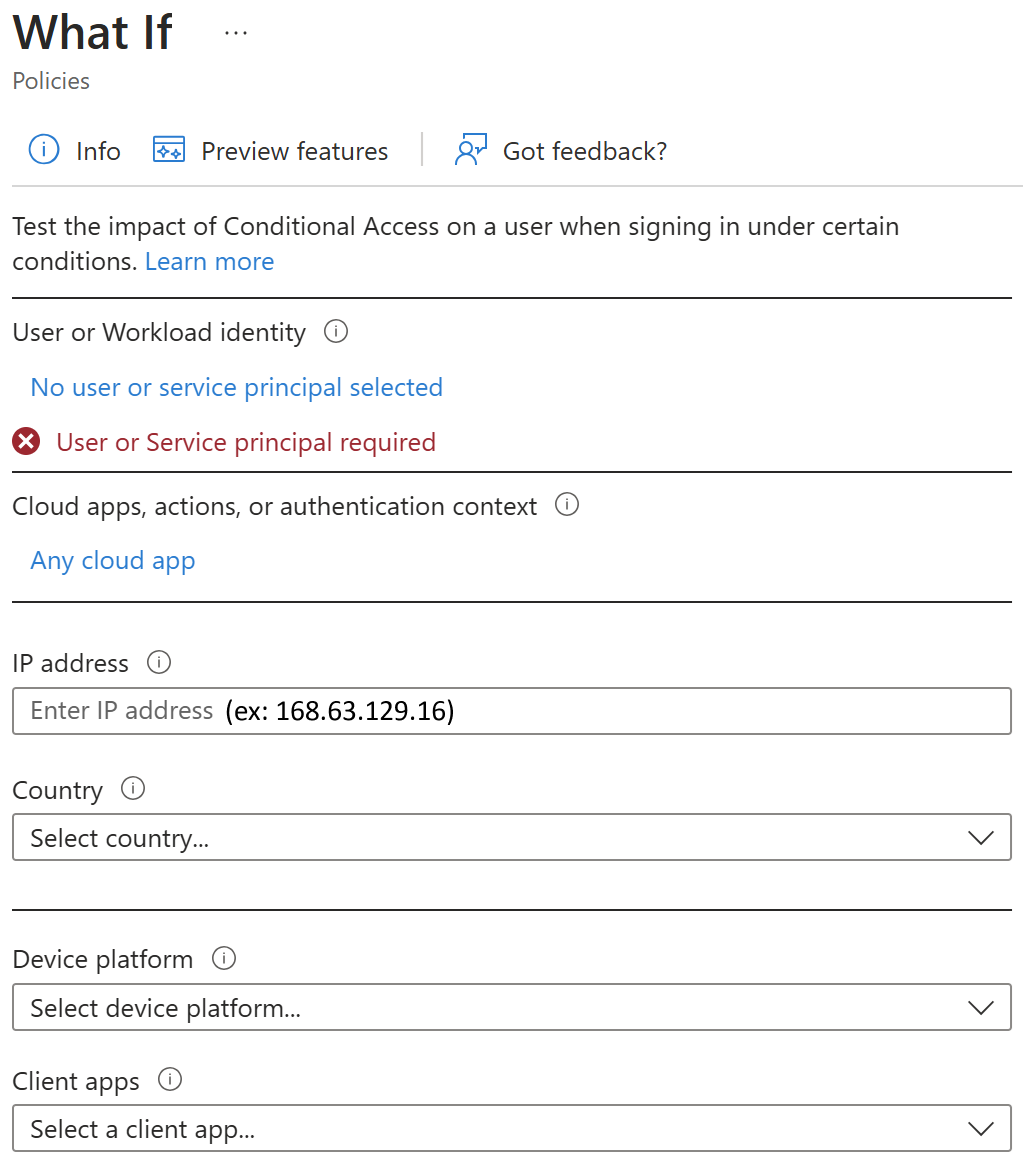

Validering

Använd what-if-verktyget för att simulera en inloggning från användaren till målprogrammet och andra villkor baserat på hur du konfigurerade principen. Autentiseringssessionens hanteringskontroller visas i resultatet av verktyget.

Policydistribution

För att säkerställa att principen fungerar som förväntat rekommenderar vi att du testar den innan den distribueras till produktion. Använd helst en testklient för att kontrollera om den nya principen fungerar som den ska.

Utvärdering av kontinuerlig åtkomst (CAE)

Förfallodatum och uppdatering av token är en standardmekanism i branschen. När ett klientprogram som Outlook ansluter till en tjänst som Exchange Online, auktoriseras API-begäranden med hjälp av OAuth 2.0-åtkomsttoken. Som standard är åtkomsttoken giltiga i en timme, när de upphör att gälla omdirigeras klienten till Microsoft Entra-ID för att uppdatera dem. Den uppdateringsperioden ger en möjlighet att omvärdera principer för användaråtkomst. Vi kan till exempel välja att inte uppdatera token på grund av en princip för villkorsstyrd åtkomst eller för att användaren har inaktiverats i katalogen.

Det finns dock en fördröjning mellan när villkoren ändras för en användare och när principändringar tillämpas. Ett snabbt svar på principöverträdelser eller säkerhetsproblem kräver verkligen en "konversation" mellan tokenutfärdaren och den förlitande parten (den upplysta appen). Den här dubbelriktade konversationen ger oss två viktiga funktioner. Den förlitande parten kan se när egenskaper ändras, till exempel nätverksplats, och berätta för tokenutfärdaren. Det ger också tokenutfärdaren ett sätt att meddela den part som förlitar sig på att sluta respektera tokens för en viss användare på grund av kontokompromettering, inaktivering eller andra problem. Mekanismen för den här konversationen är kontinuerlig åtkomstutvärdering (CAE).

Fördelar

Det finns flera viktiga fördelar med kontinuerlig åtkomstutvärdering.

- Användarens uppsägning eller lösenordsändring/återställning: Återkallning av användarsession tillämpas nästan i realtid.

- Ändring av nätverksplats: Platsprinciper för villkorsstyrd åtkomst tillämpas nästan i realtid.

- Tokenexport till en dator utanför ett betrott nätverk kan förhindras med platsprinciper för villkorsstyrd åtkomst.

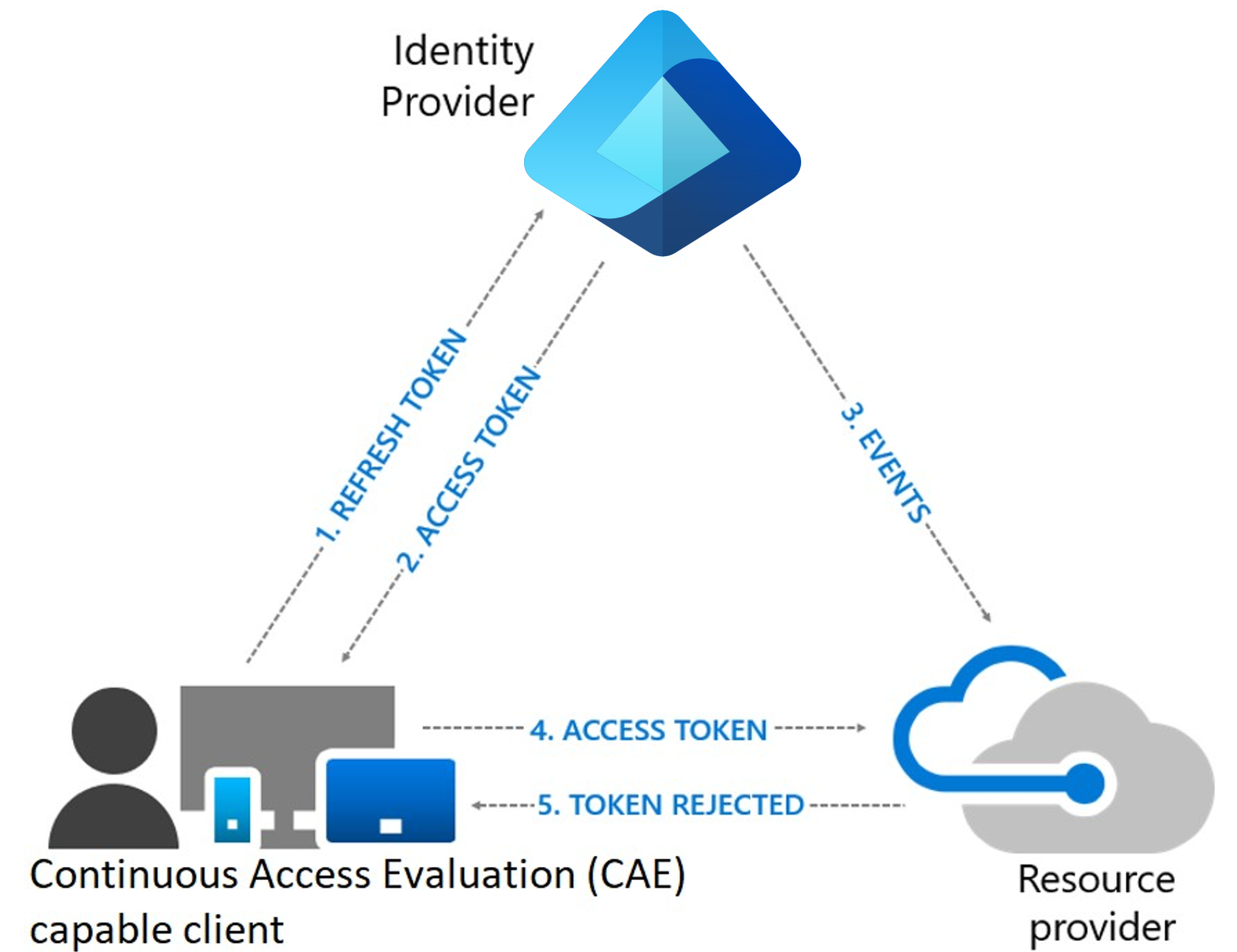

Processflöde för utvärdering och återkallande

- En CAE-kompatibel klient (Continuous Access Evaluation) presenterar autentiseringsuppgifter eller en uppdateringstoken till Microsoft Entra-ID och ber om en åtkomsttoken för någon resurs.

- En åtkomsttoken returneras tillsammans med andra artefakter till klienten.

- En administratör återkallar uttryckligen alla uppdateringstoken för användaren. En återkallningshändelse skickas till resursprovidern från Microsoft Entra-ID.

- En åtkomsttoken visas för resursprovidern. Resursprovidern utvärderar tokens giltighet och kontrollerar om det finns någon återkallningshändelse för användaren. Resursprovidern använder den här informationen för att besluta att bevilja åtkomst till resursen eller inte.

- När det gäller diagrammet nekar resursprovidern åtkomst och skickar en 401+ anspråksutmaning tillbaka till klienten.

- Den CAE-kompatibla klienten förstår 401+ anspråksutmaningen. Den kringgår cacheminnena och går tillbaka till steg 1 och skickar sin uppdateringstoken tillsammans med anspråksutmaningen tillbaka till Microsoft Entra-ID. Microsoft Entra-ID utvärderar sedan alla villkor igen och uppmanar användaren att autentisera igen i det här fallet.