Planera och implementera Virtual Wide Area Network, inklusive säker virtuell hubb

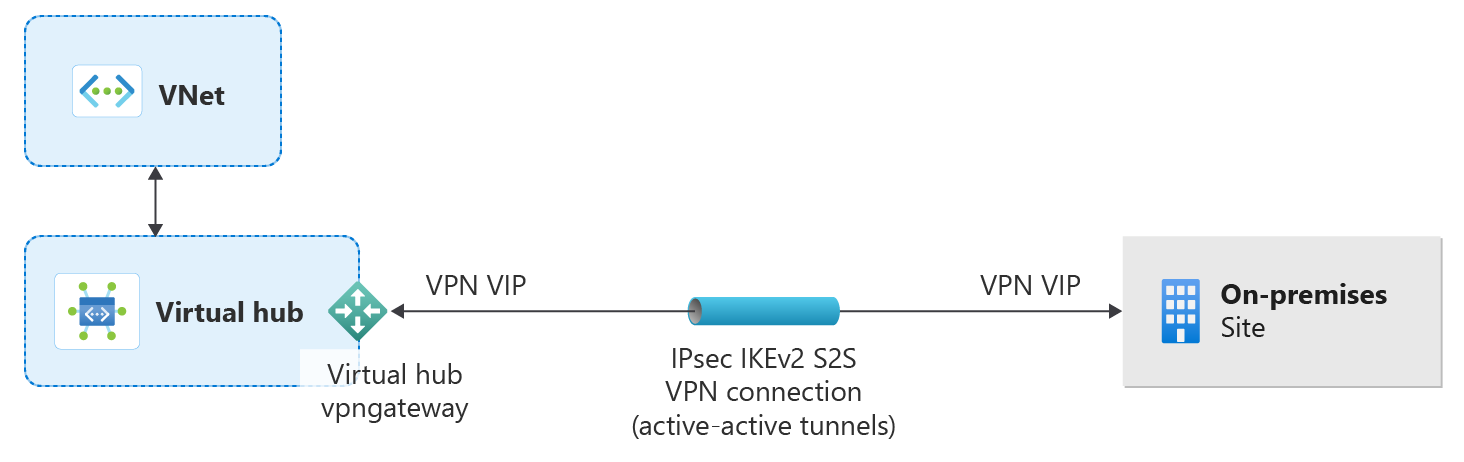

Ett virtuellt WAN ansluter till dina resurser i Azure via en VPN-anslutning för IPsec/IKE (IKEv1 och IKEv2). Den här typen av anslutning kräver en lokal VPN-enhet som tilldelats till en extern offentlig IP-adress.

Förutsättningar

Kontrollera att du har en Azure-prenumeration. Om du inte har någon Azure-prenumeration kan du aktivera dina MSDN-prenumerantförmåner eller registrera dig för ett kostnadsfritt konto.

Bestäm det IP-adressintervall som du vill använda för det privata adressutrymmet för den virtuella hubben. Den här informationen används när du konfigurerar din virtuella hubb. En virtuell hubb är ett virtuellt nätverk som skapas och används av Virtual WAN. Det är kärnan i ditt Virtual WAN-nätverk i en region. Adressutrymmesintervallet måste överensstämma med vissa regler.

- Adressintervallet som du anger för hubben kan inte överlappa något av de befintliga virtuella nätverk som du ansluter till.

- Adressintervallet kan inte överlappa de lokala adressintervall som du ansluter till.

- Om du inte känner till IP-adressintervallen som finns i din lokala nätverkskonfiguration kan du samordna med någon som kan ange den informationen åt dig.

- Adressintervallet som du anger för hubben kan inte överlappa något av de befintliga virtuella nätverk som du ansluter till.

Azure-portalen eller Azure PowerShell

Du kan använda antingen Azure-portalen eller Azure PowerShell-cmdletar för att skapa en plats-till-plats-anslutning till Azure Virtual WAN. Cloud Shell är ett kostnadsfritt interaktivt gränssnitt som har vanliga Azure-verktyg förinstallerade och konfigurerade för användning med ditt konto.

Öppna Cloud Shell genom att välja Öppna Cloud Shell i det övre högra hörnet i ett kodblock. Du kan också öppna Cloud Shell på en separat webbläsarflik genom att gå till https://shell.azure.com/powershell. Välj Kopiera för att kopiera kodblocken, klistra in dem i Cloud Shell och välj returnyckeln för att köra dem.

Du kan också installera och köra Azure PowerShell-cmdletarna lokalt på datorn. PowerShell-cmdletar uppdateras ofta. Om du inte har installerat den senaste versionen kan de värden som anges i anvisningarna misslyckas. Om du vill hitta versionerna av Azure PowerShell installerade på datorn använder du Get-Module -ListAvailable Az cmdlet.

Logga in

Om du använder Azure Cloud Shell uppmanas du automatiskt att logga in på ditt konto när du har öppnat Cloud Shell. Du behöver inte köra Connect-AzAccount. När du har loggat in kan du fortfarande ändra prenumerationer om det behövs med hjälp Get-AzSubscriptionav och Select-AzSubscription.

Om du kör PowerShell lokalt öppnar du PowerShell-konsolen med utökade privilegier och ansluter till ditt Azure-konto. Cmdleten Connect-AzAccount uppmanar dig att ange autentiseringsuppgifter. När du har autentiserats laddas dina kontoinställningar ned så att de är tillgängliga för Azure PowerShell. Du kan ändra prenumerationen med hjälp Get-AzSubscriptionav och Select-AzSubscription -SubscriptionName "Name of subscription".

Skapa ett virtuellt WAN

Innan du kan skapa ett virtuellt wan måste du skapa en resursgrupp som värd för det virtuella wan-nätverket eller använda en befintlig resursgrupp. Använd något av följande exempel.

Det här exemplet skapar en ny resursgrupp med namnet TestRG på platsen USA, östra. Om du vill använda en befintlig resursgrupp i stället kan du ändra $resourceGroup = Get-AzResourceGroup -ResourceGroupName "NameofResourceGroup"kommandot och sedan slutföra stegen i den här övningen med dina egna värden.

Skapa en resursgrupp.

New-AzResourceGroup -Location "East US" -Name "TestRG"Skapa det virtuella wan-nätverket med cmdleten New-AzVirtualWan.

$virtualWan = New-AzVirtualWan -ResourceGroupName TestRG -Name TestVWAN1 -Location "East US"

Skapa hubben och konfigurera hubbinställningar

En hubb är ett virtuellt nätverk som kan innehålla gatewayer för plats-till-plats, ExpressRoute eller punkt-till-plats-funktioner. Skapa en virtuell hubb med New-AzVirtualHub. I det här exemplet skapas en virtuell standardhubb med namnet Hub1 med angivet adressprefix och en plats för hubben.

$virtualHub = New-AzVirtualHub -VirtualWan $virtualWan -ResourceGroupName "TestRG" -Name "Hub1" -AddressPrefix "10.1.0.0/16" -Location "westus"

Skapa en plats-till-plats-VPN-gateway

I det här avsnittet skapar du en plats-till-plats VPN-gateway på samma plats som den refererade virtuella hubben. När du skapar VPN-gatewayen anger du de skalningsenheter som du vill använda. Det tar cirka 30 minuter för gatewayen att skapa.

Om du stängde Azure Cloud Shell eller om tidsgränsen för anslutningen har överskridits kan du behöva deklarera variabeln igen för $virtualHub.

$virtualHub = Get-AzVirtualHub -ResourceGroupName "TestRG" -Name "Hub1"Skapa en VPN-gateway med cmdleten New-AzVpnGateway.

New-AzVpnGateway -ResourceGroupName "TestRG" -Name "vpngw1" -VirtualHubId $virtualHub.Id -VpnGatewayScaleUnit 2När din VPN-gateway har skapats kan du visa den med hjälp av följande exempel.

Get-AzVpnGateway -ResourceGroupName "TestRG" -Name "vpngw1"

Skapa en webbplats och anslutningar

I det här avsnittet skapar du webbplatser som motsvarar dina fysiska platser och anslutningarna. Dessa webbplatser innehåller dina lokala VPN-enhetsslutpunkter. Du kan skapa upp till 1 000 platser per virtuell hubb i ett virtuellt WAN. Om du har flera hubbar kan du skapa 1 000 per varje hubb.

Ange variabeln för VPN-gatewayen och för DET IP-adressutrymme som finns på din lokala plats. Trafik till det här adressutrymmet dirigeras till den lokala platsen. Det här krävs när BGP inte är aktiverat för platsen.

$vpnGateway = Get-AzVpnGateway -ResourceGroupName "TestRG" -Name "vpngw1" $vpnSiteAddressSpaces = New-Object string[] 2 $vpnSiteAddressSpaces[0] = "192.168.2.0/24" $vpnSiteAddressSpaces[1] = "192.168.3.0/24"Skapa länkar för att lägga till information om de fysiska länkarna i grenen, inklusive metadata om länkhastigheten, länkproviderns namn och den lokala enhetens offentliga IP-adress.

$vpnSiteLink1 = New-AzVpnSiteLink -Name "TestSite1Link1" -IpAddress "15.25.35.45" -LinkProviderName "SomeTelecomProvider" -LinkSpeedInMbps "10" $vpnSiteLink2 = New-AzVpnSiteLink -Name "TestSite1Link2" -IpAddress "15.25.35.55" -LinkProviderName "SomeTelecomProvider2" -LinkSpeedInMbps "100"Skapa VPN-platsen med hjälp av variablerna för de VPN-platslänkar som du nyss skapade. Om du stängde Azure Cloud Shell eller tidsgränsen för anslutningen omdeklareras den virtuella WAN-variabeln:

$virtualWan = Get-AzVirtualWAN -ResourceGroupName "TestRG" -Name "TestVWAN1"Skapa VPN-platsen med cmdleten New-AzVpnSite.

$vpnSite = New-AzVpnSite -ResourceGroupName "TestRG" -Name "TestSite1" -Location "westus" -VirtualWan $virtualWan -AddressSpace $vpnSiteAddressSpaces -DeviceModel "SomeDevice" -DeviceVendor "SomeDeviceVendor" -VpnSiteLink @($vpnSiteLink1, $vpnSiteLink2)Skapa platslänkanslutningen. Anslutningen består av två aktiva-aktiva tunnlar från en gren/plats till den skalbara gatewayen.

$vpnSiteLinkConnection1 = New-AzVpnSiteLinkConnection -Name "TestLinkConnection1" -VpnSiteLink $vpnSite.VpnSiteLinks[0] -ConnectionBandwidth 100 $vpnSiteLinkConnection2 = New-AzVpnSiteLinkConnection -Name "testLinkConnection2" -VpnSiteLink $vpnSite.VpnSiteLinks[1] -ConnectionBandwidth 10

Ansluta VPN-platsen till en hubb

Innan du kör kommandot kan du behöva omdistribuering av följande variabler:

$virtualWan = Get-AzVirtualWAN -ResourceGroupName "TestRG" -Name "TestVWAN1" $vpnGateway = Get-AzVpnGateway -ResourceGroupName "TestRG" -Name "vpngw1" $vpnSite = Get-AzVpnSite -ResourceGroupName "TestRG" -Name "TestSite1"Anslut VPN-platsen till hubben.

New-AzVpnConnection -ResourceGroupName $vpnGateway.ResourceGroupName -ParentResourceName $vpnGateway.Name -Name "testConnection" -VpnSite $vpnSite -VpnSiteLinkConnection @($vpnSiteLinkConnection1, $vpnSiteLinkConnection2)

Ansluta ett virtuellt nätverk till din hubb

Nästa steg är att ansluta hubben till det virtuella nätverket. Om du har skapat en ny resursgrupp för den här övningen har du vanligtvis inte redan ett virtuellt nätverk (VNet) i resursgruppen. Stegen nedan hjälper dig att skapa ett virtuellt nätverk om du inte redan har ett. Du kan sedan skapa en anslutning mellan hubben och ditt virtuella nätverk.

Skapa ett virtuellt nätverk

Du kan använda följande exempelvärden för att skapa ett virtuellt nätverk. Ersätt värdena i exemplen med de värden som du använde för din miljö.

Skapa ett virtuellt nätverk.

$vnet = @{ Name = 'VNet1' ResourceGroupName = 'TestRG' Location = 'eastus' AddressPrefix = '10.21.0.0/16' } $virtualNetwork = New-AzVirtualNetwork @vnetAnge inställningar för undernät.

$subnet = @{ Name = 'Subnet-1' VirtualNetwork = $virtualNetwork AddressPrefix = '10.21.0.0/24' } $subnetConfig = Add-AzVirtualNetworkSubnetConfig @subnetAnge det virtuella nätverket.

$virtualNetwork | Set-AzVirtualNetwork

Ansluta ett virtuellt nätverk till en hubb

Med följande steg kan du ansluta ditt virtuella nätverk till din virtuella hubb med hjälp av PowerShell. Du kan också använda Azure-portalen för att slutföra den här uppgiften. Upprepa de här stegen för varje virtuellt nätverk du vill ansluta.

Innan du skapar en anslutning bör du vara medveten om följande:

- Ett virtuellt nätverk kan bara anslutas till en virtuell hubb i taget.

- För att ansluta den till en virtuell hubb kan det virtuella fjärrnätverket inte ha någon gateway.

- Vissa konfigurationsinställningar, till exempel Sprida statisk väg, kan bara konfigureras i Azure-portalen just nu.

Om VPN-gatewayer finns i den virtuella hubben kan den här åtgärden samt andra skrivåtgärder på det anslutna virtuella nätverket orsaka frånkoppling till punkt-till-plats-klienter samt återanslutning av plats-till-plats-tunnlar och BGP-sessioner (Border Gateway Protocol).

Lägg till en anslutning

Deklarera variablerna för befintliga resurser, inklusive det befintliga virtuella nätverket.

$resourceGroup = Get-AzResourceGroup -ResourceGroupName "TestRG" $virtualWan = Get-AzVirtualWan -ResourceGroupName "TestRG" -Name "TestVWAN1" $virtualHub = Get-AzVirtualHub -ResourceGroupName "TestRG" -Name "Hub1" $remoteVirtualNetwork = Get-AzVirtualNetwork -Name "VNet1" -ResourceGroupName "TestRG"Skapa en anslutning för att peerkoppla det virtuella nätverket till den virtuella hubben.

New-AzVirtualHubVnetConnection -ResourceGroupName "TestRG" -VirtualHubName "Hub1" -Name "VNet1-connection" -RemoteVirtualNetwork $remoteVirtualNetwork

Konfigurera VPN-enhet

Ladda ned VPN-konfiguration

Använd konfigurationsfilen för VPN-enheter för att konfigurera din lokala VPN-enhet. Här är de grundläggande stegen:

Från din Virtual WAN-sida går du till sidan Hubbar –>Din virtuella hubb ->VPN (plats-till-plats).

Längst upp på sidan VPN (plats till plats) klickar du på Ladda ned VPN-konfiguration. Du ser en serie meddelanden när Azure skapar ett nytt lagringskonto i resursgruppen "microsoft-network-[location]", där platsen är WAN-platsen. Du kan också lägga till ett befintligt lagringskonto genom att klicka på "Använd befintlig" och lägga till en giltig SAS-URL med skrivbehörigheter aktiverade.

När filen har skapats klickar du på länken för att ladda ned filen. Detta skapar en ny fil med VPN-konfiguration på den angivna SAS-url-platsen.

Tillämpa konfigurationen på din lokala VPN-enhet. Mer information finns i VPN-enhetskonfiguration i det här avsnittet.

När du har tillämpat konfigurationen på dina VPN-enheter behöver du inte behålla det lagringskonto som du skapade.

Adressutrymme för de virtuella hubbernas virtuella nätverk.

Exempel:

"AddressSpace":"10.1.0.0/24"

Adressutrymme för de virtuella nätverk som är anslutna till den virtuella hubben.

Exempel:

"ConnectedSubnets":["10.2.0.0/16","10.3.0.0/16"]

IP-adressutrymme för vpngatewayen för den virtuella hubben. Eftersom varje vpngateway-anslutning består av två tunnlar i aktiv-aktiv konfiguration visas båda IP-adresserna i den här filen. I det här exemplet ser du "Instance0" och "Instance1" för varje plats.

Exempel:

"Instance0":"nnn.nn.nn.nnn""Instance1":"nnn.nn.nn.nnn"

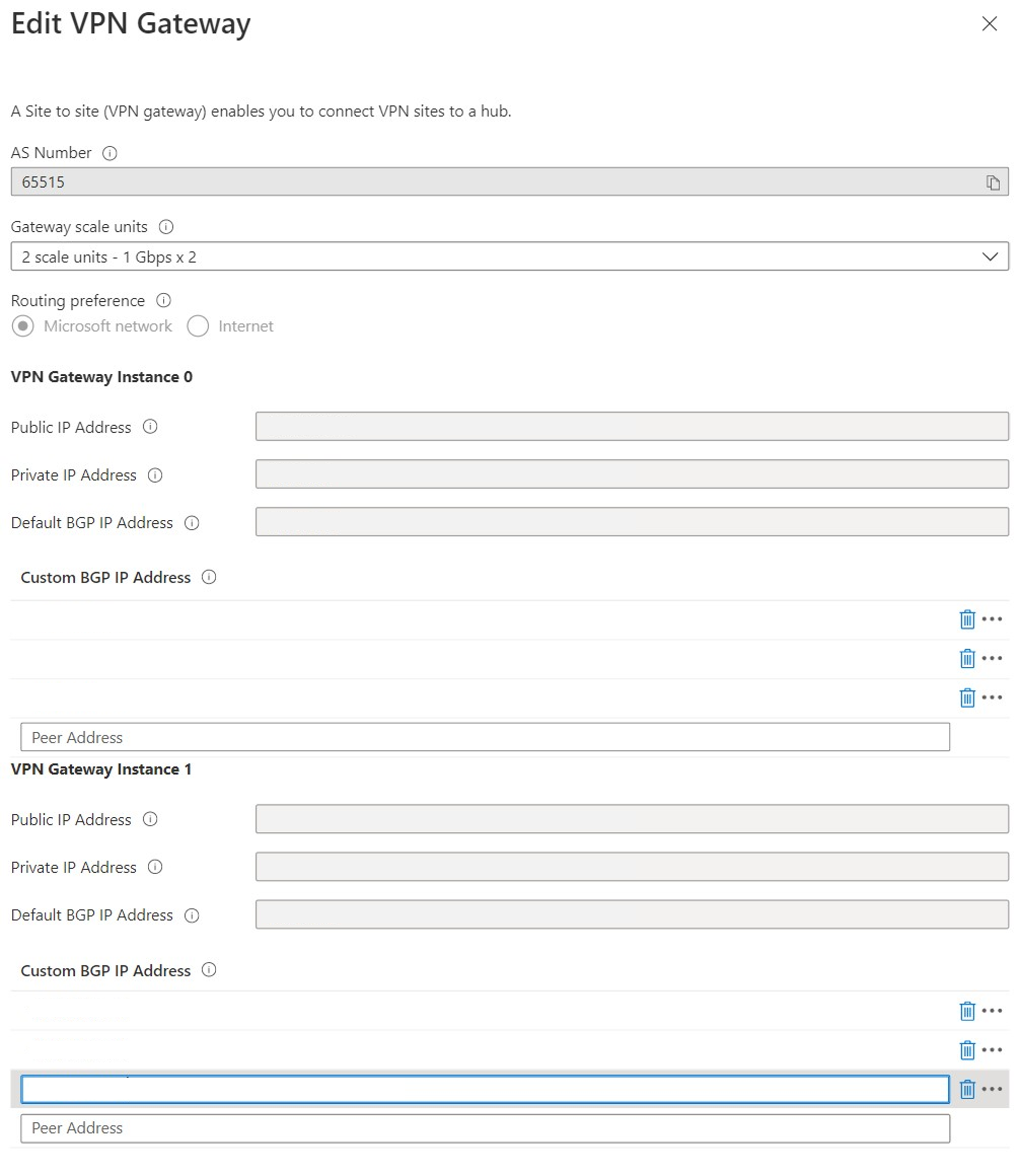

Offentlig IP-adress: Tilldelad av Azure.

Privat IP-adress: Tilldelad av Azure.

Standard-BGP IP-adress: Tilldelad av Azure.

Anpassad BGP IP-adress: Det här fältet är reserverat för APIPA (automatisk privat IP-adressering). Azure stöder BGP IP i intervallen 169.254.21.* och 169.254.22.*. Azure accepterar BGP-anslutningar i dessa intervall men ringer upp anslutningen med standard-BGP IP. Användare kan ange flera anpassade BGP IP-adresser för varje instans. Samma anpassade BGP IP-adress ska inte användas för båda instanserna.

Konfigurationsfil för VPN-enhet

Konfigurationsfilen för enheten innehåller de inställningarna du ska använda när du konfigurerar den lokala VPN-enheten. När du visar den här filen ser du följande information:

- vpnSiteConfiguration – I det här avsnittet beskrivs enhetsinformationsuppsättningen som en plats som ansluter till det virtuella WAN-nätverket. Den innehåller namnet och den offentliga IP-adressen för grenenheten.

vpnSiteConnections – Det här avsnittet innehåller information om följande inställningar:

- Konfigurationsinformation för Vpngateway-anslutning, till exempel BGP, i förväg delad nyckel osv. PSK är den i förväg delade nyckeln som genereras automatiskt åt dig. Du kan alltid redigera anslutningen på sidan Översikt för en anpassad I förväg delad nyckel (PSK).

Konfigurationsfil för exempelenhet

{ "configurationVersion":{ "LastUpdatedTime":"2018-07-03T18:29:49.8405161Z", "Version":"r403583d-9c82-4cb8-8570-1cbbcd9983b5" }, "vpnSiteConfiguration":{ "Name":"testsite1", "IPAddress":"73.239.3.208" }, "vpnSiteConnections":[ { "hubConfiguration":{ "AddressSpace":"10.1.0.0/24", "Region":"West Europe", "ConnectedSubnets":[ "10.2.0.0/16", "10.3.0.0/16" ] }, "gatewayConfiguration":{ "IpAddresses":{ "Instance0":"104.45.18.186", "Instance1":"104.45.13.195" } }, "connectionConfiguration":{ "IsBgpEnabled":false, "PSK":"bkOWe5dPPqkx0DfFE3tyuP7y3oYqAEbI", "IPsecParameters":{ "SADataSizeInKilobytes":102400000, "SALifeTimeInSeconds":3600 } } } ] }, { "configurationVersion":{ "LastUpdatedTime":"2018-07-03T18:29:49.8405161Z", "Version":"1f33f891-e1ab-42b8-8d8c-c024d337bcac" }, "vpnSiteConfiguration":{ "Name":" testsite2", "IPAddress":"66.193.205.122" }, "vpnSiteConnections":[ { "hubConfiguration":{ "AddressSpace":"10.1.0.0/24", "Region":"West Europe" }, "gatewayConfiguration":{ "IpAddresses":{ "Instance0":"104.45.18.187", "Instance1":"104.45.13.195" } }, "connectionConfiguration":{ "IsBgpEnabled":false, "PSK":"XzODPyAYQqFs4ai9WzrJour0qLzeg7Qg", "IPsecParameters":{ "SADataSizeInKilobytes":102400000, "SALifeTimeInSeconds":3600 } } } ] }, { "configurationVersion":{ "LastUpdatedTime":"2018-07-03T18:29:49.8405161Z", "Version":"cd1e4a23-96bd-43a9-93b5-b51c2a945c7" }, "vpnSiteConfiguration":{ "Name":" testsite3", "IPAddress":"182.71.123.228" }, "vpnSiteConnections":[ { "hubConfiguration":{ "AddressSpace":"10.1.0.0/24", "Region":"West Europe" }, "gatewayConfiguration":{ "IpAddresses":{ "Instance0":"104.45.18.187", "Instance1":"104.45.13.195" } }, "connectionConfiguration":{ "IsBgpEnabled":false, "PSK":"YLkSdSYd4wjjEThR3aIxaXaqNdxUwSo9", "IPsecParameters":{ "SADataSizeInKilobytes":102400000, "SALifeTimeInSeconds":3600 } } } ] }

Konfigurera en VPN-enhet

Kommentar

Om du arbetar med en partnerlösning med virtuellt WAN-nätverk sker VPN-enhetens konfiguration automatiskt. Enhetens styrenhet hämtar konfigurationsfilen från Azure och tillämpar den på enheten för att skapa en anslutning till Azure. Det innebär att du inte behöver veta hur du konfigurerar VPN-enheten manuellt.

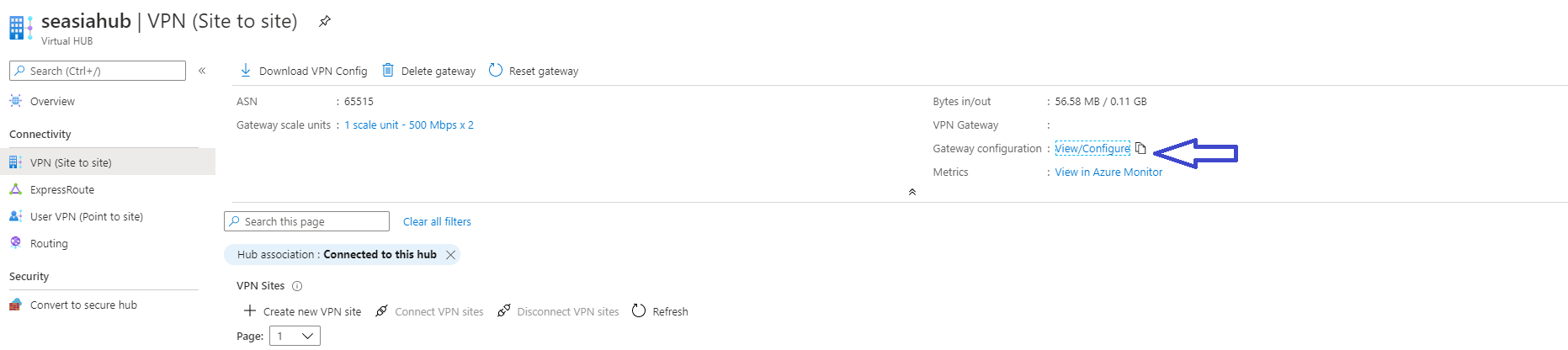

Visa eller redigera gatewayinställningar

Du kan visa och redigera vpn-gatewayinställningarna när som helst. Gå till din virtuella HUB ->VPN (plats till plats) och välj Visa/konfigurera.

På sidan Redigera VPN Gateway kan du se följande inställningar: