Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

DNSSEC (Domain Name System Security Extensions) är en uppsättning tillägg som lägger till säkerhet i DNS-protokollet (Domain Name System) genom att göra det möjligt att verifiera DNS-svar. DNSSEC tillhandahåller ursprungsutfärdande, dataintegritet och autentiserat förnekande av existens. Med DNSSEC är DNS-protokollet mycket mindre känsligt för vissa typer av attacker, särskilt DNS-förfalskningsattacker.

Så här fungerar DNSSEC

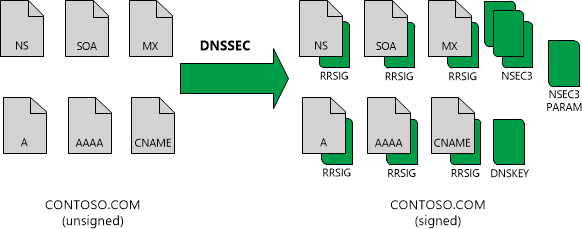

DNS-zoner kan skyddas med DNSSEC med hjälp av en process som kallas zonsignering när den används med en auktoritativ DNS-server som stöder DNSSEC. När du signerar en zon med DNSSEC läggs valideringsstöd till i en zon utan att den grundläggande mekanismen för en DNS-fråga och ett DNS-svar ändras.

Verifiering av DNS-svar sker med hjälp av digitala signaturer som ingår i DNS-svar. Dessa digitala signaturer finns i DNSSEC-relaterade resursposter som genereras och läggs till i zonen under zonsignering.

De grundläggande DNSSEC-tilläggen anges i följande BEGÄRAN om kommentarer (RFC).

- RFC 4033: "INTRODUKTION och krav för DNS-säkerhet"

- RFC 4034: "Resursposter för DNS-säkerhetstilläggen"

- RFC 4035: "Protokolländringar för DNS-säkerhetstilläggen"

Följande bild visar ett exempel på DNS-resursposterna för zonen contoso.com före och efter zonsignering.

Mer information om var och en av dessa resursposter finns i DNSSEC-resursposter.

DNSSEC-resursposter

I följande tabell visas de resursposttyper som används med DNSSEC.

| Resursrekordtyp | Description |

|---|---|

| Resurspostsignatur (RRSIG) | Signaturer som genereras med DNSSEC finns i RRSIG-poster. Varje RRSIG-post matchas med en annan post i zonen som den tillhandahåller en digital signatur för. När en resolver skickar en fråga för ett namn returneras en eller flera RRSIG-poster i svaret. |

| Nästa säkra (NSEC) | En NSEC-post används för att bevisa att det inte finns något DNS-namn. NSEC-poster förhindrar förfalskningsattacker som är avsedda att lura en DNS-klient att tro att ett DNS-namn inte finns. |

| Nästa säkra 3 (NSEC3) | NSEC3 är en ersättning eller ett alternativ till NSEC som förhindrar zonvandring. Zonvandring är processen att upprepa NSEC-frågor för att hämta alla namn i en zon. En DNS-server som kör Windows Server 2012 eller senare har stöd för både NSEC och NSEC3. En zon kan signeras med antingen NSEC eller NSEC3, men inte båda. |

| Nästa Säkerhets 3-Parameter (NSEC3PARAM) | NSEC3PARAM-posten används för att avgöra vilka NSEC3-poster som ska inkluderas i svar för icke-existerande DNS-namn. |

| DNS-nyckel (DNSKEY) | En DNSKEY-resurspost lagrar en offentlig kryptografisk nyckel som används för att verifiera en signatur. DNSKEY-posten används av en DNS-server under valideringsprocessen. DNSKEY-poster kan lagra offentliga nycklar för en zonsigneringsnyckel (ZSK) eller en nyckelsigneringsnyckel (KSK). |

| Delegeringssignerare (DS) | En DS-post är en typ av DNSSEC-post som används för att skydda en delegering. DS-poster används för att skapa autentiseringskedjor till barnzoner. |

Med undantag för DS-posten läggs alla dessa poster automatiskt till i en zon när den signeras med DNSSEC. DS-posten är en speciell post som manuellt kan läggas till i en överordnad zon för att skapa en säker delegering för en underordnad zon. Till exempel kan contoso.com-zonen innehålla en DS-post för secure.contoso.com. Den här posten måste dock antingen skapas i den överordnade zonen eller skapas i en underordnad zon och sedan överföras till den överordnade zonen. DS-posten skapas inte automatiskt när du signerar en zon.

NSEC- eller NSEC3-poster läggs automatiskt till en zon vid zonsignering. En signerad zon kan dock inte ha både NSEC- och NSEC3-poster. Vilken typ av post (NSEC eller NSEC3) som läggs till i zonen beror på hur zonsignering har konfigurerats. I föregående exempel signeras zonen med NSEC3.

Förtroendeankare

DNSKEY- och DS-resursposter kallas även för förtroendeankare eller förtroendepunkter. Ett förtroendeankare måste distribueras till alla icke-autentativa DNS-servrar som utför DNSSEC-validering av DNS-svar för en signerad zon. Om DNS-servern körs på en domänkontrollant lagras förtroendeankare i skogskatalogpartitionen i Active Directory Domain Services (AD DS) och kan replikeras till alla domänkontrollanter i skogen. På fristående DNS-servrar lagras förtroendeankare i en fil med namnet TrustAnchors.dns.

Använd Windows PowerShell för att visa förtroendeankare för en zon med hjälp av kommandot Get-DnsServerTrustAnchor . Om du vill visa alla aktuella förtroendepunkter på en server använder du kommandot Get-DnsServerTrustPoint PowerShell. En DNS-server som kör Windows Server 2012 eller ett senare operativsystem visar även konfigurerade förtroendeankare i DNS Manager-konsolträdet i containern Förtroendepunkter .

Nästa steg

Mer information om hur DNSSEC använder resursposter för att verifiera och skydda DNS-svar finns i Verifiera DNS-svar.