Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

Administratörer på företagsnivå ansvarar ofta för att hantera säkerheten på många olika Windows-enheter i en organisation. Det finns flera sätt att konfigurera de principer som styr om nya funktioner är aktiverade när de blir tillgängliga i nya Windows-versioner. Den här guiden beskriver viktig information om lagringsvolymfunktioner för Windows 11 Dev Drive och hur du konfigurerar grupprincip för din organisation så att utvecklare kan använda det här prestandaoptimerade lagringsformatet samtidigt som säkerhet och kontroll över att bifoga filsystemfilter bibehålls.

Vägledning om hur du aktiverar grupprincip finns nedan med hjälp av det principhanteringsverktyg som du föredrar:

- Microsoft Intune,

- Microsoft Configuration Manager (ConfigMgr, tidigare MEMCM/SCCM) eller

- Redigeraren för lokal grupprincip i Windows 11.

Förutsättningar

- Windows 11, Build #10.0.22621.2338 eller senare (Sök efter Windows-uppdateringar)

- Rekommendera 16 GB minne (minst 8 GB)

- Minst 50 GB ledigt diskutrymme

- Dev Drives finns tillgängliga på alla Windows SKU-versioner.

Tillfällig funktionskontroll för företag inaktiverar Dev Drive

Nya funktioner och förbättringar introduceras via den månatliga kumulativa uppdateringen för att ge kontinuerlig innovation för Windows 11. För att ge organisationer tid att planera och förbereda inaktiveras vissa av dessa nya funktioner tillfälligt som standard med hjälp av tillfällig funktionskontroll för företag i Windows 11.

Dev Drive inaktiveras automatiskt för enheter som har sina Windows-uppdateringar hanterade av principer. Det är bara tillfälligt att inaktivera möjligheten att skapa en Dev Drive för att ge säkerhetsadministratörer tid att besluta om och distribuera nya principuppdateringar. Vägledning för att fastställa och konfigurera dessa principuppdateringar beskrivs nedan.

Fastställ grupprincip för lagringsaktivering av Dev Drive och säkerhet för antivirusfilter

Grupprincip är en Windows-funktion som gör att företagsadministratörer kan hantera inställningarna för arbetsenheter och ha viss kontroll över vilka inställningar som användarkonton (lokala administratörer) tillåts göra i en företagsmiljö.

Antivirusfilter, inklusive antivirusfilter från både Microsoft Defender och tredje part, är anslutna till en Dev Drive som standard. Standardinställningarna för Dev Drive-lagringsvolymer gör också att lokala enhetsadministratörer kan styra vilka filter som är anslutna. Det innebär att en lokal enhetsadministratör kan konfigurera systemet för att ta bort standardfilter för antivirus, så att inga antivirusfilter är anslutna till Dev Drive. Om detta är ett problem kan grupprincip konfigureras för att säkerställa att antivirusfilter förblir anslutna när Dev Drive är aktiverat. Dessutom kan en lista över tillåtna filsystemfilter definieras.

Uppdatera grupprincip för att aktivera Dev Drive

Principinställningarna för Aktivera Dev Drive är:

- Inte konfigurerad: Som standard inaktiveras lagringsvolymalternativet för Dev Drive under principen för tillfällig företagsfunktionskontroll tills det aktiveras av en företagsadministratör i grupprincipen.

- Aktiverad: Aktivering aktiverar alternativet för att skapa Dev Drive-lagringsvolymer .

- Alternativ – Låt antivirusfiltret skydda Dev Drives: Dev Drives är optimerade för prestanda i utvecklarscenarier, vilket gör att den lokala administratören (användarkontot) kan välja vilka filsystemfilter som ska kopplas. Detta gör det också möjligt för lokala administratörer att koppla från standardfunktionerna för antivirus, såvida inte alternativet "Låt antivirusfilter skydda Dev Drives" är markerat. Om du kontrollerar det här alternativet måste standardfilter för antivirus fortsätta att vara anslutna.

- Inaktiverad: Om du inaktiverar den här inställningen inaktiveras möjligheten att skapa och använda Dev Drive-lagringsvolymer.

Uppdatera dev drive-filteranslutningspolicy

Dessutom finns det en principinställning för att koppla Dev Drive-filter som ger företagsadministratörer kontroll över vilka filter som kan kopplas till en Dev Drive. Inställningarna omfattar:

- Inte konfigurerad: Dev Drive är som standard optimerat för prestanda, med Microsoft Defender och antivirusfilter från tredje part anslutna, men utan några andra filsystemfilter. Med den här standardinställningen kan lokala administratörer bifoga eller koppla från filter, inklusive standardfilter för antivirusprogram. Om du kontrollerar det valfria "Låt antivirusfilter skydda Dev Drives" i principen Aktivera Dev Drive ovan tvingar du antivirusfilter att förbli anslutna även om ingen ytterligare filterprincip har definierats.

- Aktiverad: Lokala administratörer (användarkonton) kan koppla eller koppla från filter. Genom att lägga till en filterlista kan företagsadministratörer (på grupprincipdomännivå) definiera vilka filter som kan kopplas. Att inte inkludera en filterlista kommer att möjliggöra att alla filter kan bifogas.

- Inaktiverad: Lokala administratörer (användarkonton) får inte koppla eller koppla från filter.

Det finns några sätt att aktivera Dev Drive-funktionen och uppdatera grupprincipen:

- Uppdatera grupprincip med Microsoft Intune

- Uppdatera grupprincip med Microsoft Configuration Manager

- Uppdatera gruppprincip med Lokala gruppprincipredigeraren i Windows 11

Använd Microsoft Intune för att uppdatera gruppolicy för Dev Drive

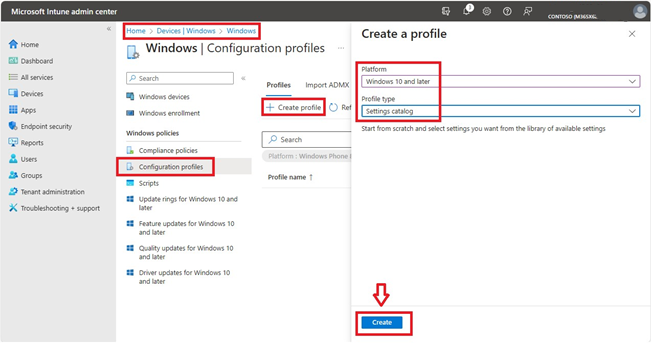

Så här uppdaterar du grupprincipen och aktiverar Dev Drive med Microsoft Intune:

Öppna Intune-portalen (https://endpoint.microsoft.com) och logga in med dina autentiseringsuppgifter.

Skapa en profil:

- Enheter > Windows-konfigurationsprofiler >> Skapa profil

- Välj Plattform > Windows 10 och senare

- Välj katalog för profiltypinställningar >

Ange ett anpassat profilnamn och en beskrivning.

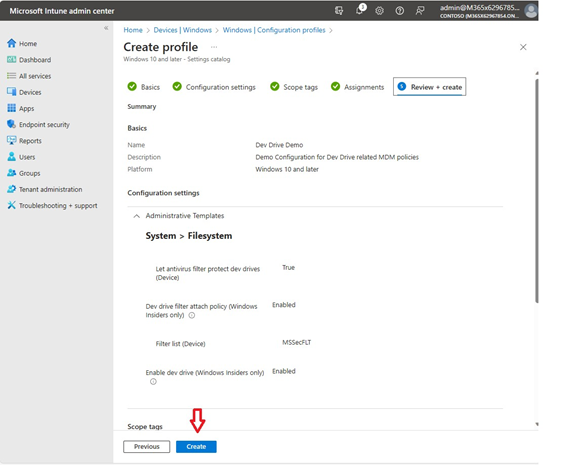

Konfigurera dev drive-relaterade inställningar:

- Sök efter "Dev Drive" i inställningsväljaren eller gå till "Administrativa mallar\System\Filsystem"

- Välj Dev Drive-relaterade principer: Aktivera Dev Drive och Låt antivirusfilter skydda Dev-enheter, Dev Drive-filteranslutningsprincip och filterlista

Konfigurera principinställningarna för Dev Drive, slutför den återstående konfigurationen av omfångstaggar och tilldelningar och välj sedan Skapa

Använd Microsoft Configuration Manager för att uppdatera Grupppolicy för Dev Drive

Om du vill uppdatera grupprincipen och aktivera Dev Drive med hjälp av Microsoft Configuration Manager (ConfigMgr, tidigare MEMCM/SCCM) kan du använda följande PowerShell-skript. (Vad är Configuration Manager?)

Configuration Manager-konsolen har en integrerad möjlighet att köra PowerShell-skript för att uppdatera grupprincipinställningar på alla datorer i nätverket.

Öppna Microsoft Configuration Manager-konsolen. VäljSkript> för programvarubibliotek>Skapa skript.

Ange skriptnamnet (till exempel Dev Drive-demo), beskrivning (demokonfiguration för att aktivera Inställningar för Dev Drive), språk (PowerShell), timeout-sekunder (180) och klistra sedan in följande exempel på "Dev Drive-demo" som ska användas som mall.

###### #ConfigMgr Management of Dev Drive #Dev Drive is a new form of storage volume available to improve performance for key developer workloads. #Check Log File for enforcement status - C:\Windows\temp\ConfigDevDrive-<TimeStamp>.log ###### Function Set-RegistryKeyValue{ param ( $KeyPath, $ValueName, $Value, $PropertyType, $LogFile ) Try { If (!(Test-path $KeyPath)) { $Path = ($KeyPath.Split(':'))[1].TrimStart("\") ([Microsoft.Win32.RegistryKey]::OpenRemoteBaseKey([Microsoft.Win32.RegistryHive]::LocalMachine,$env:COMPUTERNAME)).CreateSubKey($Path) New-ItemProperty -path $KeyPath -name $ValueName -value $Value -PropertyType $PropertyType -Force | Out-Null } Else { New-ItemProperty -path $KeyPath -name $ValueName -value $Value -PropertyType $PropertyType -Force | Out-Null } $TestValue = (Get-ItemProperty -Path $KeyPath)."$ValueName" If ($TestValue -eq $Value){ Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Success" } Else { Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Failure" } } Catch { $ExceptionMessage = $($PSItem.ToString()) -replace [Environment]::NewLine,""; Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Failure - $ExceptionMessage" } } $ExecutionTime = Get-Date $StartTime = Get-Date $ExecutionTime -Format yyyyMMdd-HHmmss $LogFile = "C:\Windows\temp\ConfigDevDrive-$StartTime.log" Add-Content -Path $LogFile -Value "------------------------------------V 1.0 $ExecutionTime - Execution Starts -------------------------------------------" Add-Content -Path $LogFile -Value "RegistryKeyPath,ValueName,ExpectedValue,PropertyType,CurrentValue,ComparisonResult" #Set up a Dev Drive Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FsEnableDevDrive" -Value "1" -PropertyType "Dword" -LogFile $LogFile Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FltmgrDevDriveAllowAntivirusFilter" -Value "1" -PropertyType "Dword" -LogFile $LogFile Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FltmgrDevDriveAttachPolicy" -Value "PrjFlt, MsSecFlt, WdFilter, bindFlt, wcifs, FileInfo" -PropertyType "MultiString" -LogFile $LogFile $ExecutionTime = Get-Date Add-Content -Path $LogFile -Value "------------------------------------ $ExecutionTime - Execution Ends -------------------------------------------" --------------------När du lägger till ett nytt skript måste du välja och godkänna det. Godkännandetillståndet ändras från "Väntar på godkännande" till "Godkänd".

När du har godkänt det högerklickar du på en enskild enhet eller enhetssamling och väljer Kör skript.

På skriptsidan i guiden Kör skript väljer du ditt skript i listan (Dev Drive-demo i vårt exempel). Endast godkända skript visas. Välj Nästa och slutför installationsguiden.

Se Frågeprinciper med FsUtil för att kontrollera att grupprincipinställningarna har uppdaterats korrekt.

Mer information finns i Skapa och köra PowerShell-skript från Configuration Manager-konsolen.

Använd Redigeraren för lokal grupprincip i Windows 11 för att uppdatera grupprincipen för Dev Drive

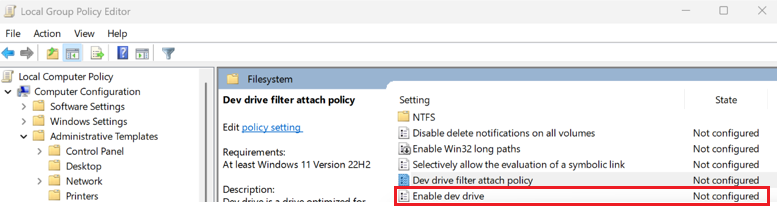

Så här uppdaterar du grupprincipen och aktiverar Dev Drive med windows 11 Lokal grupprincipredigerare:

Öppna redigeraren för lokal grupprincip på Kontrollpanelen i Windows.

Under Datorkonfiguration väljer du Administrativa mallar>System>Filsystem och i listan Inställningar väljer du Aktivera utvecklingsenhet.

Välj Aktiverad för att aktivera Dev Drive i din gruppolicy.

Om du vill uppdatera den här filterkopplingsprincipen väljer du Bifoga princip för Dev Drive-filter från Redigeraren för lokal grupprincip i Windows-kontrollpanelen.

Hämta policyer med FsUtil

FSUtil kan användas för att fråga om den grupppolicy som konfigurerats för Dev Drive. Här är resultatet från en FsUtil-förfrågan för en Dev Drive-gruppolicy som är konfigurerad för att:

- Aktivera Dev Drive

- Låt Microsoft Defender Antivirus-filter skydda Dev Drives (

WdFilter) -

FileInfominifilter har lagts till i filterlistan som ett tillåtet filter

Ange FSUtil-kommandot:

fsutil devdrv query

Resultat:

Developer volumes are enabled.

Developer volumes are protected by antivirus filter, by group policy.

Filters allowed on any developer volume, by group policy:

MsSecFlt

Filters allowed on any developer volume:

FileInfo

Samma fråga kan köras på en specifik Dev Drive för att se de bifogade filtren. Om du vill köra kommandot på en specifik Dev Drive anger du kommandot:

fsutil devdrv query d:

Resultat:

This is a trusted developer volume.

Developer volumes are protected by antivirus filter, by group policy.

Filters allowed on any developer volume, by group policy:

MsSecFlt

Filters allowed on any developer volume:

FileInfo

Filters currently attached to this developer volume:

MsSecFlt, WdFilter, FileInfo

Ytterligare resurser

Windows developer