Gelişmiş Tehdit Avcılığı olaylarını Depolama hesabınıza akışla aktaracak şekilde Uç Nokta için Microsoft Defender'ı yapılandırma

Şunlar için geçerlidir:

Not

Kullanılabilir tam veri akışı deneyimi için lütfen Microsoft Defender XDR olaylarını akışla aktarma sayfasını ziyaret edin | Microsoft Learn.

Uç nokta için Defender'i deneyimlemek ister misiniz? Ücretsiz deneme için kaydolun.

Başlamadan önce

Kiracınızda bir Depolama hesabı oluşturun.

Azure kiracınızda oturum açın, Abonelikler>Aboneliğiniz>Kaynak Sağlayıcıları>Microsoft.insights'a kaydolun bölümüne gidin.

Önemli

Microsoft, rolleri en az izinle kullanmanızı önerir. Bu, kuruluşunuzun güvenliğini artırmaya yardımcı olur. Genel Yönetici, mevcut bir rolü kullanamıyorsanız acil durum senaryolarıyla sınırlı olması gereken yüksek ayrıcalıklı bir roldür.

Ham veri akışını etkinleştirme

Microsoft Defender portalında Güvenlik Yöneticisi olarak oturum açın.

Microsoft Defender XDR'de Veri dışarı aktarma ayarları sayfasına gidin.

Veri dışarı aktarma ayarları ekle'yi seçin.

Yeni ayarlarınız için bir ad seçin.

Olayları Azure Depolama'ya ilet'i seçin.

Depolama Hesabı Kaynak Kimliğinizi yazın. Depolama Hesabı Kaynak Kimliğinizi almak için Azure portal> özellikleri sekmesindeki > Depolama hesabı sayfanıza gidin ve Depolama hesabı kaynak kimliği altındaki metni kopyalayın:

Akış yapmak istediğiniz olayları seçin ve Kaydet'i seçin.

Depolama hesabındaki olayların şeması

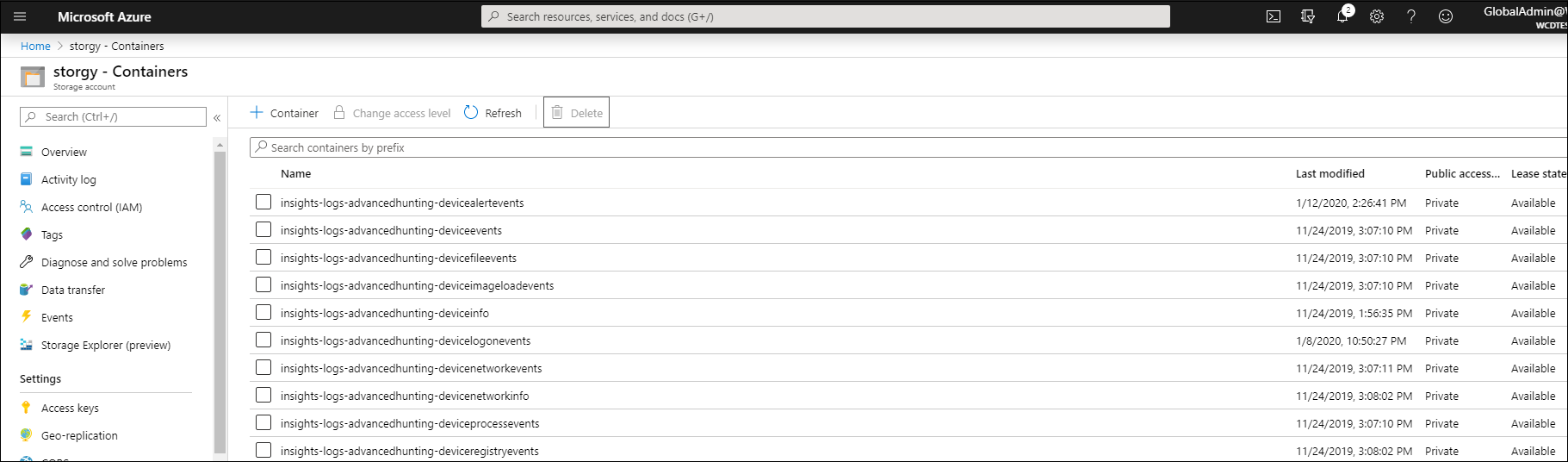

Her olay türü için bir blob kapsayıcısı oluşturulur:

Blobdaki her satırın şeması aşağıdaki JSON'dır:

{ "time": "<The time WDATP received the event>" "tenantId": "<Your tenant ID>" "category": "<The Advanced Hunting table name with 'AdvancedHunting-' prefix>" "properties": { <WDATP Advanced Hunting event as Json> } }Her blob birden çok satır içerir.

Her satır olay adını, Uç Nokta için Defender'ın olayı aldığı zamanı, ait olduğu kiracıyı (yalnızca kiracınızdan olayları alırsınız) ve adlı

propertiesbir özellikte JSON biçimindeki olayı içerir.Uç Nokta için Microsoft Defender olaylarının şeması hakkında daha fazla bilgi için bkz. Gelişmiş Avcılık'a genel bakış.

Gelişmiş Avcılık'ta DeviceInfo tablosunda, cihazın grubunu içeren MachineGroup adlı bir sütun bulunur. Burada her olay da bu sütunla dekore edilmiştir. Daha fazla bilgi için bkz . Cihaz Grupları.

Not

Cihaz grubu oluşturma, Uç Nokta Için Defender Plan 1 ve Plan 2'de desteklenir.

Veri türleri eşlemesi

Olay özelliklerimizin veri türlerini almak için aşağıdaki adımları izleyin:

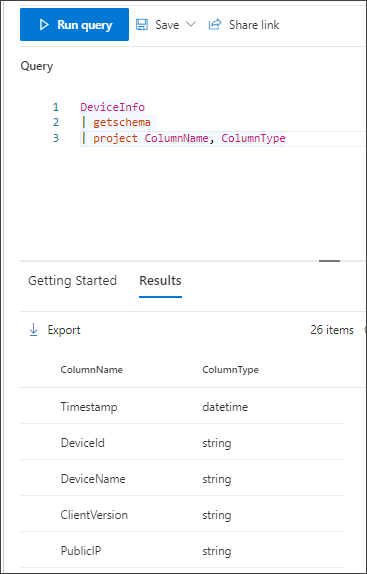

Microsoft Defender portalında oturum açın ve Gelişmiş Tehdit Avcılığı sayfasına gidin.

Her olay için veri türleri eşlemesini almak için aşağıdaki sorguyu çalıştırın:

{EventType} | getschema | project ColumnName, ColumnTypeCihaz Bilgileri olayına bir örnek aşağıda verilmiştir:

İlgili makaleler

- Microsoft Defender XDR olaylarını akışla aktarma | Microsoft Learn

- Gelişmiş Avcılık'a Genel Bakış

- Uç Nokta Akışı API'si için Microsoft Defender

- Uç Nokta için Microsoft Defender olaylarını Azure depolama hesabınıza akışla aktarma

- Azure Depolama Hesabı belgeleri

İpucu

Daha fazla bilgi edinmek mi istiyorsunuz? Teknoloji Topluluğumuzdaki Microsoft Güvenlik topluluğuyla etkileşime geçin: Uç Nokta için Microsoft Defender Teknoloji Topluluğu.