Azure Stack Edge Pro GPU cihazınızda Kubernetes kümesinde Azure Arc'i etkinleştirme

ŞUNLAR IÇIN GEÇERLIDIR: Azure Stack Edge Pro - GPU

Azure Stack Edge Pro - GPU Azure Stack Edge Pro 2

Azure Stack Edge Pro 2 Azure Stack Edge Pro R

Azure Stack Edge Pro R Azure Stack Edge Mini R

Azure Stack Edge Mini R

Bu makalede, Azure Stack Edge Pro cihazınızda mevcut bir Kubernetes kümesinde Azure Arc'ı etkinleştirme adımları gösterilmektedir.

Bu yordamda, aşağıdaki makaleleri okuduğunuz ve anladığınız varsayılır:

- Azure Stack Edge Pro cihazında Kubernetes iş yükleri

- Azure Arc özellikli Kubernetes (Önizleme) nedir?

Önkoşullar

Azure Stack Edge Pro cihazınızda ve cihaza erişmek için kullandığınız istemcide aşağıdaki önkoşulları tamamladığınızdan emin olun:

Cihaz için

1 düğümlü bir Azure Stack Edge Pro cihazında oturum açma kimlik bilgileriniz var.

Aboneliğe sahip erişiminiz vardır. Hizmet sorumlunuzun rol atama adımı sırasında bu erişime ihtiyacınız olacaktır.

Cihaza erişen istemci için

Azure Stack Edge Pro cihazına erişmek için kullanılan bir Windows istemci sisteminiz var.

İstemci Windows PowerShell 5.0 veya üzerini çalıştırıyor. Windows PowerShell'in en son sürümünü indirmek için Windows PowerShell'i Yükleme'ye gidin.

Desteklenen işletim sistemine sahip başka bir istemciniz de olabilir. Bu makalede, Bir Windows istemcisi kullanılırken yordam açıklanmaktadır.

Azure Stack Edge Pro cihazında Kubernetes kümesine erişme bölümünde açıklanan yordamı tamamladınız. Sahip olduğunuz:

- İstemcide yüklü

kubectl. - İstemci sürümünün

kubectlAzure Stack Edge Pro cihazınızda çalışan Kubernetes ana sürümünden en fazla bir sürümün çarpıtıldığından emin olun.İstemcide çalışan kubectl sürümünü denetlemek için kullanın

kubectl version. Tam sürümü not edin.Azure Stack Edge Pro cihazınızın yerel kullanıcı arabiriminde Yazılım güncelleştirmesi'ne gidin ve Kubernetes sunucusu sürüm numarasını not edin.

Bu iki sürümün uyumlu olduğunu doğrulayın.

- İstemcide yüklü

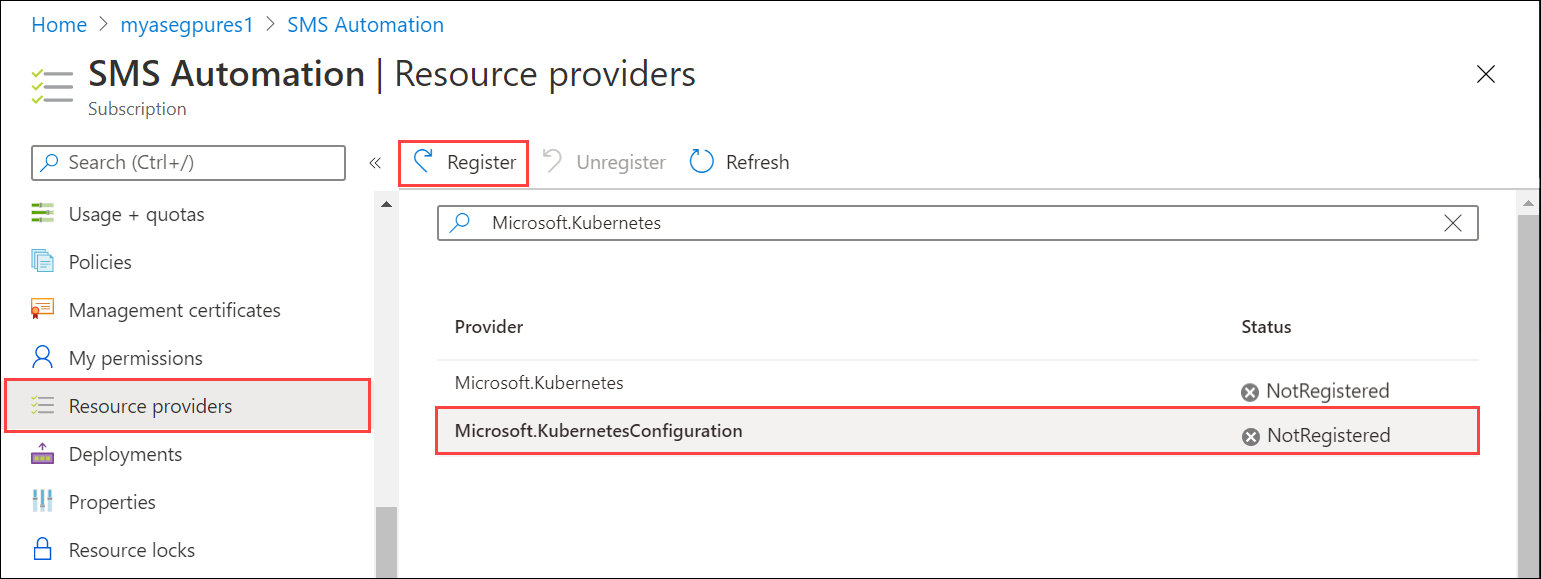

Kubernetes kaynak sağlayıcılarını kaydetme

Kubernetes kümesinde Azure Arc'ı etkinleştirmeden önce aboneliğinizi etkinleştirmeniz ve Microsoft.KubernetesConfiguration kaydetmeniz Microsoft.Kubernetes gerekir.

Kaynak sağlayıcısını etkinleştirmek için Azure portalında dağıtım için kullanmayı planladığınız aboneliğe gidin. Kaynak Sağlayıcıları'na gidin.

Sağ bölmede, eklemek istediğiniz sağlayıcıları arayın. Bu örnekte

Microsoft.KubernetesveMicrosoft.KubernetesConfiguration.

Bir kaynak sağlayıcısı seçin ve komut çubuğunun üst kısmından Kaydet'i seçin. Kayıt birkaç dakika sürer.

Kaynak sağlayıcısının kayıtlı olduğunu görene kadar kullanıcı arabirimini yenileyin. her iki kaynak sağlayıcısı için de işlemi yineleyin.

Kaynak sağlayıcılarını aracılığıyla az clida kaydedebilirsiniz. Daha fazla bilgi için bkz . Azure Arc özellikli Kubernetes için iki sağlayıcıyı kaydetme.

Hizmet sorumlusu oluşturma, rol atama

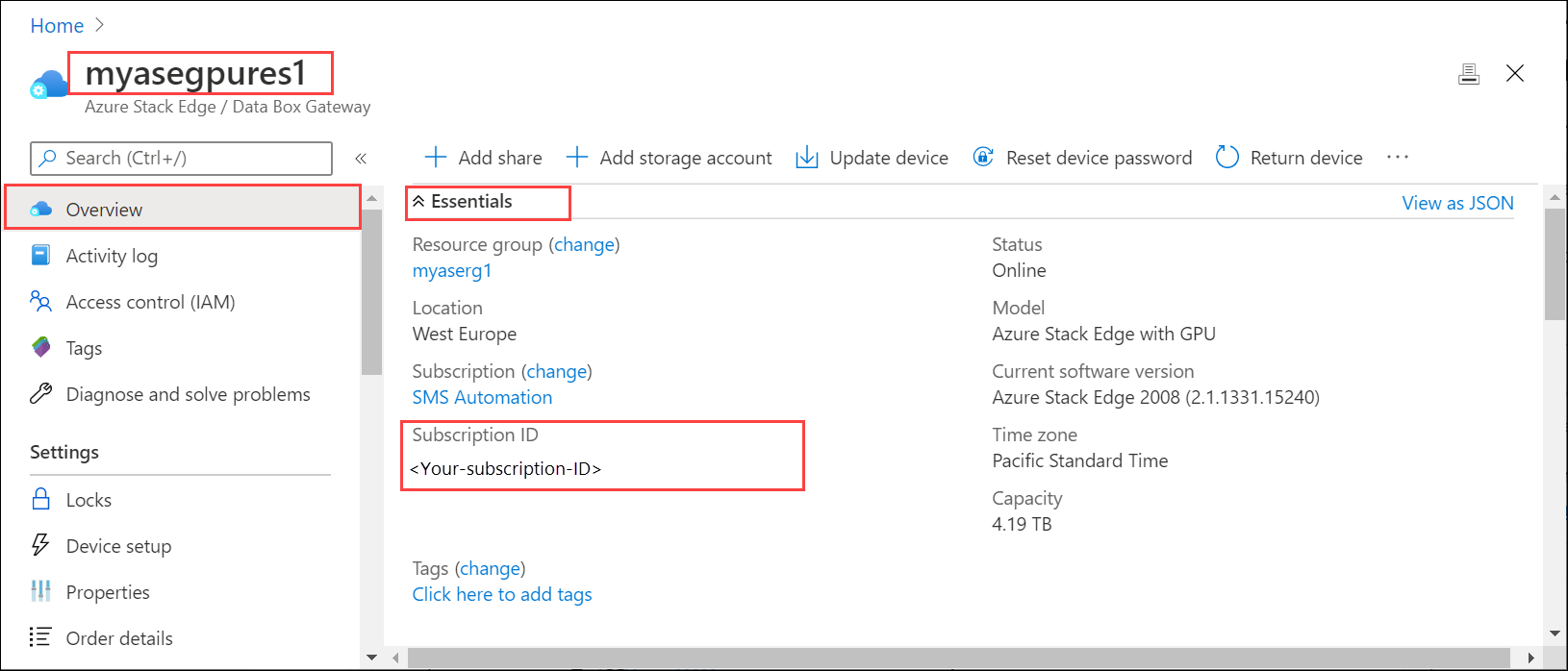

Azure Stack Edge hizmetiniz için kaynak dağıtımı için kullandığınız kaynak grubunun adına ve sahip olduğunuzdan

Subscription IDemin olun. Abonelik kimliğini almak için Azure portalında Azure Stack Edge kaynağınıza gidin. Genel Bakış > Temel Bilgileri'ne gidin.

Kaynak grubu adını almak için Özellikler'e gidin.

Hizmet sorumlusu oluşturmak için aracılığıyla

az cliaşağıdaki komutu kullanın.az ad sp create-for-rbac --name "<Informative name for service principal>"'de oturum açma

az clihakkında bilgi için Azure portalında Cloud Shell'i başlatın. Hizmet sorumlusunu oluşturmak için yerel istemcide kullanıyorsanızaz cli, 2.25 veya sonraki bir sürümü çalıştırdığınızdan emin olun.Aşağıda bir örnek verilmiştir.

PS /home/user> az ad sp create-for-rbac --name "https://azure-arc-for-ase-k8s" { "appId": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx", "displayName": "azure-arc-for-ase-k8s", "name": "https://azure-arc-for-ase-k8s", "password": "<password>", "tenant": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" } PS /home/user>Bu değerleri bir sonraki komutta

appIDgiriş olarak kullanacağınız için ,name,passwordvetenantIDdeğerlerini not edin.Yeni hizmet sorumlusunu oluşturduktan sonra rolü yeni oluşturulan sorumluya atayın

Kubernetes Cluster - Azure Arc Onboarding. Bu, sınırlı izinlere sahip yerleşik bir Azure rolüdür (komuttaki rol kimliğini kullanın). Aşağıdaki komutu kullanın:az role assignment create --role 34e09817-6cbe-4d01-b1a2-e0eac5743d41 --assignee <appId-from-service-principal> --scope /subscriptions/<SubscriptionID>/resourceGroups/<Resource-group-name>Aşağıda bir örnek verilmiştir.

PS /home/user> az role assignment create --role 34e09817-6cbe-4d01-b1a2-e0eac5743d41 --assignee xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx --scope /subscriptions/xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx/resourceGroups/myaserg1 { "canDelegate": null, "id": "/subscriptions/xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx/resourceGroups/myaserg1/providers/Microsoft.Authorization/roleAssignments/59272f92-e5ce-4aeb-9c0c-62532d8caf25", "name": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx", "principalId": "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx", "principalType": "ServicePrincipal", "resourceGroup": "myaserg1", "roleDefinitionId": "/subscriptions/xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx/providers/Microsoft.Authorization/roleDefinitions/34e09817-6cbe-4d01-b1a2-e0eac5743d41", "scope": "/subscriptions/xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx/resourceGroups/myaserg1", "type": "Microsoft.Authorization/roleAssignments" } PS /home/user>

Kubernetes kümesinde Arc'ı etkinleştirme

Azure Arc yönetimi için Kubernetes kümesini yapılandırmak için şu adımları izleyin:

Cihazınızın PowerShell arabirimine bağlanın.

Şunu yazın:

Set-HcsKubernetesAzureArcAgent -SubscriptionId "<Your Azure Subscription Id>" -ResourceGroupName "<Resource Group Name>" -ResourceName "<Azure Arc resource name (shouldn't exist already)>" -Location "<Region associated with resource group>" -TenantId "<Tenant Id of service principal>" -ClientId "<App id of service principal>"Bu komut çalıştırıldığında, girmek

ClientSecretiçin bir izleme istemi vardır. Hizmet sorumlusu parolasını belirtin.CloudEnvironmentAzure genel dışında bir bulut kullanıyorsanız parametresini ekleyin. Bu parametreyi , ,AZURECHINACLOUDAZUREGERMANCLOUDveAZUREUSGOVERNMENTCLOUDolarakAZUREPUBLICCLOUDayarlayabilirsiniz.Not

- Azure Arc'ı cihazınıza dağıtmak için Azure Arc için Desteklenen bir bölge kullandığınızdan emin olun.

- cmdlet'ini

az account list-locationsSet-HcsKubernetesAzureArcAgentgeçirmek için tam konum adını bulmak için komutunu kullanın. Konum adları genellikle boşluk olmadan biçimlendirilir. ClientIdveClientSecretgereklidir.

Bir örnek aşağıda verilmiştir:

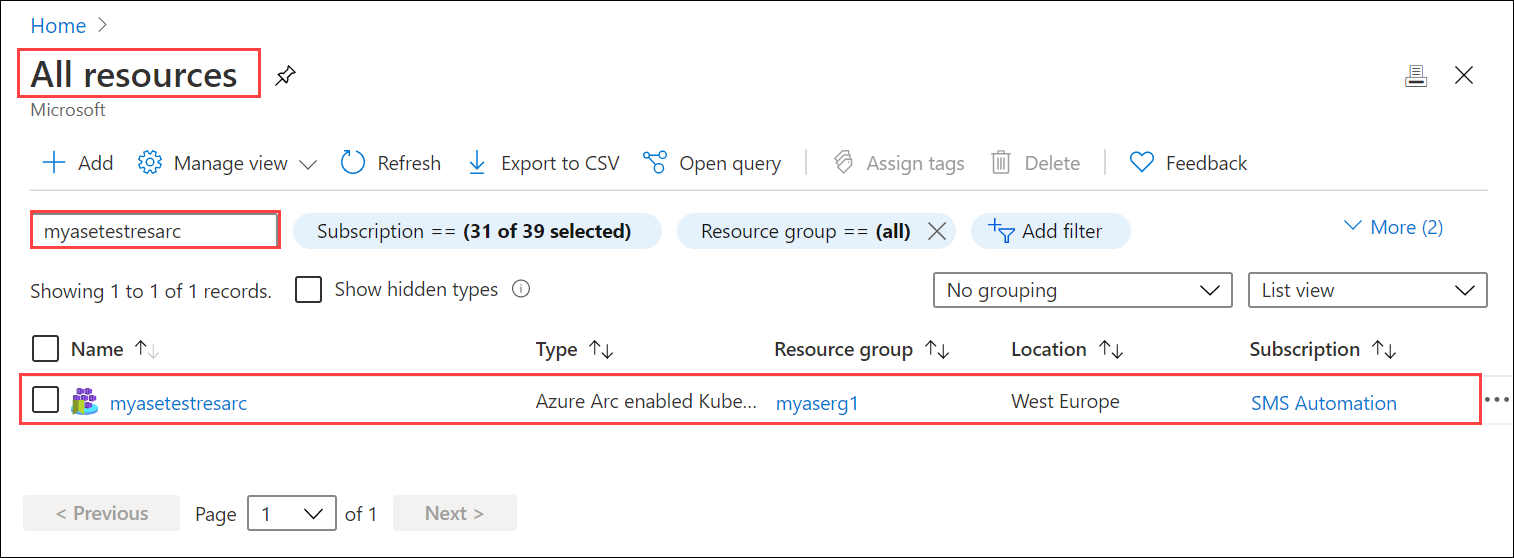

[10.100.10.10]: PS>Set-HcsKubernetesAzureArcAgent -SubscriptionId "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" -ResourceGroupName "myaserg1" -ResourceName "myasetestresarc" -Location "westeurope" -TenantId "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" -ClientId "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" WARNING: A script or application on the remote computer 10.126.76.0 is sending a prompt request. When you are prompted, enter sensitive information, such as credentials or passwords, only if you trust the remote computer and the application or script that is requesting the data. cmdlet Set-HcsKubernetesAzureArcAgent at command pipeline position 1 Supply values for the following parameters: ClientSecret: ********************************** [10.100.10.10]: PS>Azure portalında, önceki komutta sağladığınız adla bir kaynak oluşturulmalıdır.

Azure Arc'ın başarıyla etkinleştirildiğini doğrulamak için PowerShell arabiriminden aşağıdaki komutu çalıştırın:

kubectl get deployments,pods -n azure-arcAşağıda, ad alanında Kubernetes kümenize

azure-arcdağıtılan Azure Arc aracılarını gösteren bir örnek çıktı verilmiştir.[10.128.44.240]: PS>kubectl get deployments,pods -n azure-arc NAME READY UP-TO-DATE AVAILABLE AGE deployment.apps/cluster-metadata-operator 1/1 1 1 13d deployment.apps/clusterconnect-agent 1/1 1 1 13d deployment.apps/clusteridentityoperator 1/1 1 1 13d deployment.apps/config-agent 1/1 1 1 13d deployment.apps/controller-manager 1/1 1 1 13d deployment.apps/extension-manager 1/1 1 1 13d deployment.apps/flux-logs-agent 1/1 1 1 13d deployment.apps/kube-aad-proxy 1/1 1 1 13d deployment.apps/metrics-agent 1/1 1 1 13d deployment.apps/resource-sync-agent 1/1 1 1 13d NAME READY STATUS RESTARTS AGE pod/cluster-metadata-operator-9568b899c-2stjn 2/2 Running 0 13d pod/clusterconnect-agent-576758886d-vggmv 3/3 Running 0 13d pod/clusteridentityoperator-6f59466c87-mm96j 2/2 Running 0 13d pod/config-agent-7cbd6cb89f-9fdnt 2/2 Running 0 13d pod/controller-manager-df6d56db5-kxmfj 2/2 Running 0 13d pod/extension-manager-58c94c5b89-c6q72 2/2 Running 0 13d pod/flux-logs-agent-6db9687fcb-rmxww 1/1 Running 0 13d pod/kube-aad-proxy-67b87b9f55-bthqv 2/2 Running 0 13d pod/metrics-agent-575c565fd9-k5j2t 2/2 Running 0 13d pod/resource-sync-agent-6bbd8bcd86-x5bk5 2/2 Running 0 13d [10.128.44.240]: PS>

Bu aracılara kavramsal bir genel bakış burada bulunabilir.

Kubernetes kümesinden Arc'ı kaldırma

Azure Arc yönetimini kaldırmak için şu adımları izleyin:

-

- Cihazınızın PowerShell arabirimine bağlanın.

Şunu yazın:

Remove-HcsKubernetesAzureArcAgent

Not

Varsayılan olarak, kaynak yamls Git deposundan silindiğinde, karşılık gelen kaynaklar Kubernetes kümesinden silinmez. Git deposundan silindiğinde kaynakların silinmesine izin vermek için Arc OperatorParams içinde ayarlamanız --sync-garbage-collection gerekir. Daha fazla bilgi için bkz. Yapılandırmayı silme

Sonraki adımlar

Azure Arc dağıtımını çalıştırmayı anlamak için bkz . Azure Stack Edge Pro cihazında GitOps aracılığıyla Redis ile durum bilgisi olmayan bir PHP Guestbook uygulaması dağıtma