Microsoft Sentinel'de playbook'ların kimliğini doğrulama

Microsoft Sentinel playbook'ları, kuruluş genelindeki sistemlerde görevleri ve iş akışlarını zamanlamanıza, otomatikleştirmenize ve düzenlemenize yardımcı olan bir bulut hizmeti olan Azure Logic Apps'te yerleşik iş akışlarını temel alır.

Azure Logic Apps'in ayrı olarak bağlanması ve microsoft Sentinel dahil olmak üzere etkileşimde bulunduğu her tür kaynakta bağımsız olarak kimlik doğrulaması yapması gerekir. Logic Apps bu amaçla özel bağlayıcılar kullanır ve her kaynak türünün kendi bağlayıcısı vardır.

Bu makalede Logic Apps Microsoft Sentinel bağlayıcısı için desteklenen bağlantı türleri ve kimlik doğrulaması açıklanmaktadır. Playbook'lar, Microsoft Sentinel ile etkileşime geçmek ve Microsoft Sentinel verilerinize erişmek için desteklenen kimlik doğrulama yöntemlerini kullanabilir.

Önkoşullar

Bu makaleden önce aşağıdaki makaleleri okumanızı öneririz:

- Microsoft Sentinel playbook'larıyla tehdit yanıtlarını otomatikleştirme

- Microsoft Sentinel playbook'larını oluşturma ve yönetme

- Microsoft Sentinel playbook'ları için Azure Logic Apps

- Microsoft Sentinel playbook'larında desteklenen tetikleyiciler ve eylemler

Microsoft Sentinel çalışma alanınız gibi diğer kaynaklara yönetilen kimlik erişimi vermek için oturum açmış olan kullanıcınızın, Microsoft Sentinel çalışma alanının Sahibi veya Kullanıcı Erişimi Yönetici istratörü gibi rol atamaları yazma izinlerine sahip bir rolü olmalıdır.

Kimlik Doğrulaması

Logic Apps'teki Microsoft Sentinel bağlayıcısı ve bileşen tetikleyicileri ve eylemleri, ilgili çalışma alanında gerekli izinlere (okuma ve/veya yazma) sahip herhangi bir kimlik adına çalışabilir. Bağlayıcı birden çok kimlik türünü destekler:

- Yönetilen kimlik (Önizleme). Örneğin, yönetmeniz gereken kimlik sayısını azaltmak için bu yöntemi kullanın.

- Hizmet sorumlusu (Microsoft Entra uygulaması). Kayıtlı uygulamalar, izinleri denetlemek, kimlik bilgilerini yönetmek ve bağlayıcı kullanımıyla ilgili belirli sınırlamaları etkinleştirmek için gelişmiş bir özellik sağlar.

- Microsoft Entra kullanıcısı

Gerekli izinler

Kimlik doğrulama yönteminden bağımsız olarak, kimliği doğrulanmış kimlik tarafından Microsoft Sentinel bağlayıcısının çeşitli bileşenlerini kullanmak için aşağıdaki izinler gereklidir. "Yazma" eylemleri, olayları güncelleştirme veya açıklama ekleme gibi eylemleri içerir.

| Roller | Tetikleyicileri kullanma | "Okuma" eylemlerini kullanma | "Yazma" eylemlerini kullanma |

|---|---|---|---|

| Microsoft Sentinel Okuyucusu | ✓ | ✓ | - |

| Microsoft Sentinel Yanıtlayıcı/Katkıda Bulunanı | ✓ | ✓ | ✓ |

Daha fazla bilgi için bkz . Microsoft Sentinel'de roller ve izinler ve Microsoft Sentinel playbook önkoşulları.

Yönetilen kimlikle kimlik doğrulaması

Yönetilen kimlik olarak kimlik doğrulaması, mantıksal uygulama iş akışı kaynağı olan playbook'a doğrudan izin vermenize olanak tanır. Playbook tarafından yapılan Microsoft Sentinel bağlayıcısı eylemleri daha sonra playbook adına, Microsoft Sentinel üzerinde kendi izinlerine sahip bağımsız bir nesneymiş gibi çalışır.

Yönetilen kimlikle kimlik doğrulaması yapmak için:

Logic Apps iş akışı kaynağında yönetilen kimliği etkinleştirin. Daha fazla bilgi için bkz . Azure portalında sistem tarafından atanan kimliği etkinleştirme.

Mantıksal uygulamanız artık Microsoft Entra Id ile kaydedilen ve bir nesne kimliğiyle temsil edilen sistem tarafından atanan kimliği kullanabilir.

Bu kimliğe Microsoft Sentinel çalışma alanınıza erişim izni vermek için aşağıdaki adımları kullanın:

Microsoft Sentinel menüsünden Ayarlar'ı seçin.

Çalışma alanı ayarları sekmesini seçin. Çalışma alanı menüsünden Erişim denetimi (IAM) öğesini seçin.

Üstteki düğme çubuğunda Ekle'yi ve ardından Rol ataması ekle'yi seçin. Rol ataması ekle seçeneği devre dışı bırakılırsa rol atama izniniz yoktur.

Görüntülenen yeni panelde uygun rolü atayın:

- Microsoft Sentinel Yanıtlayıcısı: Playbook'ta olayları veya izleme listelerini güncelleştiren adımlar vardır

- Microsoft Sentinel Reader: Playbook yalnızca olayları alır

Erişim ata'nın altında Mantıksal Uygulama'yı seçin.

Playbook'un ait olduğu aboneliği ve ardından playbook adını seçin.

Kaydet'i seçin.

Daha fazla bilgi için bkz . Kaynaklara kimlik erişimi verme.

Microsoft Sentinel Logic Apps bağlayıcısında yönetilen kimlik doğrulama yöntemini etkinleştirin:

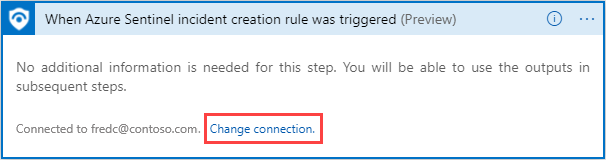

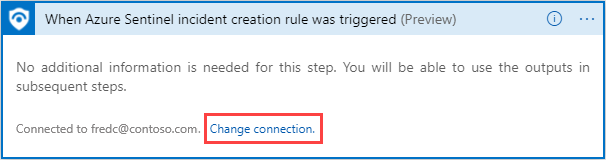

Logic Apps tasarımcısında bir Microsoft Sentinel Logic Apps bağlayıcısı adımı ekleyin. Bağlayıcı mevcut bir bağlantı için zaten etkinleştirildiyse Bağlantıyı değiştir bağlantısını seçin. Örneğin:

Sonuçta elde edilen bağlantı listesinde Yeni ekle'yi seçin.

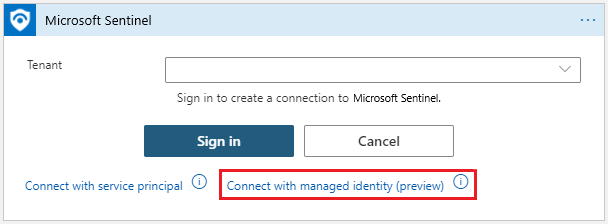

Yönetilen kimlikli Bağlan (önizleme) seçerek yeni bir bağlantı oluşturun. Örneğin:

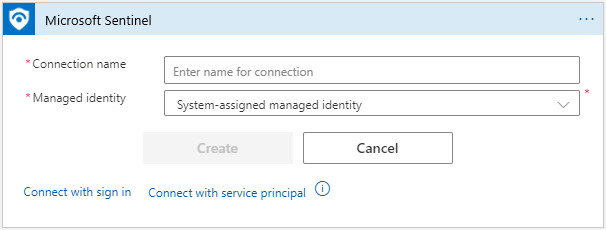

Bu bağlantı için bir ad girin, Sistem tarafından atanan yönetilen kimlik'i ve ardından Oluştur'u seçin.

Bağlantınızı oluşturmayı tamamlamak için Oluştur'u seçin.

Hizmet sorumlusu olarak kimlik doğrulaması (Microsoft Entra uygulaması)

Microsoft Entra uygulamasını kaydederek bir hizmet sorumlusu oluşturun. Kullanıcı hesabı yerine bağlayıcının kimliği olarak kayıtlı bir uygulama kullanmanızı öneririz.

Microsoft Sentinel bağlayıcısıyla kendi uygulamanızı kullanmak için:

Uygulamayı Microsoft Entra Id ile kaydedin ve bir hizmet sorumlusu oluşturun. Daha fazla bilgi için bkz . Kaynaklara erişebilen bir Microsoft Entra uygulaması ve hizmet sorumlusu oluşturma.

Gelecekteki kimlik doğrulaması için kimlik bilgilerini alın. Kayıtlı uygulama sayfasında oturum açmak için uygulama kimlik bilgilerini alın:

- genel bakış'ın altındaki İstemci Kimliği

- İstemci gizli dizisi, Sertifikalar ve gizli diziler altında

Uygulamaya Microsoft Sentinel çalışma alanıyla çalışma izinleri verin:

Microsoft Sentinel çalışma alanında Ayarlar> Workspace Ayarlar> Access denetimine (IAM) gidin

Rol ataması ekle'yi seçin ve ardından uygulamaya atamak istediğiniz rolü seçin.

Örneğin, uygulamanın Microsoft Sentinel çalışma alanında bir olayı güncelleştirme gibi değişiklikler yapan eylemler gerçekleştirmesine izin vermek için Microsoft Sentinel Katkıda Bulunanı rolünü seçin. Yalnızca veri okuyan eylemler için Microsoft Sentinel Okuyucusu rolü yeterlidir.

Gerekli uygulamayı bulun ve değişikliklerinizi kaydedin.

Varsayılan olarak, Microsoft Entra uygulamaları kullanılabilir seçeneklerde görüntülenmez. Uygulamanızı bulmak için adı arayın ve seçin.

Logic Apps'te Microsoft Sentinel bağlayıcısında kimlik doğrulaması yapmak için uygulama kimlik bilgilerini kullanın.

Logic Apps tasarımcısında bir Microsoft Sentinel Logic Apps bağlayıcısı adımı ekleyin.

Bağlayıcı mevcut bir bağlantı için zaten etkinleştirildiyse Bağlantıyı değiştir bağlantısını seçin. Örneğin:

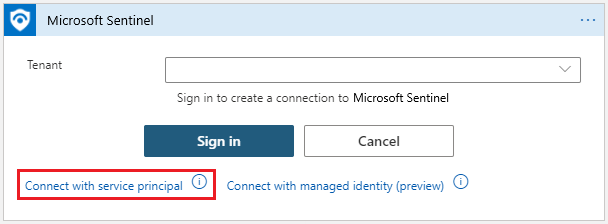

Sonuçta elde edilen bağlantı listesinde Yeni ekle'yi ve ardından Hizmet Sorumlusu ile Bağlan'yi seçin. Örneğin:

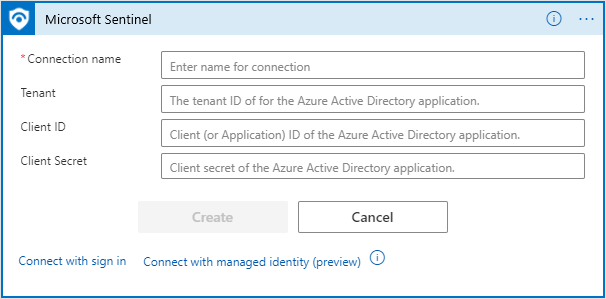

Kayıtlı uygulamanın ayrıntılar sayfasında bulunan gerekli parametre değerlerini girin:

- Kiracı: Genel Bakış altında

- İstemci Kimliği: Genel Bakış altında

- gizli dizi: Sertifikalar ve gizli diziler altında

Örneğin:

Bağlantınızı oluşturmayı tamamlamak için Oluştur'u seçin.

Microsoft Entra kullanıcısı olarak kimlik doğrulaması

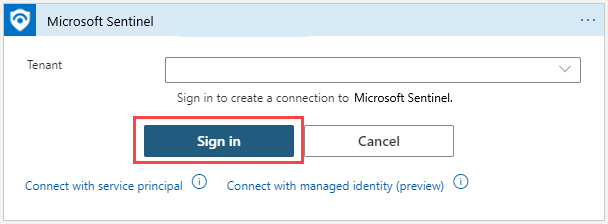

Microsoft Entra kullanıcısı olarak bağlantı oluşturmak için:

Logic Apps tasarımcısında bir Microsoft Sentinel Logic Apps bağlayıcısı adımı ekleyin. Bağlayıcı mevcut bir bağlantı için zaten etkinleştirildiyse Bağlantıyı değiştir bağlantısını seçin. Örneğin:

Sonuçta elde edilen bağlantı listesinde Yeni ekle'yi ve ardından Oturum aç'ı seçin.

İstendiğinde kimlik bilgilerinizi girin ve ardından ekranda kalan yönergeleri izleyerek bağlantı oluşturun.

Playbook API bağlantılarını görüntüleme ve düzenleme

API bağlantıları, Azure Logic Apps'i Microsoft Sentinel dahil olmak üzere diğer hizmetlere bağlamak için kullanılır. Azure Logic Apps'te bir bağlayıcı için her yeni kimlik doğrulaması yapıldığında, hizmete erişimi yapılandırırken sağlanan ayrıntıları içeren yeni bir API bağlantı kaynağı oluşturulur. Aynı API bağlantısı, aynı Kaynak Grubundaki tüm Microsoft Sentinel eylemlerinde ve tetikleyicilerinde kullanılabilir.

API bağlantılarını görüntülemek için aşağıdakilerden birini yapın:

Azure portalında API bağlantılarını arayın. Aşağıdaki verileri kullanarak playbook'unuzun API bağlantısını bulun:

- Görünen ad: Her oluşturduğunuzda bağlantıya verdiğiniz kolay ad.

- Durum: API bağlantısının durumu.

- Kaynak grubu: Microsoft playbook'ları için API bağlantıları playbook (Azure Logic Apps) kaynağının kaynak grubunda oluşturulur.

Azure portalında tüm kaynakları görüntüleyin ve görünümü Tür = API'sine göre filtreleyin. Bu yöntem aynı anda birden çok bağlantı seçmenize, etiketlemenize ve silmenize olanak tanır.

Var olan bir bağlantının yetkilendirmesini değiştirmek için bağlantı kaynağını girin ve API bağlantısını düzenle'yi seçin.

İlgili içerik

Daha fazla bilgi için bkz.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin