Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Şunlar için geçerlidir: Azure Logic Apps (Tüketim + Standart)

Mantıksal uygulama iş akışlarından Microsoft Entra korumalı Azure kaynaklarına bağlantıların kimliğini doğrulamak istediğinizde yönetilen kimlik ayarlayın. Bu kimlik mantıksal uygulamanızın adına korumalı kaynaklara erişir ve kimlik bilgilerini, gizli dizileri veya erişim belirteçlerini depolama ve yönetme gereksinimini ortadan kaldırır. Bu davranış nedeniyle kimlik doğrulaması için yönetilen kimlik önerilir. Azure, kimlik doğrulama bilgilerinizin güvenliğini sağlamaya yardımcı olmak için bu kimliği yönetir.

Azure Logic Apps'te birçok bağlayıcı her iki yönetilen kimlik türünü de destekler:

- Sistem tarafından atanan kimlik

- Kullanıcı tarafından atanan kimlik

Bu kılavuzda aşağıdaki görevlerin nasıl tamamlayacağı gösterilmektedir:

- Mantıksal uygulama kaynağınızda sistem tarafından atanan kimliği ayarlayın.

- Mantıksal uygulama kaynağınızda kullanıcı tarafından atanan bir kimlik oluşturun ve ayarlayın.

Bu kılavuz, Azure portalı ve Azure Resource Manager şablonu (ARM şablonu) için adımlar sağlar. Azure PowerShell, Azure CLI ve Azure REST API için bkz:

| Araç | Belgeler |

|---|---|

| Azure PowerShell |

-

Sistem tarafından atanan - Kullanıcı tarafından atanan |

| Azure CLI |

-

Sistem tarafından atanan - Kullanıcı tarafından atanan |

| Azure REST API |

-

Sistem tarafından atanan - Kullanıcı tarafından atanan |

Daha fazla bilgi için bakınız:

- Yönetilen kimlikler nelerdir?

- Yönetilen kimlik türleri

- Yönetilen kimlikleri destekleyen bağlayıcılar

- Yönetilen kimlikleri destekleyen Azure kaynakları

Önkoşullar

Bir Azure hesabı ve aboneliği Ücretsiz bir Azure hesabı edinin.

Mantıksal uygulama kaynağınız, yönetilen kimliğiniz ve erişmek istediğiniz hedef Azure kaynağınız için aynı Azure aboneliğini kullanmanız gerekir.

Yönetilen kimliği kullanmak istediğiniz mantıksal uygulama kaynağı ve iş akışı.

Daha fazla bilgi için bakınız:

Erişmek istediğiniz hedef Azure kaynağı.

Microsoft Entra yönetici izinleri.

Bu kılavuzun ilerleyen bölümlerinde, hedef kaynakta gerekli erişime sahip yönetilen kimliğe bir Azure rolü atamanız gerekir. Bu görev için, Microsoft Entra kiracısında kimliklere Azure rolleri atamanıza olanak sağlayan izinlere ihtiyacınız vardır.

Yönetilen kimlikleri kullanma konusunda dikkat edilmesi gerekenler

Yönetilen kimliği bir mantıksal uygulamayla ayarlamadan ve kullanmadan önce aşağıdaki noktaları gözden geçirin:

Mantıksal uygulama kaynağınızda yalnızca bir benzersiz sistem tarafından atanan kimlik var.

Varsayılan olarak, Standart mantıksal uygulamalar sistem tarafından atanan kimliği otomatik olarak etkinleştirir.

Mantıksal uygulama kaynağınızda sistem tarafından atanan kimlik ve kullanıcı tarafından atanan bir veya daha fazla kimlik aynı anda etkinleştirilebilir.

Mantıksal uygulamanız sistem tarafından atanan veya kullanıcı tarafından atanan bir kimliği kullanabilir, ancak ikisini aynı anda kullanamaz.

Mantıksal uygulamanız aynı anda yalnızca bir kullanıcı tarafından atanan kimlik kullanabilir.

Mantıksal uygulama kaynağınız aynı kullanıcı tarafından atanan kimliği diğer mantıksal uygulama kaynakları arasında paylaşabilir.

Yönetilen kimliği mantıksal uygulama kaynak düzeyinde ve bağlantı düzeyinde kullanabilirsiniz.

Standart mantıksal uygulamalar için karma dağıtım seçeneği yönetilen kimlik kimlik doğrulamasını desteklemez. Bunun yerine bir uygulama kaydı oluşturmanız ve kullanmanız gerekir.

Daha fazla bilgi için bakınız:

Yönetilen kimlikleri destekleyen bağlayıcılar

Azure Logic Apps'teki yerleşik ve yönetilen bağlayıcı işlemlerinin yönetilen kimlik doğrulamasını desteklemesi için Microsoft Entra ile OAuth'u desteklemesi gerekir.

Aşağıdaki tablolarda mantıksal uygulama türüne göre yönetilen kimlik kimlik doğrulamasını destekleyen örnek bağlayıcılar gösterilmektedir.

| Bağlayıcı türü | Desteklenen bağlayıcılar |

|---|---|

| Dahili | - Azure API Management - Azure Uygulaması Hizmetleri - Azure İşlevleri - HTTP - HTTP + Webhook Not: HTTP işlemleri, sistem tarafından atanan kimliği kullanarak Azure güvenlik duvarlarının arkasındaki Azure Depolama hesaplarına yönelik bağlantıların kimliğini doğrulayabilir. Ancak, HTTP işlemleri aynı bağlantıların kimliğini doğrulamak için kullanıcı tarafından atanan kimliği desteklemez. |

| Yönetilen | - Azure Uygulaması Hizmeti - Azure Otomasyonu - Azure Blob Depolama - Azure Container Instance - Azure Cosmos DB - Azure Veri Gezgini - Azure Data Factory - Azure Data Lake - Azure Digital Twins - Azure Event Grid - Azure Event Hubs - Azure IoT Central V2 - Azure Key Vault -Azure İzleyici Günlükleri - Azure Kuyrukları - Azure Resource Manager - Azure Service Bus - Microsoft Sentinel - Azure Tablo Depolama - Azure VM - SQL Server |

Daha eksiksiz bir liste için bkz:

- Kimlik doğrulamasını destekleyen tetikleyiciler ve eylemler için kimlik doğrulama türleri

- Azure kaynakları için yönetilen kimlikleri destekleyen Azure hizmetleri

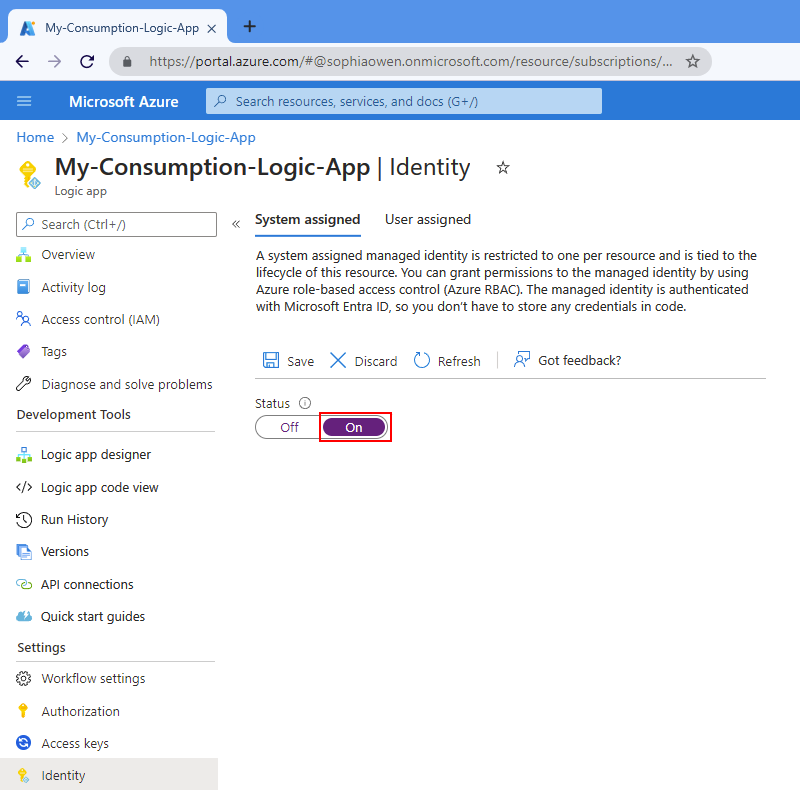

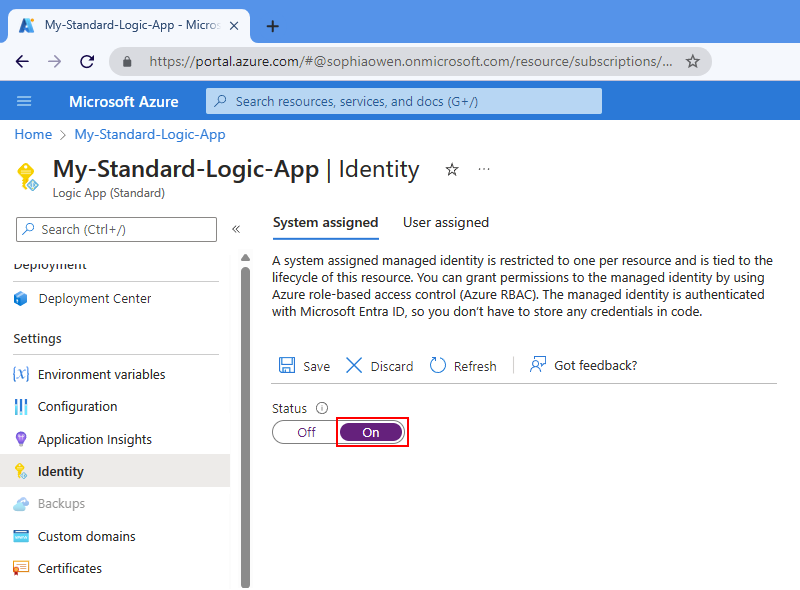

Sistem tarafından atanan kimliği etkinleştirme (portal)

Mantıksal uygulama türünüz temelinde Azure portalı için ilgili adımları izleyin:

Tüketim mantıksal uygulaması kaynağında sistem tarafından atanan kimliği el ile etkinleştirin.

Azure portalında Tüketim mantıksal uygulama kaynağınızı açın.

Mantıksal uygulama kenar çubuğunda, Ayarlar'ın altında Kimlik'i seçin.

Kimlik sayfasında, Sistem Ataması altında Açık'ı seçin, ardından Kaydet'i seçin. Onaylamak için Evet'i seçin.

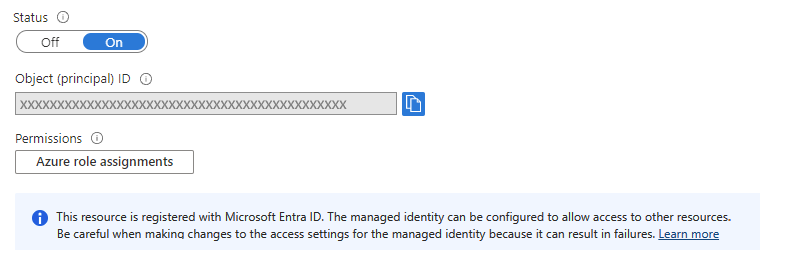

Mantıksal uygulama kaynağınız artık sistem tarafından atanan kimliği kullanabilir. Bu kimlik Microsoft Entra Id ile kaydedilir ve bir nesne kimliğiyle temsil edilir.

Özellik Değer Açıklama Nesne (sorumlu) Kimliği < identity-resource-ID> Microsoft Entra kiracısında mantıksal uygulamanız için sistem tarafından atanan kimliği temsil eden Genel Benzersiz Tanımlayıcı (GUID).

Sistem tarafından atanan kimliği etkinleştirme (ARM şablonu)

Mantıksal uygulama kaynakları oluşturmayı ve dağıtmayı otomatikleştirmek için arm şablonu kullanın.

Şablonunuzda, kök düzeyindeki mantıksal uygulama kaynak tanımınızda, identity özelliği SystemAssigned olarak ayarlanmış bir type nesnesi gerekir. Örneğin:

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicappName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "SystemAssigned"

},

"properties": {},

<...>

}

Azure mantıksal uygulama kaynak tanımınızı oluşturduğunda identity nesnesi aşağıdaki principalId ve tenantId özelliklerini alır:

"identity": {

"type": "SystemAssigned",

"principalId": "<principal-ID>",

"tenantId": "<Entra-tenant-ID>"

}

| Özellik (JSON) | Değer | Açıklama |

|---|---|---|

principalId |

< asıl kimlik> | Microsoft Entra'nın, Microsoft Entra kiracısında yönetilen kimliğiniz için hizmet ilke nesnesini yönetmek amacıyla kullandığı Genel Benzersiz Tanımlayıcı (GUID). Bu GUID bazen "nesne kimliği" veya objectIDolarak görünür. |

tenantId |

< Microsoft-Entra-tenant-ID> | Microsoft Entra kiracısını temsil eden Genel Benzersiz Tanımlayıcı (GUID), Logic App'in artık üye olduğu yeri gösterir. Microsoft Entra kiracısının içinde hizmet sorumlusu, mantıksal uygulama örneğiyle aynı ada sahiptir. |

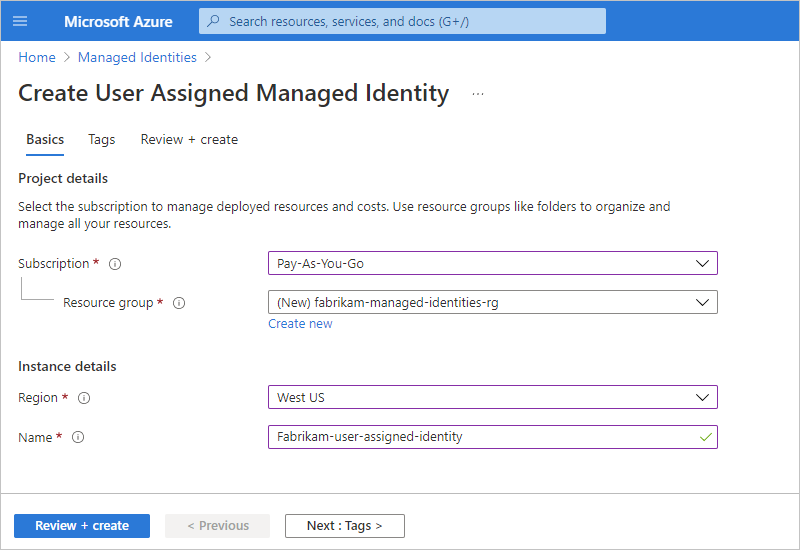

Kullanıcı tarafından atanan kimlik oluştur (portal)

Tüketim veya Standart mantıksal uygulama kaynağında kullanıcı tarafından atanan kimliği etkinleştirebilmek için önce kimliği ayrı bir Azure kaynağı olarak oluşturmanız gerekir.

Azure portalı arama kutusuna yazın

managed identities. Sonuçlar listesinden Yönetilen Kimlikler'i seçin.Yönetilen Kimlikler sayfa araç çubuğunda Oluştur'u seçin.

Yönetilen kimlik bilgilerini girin, örneğin:

Özellik Zorunlu Değer Açıklama Abonelik Yes < Azure aboneliği-adı> Azure aboneliği adı. Kaynak grubu Yes < Azure-kaynak-grubu-adı> Azure kaynak grubu adı. Yeni bir grup oluşturun veya var olan bir grubu seçin. Bu örnek adlı fabrikam-managed-identities-RGyeni bir grup oluşturur.Bölge Yes < Azure bölgesi> Kaynağınızla ilgili bilgilerin depolandığı Azure bölgesi. Bu örnekte West USkullanılmıştır.Ad Yes < kullanıcı-atamalı-kimlik-ismi> Kullanıcı tarafından atanmış kimliğe verilecek ad. Bu örnekte Fabrikam-user-assigned-identitykullanılmıştır.Yalıtım Kapsamı Hayır - Yok (varsayılan)

- BölgeYönetilen kimlik için etkili kapsam. bitirdiğinizde Gözden geçir ve oluştur'u seçin.

Azure bilgileri doğruladıktan sonra Azure yönetilen kimliğinizi oluşturur. Artık mantıksal uygulama kaynağınıza kullanıcı tarafından atanan kimliği ekleyebilirsiniz.

Mantıksal uygulamaya kullanıcı atamalı kimlik ekleme (portal)

Kullanıcı tarafından atanan kimliği oluşturduktan sonra, kimliği Tüketim veya Standart mantıksal uygulama kaynağınıza ekleyin.

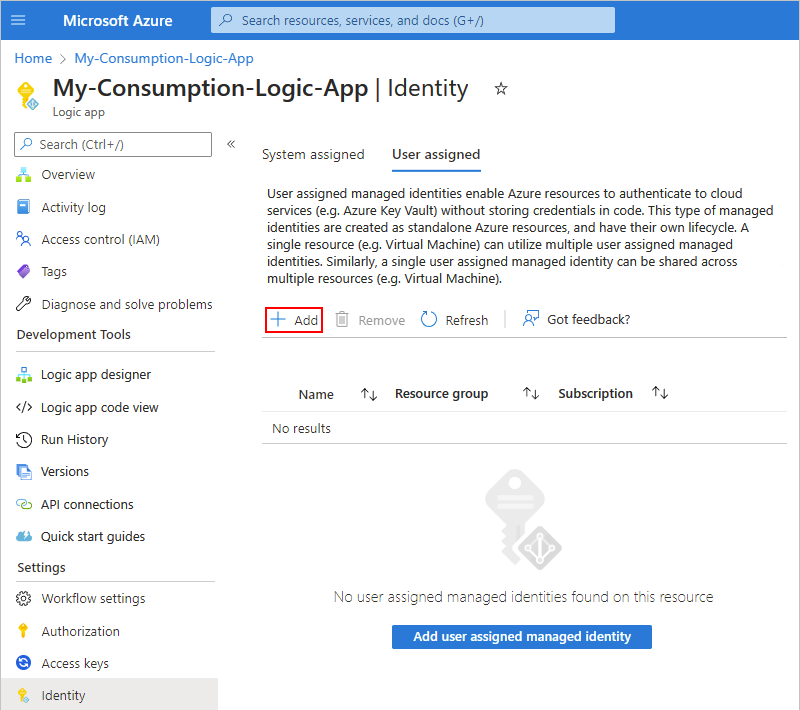

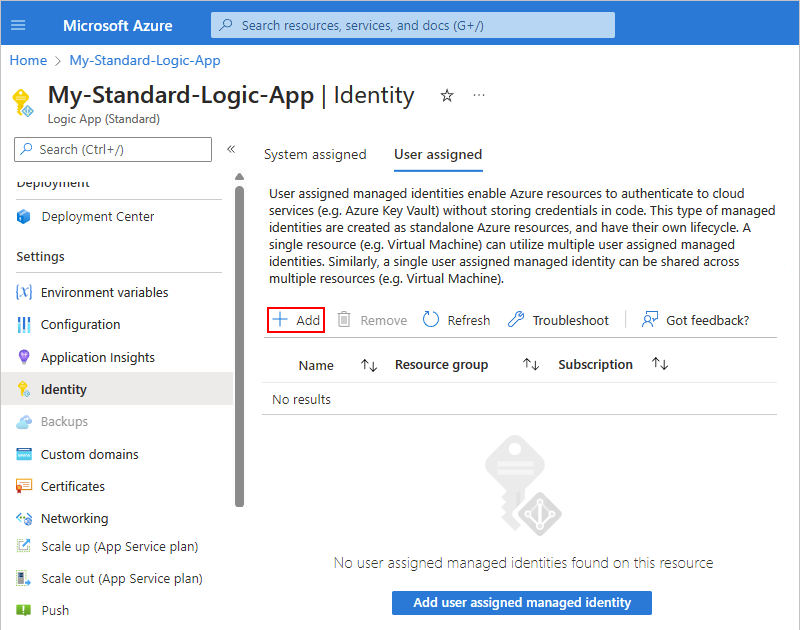

Azure portalında Tüketim mantıksal uygulama kaynağınızı açın.

Mantıksal uygulama kenar çubuğunda, Ayarlar'ın altında Kimlik'i seçin.

Kimlik sayfasında "Kullanıcı tarafından atanan"ı seçin ve ardından Ekle seçeneğine tıklayın.

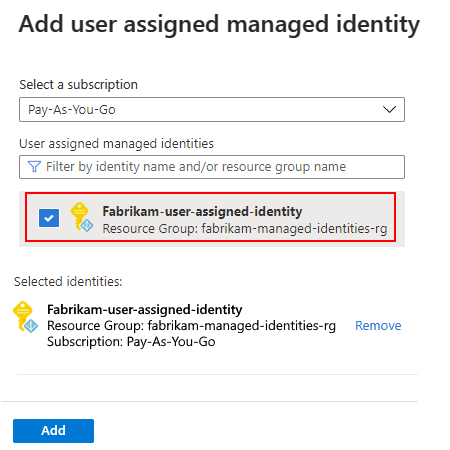

Kullanıcı tarafından atanan yönetilen kimlik ekle bölmesinde şu adımları izleyin:

Abonelik seçin listesinden Azure aboneliğinizi seçin.

Yönetilen kimlikler listesinden istediğiniz kullanıcı tarafından atanan kimliği seçin.

Listeyi filtrelemek için , Kullanıcı tarafından atanan yönetilen kimlikler arama kutusuna kimlik veya kaynak grubunun adını girin, örneğin:

bitirdiğinizde Ekle'yi seçin.

Mantıksal uygulamanız artık kullanıcı tarafından atanan kimlikle ilişkilendirilmiştir.

Kullanıcı tarafından atanan kimlik oluşturma (ARM şablonu)

Mantıksal uygulama kaynakları oluşturmayı ve dağıtmayı otomatikleştirmek için arm şablonu kullanın. Bu şablonlar kimlik doğrulaması için kullanıcı tarafından atanan kimlikleri destekler.

Şablonunuzun resources bölümünde mantıksal uygulama kaynak tanımınız aşağıdaki öğeleri gerektirir:

-

identitynesnesi,typeözelliğiUserAssignedolarak ayarlanmıştır. - Kullanıcı tarafından atanan kaynağı ve adı belirten bir alt

userAssignedIdentitiesnesne.

Aşağıdaki örnekte, parametresiz PUT bir nesneye sahip bir HTTP identity isteği için Tüketim mantıksal uygulaması kaynağı ve iş akışı tanımı gösterilmektedir. İsteğin PUT yanıtı ve sonraki GET işlem de bu identity nesneyi içerir.

Tüketim mantıksal uygulaması kaynağı hem sistem tarafından atanan kimliği hem de kullanıcı tarafından atanan birden çok kimliği etkinleştirebilir ve tanımlayabilir.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {<template-parameters>},

"resources": [

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicappName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"/subscriptions/<Azure-subscription-ID>/resourceGroups/<Azure-resource-group-name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<user-assigned-identity-name>": {}

}

},

"properties": {

"definition": {<logic-app-workflow-definition>}

},

"parameters": {},

"dependsOn": []

},

],

"outputs": {}

}

Şablonunuz yönetilen kimliğin kaynak tanımını içeriyorsa, nesnesini parametreleştirebilirsiniz identity . Aşağıdaki örnek, alt nesnenin userAssignedIdentities şablonunuzun userAssignedIdentityName bölümünde tanımladığınız bir variables değişkene nasıl başvurduğunu gösterir. Bu değişken, kullanıcı tarafından atanan kimliğinizin kaynak kimliğine başvurur.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"Template_LogicAppName": {

"type": "string"

},

"Template_UserAssignedIdentityName": {

"type": "securestring"

}

},

"variables": {

"logicAppName": "[parameters('Template_LogicAppName')]",

"userAssignedIdentityName": "[parameters('Template_UserAssignedIdentityName')]"

},

"resources": [

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicAppName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities/', variables('userAssignedIdentityName'))]": {}

}

},

"properties": {

"definition": {<logic-app-workflow-definition>}

},

"parameters": {},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities/', variables('userAssignedIdentityName'))]"

]

},

{

"apiVersion": "2018-11-30",

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"name": "[parameters('Template_UserAssignedIdentityName')]",

"location": "[resourceGroup().location]",

"properties": {}

}

]

}

Şablon mantıksal uygulama kaynak tanımınızı oluşturduğunda identity , nesnesi aşağıdakileri principalId ve clientId özellikleri içerir:

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"<resource-ID>": {

"principalId": "<principal-ID>",

"clientId": "<client-ID>"

}

}

}

| Özellik (JSON) | Değer | Açıklama |

|---|---|---|

principalId |

< asıl kimlik> | Microsoft Entra'nın, Microsoft Entra kiracısında yönetilen kimliğiniz için hizmet ilkesi nesnesinin yönetimini yapmak için kullandığı Genel Benzersiz Tanımlayıcı (GUID). Bu GUID bazen "nesne kimliği" veya objectIDolarak görünür. Microsoft Entra kiracısında, hizmet sorumlusu mantıksal uygulama örneğiyle aynı ada sahiptir. |

clientId |

< istemci kimliği> | Mantıksal uygulamanın kimliğini temsil eden ve çalışma zamanı çağrıları sırasında kullanılacak kimliği belirten Genel Benzersiz Tanımlayıcı (GUID). |

Azure İşlevleri için Azure Resource Manager şablonları ve yönetilen kimlikler hakkında daha fazla bilgi için bkz. ARM şablonu - Azure İşlevleri.

Bir kimliğe kaynak erişimi verme

Kimlik doğrulaması için yönetilen kimliği kullanabilmeniz için önce, kimlik için hedef korumalı Azure kaynağına erişim vermeniz gerekir. Erişimi ayarlama şekliniz hedef kaynağa göre farklılık gösterebilir, örneğin:

Azure rol tabanlı erişim denetimi (RBAC)

Depolama hesapları gibi bazı Azure kaynakları, kimliğiniz için gerekli izinlere sahip hedef kaynakta rol atamak için RBAC kullanmanızı gerektirir.

Örneğin, Azure'da bir Blob depolama hesabına yönetilen kimlik erişimi vermek için, depolama hesabı kaynağında gerekli Azure rolünü kimliğinize atamanız gerekir.

Bu bölümde , Azure portalını ve AzureResource Manager şablonunu (ARM şablonu) kullanarak rol atama gösterilmektedir.

Azure PowerShell, Azure CLI ve Azure REST API için bkz:

Araç Belgeler Azure PowerShell Rol ataması ekle Azure CLI Rol ataması ekle Azure REST API Rol ataması ekle Erişim ilkesi

Anahtar kasaları gibi diğer Azure kaynakları, hedef kaynakta kimliğiniz için gerekli izinlere sahip bir erişim ilkesi oluşturmanıza da olanak tanır.

Örneğin, yönetilen kimliğiniz için gerekli izinleri atamak üzere anahtar kasası kaynağında bir erişim ilkesi oluşturabilirsiniz.

Bu bölümde , Azure portalını kullanarak erişim ilkesi oluşturma adımları gösterilmektedir.

Resource Manager şablonları, Azure PowerShell ve Azure CLI için bkz:

Araç Belgeler Azure Resource Manager şablonu (ARM şablonu) Key Vault erişim ilkesi kaynak tanımı Azure PowerShell Key Vault erişim politikasını atayın Azure CLI Key Vault erişim politikasını atayın

Daha üst düzey kaynaklara yönetilen kimlik erişimi

Yönetilen kimliğin aynı abonelikteki bir kaynağa erişimi varsa, kimlik o kaynağın üst hiyerarşisindeki diğer kaynaklara değil, yalnızca bu kaynağa erişebilir. İş akışı tasarımcısında bazı tetikleyiciler ve eylemler, hedef kaynağı seçebilmeniz için önce bir abonelik veya kaynak grubu seçmenizi gerektirir. Kimlikte bu üst düzey kaynaklara erişim yoksa tasarımcı hedef kaynağı göstermez.

Bu sorunu çözmek için önce seçmeniz gereken her üst düzey kaynağa kimliğe erişim verin.

Diğer durumlarda, kimliğin ayrıca kimliği etkinleştirdiğiniz kaynağa erişmesi gerekir. Örneğin, iş akışının üst mantıksal uygulamasındaki uygulama ayarlarını güncelleştiren bir iş akışı eyleminiz olduğunu varsayalım. Eylem bu ayarlara erişmek için yönetilen bir kimlik kullanıyorsa, bu kimliğe üst mantıksal uygulamaya erişim izni verin.

Yönetilen kimliğe rol tabanlı erişim tanımlama (portal)

Yönetilen kimliğiniz için rol atamanızı gerektiren Azure kaynakları için şu adımları izleyin:

Azure portalında kimliğin erişmesi gereken kaynağı açın.

Bu örnekte hedef Azure kaynağı olarak bir depolama hesabı kullanılır.

Kaynak kenar çubuğunda Erişim denetimi (IAM) öğesini seçin.

Erişim denetimi (IAM) sayfa araç çubuğundaRol ataması> seçin.

Not

Rol ataması ekle'yi seçemiyorsanız rol atama izniniz yoktur. Yönetilen kimliklere rol atayabilmeniz için Microsoft Entra yönetici izinlerine ihtiyacınız vardır.

Yönetilen kimliğinize gerekli rolü atamak için şu adımları izleyin:

Rol sekmesinde, kimliğinize geçerli kaynağa gerekli erişimi veren Microsoft Entra yerleşik rolünü bulun ve seçin ve ardından İleri'yi seçin.

Bu örnek Depolama Blob Verisi Katılımcısı adlı rolü seçer. Bu rol, Azure depolama kapsayıcısında blob içeriğine yazma erişimi sağlar.

Daha fazla bilgi için bkz. Azure depolama kapsayıcısında blob içeriğine erişen roller.

Üyeler sekmesinde, yönetilen kimliği seçmek için şu adımları izleyin:

Erişim ataması için Yönetilen kimlik'i seçin.

Üye ekle için + Üye seç'i seçin.

Yönetilen kimlikleri seçin bölmesinde Azure aboneliğinizi seçin.

Yönetilen kimliğinize bağlı olarak Yönetilen kimlik türünü seçin ve ardından yönetilen kimliğinizi seçin.

Yönetilen kimlik türü Açıklama Kullanıcı tarafından atanan yönetilen kimlik Herhangi bir Azure kaynağında kullanıcı tarafından atanan etkin bir yönetilen kimliği görüntüleyin ve seçin. Sistem tarafından atanan tüm yönetilen kimlikler Herhangi bir Azure kaynağında sistem tarafından atanan etkin bir yönetilen kimliği görüntüleyin ve seçin. Mantıksal uygulama Yalnızca mantıksal uygulama kaynaklarında etkin bir yönetilen kimliği görüntüleyin ve seçin. bitirdiğinizde Seç'i seçin.

Daha fazla bilgi için bakınız:

Yönetilen kimliği kullanarak tetikleyicinizin veya eyleminizin kimliğini doğrulayın.

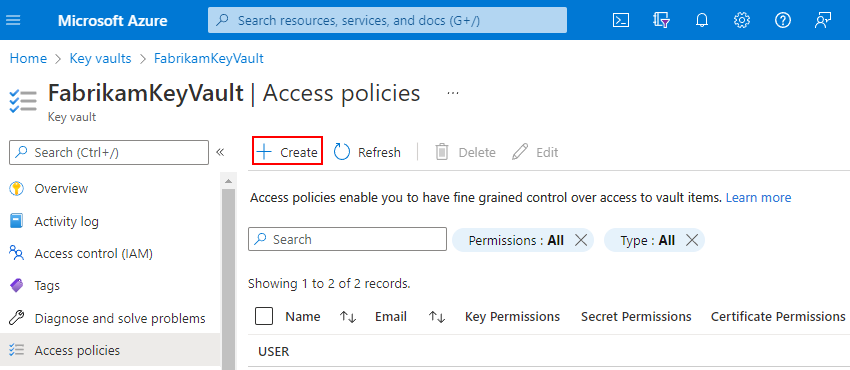

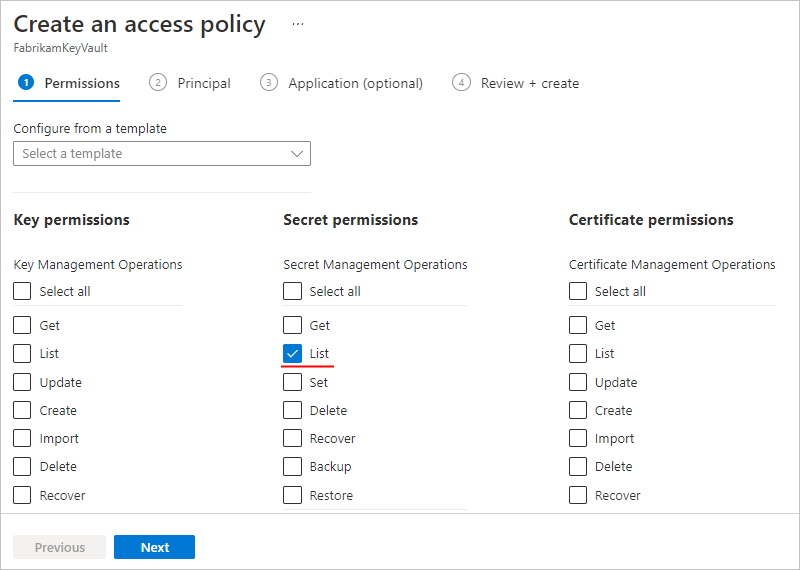

Azure portalında erişim ilkesi oluşturma

Yönetilen kimliğiniz için erişim ilkesi oluşturmak istediğiniz Azure kaynakları için şu adımları izleyin:

Azure portalında kimliğin erişmesi gereken kaynağı açın.

Bu örnekte hedef Azure kaynağı olarak bir anahtar kasası kullanılır.

Kaynak kenar çubuğunda Erişim ilkeleri'ni seçin.

Not

Kaynağın Erişim ilkeleri seçeneği yoksa, bunun yerine bir rol atayın.

Sayfa araç çubuğunda Oluştur'u seçerek Erişim ilkesi oluştur bölmesini açın.

İzinler sekmesinde, kimliğin hedef kaynağa erişim için ihtiyaç duyduğu izinleri seçin.

Örneğin, kimliği Azure Key Vault yönetilen bağlayıcısının Gizli dizileri listele eylemiyle kullanmak için, kimliğin Liste izinleri gerekir. Bu nedenle, bu senaryoda Gizli dizi izinleri sütununda Liste'yi seçin.

Bitirdiğinizde İleri'yi seçin.

Sorumlu sekmesinde yönetilen kimliği seçin.

Bu örnekte kullanıcı tarafından atanan bir kimlik seçilir.

İsteğe bağlı Uygulama adımını atlayın, İleri'yi seçin ve erişim ilkesini oluşturmayı tamamlayın.

Yönetilen kimliği kullanarak tetikleyicinizin veya eyleminizin kimliğini doğrulayın.

Yönetilen kimliği kullanarak erişimi kimlik doğrula

Bu bölümde, yönetilen kimlik doğrulamasını destekleyen bir iş akışı tetikleyicisi veya eylemi için erişimin kimliğini doğrulamak için yönetilen kimliğin nasıl kullanılacağı gösterilmektedir. Örnek, RBAC ve Azure depolama hesabı kullanarak yönetilen kimlik için erişimi ayarladığınız yerden devam eder. Hedef Azure kaynağınız farklı olsa da, genel adımlar çoğunlukla benzerdir.

Önemli

Sistem tarafından atanan kimliği kullanmak istediğiniz bir Azure işlevine sahipseniz, önce Azure İşlevleri için kimlik doğrulamasını etkinleştirin.

Aşağıdaki adımlarda Azure portalını kullanarak yönetilen kimliğin nasıl kullanılacağı gösterilmektedir. Kod düzenleyicisini kullanarak temel alınan JSON tanımında yönetilen kimliği kullanmak için bkz. Yönetilen kimlik kimlik doğrulaması.

Azure portalında Tüketim mantıksal uygulama kaynağınızı açın.

Henüz yapmadıysanız , yönetilen kimlikleri destekleyen tetikleyiciyi veya eylemi ekleyin.

Tetikleyicide veya eylemde şu adımları izleyin:

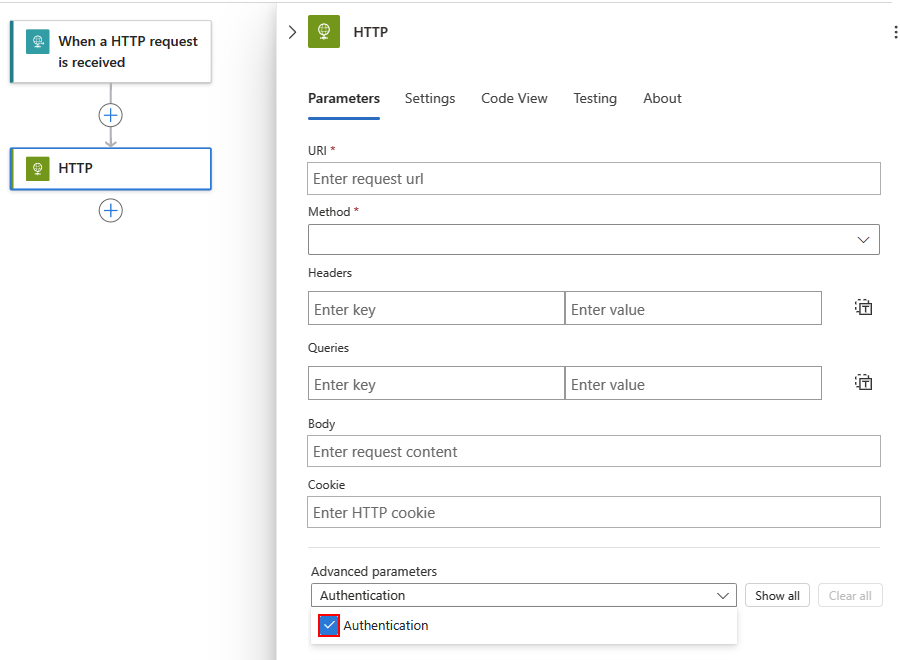

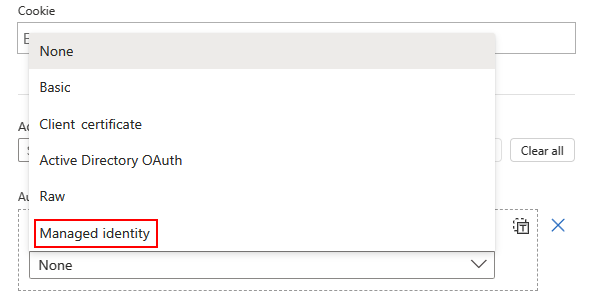

Yerleşik işlemler

Bu adımlarda örnek olarak HTTP eylemi kullanılır.

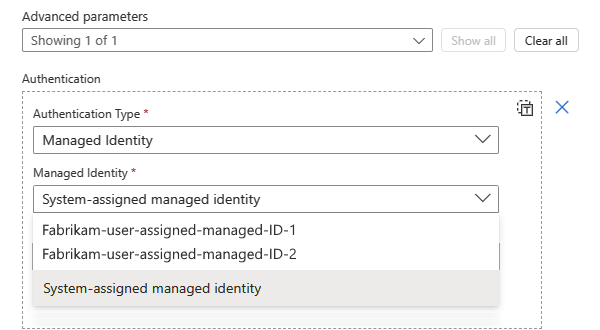

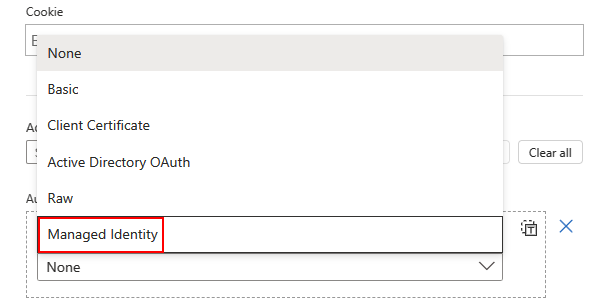

Gelişmiş parametreler listesinden Kimlik doğrulama parametresini seçin.

Hem Authentication parametresi hem de Kimlik doğrulama türü listesi görüntülenir, örneğin:

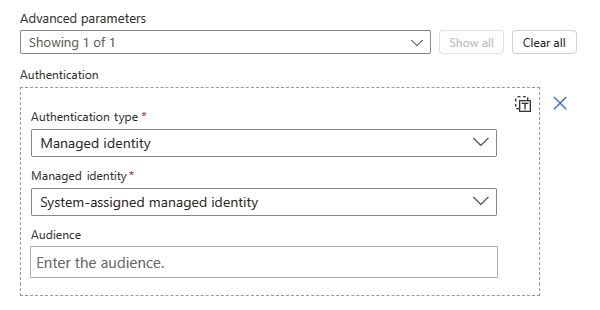

Kimlik doğrulama türülistesinden Yönetilen kimlik'i seçin.

Kimlik Doğrulaması bölümünde artık aşağıdaki seçenekler gösterilir:

Parametre Açıklama Yönetilen kimlik Kullanılacak yönetilen kimlik. Seyirci Azure hedef kaynağı veya hizmeti için kaynak kimliğini ayarlayabilmeniz için belirli tetikleyicilerde ve eylemlerde görünür.

Varsayılan olarak, Audience parametresi Azure Resource Manager için kaynak kimliği olanhttps://management.azure.com/kaynak kimliğini kullanır.Yönetilen kimlik listesinden istediğiniz kimliği seçin, örneğin:

Not

Varsayılan olarak, yönetilen kimlikleri etkinleştirmeseniz bile sistem tarafından atanan yönetilen kimlik seçili seçenektir. Ancak, yönetilen kimliği başarıyla kullanmak için önce mantıksal uygulamanızda bu kimliği etkinleştirmeniz gerekir. Tüketim mantığı uygulamaları, Standart mantıksal uygulamalardan farklı olarak sistem kimliğini otomatik olarak etkinleştirmez.

Daha fazla bilgi için bkz . Örnek: Yerleşik tetikleyici veya eylemi yönetilen kimlikle doğrulama.

Yönetilen bağlayıcı işlemleri

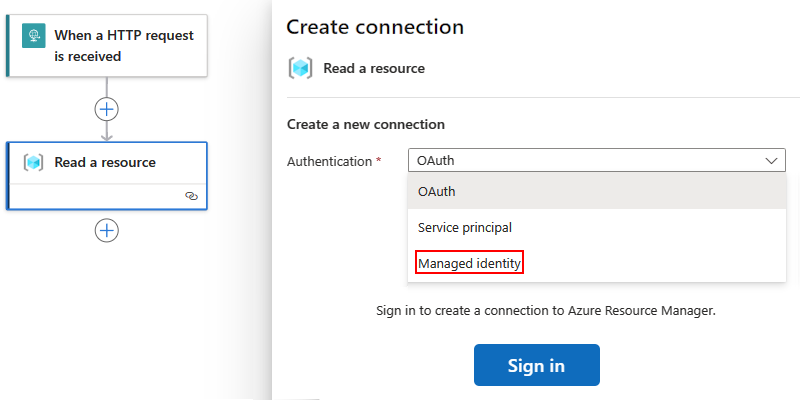

Bağlantı oluştur bölmesindeki Kimlik Doğrulaması listesinde Yönetilen kimlik'i seçin, örneğin:

Sonraki bölmede, Bağlantı Adı için bağlantı için kullanılacak bir ad girin.

Bağlayıcınıza bağlı olarak aşağıdaki seçeneklerden birini belirleyin:

Tek kimlik doğrulaması: Bu bağlayıcılar, bu durumda yönetilen kimlik olan tek bir kimlik doğrulama türünü destekler.

Aşağıdaki adımlarda örnek olarak bir Azure Kaynağı eylemi kullanılır:

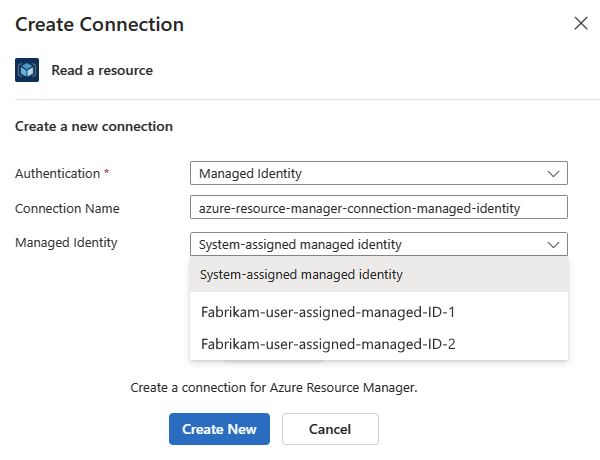

Yönetilen Kimlik listesinden şu anda etkin olan yönetilen kimliği seçin.

Yeni Oluştur'u seçin.

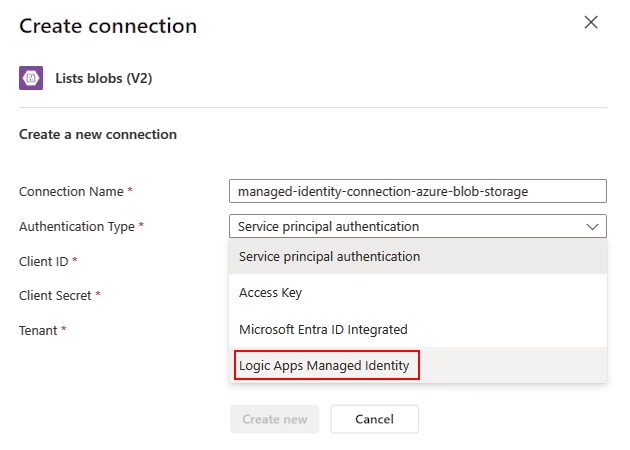

Çoklu kimlik doğrulaması: Bu bağlayıcılar birden çok kimlik doğrulama türünü destekler, ancak aynı anda yalnızca bir tür seçebilir ve kullanabilirsiniz.

Aşağıdaki adımlarda örnek olarak bir Azure Blob Depolama eylemi kullanılır:

Daha fazla bilgi için bkz . Örnek: Yönetilen bağlayıcı tetikleyicisi veya eylemini yönetilen kimlikle doğrulama.

Örnek: Yerleşik tetikleyicinin veya eylemin kimliğini yönetilen kimlikle doğrulama

Yerleşik HTTP tetikleyicisi veya eylemi, mantıksal uygulama kaynağınızda etkinleştirdiğiniz sistem tarafından atanan kimliği kullanabilir. Genel olarak , HTTP tetikleyicisi veya eylemi, erişmek istediğiniz kaynağı veya varlığı belirtmek için aşağıdaki özellikleri kullanır:

| Özellik | Zorunlu | Açıklama |

|---|---|---|

| Yöntem | Yes | Çalıştırmak istediğiniz işlemin HTTP yöntemi |

| URI | Yes | Hedef Azure kaynağına veya varlığına erişmek için uç nokta URL'si. URI söz dizimi genellikle hedef Azure kaynağı veya hizmeti için kaynak kimliğini içerir. |

| Üst bilgiler | Hayır | Giden istekte eklemek isteyebileceğiniz veya ihtiyaç duyabileceğiniz üst bilgi değerleri, örneğin içerik türü |

| Sorgular | Hayır | İhtiyacınız olan veya isteğe eklemek istediğiniz tüm sorgu parametreleri. Örneğin, belirli bir işlem için veya çalıştırmak istediğiniz işlemin API sürümü için sorgu parametreleri. |

| Kimlik Doğrulaması | Yes | Azure hedef kaynağına veya hizmetine erişimin kimliğini doğrulamak için kullanılacak kimlik doğrulama türü |

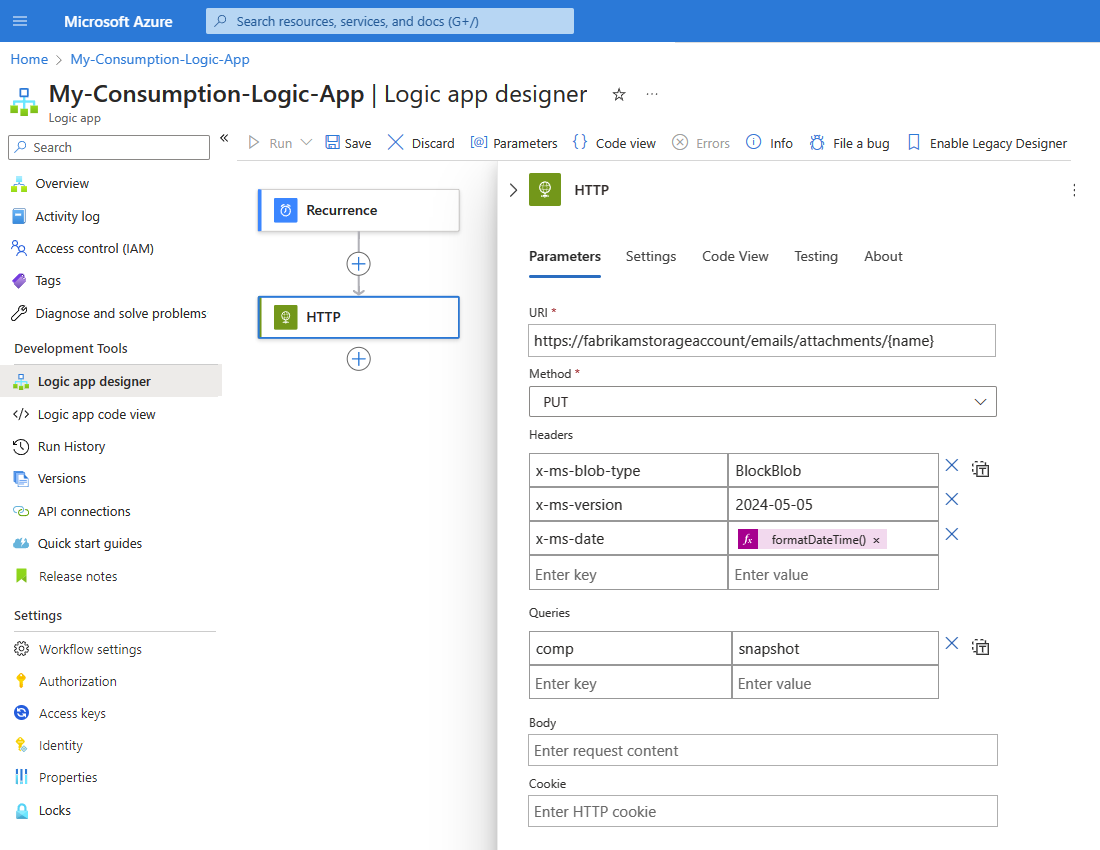

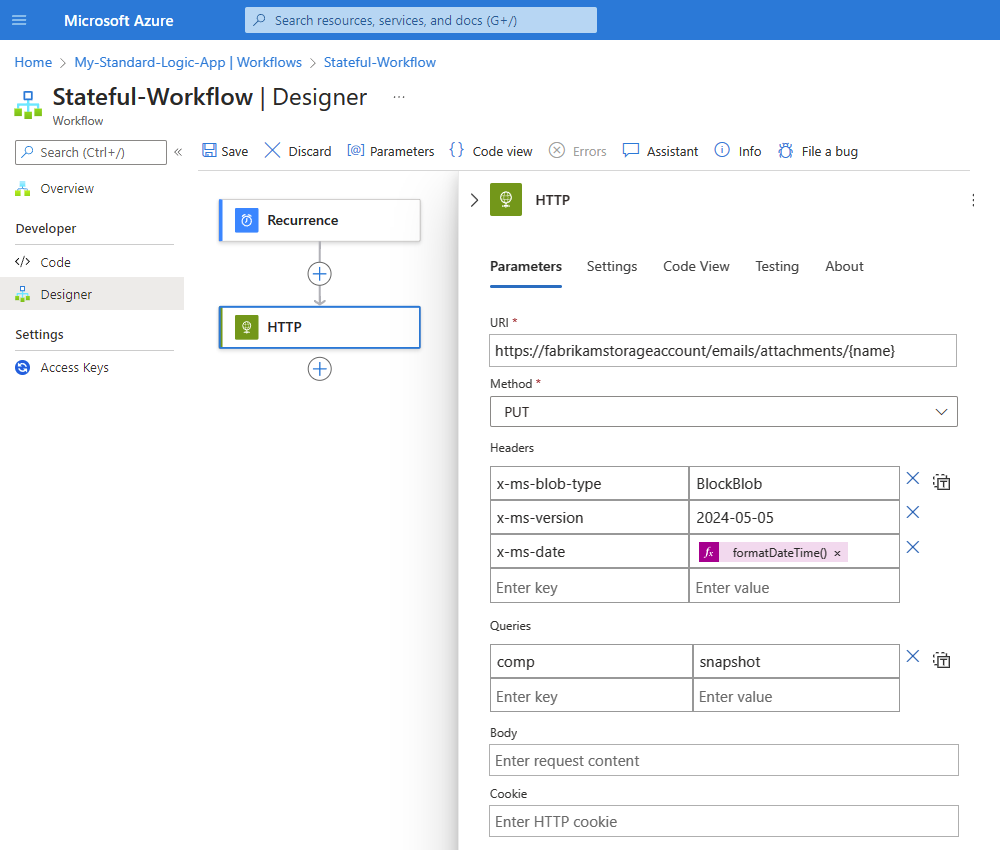

Belirli bir örnek olarak, Anlık Görüntü Blobu işlemini daha önce kimliğiniz için erişim ayarladığınız Azure Depolama hesabındaki bir blob üzerinde çalıştırmak istediğinizi varsayalım. Ancak Azure Blob Depolama bağlayıcısı şu anda bu işlemi sunmaz. Bunun yerine, HTTP eylemini veya başka bir Blob Hizmeti REST API'sini kullanarak bu işlemi çalıştırabilirsiniz.

Önemli

Azure Blob Depolama bağlayıcısını ve yönetilen kimlikleri kullanarak güvenlik duvarlarının arkasındaki Azure depolama hesaplarına erişmek için, depolama hesabınızı güvenilen Microsoft hizmetleri erişimine izin veren özel durumla da ayarladığınızdan emin olun.

Anlık Görüntü Blobu işlemini çalıştırmak için HTTP eylemi aşağıdaki özellikleri belirtir:

| Özellik | Zorunlu | Örnek değer | Açıklama |

|---|---|---|---|

| URI | Yes | https://<storage-account-name>/<folder-name>/{name} |

Azure Genel (açık) ortamında bulunan bir Azure Blob Depolama dosyasının kaynak ID'si, bu söz dizimini kullanır. |

| Yöntem | Yes | PUT |

Anlık Görüntü Blobu işleminin kullandığı HTTP yöntemi. |

| Üst bilgiler | Azure Depolama için | x-ms-blob-type = BlockBlob x-ms-version = 2024-05-05 x-ms-date = formatDateTime(utcNow(),'r') |

x-ms-blob-typeAzure Depolama işlemleri için , x-ms-versionve x-ms-date üst bilgi değerleri gereklidir. Önemli: Azure Depolama için giden HTTP tetikleyici ve eylem isteklerinde, üst bilgi çalıştırmak istediğiniz işlem için x-ms-version özelliğini ve API sürümünü gerektirir. Değer x-ms-date geçerli tarih olmalıdır. Aksi takdirde iş akışınız bir 403 FORBIDDEN hatayla başarısız olur. Geçerli tarihi gerekli biçimde almak için, örnek değerdeki ifadeyi kullanabilirsiniz. Daha fazla bilgi için bkz: - İstek üst bilgileri - Snapshot Blob - Azure Depolama hizmetleri için sürüm oluşturma |

| Sorgular | Yalnızca Anlık Görüntü Blobu işlemi için | comp = snapshot |

İşlemin sorgu parametresi adı ve değeri. |

İş akışı tasarımcısında, istediğiniz tetikleyiciyi ekleyin ve ardından HTTP eylemini ekleyin.

Aşağıdaki örnekte, Anlık Görüntü Blobu işlemi için kullanılacak daha önce açıklanan tüm özellik değerlerini içeren örnek bir HTTP eylemi gösterilmektedir:

HTTP eyleminde, Gelişmiş parametrelerlistesinden Kimlik Doğrulaması'nı seçin.

Kimlik Doğrulaması bölümü HTTP eyleminizde görünür.

Kimlik doğrulama türülistesinden Yönetilen kimlik'i seçin.

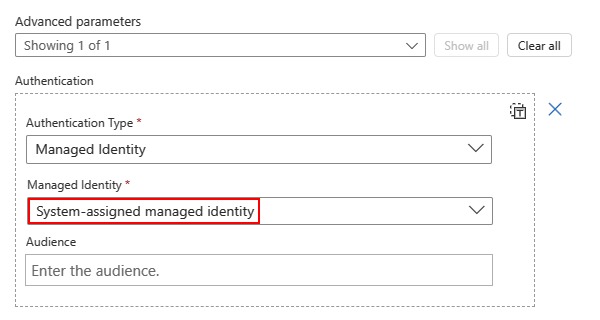

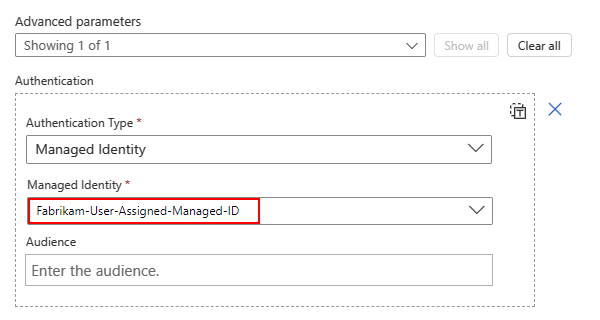

Yönetilen kimlik listesinden senaryonuza göre kullanılabilir seçenekler arasından seçim yapın.

Sistem tarafından atanan kimliği ayarlarsanız Sistem tarafından atanan yönetilen kimlik'i seçin.

Kullanıcı tarafından atanan kimliği ayarlarsanız bu kimliği seçin.

Bu örnek, Sistem tarafından atanan yönetilen kimlikle devam eder.

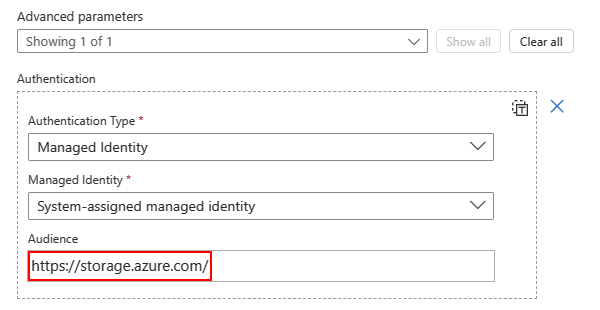

Hedef Azure kaynağı veya hizmeti için kaynak kimliğini girebilmeniz için bazı tetikleyiciler ve eylemler Audience parametresini gösterir.

Örneğin, genel Azure bulutunda bir Key Vault kaynağına erişimin kimliğini doğrulamak için Audience parametresini tam olarak aşağıdaki kaynak kimliğine ayarlayın:

https://vault.azure.netAksi takdirde, varsayılan olarak, Audience parametresi, Azure Resource Manager için kaynak kimliği olan

https://management.azure.com/kaynak kimliğini kullanır.Önemli

Hedef kaynak kimliği, Microsoft Entra Id'nin beklediği değerle tam olarak eşleşmelidir . Aksi takdirde , 400 Hatalı İstek hatası veya 401 Yetkisiz hatası alabilirsiniz. Kaynak kimliğinde sondaki eğik çizgiler varsa bunları da ekleyin. Yoksa, eklemeyin.

Tüm Azure Blob Depolama hesaplarının kaynak kimliği için sonunda bir eğik çizgi bulunması gerekir. Ancak, belirli bir depolama hesabının kaynak kimliği için sondaki eğik çizgi gerekli değildir. Microsoft Entra Id'yi destekleyen Azure hizmetlerinin kaynak kimliklerini denetleyin.

Aşağıdaki örnek Audience parametresini

https://storage.azure.com/olarak ayarlar. Bu değer, kimlik doğrulamasına yönelik erişim belirteçlerinin tüm depolama hesapları için geçerli olduğu anlamına gelir. Belirli bir depolama hesabı için kök hizmet URL'sinihttps://<your-storage-account>.blob.core.windows.netbelirtin.Daha fazla bilgi için bakınız:

Senaryonuza göre iş akışını oluşturmaya devam edin.

Örnek: Yönetilen bir kimlik kullanarak yönetilen bağlayıcı tetikleyicisi veya eyleminin kimliğini doğrulama

Azure Resource Manager yönetilen bağlayıcısı, mantıksal uygulama kaynağınızda etkinleştirdiğiniz yönetilen kimliği kullanabilen Kaynağı okuma adlı bir eyleme sahiptir. Bu örnekte, sistem tarafından atanan yönetilen kimliğin yönetilen bağlayıcıyla nasıl kullanılacağı gösterilmektedir.

İş akışı tasarımcısında Kaynak okuma adlı Azure Resource Manager eylemini ekleyin.

Bağlantı oluştur bölmesinde, Kimlik doğrulaması listesinde Yönetilen kimlik'i ve ardından Oturum aç'ı seçin.

Not

Bazı bağlayıcılarda Kimlik Doğrulama Türü listesi yerine Logic Apps Yönetilen Kimliği gösterilir. Senaryonuz bu seçeneği gösteriyorsa bu seçeneği belirleyin.

Bağlantı için bir ad girin ve istediğiniz yönetilen kimliği seçin.

Sistem tarafından atanan kimliği etkinleştirdiyseniz, Yönetilen kimlik listesi otomatik olarak Sistem tarafından atanan yönetilen kimlik'i seçer. Bunun yerine kullanıcı tarafından atanan bir kimliği etkinleştirdiyseniz, liste otomatik olarak kullanıcı tarafından atanan kimliği seçer.

Bu örnekte, sistem tarafından atanan yönetilen kimlik kullanılabilir tek seçimdir.

Not

Bağlantıyı oluşturmaya veya değiştirmeye çalışırken yönetilen kimliği etkinleştirmezseniz ya da yönetilen kimlik etkin bir bağlantı hala mevcutken yönetilen kimliği kaldırırsanız, kimliği etkinleştirmeniz ve hedef kaynağa erişim vermenizi belirten bir hata alırsınız.

bitirdiğinizde Yeni oluştur'u seçin.

Bağlantıyı oluşturduktan sonra tasarımcı yönetilen kimlik kimlik doğrulamasını kullanarak tüm dinamik değerleri, içeriği veya şemayı getirebilir.

Senaryonuza göre iş akışını oluşturmaya devam edin.

Mantıksal uygulama kaynak tanımlarında yönetilen kimliklerle bağlantılar

Yönetilen kimlik kimliği doğrulanmış bağlantı türü, yalnızca yönetilen kimlikle çalışan özel bir bağlantı türüdür. İş akışı sürecinde, bağlantı mantıksal uygulama kaynağında etkinleştirilen yönetilen kimliği kullanır. Azure Logic Apps, iş akışındaki yönetilen bağlayıcı işlemlerinin yönetilen kimliği kullanıp kullanmadığını ve ilgili hedef kaynaklara erişmek için yönetilen kimliği kullanmak için gerekli tüm izinlerin mevcut olup olmadığını denetler. Bu denetim başarıyla geçerse, Azure Logic Apps yönetilen kimlikle ilişkili Microsoft Entra belirtecini alır, hedef Azure kaynaklarına erişimin kimliğini doğrulamak için bu kimliği kullanır ve iş akışında ilgili işlemleri gerçekleştirir.

Tüketim mantıksal uygulaması kaynağında, bağlantı yapılandırmasını kaynak tanımının parameters nesnesine kaydedersiniz. Bu nesne, kullanıcı tarafından atanan kimliği etkinleştirdiğinizde, bağlantının kaynak kimliğinin işaretçilerini ve yönetilen kimliğin kaynak kimliğini içeren nesneyi içerir $connections .

Aşağıdaki örnek, bir mantıksal uygulamada sistem-atamalı kimlik etkinleştirildiğinde parameters nesnesini gösterir.

"parameters": {

"$connections": {

"value": {

"<action-name>": {

"connectionId": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>",

"connectionName": "<connector-name>",

"connectionProperties": {

"authentication": {

"type": "ManagedServiceIdentity"

}

},

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/<managed-connector-type>"

}

}

}

}

Aşağıdaki örnek, mantıksal bir uygulamada parameters yönetilen kimliğin etkinleştirilmesi durumunda nesneyi gösterir.

"parameters": {

"$connections": {

"value": {

"<action-name>": {

"connectionId": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>",

"connectionName": "<connector-name>",

"connectionProperties": {

"authentication": {

"type": "ManagedServiceIdentity",

"identity": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/microsoft.managedidentity/userassignedidentities/<managed-identity-name>"

}

},

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/<managed-connector-type>"

}

}

}

}

API bağlantıları ve yönetilen kimlikler için ARM şablonu

Dağıtımı otomatikleştirmek için ARM şablonu kullanıyorsanız ve iş akışınız yönetilen bağlayıcı tarafından oluşturulan ve yönetilen kimlik kullanan bir API bağlantısı içeriyorsa, ek bir adım atmalısınız.

ARM şablonunda temel bağlayıcı kaynak tanımı, Tüketim veya Standart mantıksal uygulama kaynağı kullanmanıza ve bağlayıcının tek kimlik doğrulaması veya çoklu kimlik doğrulama seçenekleri göstermesine bağlı olarak farklılık gösterir.

Aşağıdaki örnekler Tüketim mantığı uygulaması kaynakları için geçerlidir. Bunlar, temel bağlayıcı kaynak tanımının tek kimlik doğrulaması bağlayıcısı ile çoklu kimlik doğrulama bağlayıcısı arasında nasıl farklılık gösterdiğini gösterir.

Tek kimlik doğrulaması

Bu örnekte, yalnızca bir kimlik doğrulama türünü destekleyen ve Tüketim mantıksal uygulaması iş akışında yönetilen kimlik kullanan bağlayıcı eylemi için temel alınan bağlantı kaynak tanımı gösterilmektedir. Tanım aşağıdaki öznitelikleri içerir:

kindÖzelliği bir Tüketim iş akışı içinV1olarak ayarlanır.parameterValueTypeözelliğiAlternativeolarak ayarlanmıştır.

{

"type": "Microsoft.Web/connections",

"apiVersion": "[providers('Microsoft.Web','connections').apiVersions[0]]",

"name": "[variables('connections_<connector-name>_name')]",

"location": "[parameters('location')]",

"kind": "V1",

"properties": {

"alternativeParameterValues": {},

"api": {

"id": "[subscriptionResourceId('Microsoft.Web/locations/managedApis', parameters('location'), '<connector-name>')]"

},

"authenticatedUser": {},

"connectionState": "Enabled",

"customParameterValues": {},

"displayName": "[variables('connections_<connector-name>_name')]",

"parameterValueSet": {},

"parameterValueType": "Alternative"

}

},

Birden çok kimlik doğrulama yöntemi

Bu örnekte, birden çok kimlik doğrulama türünü destekleyen ve Tüketim mantıksal uygulaması iş akışında yönetilen kimlik kullanan bir bağlayıcı eylemi için temel alınan bağlantı kaynak tanımı gösterilmektedir. Tanım aşağıdaki öznitelikleri içerir:

kindÖzelliği bir Tüketim iş akışı içinV1olarak ayarlanır.parameterValueSetnesnesi,nameolarak ayarlanmış birmanagedIdentityAuthözelliği ve boş bir nesneye ayarlanmış birvaluesözelliği içerir.

{

"type": "Microsoft.Web/connections",

"apiVersion": "[providers('Microsoft.Web','connections').apiVersions[0]]",

"name": "[variables('connections_<connector-name>_name')]",

"location": "[parameters('location')]",

"kind": "V1",

"properties": {

"alternativeParameterValues": {},

"api": {

"id": "[subscriptionResourceId('Microsoft.Web/locations/managedApis', parameters('location'), '<connector-name>')]"

},

"authenticatedUser": {},

"connectionState": "Enabled",

"customParameterValues": {},

"displayName": "[variables('connections_<connector-name>_name')]",

"parameterValueSet": {

"name": "managedIdentityAuth",

"values": {}

}

}

}

API bağlantısı kimlik doğrulaması için gelişmiş denetim ayarlama

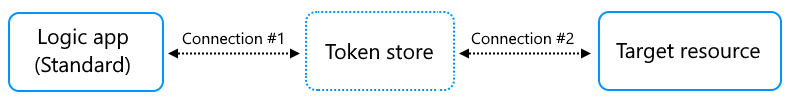

Standart mantıksal uygulama iş akışınız yönetilen bağlayıcının oluşturduğu bir API bağlantısı kullandığında, Azure Logic Apps hedef kaynakla iletişim kurmak için e-posta hesabınız veya anahtar kasanız gibi iki bağlantı kullanır:

1. bağlantı, iç belirteç deposu için kimlik doğrulaması ile ayarlanır.

Bağlantı #2, hedef kaynak için kimlik doğrulaması ile ayarlanır.

Ancak Tüketim mantıksal uygulaması iş akışı API bağlantısı kullandığında 1. bağlantıyı görüntüleyemez veya ayarlayamazsınız. Standart mantıksal uygulama kaynağı kullanıyorsanız mantıksal uygulamanız ve iş akışlarınız üzerinde daha fazla denetim sahibi olursunuz. Varsayılan olarak, bağlantı #1 sistem tarafından atanan kimliği kullanır.

Senaryonuz API bağlantılarının kimlik doğrulaması üzerinde daha ayrıntılı denetim gerektiriyorsa, bağlantı 1 için kimlik doğrulamasını varsayılan sistem tarafından atanan kimlikten mantıksal uygulamanıza eklediğiniz kullanıcı tarafından atanan herhangi bir kimliğe değiştirin. Bu kimlik doğrulaması her API bağlantısı için geçerlidir, böylece sistem tarafından atanan ve kullanıcı tarafından atanan kimlikleri aynı hedef kaynağa farklı bağlantılarda karıştırabilirsiniz.

Standart mantıksal uygulamanızın her API bağlantısı hakkındaki bilgileri depolayan connections.json dosyasında her bağlantı tanımının iki authentication nesnesi vardır, örneğin:

"keyvault": {

"api": {

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault"

},

"authentication": {

"type": "ManagedServiceIdentity",

},

"connection": {

"id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>"

},

"connectionProperties": {

"authentication": {

"audience": "https://vault.azure.net",

"type": "ManagedServiceIdentity"

}

},

"connectionRuntimeUrl": "<connection-runtime-URL>"

}

İlk

authenticationnesne 1. bağlantıyla eşleştirilir.Bu nesne, iç belirteç deposuyla iletişim kurmak için kullanılan kimlik doğrulamasını açıklar. Geçmişte, Azure'a dağıtılan ve yapılandırılabilir seçenekleri olmayan bir uygulama için

typeözelliği her zamanManagedServiceIdentityolarak ayarlanmıştı.İkinci

authenticationnesne 2. bağlantıyla eşleşir.Bu nesne, hedef kaynakla iletişim kurmak için kullanılan kimlik doğrulamasını açıklar ve bu bağlantı için seçtiğiniz kimlik doğrulama türüne göre farklılık gösterebilir.

Token deposu için kimlik doğrulamasını neden değiştiriyorsunuz?

Bazı senaryolarda, aynı API bağlantısını birden çok mantıksal uygulama kaynağı arasında paylaşmak ve kullanmak isteyebilirsiniz, ancak her mantıksal uygulama kaynağı için sistem tarafından atanan kimliği hedef kaynağın erişim ilkesine eklemek istemezsiniz.

Diğer senaryolarda, mantıksal uygulamanızda sistem tarafından atanan kimliği ayarlamak istemeyebilirsiniz. Bunun yerine kullanıcı tarafından atanan bir kimlik kullanmak için, kimlik doğrulamasını kullanıcı tarafından atanan bir kimlikle değiştirebilir ve sistem tarafından atanan kimliği tamamen devre dışı bırakabilirsiniz.

Belirteç deposu için kimlik doğrulamasını değiştirin

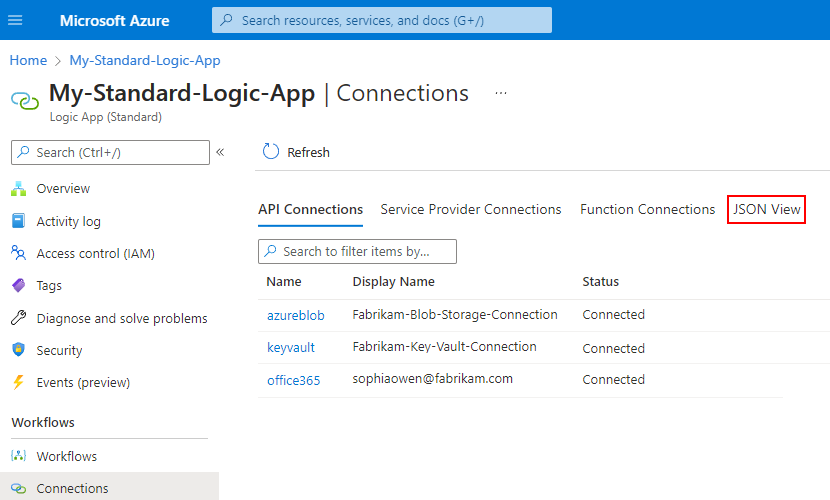

Azure portalında Standart mantıksal uygulama kaynağınızı açın.

Kaynak kenar çubuğundaki İş Akışları'nın altında Bağlantılar'ı seçin.

Bağlantılar bölmesinde JSON Görünümü'nü seçin.

JSON düzenleyicisinde nesnesini bulun

managedApiConnections. Bu nesne, mantıksal uygulama kaynağınızdaki tüm iş akışları genelinde API bağlantılarını içerir.Kullanıcı tarafından atanan yönetilen kimliği eklemek istediğiniz bağlantıyı bulun.

Örneğin, iş akışınızın bir Azure Key Vault bağlantısı olduğunu varsayalım:

"keyvault": { "api": { "id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault" }, "authentication": { "type": "ManagedServiceIdentity" }, "connection": { "id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>" }, "connectionProperties": { "authentication": { "audience": "https://vault.azure.net", "type": "ManagedServiceIdentity" } }, "connectionRuntimeUrl": "<connection-runtime-URL>" }Bağlantı tanımında şu adımları izleyin:

İlk

authenticationnesneyi bulun. Eğer buidentitynesnesinde bir özellik yoksa,authenticationmantıksal uygulama, sistem tarafından atanan kimliği örtük olarak kullanır.Bu adımdaki örneği kullanarak bir

identityözellik ekleyin.Özellik değerini, kullanıcı-atamalı kimliğin kaynak kimliği tanımına ayarlayın.

"keyvault": { "api": { "id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault" }, "authentication": { "type": "ManagedServiceIdentity", // Add "identity" property here "identity": "/subscriptions/<Azure-subscription-ID>/resourcegroups/<resource-group-name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<identity-resource-ID>" }, "connection": { "id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>" }, "connectionProperties": { "authentication": { "audience": "https://vault.azure.net", "type": "ManagedServiceIdentity" } }, "connectionRuntimeUrl": "<connection-runtime-URL>" }Azure portalında hedef kaynağa gidin ve hedef kaynağın gereksinimlerine göre kullanıcı tarafından atanan yönetilen kimliğe erişim verin.

Örneğin, Azure Key Vault için kimliği anahtar kasasının erişim ilkelerine ekleyin. Azure Blob Depolama için, depolama hesabına kimlik için gerekli rolü atayın.

Yönetilen kimliği devre dışı bırakma

Kimlik doğrulaması için yönetilen kimliği kullanmayı durdurmak için şu adımları izleyin:

Mantıksal uygulama kaynağınızda sistem tarafından atanan kimliği devre dışı bırakın veya kullanıcı tarafından atanan kimliği kaldırın.

Mantıksal uygulama kaynağınızdaki yönetilen kimliği kapattığınızda, bu kimliğin erişim hakkı olan Azure kaynaklarına erişim talep etme yeteneğini ortadan kaldırırsınız.

Not

Sistem tarafından atanan kimliği devre dışı bırakırsanız, kimliği hemen yeniden etkinleştirseniz bile mantıksal uygulamanın iş akışlarında kimliği kullanan tüm bağlantılar çalışma zamanında çalışmayı durdurur.

Bu davranış, kimliğin devre dışı bırakılması nesne kimliğini sildiği için gerçekleşir. Kimliği her etkinleştirdiğinizde Azure, kimliği farklı ve benzersiz bir nesne kimliğiyle oluşturur. Bu sorunu düzeltmek için bağlantıları yeniden oluşturarak sistem tarafından atanan geçerli kimlik için geçerli nesne kimliğini kullanmalarını sağlayın.

Sistem tarafından atanan kimliği mümkün olduğunca devre dışı bırakmaktan kaçının. Kimliğin Azure kaynaklarına erişimini kaldırmak için kimliğin rol atamasını hedef kaynaktan kaldırın. Mantıksal uygulama kaynağınızı silerseniz, Azure yönetilen kimliği Microsoft Entra Id'den otomatik olarak kaldırır.

Aşağıdaki bölümlerde , Azure portalını ve AzureResource Manager şablonunu (ARM şablonu) kullanarak yönetilen kimliği devre dışı bırakma adımları gösterilmektedir. Azure PowerShell, Azure CLI ve Azure REST API için bkz:

| Araç | Belgeler |

|---|---|

| Azure PowerShell | 1. Rol atamasını kaldırın. 2. Kullanıcı tarafından atanan kimliği silin. |

| Azure CLI | 1. Rol atamasını kaldırın. 2. Kullanıcı tarafından atanan kimliği silin. |

| Azure REST API | 1. Rol atamasını kaldırın. 2. Kullanıcı tarafından atanan kimliği silin. |

Daha fazla bilgi için, bkz. Azure rol atamalarını kaldırma.

Azure portalında yönetilen kimliği devre dışı bırakma

Yönetilen kimliğe erişimi kaldırmak için kimliğin rol atamasını hedef kaynaktan kaldırın ve ardından yönetilen kimliği devre dışı bırakın.

Rol atamalarını kaldırın

Aşağıdaki adımlar yönetilen kimlikten hedef kaynağa erişimi kaldırır:

Azure portalında, yönetilen kimlik erişimini kaldırmak istediğiniz hedef Azure kaynağına gidin.

Hedef kaynak kenar çubuğunda Erişim denetimi (IAM) öğesini seçin. Araç çubuğunun altında Rol atamaları'nı seçin.

Roller listesinde, kaldırmak istediğiniz yönetilen kimlikleri seçin. Araç çubuğunda Kaldır'ı seçin.

Not

Kaldır seçeneği devre dışı bırakılırsa büyük olasılıkla izinleriniz yoktur. Kaynaklar için rolleri yönetmenize olanak sağlayan izinler hakkında daha fazla bilgi için bkz . Microsoft Entra Id'de yönetici rolü izinleri.

Mantık uygulaması kaynağında yönetilen kimliği devre dışı bırakma

Mantıksal uygulama kaynak kenar çubuğunda, Ayarlar'ın altında Kimlik'i seçin ve ardından kimliğinizin adımlarını izleyin:

Sistem tarafından atananı seçin>Kapalı>Kaydet. Azure onaylamanızı isterken Evet'i seçin.

Kullanıcı tarafından atanan ve yönetilen kimliği seçin ve ardından Kaldır'ı seçin. Azure onaylamanızı isterken Evet'i seçin.

ARM şablonunda yönetilen kimliği devre dışı bırakma

Arm şablonu kullanarak mantıksal uygulamanın yönetilen kimliğini oluşturduysanız, nesnenin identitytype alt özelliğini olarak Noneayarlayın.

"identity": {

"type": "None"

}