Tehditleri algılamak için eşleşen analiz kullanma

Microsoft Defender Tehdit Analizi Analytics kuralıyla yüksek aslına uygunluk uyarıları ve olaylar oluşturmak için Microsoft tarafından üretilen tehdit bilgilerinden yararlanın. Microsoft Sentinel'deki bu yerleşik kural, Göstergeleri Ortak Olay Biçimi (CEF) günlükleri, etki alanı ve IPv4 tehdit göstergeleriyle Windows DNS olayları, syslog verileri ve daha fazlası ile eşleştirir.

Önemli

Eşleşen analiz şu anda ÖNİzLEME aşamasındadır. Beta, önizleme veya başka bir şekilde genel kullanıma sunulmamış Azure özellikleri için geçerli olan ek yasal koşullar için Bkz. Microsoft Azure Önizlemeleri için Ek Kullanım Koşulları.

Önkoşullar

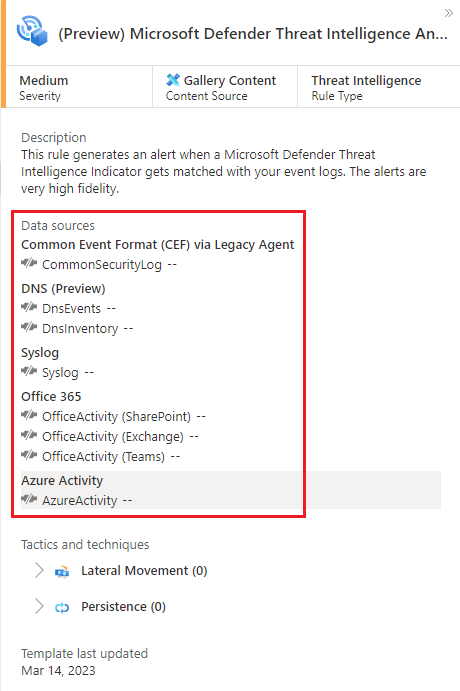

Yüksek uygunluk uyarıları ve olayları üretmek için desteklenen veri bağlayıcılarından birinin veya daha fazlasının yüklenmesi gerekir, ancak premium MDTI lisansı gerekmez. Bu veri kaynaklarını bağlamak için içerik hub'ından uygun çözümleri yükleyin.

- Ortak Olay Biçimi (CEF)

- DNS (Önizleme)

- Syslog

- Office etkinlik günlükleri

- Azure etkinlik günlükleri

Örneğin, veri kaynağınıza bağlı olarak aşağıdaki çözümleri ve veri bağlayıcılarını kullanabilirsiniz.

Eşleşen analiz kuralını yapılandırma

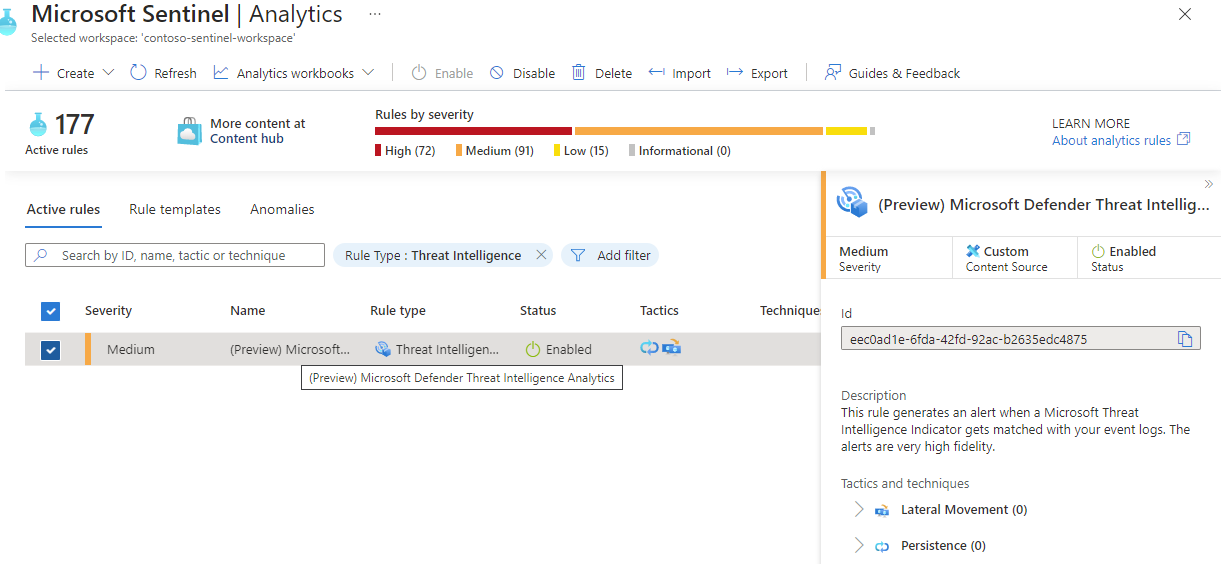

eşleşen analiz, Microsoft Defender Tehdit Analizi Analytics kuralını etkinleştirdiğinizde yapılandırılır.

Yapılandırma bölümünden Analiz menüsüne tıklayın.

Kural şablonları menü sekmesini seçin.

Arama penceresine tehdit bilgileri yazın.

Microsoft Defender Tehdit Analizi Analytics kural şablonunu seçin.

Kural oluştur'a tıklayın. Kural ayrıntıları salt okunurdur ve kuralın varsayılan durumu etkinleştirilir.

Oluştur'u Gözden Geçir'e>tıklayın.

Veri kaynakları ve göstergeler

Microsoft Defender Tehdit Analizi (MDTI) Analytics, günlüklerinizi etki alanı, IP ve URL göstergeleriyle aşağıdaki şekilde eşleştirir:

Log Analytics CommonSecurityLog tablosuna alınan CEF günlükleri, alanda doldurulduysa

RequestURLURL ve etki alanı göstergeleriyle ve alandaki IPv4 göstergeleriyleDestinationIPeşleşmektedir.DnsEvents tablosuna alınan olayın

SubType == "LookupQuery"alanda doldurulanNameetki alanı göstergeleriyle ve alandaki IPv4 göstergeleriyleIPAddresseseşleştiği Windows DNS günlükleri.Syslog tablosuna alınan Syslog olayları

Facility == "cron", etki alanı ve IPv4 göstergelerini doğrudan alandan eşleştirırSyslogMessage.OfficeActivity tablosuna alınan Office etkinlik günlükleri doğrudan alandan IPv4 göstergeleriyle

ClientIPeşleşir.AzureActivity tablosuna alınan Azure etkinlik günlükleri doğrudan alandan IPv4 göstergeleriyle

CallerIpAddresseşleşir.

Eşleşen analiz tarafından oluşturulan bir olayı önceliklendirme

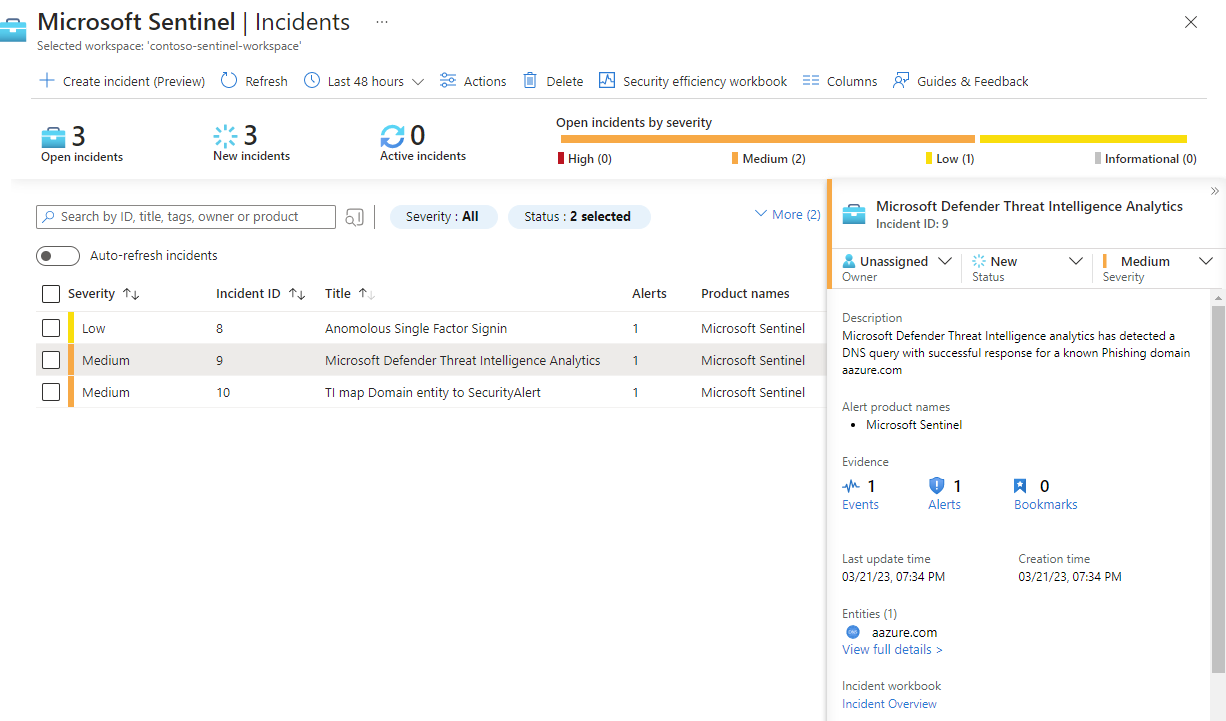

Microsoft'un analizi bir eşleşme bulursa, oluşturulan tüm uyarılar olaylar halinde gruplandırılır.

Microsoft Defender Tehdit Analizi Analytics kuralı tarafından oluşturulan olayları önceliklendirmek için aşağıdaki adımları kullanın:

Microsoft Defender Tehdit Analizi Analytics kuralını etkinleştirdiğiniz Microsoft Sentinel çalışma alanında Olaylar'ı seçin ve Microsoft Defender Tehdit Analizi Analytics'i arayın.

Bulunan tüm olaylar kılavuzda gösterilir.

Varlıkları ve olayla ilgili belirli uyarılar gibi diğer ayrıntıları görüntülemek için Tüm ayrıntıları görüntüle'yi seçin.

Örneğin:

Uyarılara ve olaya atanan önem derecesini gözlemleyin. Göstergenin nasıl eşlendiğine bağlı olarak, uyarıya uygun bir önem derecesi atanır.

InformationalHighÖrneğin, gösterge trafiğe izin veren güvenlik duvarı günlükleriyle eşleşiyorsa, yüksek önem derecesi uyarısı oluşturulur. Aynı gösterge trafiği engelleyen güvenlik duvarı günlükleriyle eşleştirildiyse, oluşturulan uyarı düşük veya orta olabilir.Uyarılar daha sonra göstergenin gözlemlenebilir temelinde gruplandırılır. Örneğin, etki alanıyla eşleşen

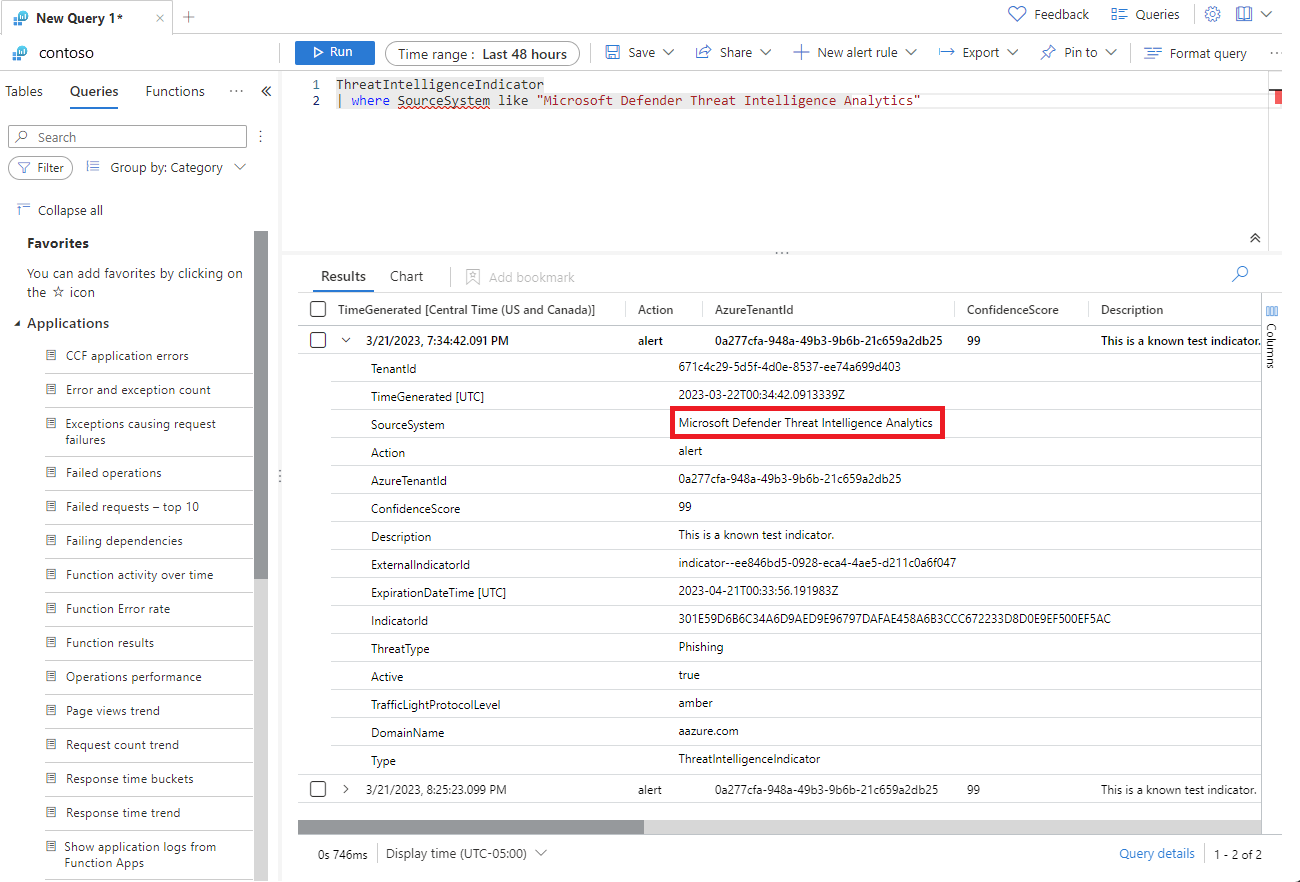

contoso.com24 saatlik bir zaman diliminde oluşturulan tüm uyarılar, en yüksek uyarı önem derecesine göre atanmış önem derecesine sahip tek bir olay halinde gruplandırılır.Gösterge ayrıntılarını inceleyin. Eşleşme bulunduğunda gösterge Log Analytics ThreatIntelligenceIndicators tablosunda yayımlanır ve Tehdit Bilgileri sayfasında görüntülenir. Bu kuraldan yayımlanan tüm göstergeler için kaynak Microsoft Defender Tehdit Analizi Analytics olarak tanımlanır.

Örneğin, ThreatIntelligenceIndicators tablosunda:

Tehdit Bilgileri sayfasında:

Microsoft Defender Tehdit Analizi'dan daha fazla bağlam alma

Bazı MDTI göstergeleri, yüksek uygunluk uyarıları ve olaylarının yanı sıra MDTI topluluk portalındaki bir başvuru makalesinin bağlantısını içerir.

Daha fazla bilgi için bkz. MDTI portalı ve Microsoft Defender Tehdit Analizi nedir?

İlgili içerik

Bu makalede, uyarılar ve olaylar oluşturmak için Microsoft tarafından üretilen tehdit bilgilerini bağlamayı öğrendiniz. Microsoft Sentinel'deki tehdit bilgileri hakkında daha fazla bilgi için aşağıdaki makalelere bakın:

- Microsoft Sentinel'de tehdit göstergeleriyle çalışma.

- Microsoft Sentinel'i BağlanSTIX/TAXII tehdit bilgileri akışları.

- Tehdit bilgileri platformlarını Microsoft Sentinel'e Bağlan.

- Microsoft Sentinel ile hangi TIP platformlarının, TAXII akışlarının ve zenginleştirmelerinin kolayca tümleştirilebileceğini görün.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin