Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Önemli

1 Mayıs 2025 tarihinden itibaren Azure AD B2C artık yeni müşteriler için satın alınamayacak. SSS bölümünden daha fazla bilgi edinebilirsiniz.

Özel ilkeler, Azure Active Directory B2C (Azure AD B2C) kiracınızın davranışlarını tanımlayan yapılandırma dosyalarıdır. Kullanıcı akışları Azure AD B2C portalında en yaygın kimlik görevleri için önceden tanımlanmış olsa da, bir kimlik geliştiricisi birçok farklı görevi tamamlamak için özel ilkeleri düzenleyebilir.

Özel bir ilke tamamen konfigüre edilebilir ve ilke odaklıdır. Özel ilke, standart protokollerdeki varlıklar arasındaki güveni düzenler. Örneğin, OpenID Connect, OAuth, SAML ve standart olmayan birkaç tane, örneğin REST API tabanlı sistemden sisteme talep alışverişleri. Çerçeve, kullanıcı dostu, beyaz etiketli deneyimler oluşturur.

Özel ilke, hiyerarşik bir zincirde birbirine başvuran bir veya daha fazla XML biçimli dosya olarak temsil edilir. XML öğeleri yapı taşları, kullanıcı ve diğer taraflarla etkileşim ve iş mantığını tanımlar.

Özel politika başlangıç seti

Azure AD B2C özel ilke başlangıç paketi , hızlı bir şekilde başlamanızı sağlamak için önceden oluşturulmuş çeşitli ilkelerle birlikte gelir. Bu başlangıç paketlerinin her biri, açıklanan senaryolara ulaşmak için gereken en az sayıda teknik profili ve kullanıcı yolculuğunu içerir:

- LocalAccounts - Yalnızca yerel hesapların kullanımını etkinleştirir.

- SocialAccounts - Yalnızca sosyal (veya federasyon) hesapların kullanımını etkinleştirir.

- SocialAndLocalAccounts - Hem yerel hem de sosyal hesapların kullanılmasını sağlar. Örneklerimizin çoğu bu ilkeye başvurur.

- SocialAndLocalAccountsWithMFA - Sosyal, yerel ve çok faktörlü kimlik doğrulama seçeneklerini etkinleştirir.

Azure AD B2C örnekleri GitHub deposunda, çeşitli gelişmiş Azure AD B2C özel CIAM kullanıcı yolculukları ve senaryoları için örnekler bulabilirsiniz. Örneğin, yerel hesap ilkesi geliştirmeleri, sosyal hesap ilkesi geliştirmeleri, MFA geliştirmeleri, kullanıcı arabirimi geliştirmeleri, genel geliştirmeler, uygulama geçişi, kullanıcı geçişi, koşullu erişim, web testi ve CI/CD.

Temel bilgileri anlama

İddialar

Talep, Azure AD B2C ilkesi yürütme sırasında verilerin geçici olarak depolanmasını sağlar. Talepler daha çok programlama dilindeki değişkene benzer. Ad, aile adı veya kullanıcıdan veya diğer sistemlerden (talep değişimleri) elde edilen diğer talepler gibi kullanıcı hakkındaki bilgileri depolayabilir. Talep şeması, taleplerinizi bildirdiğiniz yerdir.

İlke çalıştırıldığında, Azure AD B2C iç ve dış taraflara talep gönderip alır ve ardından belirtecin bir parçası olarak bağlı olan taraf uygulamanıza bu taleplerin bir alt kümesini gönderir. Talepler şu yollarla kullanılır:

- Dizin kullanıcı nesnesine karşı bir talep kaydedilir, okunur veya güncelleştirilir.

- Bir dış kimlik sağlayıcısından talep alınır.

- Talepler özel bir REST API hizmeti kullanılarak gönderilir veya alınır.

- Veriler, kaydolma veya profil akışlarını düzenleme sırasında kullanıcıdan talep olarak toplanır.

Taleplerinizi maniple etme

Talep dönüştürmeleri , belirli bir talebi başka bir talepe dönüştürmek, bir talebi değerlendirmek veya talep değeri ayarlamak için kullanılabilen önceden tanımlanmış işlevlerdir. Örneğin, dize koleksiyonuna öğe ekleme, dizenin büyük/küçük harflerini değiştirme veya tarih ve saatle ilgili bir iddiayı değerlendirme. Talep dönüştürmesi, önceden tanımlanmış bir dönüştürme yöntemi belirtir.

Kullanıcı arabiriminizi özelleştirme ve yerelleştirme

Kullanıcılarınızdan bilgi toplamak için web tarayıcılarında bir sayfa sunarak kendinden onaylı teknik profili kullanın. Kendi beyan ettiğiniz teknik profilinizi talep eklemek ve kullanıcı girişini özelleştirmek için düzenleyebilirsiniz.

Kendi kendini onayladığınız teknik profilinizin kullanıcı arabirimini özelleştirmek için, içerik tanımı öğesinde özelleştirilmiş HTML içeriğine sahip bir URL belirtirsiniz. Kendini ifade eden teknik profilde bu içerik tanımı kimliğini gösteriyorsunuz.

Dile özgü dizeleri özelleştirmek için yerelleştirme öğesini kullanın. İçerik tanımı, yüklenecek yerelleştirilmiş kaynakların listesini belirten bir yerelleştirme başvurusu içerebilir. Azure AD B2C, kullanıcı arabirimi öğelerini URL'nizden yüklenen HTML içeriğiyle birleştirir ve sayfayı kullanıcıya görüntüler.

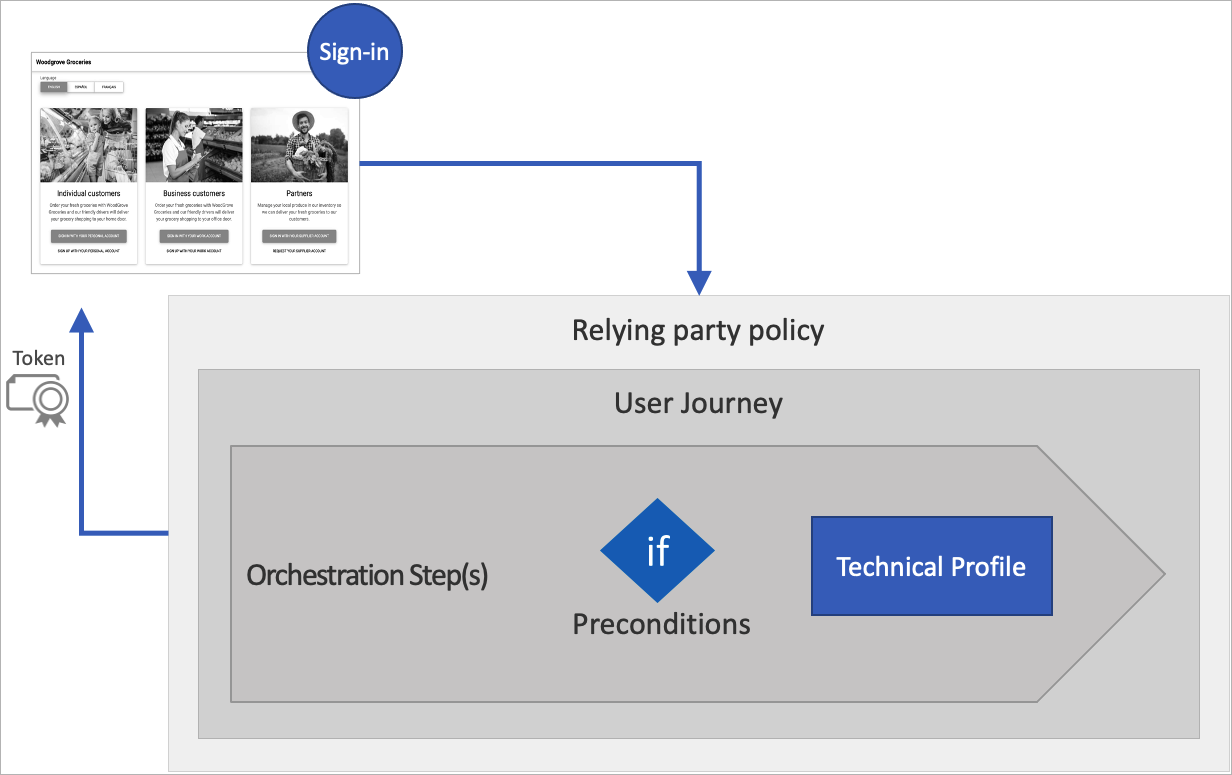

Güvenen taraf ilkesine genel bakış

SAML protokolünde hizmet sağlayıcısı olarak bilinen bağlı olan bir taraf uygulaması, belirli bir kullanıcı yolculuğunu yürütmek için bağlı olan taraf ilkesini çağırır. Bağımlı taraf politikası, yürütülecek olan kullanıcı yolculuğunu ve belirtecin içerdiği talepler listesini belirtir.

Aynı ilkeyi kullanan tüm bağlı taraf uygulamaları aynı belirteç taleplerini alır ve kullanıcı aynı kullanıcı yolculuğundan geçer.

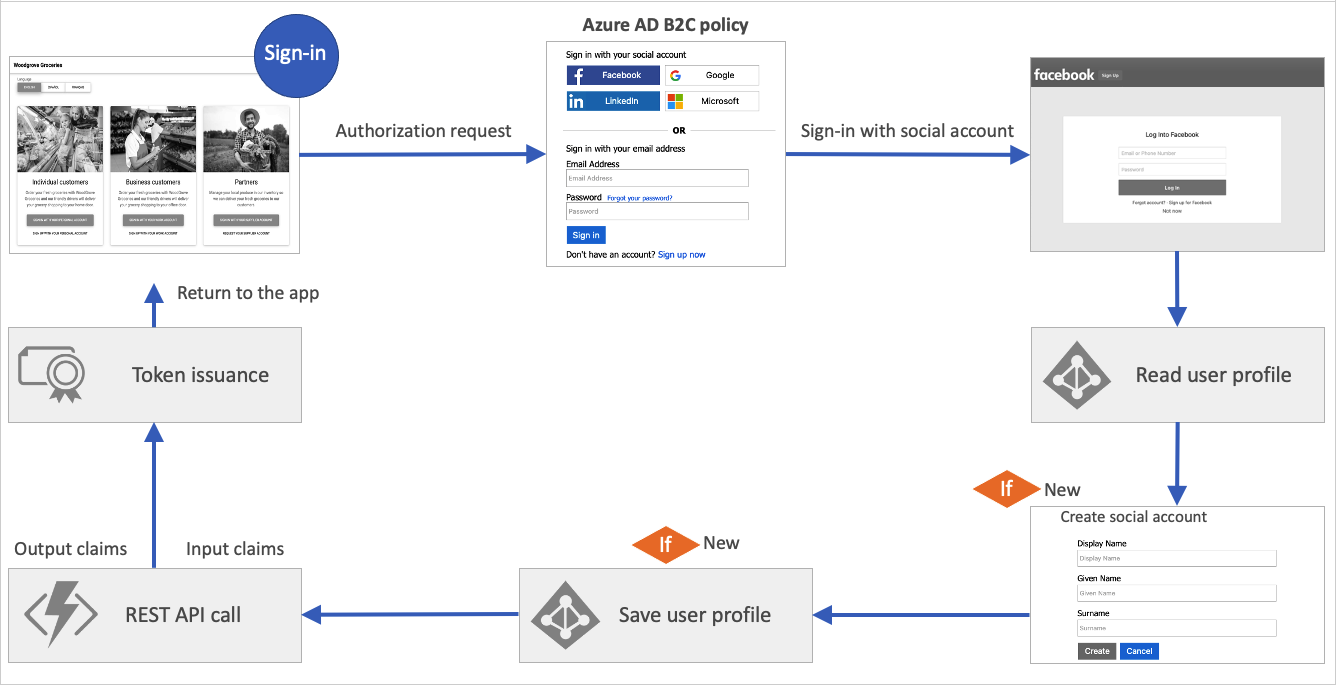

Kullanıcı yolculukları

Kullanıcı yolculukları , kullanıcının uygulamanıza erişim elde etmek için izlediği yol ile iş mantığını tanımlamanıza olanak tanır. Uygulamanıza sunulacak hak taleplerini almak için kullanıcı, kullanıcı yolculuğu sürecine yönlendirilir. Kullanıcı yolculuğu, bir dizi düzenleme adımından oluşturulur. Bir kullanıcının belirteç almak için son adıma ulaşması gerekir.

Aşağıdaki yönergeler, sosyal ve yerel hesap başlangıç paketi ilkesine düzenleme adımlarını nasıl ekleyebileceğinizi açıklar. Aşağıda eklenen REST API çağrısının bir örneği verilmiştir.

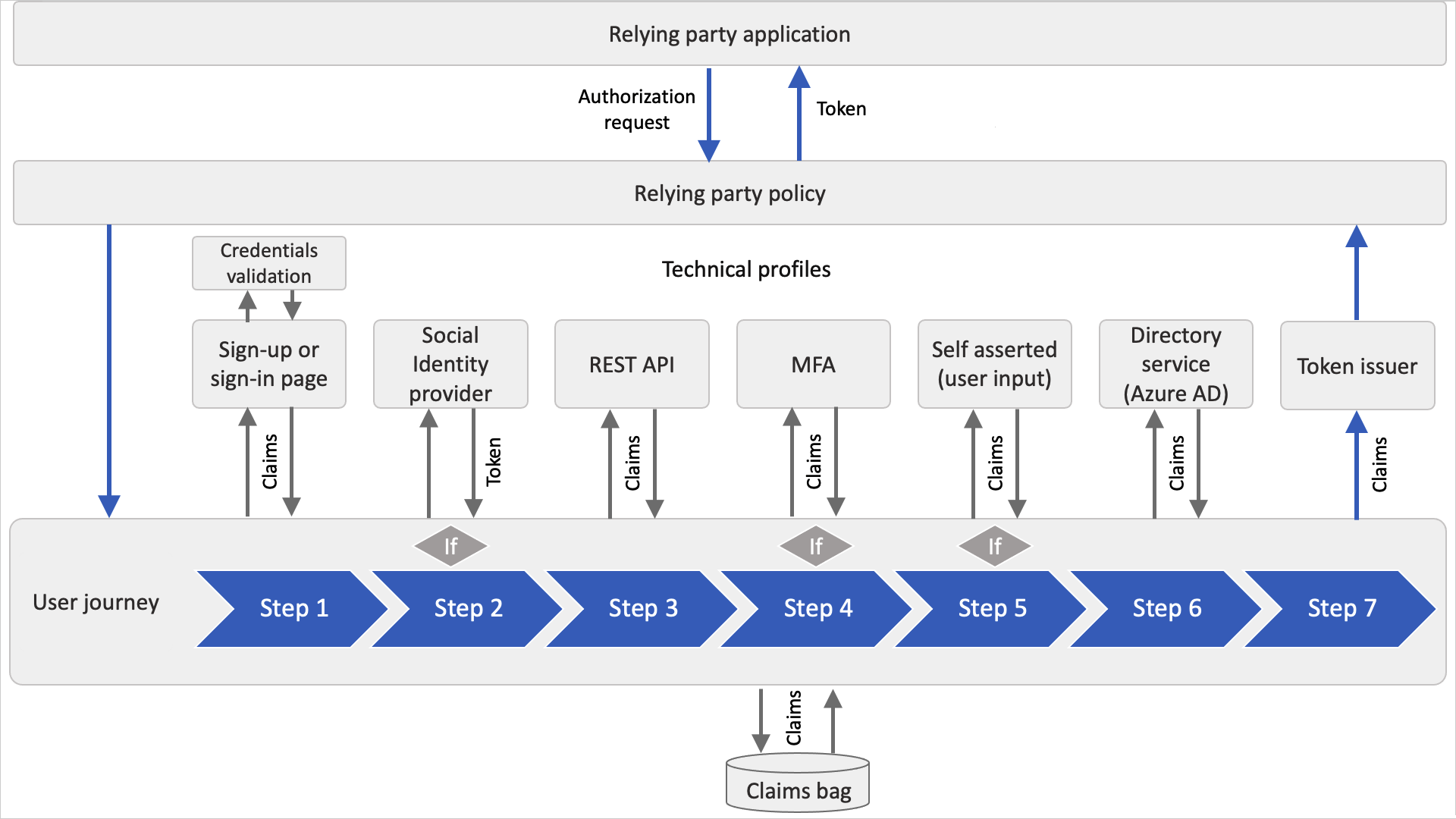

Orkestrasyon adımları

Orkestrasyon adımı, belirtilen amacını veya işlevselliğini uygulayan bir yönteme atıfta bulunur. Bu yönteme teknik profil adı verilir. Kullanıcı yolculuğunuzun iş mantığını daha iyi temsil etmesi için dallanması gerektiğinde, orkestrasyon adımı alt yolculuğa başvurur. Bir alt yolculuk, kendine ait bir düzenleme adımları kümesine sahiptir.

Bir kullanıcının belirteç almak için kullanıcı yolculuğundaki son orkestrasyon adımına ulaşması gerekir. Ancak kullanıcıların tüm düzenleme adımlarını tamamlaması gerekmeyebilir. Düzenleme adımları, düzenleme adımında tanımlanan önkoşullara göre koşullu olarak yürütülebilir.

Düzenleme adımı tamamlandıktan sonra Azure AD B2C, çıktısı alınan talepleri talep çantasında depolar. Talep çantasındaki talepler, kullanıcı yolculuğundaki diğer düzenleme adımları tarafından kullanılabilir.

Aşağıdaki diyagramda, kullanıcı yolculuğunun düzenleme adımlarının talep çantasına nasıl erişebileceği gösterilmektedir.

Teknik profil

Teknik profil, farklı taraf türleriyle iletişim kurmak için bir arabirim sağlar. Kullanıcı yolculuğu, iş mantığınızı tanımlamak için düzenleme adımları aracılığıyla teknik profilleri çağırmayı birleştirir.

Tüm teknik profil türleri aynı kavramı paylaşır. Giriş talepleri gönderir, talep dönüştürmeyi çalıştırır ve yapılandırılan tarafla iletişim kurarsınız. İşlem tamamlandıktan sonra teknik profil çıkış taleplerini talep çantasına döndürür. Daha fazla bilgi için bkz. teknik profillere genel bakış.

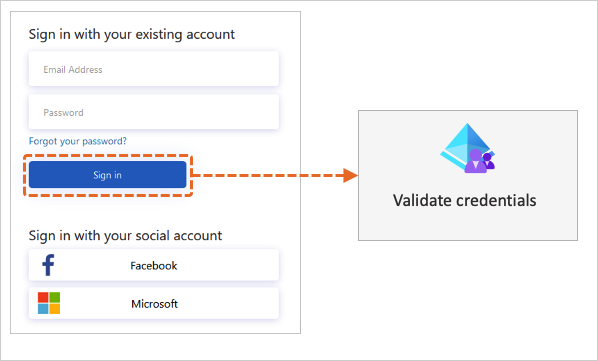

Doğrulama teknik profili

Bir kullanıcı kullanıcı arabirimiyle etkileşime geçtiğinde, toplanan verileri doğrulamak isteyebilirsiniz. Kullanıcıyla etkileşime geçmek için kendi kendine onaylanan bir teknik profil kullanılmalıdır.

Kullanıcı girişini doğrulamak için, kendi kendini onaylayan teknik profilden doğrulama teknik profili çağrılır. Doğrulama teknik profili, etkileşimli olmayan herhangi bir teknik profili çağırma yöntemidir. Bu durumda, teknik profil çıkış talepleri veya bir hata iletisi döndürebilir. Hata iletisi ekranda kullanıcıya işlenir ve kullanıcının yeniden denemesine olanak tanır.

Aşağıdaki diyagramda Azure AD B2C'nin kullanıcı kimlik bilgilerini doğrulamak için doğrulama teknik profilini nasıl kullandığı gösterilmektedir.

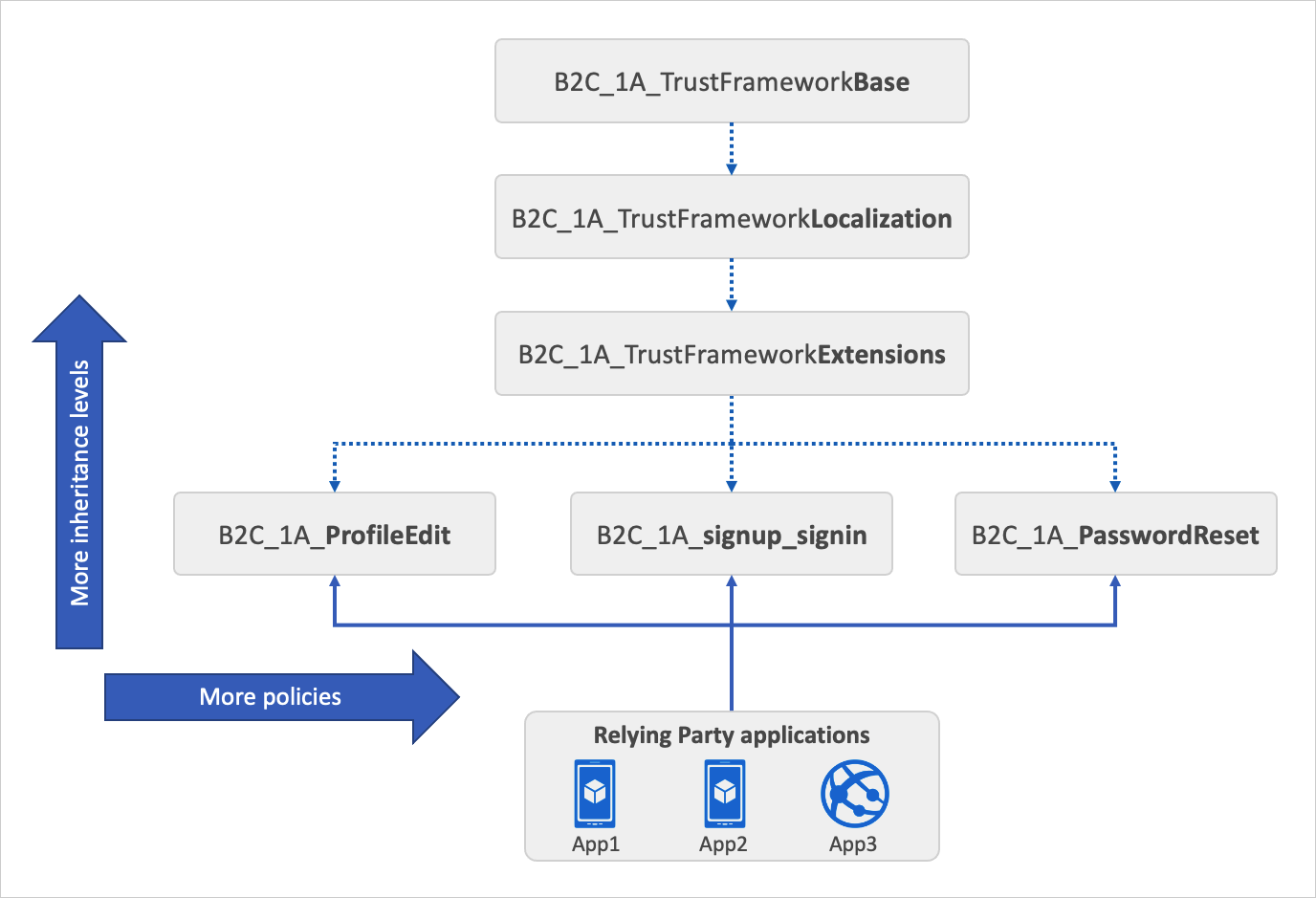

Devralma modeli

Her başlangıç paketi aşağıdaki dosyaları içerir:

- Tanımların çoğunu içeren bir Temel dosya. İlkelerinizin sorunlarını giderme ve uzun süreli bakım konusunda yardımcı olmak için, bu dosyada yaptığınız değişikliklerin sayısını en aza indirmeyi deneyin.

- Yerelleştirme dizelerini tutan bir Yerelleştirme dosyası. Bu ilke dosyası Temel dosyadan türetilir. Bu dosyayı, müşteri gereksinimlerinize uygun farklı dilleri barındırmak için kullanın.

- Kiracınız için benzersiz yapılandırma değişikliklerini barındıran bir Uzantı dosyası . Bu ilke dosyası Yerelleştirme dosyasından türetilir. Yeni işlevler eklemek veya mevcut işlevselliği geçersiz kılmak için bu dosyayı kullanın. Örneğin, yeni kimlik sağlayıcılarıyla federasyon yapmak için bu dosyayı kullanın.

- Web, mobil veya masaüstü uygulamalarınız gibi bağlı olan taraf uygulaması tarafından doğrudan çağrılan tek bir görev odaklı dosya olan Bağlı Taraf (RP) dosyası. Kaydolma, oturum açma veya profil düzenleme gibi her benzersiz görev kendi bağlı olan taraf ilkesi dosyasını gerektirir. Bu ilke dosyası uzantılar dosyasından türetilir.

Devralma modeli aşağıdaki gibidir:

- Herhangi bir düzeydeki alt ilke üst ilkeden devralabilir ve yeni öğeler ekleyerek bunu genişletebilir.

- Daha karmaşık senaryolar için daha fazla devralma düzeyi ekleyebilirsiniz (toplamda 10'a kadar).

- Daha fazla güvenen taraf ilkesi ekleyebilirsiniz. Örneğin, hesabımı sil, telefon numarasını değiştir, SAML bağımlı taraf politikası ve daha fazlası.

Aşağıdaki diyagramda ilke dosyalarıyla bağlı olan taraf uygulamalar arasındaki ilişki gösterilmektedir.

Rehberlik ve en iyi deneyimler

En iyi yöntemler

Azure AD B2C özel ilkesinde, ihtiyacınız olan kullanıcı deneyimlerini oluşturmak ve hizmetin işlevselliğini genişletmek için kendi iş mantığınızı tümleştirebilirsiniz. Başlamak için bir dizi en iyi uygulama ve önerimiz var.

- Mantığınızı uzantı ilkesinde veya bağlı olan taraf ilkesinde oluşturun. Aynı kimliği referans alarak temel politikayı geçersiz kılan yeni öğeler ekleyebilirsiniz. Bu yaklaşım, Microsoft'un yeni başlangıç paketleri yayımlaması durumunda temel ilkeyi yükseltmeyi kolaylaştırırken projenizin ölçeğini genişletmenize olanak tanır.

- Temel ilkede değişiklik yapmaktan kaçınmanızı kesinlikle öneririz. Gerektiğinde, değişikliklerin yapıldığı yerde açıklamalar yapın.

- Teknik profil meta verileri gibi bir öğeyi geçersiz kıldığınızda, temel ilkeden teknik profilin tamamını kopyalamaktan kaçının. Bunun yerine, öğesinin yalnızca gerekli bölümünü kopyalayın. Değişikliğin nasıl yapılacağını gösteren bir örnek için bkz. E-posta doğrulamasını devre dışı bırakma .

- Temel işlevlerin paylaşıldığı teknik profillerin çoğaltılma oranını azaltmak için teknik profil ekleme özelliğini kullanın.

- Oturum açma sırasında Microsoft Entra dizinine yazmaktan kaçının; bu, performans kısıtlamalarına yol açabilir.

- İlkenizin REST API'leri gibi dış bağımlılıkları varsa bunların yüksek oranda kullanılabilir olduğundan emin olun.

- Daha iyi bir kullanıcı deneyimi için, özel HTML şablonlarınızın çevrimiçi içerik teslimi kullanılarak genel olarak dağıtıldığından emin olun. Azure Content Delivery Network (CDN), yükleme sürelerini azaltmanıza, bant genişliğinden tasarruf etmenizi ve yanıt hızını artırmanıza olanak tanır.

- Kullanıcı yolculuğunda değişiklik yapmak istiyorsanız, temel ilkeden uzantı ilkesine kullanıcı yolculuğunun tamamını kopyalayın. Kopyaladığınız kullanıcı yolculuğuna benzersiz bir kullanıcı yolculuğu kimliği girin. Ardından bağlı taraf politikasında, varsayılan kullanıcı yolculuğu öğesini yeni kullanıcı yolculuğunu işaret edecek şekilde değiştirin.

Sorun giderme

Azure AD B2C ilkeleriyle geliştirme yaparken, kullanıcı yolculuğunuzu yürütürken hatalarla veya özel durumlarla karşılaşabilirsiniz. Bu, Application Insights kullanılarak araştırılabilir.

- Özel durumları tanılamak için Application Insights'ı Azure AD B2C ile tümleştirin.

- Visual Studio Code için Azure AD B2C uzantısı, bir ilke adına ve saate göre günlüklere erişmenize ve günlükleri görselleştirmenize yardımcı olabilir.

- Özel ilkeleri ayarlamada en yaygın hata, yanlış biçimlendirilmiş XML'dir. XML dosyanızı karşıya yüklemeden önce hataları belirlemek için XML şema doğrulamasını kullanın.

Sürekli tümleştirme

Azure Pipelines'da ayarladığınız sürekli tümleştirme ve teslim (CI/CD) işlem hattını kullanarak , Azure AD B2C özel ilkelerinizi yazılım teslim ve kod denetimi otomasyonunuza ekleyebilirsiniz . Geliştirme, test ve üretim gibi farklı Azure AD B2C ortamlarına dağıtım yaparken, el ile gerçekleştirilen işlemleri kaldırmanızı ve Azure Pipelines'ı kullanarak otomatikleştirilmiş test gerçekleştirmenizi öneririz.

Ortamınızı hazırlama

Azure AD B2C özel ilkesini kullanmaya başlarsınız:

- Azure AD B2C kiracısı oluşturun

- İlkenizi test edebilmeniz için Azure portalını kullanarak bir web uygulaması kaydedin.

- Gerekli ilke anahtarlarını ekleyin ve Identity Experience Framework uygulamalarını kaydedin.

- Azure AD B2C ilkesi başlangıç paketini alın ve kiracınıza yükleyin.

- Başlangıç paketini karşıya yükledikten sonra kaydolma veya oturum açma ilkenizi test edin.

- Visual Studio Code'u (VS Code) indirmenizi ve yüklemenizi öneririz. Visual Studio Code, masaüstünüzde çalışan ve Windows, macOS ve Linux için kullanılabilen basit ama güçlü bir kaynak kodu düzenleyicisidir. VS Code ile VS Code için Azure AD B2C uzantısını yükleyerek Azure AD B2C özel ilke XML dosyalarınızda hızla gezinebilir ve bunları düzenleyebilirsiniz

İlgili içerik

Azure AD B2C ilkenizi ayarlayıp test ettikten sonra ilkenizi özelleştirmeye başlayabilirsiniz. Nasıl yapılacağını öğrenmek için aşağıdaki makaleleri inceleyin:

- Talep ekleyin ve özel ilkeler kullanarak kullanıcı girişini özelleştirin. Başlangıç paketi teknik profillerinden bazılarını özelleştirerek talep tanımlamayı ve kullanıcı arabirimine talep eklemeyi öğrenin.

- Özel bir ilke kullanarak uygulamanızın kullanıcı arabirimini özelleştirin. Kendi HTML içeriğinizi oluşturmayı ve içerik tanımını özelleştirmeyi öğrenin.

- Özel bir ilke kullanarak uygulamanızın kullanıcı arabirimini yerelleştirin. Yerelleştirilmiş kaynaklar öğesini ekleyerek desteklenen dillerin listesini ayarlamayı ve dile özgü etiketler sağlamayı öğrenin.

- İlke geliştirme ve test sırasında e-posta doğrulamasını devre dışı bırakabilirsiniz. Teknik profil meta verilerinin üzerine yazmayı öğrenin.

- Özel ilkeleri kullanarak bir Google hesabıyla oturum açmayı ayarlayın. OAuth2 teknik profiliyle yeni bir talep sağlayıcısı oluşturmayı öğrenin. Ardından kullanıcı yolculuğunu Google oturum açma seçeneğini içerecek şekilde özelleştirin.

- Özel ilkelerinizle ilgili sorunları tanılamak için Application Insights ile Azure Active Directory B2C günlüklerini toplayabilirsiniz. Yeni teknik profiller eklemeyi ve bağlı olan taraf ilkenizi yapılandırmayı öğrenin.

- Özel ilkenin sıfırdan nasıl derlenmiş olduğunu anlamak istiyorsanız Azure Active Directory B2C nasıl yapılır kılavuzu serisinde kendi özel ilkelerinizi oluşturma ve çalıştırma hakkında bilgi edinin.