Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Önemli

1 Mayıs 2025 tarihinden itibaren Azure AD B2C artık yeni müşteriler için satın alınamayacak. SSS bölümünden daha fazla bilgi edinebilirsiniz.

Başlamadan önce, ayarlamakta olduğunuz ilke türünü seçmek için bu sayfanın üst kısmındaki İlke türü seç seçicisini kullanın. Azure Active Directory B2C, kullanıcıların uygulamalarınızla nasıl etkileşim kurduğunu tanımlamak için iki yöntem sunar: önceden tanımlanmış kullanıcı akışları veya tam olarak yapılandırılabilir özel ilkeler aracılığıyla. Bu makalede gerekli adımlar her yöntem için farklıdır.

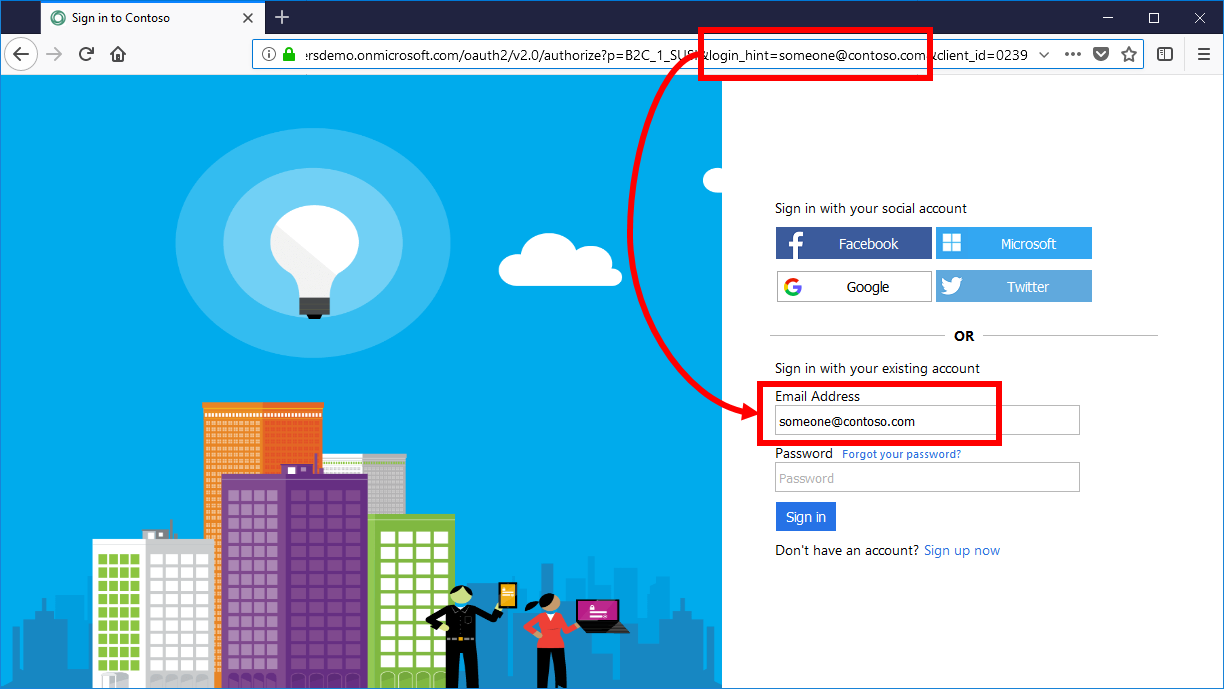

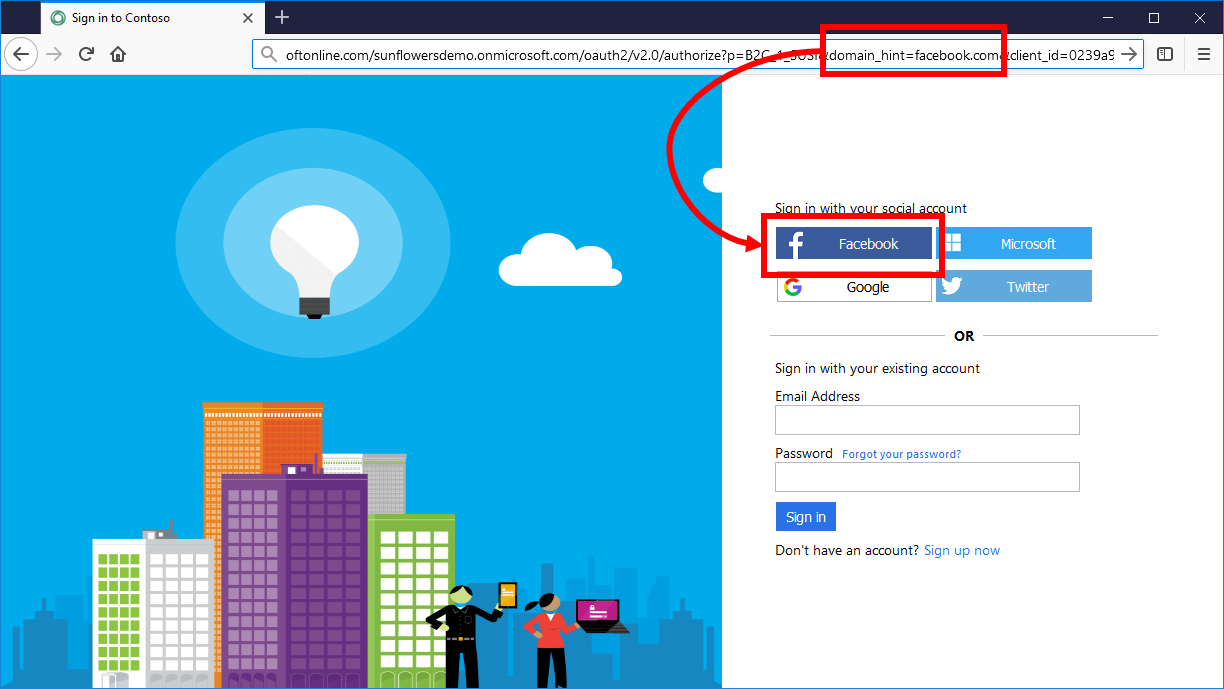

Azure Active Directory B2C (Azure AD B2C) kullanarak uygulamanız için oturum açmayı ayarladığınızda, oturum açma adını önceden doldurabilir veya Facebook, LinkedIn veya Microsoft hesabı gibi belirli bir sosyal kimlik sağlayıcısında doğrudan oturum açabilirsiniz.

Oturum açma adını önceden doldurun

Oturum açma kullanıcı süreci sırasında, güvenilen taraf uygulaması belirli bir kullanıcıyı veya alan adını hedefleyebilir. Bir kullanıcıyı hedeflerken, bir uygulama yetkilendirme isteğinde kullanıcı oturum açma adıyla sorgu parametresini login_hint belirtebilir. Azure AD B2C, oturum açma adını otomatik olarak doldururken, kullanıcının yalnızca parolayı sağlaması gerekir.

Kullanıcı, oturum açma metin kutusundaki değeri değiştirebilir.

Oturum açma ipucu parametresini desteklemek için teknik profili geçersiz kılın SelfAsserted-LocalAccountSignin-Email .

<InputClaims> bölümünde, DefaultValue özelliğini signInName talebine {OIDC:LoginHint} olarak ayarlayın. Değişken {OIDC:LoginHint} , parametrenin login_hint değerini içerir. Azure AD B2C, signInName talebinin değerini okur ve signInName metin kutusunu önceden doldurur.

<ClaimsProvider>

<DisplayName>Local Account</DisplayName>

<TechnicalProfiles>

<TechnicalProfile Id="SelfAsserted-LocalAccountSignin-Email">

<InputClaims>

<!-- Add the login hint value to the sign-in names claim type -->

<InputClaim ClaimTypeReferenceId="signInName" DefaultValue="{OIDC:LoginHint}" />

</InputClaims>

</TechnicalProfile>

</TechnicalProfiles>

</ClaimsProvider>

Oturum açma özelliğini bir sosyal sağlayıcıya yönlendirin

Uygulamanızın oturum açma yolculuğunu Facebook, LinkedIn veya Google gibi sosyal hesapları içerecek şekilde yapılandırdıysanız parametresini domain_hint belirtebilirsiniz. Bu sorgu parametresi, Azure AD B2C'ye oturum açmak için kullanılması gereken sosyal kimlik sağlayıcısı hakkında bir ipucu sağlar. Örneğin, uygulama belirtirse domain_hint=facebook.com, oturum açma doğrudan Facebook oturum açma sayfasına gider.

Etki alanı ipucu sorgu dizesi parametresi aşağıdaki etki alanlarından birine ayarlanabilir:

- amazon.com

- facebook.com

- github.com

- google.com

- linkedin.com

- microsoft.com

- qq.com

- wechat.com

- weibo.com

- x.com

- Genel OpenID Connect için bkz: Etki alanı ipucu.

Etki alanı ipucu parametresini desteklemek için, herhangi bir <Domain>domain name</Domain>etki alanı öğesinin <ClaimsProvider> XML öğesini kullanarak etki alanı adını yapılandırabilirsiniz.

<ClaimsProvider>

<!-- Add the domain hint value to the claims provider -->

<Domain>facebook.com</Domain>

<DisplayName>Facebook</DisplayName>

<TechnicalProfiles>

...