Microsoft Entra Id'de parolasız kimlik doğrulaması dağıtımı planlama

Parolalar birincil saldırı vektörüdür. Kötü aktörler parolaların güvenliğini aşmak için sosyal mühendislik, kimlik avı ve sprey saldırıları kullanır. Parolasız kimlik doğrulama stratejisi bu saldırıların riskini azaltır.

Microsoft, Microsoft Entra Id ile tümleşen aşağıdaki beş parolasız kimlik doğrulama seçeneği sunar:

Microsoft Authenticator - kullanıcıların herhangi bir platformda veya tarayıcıda oturum açmasına izin vererek tüm iOS veya Android telefonları güçlü, parolasız bir kimlik bilgilerine dönüştürür.

FIDO2 uyumlu güvenlik anahtarları - Bilgi noktaları gibi paylaşılan makinelerde oturum açan kullanıcılar, telefon kullanımının kısıtlandığı durumlarda ve yüksek ayrıcalıklı kimlikler için kullanışlıdır.

İş İçin Windows Hello - Ayrılmış Windows bilgisayarlarındaki kullanıcılar için en iyisidir.

macOS için Platform Kimlik Bilgileri - macOS'ta Microsoft Enterprise çoklu oturum açma uzantısı (SSOe) kullanılarak etkinleştirilen yeni bir özelliktir.

SmartCard ile macOS Platformu çoklu oturum açma- Microsoft Enterprise çoklu oturum açma uzantısı (SSOe) kullanılarak etkinleştirilen akıllı kart tabanlı kimlik doğrulaması için macOS'ta yeni bir özelliktir.

Not

Bu planın tüm bağlantılarla çevrimdışı bir sürümünü oluşturmak için tarayıcılarınızı pdf'ye yazdır işlevini kullanın.

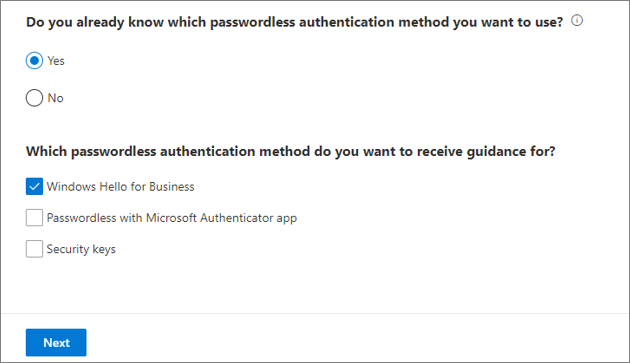

Parolasız yöntemler sihirbazını kullanma

Microsoft Entra yönetim merkezinde, hedef kitlenizin her biri için uygun yöntemi seçmenize yardımcı olacak parolasız yöntemler sihirbazı vardır. Henüz uygun yöntemleri belirlemediyseniz, bkz https://aka.ms/passwordlesswizard. seçili yöntemlerinizi planlamaya devam etmek için bu makaleye dönün. Bu sihirbaza erişmek için yönetici haklarına sahip olmanız gerekir.

Parolasız kimlik doğrulama senaryoları

Microsoft'un parolasız kimlik doğrulama yöntemleri birçok senaryoya olanak tanır. Parolasız kimlik doğrulama stratejinizi seçmek için kuruluş gereksinimlerinizi, önkoşullarınızı ve her kimlik doğrulama yönteminin özelliklerini göz önünde bulundurun.

Aşağıdaki tabloda cihaz türlerine göre parolasız kimlik doğrulama yöntemleri listelenmiştir. Önerilerimiz kalın italiktir.

| Cihaz türleri | Parolasız kimlik doğrulama yöntemi |

|---|---|

| Ayrılmış windows olmayan cihazlar | |

| Ayrılmış Windows 10 bilgisayarları (sürüm 1703 ve üzeri) | |

| Ayrılmış Windows 10 bilgisayarları (1703 sürümünden önce) | |

| Paylaşılan cihazlar: tabletler ve mobil cihazlar | |

| Bilgi Noktaları (Eski) | |

| Bilgi noktaları ve paylaşılan bilgisayarlar (Windows 10) |

Önkoşullar

Parolasız dağıtımınıza başlamadan önce önkoşulları karşıladığınızdan emin olun.

Gerekli roller

Bu dağıtım için gereken en düşük ayrıcalıklı roller şunlardır:

| Microsoft Entra rolü | Açıklama |

|---|---|

| Kullanıcı Yöneticisi | Birleşik kayıt deneyimini uygulamak için. |

| Kimlik Doğrulama Yöneticisi | Kimlik doğrulama yöntemlerini uygulamak ve yönetmek için. |

| User | Cihazda Authenticator uygulamasını yapılandırmak veya web veya Windows 10 oturum açma için güvenlik anahtarı cihazını kaydetmek için. |

Bu dağıtım planının bir parçası olarak, tüm ayrıcalıklı hesaplar için parolasız kimlik doğrulamasının etkinleştirilmesini öneririz.

Microsoft Authenticator uygulaması ve güvenlik anahtarları

Önkoşullar, seçtiğiniz parolasız kimlik doğrulama yöntemleri tarafından belirlenir.

| Önkoşul | Microsoft Authenticator | FIDO2 Güvenlik Anahtarları |

|---|---|---|

| Microsoft Entra çok faktörlü kimlik doğrulaması ve self servis parola sıfırlama (SSPR) için birleşik kayıt etkinleştirildi | √ | √ |

| Kullanıcılar Microsoft Entra çok faktörlü kimlik doğrulamasını gerçekleştirebilir | √ | √ |

| Kullanıcılar Microsoft Entra çok faktörlü kimlik doğrulaması ve SSPR için kaydolmuş | √ | √ |

| Kullanıcılar mobil cihazlarını Microsoft Entra Id'ye kaydettiler | √ | |

| Microsoft Edge veya Mozilla Firefox (sürüm 67 veya üzeri) gibi desteklenen bir tarayıcı kullanarak Windows 10 sürüm 1809 veya üzeri. Microsoft, yerel destek için sürüm 1903 veya üzerini önerir. | √ | |

| Uyumlu güvenlik anahtarları. Microsoft tarafından test edilmiş ve doğrulanmış bir FIDO2 güvenlik anahtarı veya diğer uyumlu FIDO2 güvenlik anahtarı kullandığınızdan emin olun. | √ |

İş İçin Windows Hello

İş İçin Windows Hello için önkoşullar ve dağıtım yolları, şirket içi, karma veya yalnızca bulut yapılandırmasında dağıtım yapıp yapmadığınız konusunda son derece bağımlıdır. Ayrıca cihazınızın katılma stratejisine de bağlıdır.

kuruluşunuza uygun önkoşulları ve dağıtımı belirlemek için İş İçin Windows Hello seçin ve sihirbazı tamamlayın.

Sihirbaz, izlemeniz için adım adım bir plan oluşturmak üzere girişlerinizi kullanır.

macOS için Platform Kimlik Bilgileri

macOS için Platform Kimlik Bilgilerini etkinleştirmek için;

- Mac'inizde en az macOS 13 Ventura işletim sistemi olmalıdır (macOS 14 Sonoma önerilir)

- Cihazın, UserSecureEnclaveKey ile Platform çoklu oturum açmayı (PSSO) destekleyecek şekilde yapılandırılmış SSO uzantısı yüküne kayıtlı MDM olması gerekir.

Not

Kimlik Doğrulama Gücü dikey penceresinin şu anda hem macOS için Platform Kimlik Bilgileri'ni hem de aynı Kimlik Doğrulama yöntemi adı olan İş İçin Windows Hello'yu temsil ettiği bilinen bir sorun vardır. macOS için Platform Kimlik Bilgilerini ayrı olarak temsil eden çalışmalar devam ediyor. macOS için Platform Kimlik Bilgileri'ni kullanması gereken özel kimlik doğrulama gücünü yapılandırırken, bu sorun düzeltene kadar "İş İçin Windows Hello" kullanabilirsiniz.

MacOS için Platform Kimlik Bilgilerini geçiş anahtarı olarak etkinleştirme

macOS için Platform Kimlik Bilgileri kimlik avına dayanıklı geçiş anahtarı olarak kullanılabilir ve yalnızca Güvenli Kapanım kimliği doğrulanmış yöntemi kullanıcıları tarafından kullanılabilir. MacOS için Platform Kimlik Bilgilerini geçiş anahtarı olarak etkinleştirme özelliği aşağıdaki tarayıcılarda kullanılabilir:

macOS için Platform Kimlik Bilgileri'nin geçiş anahtarı olarak etkinleştirilmesi, hem yönetici hem de kullanıcı tarafından tamamlanması gereken iki adımlı bir işlemdir.

- macOS için Platform Kimlik Bilgileri'ni yönetici olarak ayarlarken, Kuruluşunuz için geçiş anahtarlarını etkinleştirme (FIDO2) bölümünde yer alan adımlara bakın.

- Son kullanıcı olarak bunu Mac bilgisayarınızdaki Ayarlar uygulaması aracılığıyla etkinleştirmeniz gerekir. Şirket Portalı kullanarak Mac cihazına Microsoft Entra ID ile katılma makalesindeki adımlara bakın.

SmartCard ile macOS Platformu çoklu oturum açma

SmartCard ile macOS Platformu çoklu oturum açmayı (PSSO) etkinleştirmek için Mac'inizin en az macOS 14 Sonoma işletim sistemine sahip olması ve yapılandırma adımlarının Microsoft Intune yönetim merkezi üzerinden yapılması gerekir. Yöneticilerin ayrıca, Microsoft Entra yönetim merkezindeki Kimlik Doğrulama Yöntemleri İlkeleri'ni kullanarak sertifika tabanlı kimlik doğrulama yöntemini yapılandırmaları ve etkinleştirmeleri gerekir. Daha fazla bilgi için Bkz. Microsoft Entra sertifika tabanlı kimlik doğrulamasını yapılandırma.

Projeyi planlama

Teknoloji projeleri başarısız olduğunda, bunun nedeni genellikle etki, sonuç ve sorumluluklarla ilgili beklentilerin eşleşmemesidir. Bu tuzakları önlemek için doğru paydaşlarla etkileşimde olduğunuzdan ve projedeki paydaş rollerinin iyi anlaşıldığından emin olun.

Pilot planlama

Parolasız kimlik doğrulamasını dağıtırken, önce bir veya daha fazla pilot grubu etkinleştirmeniz gerekir. Bu amaçla özel olarak gruplar oluşturabilirsiniz. Pilota katılacak kullanıcıları gruplara ekleyin. Ardından, seçilen gruplar için yeni parolasız kimlik doğrulama yöntemlerini etkinleştirin. Bkz. Pilot için en iyi yöntemler.

İletişimleri planlama

Son kullanıcılarla iletişimleriniz aşağıdaki bilgileri içermelidir:

Microsoft, son kullanıcılar için iletişim şablonları sağlar. İletişimlerinizi taslak olarak hazırlamanıza yardımcı olması için kimlik doğrulama dağıtımı malzemesini indirin. Dağıtım malzemeleri, kullanıcılarınıza kuruluşunuzdaki yaklaşan parolasız kimlik doğrulama seçenekleri hakkında bilgi vermek için kullanabileceğiniz özelleştirilebilir posterler ve e-posta şablonları içerir.

Kullanıcı kaydını planlama

Kullanıcılar parolasız yöntemlerini konumundaki https://aka.ms/mysecurityinfobirleşik güvenlik bilgileri iş akışının bir parçası olarak kaydeder. Microsoft Entra, güvenlik anahtarlarının ve Authenticator uygulamasının kaydını ve kimlik doğrulama yöntemlerindeki diğer değişiklikleri günlüğe kaydeder.

Parolası olmayan ilk kullanıcı için, yöneticiler güvenlik bilgilerini https://aka.ms/mysecurityinfo 'ye kaydetmek için Geçici Erişim Geçiş Kodu sağlayabilir. Bu, zaman sınırlı bir geçiş kodudur ve güçlü kimlik doğrulama gereksinimlerini karşılar. Geçici Erişim Geçişi kullanıcı başına bir işlemdir.

Bu yöntem, kullanıcı güvenlik anahtarı veya Authenticator uygulaması gibi kimlik doğrulama faktörünü kaybettiğinde veya unuttuğunda ancak yeni bir güçlü kimlik doğrulama yöntemi kaydetmek için oturum açması gerektiğinde kolay kurtarma için de kullanılabilir.

Not

Bazı senaryolarda güvenlik anahtarını veya Authenticator uygulamasını kullanamıyorsanız, geri dönüş seçeneği olarak kullanıcı adı ve parola ile birlikte başka bir kayıtlı yöntemle çok faktörlü kimlik doğrulaması kullanılabilir.

Microsoft Authenticator'ı planlama ve dağıtma

Microsoft Authenticator , herhangi bir iOS veya Android telefonu güçlü, parolasız bir kimlik bilgilerine dönüştürür. Google Play veya Apple App Store'dan ücretsiz indirmedir. Kullanıcıların Microsoft Authenticator'ı indirmesini ve telefonda oturum açmayı etkinleştirmek için yönergeleri izlemesini sağlayın.

Teknik olarak dikkat edilmesi gereken konular

Active Directory Federasyon Hizmetleri (AD FS) (AD FS) Tümleştirmesi - Bir kullanıcı Authenticator parolasız kimlik bilgilerini etkinleştirdiğinde, bu kullanıcının kimlik doğrulaması varsayılan olarak onay için bir bildirim gönderir. Karma kiracıdaki kullanıcıların "Bunun yerine parolanızı kullanın" seçeneğini belirlemedikleri sürece oturum açmak için AD FS'ye yönlendirilmeleri engellenir. Bu işlem ayrıca tüm şirket içi Koşullu Erişim ilkelerini ve doğrudan kimlik doğrulaması (PTA) akışlarını atlar. Ancak, bir login_hint belirtilirse, kullanıcı AD FS'ye iletilir ve parolasız kimlik bilgilerini kullanma seçeneğini atlar. Kimlik doğrulaması için AD FS kullanan Microsoft 365 dışı uygulamalar için Microsoft Entra Koşullu Erişim ilkeleri uygulanmaz ve AD FS içinde erişim denetimi ilkeleri ayarlamanız gerekir.

MFA sunucusu - Bir kuruluşun şirket içi MFA sunucusu aracılığıyla çok faktörlü kimlik doğrulaması için etkinleştirilen son kullanıcılar tek bir parolasız telefon oturum açma kimlik bilgisi oluşturabilir ve kullanabilir. Kullanıcı Kimlik Doğrulayıcı uygulamasının birden çok yüklemesini (5 veya daha fazla) kimlik bilgileriyle yükseltmeye çalışırsa, bu değişiklik hataya neden olabilir.

Önemli

Eylül 2022'de Microsoft, Azure Multi-Factor Authentication Sunucusu'nun kullanımdan kaldırlanacağını duyurdu. 30 Eylül 2024'ün başından itibaren, Azure Multi-Factor Authentication Sunucusu dağıtımları artık çok faktörlü kimlik doğrulama isteklerine hizmet vermeyecektir ve bu da kuruluşunuzda kimlik doğrulamalarının başarısız olmasına neden olabilir. Kesintisiz kimlik doğrulama hizmetlerini sağlamak ve desteklenen bir durumda kalmak için kuruluşlar, en son Azure MFA Sunucusu güncelleştirmesinde yer alan en son Geçiş Yardımcı Programını kullanarak kullanıcılarının kimlik doğrulama verilerini bulut tabanlı Azure MFA hizmetine geçirmelidir. Daha fazla bilgi için bkz . Azure MFA Sunucusu Geçişi.

Cihaz kaydı - Kimlik Doğrulayıcı uygulamasını parolasız kimlik doğrulaması için kullanmak için cihazın Microsoft Entra kiracısına kayıtlı olması gerekir ve paylaşılan cihaz olamaz. Bir cihaz yalnızca tek bir kiracıya kaydedilebilir. Bu sınır, Authenticator uygulaması kullanılarak telefonla oturum açma için yalnızca bir iş veya okul hesabının desteklendiği anlamına gelir.

Authenticator uygulamasıyla telefonda oturum açmayı dağıtma

Authenticator uygulamasını kuruluşunuzda parolasız kimlik doğrulama yöntemi olarak etkinleştirmek için Microsoft Authenticator ile parolasız oturum açmayı etkinleştirme makalesindeki adımları izleyin.

Authenticator uygulamasını test etme

Authenticator uygulamasıyla parolasız kimlik doğrulaması için örnek test çalışmaları aşağıda verilmiştir:

| Senaryo | Beklenen sonuçlar |

|---|---|

| Kullanıcı Authenticator uygulamasını kaydedebilir. | Kullanıcı uygulamasından https://aka.ms/mysecurityinfouygulama kaydedebilir. |

| Kullanıcı telefonda oturum açmayı etkinleştirebilir | İş hesabı için yapılandırılmış telefonda oturum açma. |

| Kullanıcı, telefonla oturum açma ile bir uygulamaya erişebilir. | Kullanıcı telefon oturum açma akışından geçer ve uygulamaya ulaşır. |

| Authenticator uygulamasında parolasız oturum açmayı kapatarak telefon oturum açma kaydını geri alma işlemini test edin. Bunu Microsoft Entra yönetim merkezindeki Kimlik doğrulama yöntemleri ekranında yapın | Önceden etkinleştirilen kullanıcılar Authenticator uygulamasından parolasız oturum açma özelliğini kullanamıyor. |

| Authenticator uygulamasından telefon oturum açmasını kaldırma | İş hesabı artık Authenticator uygulamasında kullanılamaz. |

Telefonda oturum açma sorunlarını giderme

| Senaryo | Çözüm |

|---|---|

| Kullanıcı birleşik kayıt gerçekleştiremiyor. | Birleşik kaydın etkinleştirildiğinden emin olun. |

| Kullanıcı, telefon oturum açma kimlik doğrulayıcı uygulamasını etkinleştiremiyor. | Kullanıcının dağıtım kapsamında olduğundan emin olun. |

| Kullanıcı parolasız kimlik doğrulaması kapsamında DEĞİlDİ, ancak tamamlayamadığı parolasız oturum açma seçeneğiyle sunulur. | Kullanıcı, ilke oluşturulmadan önce uygulamada telefon oturumunu etkinleştirdiğinde gerçekleşir. Oturum açmayı etkinleştirmek için, kullanıcıyı parolasız oturum açma için etkinleştirilmiş bir kullanıcı grubuna ekleyin. Oturum açmayı engellemek için: Kullanıcının bu uygulamadan kimlik bilgilerini kaldırmasını sağlayın. |

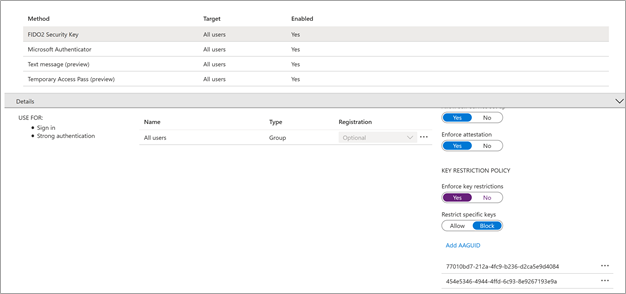

FIDO2 uyumlu güvenlik anahtarlarını planlama ve dağıtma

Uyumlu güvenlik anahtarlarını etkinleştirin. Burada, parolasız deneyimle uyumlu olduğu bilinen anahtarlar sağlayan FIDO2 güvenlik anahtarı sağlayıcılarının listesi yer alır.

Güvenlik anahtarı yaşam döngüsünü planlama

Anahtar yaşam döngüsüne hazırlanın ve planlayın.

Anahtar dağıtımı- Kuruluşunuza anahtar sağlamayı planlayın. Merkezi bir sağlama süreciniz olabilir veya son kullanıcıların FIDO 2.0 uyumlu anahtarlar satın almasına izin verilmektedir.

Anahtar etkinleştirme - Son kullanıcıların güvenlik anahtarını kendi kendine etkinleştirmesi gerekir. Son kullanıcılar güvenlik anahtarlarını adresinde https://aka.ms/mysecurityinfo kaydeder ve ilk kullanımda ikinci faktörü (PIN veya biyometrik) etkinleştirir. İlk kez kullanan kullanıcılar, güvenlik bilgilerini kaydetmek için TAP kullanabilir.

Anahtarı devre dışı bırakma - Yönetici bir Kullanıcı Hesabıyla ilişkili FIDO2 anahtarını kaldırmak isterse, aşağıda gösterildiği gibi anahtarı kullanıcının kimlik doğrulama yönteminden silerek bunu yapabilir. Daha fazla bilgi için bkz. Anahtarı devre dışı bırakma

Yeni bir anahtar verme: Kullanıcı adresine giderek yeni FIDO2 anahtarını kaydedebilir https://aka.ms/mysecurityinfo

Teknik olarak dikkat edilmesi gereken konular

Güvenlik anahtarlarıyla üç tür parolasız oturum açma dağıtımı kullanılabilir:

Desteklenen bir tarayıcıda Microsoft Entra web uygulamaları

Microsoft Entra, Windows 10 cihazlarına katıldı

Microsoft Entra hibrite katılmış Windows 10 cihazları

- Hem bulut tabanlı hem de şirket içi kaynaklara erişim sağlar. Şirket içi kaynaklara erişim hakkında daha fazla bilgi için bkz . FIDO2 anahtarlarını kullanarak şirket içi kaynaklara SSO

Microsoft Entra web uygulamaları ve Microsoft Entra'ya katılmış Windows cihazları için şunu kullanın:

Microsoft Edge veya Mozilla Firefox (sürüm 67 veya üzeri) gibi desteklenen bir tarayıcı kullanarak Windows 10 sürüm 1809 veya üzeri.

Windows 10 sürüm 1809, FIDO2 oturum açmayı destekler ve FIDO2 anahtar üreticisinin yazılımının dağıtılması gerekebilir. Sürüm 1903 veya üzerini kullanmanızı öneririz.

Karma Microsoft Entra etki alanına katılmış cihazlar için şunu kullanın:

Windows 10 sürüm 2004 veya üzeri.

Windows Server 2016 veya 2019 çalıştıran tam düzeltme eki uygulamalı etki alanı sunucuları.

Microsoft Entra Connect'in en son sürümü.

Windows 10 desteğini etkinleştirme

FIDO2 güvenlik anahtarlarını kullanarak Windows 10 oturum açma özelliğini etkinleştirmek için Windows 10'da kimlik bilgisi sağlayıcısı işlevselliğini etkinleştirmeniz gerekir. Aşağıdakilerden birini seçin:

Microsoft Intune ile kimlik bilgisi sağlayıcısını etkinleştirme

- Microsoft Intune dağıtımı öneririz.

Sağlama paketiyle kimlik bilgisi sağlayıcısını etkinleştirme

- Microsoft Intune dağıtımı mümkün değilse, kimlik bilgisi sağlayıcısı işlevselliğini etkinleştirmek için yöneticilerin her makineye bir paket dağıtması gerekir. Paket yüklemesi aşağıdaki seçeneklerden biriyle gerçekleştirilebilir:

- Grup İlkesi veya Configuration Manager

- Windows 10 makinesinde yerel yükleme

- Microsoft Intune dağıtımı mümkün değilse, kimlik bilgisi sağlayıcısı işlevselliğini etkinleştirmek için yöneticilerin her makineye bir paket dağıtması gerekir. Paket yüklemesi aşağıdaki seçeneklerden biriyle gerçekleştirilebilir:

Grup İlkesi ile kimlik bilgisi sağlayıcısını etkinleştirme

- Yalnızca Microsoft Entra karma katılmış cihazlar için desteklenir.

Şirket içi tümleştirmeyi etkinleştirme

Şirket içi kaynaklarda parolasız güvenlik anahtarı oturum açma özelliğini etkinleştirme (önizleme) makalesindeki adımları izleyin.

Önemli

Bu adımlar, Windows 10 oturum açma için FIDO2 güvenlik anahtarlarını kullanabilmek için microsoft Entra karmasına katılmış tüm cihazlarda da tamamlanmalıdır.

Önemli kısıtlamalar ilkesi

Güvenlik anahtarını dağıttığınızda, isteğe bağlı olarak FIDO2 anahtarlarının kullanımını yalnızca kuruluşunuz tarafından onaylanan belirli üreticilerle kısıtlayabilirsiniz. Anahtarları kısıtlamak için Authenticator Kanıtlama GUID'si (AAGUID) gerekir. AAGUID'inizi almanın iki yolu vardır.

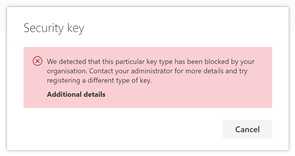

Güvenlik anahtarı kısıtlanmışsa ve kullanıcı FIDO2 güvenlik anahtarını kaydetmeye çalışırsa aşağıdaki hatayı alır:

Kullanıcı güvenlik anahtarını kaydettikten sonra AAGUID kısıtlanırsa aşağıdaki iletiyi görür:

*FIDO2 anahtarı Anahtar Kısıtlama İlkesi tarafından engellendi

FIDO2 güvenlik anahtarı oturum açmasını dağıtma

FIDO2 güvenlik anahtarını kuruluşunuzda parolasız kimlik doğrulama yöntemi olarak etkinleştirmek için Parolasız güvenlik anahtarı oturum açmayı etkinleştirme makalesindeki adımları izleyin.

Güvenlik anahtarlarını test etme

Güvenlik anahtarlarıyla parolasız kimlik doğrulaması için örnek test çalışmaları aşağıda verilmiştir.

Parolasız FIDO, Microsoft Entra'ya katılmış Windows 10 cihazlarında oturum açar

| Senaryo (Windows derlemesi) | Beklenen sonuçlar |

|---|---|

| Kullanıcı FIDO2 cihazını kaydedebilir (1809) | Kullanıcı, Ayarlar > Hesapları > oturum açma seçenekleri > Güvenlik Anahtarı'nı kullanarak FIDO2 cihazını kaydedebilir |

| Kullanıcı FIDO2 cihazını sıfırlayabilir (1809) | Kullanıcı, üretici yazılımını kullanarak FIDO2 cihazını sıfırlayabilir |

| Kullanıcı FIDO2 cihazıyla oturum açabilir (1809) | Kullanıcı, oturum açma penceresinden Güvenlik Anahtarı'nı seçebilir ve başarıyla oturum açabilir. |

| Kullanıcı FIDO2 cihazını kaydedebilir (1903) | Kullanıcı FIDO2 cihazını Ayarlar > Hesapları > oturum açma seçenekleri > Güvenlik Anahtarı'nda kaydedebilir |

| Kullanıcı FIDO2 cihazını sıfırlayabilir (1903) | Kullanıcı FIDO2 cihazını Ayarlar > Hesapları > oturum açma seçenekleri > Güvenlik Anahtarı'nda sıfırlayabilir |

| Kullanıcı FIDO2 cihazıyla (1903) oturum açabilir | Kullanıcı, oturum açma penceresinden Güvenlik Anahtarı'nı seçebilir ve başarıyla oturum açabilir. |

Microsoft Entra web uygulamalarında parolasız FIDO oturumu açma

Güvenlik anahtarı oturum açma sorunlarını giderme

| Senaryo | Çözüm |

|---|---|

| Kullanıcı birleşik kayıt gerçekleştiremiyor. | Birleşik kaydın etkinleştirildiğinden emin olun. |

| Kullanıcı, güvenlik ayarlarına güvenlik anahtarı ekleyemez. | Güvenlik anahtarlarının etkinleştirildiğinden emin olun. |

| Kullanıcı Windows 10 oturum açma seçeneklerinde güvenlik anahtarı ekleyemez. | Windows oturum açma için güvenlik anahtarlarının etkinleştirildiğinden emin olun |

| Hata iletisi: Bu tarayıcının veya işletim sisteminin FIDO2 güvenlik anahtarlarını desteklemediğini algıladık. | Parolasız FIDO2 güvenlik cihazları yalnızca Windows 10 sürüm 1809 veya üzeri sürümlerde desteklenen tarayıcılarda (Microsoft Edge, Firefox sürüm 67) kaydedilebilir. |

| Hata iletisi: Şirket ilkeniz oturum açmak için farklı bir yöntem kullanmanızı gerektiriyor. | Kiracıda güvenlik anahtarlarının etkinleştirildiğinden emin olun. |

| Kullanıcı Windows 10 sürüm 1809'da güvenlik anahtarımı yönetemiyor | Sürüm 1809, FIDO2 anahtar satıcısı tarafından sağlanan güvenlik anahtarı yönetim yazılımını kullanmanızı gerektirir. Destek için satıcıya başvurun. |

| FIDO2 güvenlik anahtarımın hatalı olabileceğini düşünüyorum; bunu nasıl test ederim? | adresine https://webauthntest.azurewebsites.net/gidin, bir test hesabının kimlik bilgilerini girin, şüpheli güvenlik anahtarını takın, ekranın sağ üst kısmındaki + düğmesini seçin, oluştur'u seçin ve oluşturma işlemine geçin. Bu senaryo başarısız olursa cihazınız arızalı olabilir. |

Parolasız kimlik doğrulamasını yönetme

Microsoft Entra yönetim merkezinde kullanıcınızın parolasız kimlik doğrulama yöntemlerini yönetmek için kullanıcı hesabınızı seçin ve ardından Kimlik doğrulama yöntemleri'ni seçin.

Microsoft Graph API'leri

Microsoft Graph'taki kimlik doğrulama yöntemleri API'sini kullanarak parolasız kimlik doğrulama yöntemlerini de yönetebilirsiniz. Örneğin:

Kullanıcının FIDO2 Güvenlik Anahtarının ayrıntılarını alabilir ve kullanıcı anahtarı kaybettiyse silebilirsiniz.

Kullanıcının Authenticator uygulama kaydının ayrıntılarını alabilir ve kullanıcı telefonu kaybettiyse silebilirsiniz.

Güvenlik anahtarları ve Authenticator uygulaması için kimlik doğrulama yöntemi ilkelerinizi yönetin.

Microsoft Graph'ta hangi kimlik doğrulama yöntemlerinin yönetilebileceği hakkında daha fazla bilgi için bkz . Microsoft Entra kimlik doğrulama yöntemleri API'lerine genel bakış.

Geri alma

İpucu

Bu makaledeki adımlar, başladığınız portala göre biraz değişiklik gösterebilir.

Parolasız kimlik doğrulaması son kullanıcılar üzerinde en az etkiye sahip basit bir özellik olsa da geri almak gerekebilir.

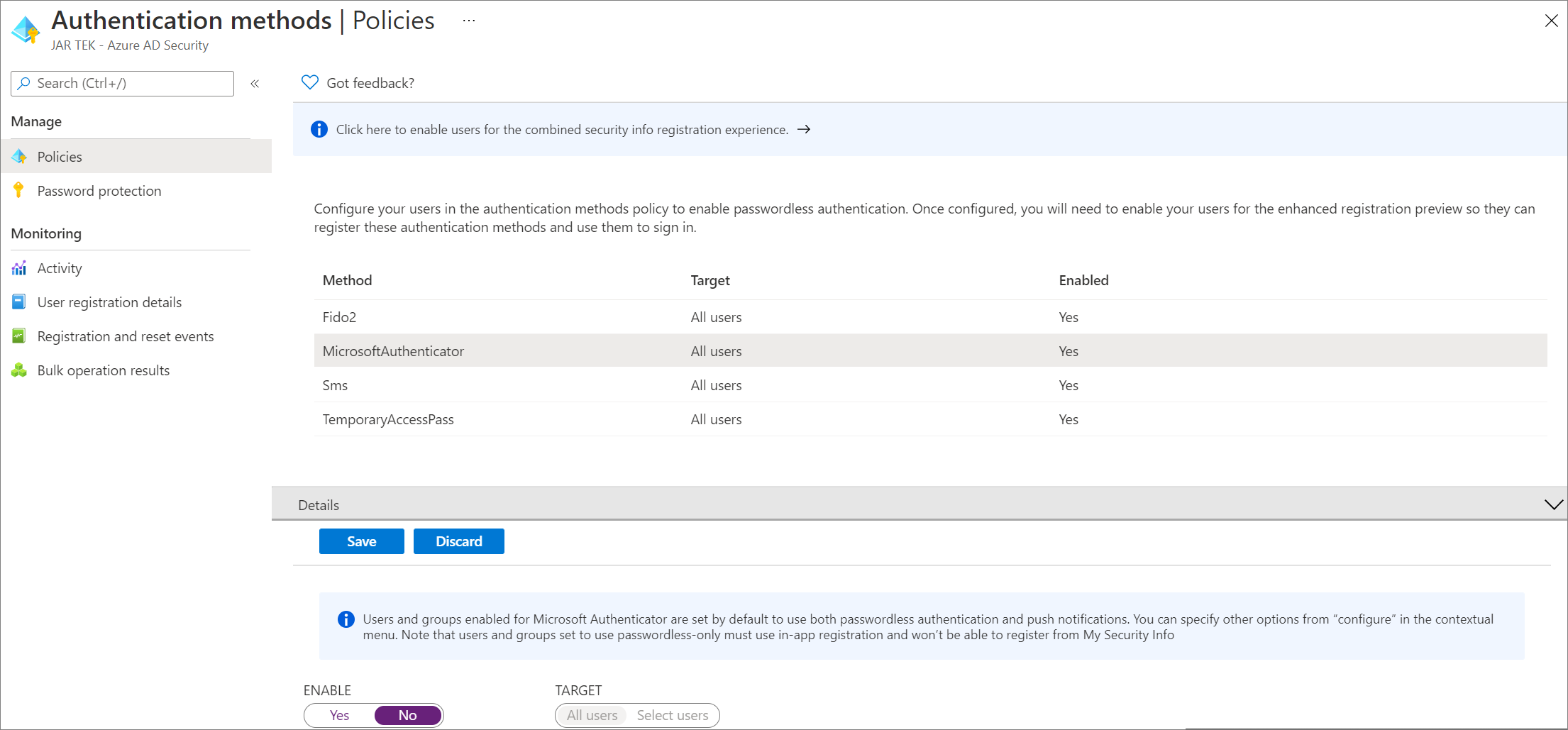

Geri almak için yöneticinin Microsoft Entra yönetim merkezinde oturum açması, istenen güçlü kimlik doğrulama yöntemlerini seçmesi ve etkinleştirme seçeneğini Hayır olarak değiştirmesi gerekir. Bu işlem tüm kullanıcılar için parolasız işlevselliği kapatır.

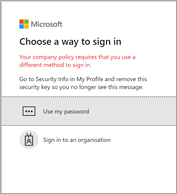

FIDO2 güvenlik cihazlarını zaten kaydetmiş olan kullanıcılardan bir sonraki oturum açmalarında güvenlik cihazını kullanmaları istenir ve ardından aşağıdaki hatayı görürler:

Raporlama ve izleme

Microsoft Entra Id,teknik ve iş içgörüleri sağlayan raporlara sahiptir. İş ve teknik uygulama sahiplerinizin bu raporların sahipliğini üstlenmelerini ve kuruluşunuzun gereksinimlerine göre kullanmalarını sağlayın.

Aşağıdaki tabloda tipik raporlama senaryolarına bazı örnekler verilmiştir:

| Riski yönetin | Üretkenliği artırın | İdare ve uyum | other |

|---|---|---|---|

| Rapor türleri | Kimlik doğrulama yöntemleri- Birleşik güvenlik kaydı için kayıtlı kullanıcılar | Kimlik doğrulama yöntemleri – Uygulama bildirimi için kayıtlı kullanıcılar | Oturum açma işlemleri: Kiracıya kimlerin eriştiğini ve nasıl eriştiğini gözden geçirin |

| Olası eylemler | Hedef kullanıcılar henüz kaydedilmedi | Authenticator uygulamasının veya güvenlik anahtarlarının benimsenmesini sağlayın | Yöneticiler için erişimi iptal etme veya ek güvenlik ilkelerini zorunlu kılma |

Kullanımı ve içgörüleri izleme

Microsoft Entra Id, aşağıdaki durumlarda denetim günlüklerine girdiler ekler:

Yönetici, Kimlik doğrulama yöntemleri bölümünde değişiklik yapar.

Bir kullanıcı, Microsoft Entra Id içinde kimlik bilgileri için her türlü değişikliği yapar.

Kullanıcı, bir güvenlik anahtarında hesabını etkinleştirir veya devre dışı bırakır ya da Win 10 makinesindeki güvenlik anahtarı için ikinci faktörü sıfırlar. Bkz. olay kimlikleri: 4670 ve 5382.

Microsoft Entra Id, denetim verilerinin çoğunu 30 gün boyunca tutar ve analiz sistemlerinize indirmeniz için Microsoft Entra yönetim merkezini veya API'yi kullanarak verileri kullanılabilir hale getirir. Daha uzun saklama gerekiyorsa, Microsoft Sentinel, Splunk veya Sumo Logic gibi bir SIEM aracında günlükleri dışarı aktarın ve kullanın. Denetim, eğilim analizi ve diğer iş gereksinimleri için uygun olduğunda daha uzun süre saklamanızı öneririz

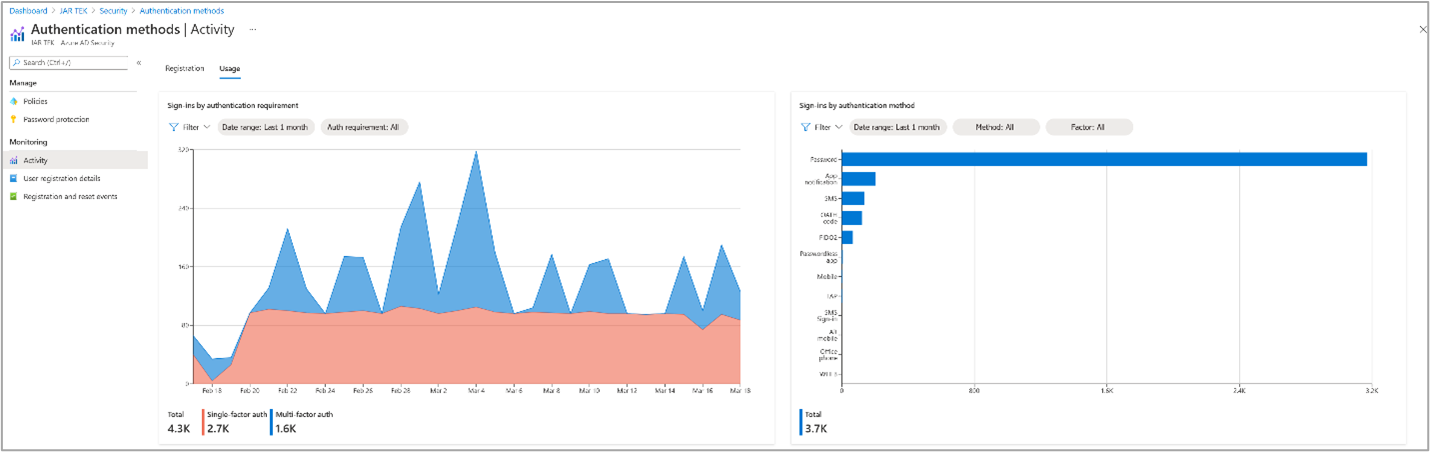

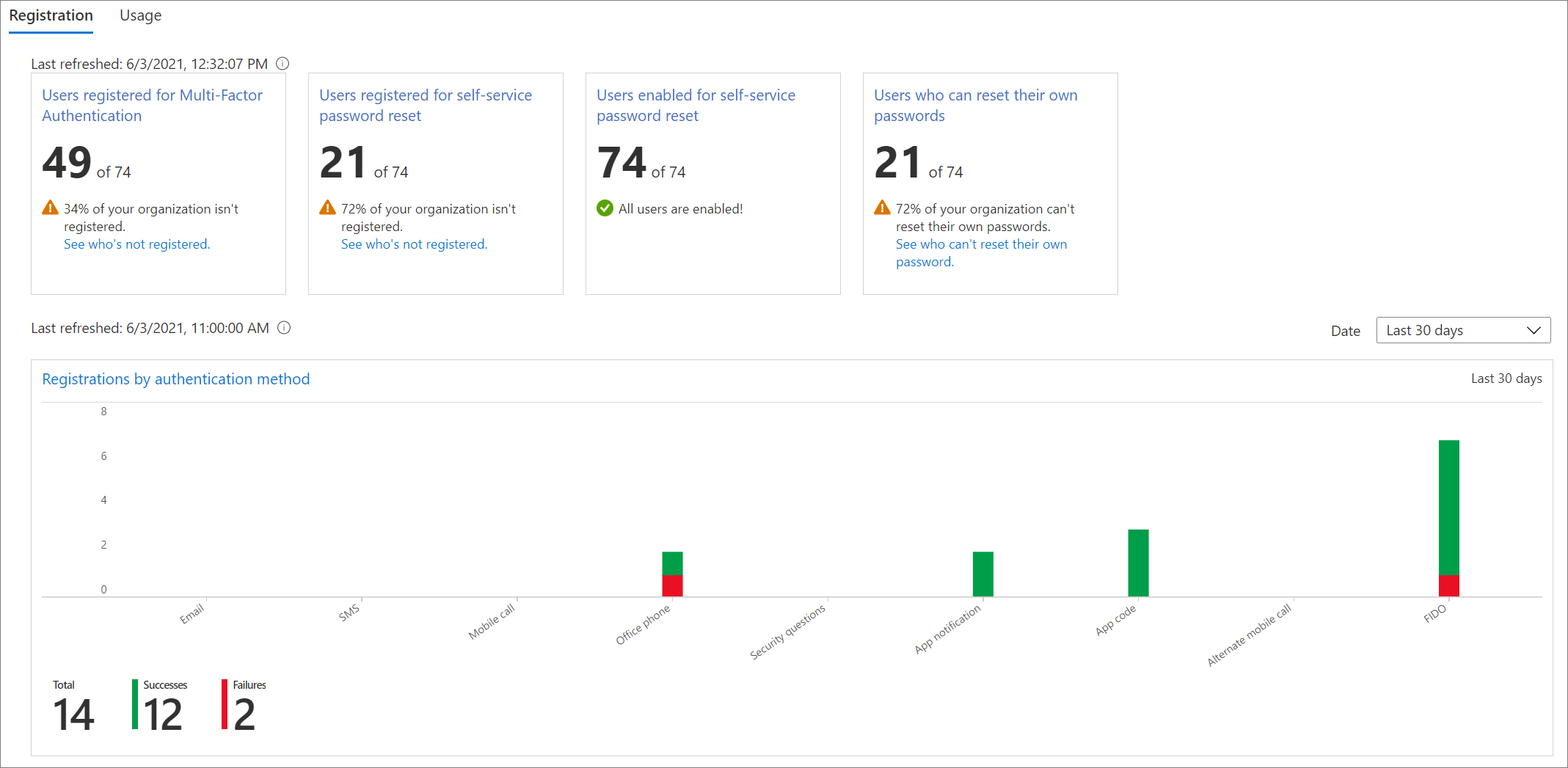

Kimlik doğrulama yöntemleri etkinlik panosunda iki sekme vardır: Kayıt ve Kullanım.

Kayıt sekmesi, parolasız kimlik doğrulaması yapabilen kullanıcıların sayısını ve diğer kimlik doğrulama yöntemlerini gösterir. Bu sekmede iki grafik görüntülenir:

Kimlik doğrulama yöntemiyle kaydedilen kullanıcılar.

Kimlik doğrulama yöntemine göre son kayıt.

Kullanım sekmesi, kimlik doğrulama yöntemine göre oturum açmaları gösterir.

Daha fazla bilgi için bkz . Microsoft Entra kuruluşu genelinde kayıtlı kimlik doğrulama yöntemlerini ve kullanımını izleme.

Oturum açma etkinlik raporları

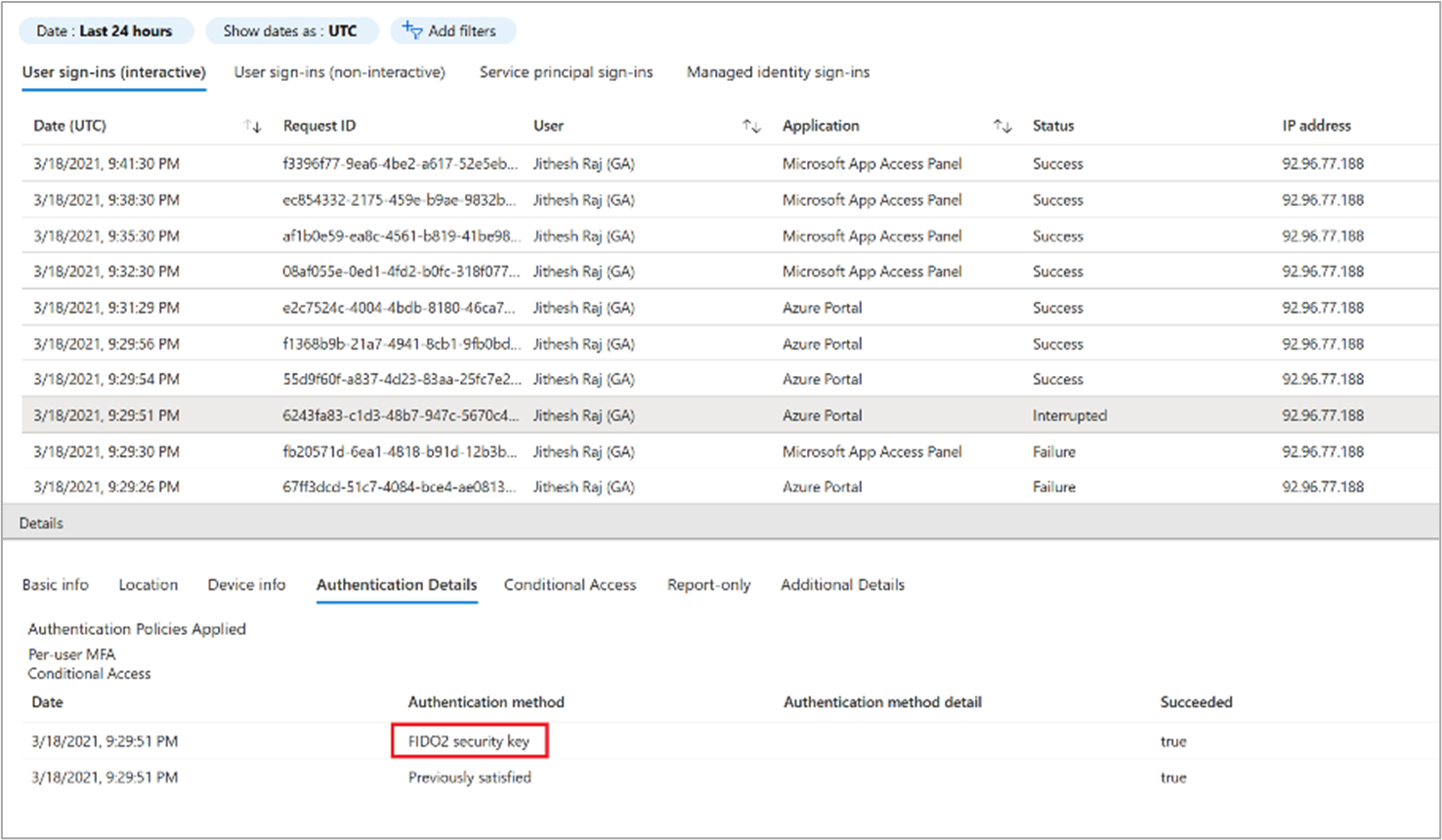

Hangi kimlik doğrulama yönteminin hangi oturum açma etkinliği için kullanıldığını görüntülemek için kullanıcı satırını seçin ve ardından Kimlik Doğrulama Ayrıntıları sekmesini seçin.

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin