Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Federal Bilgi İşleme Standardı (FIPS) 140-2, bilgi teknolojisi ürün ve sistemlerinde şifreleme modülleri için minimum güvenlik gereksinimlerini tanımlayan bir ABD kamu standardıdır. Azure Kubernetes Service (AKS), FIPS 140-2 etkin linux ve Windows düğüm havuzları oluşturmanıza olanak tanır. FIPS özellikli düğüm havuzlarında çalışan dağıtımlar, daha fazla güvenlik sağlamak ve FedRAMP uyumluluğu kapsamında güvenlik denetimlerini karşılamaya yardımcı olmak için bu şifreleme modüllerini kullanabilir. FIPS 140-2 hakkında daha fazla bilgi için bkz. Federal Bilgi İşleme Standardı (FIPS) 140.

Önemli

March 17, 2027 tarihinden itibaren Azure Kubernetes Service (AKS) artık Ubuntu 20.04 için güvenlik güncelleştirmelerini desteklemez veya sağlamaz. Mevcut düğüm görüntüleri silinir ve Ubuntu 20.04 çalıştıran düğüm havuzlarını ölçeklendiremezsiniz. Düğüm havuzlarınızı Kubernetes sürüm 1.35+ sürümüne yükselterek desteklenen bir Ubuntu sürümüne geçin. Bu kullanımdan kaldırma hakkında daha fazla bilgi için bkz. GitHub kullanımdan kaldırma sorunu ve Azure Güncelleştirmeleri kullanımdan kaldırma duyurusu. Duyurular ve güncelleştirmeler hakkında bilgi sahibi olmak için AKS sürüm notlarını izleyin.

Önemli

November 30, 2025 tarihinden itibaren Azure Kubernetes Service (AKS) artık Azure Linux 2.0 için güvenlik güncelleştirmelerini desteklemez veya sağlamaz. Azure Linux 2.0 düğüm görüntüsü 202512.06.0 sürümünde dondurulur. 31 Mart 2026'dan itibaren düğüm görüntüleri kaldırılacak ve düğüm havuzlarınızı ölçeklendiremeyeceksiniz. düğüm havuzlarınızı desteklenen bir Kubernetes sürümüne yükselterek veya osSku AzureLinux3 ile desteklenen bir Azure Linux sürümüne geçin. Daha fazla bilgi için bkz. Tasfiye GitHub sorunu ve Azure Güncelleştirmelerinin kullanımdan kaldırılmasına ilişkin duyuru. Duyurular ve güncelleştirmeler hakkında bilgi sahibi olmak için AKS sürüm notlarını izleyin.

Önkoşullar

Etkin bir Azure aboneliği. Azure aboneliğiniz yoksa başlamadan önce free hesabı oluşturun.

komutunu kullanarak

az account setabonelik bağlamınızı ayarlayın. Örneğin:az account set --subscription "00000000-0000-0000-0000-000000000000"kubectl yüklendi. komutunu kullanarak

az aks install-cliyerel olarak yükleyebilirsiniz.

- Terraform yerel olarak yüklendi. Yükleme yönergeleri için bkz . Terraform'u yükleme.

Sürüm uyumluluğu

- Azure CLI sürüm 2.32.0 veya üzeri yüklü ve yapılandırılmış. Sürümü bulmak için

az --versionkomutunu çalıştırın. Azure CLI yükleme veya yükseltme hakkında daha fazla bilgi için bkz. Azure CLI yükleme.

- Bu makaledeki ARM şablonu örnekleri,

2023-03-01veMicrosoft.ContainerService/managedClustersiçin API sürümüMicrosoft.ContainerService/managedClusters/agentPoolskullanır.

- Bu makaledeki Bicep örneklerinde,

Microsoft.ContainerService/managedClustersveMicrosoft.ContainerService/managedClusters/agentPoolsiçin API sürümü2023-03-01kullanılır.

- Bu makaledeki Terraform örnekleri, AzureRM sağlayıcısı 3.x'i kullanır.

- Terraform FIPS ayarları için

enable_fips_imageüzerindeazurerm_kubernetes_cluster.default_node_poolvefips_enabledüzerindeazurerm_kubernetes_cluster_node_poolkullanın.

Sınırlamalar

FIPS özellikli düğüm havuzları aşağıdaki sınırlamalara sahiptir:

- FIPS özellikli düğüm havuzları Için Kubernetes sürüm 1.19 ve üzeri gerekir.

- FIPS için kullanılan temel paketleri veya modülleri güncelleştirmek için Node görüntü yükseltmesini kullanmanız gerekir.

- FIPS düğümlerinde kapsayıcı görüntüleri FIPS uyumluluğu için değerlendirilmez.

- FIPS bazı kimlik doğrulama modüllerini devre dışı bırakdığından CIFS paylaşımını bağlama işlemi başarısız oluyor. Bu sorunu geçici olarak çözmek için bkz. FIPS özellikli düğüm havuzuna dosya paylaşımı bağlanırken oluşan hatalar.

- Arm64 VM'leri içeren FIPS özellikli düğüm havuzları yalnızca Azure Linux 3.0+ ile desteklenir.

- AKS izleme eklentisi, Aracı sürüm 3.1.17 (Linux) ve Win-3.1.17 (Windows) ile başlayan Ubuntu, Azure Linux ve Windows ile FIPS özellikli düğüm havuzlarını destekler.

Önemli

FIPS özellikli Linux görüntüsü, Linux tabanlı düğüm havuzları için kullanılan varsayılan Linux görüntüsünden farklı bir görüntüdür.

FIPS özellikli düğüm görüntüleri, FIPS etkin olmayan görüntülerden farklı sürüm numaralarına (çekirdek sürümü gibi) sahip olabilir. FIPS özellikli düğüm havuzları ve düğüm görüntüleri için güncelleştirme döngüsü, FIPS etkin olmayan düğüm havuzlarından ve görüntülerden farklı olabilir.

Desteklenen işletim sistemi sürümleri

Desteklenen tüm işletim sistemi türlerinde (Linux ve Windows) FIPS özellikli düğüm havuzları oluşturabilirsiniz. Ancak, tüm işletim sistemi sürümleri FIPS özellikli düğüm havuzlarını desteklemez. Yeni bir işletim sistemi sürümü yayımlandıktan sonra genellikle FIPS uyumlu olmadan önce bir bekleme süresi olur.

Aşağıdaki tablo, FIPS özellikli düğüm havuzları için desteklenen işletim sistemi sürümlerini içerir:

| İşletim sistemi türü | İşletim Sistemi SKU'su | FIPS uyumluluğu | Varsayılan |

|---|---|---|---|

| Linux | Ubuntu | Destekleniyor | Varsayılan olarak devre dışı |

| Linux | Linux Azure | Destekleniyor | Varsayılan olarak devre dışı |

| Windows | Windows Server 2022 | Destekleniyor | Varsayılan olarak etkin |

| Windows | Windows Server 2025 | Destekleniyor | Varsayılan olarak etkindir ve devre dışı bırakılamaz |

FIPS özellikli Ubuntu istenirken, varsayılan Ubuntu sürümü FIPS'yi desteklemiyorsa, AKS varsayılan olarak Ubuntu'nun en son FIPS tarafından desteklenen sürümünü kullanır. Örneğin, Linux düğüm havuzları için Ubuntu 22.04 varsayılandır. 22.04 şu anda FIPS'yi desteklemediğinden AKS, Linux FIPS özellikli düğüm havuzları için varsayılan olarak Ubuntu 20.04'ü kullanır.

Uyarı

Daha önce, belirli bir işletim sisteminin GetOSOptions FIPS'yi destekleyip desteklemediğini belirlemek için API'yi kullanabilirsiniz.

GetOSOptions API artık kullanım dışıdır ve artık 2024-05-01 sürümünden itibaren yeni AKS API sürümlerine dahil değildir.

Terraform yapılandırma dosyasını oluşturma

Terraform yapılandırma dosyaları, Terraform'un oluşturduğu ve yönettiği altyapıyı tanımlar.

main.tfadlı bir dosya oluşturun ve Terraform sürümünü tanımlamak ve Azure sağlayıcısını belirtmek için aşağıdaki kodu ekleyin:terraform { required_version = ">= 1.0" required_providers { azurerm = { source = "hashicorp/azurerm" version = "~> 3.0" } } } provider "azurerm" { features {} }Azure kaynak grubu oluşturmak için aşağıdaki kodu

main.tfekleyin. Kaynak grubunun adını ve konumunu gerektiği gibi değiştirebilirsiniz.resource "azurerm_resource_group" "example" { name = "example-fips-rg" location = "East US" }

FIPS özellikli varsayılan düğüm havuzuyla AKS kümesi oluşturma

Yeni bir AKS kümesi oluştururken varsayılan düğüm havuzunda FIPS'yi etkinleştirebilirsiniz.

FIPS özellikli varsayılan bir düğüm havuzu bulunan bir kümede, daha fazla düğüm havuzu oluştururken, --enable-fips-image parametresini kullanarak yeni düğüm havuzlarında da FIPS'i etkinleştirmeniz gerekir.

parametresiyle

az aks createkomutunu kullanarak varsayılan düğüm havuzunda FIPS'nin--enable-fips-imageetkinleştirildiği bir AKS kümesi oluşturun.az aks create \ --resource-group myResourceGroup \ --name myAKSCluster \ --node-count 3 \ --enable-fips-imageaz aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olduğunu doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı, varsayılan düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ nodepool1 True

AKS kümesi oluşturma sırasında FIPS'nin etkinleştirilmesi şu anda Azure portalında desteklenmez. FIPS özellikli varsayılan düğüm havuzuna sahip bir küme oluşturmak için bu makaledeki Azure CLI, ARM şablonu, Bicep veya Terraform yönergelerini kullanın.

FIPS özellikli varsayılan düğüm havuzu bulunan bir kümede, daha fazla düğüm havuzu oluştururken, yeni düğüm havuzlarında da FIPS'yi etkinleştirmek için enableFips'i true'e ayarlamanız gerekir.

Aracı havuzu profilinde

enableFipsözelliğinitrueolarak ayarlayarak ARM şablonu kullanarak varsayılan düğümlü havuzda FIPS'nin etkinleştirildiği bir AKS kümesi oluşturun. Örneğin:{ "type": "Microsoft.ContainerService/managedClusters", "location": "[parameters('location')]", "name": "[parameters('clusterName')]", "properties": { "kubernetesVersion": "1.27", "enableRBAC": true, "dnsPrefix": "[parameters('dnsPrefix')]", "agentPoolProfiles": [ { "name": "nodepool1", "count": 3, "vmSize": "Standard_D2s_v3", "osType": "Linux", "osSKU": "Ubuntu", "type": "VirtualMachineScaleSets", "mode": "System", "enableFips": true } ] }, "identity": { "type": "SystemAssigned" } }Azure portal, Azure CLI veya Azure PowerShell kullanarak ARM şablonunu dağıtın. ARM şablonlarını dağıtma hakkında daha fazla bilgi için bkz. ARM şablonlarıyla kaynakları dağıtma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olduğunu doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı, varsayılan düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ nodepool1 True

FIPS özellikli varsayılan düğüm havuzu bulunan bir kümede, daha fazla düğüm havuzu oluştururken, yeni düğüm havuzlarında da FIPS'yi etkinleştirmek için enableFIPS'i true'e ayarlamanız gerekir.

Bicep kullanarak, aracı havuzu profilinde

enableFIPSöğesinitrueolarak ayarlayarak varsayılan düğüm havuzunda FIPS etkinleştirilmiş bir AKS kümesi oluşturun. Örneğin:param location string param clusterName string param dnsPrefix string resource aks 'Microsoft.ContainerService/managedClusters@2023-03-01' = { name: clusterName location: location identity: { type: 'SystemAssigned' } properties: { kubernetesVersion: '1.27' enableRBAC: true dnsPrefix: dnsPrefix agentPoolProfiles: [ { name: 'nodepool1' count: 3 vmSize: 'Standard_D2s_v3' osType: 'Linux' osSKU: 'Ubuntu' type: 'VirtualMachineScaleSets' mode: 'System' enableFIPS: true } ] } }Azure CLI, Azure PowerShell veya Azure portal kullanarak Bicep dosyasını dağıtın. Bicep dosyalarını dağıtma hakkında daha fazla bilgi için bkz. Visual Studio Code kullanarak Bicep dosyaları oluşturma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olduğunu doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı, varsayılan düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ nodepool1 True

Zaten FIPS etkinleştirilmiş varsayılan bir düğüm havuzuna sahip bir kümede daha fazla düğüm havuzu oluştururken, azurerm_kubernetes_cluster_node_pool üzerindeki fips_enabled ayarını true olarak değiştirerek yeni düğüm havuzlarında da FIPS'i etkinleştirmeniz gerekir.

Varsayılan düğüm havuzunda FIPS etkinleştirilmiş bir AKS kümesi oluşturmak için aşağıdaki kodu

main.tfekleyin:resource "azurerm_kubernetes_cluster" "example" { name = "example-aks-cluster" location = azurerm_resource_group.example.location resource_group_name = azurerm_resource_group.example.name dns_prefix = "example-aks" default_node_pool { name = "nodepool1" node_count = 3 vm_size = "Standard_D2s_v3" os_sku = "Ubuntu" enable_fips_image = true } identity { type = "SystemAssigned" } }main.tfkomutunu kullanarakterraform initdosyanızın bulunduğu dizinde Terraform'u başlatın.terraform initterraform plankomutunu kullanarak bir Terraform yürütme planı oluşturun.terraform planFiPS özellikli varsayılan düğüm havuzuyla kümeyi dağıtmak için komutunu kullanarak

terraform applyyapılandırmayı uygulayın.terraform apply[

az aks get-credentials][az-aks-get-credentials] komutunu kullanarak AKS kümesine bağlanın.az aks get-credentials \ --resource-group myResourceGroup \ --name myAKSClusteraz aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olduğunu doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı, varsayılan düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ nodepool1 True

azurerm_kubernetes_cluster kaynağı hakkında daha fazla bilgi için Terraform Azure sağlayıcısı belgelerine bakın.

Mevcut AKS kümesine FIPS özellikli linux düğüm havuzu ekleme

parametresiyle

az aks nodepool addkomutunu kullanarak--enable-fips-imagemevcut kümeye FIPS özellikli bir Linux düğüm havuzu ekleyin.az aks nodepool add \ --resource-group myResourceGroup \ --cluster-name myAKSCluster \ --name fipsnp \ --enable-fips-imageaz aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzu yapılandırmanızı doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı fipsnp düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ fipsnp True nodepool1 Falsekomutunu kullanarak düğümleri listeleyin

kubectl get nodes.kubectl get nodesAşağıdaki örnek çıktı, kümedeki düğümlerin listesini gösterir. ile

aks-fipsnpbaşlayan düğümler, FIPS özellikli düğüm havuzunun bir parçasıdır.NAME STATUS ROLES AGE VERSION aks-fipsnp-12345678-vmss000000 Ready agent 6m4s v1.19.9 aks-fipsnp-12345678-vmss000001 Ready agent 5m21s v1.19.9 aks-fipsnp-12345678-vmss000002 Ready agent 6m8s v1.19.9 aks-nodepool1-12345678-vmss000000 Ready agent 34m v1.19.9komutunu kullanarak

kubectl debugFIPS özellikli düğüm havuzundaki düğümlerden birinde etkileşimli bir oturumla bir dağıtım çalıştırın.kubectl debug node/aks-fipsnp-12345678-vmss000000 -it --image=mcr.microsoft.com/dotnet/runtime-deps:6.0Etkileşimli oturum çıkışından FIPS şifreleme kitaplıklarının etkinleştirildiğini doğrulayın. Çıkışınız aşağıdaki örnek çıkışa benzer olmalıdır:

root@aks-fipsnp-12345678-vmss000000:/# cat /proc/sys/crypto/fips_enabled 1FIPS özellikli düğüm havuzları, dağıtımların bu düğüm havuzlarını hedeflemek için kullanabileceği bir kubernetes.azure.com/fips_enabled=true etiketine de sahiptir.

Şu anda Linux düğüm havuzu eklerken FIPS'in etkinleştirilmesi Azure portalında desteklenmemektedir. FIPS özellikli bir Linux düğüm havuzu eklemek için bu makaledeki Azure CLI, ARM şablonu, Bicep veya Terraform yönergelerini kullanın.

ARM şablonunu kullanarak

enableFipsözelliği olarak ayarlanmış bir aracı havuzu kaynağıtrueile FIPS-uyumlu bir Linux düğüm havuzu oluşturun. Örneğin:{ "type": "Microsoft.ContainerService/managedClusters/agentPools", "apiVersion": "2023-03-01", "name": "[concat(parameters('clusterName'), '/fipsnp')]", "properties": { "count": 3, "vmSize": "Standard_D2s_v3", "osType": "Linux", "osSKU": "Ubuntu", "mode": "User", "enableFips": true } }Azure portal, Azure CLI veya Azure PowerShell kullanarak ARM şablonunu dağıtın. ARM şablonlarını dağıtma hakkında daha fazla bilgi için bkz. ARM şablonlarıyla kaynakları dağıtma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzu yapılandırmanızı doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı fipsnp düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ fipsnp True nodepool1 Falsekomutunu kullanarak düğümleri listeleyin

kubectl get nodes.kubectl get nodesAşağıdaki örnek çıktı, kümedeki düğümlerin listesini gösterir. ile

aks-fipsnpbaşlayan düğümler, FIPS özellikli düğüm havuzunun bir parçasıdır.NAME STATUS ROLES AGE VERSION aks-fipsnp-12345678-vmss000000 Ready agent 6m4s v1.19.9 aks-fipsnp-12345678-vmss000001 Ready agent 5m21s v1.19.9 aks-fipsnp-12345678-vmss000002 Ready agent 6m8s v1.19.9 aks-nodepool1-12345678-vmss000000 Ready agent 34m v1.19.9komutunu kullanarak

kubectl debugFIPS özellikli düğüm havuzundaki düğümlerden birinde etkileşimli bir oturumla bir dağıtım çalıştırın.kubectl debug node/aks-fipsnp-12345678-vmss000000 -it --image=mcr.microsoft.com/dotnet/runtime-deps:6.0Etkileşimli oturum çıkışından FIPS şifreleme kitaplıklarının etkinleştirildiğini doğrulayın. Çıkışınız aşağıdaki örnek çıkışa benzer olmalıdır:

root@aks-fipsnp-12345678-vmss000000:/# cat /proc/sys/crypto/fips_enabled 1FIPS özellikli düğüm havuzları, dağıtımların bu düğüm havuzlarını hedeflemek için kullanabileceği bir kubernetes.azure.com/fips_enabled=true etiketine de sahiptir.

Bicep kullanarak,

enableFIPStrueolarak ayarlanmış bir aracı havuzu kaynağı dağıttıktan sonra FIPS uyumlu bir Linux düğüm havuzu oluşturun. Örneğin:param clusterName string param nodePoolName string = 'fipsnp' resource nodePool 'Microsoft.ContainerService/managedClusters/agentPools@2023-03-01' = { name: '${clusterName}/${nodePoolName}' properties: { count: 3 vmSize: 'Standard_D2s_v3' osType: 'Linux' osSKU: 'Ubuntu' mode: 'User' enableFIPS: true } }Azure CLI, Azure PowerShell veya Azure portal kullanarak Bicep dosyasını dağıtın. Bicep dosyalarını dağıtma hakkında daha fazla bilgi için bkz. Visual Studio Code kullanarak Bicep dosyaları oluşturma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzu yapılandırmanızı doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı fipsnp düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ fipsnp True nodepool1 Falsekomutunu kullanarak düğümleri listeleyin

kubectl get nodes.kubectl get nodesAşağıdaki örnek çıktı, kümedeki düğümlerin listesini gösterir. ile

aks-fipsnpbaşlayan düğümler, FIPS özellikli düğüm havuzunun bir parçasıdır.NAME STATUS ROLES AGE VERSION aks-fipsnp-12345678-vmss000000 Ready agent 6m4s v1.19.9 aks-fipsnp-12345678-vmss000001 Ready agent 5m21s v1.19.9 aks-fipsnp-12345678-vmss000002 Ready agent 6m8s v1.19.9 aks-nodepool1-12345678-vmss000000 Ready agent 34m v1.19.9komutunu kullanarak

kubectl debugFIPS özellikli düğüm havuzundaki düğümlerden birinde etkileşimli bir oturumla bir dağıtım çalıştırın.kubectl debug node/aks-fipsnp-12345678-vmss000000 -it --image=mcr.microsoft.com/dotnet/runtime-deps:6.0Etkileşimli oturum çıkışından FIPS şifreleme kitaplıklarının etkinleştirildiğini doğrulayın. Çıkışınız aşağıdaki örnek çıkışa benzer olmalıdır:

root@aks-fipsnp-12345678-vmss000000:/# cat /proc/sys/crypto/fips_enabled 1FIPS özellikli düğüm havuzları, dağıtımların bu düğüm havuzlarını hedeflemek için kullanabileceği bir kubernetes.azure.com/fips_enabled=true etiketine de sahiptir.

AKS kümenize FIPS özellikli bir Linux düğüm havuzu eklemek için aşağıdaki kodu

main.tfekleyin:resource "azurerm_kubernetes_cluster_node_pool" "fips_linux" { name = "fipsnp" kubernetes_cluster_id = azurerm_kubernetes_cluster.example.id vm_size = "Standard_D2s_v3" os_type = "Linux" os_sku = "Ubuntu" node_count = 3 fips_enabled = true node_taints = [] }Güncelleştirilmiş Terraform yapılandırmasını

terraform planveterraform applykomutlarını kullanarak uygulayın.terraform plan terraform apply[

az aks get-credentials][az-aks-get-credentials] komutunu kullanarak AKS kümesine bağlanın.az aks get-credentials \ --resource-group myResourceGroup \ --name myAKSClusteraz aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzu yapılandırmanızı doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı fipsnp düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ fipsnp True nodepool1 Falsekomutunu kullanarak düğümleri listeleyin

kubectl get nodes.kubectl get nodesAşağıdaki örnek çıktı, kümedeki düğümlerin listesini gösterir. ile

aks-fipsnpbaşlayan düğümler, FIPS özellikli düğüm havuzunun bir parçasıdır.NAME STATUS ROLES AGE VERSION aks-fipsnp-12345678-vmss000000 Ready agent 6m4s v1.19.9 aks-fipsnp-12345678-vmss000001 Ready agent 5m21s v1.19.9 aks-fipsnp-12345678-vmss000002 Ready agent 6m8s v1.19.9 aks-nodepool1-12345678-vmss000000 Ready agent 34m v1.19.9komutunu kullanarak

kubectl debugFIPS özellikli düğüm havuzundaki düğümlerden birinde etkileşimli bir oturumla bir dağıtım çalıştırın.kubectl debug node/aks-fipsnp-12345678-vmss000000 -it --image=mcr.microsoft.com/dotnet/runtime-deps:6.0Etkileşimli oturum çıkışından FIPS şifreleme kitaplıklarının etkinleştirildiğini doğrulayın. Çıkışınız aşağıdaki örnek çıkışa benzer olmalıdır:

root@aks-fipsnp-12345678-vmss000000:/# cat /proc/sys/crypto/fips_enabled 1FIPS özellikli düğüm havuzları, dağıtımların bu düğüm havuzlarını hedeflemek için kullanabileceği bir kubernetes.azure.com/fips_enabled=true etiketine de sahiptir.

azurerm_kubernetes_cluster_node_pool kaynağı hakkında daha fazla bilgi için Terraform Azure sağlayıcısı belgelerine bakın.

FIPS özellikli Windows düğüm havuzu ekleme

Bu bölümde, var olan bir AKS kümesine Windows düğüm havuzu ekleyeceğiz.

Windows Server 2022 ve sonraki düğüm havuzları, enableFipsTrue göstermiyorsa bile FIPS'yi varsayılan olarak etkinleştirir.

Windows Server 2025 ve üzeri düğüm havuzları FIPS devre dışı bırakmayı desteklemez.

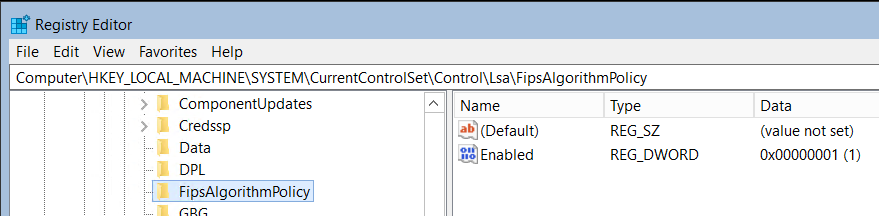

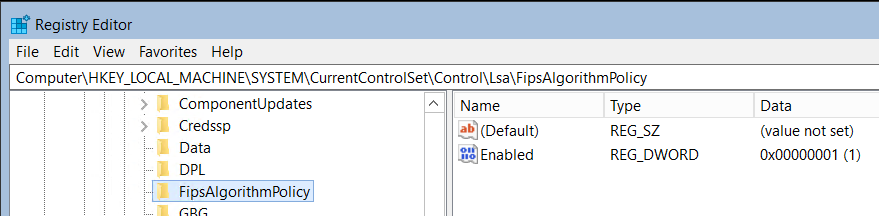

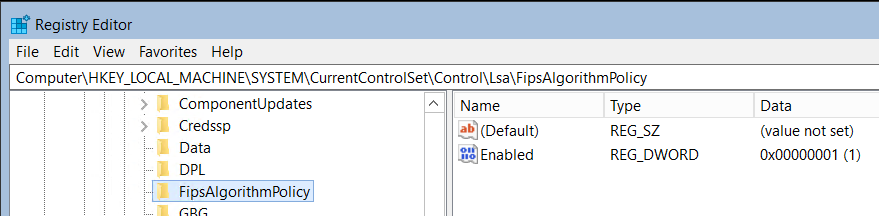

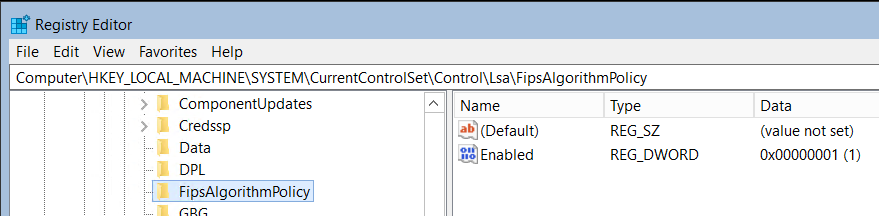

az aks nodepool addkomutunu kullanarak Windows düğüm havuzu oluşturun. Linux tabanlı düğüm havuzlarının aksine, Windows düğüm havuzları aynı görüntü kümesini paylaşır.az aks nodepool add \ --resource-group myResourceGroup \ --cluster-name myAKSCluster \ --name fipsnp \ --enable-fips-image \ --os-type Windowsaz aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzu yapılandırmanızı doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tabledüğüm havuzunda bir Windows düğümüne RDP bağlantısı oluşturarak ve kayıt defterini denetleyerek Windows düğüm havuzlarının FIPS şifreleme kitaplıklarına erişimi olduğunu doğrulayın. Çalıştır uygulamasında girin

regedit.Kayıt defterinde

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\FIPSAlgorithmPolicyöğesini arayın.Enabledolarak ayarlanırsa FIPS etkinleştirilir.

FIPS özellikli düğüm havuzları, dağıtımların bu düğüm havuzlarını hedeflemek için kullanabileceği bir kubernetes.azure.com/fips_enabled=true etiketine de sahiptir.

Windows düğüm havuzları için FIPS ayarlarını etkinleştirmek veya devre dışı bırakmak için Azure portal deneyimi yoktur. Azure portalı kullanılarak oluşturulan tüm Windows düğüm havuzları FIPS etkindir. Windows Server 2022 ve sonraki düğüm havuzları FIPS'yi varsayılan olarak etkinleştirir ve Windows Server 2025 ve üzeri düğüm havuzları FIPS'nin devre dışı bırakılabilmesini desteklemez.

ARM şablonu kullanarak

osTypedeğerineWindowsolarak ayarlanmış bir aracı havuzu kaynağını dağıtarak bir Windows düğüm havuzu oluşturun. Örneğin:{ "type": "Microsoft.ContainerService/managedClusters/agentPools", "apiVersion": "2023-03-01", "name": "[concat(parameters('clusterName'), '/fipsnp')]", "properties": { "count": 3, "vmSize": "Standard_D2s_v3", "osType": "Windows", "osSKU": "Windows2022", "mode": "User" } }Azure portal, Azure CLI veya Azure PowerShell kullanarak ARM şablonunu dağıtın. ARM şablonlarını dağıtma hakkında daha fazla bilgi için bkz. ARM şablonlarıyla kaynakları dağıtma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzu yapılandırmanızı doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tabledüğüm havuzunda bir Windows düğümüne RDP bağlantısı oluşturarak ve kayıt defterini denetleyerek Windows düğüm havuzlarının FIPS şifreleme kitaplıklarına erişimi olduğunu doğrulayın. Çalıştır uygulamasında girin

regedit.Kayıt defterinde

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\FIPSAlgorithmPolicyöğesini arayın.Enabledolarak ayarlanırsa FIPS etkinleştirilir.

FIPS özellikli düğüm havuzları, dağıtımların bu düğüm havuzlarını hedeflemek için kullanabileceği bir kubernetes.azure.com/fips_enabled=true etiketine de sahiptir.

osTypeWindowsolarak ayarlanmış bir aracı havuzu kaynağını dağıtarak, Bicep kullanarak Windows düğüm havuzu oluşturun. Örneğin:param clusterName string param nodePoolName string = 'fipsnp' resource nodePool 'Microsoft.ContainerService/managedClusters/agentPools@2023-03-01' = { name: '${clusterName}/${nodePoolName}' properties: { count: 3 vmSize: 'Standard_D2s_v3' osType: 'Windows' osSKU: 'Windows2022' mode: 'User' enableFIPS: true } }Azure CLI, Azure PowerShell veya Azure portal kullanarak Bicep dosyasını dağıtın. Bicep dosyalarını dağıtma hakkında daha fazla bilgi için bkz. Visual Studio Code kullanarak Bicep dosyaları oluşturma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzu yapılandırmanızı doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tabledüğüm havuzunda bir Windows düğümüne RDP bağlantısı oluşturarak ve kayıt defterini denetleyerek Windows düğüm havuzlarının FIPS şifreleme kitaplıklarına erişimi olduğunu doğrulayın. Çalıştır uygulamasında girin

regedit.Kayıt defterinde

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\FIPSAlgorithmPolicyöğesini arayın.Enabledolarak ayarlanırsa FIPS etkinleştirilir.

FIPS özellikli düğüm havuzları, dağıtımların bu düğüm havuzlarını hedeflemek için kullanabileceği bir kubernetes.azure.com/fips_enabled=true etiketine de sahiptir.

AKS kümenizde Windows düğüm havuzu oluşturmak için aşağıdaki kodu

main.tfekleyin:resource "azurerm_kubernetes_cluster_node_pool" "fips_windows" { name = "fipsnp" kubernetes_cluster_id = azurerm_kubernetes_cluster.example.id vm_size = "Standard_D2s_v3" os_type = "Windows" os_sku = "Windows2022" node_count = 3 fips_enabled = true node_taints = [] }Güncelleştirilmiş Terraform yapılandırmasını

terraform planveterraform applykomutlarını kullanarak uygulayın.terraform plan terraform apply[

az aks get-credentials][az-aks-get-credentials] komutunu kullanarak AKS kümesine bağlanın.az aks get-credentials \ --resource-group myResourceGroup \ --name myAKSClusteraz aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzu yapılandırmanızı doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tabledüğüm havuzunda bir Windows düğümüne RDP bağlantısı oluşturarak ve kayıt defterini denetleyerek Windows düğüm havuzlarının FIPS şifreleme kitaplıklarına erişimi olduğunu doğrulayın. Çalıştır uygulamasında girin

regedit.Kayıt defterinde

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\FIPSAlgorithmPolicyöğesini arayın.Enabledolarak ayarlanırsa FIPS etkinleştirilir.

FIPS özellikli düğüm havuzları, dağıtımların bu düğüm havuzlarını hedeflemek için kullanabileceği bir kubernetes.azure.com/fips_enabled=true etiketine de sahiptir.

FIPS'yi etkinleştirmek veya devre dışı bırakmak için mevcut düğüm havuzunu güncelleştirme

Mevcut Linux düğüm havuzları FIPS'yi etkinleştirmek veya devre dışı bırakmak için güncelleştirilebilir. Düğüm havuzlarınızı FIPS olmayan bir ortamdan FIPS'ye geçirmeyi planlıyorsanız, üretim ortamına geçirmeden önce uygulamanızın bir test ortamında düzgün çalıştığını doğrulayın. Uygulamanızı bir test ortamında doğrulamak, FIPS çekirdeğinin FIPS uyumlu olmayan bir MD4 algoritması gibi bazı zayıf şifreleme veya şifreleme algoritmalarını engellemesinin neden olduğu sorunları önlemelidir.

Uyarı

FIPS'i etkinleştirmek veya devre dışı bırakmak için mevcut bir Linux düğüm havuzunu güncellerken, düğüm havuzu güncellemesi FIPS ve FIPS olmayan görüntü arasında geçiş yapar. Bu düğüm havuzu güncellemesi, güncellemeyi tamamlamak için yeniden görüntülemeyi tetikler. Bu, düğüm havuzu güncelleştirmesinin tamamlanmasının birkaç dakika sürmesine neden olabilir.

Mevcut düğüm havuzunu güncelleştirme önkoşulları

Azure CLI sürüm 2.64.0 veya üzeri. Sürümü bulmak için az --version komutunu çalıştırın. Yüklemeniz veya yükseltmeniz gerekiyorsa bkz. Azure CLI yükleme.

Mevcut düğüm havuzunda FIPS'yi etkinleştirme

FIPS'yi etkinleştirmek için mevcut Linux düğüm havuzlarını güncelleştirebilirsiniz. Mevcut bir düğüm havuzunu güncelleştirdiğinizde, düğüm görüntüsü geçerli görüntüden aynı işletim sistemi SKU'sunun önerilen FIPS görüntüsüne dönüşür.

az aks nodepool updatekomutunu--enable-fips-imageparametresiyle kullanarak bir düğüm havuzunu güncelleyin.az aks nodepool update \ --resource-group myResourceGroup \ --cluster-name myAKSCluster \ --name np \ --enable-fips-imageBu komut, FIPS uyumlu işletim sistemini dağıtmak için düğüm havuzunun yeniden oluşturulmasını hemen tetikler. Bu yeniden oluşturma, düğüm havuzu güncelleştirmesi sırasında gerçekleşir. Ek adım gerekmez.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olduğunu doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı , np düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ np True nodepool1 False

Şu anda mevcut düğüm havuzunda FIPS'nin etkinleştirilmesi Azure portalında desteklenmez. FiPS'yi mevcut düğüm havuzunda etkinleştirmek için bu makaledeki Azure CLI, ARM şablonu, Bicep veya Terraform yönergelerini kullanın.

Mevcut düğüm havuzunda ARM şablonu kullanarak FIPS'yi etkinleştirmek için ajan havuzu profilindeki

enableFipsözelliğinitrueolarak ayarlayın. Örneğin:{ "type": "Microsoft.ContainerService/managedClusters/agentPools", "name": "[concat(parameters('clusterName'), '/np')]", "apiVersion": "2023-03-01", "properties": { "enableFips": true } }güncelleştirilmiş şablonu Azure portal, Azure CLI veya Azure PowerShell kullanarak dağıtın. ARM şablonlarını dağıtma hakkında daha fazla bilgi için bkz. ARM şablonlarıyla kaynakları dağıtma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olduğunu doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı , np düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ np True nodepool1 False

Aracı havuzu kaynağını

enableFIPStrueolarak ayarlayarak Bicep kullanarak mevcut düğüm havuzunda FIPS'yi etkinleştirin. Örneğin:param clusterName string param nodePoolName string = 'np' resource nodePool 'Microsoft.ContainerService/managedClusters/agentPools@2023-03-01' = { name: '${clusterName}/${nodePoolName}' properties: { enableFIPS: true } }güncelleştirilmiş Bicep dosyasını Azure CLI, Azure PowerShell veya Azure portal kullanarak dağıtın. Bicep dosyalarını dağıtma hakkında daha fazla bilgi için bkz. Visual Studio Code kullanarak Bicep dosyaları oluşturma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olduğunu doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı , np düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ np True nodepool1 False

main.tfiçindekiazurerm_kubernetes_cluster_node_poolkaynağını,fips_enabledayarınıtrueolarak ayarlayarak güncelleyin.resource "azurerm_kubernetes_cluster_node_pool" "example" { name = "np" kubernetes_cluster_id = azurerm_kubernetes_cluster.example.id vm_size = "Standard_D2s_v3" os_type = "Linux" os_sku = "Ubuntu" node_count = 3 fips_enabled = true }Güncelleştirilmiş Terraform yapılandırmasını

terraform planveterraform applykomutlarını kullanarak uygulayın. Terraform,fips_enabledüzerindeki değişikliği algılar ve gerekli yeniden görüntüleme işlemini tetikler.terraform plan terraform apply[

az aks get-credentials][az-aks-get-credentials] komutunu kullanarak AKS kümesine bağlanın.az aks get-credentials \ --resource-group myResourceGroup \ --name myAKSClusteraz aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olduğunu doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı , np düğüm havuzunun FIPS etkin olduğunu gösterir:

Name enableFips --------- ------------ np True nodepool1 False

Mevcut düğüm havuzunda FIPS'yi devre dışı bırakma

FIPS'yi devre dışı bırakmak için mevcut Linux düğüm havuzlarını güncelleştirebilirsiniz. Mevcut bir düğüm havuzunu güncelleştirirken, düğüm görüntüsü geçerli FIPS görüntüsünden aynı işletim sistemi SKU'sunun önerilen FIPS olmayan görüntüsüne dönüşür. Düğüm görüntüsü değişikliği yeniden yapılandırmadan sonra gerçekleşir.

Linux düğüm havuzunu

az aks nodepool updatekomutunu--disable-fips-imageparametresiyle kullanarak güncelleştirin.az aks nodepool update \ --resource-group myResourceGroup \ --cluster-name myAKSCluster \ --name np \ --disable-fips-imageBu komut, FIPS uyumlu işletim sistemini dağıtmak için düğüm havuzunun yeniden oluşturulmasını hemen tetikler. Bu yeniden oluşturma, düğüm havuzu güncelleştirmesi sırasında gerçekleşir. Ek adım gerekmez.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olmadığını doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı , np düğüm havuzunun FIPS etkin olmadığını gösterir:

Name enableFips --------- ------------ np False nodepool1 False

Şu anda mevcut düğüm havuzunda FIPS'nin devre dışı bırakılması Azure portalında desteklenmez. Mevcut düğüm havuzunda FIPS'yi devre dışı bırakmak için bu makaledeki Azure CLI, ARM şablonu, Bicep veya Terraform yönergelerini kullanın.

Mevcut bir düğüm havuzunda FIPS'yi devre dışı bırakmak için ARM şablonu kullanarak aracı havuzu profilini güncelleyip

enableFipsözelliğinifalseolarak ayarlayın. Örneğin:{ "type": "Microsoft.ContainerService/managedClusters/agentPools", "name": "[concat(parameters('clusterName'), '/np')]", "apiVersion": "2023-03-01", "properties": { "enableFips": false } }güncelleştirilmiş şablonu Azure portal, Azure CLI veya Azure PowerShell kullanarak dağıtın. ARM şablonlarını dağıtma hakkında daha fazla bilgi için bkz. ARM şablonlarıyla kaynakları dağıtma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olmadığını doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı , np düğüm havuzunun FIPS etkin olmadığını gösterir:

Name enableFips --------- ------------ np False nodepool1 False

Bicep kullanarak mevcut bir düğüm havuzundaki FIPS'i devre dışı bırakmak için, aracı havuzu kaynak ayarını

enableFIPS'denfalse'e güncelleyin. Örneğin:param clusterName string param nodePoolName string = 'np' resource nodePool 'Microsoft.ContainerService/managedClusters/agentPools@2023-03-01' = { name: '${clusterName}/${nodePoolName}' properties: { enableFIPS: false } }güncelleştirilmiş Bicep dosyasını Azure CLI, Azure PowerShell veya Azure portal kullanarak dağıtın. Bicep dosyalarını dağıtma hakkında daha fazla bilgi için bkz. Visual Studio Code kullanarak Bicep dosyaları oluşturma.

az aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olmadığını doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı , np düğüm havuzunun FIPS etkin olmadığını gösterir:

Name enableFips --------- ------------ np False nodepool1 False

azurerm_kubernetes_cluster_node_pooliçindekifalsekaynağınıfips_enabledmain.tfolacak şekilde ayarlayarak güncelleyin.resource "azurerm_kubernetes_cluster_node_pool" "example" { name = "np" kubernetes_cluster_id = azurerm_kubernetes_cluster.example.id vm_size = "Standard_D2s_v3" os_type = "Linux" os_sku = "Ubuntu" node_count = 3 fips_enabled = false }Güncelleştirilmiş Terraform yapılandırmasını

terraform planveterraform applykomutlarını kullanarak uygulayın. Terraform,fips_enabledüzerindeki değişikliği algılar ve gerekli yeniden imaj oluşturma işlemini tetikler.terraform plan terraform applyaz aks showiçindeki enableFIPS değerinin komutunu ve sorgusunu kullanarak düğüm havuzunuzun FIPS etkin olmadığını doğrulayın.az aks show \ --resource-group myResourceGroup \ --name myAKSCluster \ --query="agentPoolProfiles[].{Name:name enableFips:enableFips}" \ -o tableAşağıdaki örnek çıktı , np düğüm havuzunun FIPS etkin olmadığını gösterir:

Name enableFips --------- ------------ np False nodepool1 False

Günün mesajı

Küme oluştururken veya bir düğüm havuzu eklerken

Yeni MOTD dosyasının yoluna ayarlanmış --message-of-the-day bayrağıyla az aks create komutunu kullanarak bir küme oluşturun ve günün iletisini değiştirin.

az aks create --cluster-name myAKSCluster --resource-group myResourceGroup --message-of-the-day ./newMOTD.txt

Bir düğüm havuzu ekleyin ve az aks nodepool add komutunu kullanarak, --message-of-the-day bayrağını yeni MOTD dosya yoluna ayarlayarak "Message of the Day" (Günün Mesajı) iletisini değiştirin.

az aks nodepool add --name mynodepool1 --cluster-name myAKSCluster --resource-group myResourceGroup --message-of-the-day ./newMOTD.txt

İlgili içerik

AKS güvenliği hakkında daha fazla bilgi edinmek için Azure Kubernetes Service (AKS) üzerinde küme güvenliği ve yükseltmeleri için en iyi uygulamalar bölümüne göz atın.