Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

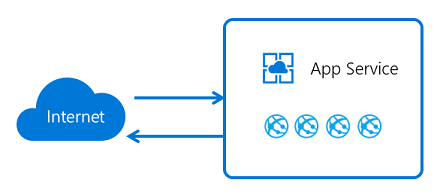

uygulamaları Azure Uygulaması Hizmeti'nde birden çok yolla dağıtabilirsiniz. App Service'te barındırılan uygulamalara varsayılan olarak doğrudan İnternet üzerinden erişilebilir ve yalnızca İnternet'te barındırılan uç noktalara erişebilir. Birçok uygulama için gelen ve giden ağ trafiğini denetlemeniz gerekir. App Service'te bu gereksinimleri karşılamanıza yardımcı olacak çeşitli özellikler vardır. Zorluk, belirli bir sorunu çözmek için hangi özelliğin kullanılacağını bilmektir. Örnek kullanım örneklerine göre hangi özelliği kullanacağınızı belirlemenize yardımcı olması için bu makaleyi kullanın.

Azure Uygulaması Hizmeti için iki ana dağıtım türü vardır:

- Çok kullanıcılı genel kamu hizmeti, App Service planlarını Ücretsiz, Paylaşılan, Temel, Standart ve Premium seçeneklerinde, PremiumV2, PremiumV3 ve PremiumV4 fiyatlandırma seçeneklerinde barındırır.

- Tek kiracılı App Service Ortamı (ASE), Yalıtılmış SKU App Service planlarını doğrudan Azure sanal ağınızda barındırıyor.

Kullandığınız özellikler, çok kiracılı hizmette veya ASE'de olmanıza bağlıdır.

Not

Azure Arc'ta dağıtılan uygulamalar için ağ özellikleri kullanılamaz.

Çok Kiracılı App Service ağ özellikleri

Azure Uygulaması Hizmeti dağıtılmış bir sistemdir. Gelen HTTP veya HTTPS isteklerini işleyen rollere ön uç adı verilir. Müşteri iş yükünü barındıran rollere çalışan adı verilir. App Service dağıtımındaki tüm roller çok kiracılı bir ağda bulunur. Aynı App Service ölçek biriminde birçok farklı müşteri olduğundan App Service ağını doğrudan ağınıza bağlayamazsınız.

Ağları bağlamak yerine, uygulama iletişiminin çeşitli yönlerini ele almak için özelliklere ihtiyacınız vardır. Uygulamanıza yönelik istekleri işleyen özellikler, uygulamanızdan arama yaptığınızda sorunları çözmek için kullanılamaz. Benzer şekilde, uygulamanızdan gelen aramalarla ilgili sorunları çözen özellikler, uygulamanızdaki sorunları çözmek için kullanılamaz.

| Gelen özellikler | Giden özellikleri |

|---|---|

| Uygulama tarafından atanan adres | Karma Bağlantılar |

| Erişim kısıtlamaları | Ağ geçidi gerektiren sanal ağ entegrasyonu |

| Hizmet uç noktaları | Sanal ağ tümleştirmesi |

| Özel uç noktalar |

Not edilen özel durumlar dışında, bu özelliklerin tümünü birlikte kullanabilirsiniz. Sorunlarınızı çözmek için özellikleri karıştırabilirsiniz.

Kullanım örnekleri ve özellikleri

Belirli bir kullanım örneği için sorunu çözmenin birkaç yolu olabilir. En iyi özelliği seçmek bazen kullanım örneğinin kendisini aşıyor. Aşağıdaki gelen kullanım örnekleri, uygulamanıza giden trafiği denetlemeyle ilgili sorunları çözmek için App Service ağ özelliklerinin nasıl kullanılacağını önerir:

| Gelen kullanım örneği | Özellik |

|---|---|

| Uygulamanız için IP tabanlı SSL gereksinimlerini destekleyin | Uygulama tarafından atanan adres |

| Uygulamanız için paylaşımsız ayrılmış gelen adresi destekleyin | Uygulama tarafından atanan adres |

| İyi tanımlanmış bir dizi adresten uygulamanıza erişimi kısıtlama | Erişim kısıtlamaları |

| Sanal ağdaki kaynaklardan uygulamanıza erişimi kısıtlama | Hizmet uç noktaları İç Yük Dengeleyici (ILB) ASE Özel uç noktaları |

| Uygulamanızı sanal ağınızdaki özel bir IP'de kullanıma sunma | ILB ASE Özel uç noktalar Hizmet uç noktalarına sahip bir Application Gateway örneğinde gelen trafik için özel IP adresi. |

| Uygulamanızı web uygulaması güvenlik duvarı (WAF) ile koruma | Özel uç noktaları olan Application Gateway ve ILB ASE Hizmet uç noktalarıyla Application Gateway Erişim kısıtlamalarıyla Azure Front Door |

| Farklı bölgelerdeki uygulamalarınıza gelen trafiğin yükünü dengeleme | Erişim kısıtlamaları olan Azure Front Door |

| Aynı bölgedeki trafiğin yük dengelemesi | Hizmet uç noktalarıyla Uygulama Geçidi |

Aşağıdaki giden kullanım örnekleri, uygulamanızın giden erişim gereksinimlerini çözmek için App Service ağ özelliklerinin nasıl kullanılacağını önerir:

| Giden kullanım örneği | Özellik |

|---|---|

| Aynı bölgedeki bir Azure sanal ağındaki kaynaklara erişme | Sanal ağ tümleştirme ASE |

| Farklı bir bölgedeki Azure sanal ağındaki kaynaklara erişme | sanal ağ tümleştirmesi ve sanal ağ eşleştirmesi Ağ geçidi gerektiren sanal ağ tümleştirmesi ASE ve sanal ağ eşleştirmesi |

| Hizmet uç noktalarıyla güvenliği sağlanan kaynaklara erişme | sanal ağ entegrasyonu ASE |

| Azure'a bağlı olmayan özel bir ağdaki kaynaklara erişme | Karma Bağlantılar |

| Azure ExpressRoute bağlantı hatlarında kaynaklara erişme | sanal ağ tümleştirme ASE |

| Web uygulamanızdan giden trafiğin güvenliğini sağlama | sanal ağ tümleştirmesi ve ağ güvenlik grupları ASE |

| Web uygulamanızdan giden trafiği yönlendirme | sanal ağ tümleştirmesi ve yönlendirme tabloları ASE |

Varsayılan ağ davranışı

Azure Uygulaması Hizmet ölçek birimleri her dağıtımda birçok müşteriyi destekler. Ücretsiz ve Paylaşılan SKU planları, müşteri iş yüklerini çok kiracılı çalışanlar üzerinde barındırmaktadır. Temel ve daha yüksek planlar, yalnızca bir App Service planına ayrılmış müşteri iş yüklerini barındırmaktadır. Standart App Service planınız varsa, bu plandaki tüm uygulamalar aynı çalışan üzerinde çalışır. Uygulama Hizmeti planında çalışanın ölçeklendirilmesi durumunda, bu plandaki tüm uygulamalar, her bir örnek için yeni bir çalışanda çoğaltılır.

Not

445 numaralı bağlantı noktası (SMB) Azure App Service korumalı alanında varsayılan olarak engellenir ve şirket içi veya genel kaynaklara erişmek için kullanılamaz.

Giden adresler

Çalışan sanal makineleri büyük ölçüde App Service planlarına göre ayrılmıştır. Ücretsiz, Paylaşılan, Temel, Standart ve Premium planlarının tümü aynı çalışan sanal makine türünü kullanır. PremiumV2 planı başka bir sanal makine türü kullanır. PremiumV3 başka bir sanal makine türü kullanır. PremiumV4 ise başka bir sanal makine türü kullanır.

Sanal makine ailesini değiştirdiğinizde, farklı bir giden adres kümesi elde edersiniz. Standart'tan PremiumV2'ye ölçeklendirme yaparsanız giden adresleriniz değişir. PremiumV2'den PremiumV3'e ölçeklendirme yaparsanız, giden adresleriniz değişir. Bazı eski ölçek birimlerinde, Standart'tan PremiumV2'ye ölçeklendirildiğinizde hem gelen hem de giden adresler değişir.

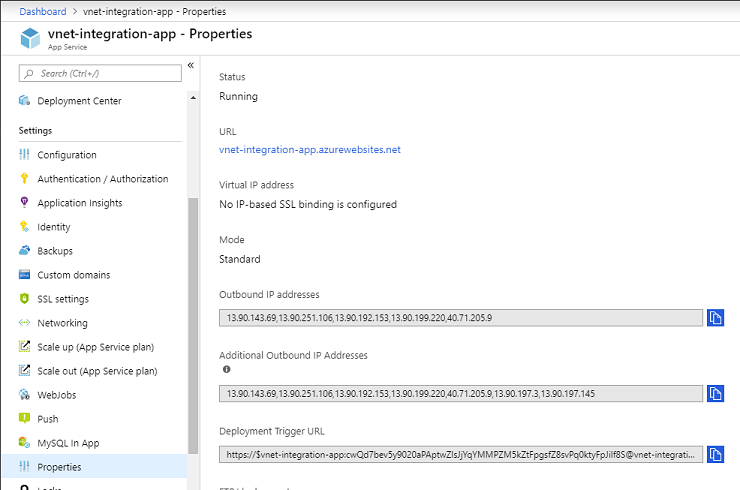

Giden aramalar için kullanılan birçok adres vardır. Uygulamanız tarafından giden çağrıları yapmak için kullanılan giden adresleri, uygulamanızın özelliklerinde listelenir. App Service dağıtımında aynı çalışan sanal makine ailesinde çalışan tüm uygulamalar bu adresleri paylaşır. Uygulamanızın ölçek biriminde kullanabileceği tüm adresleri görmek istiyorsanız, bunları listeleyen bir possibleOutboundAddresses özellik vardır.

Not

PremiumV4 SKU'sundaki uygulamalar, giden IP adreslerini açığa çıkarmaz. Daha fazla bilgi edinmek için bkz. App Service'te IP adresleri nasıl çalışır?

App Service'in hizmeti yönetmek için kullanılan birçok uç noktası vardır. Bu adresler ayrı bir belgede yayımlanır ve ip hizmeti etiketinde AppServiceManagement de bulunur.

AppServiceManagement etiketi, belirtilen türdeki trafiğe izin vermeniz gereken App Service Ortamlarında kullanılır. App Service gelen adresleri IP hizmet etiketi AppService içerisinde izlenir. App Service tarafından kullanılan giden adresleri içeren bir IP hizmeti etiketi yoktur.

Uygulama tarafından atanan adres

Uygulama tarafından atanan adres özelliği, IP tabanlı SSL özelliğinin bir türevidir. Buna erişmek için uygulamanızla SSL'yi ayarlayın. Bu özelliği IP tabanlı SSL çağrıları için kullanabilirsiniz. Bunu, uygulamanıza yalnızca sahip olduğu bir adres vermek için de kullanabilirsiniz.

Uygulama tarafından atanan bir adres kullandığınızda, trafiğiniz hala App Service ölçek birimine gelen tüm trafiği işleyen ön uç rollerine dahil olur. Uygulamanıza atanan adres yalnızca uygulamanız tarafından kullanılır. Bu özellik için kullanım örnekleri:

- Uygulamanız için IP tabanlı SSL gereksinimlerini destekleyin.

- Uygulamanız için paylaşılmayan ayrılmış bir adres ayarlayın.

Uygulamanızda adres ayarlamayı öğrenmek için bkz. Azure Uygulaması Hizmetinde TLS/SSL sertifikası ekleme.

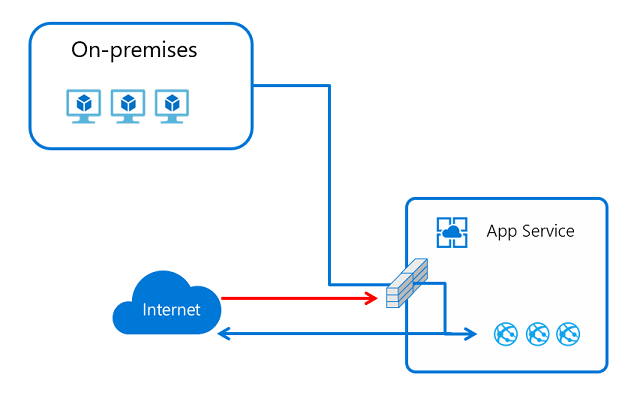

Erişim kısıtlamaları

Erişim kısıtlamaları, gelen istekleri filtrelemenizi sağlar. Filtreleme eylemi, uygulamalarınızın çalıştığı çalışan rollere göre yukarıda bulunan ön uç rollerinde gerçekleşir. Ön uç roller çalışanların önünde bulunduğundan, erişim kısıtlamalarını, uygulamalarınız için ağ düzeyinde bir koruma olarak düşünebilirsiniz. Daha fazla bilgi için bkz Azure Uygulama Hizmeti erişim kısıtlamaları.

Bu özellik, öncelik sırasına göre değerlendirilen izin verme ve reddetme kurallarının listesini oluşturmanıza olanak tanır. Azure ağındaki ağ güvenlik grubu (NSG) özelliğine benzer. Bu özelliği bir ASE'de veya çok kiracılı hizmette kullanabilirsiniz. Bunu bir ILB ASE ile kullandığınızda, özel adres bloklarından erişimi kısıtlayabilirsiniz. Daha fazla bilgi için bkz. Azure Uygulaması Hizmeti erişim kısıtlamalarını ayarlama.

Not

Uygulama başına en fazla 512 erişim kısıtlama kuralı yapılandırabilirsiniz.

Özel uç nokta

Özel uç nokta, Azure özel bağlantısıyla web uygulamanıza özel ve güvenli bir şekilde bağlanmanızı sağlayan bir ağ arabirimidir. Özel uç nokta, sanal ağınızdan bir özel IP adresi kullanarak web uygulamasını sanal ağınıza etkili bir şekilde getirir. Bu özellik yalnızca web uygulamanıza gelen akışlar içindir. Daha fazla bilgi için bkz. App Service uygulamaları için Özel Uç Noktaların Kullanılması.

Bu özellik için bazı kullanım örnekleri:

- Sanal ağdaki kaynaklardan uygulamanıza erişimi kısıtlayın.

- Uygulamanızı sanal ağınızdaki özel bir IP'de kullanıma sunma.

- WaF ile uygulamanızı koruyun.

Özel uç noktalar veri sızdırmayı engeller. Özel uç nokta üzerinden ulaşabileceğiniz tek şey, yapılandırıldığı uygulamadır.

Ağ Güvenlik Çevresi

Azure Ağ Güvenlik Çevresi (NSP), Hizmet Olarak Platform (PaaS) hizmetlerinin iletişimi için güvenli bir çevre sağlayan bir hizmettir. Bu PaaS hizmetleri çevre içinde birbirleriyle iletişim kurabilir. Ayrıca genel gelen ve giden erişim kurallarını kullanarak çevre dışındaki kaynaklarla iletişim kurabilirler.

NSP kural zorlaması öncelikli olarak kimlik tabanlı güvenliği kullanır. Bu yaklaşım, kendi kodunuzu dağıtmanıza ve kimliği platformu temsil etmek için kullanmanıza olanak sağlayan Uygulama Hizmetleri ve İşlevler gibi platform hizmetlerinde tam olarak uygulanamaz. NSP'nin parçası olan PaaS hizmetleriyle iletişim kurmanız gerekiyorsa App Service veya İşlevler örneklerinize sanal ağ tümleştirmesi ekleyin. Özel uç noktaları kullanarak PaaS kaynaklarıyla iletişim kurun.

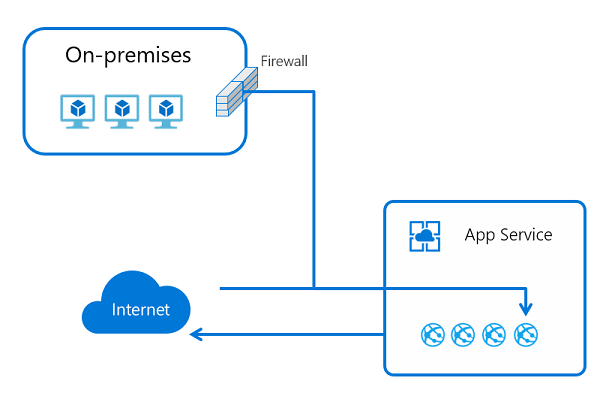

Karma Bağlantılar

App Service Karma Bağlantıları, uygulamalarınızın belirtilen TCP uç noktalarına giden çağrılar yapmasını sağlar. Uç nokta şirket içinde, sanal ağda veya 443 numaralı bağlantı noktasında Azure'a giden trafiğe izin veren herhangi bir yerde olabilir. Özelliği kullanmak için Windows Server 2012 veya daha yeni bir konağa Karma Bağlantı Yöneticisi adlı bir geçiş aracısını yüklemeniz gerekir. Karma Bağlantı Yöneticisi 443 numaralı bağlantı noktasından Azure Relay'e ulaşabilmesi gerekir. App Service Hibrit Bağlantılar kullanıcı arabiriminden portaldaki Hibrit Bağlantı Yöneticisi'ni indirebilirsiniz.

App Service Hibrit Bağlantılar, Azure Relay Hibrit Bağlantıları özelliği üzerine kurulmuştur. App Service, özelliğin yalnızca uygulamanızdan BIR TCP konağına ve bağlantı noktasına giden çağrılar yapmayı destekleyen özelleştirilmiş bir biçimini kullanır. Bu konağın ve bağlantı noktasının yalnızca Karma Bağlantı Yöneticisi yüklü olduğu konakta çözümlenmesi gerekir.

Uygulama, App Service'te karma bağlantınızda tanımlanan konakta ve bağlantı noktasında DNS araması gerçekleştirdiğinde, trafik otomatik olarak karma bağlantı üzerinden ve Karma Bağlantı Yöneticisi dışına yönlendirilir. Daha fazla bilgi için bkz. App Service Karma Bağlantıları.

Bu özellik yaygın olarak şunları yapmak için kullanılır:

- Vpn veya ExpressRoute ile Azure'a bağlı olmayan özel ağlardaki kaynaklara erişin.

- Destekleyici veritabanlarını taşımaya gerek kalmadan şirket içi uygulamaların App Service'e geçirilmesini destekleyin.

- Karma bağlantı başına tek bir konağa ve bağlantı noktasına gelişmiş güvenlikle erişim sağlayın. Ağ özelliklerinin çoğu ağa erişimi açar. Karma Bağlantılar ile yalnızca tek ana bilgisayara ve bağlantı noktasına ulaşabilirsiniz.

- Diğer giden bağlantı yöntemleri kapsamında olmayan senaryoları kapsar.

- App Service'te geliştirmeyi, uygulamaların şirket içi kaynakları kolayca kullanmasına olanak tanıyan bir şekilde gerçekleştirin.

Bu özellik, gelen güvenlik duvarı deliği olmadan şirket içi kaynaklara erişim sağladığından geliştiriciler arasında popülerdir. Diğer giden App Service ağ özellikleri Azure Sanal Ağ ile ilgilidir. Karma Bağlantılar, bir sanal ağ üzerinden geçişe bağlı değildir. Daha geniş bir ağ gereksinimleri için kullanılabilir.

App Service Hybrid Connections, üzerinde ne yaptığınızın farkında değildir. Bunu bir veritabanına, web hizmetine veya bir ana bilgisayardaki rastgele bir TCP yuvasına erişmek için kullanabilirsiniz. Bu özellik temelde TCP paketlerine tünel oluşturur.

Hibrit Bağlantılar geliştirme için popülerdir. Bunu üretim uygulamalarında da kullanabilirsiniz. Bir web hizmetine veya veritabanına erişmek için harikadır, ancak birçok bağlantı oluşturmayı içeren durumlar için uygun değildir.

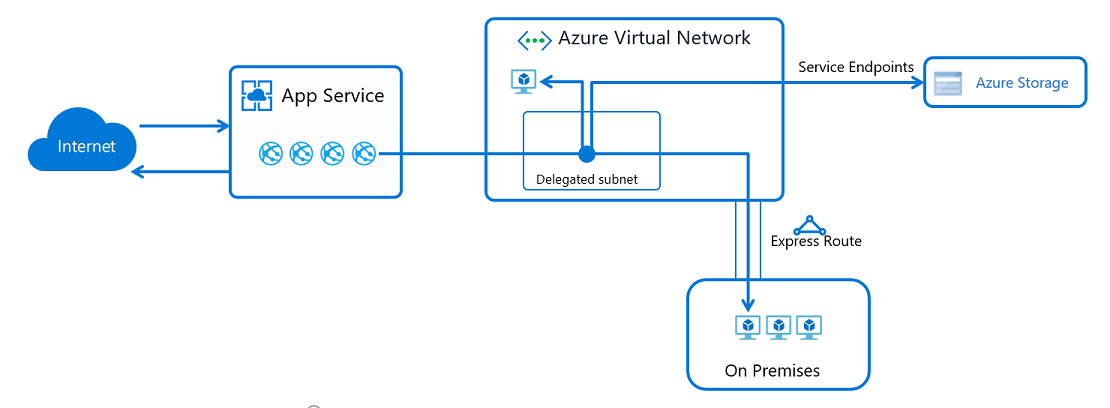

Sanal ağ tümleştirmesi

App Service sanal ağ tümleştirmesi, uygulamanızın bir Azure sanal ağına giden istekler göndermesini sağlar.

Sanal ağ tümleştirme özelliği, uygulamanızın arka ucunu Resource Manager sanal ağındaki bir alt ağa yerleştirmenizi sağlar. Sanal ağın uygulamanızla aynı bölgede olması gerekir. Zaten sanal bir ağda bulunan bir App Service Environment'tan bu özellik kullanılamaz. Bu özellik için kullanım örnekleri:

- Aynı bölgedeki Resource Manager sanal ağlarındaki kaynaklara erişin.

- Bölgeler arası bağlantılar da dahil olmak üzere eşlenmiş sanal ağlardaki kaynaklara erişin.

- Hizmet uç noktalarıyla güvenliği sağlanan kaynaklara erişin.

- ExpressRoute veya VPN bağlantıları üzerinden erişilebilen kaynaklara erişin.

- Sanal ağ geçidine gerek kalmadan özel ağlardaki kaynaklara erişin.

- Tüm giden trafiğin güvenliğini sağlamaya yardımcı olun.

- Tüm giden trafiği tünelle zorla.

Daha fazla bilgi edinmek için bkz . App Service sanal ağ tümleştirmesi.

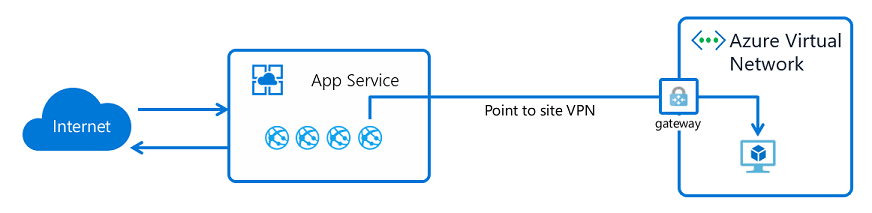

Ağ geçidi gerektiren sanal ağ entegrasyonu

Ağ geçidi gerektiren sanal ağ tümleştirmesi, App Service'te sanal ağ tümleştirmenin ilk versiyonuydu. Bu özellik, uygulamanızın üzerinde çalıştığı konağı sanal ağınızdaki bir Sanal Ağ ağ geçidine bağlamak için noktadan siteye VPN kullanır. Özelliği yapılandırdığınızda, uygulamanız her bir örneğe, noktadan siteye bağlantı adreslerinden birini alır.

Ağ geçidi gerektiren tümleştirme, eşleştirme yapmadan başka bir bölgedeki sanal ağa doğrudan bağlantı kurmanızı ve ayrıca klasik bir sanal ağa bağlanmanızı sağlar. Bu özellik App Service Windows planlarıyla sınırlıdır ve ExpressRoute bağlantılı sanal ağlarla çalışmaz. Bölgesel sanal ağ tümleştirmesini kullanmanızı öneririz. Daha fazla bilgi için bkz Ağ geçidi gerektiren sanal ağ tümleştirmesini yapılandırma.

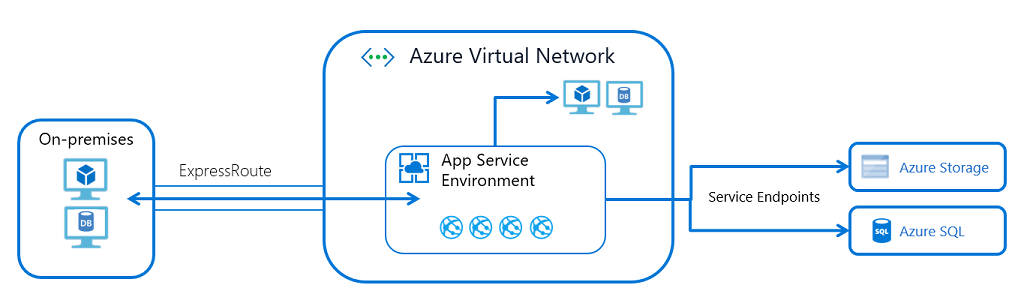

App Service Ortamı

App Service Ortamı (ASE), sanal ağınızda çalışan Azure Uygulaması Hizmeti'nin tek kiracılı dağıtımıdır. Bu özellik için bazı durumlar:

- Sanal ağınızdaki kaynaklara erişin.

- ExpressRoute genelinde kaynaklara erişin.

- Uygulamalarınızı sanal ağınızda özel bir adresle kullanıma sunma.

- Hizmet uç noktaları arasında kaynaklara erişin.

- Özel uç noktalar arasında kaynaklara erişin.

ASE zaten sanal ağınızda olduğundan ASE ile sanal ağ tümleştirmesi kullanmanız gerekmez. HIZMET uç noktaları üzerinden SQL veya Azure Depolama gibi kaynaklara erişmek istiyorsanız, ASE alt ağındaki hizmet uç noktalarını etkinleştirin. Sanal ağdaki kaynaklara veya sanal ağdaki özel uç noktalara erişmek istiyorsanız, ek yapılandırma yapmanız gerekmez. ExpressRoute genelinde kaynaklara erişmek istiyorsanız, zaten sanal ağdasınızdır ve ASE'de veya içindeki uygulamalarda herhangi bir şey yapılandırmanız gerekmez.

ILB ASE'deki uygulamalar özel bir IP adresinde kullanıma sunulduğundan, yalnızca bazı uygulamaları İnternet'te kullanıma açmak için WAF cihazları ekleyebilirsiniz. Başkalarını açığa çıkarmamak, geri kalanın güvende kalmasına yardımcı olur. Bu özellik, çok katmanlı uygulamaların geliştirilmesini kolaylaştırma konusunda yardımcı olabilir.

Şu anda çok kiracılı hizmetten bazı şeyler mümkün değildir ancak ASE'den de mümkündür. Burada bazı örnekler verilmiştir:

- Uygulamalarınızı tek bir kiracı hizmetinde barındırabilirsiniz.

- Çok kiracılı hizmette mümkün olandan çok daha fazla örneğe ölçeklendirin.

- Özel CA güvenli uç noktalarıyla uygulamalarınız tarafından kullanılmak üzere özel CA istemci sertifikalarını yükleyin.

- TlS 1.2'yi uygulama düzeyinde devre dışı bırakma özelliği olmadan sistemde barındırılan tüm uygulamalar arasında zorlayın.

ASE, yalıtılmış ve ayrılmış uygulama barındırma ile ilgili en iyi hikayeyi sunar. Bu yaklaşım bazı yönetim zorluklarını içerir. Operasyonel bir ASE kullanmadan önce göz önünde bulundurmanız gereken bazı faktörler:

- ASE sanal ağınızda çalışır, ancak sanal ağın dışında bağımlılıkları vardır. Bu bağımlılıklara izin verilmelidir. Daha fazla bilgi için App Service Ortamı için Ağ ile İlgili Hususlar bölümüne bakın.

- ASE, çok kiracılı hizmet gibi hemen ölçeklendirilemez. Yeniden ölçeklendirme yerine ölçeklendirme gereksinimlerini tahmin etmeniz gerekir.

- ASE'nin ön maliyeti daha yüksektir. ASE'nizden en iyi şekilde yararlanmak için, küçük çabalar için kullanmak yerine birçok iş yükünü tek bir ASE'ye yerleştirmeyi planlamanız gerekir.

- ASE'deki uygulamalar, ASE'deki bazı uygulamalara erişimi seçerek kısıtlayamaz ve diğer uygulamalara kısıtlamaz.

- ASE bir alt ağdadır. Tüm ağ kuralları, bu ASE'ye gelen ve bu ASE'den gelen tüm trafik için geçerlidir. Yalnızca bir uygulama için gelen trafik kuralları atamak istiyorsanız erişim kısıtlamalarını kullanın.

Özellikleri birleştirme

Çok kiracılı hizmet için belirtilen özellikler, daha ayrıntılı kullanım örneklerini çözmek için birlikte kullanılabilir. Daha yaygın kullanım örneklerinden ikisi burada örnek olarak açıklanmıştır. Çeşitli özelliklerin ne yaptığını anlayarak neredeyse tüm sistem mimarisi gereksinimlerinizi karşılayabilirsiniz.

Bir uygulamayı sanal ağa yerleştirme

Bir uygulamayı sanal ağa nasıl koyabileceğinizi merak edebilirsiniz. Uygulamanızı bir sanal ağa koyarsanız, uygulamanın gelen ve giden uç noktaları sanal ağ içinde olur. ASE, bu sorunu çözmenin en iyi yoludur. Ancak özellikleri birleştirerek çok kiracılı hizmette ihtiyaçlarınızın çoğunu karşılayabilirsiniz. Örneğin, özel gelen ve giden adresleri olan yalnızca intranet uygulamalarını şu şekilde barındırabilirsiniz:

- Özel gelen ve giden adresleri olan bir uygulama ağ geçidi oluşturma.

- Hizmet uç noktalarıyla uygulamanıza gelen trafiğin güvenliğini sağlama.

- Uygulamanızın arka ucu sanal ağınızda olacak şekilde sanal ağ tümleştirme özelliğini kullanma.

Bu dağıtım stili size İnternet'e giden trafik için ayrılmış bir adres veya uygulamanızdan gelen tüm giden trafiği kilitleme olanağı sağlamaz. Size, ASE ile sahip olabileceğiniz çoğu şeyi sunar.

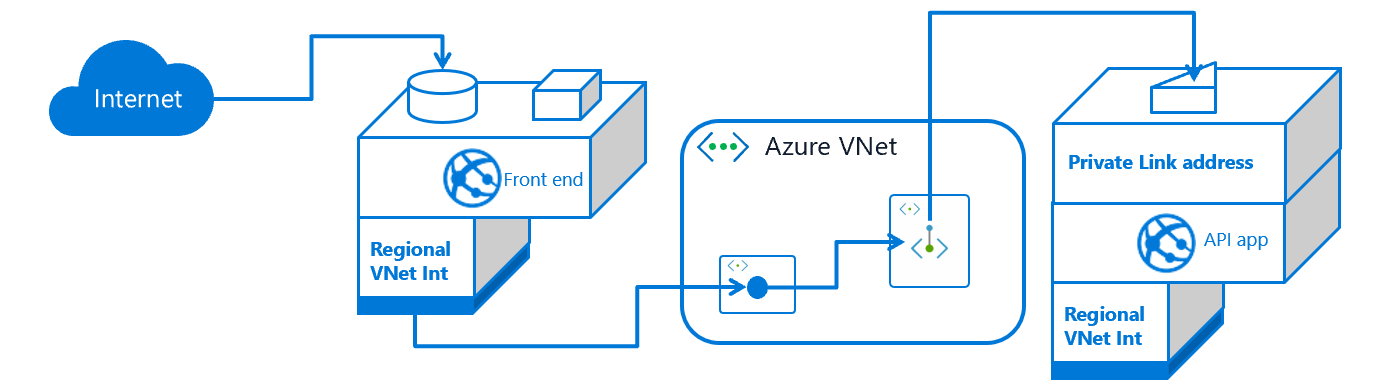

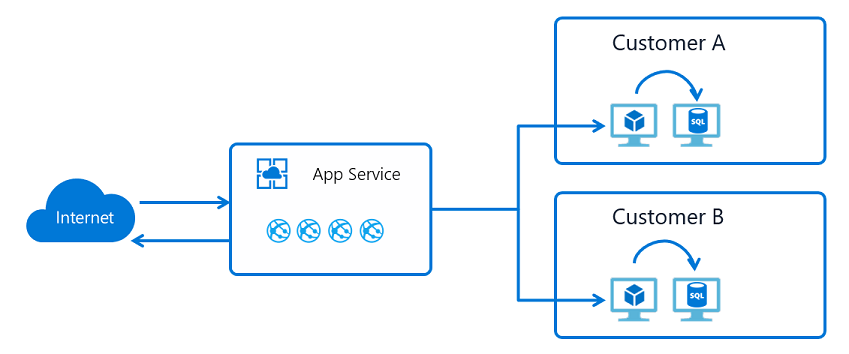

Çok katmanlı uygulamalar oluşturma

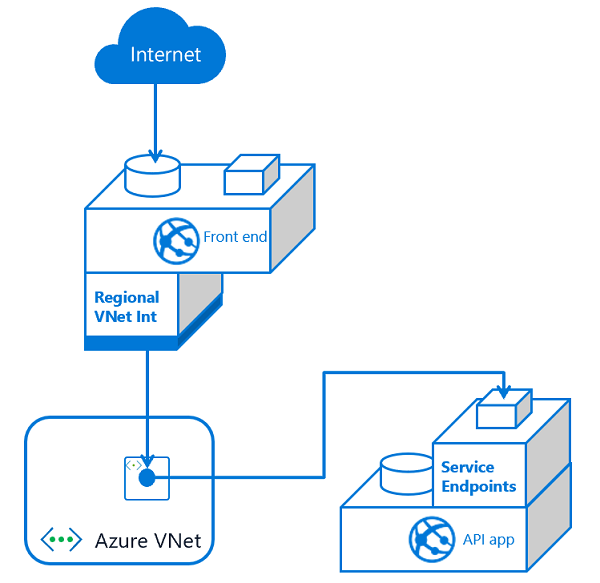

Çok katmanlı uygulama, API arka uç uygulamalarına yalnızca ön uç katmanından erişilebilen bir uygulamadır. Çok katmanlı uygulama oluşturmanın iki yolu vardır. Her ikisi de ön uç web uygulamanızı sanal ağdaki bir alt ağa bağlamak için sanal ağ tümleştirmesi kullanarak başlar. Bunun yapılması, web uygulamanızın sanal ağınıza çağrılar yapmasını sağlar. Ön uç uygulamanız sanal ağa bağlandıktan sonra API uygulamanıza erişimi nasıl kilitleyeceğine karar verin. Şunları yapabilirsiniz:

- Hem ön ucu hem de API uygulamasını aynı ILB ASE'de barındırın ve bir uygulama ağ geçidi kullanarak ön uç uygulamasını İnternet'te kullanıma sunun.

- Ön ucu çok kiracılı hizmette, arka ucu ise bir ILB ASE'de barındırın.

- Hem ön ucu hem de API uygulamasını çok kiracılı hizmette barındırın.

Çok katmanlı bir uygulama için hem ön uç hem de API uygulamasını barındıracaksanız şunları yapabilirsiniz:

Sanal ağınızdaki özel uç noktaları kullanarak API uygulamanızı kullanıma sunma:

API uygulamanıza gelen trafiğin yalnızca ön uç web uygulamanız tarafından kullanılan alt ağdan geldiğinden emin olmak için hizmet uç noktalarını kullanın:

Hangi yöntemi kullanacağınıza karar vermenize yardımcı olacak bazı noktalar şunlardır:

- Hizmet uç noktalarını kullandığınızda yalnızca API uygulamanıza gelen trafiğin tümleştirme alt asına güvenliğini sağlamanız gerekir. Hizmet uç noktaları API uygulamasının güvenliğini sağlamaya yardımcı olur, ancak yine de ön uç uygulamanızdan uygulama hizmetindeki diğer uygulamalara veri sızdırmanız olabilir.

- Özel uç noktaları kullandığınızda, iki alt ağınız vardır ve bu da karmaşıklığı artırır. Ayrıca, özel uç nokta üst düzey bir kaynaktır ve yönetim ek yükü ekler. Özel uç noktaları kullanmanın avantajı, veri sızdırma olasılığınız olmadığıdır.

Her iki yöntem de birden çok ön uçla çalışır. Yalnızca ön uç tümleştirme alt ağından API uygulaması için hizmet uç noktalarını etkinleştirdiğinizden, küçük ölçekte hizmet uç noktalarının kullanımı daha kolaydır. Daha fazla ön uç uygulaması ekledikçe tüm API uygulamalarını tümleştirme alt ağıyla hizmet uç noktalarını içerecek şekilde ayarlamanız gerekir. Özel uç noktaları kullandığınızda karmaşıklık artar, ancak özel uç nokta ayarladıktan sonra API uygulamalarınızda hiçbir şeyi değiştirmeniz gerekmez.

İş kolu uygulamaları

İş kolu (LOB) uygulamaları normalde İnternet'ten erişime açık olmayan iç uygulamalardır. Bu uygulamalar, erişimin sıkı bir şekilde denetlenebildiği şirket ağlarından çağrılır. ILB ASE kullanıyorsanız iş kolu uygulamalarınızı barındırmak kolaydır. Çok kiracılı hizmeti kullanıyorsanız, özel uç noktaları veya bir uygulama ağ geçidiyle birleştirilmiş hizmet uç noktalarını kullanabilirsiniz. Özel uç noktaları kullanmak yerine hizmet uç noktalarıyla uygulama ağ geçidi kullanmanın iki nedeni vardır:

- LOB uygulamalarınızda WAF korumasına ihtiyacınız vardır.

- LOB uygulamalarınızın birden çok örneğine yük dengelemesi yapmak istiyorsunuz.

Bu gereksinimlerin hiçbiri geçerli değilse, özel uç noktaları kullanmanız daha iyi olur. App Service'te kullanılabilen özel uç noktalar sayesinde uygulamalarınızı sanal ağınızdaki özel adreslerde kullanıma sunabilirsiniz. Sanal ağınıza yerleştirdiğiniz özel uç noktaya ExpressRoute ve VPN bağlantıları üzerinden erişilebilir.

Özel uç noktaları yapılandırmak, uygulamalarınızı özel bir adreste kullanıma sunar. Dns'i şirket içinden bu adrese ulaşacak şekilde yapılandırmanız gerekir. Bu yapılandırmanın çalışmasını sağlamak için, özel uç noktalarınızı içeren Azure DNS özel bölgesini şirket içi DNS sunucularınıza iletin. Azure DNS özel bölgeleri bölge iletmeyi desteklemez, ancak Azure DNS özel çözümleyicisini kullanarak bölge iletmeyi destekleyebilirsiniz.

App Service bağlantı noktaları

App Service'i tararsanız, gelen bağlantılar için kullanıma sunulan birkaç bağlantı noktası bulursunuz. Çok kiracılı hizmette bu bağlantı noktalarına erişimi engellemenin veya denetlemenin hiçbir yolu yoktur. Kullanıma sunulan bağlantı noktalarının listesi aşağıdadır:

| Kullan | Bağlantı noktası veya bağlantı noktaları |

|---|---|

| HTTP/HTTPS | 80, 443 |

| Yönetim | 454, 455 |

| FTP/FTPS | 21, 990, 10001-10300 |

| Visual Studio uzaktan hata ayıklama | 4020, 4022, 4024 |

| Web Dağıtım Hizmeti | 8172 |

| Altyapı kullanımı | 7654, 1221 |