App Service uygulamaları için Özel Uç Noktaları kullanma

Not

1 Haziran 2024'den itibaren, yeni oluşturulan tüm App Service uygulamaları adlandırma kuralını <app-name>-<random-hash>.<region>.azurewebsites.netkullanarak benzersiz bir varsayılan ana bilgisayar adı oluşturma seçeneğine sahip olacaktır. Mevcut uygulama adları değişmeden kalır.

Örnek: myapp-ds27dh7271aah175.westus-01.azurewebsites.net

Diğer ayrıntılar için App Service Kaynağı için Benzersiz Varsayılan Ana Bilgisayar Adı'na bakın.

Önemli

Bu App Service planlarında barındırılan kapsayıcılı veya kapsayıcılı olmayan Windows ve Linux uygulamaları için özel uç nokta kullanılabilir: Temel, Standart, PremiumV2, PremiumV3, IsolatedV2, İşlevler Premium (bazen Elastik Premium planı olarak da adlandırılır).

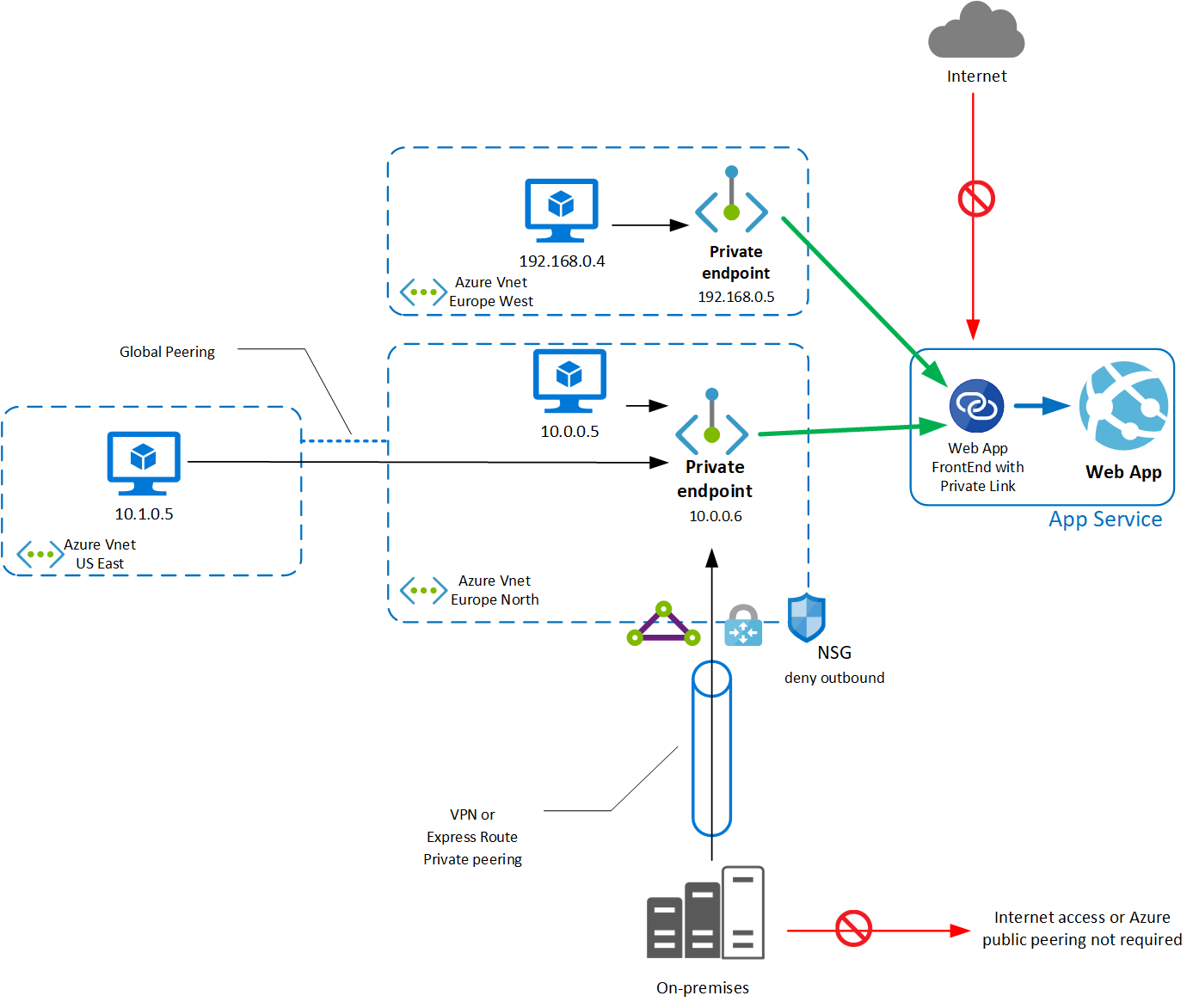

Özel ağınızda bulunan istemcilerin uygulamaya Azure Özel Bağlantı üzerinden güvenli bir şekilde erişmesine izin vermek için App Service uygulamalarınız için özel uç nokta kullanabilirsiniz. Özel uç nokta, Azure sanal ağ adres alanınızdan bir IP adresi kullanır. Özel ağınızdaki bir istemci ile uygulama arasındaki ağ trafiği, sanal ağ üzerinden ve Microsoft omurga ağındaki bir Özel Bağlantı arasında geçiş yaparak genel İnternet'ten etkilenmeyi ortadan kaldırır.

Uygulamanız için özel uç nokta kullanmak şunları kullanmanızı sağlar:

- Özel uç noktayı yapılandırarak uygulamanızın güvenliğini sağlayın ve genel kullanıma açıklanmayı ortadan kaldırmak için genel ağ erişimini devre dışı bırakın.

- VPN veya ExpressRoute özel eşlemesi kullanarak sanal ağa bağlanan şirket içi ağlardan uygulamanıza güvenli bir şekilde bağlanın.

- Sanal ağınızdan veri sızdırmaktan kaçının.

Kavramsal genel bakış

Özel uç nokta, sanal ağınızdaki bir alt ağdaki App Service uygulamanız için özel bir ağ arabirimidir (NIC). Uygulamanız için özel bir uç nokta oluşturduğunuzda, özel ağınızdaki istemciler ile uygulamanız arasında güvenli bağlantı sağlar. Özel uç noktaya sanal ağınızın IP adresi aralığından bir IP Adresi atanır. Özel uç nokta ile uygulama arasındaki bağlantı güvenli bir Özel Bağlantı kullanır. Özel uç nokta yalnızca uygulamanıza gelen trafik için kullanılır. Giden trafik bu özel uç noktayı kullanmaz. Sanal ağ tümleştirme özelliği aracılığıyla giden trafiği ağınıza farklı bir alt ağa ekleyebilirsiniz.

Bir uygulamanın her yuvası ayrı olarak yapılandırılır. Yuva başına en fazla 100 özel uç nokta takabilirsiniz. Yuvalar arasında özel uç nokta paylaşamazsınız. Yuvanın alt kaynak adı şeklindedir sites-<slot-name>.

Özel uç noktayı taktığınız alt ağda başka kaynaklar olabilir; ayrılmış boş bir alt ağa ihtiyacınız yoktur. Özel uç noktayı uygulamanızdan farklı bir bölgeye de dağıtabilirsiniz.

Not

Sanal ağ tümleştirme özelliği özel uç noktayla aynı alt ağı kullanamaz; bu, sanal ağ tümleştirme özelliğinin bir sınırlamasıdır.

Güvenlik açısından bakıldığında:

- Özel uç nokta ve genel erişim bir uygulamada birlikte bulunabilir. Daha fazla bilgi için bkz. Erişim kısıtlamalarına genel bakış

- Uygulamanızda özel uç noktaları etkinleştirdiğinizde, yalıtımı sağlamak için genel ağ erişiminin devre dışı bırakıldığından emin olun.

- Diğer bölgelerdeki sanal ağ dahil olmak üzere diğer sanal ağlarda ve alt ağlarda birden çok özel uç noktayı etkinleştirebilirsiniz.

- Uygulamanızın erişim kısıtlama kuralları özel uç nokta üzerinden gelen trafik için değerlendirilmez.

- Hedefin İnternet veya Azure hizmetlerini etiketlediği tüm NSG kurallarını kaldırarak sanal ağdan veri sızdırma riskini ortadan kaldırabilirsiniz.

Uygulamanızın Web HTTP günlüklerinde istemci kaynağı IP'sini bulursunuz. Bu özellik, istemci IP özelliğini uygulamaya ileterek TCP Proxy protokolü kullanılarak uygulanır. Daha fazla bilgi için bkz . TCP Ara Sunucusu v2 kullanarak bağlantı bilgilerini alma.

DNS

App Service uygulamaları için özel uç nokta kullandığınızda, istenen URL uygulamanızın adıyla eşleşmelidir. Varsayılan olarak mywebappname.azurewebsites.net (üstteki nota bakın).

Varsayılan olarak, özel uç nokta olmadan web uygulamanızın genel adı küme için kurallı bir addır. Örneğin, ad çözümlemesi şöyledir:

| Adı | Tür | Değer |

|---|---|---|

| mywebapp.azurewebsites.net | CNAME | clustername.azurewebsites.windows.net |

| clustername.azurewebsites.windows.net | CNAME | cloudservicename.cloudapp.net |

| cloudservicename.cloudapp.net | A | 40.122.110.154 |

Özel uç nokta dağıttığınızda, DNS girişini kurallı ad mywebapp.privatelink.azurewebsites.net işaret eden şekilde güncelleştiririz. Örneğin, ad çözümlemesi şöyledir:

| Adı | Tür | Değer | Açıklama |

|---|---|---|---|

| mywebapp.azurewebsites.net | CNAME | mywebapp.privatelink.azurewebsites.net | |

| mywebapp.privatelink.azurewebsites.net | CNAME | clustername.azurewebsites.windows.net | |

| clustername.azurewebsites.windows.net | CNAME | cloudservicename.cloudapp.net | |

| cloudservicename.cloudapp.net | A | 40.122.110.154 | <--Bu genel IP sizin özel uç noktanız değil, 403 hatası alıyorsunuz |

Özel bir DNS sunucusu veya Azure DNS özel bölgesi ayarlamanız gerekir. Testler için test makinenizin konak girişini değiştirebilirsiniz. Oluşturmanız gereken DNS bölgesi: privatelink.azurewebsites.net. A kaydı ve özel uç nokta IP'siyle uygulamanızın kaydını kaydedin. Örneğin, ad çözümlemesi şöyledir:

| Adı | Tür | Değer | Açıklama |

|---|---|---|---|

| mywebapp.azurewebsites.net | CNAME | mywebapp.privatelink.azurewebsites.net | <--Azure, uygulama adresini özel uç nokta adresine işaret etmek için Azure Genel DNS'de bu CNAME girdisini oluşturur |

| mywebapp.privatelink.azurewebsites.net | A | 10.10.10.8 | <--Bu girdiyi DNS sisteminizde özel uç nokta IP adresinize işaret etmek için yönetirsiniz |

Bu DNS yapılandırmasından sonra, varsayılan ad mywebappname.azurewebsites.net ile uygulamanıza özel olarak ulaşabilirsiniz. *.azurewebsites.net için varsayılan sertifika verildiğinden bu adı kullanmanız gerekir.

Özel bir DNS adı kullanmanız gerekiyorsa, özel adı uygulamanıza eklemeniz ve genel DNS çözümlemesini kullanarak özel adı herhangi bir özel ad gibi doğrulamanız gerekir. Daha fazla bilgi için bkz . özel DNS doğrulaması.

Kudu konsolu veya Kudu REST API (örneğin Azure DevOps şirket içinde barındırılan aracılarla dağıtım) için, Azure DNS özel bölgenizdeki veya özel DNS sunucunuzdaki özel uç nokta IP'sine işaret eden iki kayıt oluşturmanız gerekir. Birincisi uygulamanız için, ikincisi uygulamanızın SCM'sine yöneliktir.

| Adı | Tür | Değer |

|---|---|---|

| mywebapp.privatelink.azurewebsites.net | A | PrivateEndpointIP |

| mywebapp.scm.privatelink.azurewebsites.net | A | PrivateEndpointIP |

v3'App Service Ortamı özellikle dikkat edilmesi gerekenler

Bir IsolatedV2 planında (App Service Ortamı v3) barındırılan uygulamalar için özel uç noktayı etkinleştirmek için özel uç nokta desteğini App Service Ortamı düzeyinde etkinleştirmeniz gerekir. Azure portalı tarafından App Service Ortamı yapılandırma bölmesinde veya aşağıdaki CLI aracılığıyla özelliği etkinleştirebilirsiniz:

az appservice ase update --name myasename --allow-new-private-endpoint-connections true

Belirli gereksinimler

Sanal ağ uygulamadan farklı bir abonelikteyse, sanal ağa sahip aboneliğin kaynak sağlayıcısı için Microsoft.Web kayıtlı olduğundan emin olmanız gerekir. Bu belgeleri izleyerek sağlayıcıyı açıkça kaydedebilirsiniz, ancak bir abonelikte ilk web uygulamasını oluştururken sağlayıcıyı da otomatik olarak kaydedersiniz.

Fiyatlandırma

Fiyatlandırma ayrıntıları için bkz. Azure Özel Bağlantı fiyatlandırma.

Sınırlamalar

- Elastik Premium planında Azure İşlevi'ni özel uç noktayla kullandığınızda, işlevi Azure portalında çalıştırmak veya yürütmek için doğrudan ağ erişimine sahip olmanız veya HTTP 403 hatası almanız gerekir. Başka bir deyişle, işlevi Azure portalından yürütmek için tarayıcınızın özel uç noktaya ulaşabilmesi gerekir.

- Belirli bir uygulamaya en fazla 100 özel uç nokta bağlayabilirsiniz.

- Uzaktan Hata Ayıklama işlevi özel uç nokta üzerinden kullanılamaz. Öneri, kodu bir yuvaya dağıtmak ve orada uzaktan hata ayıklamaktır.

- FTP erişimi, gelen genel IP adresi üzerinden sağlanır. Özel uç nokta, uygulamaya FTP erişimini desteklemez.

- IP Tabanlı SSL, özel uç noktalarda desteklenmez.

- Özel uç noktalarla yapılandırdığınız uygulamalar, hizmet uç noktası etkinleştirilmiş alt ağlardan

Microsoft.Webgelen genel trafiği alamaz ve hizmet uç noktası tabanlı erişim kısıtlama kurallarını kullanamaz. - Özel uç nokta adlandırma türündeki kaynaklar

Microsoft.Network/privateEndpointsiçin tanımlanan kurallara uymalıdır. Adlandırma kuralları burada bulunabilir.

Azure Özel Bağlantı özelliği ve özel uç noktayı düzenli aralıklarla iyileştiriyoruz. Sınırlamalar hakkında güncel bilgiler için bu makaleyi gözden geçirin.

Sonraki adımlar

- Portal aracılığıyla uygulamanız için özel uç nokta dağıtmak için bkz . Azure portalıyla bir uygulamaya özel olarak bağlanma

- Azure CLI kullanarak uygulamanız için özel uç nokta dağıtmak için bkz . Azure CLI ile bir uygulamaya özel olarak bağlanma

- PowerShell kullanarak uygulamanız için özel uç nokta dağıtmak için bkz . PowerShell ile bir uygulamaya özel olarak bağlanma

- Azure şablonunu kullanarak uygulamanız için özel uç nokta dağıtmak için bkz . Azure şablonuyla bir uygulamaya özel olarak bağlanma

- Uçtan uca örnek, ARM şablonuyla sanal ağ tümleştirmesi ve özel uç nokta ile bir ön uç uygulamasını güvenli bir arka uç uygulamasına bağlama

- Uçtan uca örnek, terraform ile sanal ağ tümleştirmesi ve özel uç nokta ile bir ön uç uygulamasını güvenli bir arka uç uygulamasına bağlama, bu örneğe bakın

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin