Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Arka uç sunucuları için sanal makineler kullanan TLS sonlandırma sertifikasına sahip bir uygulama ağ geçidi yapılandırmak için Azure portalını kullanabilirsiniz.

Bu eğitimde şunları öğreniyorsunuz:

- Kendinden imzalı sertifika oluşturma

- Sertifikayla uygulama ağ geçidi oluşturma

- Arka uç sunucuları olarak kullanılan sanal makineleri oluşturma

- Uygulama ağ geçidini test edin

Eğer bir Azure aboneliğiniz yoksa, başlamadan önce ücretsiz bir hesap oluşturun.

Uyarı

Azure ile etkileşim kurmak için Azure Az PowerShell modülünü kullanmanızı öneririz. Başlamak için bkz. Azure PowerShell'i yükleme. Az PowerShell modülüne nasıl geçeceğinizi öğrenmek için bkz. Azure PowerShell’i AzureRM’den Az’ye geçirme.

Önkoşullar

- Azure aboneliği

Kendinden imzalı sertifika oluşturma

Bu bölümde, otomatik olarak imzalanan bir sertifika oluşturmak için New-SelfSignedCertificate kullanacaksınız. Uygulama ağ geçidi için dinleyici oluşturduğunuzda sertifikayı Azure portalına yüklersiniz.

Yerel bilgisayarınızda, yönetici olarak bir Windows PowerShell penceresi açın. Sertifikayı oluşturmak için aşağıdaki komutu çalıştırın:

New-SelfSignedCertificate `

-certstorelocation cert:\localmachine\my `

-dnsname www.contoso.com

Şu yanıta benzer bir şey görmeniz gerekir:

PSParentPath: Microsoft.PowerShell.Security\Certificate::LocalMachine\my

Thumbprint Subject

---------- -------

E1E81C23B3AD33F9B4D1717B20AB65DBB91AC630 CN=www.contoso.com

Sertifikadan bir pfx dosyasını dışa aktarmak için döndürülen parmak izi ile Export-PfxCertificate komutunu kullanın. Desteklenen PFX algoritmaları PFXImportCertStore işlevinde listelenir. Parolanızın 4 - 12 karakter uzunluğunda olduğundan emin olun:

$pwd = ConvertTo-SecureString -String <your password> -Force -AsPlainText

Export-PfxCertificate `

-cert cert:\localMachine\my\E1E81C23B3AD33F9B4D1717B20AB65DBB91AC630 `

-FilePath c:\appgwcert.pfx `

-Password $pwd

Azure'a Giriş Yap

Azure portalınaoturum açın.

Uygulama ağ geçidi oluşturma

Azure portalı menüsünden + Kaynak oluştur>Ağ>Uygulama Ağ Geçidi seçeneğini seçin veya portal arama kutusunda Application Gateway arayın.

Oluştur'i seçin.

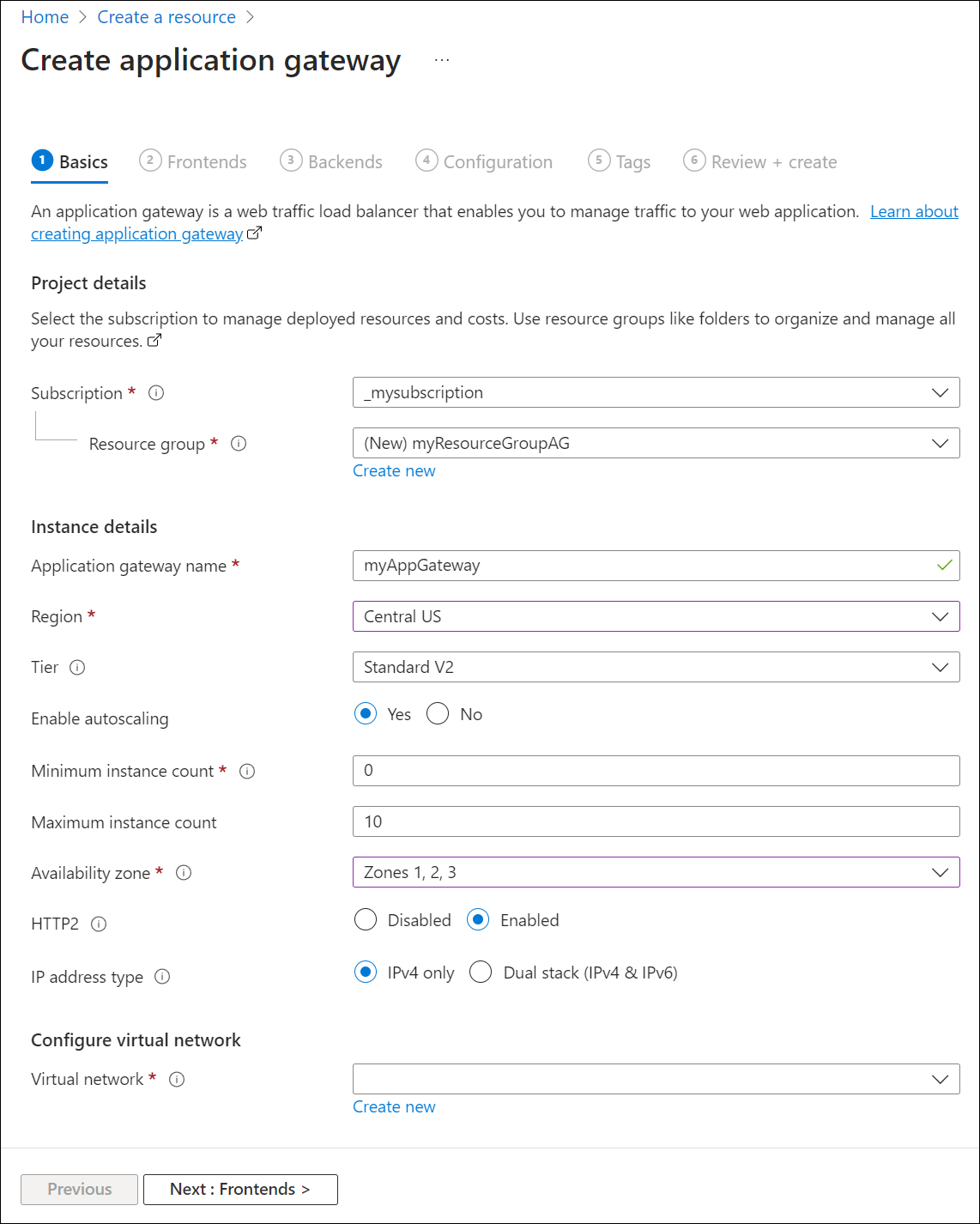

Temel Bilgiler sekmesi

Temel Bilgiler sekmesinde şu değerleri girin veya seçin:

Kaynak grubu: Kaynak grubu için myResourceGroupAG öğesini seçin. Var değilse, oluşturmak için Yeni oluştur'u seçin.

Uygulama ağ geçidi adı: Uygulama ağ geçidinin adı olarak myAppGateway yazın.

Azure'ın oluşturduğunuz kaynaklar arasında iletişim kurabilmesi için bir sanal ağ gerekir. Yeni bir sanal ağ oluşturabilir veya mevcut bir sanal ağı kullanabilirsiniz. Bu örnekte, uygulama ağ geçidini oluşturduğunuz sırada yeni bir sanal ağ oluşturacaksınız. Application Gateway örnekleri ayrı alt ağlarda oluşturulur. Bu örnekte iki alt ağ oluşturursunuz: biri uygulama ağ geçidi için, diğeri de arka uç sunucuları için.

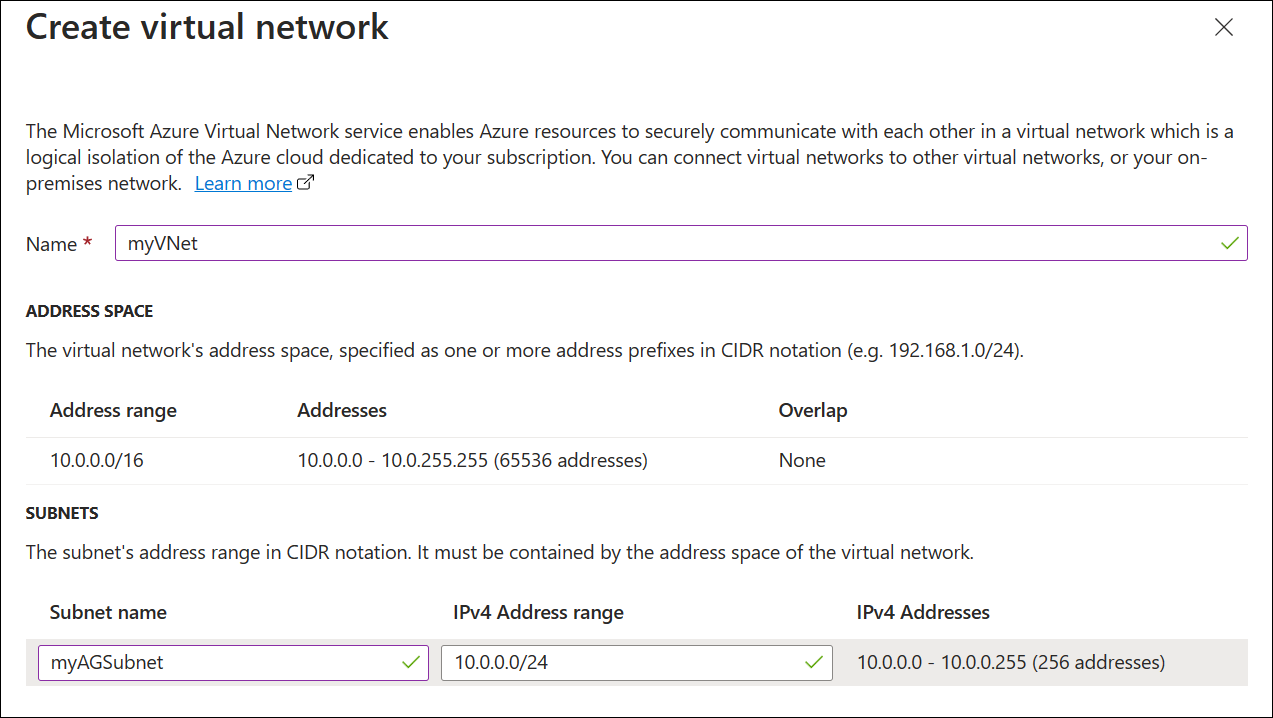

Sanal ağı yapılandır'ın altında Yeni oluştur'u seçerek yeni bir sanal ağ oluşturun. Açılan Sanal ağ oluştur penceresinde, sanal ağı ve iki alt ağı oluşturmak için aşağıdaki değerleri girin:

Ad: Sanal ağın adı olarak myVNet girin.

Alt ağ adı (Application Gateway alt ağı): Alt ağlarkılavuzunda Varsayılan adlı bir alt ağ gösterilir. Bu alt ağın adını myAGSubnet olarak değiştirin.

Uygulama ağ geçidi alt ağı yalnızca uygulama ağ geçitlerini içerebilir. Başka hiçbir kaynağa izin verilmez.Alt ağ adı (arka uç sunucusu alt ağı): Alt ağlar kılavuzunun ikinci satırına Alt ağ adı sütununa myBackendSubnet yazın.

Adres aralığı (arka uç sunucusu alt ağı): Subnets Grid'in ikinci satırına myAGSubnet adres aralığıyla çakışmayan bir adres aralığı girin. Örneğin, myAGSubnet adres aralığı 10.0.0.0/24 ise, myBackendSubnet adres aralığı için 10.0.1.0/24 girin.

Tamam'ı seçerek Sanal ağ oluştur penceresini kapatın ve sanal ağ ayarlarını kaydedin.

Temel Bilgiler sekmesinde, diğer ayarlar için varsayılan değerleri kabul edin ve ardından İleri: Ön uçlar'ı seçin.

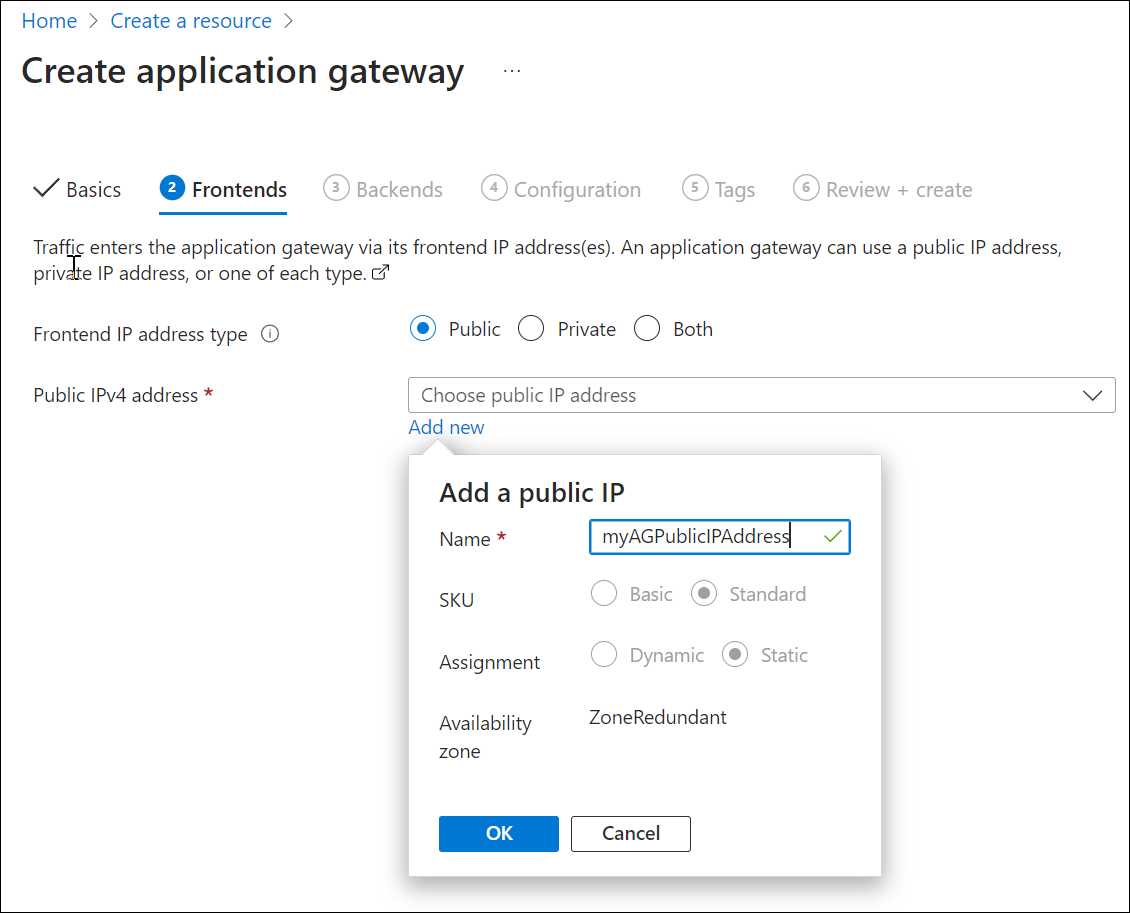

Ön uç sekmesi

Ön Uçlar sekmesinde Ön uç IP adresi türününGenel olarak ayarlandığını doğrulayın.

Ön uç IP'sini kullanım örneğiniz gibi Genel veya Özel olacak şekilde yapılandırabilirsiniz. Bu örnekte Genel Ön Uç IP'sini seçeceksiniz.Uyarı

Application Gateway v2 SKU'su için yalnızca Genel ön uç IP yapılandırması'nı seçebilirsiniz. Özel ön uç IP yapılandırması şu anda bu v2 SKU için etkin değil.

Genel IP adresi için Yeni ekle'yi seçin ve genel IP adresi adı için myAGPublicIPAddress girin ve tamam'ı seçin.

Sonraki: Arka Uçlar seçin.

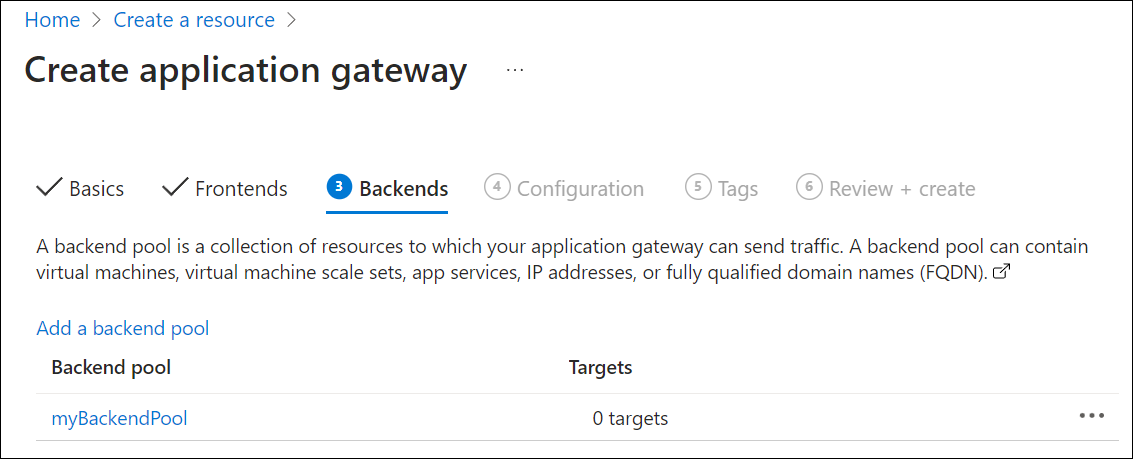

Arka Uçlar Sekmesi

Arka uç havuzu, istekleri isteğe hizmet eden arka uç sunucularına yönlendirmek için kullanılır. Arka uç havuzları NIC'lerden, sanal makine ölçek kümelerinden, genel IP'lerden, iç IP'lerden, tam etki alanı adlarından (FQDN) ve Azure App Service gibi çok kiracılı arka uçlardan oluşabilir. Bu örnekte, uygulama ağ geçidinizle boş bir arka uç havuzu oluşturacak ve arka uç hedeflerini arka uç havuzuna ekleyeceksiniz.

Arka uçlar sekmesinde Arka uç havuzu ekle'yi seçin.

Açılan Arka uç havuzu ekle penceresinde, boş bir arka uç havuzu oluşturmak için aşağıdaki değerleri girin:

- Ad: Arka uç havuzunun adı için myBackendPool girin.

- Hedefleri olmayan arka uç havuzu ekle: Hedefsiz bir arka uç havuzu oluşturmak için Evet'i seçin. Uygulama ağ geçidini oluşturduktan sonra arka uç hedefleri ekleyeceksiniz.

Arka uç havuzu ekle penceresinde Ekle'yi seçerek arka uç havuzu yapılandırmasını kaydedin ve Arka uçlar sekmesine dönün.

Arka Uçlar sekmesinde İleri: Yapılandırma'yı seçin.

Yapılandırma sekmesi

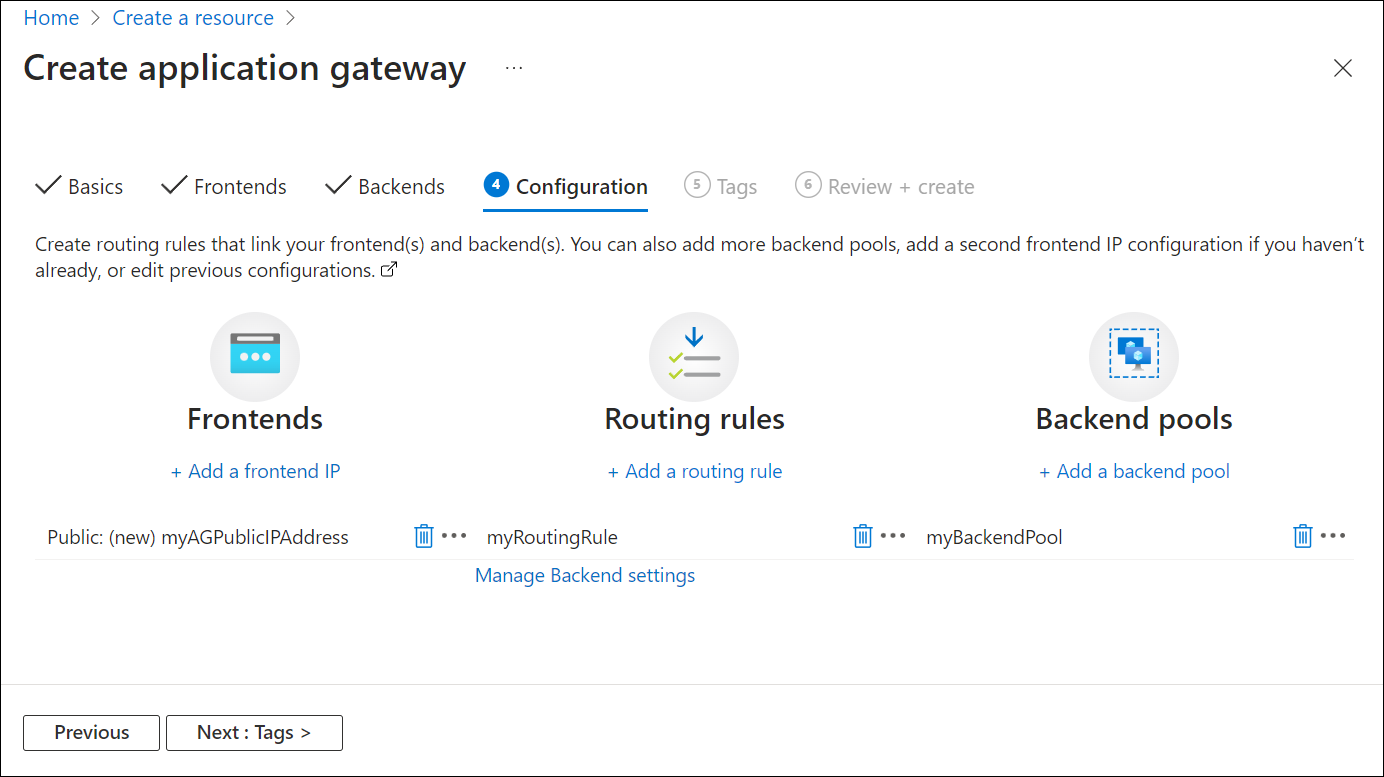

Yapılandırma sekmesinde, bir yönlendirme kuralı kullanarak oluşturduğunuz ön uç ve arka uç havuzunu bağlayacaksınız.

Yönlendirme kuralları sütununda Yönlendirme kuralıekle'yi seçin.

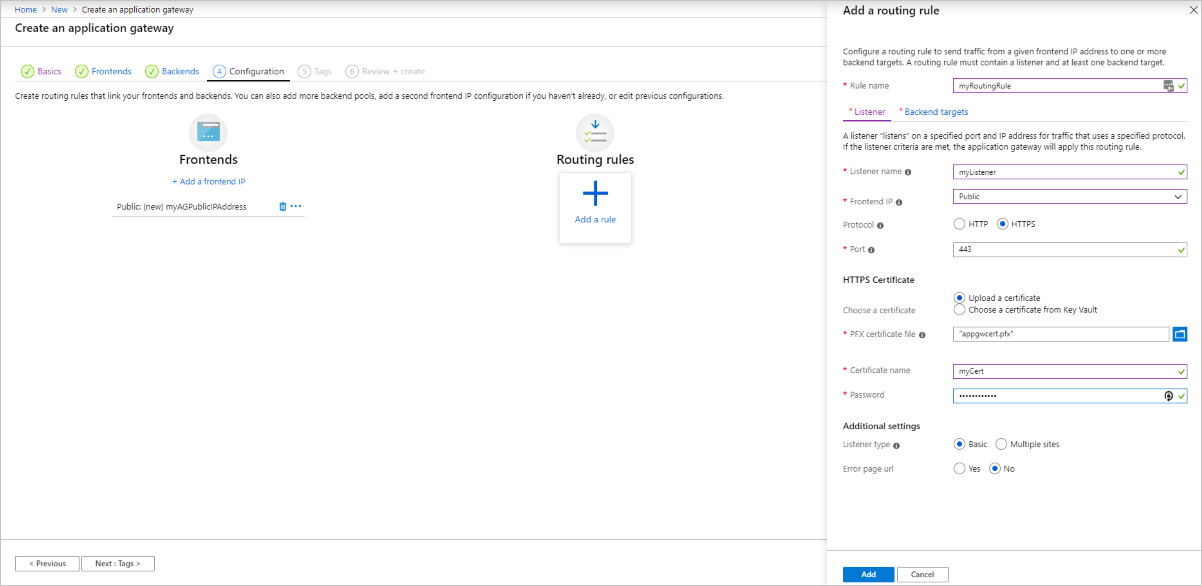

Açılan Yönlendirme kuralı ekle penceresinde, Kural adı olarak myRoutingRule girin.

Yönlendirme kuralı için dinleyici gerekir. Yönlendirme kuralı ekle penceresinin Dinleyici sekmesinde dinleyici için aşağıdaki değerleri girin:

- Dinleyici adı: Dinleyici adı olarak myListener yazın.

- Ön uç IP'si: Ön uç için oluşturduğunuz genel IP'yi seçmek için Genel'i seçin.

- Protokol: HTTPS'yi seçin.

- Bağlantı noktası: Bağlantı noktası için 443 girildiğinden emin olun.

HTTPS Ayarları altında:

Sertifika seçin - Sertifikayı karşıya yükle'yi seçin.

PFX sertifika dosyası - Daha önce oluşturduğunuz c:\appgwcert.pfx dosyasına gidin ve dosyayı seçin.

Sertifika adı - Sertifikanın adı için mycert1 yazın.

Parola - Sertifikayı oluşturmak için kullandığınız parolayı yazın.

Dinleyici sekmesindeki diğer ayarlar için varsayılan değerleri kabul edin, ardından yönlendirme kuralının geri kalanını yapılandırmak için Arka uç hedefleri sekmesini seçin.

Arka uç hedefleri sekmesinde, Arka uç hedefi için myBackendPool'u seçin.

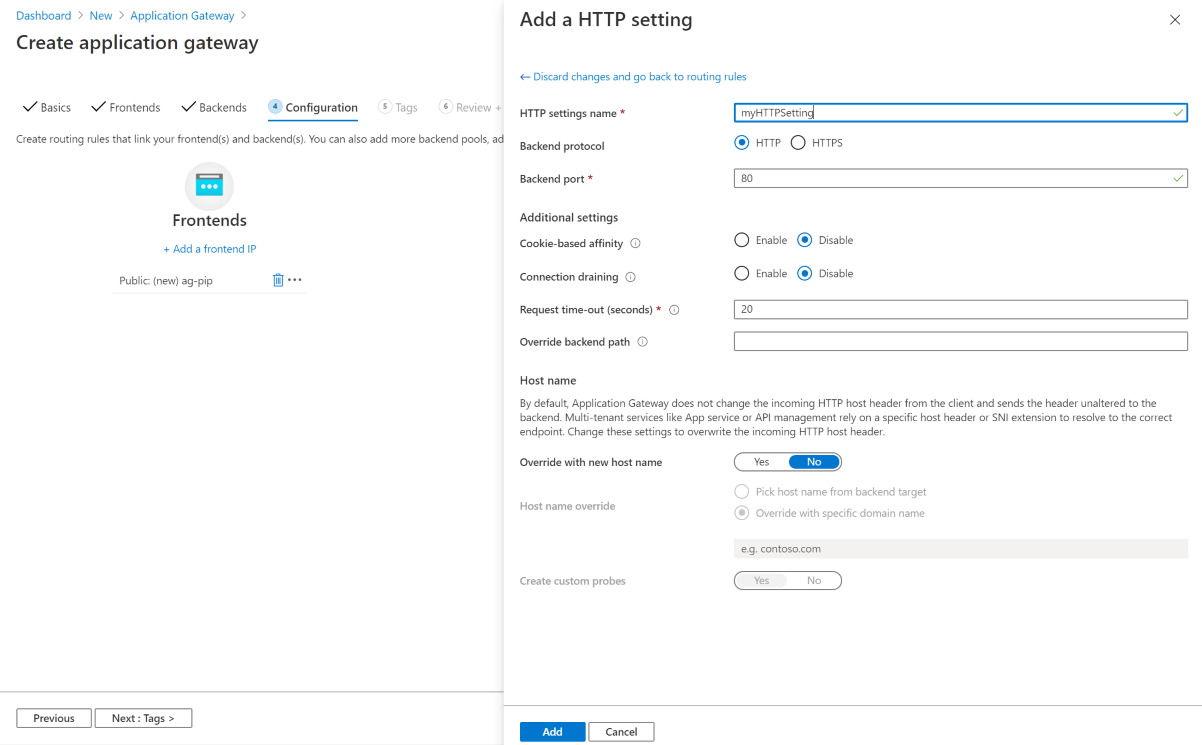

HTTP ayarı için Yeni ekle'yi seçerek yeni bir HTTP ayarı oluşturun. HTTP ayarı, yönlendirme kuralının davranışını belirler. Açılan HTTP ayarı ekle penceresinde HTTP ayarı adı için myHTTPSetting girin. HTTP ayarı ekle penceresinde diğer ayarlar için varsayılan değerleri kabul edin, ardından Yönlendirme kuralı ekle penceresine dönmek için Ekle'yi seçin.

Yönlendirme kuralı ekle penceresinde Ekle'yi seçerek yönlendirme kuralını kaydedin ve Yapılandırma sekmesine dönün.

İleri: Etiketler'i ve ardından İleri: Gözden Geçir + oluştur'u seçin.

Gözden geçir + oluştur sekmesi

Gözden Geçir ve oluştur sekmesinde ayarları gözden geçirin ve ardından Oluştur'u seçerek sanal ağı, genel IP adresini ve uygulama ağ geçidini oluşturun. Azure'ın uygulama ağ geçidini oluşturması birkaç dakika sürebilir. Sonraki bölüme geçmeden önce dağıtımın başarıyla tamamlanmasını bekleyin.

Arka uç hedefleri ekle

Bu örnekte, hedef arka uç olarak sanal makineleri kullanacaksınız. Mevcut sanal makineleri kullanabilir veya yenilerini oluşturabilirsiniz. Azure'ın uygulama ağ geçidi için arka uç sunucusu olarak kullandığı iki sanal makine oluşturacaksınız.

Bunu yapmak için şunları yapacaksınız:

- Arka uç sunucusu olarak kullanılacak myVM ve myVM2 olmak üzere iki yeni VM oluşturun.

- Uygulama ağ geçidinin başarıyla oluşturulduğunu doğrulamak için sanal makinelere IIS yükleyin.

- Arka uç sunucularını arka uç havuzuna ekleyin.

Sanal makine oluşturun

Azure portalı menüsünde + Kaynak> oluşturİşlem>Windows Server 2016 Datacenter'ı seçin veya portal arama kutusunda Windows Server'ı arayın ve Windows Server 2016 Datacenter'ı seçin.

Oluştur'i seçin.

Application Gateway, trafiği arka uç havuzunda kullanılan herhangi bir sanal makine türüne yönlendirebilir. Bu örnekte, bir Windows Server 2016 Datacenter kullanırsınız.

Aşağıdaki sanal makine ayarları için Temel Bilgiler sekmesine bu değerleri girin:

- Kaynak grubu: Kaynak grubu adı olarak myResourceGroupAG öğesini seçin.

- Sanal makine adı: Sanal makinenin adı için myVM girin.

- Kullanıcı adı: Yönetici kullanıcı adı için bir ad girin.

- Parola: Yönetici hesabı için bir parola girin.

- Genel gelen bağlantı noktaları: Yok'a tıklayın.

Uyarı

Ağ güvenlik grubunun varsayılan kuralları, RDP de dahil olmak üzere İnternet'ten gelen tüm erişimi engeller. Sanal makineye bağlanmak için Azure Bastion'ı kullanın. Daha fazla bilgi için bkz . Hızlı Başlangıç: Azure Bastion'ı varsayılan ayarlarla dağıtma.

Diğer varsayılanları kabul edin ve ardından İleri: Diskler'i seçin.

Diskler sekmesi varsayılanlarını kabul edin ve ardından İleri: Ağ'ı seçin.

Ağ sekmesinde, Sanal ağ için myVNet'in seçildiğini ve AltAğınmyBackendSubnet olarak ayarlandığını doğrulayın. Genel IP için Yok'a tıklayın. Diğer varsayılanları kabul edin ve ardından İleri: Yönetim'i seçin.

Application Gateway, içinde bulunduğu sanal ağın dışındaki örneklerle iletişim kurabilir, ancak IP bağlantısı olduğundan emin olmanız gerekir.

Yönetim sekmesinde Önyükleme tanılamasınıDevre Dışı Bırak olarak ayarlayın. Diğer varsayılanları kabul edin ve gözden geçir + oluştur'u seçin.

Gözden geçir ve oluştur sekmesinde ayarları gözden geçirin, doğrulama hatalarını düzeltin ve oluştur'u seçin.

Devam etmeden önce dağıtımın tamamlanmasını bekleyin.

Test için IIS yükleme

Bu örnekte, yalnızca Azure'ın uygulama ağ geçidini başarıyla oluşturduğunu doğrulamak için sanal makinelere IIS yüklersiniz.

Azure PowerShell'i açın. Bunu yapmak için Azure portalının üst gezinti çubuğundan Cloud Shell'i seçin ve ardından açılan listeden PowerShell'i seçin.

Ortamınızın konum ayarını değiştirin ve ardından sanal makineye IIS yüklemek için aşağıdaki komutu çalıştırın:

Set-AzVMExtension ` -ResourceGroupName myResourceGroupAG ` -ExtensionName IIS ` -VMName myVM ` -Publisher Microsoft.Compute ` -ExtensionType CustomScriptExtension ` -TypeHandlerVersion 1.4 ` -SettingString '{"commandToExecute":"powershell Add-WindowsFeature Web-Server; powershell Add-Content -Path \"C:\\inetpub\\wwwroot\\Default.htm\" -Value $($env:computername)"}' ` -Location <location>daha önce tamamladığınız adımları kullanarak ikinci bir sanal makine oluşturun ve IIS yükleyin. Sanal makine adı ve Set-AzVMExtension cmdlet'inin VMName ayarı için myVM2 kullanın. MyVM için yaptığınız gibi Genel gelen bağlantı noktalarınıYok ve Genel IP'yiYok olarak ayarlayın.

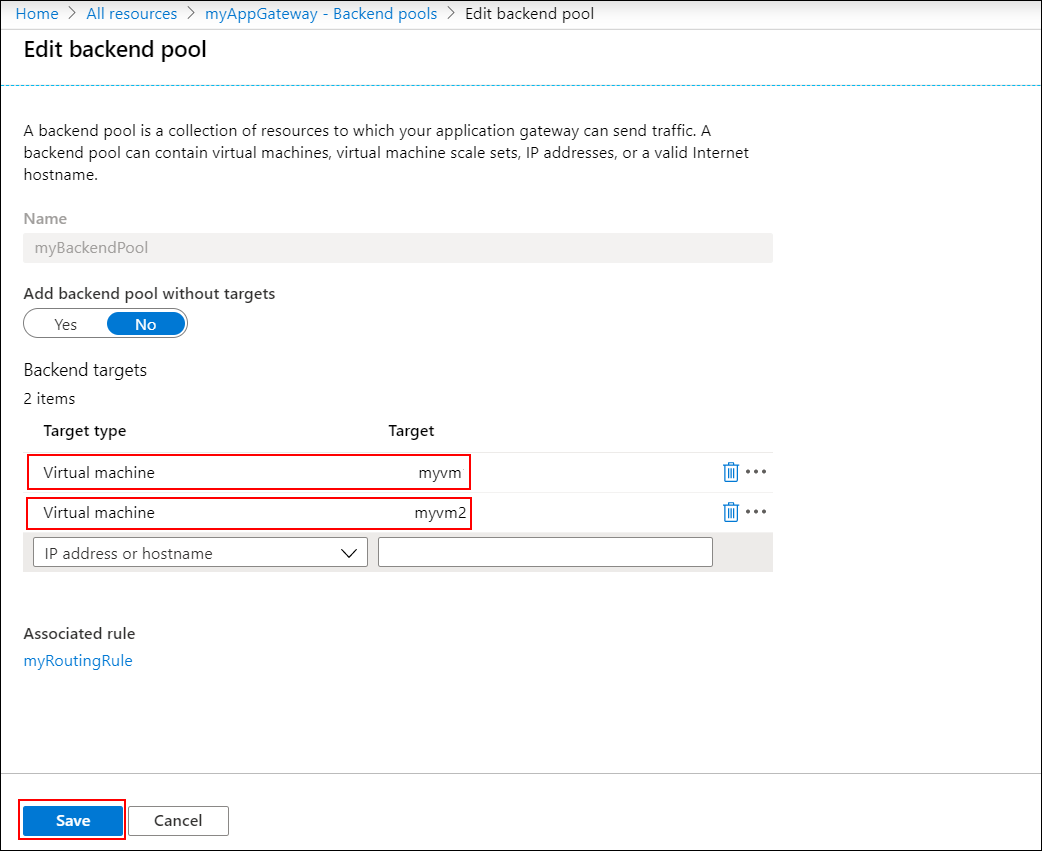

Arka uç havuzuna arka uç sunucuları ekleme

Tüm kaynaklar'ı ve ardından myAppGateway öğesini seçin.

Soldaki menüden Backend havuzlarını seçin.

myBackendPool öğesini seçin.

Hedef türü altında, açılan listeden Sanal makine'yi seçin.

Hedef'in altında, açılan listeden myVM altındaki ağ arabirimini seçin.

myVM2 için ağ arabirimini eklemek için yineleyin.

Kaydetseçeneğini seçin.

Sonraki adıma geçmeden önce dağıtımın tamamlanmasını bekleyin.

Uygulama ağ geçidini test edin

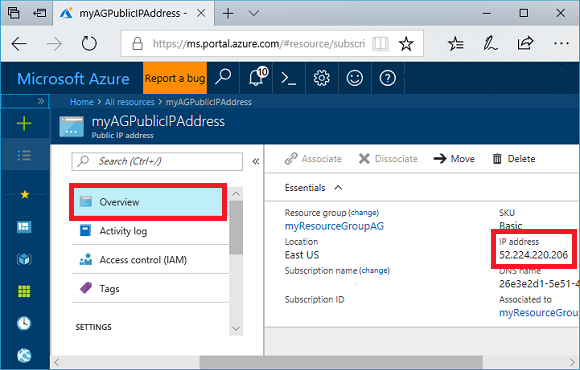

Tüm kaynaklar'ı ve ardından myAGPublicIPAddress öğesini seçin.

Tarayıcınızın adres çubuğuna uygulama ağ geçidi ip adresinizi< https://> yazın.

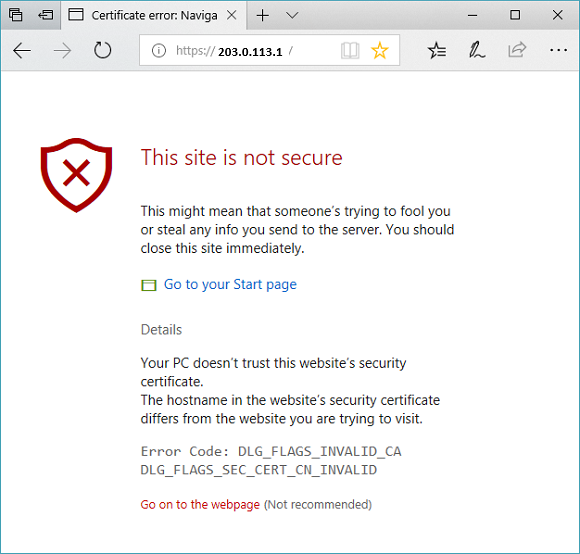

Otomatik olarak imzalanan bir sertifika kullandıysanız güvenlik uyarısını kabul etmek için Ayrıntılar'ı (veya Chrome'da Gelişmiş )'i seçin ve web sayfasına gidin:

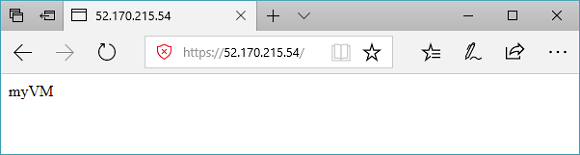

Güvenli IIS web siteniz aşağıdaki örnekte gösterildiği gibi görüntülenir:

Kaynakları temizle

Artık gerekli olmadığında kaynak grubunu ve tüm ilgili kaynakları silin. Bunu yapmak için kaynak grubunu seçin ve Kaynak grubunu sil'i seçin.

Sonraki Adımlar

Bu eğitimde, siz:

- Otomatik olarak imzalanan sertifika oluşturuldu

- Sertifika ile bir uygulama ağ geçidi oluşturuldu

Application Gateway TLS desteği hakkında daha fazla bilgi edinmek için bkz. Application Gateway ile uçtan uca TLS ve Application Gateway TLS ilkesi.

Azure portalını kullanarak birden çok web sitesini barındıracak bir Application Gateway oluşturmayı ve yapılandırmayı öğrenmek için sonraki öğreticiye geçin.