Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Özet

Application Gateway'iniz çalışırken, kaynağınız için gerçekleşen olayları incelemek üzere günlükleri etkinleştirebilirsiniz. Örneğin, Application Gateway Güvenlik Duvarı günlükleri, Web Uygulaması Güvenlik Duvarı'nın (WAF) neleri değerlendirdiğini, eşleştirdiğini ve engellediğini anlamanızı sağlar. Log Analytics'i kullanarak güvenlik duvarı günlüklerindeki verileri inceleyerek daha fazla içgörü elde edebilirsiniz. Günlük sorguları hakkında daha fazla bilgi için bkz. Azure Monitor günlük sorgularının genel görünümü.

Bu makalede Web Uygulaması Güvenlik Duvarı (WAF) günlükleri hakkında bilgi edineceksiniz. Diğer Application Gateway günlüklerini benzer şekilde ayarlayabilirsiniz.

Önkoşullar

- Aktif bir aboneliğe sahip bir Azure hesabı. Henüz bir hesabınız yoksa ücretsiz olarak bir hesap oluşturabilirsiniz.

- Azure Application Gateway WAF SKU'su. Daha fazla bilgi için bkz. Azure Application Gateway üzerinde Azure Web Application Firewall.

- Log Analytics çalışma alanı. Log Analytics çalışma alanı oluşturma hakkında daha fazla bilgi için bkz. Azure portalında Log Analytics çalışma alanı oluşturma.

Günlükleri gönderme

Güvenlik duvarı günlüklerinizi Log Analytics'e aktarmak için Application Gateway için Tanılama günlüklerine bakın. Log Analytics çalışma alanınızda güvenlik duvarı günlükleri varsa verileri görüntüleyebilir, sorgu yazabilir, görselleştirmeler oluşturabilir ve bunları portal panonuza ekleyebilirsiniz.

Örneklerle verileri keşfetme

AzureDiagnostics tablosunu kullandığınızda, aşağıdaki sorguyu çalıştırarak güvenlik duvarı günlüğündeki ham verileri görüntüleyin:

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| limit 10

Bu sorgu aşağıdaki sorguya benzer:

Kaynağa özgü tabloyu kullandığınızda, aşağıdaki sorguyu çalıştırarak güvenlik duvarı günlüğündeki ham verileri görüntüleyin. Kaynağa özgü tablolar hakkında bilgi edinmek için bkz. veri başvurularını izleme.

AGWFirewallLogs

| limit 10

Verilerin detayına gidebilir ve buradan grafikler çizebilir veya görselleştirmeler oluşturabilirsiniz. Aşağıdaki örneklerde kullanabileceğiniz AzureDiagnostics sorguları gösterilmektedir.

IP tarafından eşleşen veya engellenen istekler

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by clientIp_s, bin(TimeGenerated, 1m)

| render timechart

URI tarafından eşleşen veya engellenen istekler

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by requestUri_s, bin(TimeGenerated, 1m)

| render timechart

En çok eşleşen kurallar

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize count() by ruleId_s, bin(TimeGenerated, 1m)

| where count_ > 10

| render timechart

İlk beş eşleşen kural grubu

AzureDiagnostics

| where ResourceProvider == "MICROSOFT.NETWORK" and Category == "ApplicationGatewayFirewallLog"

| summarize Count=count() by details_file_s, action_s

| top 5 by Count desc

| render piechart

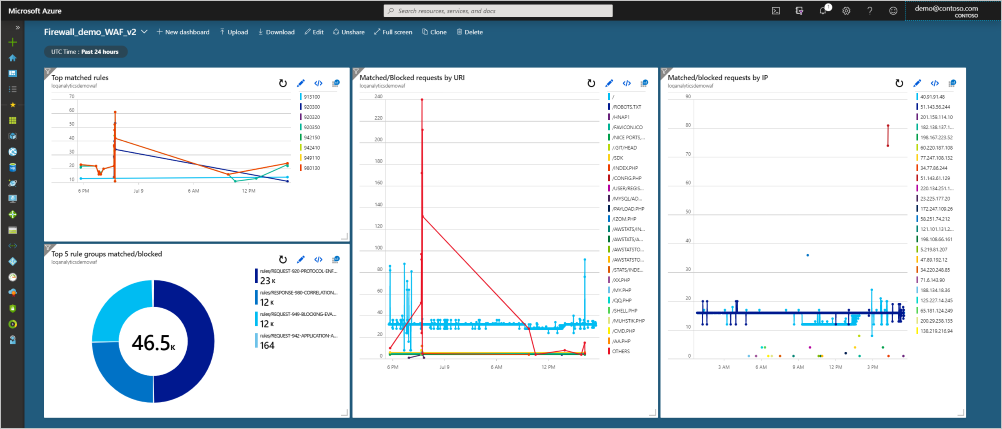

Panonuza ekleme

Sorguyu oluşturduktan sonra panonuza ekleyin. Log Analytics çalışma alanında Panoya sabitle'yi seçin. Önceki dört sorguyu örnek bir panoya sabitlediğinizde, bu verileri bir bakışta görürsünüz:

Sonraki Adımlar

Application Gateway için arka uç sistem durumu, tanılama günlükleri ve ölçümler