Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Şunlar için geçerlidir: ✔️ Application Gateway

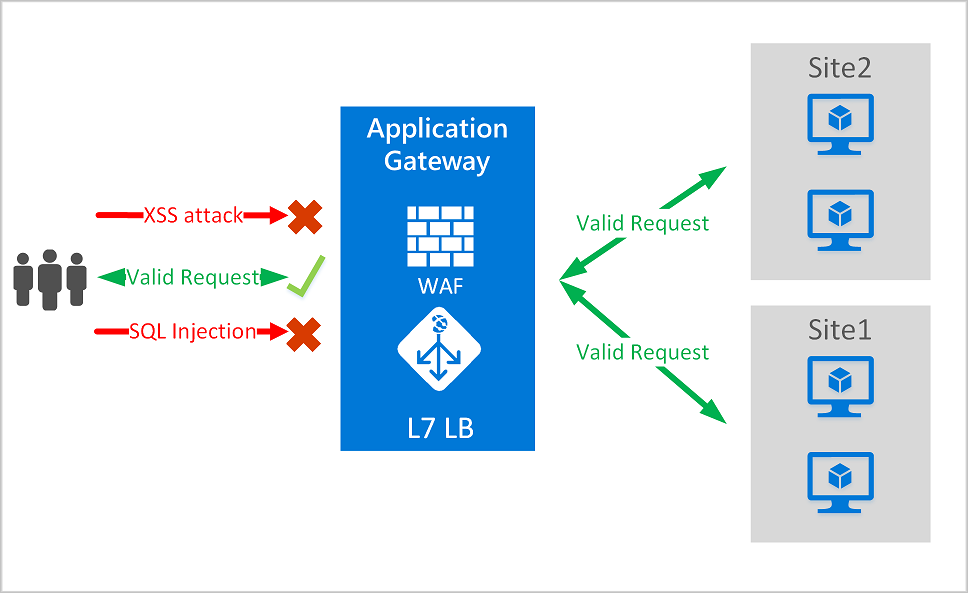

Azure Application Gateway'de Azure Web Uygulaması Güvenlik Duvarı dağıtımı, web uygulamalarınızı yaygın açıklara ve güvenlik açıklarına karşı etkin bir şekilde korur. Web uygulamaları kötü amaçlı saldırılar için daha sık hedef haline geldikçe, bu saldırılar genellikle SQL ekleme ve siteler arası betik oluşturma gibi iyi bilinen güvenlik açıklarından yararlanıyor.

Application Gateway'de Azure Web Uygulaması Güvenlik Duvarı, Açık Web Uygulaması Güvenlik Projesi'nden (OWASP) alınan Çekirdek Kural Kümesi'ni (CRS) temel alır.

Aşağıdaki Azure Web Uygulaması Güvenlik Duvarı özelliklerinin tümü bir web uygulaması güvenlik duvarı (WAF) ilkesi içinde bulunur. Birden çok ilke oluşturabilir ve bunları bir uygulama ağ geçidiyle, tek tek dinleyicilerle veya bir uygulama ağ geçidindeki yol tabanlı yönlendirme kurallarıyla ilişkilendirebilirsiniz. Bu ilişkilendirme, gerekirse uygulama ağ geçidinizin arkasındaki her site için ayrı ilkeler tanımlamanızı sağlar. WAF ilkeleri hakkında daha fazla bilgi için bkz. Application Gateway için WAF ilkeleri oluşturma.

Uyarı

Application Gateway, web uygulaması güvenlik duvarının iki sürümüne sahiptir: WAF_v1 ve WAF_v2. WAF ilkesi ilişkilendirmeleri yalnızca WAF_v2 için desteklenir.

Application Gateway bir uygulama teslim denetleyicisi olarak çalışır. Aktarım Katmanı Güvenliği (TLS) (daha önce Güvenli Yuva Katmanı veya SSL olarak bilinirdi) sonlandırma hizmeti, tanımlama bilgisi tabanlı oturum yapışkanlığı, tur sıralı dağıtım, içerik tabanlı yönlendirme, birden çok web sitesi barındırma özelliği ve güvenlik geliştirmeleri sunar.

Application Gateway, TLS ilke yönetimi ve uçtan uca TLS desteği aracılığıyla güvenliği artırır. Azure Web Uygulaması Güvenlik Duvarı'un Application Gateway ile entegre edilmesi, uygulama güvenliğini güçlendirir. Bu birleşim, web uygulamalarınızı yaygın güvenlik açıklarına karşı etkin bir şekilde korur ve merkezi olarak yönetilebilir bir konum sunar.

Sosyal haklar

Bu bölümde, Application Gateway'de Azure Web Uygulaması Güvenlik Duvarı'nın sağladığı temel avantajlar açıklanmaktadır.

Koruma

Arka uç kodunu değiştirmeden web uygulamalarınızı web güvenlik açıklarından ve saldırılarından koruyun.

Aynı anda birden çok web uygulamasını koruyun. Application Gateway'in bir örneği, web uygulaması güvenlik duvarı kullanan en fazla 40 web sitesi barındırabilir.

Aynı WAF'nin arkasındaki farklı siteler için özel WAF ilkeleri oluşturun.

IP Saygınlığı Kural Kümesi'ni kullanarak web uygulamalarınızı kötü amaçlı botlardan koruyun.

Uygulamanızı DDoS saldırılarına karşı koruyun. Daha fazla bilgi için bkz. Uygulama (Katman 7) DDoS koruması.

İzleme

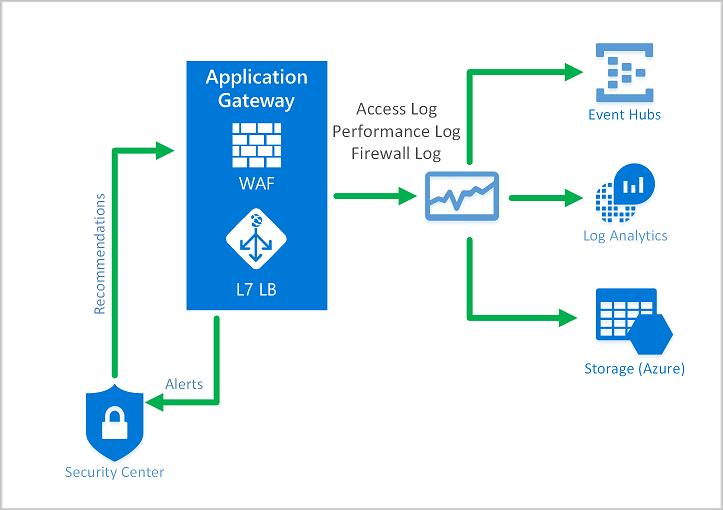

Gerçek zamanlı WAF günlüğü kullanarak web uygulamalarınıza yönelik saldırıları izleyin. Azure İzleyici WAF uyarılarını izlemek ve eğilimleri izlemek için günlükle tümleşir.

Microsoft Defender for Cloud, Application Gateway WAF ile entegre olur. Bulut için Defender tüm Azure, karma ve çoklu bulut kaynaklarınızın güvenlik durumunun merkezi bir görünümünü sağlar.

Özelleştirme

WAF kurallarını ve kural gruplarını uygulama gereksinimlerinize uyacak şekilde özelleştirin ve hatalı pozitif sonuçları ortadan kaldırın.

Siteye özgü yapılandırmaya izin vermek için WAF'nizin arkasındaki her site için bir WAF ilkesi ilişkilendirin.

Uygulamanızın gereksinimlerine uygun özel kurallar oluşturun.

Özellikler

- SQL enjeksiyonuna karşı koruma.

- Siteler arası script saldırılarına karşı koruma.

- Komut ekleme, HTTP isteği kaçakçılığı, HTTP yanıt bölme ve uzak dosya ekleme gibi diğer yaygın web saldırılarına karşı koruma.

- HTTP protokolü ihlallerine karşı koruma.

- Eksik

Host,User-AgentveAcceptüst bilgileri gibi HTTP protokolü anomalilerine karşı koruma. - Dizicilere ve tarayıcılara karşı koruma.

- Yaygın uygulama yanlış yapılandırmalarının algılanması (örneğin, Apache ve IIS).

- Alt ve üst sınırlarla yapılandırılabilir istek boyutu sınırları.

- WAF değerlendirmesinden belirli istek özniteliklerini atlamanıza olanak sağlayan dışlama listeleri. Yaygın bir örnek, kimlik doğrulaması veya parola alanları için kullanılan Active Directory tarafından eklenen belirteçlerdir.

- Uygulamalarınızın belirli gereksinimlerine uygun özel kurallar oluşturabilme.

- Belirli ülkelerin/bölgelerin uygulamalarınıza erişmesine izin vermek veya bunları engellemek için trafiği coğrafi olarak filtreleme olanağı.

- Uygulamalarınızın botlardan korunmasına yardımcı olan Bot Yöneticisi Kural Kümesi.

- İstek gövdesinde JSON ve XML'yi inceleme olanağı.

WAF ilkesi ve kuralları

Application Gateway'de bir web uygulaması güvenlik duvarı kullanmak için bir WAF ilkesi oluşturmanız gerekir. Bu ilke tüm yönetilen kuralları, özel kuralları, dışlamaları ve dosya karşıya yükleme sınırı gibi diğer özelleştirmeleri içerir.

Bir WAF ilkesi yapılandırabilir ve bu ilkeyi koruma için bir veya daha fazla uygulama ağ geçidiyle ilişkilendirebilirsiniz. WAF ilkesi iki tür güvenlik kuralından oluşur:

- Oluşturduğunuz özel kurallar

- Azure tarafından yönetilen önceden yapılandırılmış kural koleksiyonları olan yönetilen kural kümeleri

Her iki kural türü de mevcut olduğunda WAF, yönetilen kural kümesindeki kuralları işlemeden önce özel kuralları işler.

Kural eşleşme koşulu, öncelik ve eylemden oluşur. Desteklenen eylem türleri : ALLOW, BLOCKve LOG. Yönetilen ve özel kuralları birleştirerek, uygulama koruma gereksinimlerinizi karşılayan tam olarak özelleştirilmiş bir ilke oluşturabilirsiniz.

WAF, ilke içindeki kuralları öncelik sırasına göre işler. Öncelik, işlenmek üzere kuralların sırasını tanımlayan benzersiz bir tamsayıdır. Daha küçük bir tamsayı değeri daha yüksek bir önceliğe sahiptir, bu nedenle WAF bu kuralları daha yüksek bir tamsayı değerine sahip kurallardan önce değerlendirir. WAF bir kuralı istekle eşleştirdikten sonra, kuralın isteğe tanımladığı ilgili eylemi uygular. WAF böyle bir eşleşmeyi işledikten sonra, daha düşük önceliğe sahip kuralları işlemez.

Application Gateway'in teslim yaptığı bir web uygulamasının genel düzeyde, site düzeyinde veya URI düzeyinde kendisiyle ilişkilendirilmiş bir WAF ilkesi olabilir.

Özel kurallar

Application Gateway kendi özel kurallarınızın oluşturulmasını destekler. Application Gateway, WAF'dan geçen her istek için özel kuralları değerlendirir. Bu kurallar, yönetilen kural kümelerindeki kuralların geri kalanından daha yüksek önceliğe sahiptir. bir istek bir dizi koşulu karşılıyorsa, WAF izin vermek veya engellemek için bir eylemde bulunur. Özel kurallar hakkında daha fazla bilgi için bkz. Application Gateway için özel kurallar.

İşleç Geomatch artık özel kurallar için kullanılabilir. Daha fazla bilgi için bkz. Geomatch özel kuralları.

Kural kümeleri

Application Gateway CRS 3.2, CRS 3.1 ve CRS 3.0 dahil olmak üzere birden çok kural kümesini destekler. Bu kurallar web uygulamalarınızı kötü amaçlı etkinliklerden korumaya yardımcı olur. Daha fazla bilgi için bkz. Web uygulaması güvenlik duvarı DRS ve CRS kural grupları ve kuralları.

Bot Yöneticisi Kural Kümesi

Yönetilen Bot Yöneticisi Kural Kümesini etkinleştirerek tüm bot kategorilerinden gelen isteklerde özel eylemler gerçekleştirebilirsiniz.

Application Gateway üç bot kategoriyi destekler:

Hatalı botlar: Kötü amaçlı IP adresleri olan veya kimliklerini tahrif eden botlar. Kötü amaçlı IP adresleri, Microsoft Tehdit Bilgileri akışının yüksek güvenilirlikli Güvenliği Aşma IP Göstergelerinden ve IP saygınlığı akışlarından gelebilir. Kötü botlar, kendilerini iyi botlar olarak tanımlayan ancak yasal bot yayımcılarına ait olmayan IP adreslerine sahip botları da içerir.

İyi botlar: Güvenilir kullanıcı aracıları. İyi botların kuralları, WAF ilkesi yapılandırması üzerinde ayrıntılı denetim sağlamak için birden çok kategoriye ayrılır. Bu kategoriler şunlardır:

- Doğrulanmış arama motoru botları (Googlebot ve Bingbot gibi).

- Doğrulanmış bağlantı denetleyicisi botları.

- Doğrulanmış sosyal medya botları (FacebookBot ve LinkedInBot gibi).

- Doğrulanmış reklam botları.

- Doğrulanmış içerik denetleyicisi botları.

- Doğrulanmış çeşitli botlar.

Bilinmeyen botlar: Ek doğrulama olmadan kullanıcı aracıları. Bilinmeyen botlar, Microsoft Tehdit Bilgileri akışının orta güvenilirlikli Güvenlik Ihlal IP Göstergelerinden gelen kötü amaçlı IP adreslerine de sahip olabilir.

Azure Web Uygulaması Güvenlik Duvarı bot imzalarını etkin bir şekilde yönetir ve dinamik olarak güncelleştirir.

Bot korumasını açtığınızda, yapılandırılan eyleme göre bot kurallarıyla eşleşen gelen istekleri engeller, izin verir veya günlüğe kaydeder. Kötü amaçlı botları engeller, doğrulanmış arama motoru tarayıcılarına izin verir, bilinmeyen arama motoru tarayıcılarını engeller ve bilinmeyen botları varsayılan olarak günlüğe kaydeder. Çeşitli bot türlerini engellemek, izin vermek veya günlüğe kaydetmek için özel eylemler ayarlayabilirsiniz.

WAF günlüklerine depolama hesabından, olay hub'ından veya Log Analytics'ten erişebilirsiniz. Günlükleri bir iş ortağı çözümüne de gönderebilirsiniz.

Application Gateway bot koruması hakkında daha fazla bilgi için bkz. Application Gateway'de Web Uygulaması Güvenlik Duvarı bot korumasına genel bakış.

WAF modları

Application Gateway WAF'yi aşağıdaki modlarda çalışacak şekilde yapılandırabilirsiniz:

- Algılama modu: Tüm tehdit uyarılarını izler ve günlüğe kaydeder. Açıklamalar bölümünde Application Gateway için günlük tanılama günlüğe kaydetme ayarlarını açın. Ayrıca WAF günlüğünün seçili ve açık olduğundan da emin olmanız gerekir. Web uygulaması güvenlik duvarı, algılama modunda çalışırken gelen istekleri engellemez.

- Önleme modu: Kuralların algı yaptığı yetkisiz erişimleri ve saldırıları engeller. Saldırgan "403 yetkisiz erişim" özel durumu alır ve bağlantı kapatılır. Önleme modu bu tür saldırıları WAF günlüklerine kaydeder.

Uyarı

Yeni dağıtılan WAF'yi bir üretim ortamında kısa bir süre için algılama modunda çalıştırın. Bu süre, önleme moduna geçmeden önce güvenlik duvarı günlüklerini alma ve özel durumları veya özel kuralları güncelleştirme fırsatı sağlar. Ayrıca beklenmeyen engellenen trafiğin oluşmasını azaltmaya da yardımcı olur.

WAF motoru

WAF altyapısı, trafiği inceleyen ve isteğin olası bir saldırıyı gösteren bir imza içerip içermediğini algılayan bileşendir. CRS 3.2 veya üzerini kullandığınızda, web uygulamanızın güvenlik duvarı size daha yüksek performans ve gelişmiş özellikler sunan yeni WAF altyapısını çalıştırır. CRS'nin önceki sürümlerini kullandığınızda WAF'niz eski bir altyapı üzerinde çalışır. Yeni özellikler yalnızca yeni WAF altyapısında kullanılabilir.

WAF eylemleri

Bir istek bir kural koşuluyla eşleştiğinde WAF'nin hangi eylemi çalıştıreceğini seçin. Application Gateway aşağıdaki eylemleri destekler:

- İzin ver: İstek WAF'dan geçer ve arka uca iletilir. Daha düşük öncelikli kurallar bu isteği engelleyemez. Bu eylemler yalnızca Bot Yöneticisi Kural Kümesi için geçerlidir. CRS için geçerli değildir.

- Engelle: İstek engellendi. WAF, isteği arka uca iletmeden istemciye bir yanıt gönderir.

- Günlük: İstek WAF günlüklerine kaydedilir. WAF düşük öncelikli kuralları değerlendirmeye devam eder.

- Anomali puanı: Bu işlem CRS için varsayılandır. Bir istek bu eylemle bir kuralla eşleştiğinde toplam anomali puanı artırılır. Anomali puanlaması Bot Yöneticisi Kural Kümesi için geçerli değildir.

Anomali puanlama modu

OWASP'de trafiğin engellenip engellenmeyeceğine karar vermek için iki mod vardır: geleneksel ve anomali puanlaması.

Geleneksel modda, herhangi bir kuralla eşleşen trafik, diğer kural eşleşmelerinden bağımsız olarak kabul edilir. Bu modu anlamak kolaydır, ancak belirli bir istekle eşleşen kural sayısı hakkında bilgi eksikliği bir sınırlamadır. Bu nedenle, anomali puanlama modu OWASP 3 için varsayılan olarak kullanıma sunulmuştur. x.

Anomali puanlama modunda, güvenlik duvarı önleme modundayken herhangi bir kuralla eşleşen trafik hemen engellenmez. Kuralların belirli bir önem derecesi vardır: Kritik, Hata, Uyarı veya Bildirim. Söz konusu ciddiyet, istek için anomali puanı olan sayısal bir değeri etkiler. Örneğin, bir Uyarı kuralı eşleşmesi puana 3 katkıda bulunur. Bir Kritik kural eşleşmesi 5'e katkıda bulunur.

| Ciddiyet | Değer |

|---|---|

| Çok Önemli | 5 |

| Hata | 4 |

| Uyarı | 3 |

| Duyuru | 2 |

Trafiği engellemek için anomali puanının eşiği 5'tir. Bu nedenle Application Gateway WAF'nin önleme modunda bir isteği engellemesi için tek bir Kritik kural eşleşmesi yeterlidir. Ancak bir Uyarı kuralı eşleşmesi anomali puanını yalnızca 3 artırır ve bu da trafiği engellemek için tek başına yeterli değildir.

Uyarı

WaF kuralı trafikle eşleştiğinde günlüğe kaydedilen ileti Eşleştirildi eylem değerini içerir. Eşleşen tüm kuralların toplam anomali puanı 5 veya daha büyükse ve WAF ilkesi önleme modunda çalışıyorsa, istek Engellendi eylem değeriyle zorunlu bir anomali kuralı tetikler ve istek durdurulur. WAF ilkesi algılama modunda çalışıyorsa, istek Algılanan eylem değerini tetikler ve istek günlüğe kaydedilir ve arka uca geçirilir. Daha fazla bilgi için bkz. WAF günlüklerini anlama.

Yapılandırma

Azure portalını, REST API'lerini, Azure Resource Manager şablonlarını ve Azure PowerShell'i kullanarak tüm WAF ilkelerini yapılandırabilir ve dağıtabilirsiniz. Ayrıca Azure Güvenlik Duvarı Yöneticisi tümleştirmesi kullanarak WAF ilkelerini büyük ölçekte yapılandırabilir ve yönetebilirsiniz. Daha fazla bilgi için bkz. Azure Güvenlik Duvarı Yöneticisi kullanarak WAF ilkelerini yapılandırma.

WAF izleme

Uygulama ağ geçidinizin durumunu izlemek önemlidir. WAF'nizi (ve korumaya yardımcı olduğu uygulamaları) Microsoft Defender for Cloud, Azure İzleyici ve Azure İzleyici Günlükleriyle tümleştirerek bu izlemeyi gerçekleştirebilirsiniz.

Azure Monitör

Application Gateway günlükleri, tanılama bilgilerini, WAF uyarılarını ve günlüklerini de izleyebilmeniz için Azure İzleyici ile entegre edilmiştir. Bu özelliğe Azure portalında Application Gateway kaynağının Tanılama sekmesinden erişebilirsiniz. İsterseniz doğrudan Azure İzleyici'de de erişebilirsiniz.

Günlükleri kullanma hakkında daha fazla bilgi edinmek için bkz. Application Gateway için tanılama günlükleri.

Bulut için Microsoft Defender

Bulut için Defender tehditleri önlemenize, algılamanıza ve yanıtlamanıza yardımcı olur. Azure kaynaklarınızın güvenliği üzerinde daha fazla görünürlük ve denetim sağlar. Application Gateway, Bulut için Defender ile tümleşiktir.

Bulut için Defender korumasız web uygulamalarını algılamak için ortamınızı tarar. Bu güvenlik açığı bulunan kaynakların korunmasına yardımcı olması için bir Application Gateway WAF önerebilir.

Güvenlik duvarlarını doğrudan Defender for Cloud kullanarak oluşturursunuz. Bu WAF örnekleri Bulut için Defender ile tümleştirilmiştir. Raporlama için Defender for Cloud'a uyarılar ve sağlık bilgileri gönderirler.

Microsoft Sentinel

Microsoft Sentinel , güvenlik bilgileri olay yönetimi (SIEM) ve güvenlik düzenleme otomatik yanıtı (SOAR) kapsayan ölçeklenebilir, buluta özel bir çözümdür. Microsoft Sentinel, kuruluş genelinde akıllı güvenlik analizi ve tehdit bilgileri sunar. Uyarı algılama, tehdit görünürlüğü, proaktif tehdit avcılığı ve tehdit yanıtı için tek bir çözüm sağlar.

Azure Web Uygulaması Güvenlik Duvarı'nda yerleşik güvenlik duvarı olayları çalışma kitabıyla WAF'nizdeki güvenlik olaylarına genel bir bakış elde edebilirsiniz. Genel bakış, eşleşen kuralları, engellenen kuralları ve günlüğe kaydedilen diğer tüm güvenlik duvarı etkinliklerini içerir.

WAF için Azure İzleyici çalışma kitabı

WAF için Azure İzleyici çalışma kitabı, çeşitli filtrelenebilir panellerde güvenlikle ilgili WAF olaylarının özel görselleştirmesini sağlar. Application Gateway, Azure Front Door ve Azure Content Delivery Network gibi tüm WAF türleriyle çalışır.

Bu çalışma kitabını WAF türüne veya belirli bir WAF örneğine göre filtreleyebilirsiniz. Azure Resource Manager şablonu veya galeri şablonu aracılığıyla içeri aktarırsınız.

Bu çalışma kitabını dağıtmak için bkz. Azure Web Uygulaması Güvenlik Duvarı için GitHub deposu.

Ağaç kesimi

Application Gateway WAF, algılandığı her tehditle ilgili ayrıntılı raporlama sağlar. Günlüğe kaydetme, Azure Tanılama günlüklerle tümleşiktir. Uyarılar JSON biçiminde kaydedilir. Bu günlükleri Azure İzleyici Günlükleri ile tümleştirebilirsiniz.

{

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupId}/PROVIDERS/MICROSOFT.NETWORK/APPLICATIONGATEWAYS/{appGatewayName}",

"operationName": "ApplicationGatewayFirewall",

"time": "2017-03-20T15:52:09.1494499Z",

"category": "ApplicationGatewayFirewallLog",

"properties": {

{

"instanceId": "ApplicationGatewayRole_IN_0",

"clientIp": "203.0.113.145",

"clientPort": "0",

"requestUri": "/",

"ruleSetType": "OWASP",

"ruleSetVersion": "3.0",

"ruleId": "920350",

"ruleGroup": "920-PROTOCOL-ENFORCEMENT",

"message": "Host header is a numeric IP address",

"action": "Matched",

"site": "Global",

"details": {

"message": "Warning. Pattern match \"^[\\\\d.:]+$\" at REQUEST_HEADERS:Host ....",

"data": "127.0.0.1",

"file": "rules/REQUEST-920-PROTOCOL-ENFORCEMENT.conf",

"line": "791"

},

"hostname": "127.0.0.1",

"transactionId": "16861477007022634343"

"policyId": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/drewRG/providers/Microsoft.Network/ApplicationGatewayWebApplicationFirewallPolicies/globalWafPolicy",

"policyScope": "Global",

"policyScopeName": " Global "

}

}

}

Application Gateway WAF fiyatlandırması

WAF_v1 ve WAF_v2 sürümleri farklı fiyatlandırma modelleri kullanır. Daha fazla bilgi için bkz. Application Gateway fiyatlandırması.

Yenilikler

Azure Web Uygulaması Güvenlik Duvarı ile ilgili yenilikler hakkında bilgi edinmek için bkz. Azure güncelleştirmeleri.