Bulut için Microsoft Defender Azure VMware Çözümü ile tümleştirme

Bulut için Microsoft Defender, Azure VMware Çözümü ve şirket içi sanal makineleriniz (VM) genelinde gelişmiş tehdit koruması sağlar. Azure VMware Çözümü VM'lerin güvenlik açığını değerlendirir ve gerektiğinde uyarı oluşturur. Bu güvenlik uyarıları çözüm için Azure İzleyici'ye iletilebilir. Bulut için Microsoft Defender'de güvenlik ilkeleri tanımlayabilirsiniz. Daha fazla bilgi için bkz . Güvenlik ilkeleriyle çalışma.

Bulut için Microsoft Defender aşağıdakiler dahil olmak üzere birçok özellik sunar:

- Dosya bütünlüğünü izleme

- Dosyasız saldırı algılama

- İşletim sistemi düzeltme eki değerlendirmesi

- Güvenlik yanlış yapılandırmaları değerlendirmesi

- Uç nokta koruma değerlendirmesi

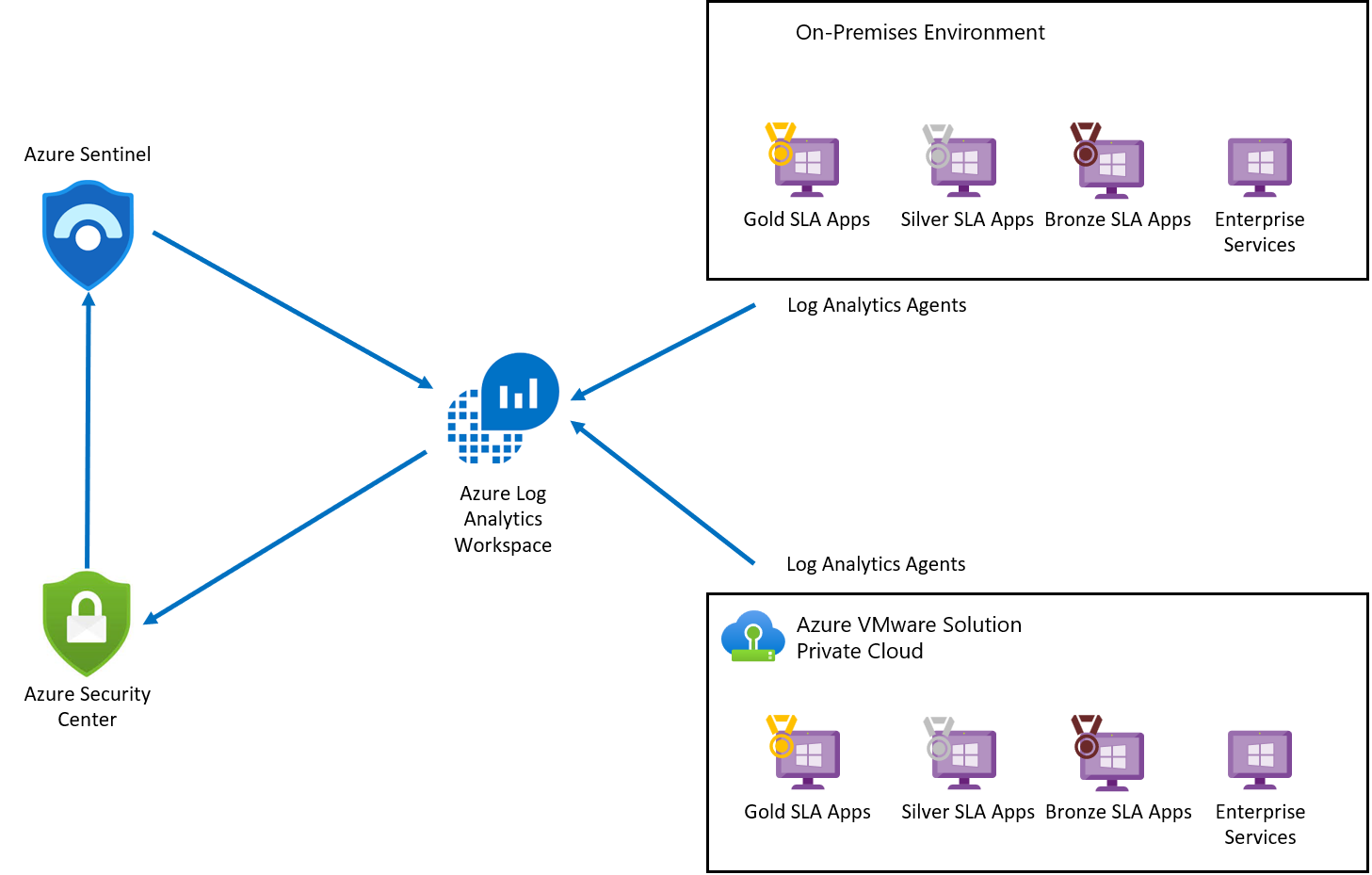

Diyagramda, Azure VMware Çözümü VM'ler için tümleşik güvenlik tümleşik izleme mimarisi gösterilmektedir.

Log Analytics aracısı Azure, Azure VMware Çözümü ve şirket içi VM'lerden günlük verilerini toplar. Günlük verileri Azure İzleyici Günlüklerine gönderilir ve log analytics çalışma alanında depolanır. Her çalışma alanının kendi veri deposu ve verileri depolamak için yapılandırması vardır. Günlükler toplandıktan sonra Bulut için Microsoft Defender Azure VMware Çözümü VM'lerin güvenlik açığı durumunu değerlendirir ve kritik güvenlik açıkları için bir uyarı oluşturur. değerlendirildikten sonra Bulut için Microsoft Defender bir olay oluşturmak ve diğer tehditlerle eşlemek için güvenlik açığı durumunu Microsoft Sentinel'e iletir. Bulut için Microsoft Defender, Bulut için Microsoft Defender Bağlayıcısı kullanılarak Microsoft Sentinel'e bağlanır.

Önkoşullar

Bulut için Defender iyileştirilmiş kullanımını planlayın.

Bulut için Defender'da desteklenen platformları gözden geçirin.

Çeşitli kaynaklardan veri toplamak için log analytics çalışma alanı oluşturun.

Aboneliğinizde Bulut için Microsoft Defender etkinleştirin.

Not

Bulut için Microsoft Defender, dağıtım gerektirmeyen, ancak etkinleştirmeniz gereken önceden yapılandırılmış bir araçtır.

Bulut için Microsoft Defender etkinleştirin.

Bulut için Defender Azure VMware Çözümü VM ekleme

Azure portalında Azure Arc'ta arama yapın ve seçin.

Kaynaklar'ın altında Sunucular'ı ve ardından +Ekle'yi seçin.

Betik oluştur'a tıklayın.

Önkoşullar sekmesinde İleri'yi seçin.

Kaynak ayrıntıları sekmesinde aşağıdaki ayrıntıları doldurun ve İleri'yi seçin. Etiketler:

- Abonelik

- Kaynak grubu

- Bölge

- İşletim sistemi

- Proxy Sunucusu ayrıntıları

Etiketler sekmesinde İleri'yi seçin.

Betiği indir ve çalıştır sekmesinde İndir'i seçin.

İşletim sisteminizi belirtin ve betiği Azure VMware Çözümü VM'nizde çalıştırın.

Önerileri ve geçirilen değerlendirmeleri görüntüleme

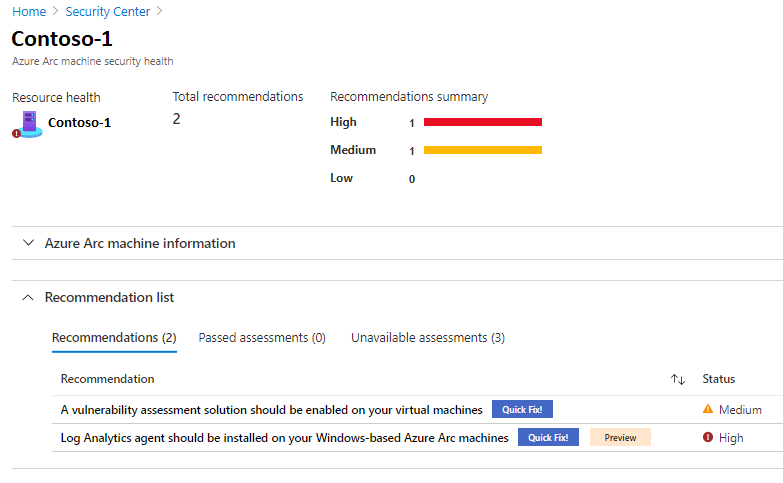

Öneriler ve değerlendirmeler, kaynağınızın güvenlik durumu ayrıntılarını sağlar.

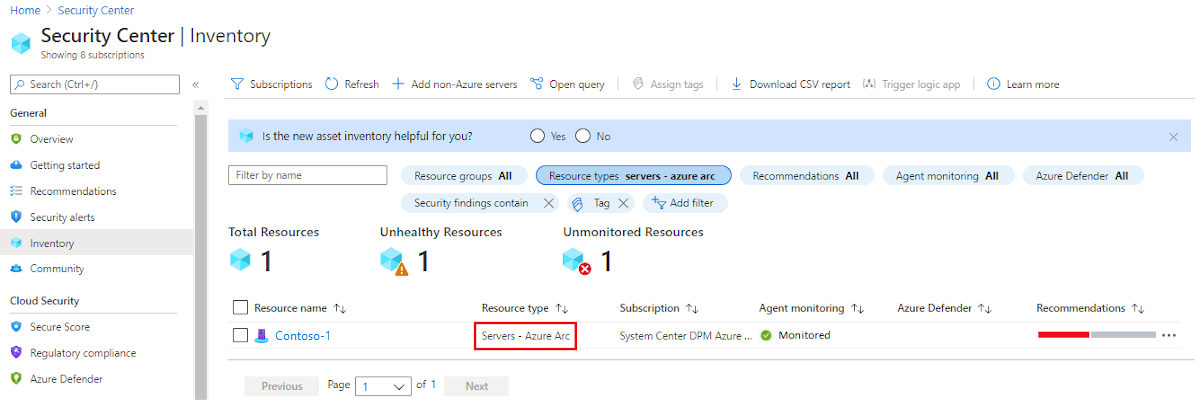

Bulut için Microsoft Defender'da sol bölmeden Envanter'i seçin.

Kaynak türü için Sunucular - Azure Arc'ı seçin.

Kaynağınızın adını seçin. Kaynağınızın güvenlik durumu ayrıntılarını gösteren bir sayfa açılır.

Öneri listesi'nin altında Öneriler, Geçirilen değerlendirmeler ve Kullanılamayan değerlendirmeler sekmelerini seçerek bu ayrıntıları görüntüleyin.

Microsoft Sentinel çalışma alanı dağıtma

Microsoft Sentinel ortam genelinde güvenlik analizi, uyarı algılama ve otomatik tehdit yanıtı sağlar. Log Analytics çalışma alanının üzerine kurulmuş, bulutta yerel, güvenlik bilgileri olay yönetimi (SIEM) çözümü.

Microsoft Sentinel bir Log Analytics çalışma alanının üzerinde oluşturulduğundan, yalnızca kullanmak istediğiniz çalışma alanını seçmeniz yeterlidir.

Azure portalında Microsoft Sentinel'i arayın ve seçin.

Microsoft Sentinel çalışma alanları sayfasında +Ekle'yi seçin.

Log Analytics çalışma alanını seçin ve Ekle'yi seçin.

Güvenlik olayları için veri toplayıcıyı etkinleştirme

Microsoft Sentinel çalışma alanları sayfasında, yapılandırılan çalışma alanını seçin.

Yapılandırma'nın altında Veri bağlayıcıları'nı seçin.

Bağlayıcı Adı sütununun altında listeden Güvenlik Olayları'nı ve ardından Bağlayıcı sayfasını aç'ı seçin.

Bağlayıcı sayfasında, akışla yayınlamak istediğiniz olayları ve ardından Değişiklikleri Uygula'yı seçin.

Microsoft Sentinel'i Bulut için Microsoft Defender ile bağlama

Microsoft Sentinel çalışma alanı sayfasında, yapılandırılan çalışma alanını seçin.

Yapılandırma'nın altında Veri bağlayıcıları'nı seçin.

Listeden Bulut için Microsoft Defender seçin ve ardından Bağlayıcı sayfasını aç'ı seçin.

Bulut için Microsoft Defender Microsoft Sentinel'e bağlamak için Bağlan'ı seçin.

Bulut için Microsoft Defender için bir olay oluşturmak üzere Olay oluştur'u etkinleştirin.

Güvenlik tehditlerini tanımlamak için kurallar oluşturma

Veri kaynaklarını Microsoft Sentinel'e bağladıktan sonra, algılanan tehditler için uyarılar oluşturmak üzere kurallar oluşturabilirsiniz. Aşağıdaki örnekte, Windows server'da yanlış parolayla oturum açma girişimleri için bir kural oluşturacağız.

Microsoft Sentinel'e genel bakış sayfasında, Yapılandırmalar'ın altında Analiz'i seçin.

Yapılandırmalar'ın altında Analiz'i seçin.

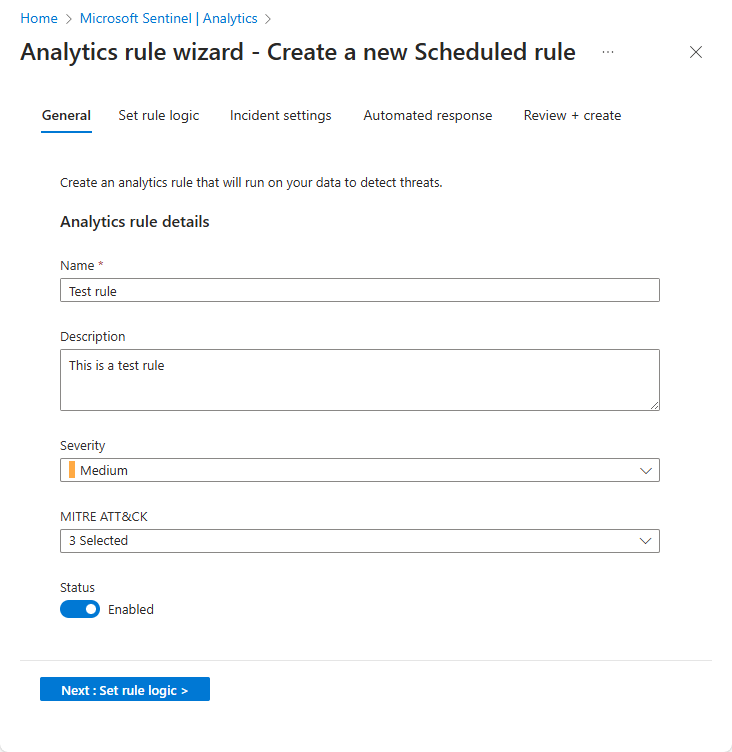

+Oluştur'u seçin ve açılan listede Zamanlanmış sorgu kuralı'nı seçin.

Genel sekmesinde gerekli bilgileri girin ve İleri: Kural mantığını ayarla'yı seçin.

- Veri Akışı Adı

- Açıklama

- Taktikler

- Önem

- Durum

Kural mantığını ayarla sekmesinde gerekli bilgileri girin ve İleri'yi seçin.

Kural sorgusu (burada örnek sorgumuzu gösterir)

SecurityEvent |where Activity startswith '4625' |summarize count () by IpAddress,Computer |where count_ > 3Varlıkları eşle

Sorgu zamanlama

Uyarı eşiği

Olay gruplama

Gizleme

Olay ayarları sekmesinde, Bu analiz kuralı tarafından tetiklenen uyarılardan olay oluştur'u etkinleştirin ve İleri: Otomatik yanıt'ı seçin.

İleri: Gözden Geçir'i seçin.

Gözden geçir ve oluştur sekmesinde bilgileri gözden geçirin ve Oluştur'u seçin.

İpucu

Üçüncü başarısız Windows sunucusunda oturum açma girişiminden sonra, oluşturulan kural başarısız her girişim için bir olay tetikler.

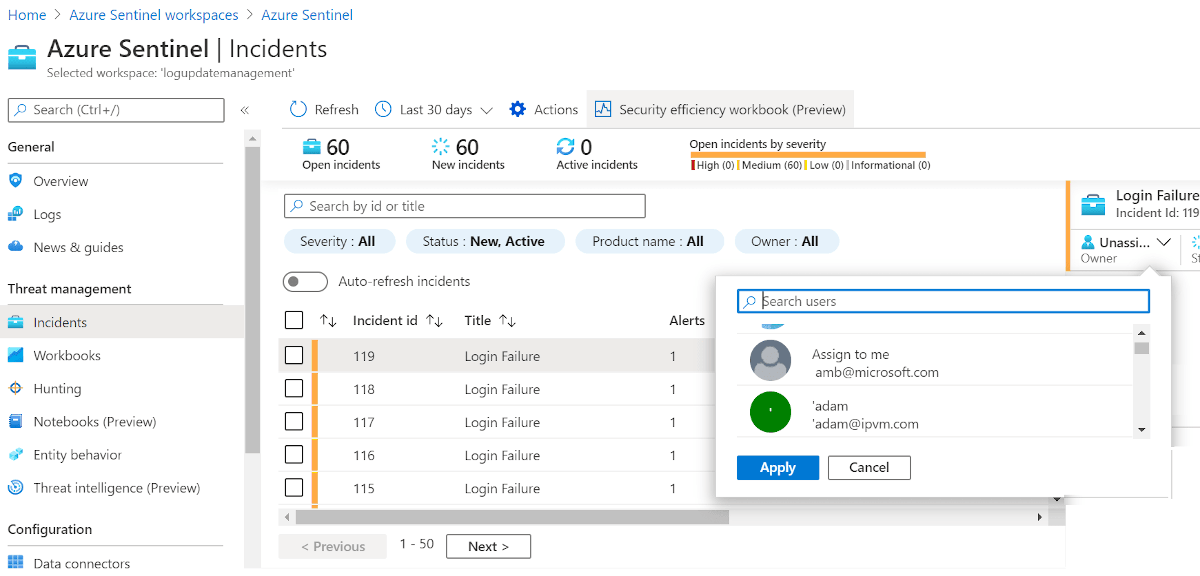

Uyarıları görüntüleme

Oluşturulan olayları Microsoft Sentinel ile görüntüleyebilirsiniz. Ayrıca olayları atayabilir ve çözümlendikten sonra tamamen Microsoft Sentinel'in içinden kapatabilirsiniz.

Microsoft Sentinel'e genel bakış sayfasına gidin.

Tehdit Yönetimi'nin altında Olaylar'ı seçin.

Bir olay seçin ve ardından çözüm için bir ekise atayın.

İpucu

Sorunu çözdükten sonra kapatabilirsiniz.

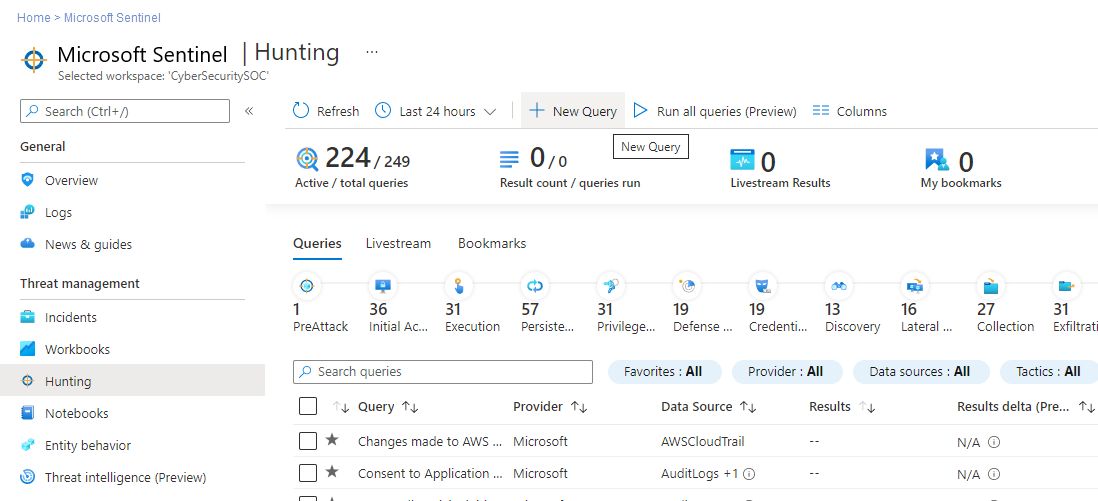

Sorgularla güvenlik tehditlerini avlama

Ortamınızdaki tehditleri belirlemek için sorgu oluşturabilir veya Microsoft Sentinel'de önceden tanımlanmış kullanılabilir sorguyu kullanabilirsiniz. Aşağıdaki adımlarda önceden tanımlanmış bir sorgu çalıştırılır.

Microsoft Sentinel genel bakış sayfasındaki Tehdit yönetimi'nin altında Tehdit Avcılığı'nı seçin. Önceden tanımlanmış sorguların listesi görüntülenir.

İpucu

Yeni Sorgu'yu seçerek yeni bir sorgu da oluşturabilirsiniz.

Bir sorgu seçin ve ardından Sorguyu Çalıştır'ı seçin.

Sonuçları denetlemek için Sonuçları Görüntüle'yi seçin.

Sonraki adımlar

artık Azure VMware Çözümü VM'lerinizin nasıl korunduğunu ele aldıklarına göre, aşağıdakiler hakkında daha fazla bilgi edinebilirsiniz:

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin