Güvenlik tümleştirmesi

Kuruluşunuzda güvenlik, iş gereksinimleri, performans ve güvenilirlik gibi herkesin işinin bir parçası olmalıdır. Tüm düzeylerde güvenlik, genel iş öncelikleri, BT girişimleri ve kuruluşunuz için risk iştahı hakkında bilgi sahibi olmalıdır. Güvenliği, işinizin her yönüyle ören bir iş parçacığı olarak hayal edin. Güvenlik, işletmenin doğal bir parçası gibi hissettirmelidir. İşletmeler güvenliğin doğal bir parçası gibi hissetmelidir.

Kuruluşunuzun iş süreçleriyle ilgili uyuşmaları en aza indirirken güvenlik güvencelerini koruması gerekir.

Kuruluşlarda iç sürtüşmeler ve ekipler arasındaki düşük çakışma düzeyleri ortaya çıkabilir. Bu tür çatışmalar sürdürülebilir değildir. Bulut, dijital iş ve sıfır güven güvenliği çağında tüm ekiplerin birlikte çalışması kritik önem taşır. Farklı hedefler, kültür ve dil ile çalışan ekipler, bir kuruluşu verimsiz ve etkisiz hale getirir.

Güvenlik ekiplerinin silolarda çalışmadiğinden emin olun. Ekiplerin sorunsuz işlem işlemleri ve bilgi paylaşımı sağlamak için birlikte yakından çalışması gerekir.

İşletmenizin tüm alanlarında güvenliği tümleştirme hakkında daha fazla bilgi edinmek için aşağıdaki videoyu izleyin.

Bu kılavuz, iş ve BT ekipleriyle güvenlik tümleştirmesini ve güvenlik ekipleri arasındaki tümleştirmeyi nasıl geliştirebileceğinizi açıklar.

İlişkileri normalleştirme

Birçok kuruluşta yaygın olan silo yaklaşımının aşılması zor olabilir, ancak yapılabilir. Ana unsurlar son durum hakkında net olmak, süreç hakkında netlik sağlamak ve somut hedefler ve kültür ve davranış değişiklikleri için sürekli liderlik desteği sağlamaktır. Aşağıdaki öğeler işlem için kritik öneme sahiptir:

- Paylaşılan hedefleri ve sonuçları belirleme.

- Doğru güvenlik düzeyini belirleyin.

Paylaşılan hedefleri ve sonuçları belirleme

Tüm ekipleri içeren hedeflerinizin ortak bir şekilde anlaşılmasını sağlayın. Güvenlik ekipleri bazen kendilerini işletme ve BT işlevleri üzerinde kalite denetimi olarak tanımlar. Bu yaklaşım saldırgan bir dinamik oluşturur ve sürtüşmeler oluşturur. İş üretkenliği, BT hedefleri ve güvenlik hedefleri bu dinamikten etkilenebilir.

Güvenlik ekiplerinin BT ve iş karşılıklarıyla yakından tümleştirildiğinden emin olun. Güvenlik ekipleri tüm girişimlerin iş, BT ve güvenlik sonuçlarından ortak olarak sorumludur. İş ve BT hedeflerine ulaşmak için sistem tasarlamanın zorluklarını paylaşın. Güvenlik perspektifini ve uzmanlığını doğru zamanda paylaşın.

Sistemler tasarlanırken, uygulanırken, çalıştırılırken ve sürekli iyileştirildiğinden, iş, BT veya güvenlikle ilgili tüm kararlarda hiçbir sesin hakim olmaması için korumalar ayarlamak kritik önem taşır.

Doğru güvenlik düzeyini belirleme

İş İçin Windows Hello ile biyometrik oturum açma gibi bazı güvenlik denetimleri, kullanıcı deneyimini daha iyi ve güvenliği daha güçlü hale getirmenin iki avantajına sahiptir. Birçok güvenlik önlemi, iş süreçlerine uyuşma ekler ve bunları yavaşlatabilir. Öncelikle kullanıcılar ve geliştiriciler için kolay ve görünmez güvenlik önlemleri bulmaya çalışıyoruz. Bazen bir dengenin alınması gerektiğini kabul etmeliyiz.

Bu ortak ekipler, kritik düşünceyi doğru zamanda yönlendirerek değer yaratan süreçte her zaman sağlıklı bir uyuşma düzeyi için çaba göstermelidir. Örneğin, bir saldırganın yeni bir özellikle neler yapabileceğini veya bazı verileri değiştirmenin iş üzerindeki etkisini göz önünde bulundurabilirsiniz.

Takımlar iki mutlak gerçek arasında en iyi dengeyi elde etmek için çaba göstermelidir:

- Güvenlik atlanamaz. Güvenliğin atlanması genellikle sonuçta güvenliği tümleştirmeye kıyasla daha fazla maliyete neden olan olaylara (üretkenlik, gelir, genel iş etkisi) yol açar.

- Güvenlik denetimleri, güvenlik sürtüşmelerinin koruduğundan daha fazla değer engellediği iyi durumda olmayan bir sürtüşme düzeyine ulaşabilir.

Güvenlik süreçle tümleştirildiğinden dengeyi bulmak kritik önem taşır. Proje katılımcılarının iş kaygıları, BT güvenilirliği ve performans endişeleri ile güvenlik kaygılarının dikkate alındığından ve dengelenmiş olduğundan emin olmak için birlikte çalışması gerekir. Kuruluşların da yüzde 80'i çözmek ve diğer yüzde 20'sini planlamak için çalışması gerekiyor. Yüzde 100 çözüm bulunana kadar güvenlikle ilgili denetimler, özellikler ve özelliklerden uzak tutarak kuruluşlar yaptıkları her şeyi açığa çıkarma riskiyle karşılayacaktır. Yinelemeli yaklaşımlar, güncelleştirme ve eğitimin temelleri kadar iyi çalışır.

İyi durumdaki güvenlik uyuşmaları hakkında daha fazla bilgi için güvenlik stratejisi kılavuzunda doğru güvenlik uyuşma düzeyine bakın.

Sonraki bölümde güvenlik paydaşlarının BT, son kullanıcılar ve iş yükü sahipleri ile nasıl tümleştirilip tümleştirilmemiş olduğu gösterilmektedir. Ayrıca güvenlik ekibi için örnekler de içerir.

BT ve iş operasyonlarıyla tümleştirme

Güvenlik işlevlerinin çoğu göz önünde olmasa da, günlük iş ve BT iş akışlarında bazı güvenlik konuları ortaya çıkar. Güvenlik düşüncesi, bir işletmeyi planlama ve işletmenin normal deneyimiyle tümleştirilmelidir.

Güvenlik güncelleştirmesi işlemi

Güvenlik güncelleştirmeleri, iş süreçlerinin ve güvenlik süreçlerinin etkileşime geçtiği en yaygın ve görünür noktalardan biridir. Bu yaygın bir uyuşma kaynağıdır çünkü kuruluştaki paydaşları birbirinden ayıran iki farklı kuvvetin zor dengelerini içerir:

- hemen iş etkisi: Güvenlik güncelleştirmeleri genellikle uygulama sahipleri ve BT ekipleri için zaman ve kaynak tüketen ve kapalı kalma süresinden kaynaklanan iş etkisine neden olabilecek test ve sistem yeniden başlatmalarını gerektirir.

- Güvenlik riski olarak gelecekteki olası iş etkisi: Güncelleştirmeler tam olarak uygulanmazsa, saldırganlar güvenlik açıklarından yararlanabilir ve iş üzerindeki etkilere neden olabilir.

Ekipler paylaşılan hedefler ve sorumluluk olmadan çalışırsa (örneğin, BT ve işletme hemen iş etkisine yüzde 100 odaklanmışsa, güvenlik riskinin yüzde 100'ünün güvenlik sorumluluğundadır), güvenlik güncelleştirmeleri konusunda sürekli çakışma içinde olur. Bu çakışma, ekiplerin sorunu çözmek için birlikte çalışması yerine sonsuz bağımsız değişkenlerle dikkatini dağıtarak bir sonraki soruna, risklere ve iş değeri oluşturma fırsatına geçmelerine olanak tanır. Kuruluş genelinde devam eden iletişim ve güncelleştirmelerin benimsendiği bir kültür oluşturmak, son kullanıcılardan geri göndermeyi sınırlamak için uzun bir yol kat edecektir. Kullanıcılar daha iyi korunacaklarını, daha üretken olabileceklerini ve güvenliğin onlarla yan yana olması nedeniyle işletmeyi oluşturabileceklerini biliyorsa, güncelleştirmeleri ve devam eden eğitimi benimseme olasılıkları daha yüksektir.

Varlık sahiplerine tüm avantajlar ve riskler için sorumluluğun doğru bir şekilde yerleştirilmesi, gelecekteki hemen ve olası etkiyi göz önünde bulundurmalarını kolaylaştırır. Çözümün tanımlanmasını güvenlik, BT ve iş konularındaki tüm konu uzmanlarının ortak sorumluluğu haline getirmek, daha fazla ve farklı perspektifleri dikkate alarak çözümün kalitesini artırır. Şirket genelindeki güvenlik hikayesinde herkesi paydaş yapın. Herkesin günlük rolü olarak güvenliği olmayabilir, ancak rollerini gerçekleştirmek için güvenlik gereksinimleri vardır.

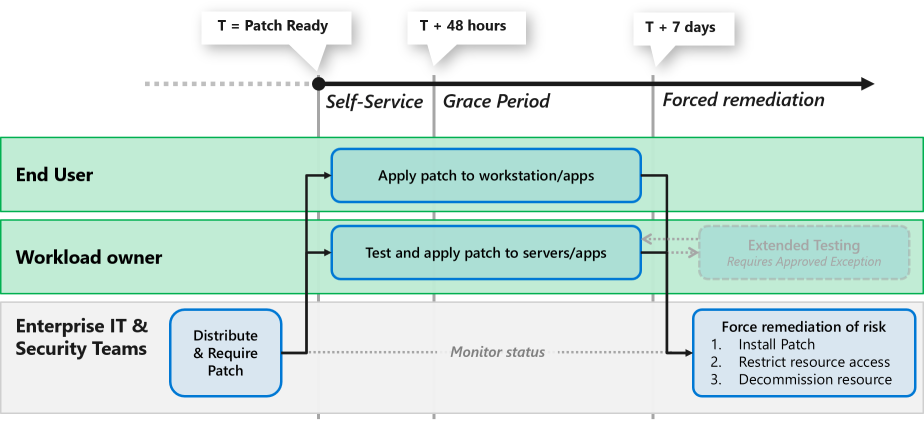

Bu örnek işlem, kuruluşların sınırlı bir zaman dilimi içinde paylaşılan sorumluluk ve esneklik kullanarak bu sorunu nasıl çözmeye başladığını göstermektedir:

Bu işlem düzenli bir zamanlamaya göre izlenir:

- Kurumsal BT ve güvenlik ekipleri, hangi güvenlik güncelleştirmelerinin veya düzeltme eklerinin gerekli olduğunu ve en yüksek etkiyi belirleyerek işleme başlar. Bu güncelleştirmeleri kuruluş genelindeki dağıtım kanalları aracılığıyla son kullanıcıların veya iş yükü sahiplerinin kullanımına açar.

- Son kullanıcıların güncelleştirmeleri test etmek, uygulamak ve cihazlarını yeniden başlatmak için sabit bir süresi vardır. Bu süre dolduktan sonra kurumsal BT ve güvenlik ekipleri güncelleştirmeyi uygular veya şirket kaynaklarına erişimi engeller. Microsoft Entra Koşullu Erişim veya üçüncü taraf ağ erişim denetimi çözümü gibi bir mekanizma kullanabilirler.

- İş yükü sahiplerine güncelleştirmeleri test etmek, üretim sistemlerine uygulamak ve gerektiğinde yeniden başlatmak için sabit bir süre verilir. Bu self servis döneminden sonra ve tüm yetkisiz kullanım süreleri dolduktan sonra, kurumsal BT ve güvenlik ekipleri güncelleştirmeyi diğer şirket kaynaklarından uygulamaya veya yalıtmaya zorlar. Katı gereksinimleri olan bazı kuruluşlar azure aboneliklerinden veya AWS hesaplarından silerek varlıkların yetkisini alabilir.

- Kurumsal BT ve güvenlik ekipleri güncelleştirmenin durumunu izler ve tanımlanan tüm zorunlu düzeltmeleri yürütür.

Bu işlem statik değildir ve bir gün içinde ayarlanmaz. Zaman içinde yinelemeli ve sürekli geliştirilmiştir. Nerede olursanız olun başlayın ve bu son duruma doğru artımlı ilerleme sağlamak için süreci sürekli geliştirin. Sürekli iyileştirme planlaması için aşağıdaki boyutları kullanın:

- Kapsam: Başarılı olma olasılığı yüksek olan veya gizliliği tehlikeye atılırsa iş üzerinde büyük bir etkiye sahip olan birkaç uygulama ekibiyle başlayın. Ortamınızdaki tüm iş yüklerini kapsayana kadar daha fazlasını ekleyin.

- Zaman: Gerçekleştirebileceğinizi bildiğiniz son tarihlerle başlayın ve bir hafta veya daha kısa bir süre içinde tamamen güncelleştirilene kadar bunları sürekli kısaltmak için net bir yol haritası ayarlayın.

- Teknoloji kapsamı. Uygulama kodunda kullanılan uygulamalar, ara yazılım ve açık kaynak bileşenleri dahil olmak üzere hangi düzeltme eklerini ve teknolojileri kapsadığınız sürekli geliştirin. Bakım yükünü azaltmak için güncelleştirilen bileşenlerin kullanımını teşvik etmelisiniz. Örneğin, kendi SQL Server'ınızı yüklemek ve güncelleştirmek yerine Azure SQL Veritabanı kullanın.

- İşlemler: Ekipler arasındaki iletişim kanallarını, öncelik belirleme kılavuzunu, özel durum süreçlerini ve bu sürecin diğer tüm yönlerini sürekli geliştirin.

Güvenlik ekiplerini tümleştirme

Güvenlik ekipleri birlikte çalışmalı ve silolarda çalışmadan kaynaklanan iş riskinin artmasından kaçınmak için işbirliği yapmalıdır. Öğrenmeler ve önemli içgörüler güvenlik ekipleri arasında paylaşılmadığında, kuruluş gelecekte önlenebilen bir olaydan daha fazla zarar ve etkiyle karşılaşabilir.

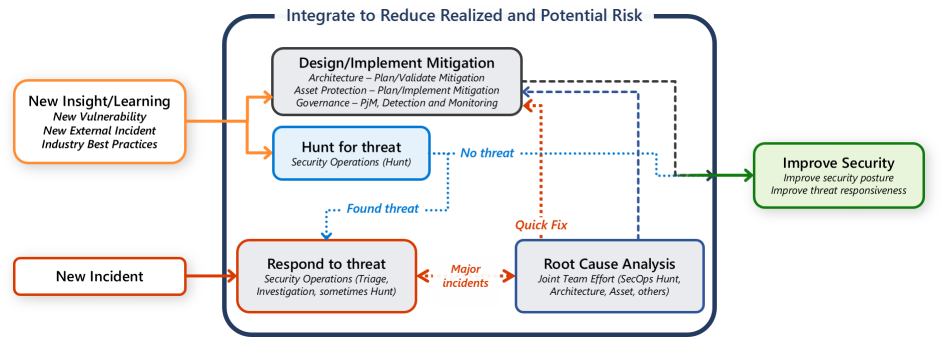

Güvenlik, her zaman etkin tehditlere yanıt vermesi ve süreçleri, araçları ve teknolojileri her zaman öğrenmesi ve sürekli geliştirmesi gereken dinamik bir disiplindir. Güvenlik, saldırgan teknikleri, teknoloji platformları ve kuruluşlarının iş modellerindeki değişimlere sürekli uyum sağlamalıdır. Güvenlik ekipleri, tehditlere hızlı bir şekilde yanıt vermek için birlikte çalışmalı ve içgörüleri ve öğrenmeleri hem kuruluşun güvenlik duruşunu geliştiren hem de saldırılara hızlı yanıt verebilen süreçlere sürekli olarak tümleştirmelidir.

Aşağıdaki iş akışı diyagramında, genel olarak güvenliği geliştirmek için öğrenmeleri ve içgörüleri tamamen tümleştirmek için güvenlik disiplinlerinin nasıl işbirliği yapması gerektiği gösterilmektedir.

Güvenliğin birincil görevi aşağıdaki durumlara hızla yanıt vermektir:

Yeni olaylar: Kuruluş kaynaklarına erişimi olan etkin saldırganlar, kuruluş için ilk öncelik olarak hızlı bir şekilde düzeltilmesi gereken bir risk oluşturur. Düzeltmeden sonra, bu saldırılar gelecekteki saldırıların nasıl görüneceğini öğrenmek için en iyi fırsatı temsil eder. Başarılı veya başarısız olmaları fark etmeksizin, saldırganların aynı hedef, teknik veya para kazanma modelini tekrarlama olasılığı yüksektir.

Yeni içgörüler ve öğrenmeler: Yeni içgörüler ve öğrenmeler aşağıdaki kaynaklardan gelebilir:

Dış olaylar. Diğer kuruluşlardaki olaylar saldırganlar hakkında içgörüler sunabilir. Kuruluşunuzda da aynı denemeyi yapabilir. Bu bilgi, iyileştirme planlarını bilgilendiriyor veya yatırımlarınızın doğru yolda olduğunu doğrular. Bilgi paylaşım ve analiz merkezi (ISAC), eş kuruluşlarla doğrudan ilişkiler veya olaylarla ilgili diğer genel raporlama ve analizler aracılığıyla dış olayları keşfedin.

Yeni teknik özellikler. Bulut sağlayıcıları ve yazılım satıcıları sürekli yeniliklere sahiptir. Ürünlerine özellikler ekler:

- Güvenlik savunması gerektiren iş özellikleri.

- Güvenliğin varlıkları savunma becerisini geliştiren güvenlik özellikleri. Bu özellikler, bulut platformlarına veya diğer platform teknolojilerine tümleştirilmiş yerel güvenlik özellikleri olabilir. Bunlar geleneksel tek başına güvenlik özellikleri olabilir.

- Bulut tabanlı güvenlikten elde edilebilir görünürlük ve telemetri, kuruluşların tek şirket içi ortamlarından elde edebileceklerinden çok daha ağır basıyor. Bu verilerin tümü, her yerden meta veriler kullanılarak toplanır. Veriler davranış analizi, patlama odaları, makine öğrenmesi ve yapay zeka dahil olmak üzere sıkı bir analiz sürecinden geçirilir.

Endüstrinin en iyi uygulamaları: Ulusal Standartlar ve Teknoloji Enstitüsü (NIST), İnternet Güvenliği Merkezi (CIS) ve Açık Grup gibi satıcılardan ve kuruluşlardan gelen en iyi sektör uygulamaları. Bu kuruluşların, güvenlik ekiplerinin öğrenebileceği öğrenmeleri ve en iyi yöntemleri toplayıp paylaşmaları için bir şartı vardır.

Güvenlik açıkları, yazılım güvenlik açıkları gibi bir saldırganın varlığın denetimini ele almak için yararlanabileceği her şeydir. Ayrıca güvenlik yapılandırma seçenekleri, şifreleme algoritmalarındaki zayıflıklar, güvenli olmayan uygulamalar ve sistemleri kullanma veya yönetme işlemleri de vardır. Güvenlik açıklarını keşfederken güvenlik duruşunuzu nasıl etkilediği ve bir saldırıyı algılama, yanıtlama ve kurtarma becerilerini değerlendirin.

Tehditlere yanıt verme: Güvenlik operasyonları ekipleri algılamaları araştırır. Saldırganları kuruluştaki kontrol noktalarından çıkararak onlara yanıt verir. Kuruluşun boyutuna ve olayın karmaşıklığına bağlı olarak, bu yanıt birkaç güvenlik ekibi içerebilir.

Kök neden analizi: Büyük bir olayı daha yüksek olasılık veya daha yüksek etkiye neden olan önemli katkıda bulunan faktörlerin belirlenmesi, kuruluşların güvenlik duruşunu ve yanıt verme becerisini geliştirebilecek içgörü öğrenmeleri oluşturur. Bu öğrenmeler saldırı araçları ve altyapısı, saldırı teknikleri, hedefler, motivasyon ve para kazanma modelleri gibi birçok boyutta gerçekleşebilir. Kök neden analizi önleyici denetimleri, dedektif denetimlerini, güvenlik operasyonları süreçlerini veya güvenlik programının veya mimarinin diğer herhangi bir öğesini bilgilendirebilir.

Tehdit avcılığı: Tehditler için proaktif olarak avlanmak, devam eden bir etkinliktir. Avlanma, av planlama ve hipotez geliştirme sürecinde her zaman yeni içgörüleri veya öğrenmeleri dikkate almalıdır. Hunt ekipleri önemli konulara odaklanmak isteyebilir:

- Son zamanlarda yaygın veya yüksek etkiye sahip güvenlik açığı.

- Yeni bir saldırgan grubu.

- Bir konferansta ortaya konan yeni bir saldırı tekniği.

Risk azaltmayı tasarlama ve uygulama: Öğrenilen derslerin teknik ortamla ve hem güvenlik hem de iş süreçleriyle tümleştirilmesi gerekir. Teams, dersleri mimari, ilke ve standartlarla tümleştirmek için birlikte çalışmalıdır. Örneğin, son iç veya genel olaylarda yönetici kimlik bilgilerinin çalınması, kuruluşu Microsoft'un ayrıcalık erişimindeki denetimleri benimsemeye teşvik edebilir. Daha fazla bilgi için bkz . Güvenlik hızlı modernleştirme planı.

Sonraki adımlar

Bulut benimsemenizi planlarken güvenlik işlevlerini birlikte tümleştirmeye odaklanın. Güvenliği daha büyük kuruluşunuzla tümleştirin. Güvenliğin oluşturduğu sürtüşmeye çok dikkat edin. Sürtüşmelerin sağlıklı olduğundan emin olun. Sağlıklı sürtünme, koruduğundan daha fazla değer aşındıran yavaşlamalar oluşturmadan kuruluş için riski azaltır.

Güvenliğin bir sonraki odak alanı olan iş dayanıklılığını gözden geçirin.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin