Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Microsoft Defender Harici Saldırı Yüzeyi Yönetimi (Defender EASM), envanter varlıklarını tarar ve Attack Surface Insights'ı destekleyen güçlü bağlamsal meta veriler toplar. Bu içgörüler, bir kuruluşun saldırı yüzeyinin nasıl göründüğünü, riskin nerede yer aldığını ve hangi varlıklara odaklanması gerektiğini anlamasına yardımcı olur.

Önemli

Defender EASM'yi sorgulamak için Azure Copilot kullanımı Güvenlik için Copilot'a dahildir ve güvenlik işlem birimleri (SCU) gerektirir. SCU'ları sağlayabilir ve istediğiniz zaman artırabilir veya azaltabilirsiniz. SCU'lar hakkında daha fazla bilgi için bkz . Microsoft Copilot kullanmaya başlama ve Güvenlik işlem birimleri kullanımını yönetme.

Azure Copilot'ı kullanarak Defender EASM'yi sorgulamak için sizin veya yönetici ekibinizin Güvenlik için Copilot'ta uygun rolün üyesi olmanız ve defender EASM kaynağına erişiminizin olması gerekir. tr-TR: Desteklenen roller hakkında bilgi için bkz. Güvenlik için Microsoft Copilot'ta kimlik doğrulamasını anlama.

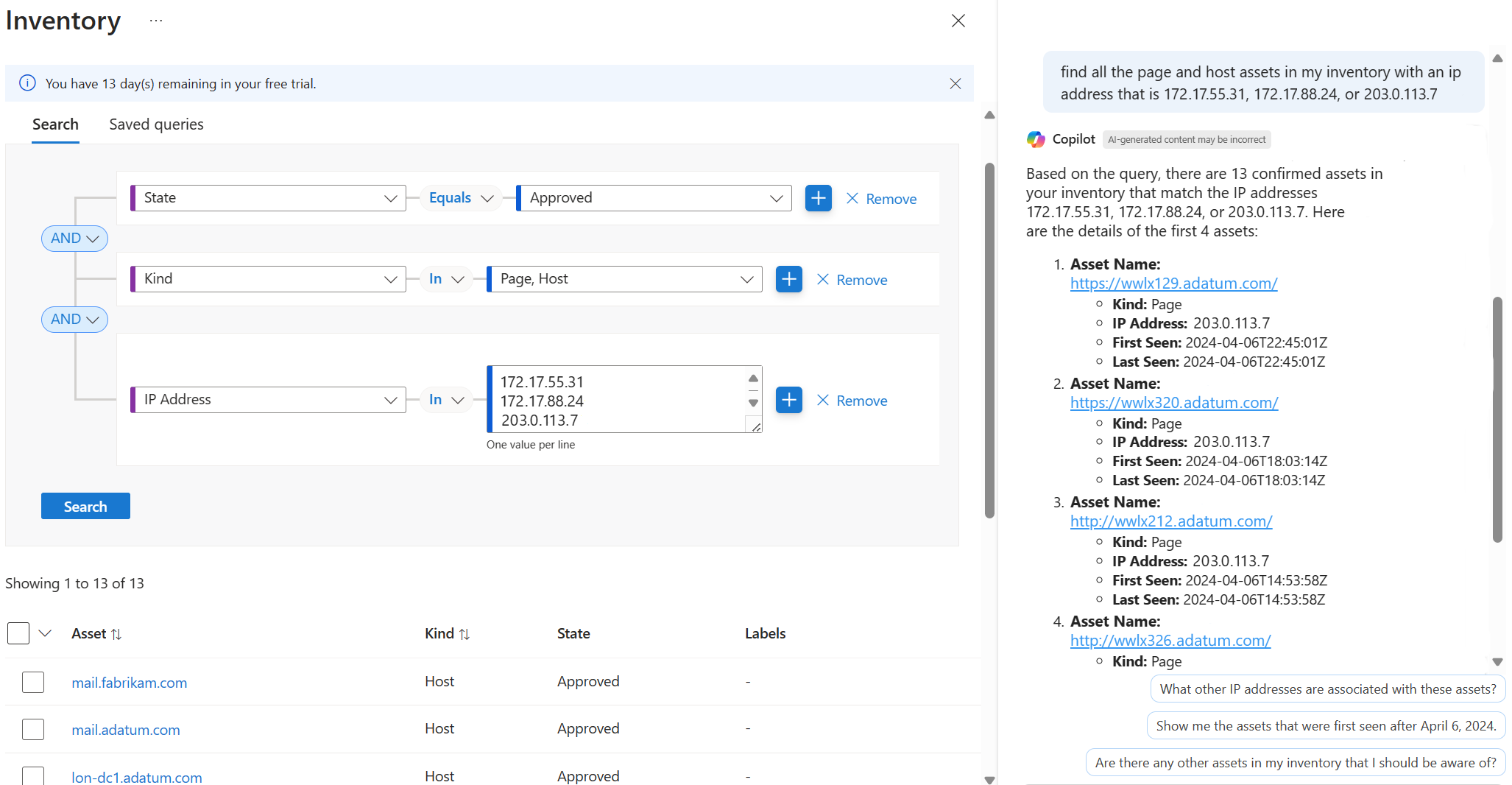

Azure Copilot ile, soru sormak ve kuruluşunuzun saldırı yüzeyini daha iyi anlamak için doğal dili kullanabilirsiniz. Defender EASM'nin kapsamlı sorgulama özellikleri sayesinde, gelişmiş bir Defender EASM sorgulama beceri kümesine sahip olmasa bile varlık meta verilerini ve önemli varlık bilgilerini ayıklayabilirsiniz.

Azure Copilot'a saldırı yüzeyinizi sorduğunuzda, geçerli konuşmaya veya Azure portalında görüntülediğiniz sayfaya göre mümkün olduğunda bağlamı otomatik olarak çeker. Bağlam açık değilse, hangi Defender EASM kaynağının kullanılacağını belirtmeniz istenir.

İpucu

Burada listelenen görevler ve örnek istemler, Azure Copilot'un özellikle yararlı olabileceği alanlardan birkaçını gösterir. Ancak, bu yapabileceğiniz tüm şeylerin tam bir listesi değildir. Kendi istemlerinizi denemenizi ve Azure Copilot'un Azure kaynaklarınızı ve ortamınızı yönetmenize nasıl yardımcı olabileceğini görmenizi öneririz.

Örnek komutlar

Defender EASM tarafından toplanan saldırı yüzeyi verilerini sorgulamak için kullanabileceğiniz istem türlerine birkaç örnek aşağıda verilmiştir. Bu istemleri gerçek hayattaki senaryolarınıza göre değiştirin veya belirli alanlarla ilgili öneriler almak için ek istemleri deneyin.

- "Defender EASM yüksek öncelikli saldırı yüzey içgörüleri hakkında bilgi verin."

- "Dış kullanıma yönelik varlıklarım nelerdir?"

- "Envanterimdeki tüm sayfa ve konak varlıklarını IP adresiyle (adres) bulun"

- "Bana araştırma gerektiren tüm varlıkları göster."

- "Süresi 30 gün içinde dolan etki alanım var mı?"

- "Hangi varlıklar jQuery sürüm 3.1.0 kullanıyor?"

- Saldırı yüzeyimdeki X numaralı bağlantı noktası açık olan konakları bul.

- "

name@example.comkayıt e-postasına sahip olan varlıklarım hangileri?" - "Hangi varlıklarımda 'Azure' içeren hizmetler ve güvenlik açıkları var?"

Örnek

Saldırı yüzeyinizi daha iyi anlamak için doğal dil sorgusu kullanabilirsiniz. Bu örnekte sorgu "envanterimdeki ip adresi (IP adresleri listesi) olan tüm sayfa ve konak varlıklarını bul" şeklindedir. Azure Copilot, Defender EASM envanterinizi sorgular ve ölçütlerinizle eşleşen varlıklar hakkında ayrıntılar sağlar. Daha sonra, gerektiğinde ek sorularla devam edebilirsiniz.

Sonraki adımlar

- Azure Copilot'un özelliklerini keşfedin.

- Defender EASM hakkında daha fazla bilgi edinin.