Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfa, Azure Databricks'te kimliği en iyi şekilde yapılandırma konusunda fikirli bir bakış açısı sağlar. Azure Databricks hesabındaki tüm kullanıcılarınızı, gruplarınızı ve hizmet sorumlularınızı yönetmenizi sağlayan kimlik federasyonuna geçiş hakkında bir kılavuz içerir.

Azure Databricks kimlik modeline genel bakış için bkz. Azure Databricks kimlikleri.

Azure Databricks API'lerine güvenli bir şekilde erişme hakkında bilgi için bkz. Kişisel erişim belirteci izinlerini yönetme.

Kullanıcıları, hizmet sorumlularını ve grupları yapılandırma

Üç tür Azure Databricks kimliği vardır:

- Kullanıcılar: Azure Databricks tarafından tanınan ve e-posta adresleriyle temsil edilen kullanıcı kimlikleri.

- Hizmet yetkilileri: İşler, otomatik araçlar ve sistemler (örn. betikler, uygulamalar ve CI/CD platformları) ile kullanılacak kimlikler.

- Gruplar: Gruplar kimlik yönetimini basitleştirerek çalışma alanlarına, verilere ve güvenli hale getirilebilen diğer nesnelere erişim atamayı kolaylaştırır.

Databricks, üretim işlerini çalıştırmak veya üretim verilerini değiştirmek için hizmet sorumluları oluşturulmasını önerir. Üretim verileri üzerinde çalışan tüm işlemler hizmet sorumluları kullanılarak çalıştırılırsa, etkileşimli kullanıcıların üretimde yazma, silme veya değiştirme ayrıcalıklarına ihtiyacı yoktur. Bu, kullanıcının üretim verilerini yanlışlıkla üzerine yazma riskini ortadan kaldırır.

Unity Kataloğu'ndaki çalışma alanlarına ve erişim denetimi ilkelerine kullanıcılara ayrı ayrı değil, gruplara erişim atamak en iyi yöntemdir. Tüm Azure Databricks kimlikleri grupların üyesi olarak atanabilir ve üyeler gruplarına atanan izinleri devralır.

Azure Databricks kimliklerini yönetebilen yönetim rolleri şunlardır:

- Hesap yöneticileri hesaba kullanıcı, hizmet sorumlusu ve grup ekleyebilir ve onlara yönetici rolleri atayabilir. Bu çalışma alanları kimlik federasyonu kullandığı sürece kullanıcılara çalışma alanlarına erişim verebilir.

- Çalışma alanı yöneticileri Azure Databricks hesabına kullanıcı, hizmet sorumlusu ekleyebilir. Ayrıca, çalışma alanları kimlik federasyonu için etkinleştirildiyse Azure Databricks hesabına gruplar ekleyebilirler. Çalışma alanı yöneticileri kullanıcılara, hizmet sorumlularına ve gruplara çalışma alanlarına erişim verebilir.

- Grup yöneticileri grup üyeliğini yönetebilir. Diğer kullanıcılara grup yöneticisi rolünü de atayabilirler.

- Hizmet sorumlusu yöneticileri bir hizmet sorumlusundaki rolleri yönetebilir.

Databricks, her hesapta sınırlı sayıda hesap yöneticisinin ve her çalışma alanında sınırlı sayıda çalışma alanı yöneticisinin olması gerektiğini önerir.

Microsoft Entra Id'den kullanıcıları ve grupları otomatik olarak eşitleme

Otomatik kimlik yönetimi kullanarak Microsoft Entra ID'de bir uygulama yapılandırmadan Microsoft Entra ID'den Azure Databricks'e kullanıcı, hizmet sorumlusu ve grup ekleyebilirsiniz. Otomatik kimlik yönetimi etkinleştirildiğinde Microsoft Entra ID kullanıcıları, hizmet sorumluları ve gruplar için doğrudan kimlik federasyon çalışma alanlarında arama yapabilir ve bunları çalışma alanınıza ekleyebilirsiniz. Databricks gerçeğin kaynağı olarak Microsoft Entra Id kullanır, bu nedenle azure Databricks'te kullanıcılarda veya grup üyeliklerinde yapılan tüm değişikliklere uyulur. Otomatik kimlik yönetimi, 1 Ağustos 2025'den sonra oluşturulan hesaplar için varsayılan olarak etkindir.

Kullanıcılar panoları Microsoft Entra Id'deki herhangi bir kullanıcı, hizmet sorumlusu veya grupla da paylaşabilir. Bu kullanıcılar, hizmet sorumluları ve grup üyeleri paylaşıldığında oturum açıldığında otomatik olarak Azure Databricks hesabına eklenir.

Otomatik kimlik yönetimi yalnızca kimlik federasyon çalışma alanlarında desteklenir. Kimlik federasyonu hakkında daha fazla bilgi için bkz. Microsoft Entra Id'den kullanıcıları ve grupları otomatik olarak eşitleme.

Kimlik federasyonunu etkinleştirin

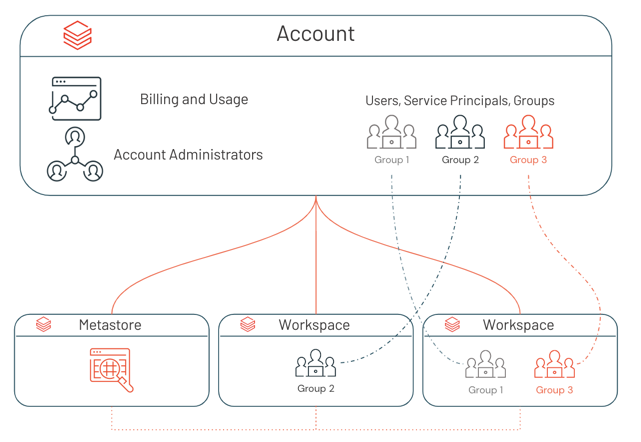

Kimlik federasyonu, hesap konsolunda kullanıcıları, hizmet sorumlularını ve grupları yapılandırmanıza ve ardından bu kimliklere belirli çalışma alanlarına erişim atamanıza olanak tanır. Bu, Azure Databricks yönetimini ve veri yönetimini basitleştirir.

Databricks, kimlik federasyonu ve Unity Kataloğu için yeni çalışma alanlarını 9 Kasım 2023'ten itibaren otomatik olarak etkinleştirmeye başladı ve bu süreç hesaplar arasında aşamalı olarak devam etmektedir. Çalışma alanınız varsayılan olarak kimlik federasyonu için etkinleştirildiyse devre dışı bırakılamaz. Daha fazla bilgi için bkz. Unity Kataloğu'nun otomatik olarak etkinleştirilmesi

Kimlik federasyonu ile Azure Databricks kullanıcılarını, hizmet sorumlularını ve grupları, yapılandırmayı her çalışma alanında ayrı ayrı yinelemek yerine hesap konsolunda bir kez yapılandırabilirsiniz. Kullanıcılar, hizmet sorumluları ve gruplar hesaba eklendikten sonra, onlara çalışma alanlarında izinler atayabilirsiniz. Yalnızca kimlik federasyonu için etkinleştirilmiş çalışma alanlarına hesap düzeyinde kimlik erişimi atayabilirsiniz.

Kimlik federasyonu için bir çalışma alanını etkinleştirmek için bkz. Kimlik federasyonu. Atama tamamlandığında, kimlik federasyonu hesap konsolundaki çalışma alanının Yapılandırma sekmesinde Etkin olarak işaretlenir.

Kimlik federasyonu çalışma alanı düzeyinde etkinleştirilir ve kimlik federasyonlu ve kimlik olmayan federasyon çalışma alanlarının bir bileşimine sahip olabilirsiniz. Kimlik federasyonu için etkinleştirilmemiş çalışma alanları için çalışma alanı yöneticileri çalışma alanı kullanıcılarını, hizmet sorumlularını ve gruplarını tamamen çalışma alanı kapsamında (eski model) yönetir. Hesaptan bu çalışma alanlarına kullanıcı atamak için hesap konsolunu veya hesap düzeyinde API'leri kullanamazlar, ancak çalışma alanı düzeyindeki arabirimlerden herhangi birini kullanabilirler. Çalışma alanı düzeyinde arabirimler kullanılarak bir çalışma alanına yeni bir kullanıcı veya hizmet sorumlusu eklendiğinde, bu kullanıcı veya hizmet sorumlusu hesap düzeyinde senkronize edilir. Bu, hesabınızda tutarlı bir kullanıcı ve hizmet sorumlusu kümesine sahip olmanıza olanak tanır.

Ancak, çalışma alanı düzeyinde arabirimler kullanılarak kimlik olmayan federasyon çalışma alanına bir grup eklendiğinde, bu grup çalışma alanı yerel grubudur ve hesaba eklenmez. Çalışma alanı yerel grupları yerine hesap gruplarını kullanmayı hedeflemeniz gerekir. Çalışma alanı yerel gruplarına, Unity Kataloğu'nda erişim kontrol politikaları veya diğer çalışma alanlarına ilişkin izinler tanınamaz.

Kimlik federasyonuna geçiş yapma

Mevcut bir çalışma alanında kimlik federasyonu etkinleştiriyorsanız aşağıdakileri yapın:

Çalışma alanı düzeyinde SCIM sağlamayı hesap düzeyine geçirme

Çalışma alanı seviyesinde SCIM sağlamayı ayarladıysanız, hesap seviyesinde SCIM sağlamayı yapılandırmanız ve çalışma alanı seviyesinde SCIM sağlama işlemini kapatmanız gerekir. Çalışma alanı düzeyinde SCIM, çalışma alanı yerel gruplarını oluşturmaya ve güncelleştirmeye devam eder. Databricks, Unity Kataloğu'nu kullanarak merkezi çalışma alanı ataması ve veri erişim yönetiminden yararlanmak için çalışma alanı yerel grupları yerine hesap gruplarının kullanılmasını önerir. Çalışma alanı düzeyinde SCIM, kimlik federasyon çalışma alanınıza atanan hesap gruplarını da tanımaz ve hesap grupları içeriyorsa çalışma alanı düzeyinde SCIM API çağrıları başarısız olur. Çalışma alanı düzeyinde SCIM'yi devre dışı bırakma hakkında daha fazla bilgi için bkz. Çalışma alanı düzeyinde SCIM sağlamayı hesap düzeyine geçirme.

Çalışma alanı yerel gruplarını hesap gruplarına dönüştürme

Databricks, mevcut çalışma alanı yerel gruplarınızı hesap gruplarına dönüştürmenizi önerir. Yönergeler için bkz. Çalışma alanı-yerel grupları hesap gruplarına geçirme .

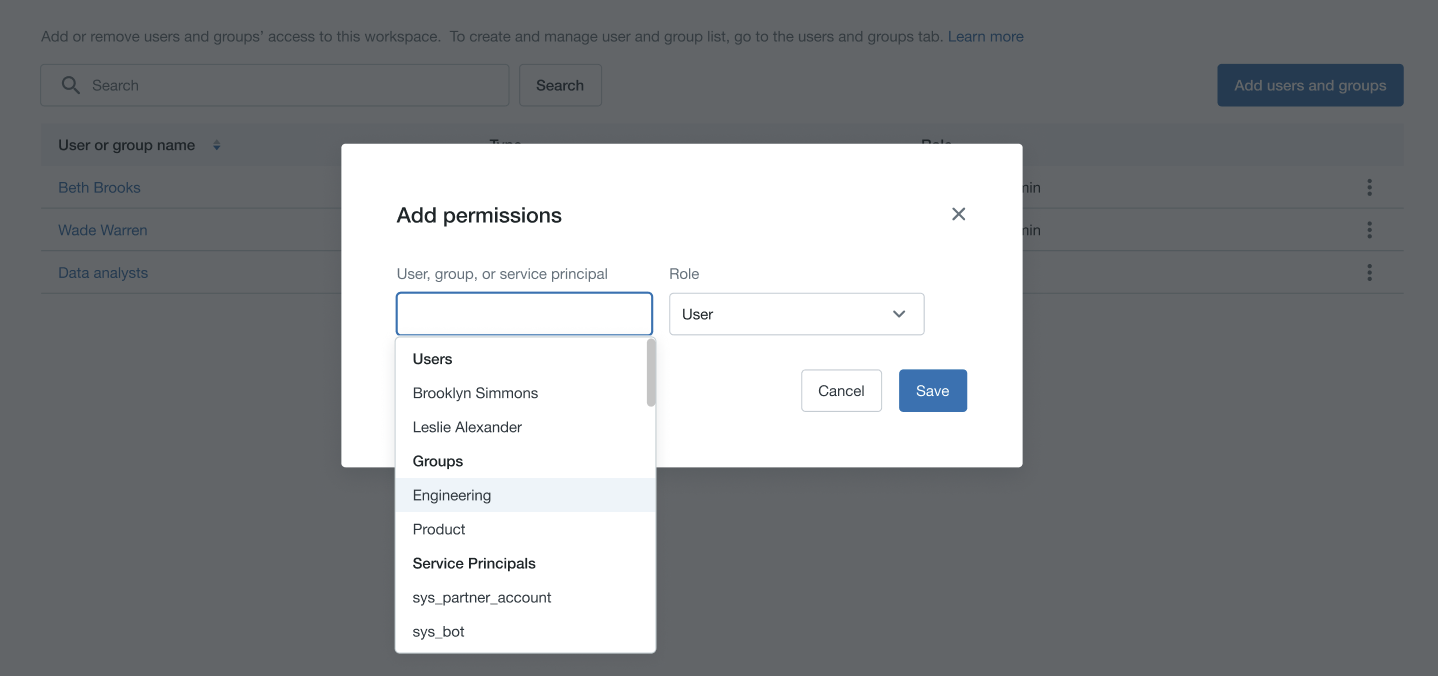

Çalışma alanı izinleri grup atama

Artık çalışma alanınızda kimlik federasyonu etkinleştirildiğine göre, bu çalışma alanında hesap izinlerinizdeki kullanıcıları, hizmet sorumlularını ve grupları atayabilirsiniz. Databricks, kullanıcılara tek tek çalışma alanı izinleri atamak yerine çalışma alanlarına grup izinleri atamanızı önerir. Tüm Azure Databricks kimlikleri grupların üyesi olarak atanabilir ve üyeler gruplarına atanan izinleri devralır.

Note

Yaklaşan bir sürümde, hesap grubu üyeliği çalışma alanı nesne izinlerini de etkiler. Üyeler, iş, not defteri ve klasör gibi çalışma alanı nesneleri üzerindeki izinleri, bu grupların çalışma alanına atanıp atanmadığından bağımsız olarak üye oldukları tüm hesap gruplarından devralır. Çalışma alanlarınızdaki izin vermelerini gözden geçirmek için Yalnız bırakılmış izinler çözümleme not defterini kullanın. Bkz . Çalışma alanı nesne izinleri yakında tüm hesap gruplarından devralınacak.

Daha fazla bilgi edinin

- Kullanıcıları, hizmet sorumlularını ve grupları yönetin, Azure Databricks kimlik modeli hakkında daha fazla bilgi edinin.

- SCIM kullanarak Microsoft Entra ID'den kullanıcıları ve grupları eşitleyin, SCIM sağlamayı kullanmaya başlayın.

- Unity Kataloğu en iyi yöntemleri, Unity Kataloğu'nu en iyi şekilde yapılandırmayı öğrenin.