Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu makalede, Azure portalı aracılığıyla Google Kubernetes Engine (GKE) kümelerinizde Kapsayıcılar için Microsoft Defender'ı etkinleştirme adımları gösterilmektedir. Kapsamlı koruma için tüm güvenlik özelliklerini aynı anda etkinleştirmeyi veya gereksinimlerinize göre belirli bileşenleri seçmeli olarak dağıtmayı seçebilirsiniz.

Bu kılavuz ne zaman kullanılır?

Aşağıdakiler için bu kılavuzu kullanın:

- GCP Üzerinde Kapsayıcılar için Defender'ı İlk Kez Ayarlama

- Kapsamlı koruma için tüm güvenlik özelliklerini etkinleştirme

- Belirli bileşenleri seçmeli olarak dağıtma

- Mevcut bir dağıtıma eksik bileşenleri düzeltme veya ekleme

- Denetimli, seçmeli bir yaklaşım kullanarak dağıtma

- Belirli kümeleri korumanın dışında tutma

Önkoşullar

- Bağlı bir GCP projesi. Daha fazla bilgi için bkz . GCP projenizi Bulut için Microsoft Defender'a bağlama

Ağ gereksinimleri

Genel bulut dağıtımları için aşağıdaki uç noktaların giden erişim için yapılandırıldığını doğrulayın. Bunları giden erişim için yapılandırmak, Defender algılayıcısının güvenlik verilerini ve olaylarını göndermek için Bulut için Microsoft Defender bağlanabilmesine yardımcı olur.

Uyarı

Azure etki alanları *.ods.opinsights.azure.com ve *.oms.opinsights.azure.com artık giden erişim için gerekli değildir. Daha fazla bilgi için bkz. kullanımdan kaldırma duyurusu.

| Azure etki alanı | Azure Kamu etki alanı | 21Vianet etki alanı tarafından sağlanan Azure | Liman |

|---|---|---|---|

| *.cloud.defender.microsoft.com | Mevcut Değil | Mevcut Değil | 443 |

Ayrıca Azure Arc özellikli Kubernetes ağ gereksinimlerini de doğrulamanız gerekir.

GCP'ye özgü gereksinimler:

- Uygun izinlere sahip GCP projesi

- GKE kümeleri (sürüm 1.19+)

- Google Container Registry veya Artifact Registry'deki kapsayıcı görüntüleri

- Gerekli IAM rollerine sahip hizmet hesabı

- Cloud Shell veya gcloud CLI yapılandırılmış

Tüm bileşenleri dağıtın

Tüm GKE kümeleriniz için kapsamlı koruma sağlamak için bu adımları izleyin.

GKE kümelerini Azure Arc'a bağlama

Bağlayıcıyı oluşturduktan sonra:

Bulut için Microsoft Defendergidin.

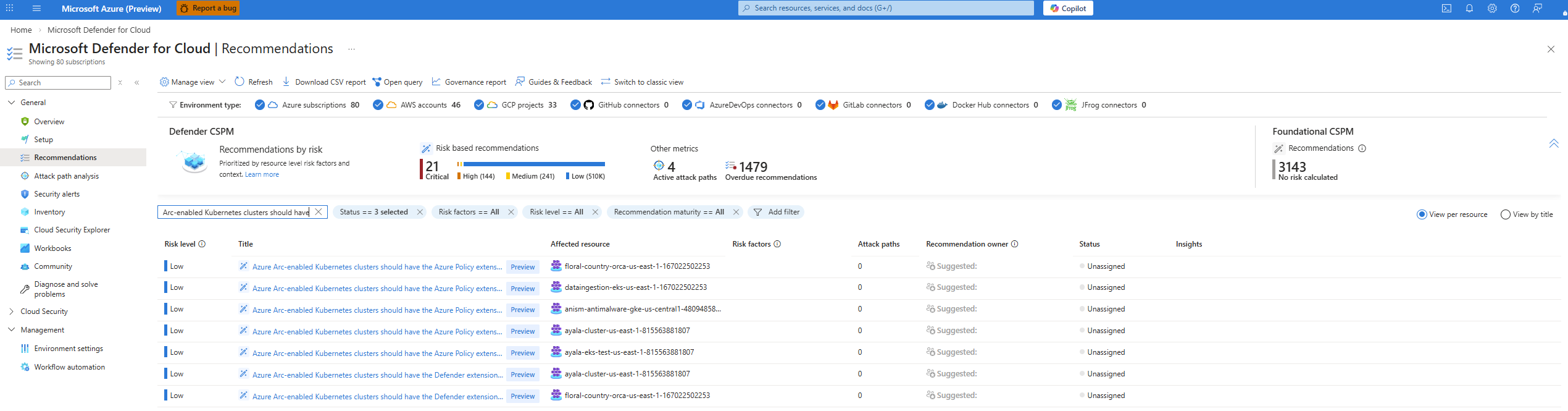

"GKE kümeleri Azure Arc'a bağlanmalıdır" önerisini arayın.

Etkilenen kümeleri görmek için öneriyi seçin.

Her kümeye bağlanmak için düzeltme adımlarını izleyin:

# Connect GKE cluster to Arc az connectedk8s connect \ --name <cluster-name> \ --resource-group <resource-group> \ --location <location>

Defender algılayıcısını dağıtma

Önemli

Helm kullanarak Defender algılayıcısını dağıtma: Otomatik olarak sağlanan ve güncelleştirilen diğer seçeneklerden farklı olarak Helm, Defender algılayıcısını esnek bir şekilde dağıtmanızı sağlar. Bu yaklaşım özellikle DevOps ve kod olarak altyapı senaryolarında kullanışlıdır. Helm ile dağıtımı CI/CD işlem hatlarıyla tümleştirebilir ve tüm algılayıcı güncelleştirmelerini denetleyebilirsiniz. Önizleme ve GA sürümlerini almayı da seçebilirsiniz. Helm kullanarak Defender algılayıcısını yükleme yönergeleri için bkz. Helm kullanarak Kapsayıcılar için Defender algılayıcısını yükleme.

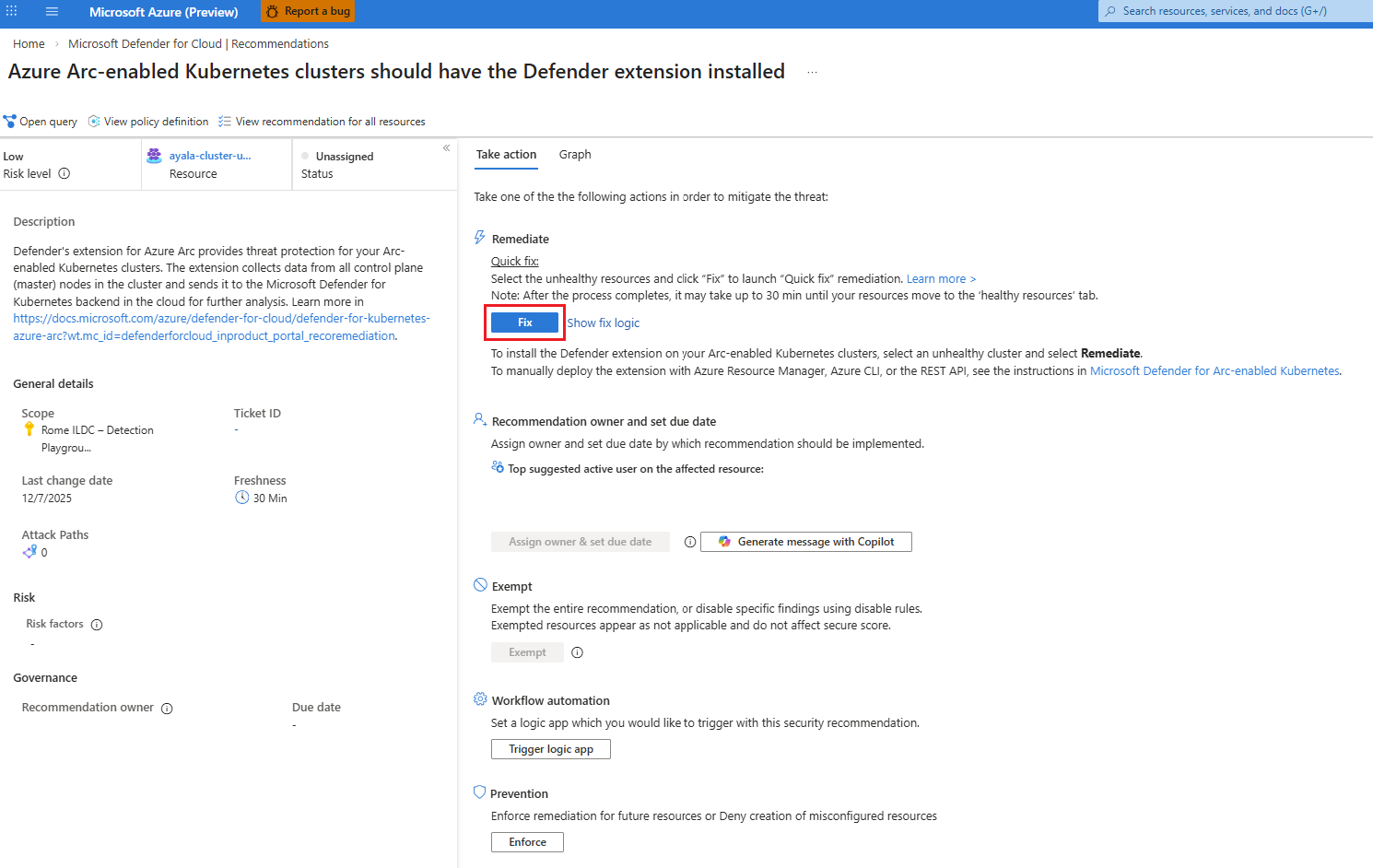

GKE kümelerinizi Azure Arc'a bağladıktan sonra:

Bulut için Microsoft Defendergidin.

"Arc özellikli Kubernetes kümelerinde Defender uzantısı yüklü olmalıdır" araması yapın.

Yalnızca algılayıcıyı istediğiniz kümeleri seçin.

Algılayıcıyı dağıtmak için Düzelt'i seçin.

Kapsayıcı kayıt defteri taramayı yapılandırma

Google Container Registry (GCR) ve Artifact Registry için:

GCP bağlayıcı ayarlarınıza gidin.

Kapsayıcılar planının yanındaki Yapılandır'ı seçin.

Aracısız kapsayıcı güvenlik açığı değerlendirmesinin etkinleştirildiğini doğrulayın.

Görüntüleri kayıt defterine gönderdiğinizde otomatik olarak taranır.

Denetim günlüğünü etkinleştirme

Çalışma zamanı koruması için GKE denetim günlüğünü etkinleştirin:

# Enable audit logs for existing cluster

gcloud container clusters update <cluster-name> \

--zone <zone> \

--enable-cloud-logging \

--logging=SYSTEM,WORKLOAD,API_SERVER

Yalnızca güvenlik açığı taramasını etkinleştir

Çalışma zamanı koruması olmadan yalnızca kayıt defteri taramasını etkinleştirmek için:

Bağlayıcı yapılandırmasında yalnızca Aracısız kapsayıcı güvenlik açığı değerlendirmesini etkinleştirin.

Diğer bileşenleri devre dışı bırakın.

Yapılandırmayı kaydedin.

Küme türüne göre yapılandırma

Standart GKE kümeleri

Özel yapılandırma gerekmez. Varsayılan dağıtım adımlarını izleyin.

GKE Autopilot

Autopilot kümeleri için:

Defender algılayıcısı kaynak isteklerini otomatik olarak ayarlar.

Kaynak sınırları için el ile yapılandırma gerekmez.

Özel GKE kümeleri

Özel kümeler için:

Kümenin Azure uç noktalarına ulaşadığından emin olun.

Gerekirse güvenlik duvarı kurallarını yapılandırın:

gcloud compute firewall-rules create allow-azure-defender \ --allow tcp:443 \ --source-ranges <cluster-cidr> \ --target-tags <node-tags>

Dışlamaları yapılandırma

Belirli GKE kümelerini otomatik sağlamanın dışında tutmak için:

GCP Konsolu'nda GKE kümenize gidin.

Kümeye etiket ekleyin:

- Defender algılayıcısı için:

ms_defender_container_exclude_agents=true - Aracısız dağıtım için:

ms_defender_container_exclude_agentless=true

- Defender algılayıcısı için:

Uyarı

Arc bağlantılı kümeler için Azure etiketlerini de kullanabilirsiniz:

ms_defender_container_exclude_sensors=truems_defender_container_exclude_azurepolicy=true