Geliştirme merkezi için yönetilen kimlik yapılandırma

Bu kılavuzda, geliştirme ekipleri için güvenli dağıtımı etkinleştirmek üzere Azure Dağıtım Ortamları geliştirme merkeziniz için yönetilen kimlik ekleme ve yapılandırma işlemleri açıklanmaktadır.

Azure Dağıtım Ortamları, geliştirme ekiplerine Azure kaynaklarının oluşturulduğu aboneliklere erişim vermeden kendi kendine dağıtım özellikleri sağlamak için yönetilen kimlikleri kullanır. Yönetilen kimlik, Microsoft Entra kimlik doğrulamasını destekleyen tüm hizmetlere yükseltilmiş ayrıcalık özellikleri ve güvenli kimlik doğrulaması ekler.

Geliştirme merkezine eklenen yönetilen kimliğe, her ortam türü için dağıtım aboneliklerinde hem Katkıda Bulunan rolü hem de Kullanıcı Erişimi Yöneticisi rolü atanmalıdır. Ortam dağıtımı istendiğinde hizmet, kullanıcı adına dağıtılacak ortam türü için ayarlanan dağıtım kimlikleri için uygun izinleri verir. Geliştirme merkezine eklenen yönetilen kimlik, kataloğa eklemek ve katalogdaki ortam tanımlarına erişmek için de kullanılır.

Yönetilen kimlik ekleme

Azure Dağıtım Ortamları'nda iki yönetilen kimlik türü arasından seçim yapabilirsiniz:

- Sistem tarafından atanan kimlik: Sistem tarafından atanan kimlik geliştirme merkezinize veya proje ortamı türüne bağlıdır. Sistem tarafından atanan kimlik, ekli kaynak silindiğinde silinir. Geliştirme merkezi veya proje ortamı türü yalnızca bir sistem tarafından atanan kimliğe sahip olabilir.

- Kullanıcı tarafından atanan kimlik: Kullanıcı tarafından atanan kimlik, geliştirme merkezinize veya proje ortamı türüne atayabileceğiniz tek başına bir Azure kaynağıdır. Azure Dağıtım Ortamları için geliştirme merkezi veya proje ortamı türü yalnızca bir kullanıcı tarafından atanan kimliğe sahip olabilir.

En iyi güvenlik uygulaması olarak, kullanıcı tarafından atanan kimlikleri kullanmayı seçerseniz projeniz ve geliştirme merkeziniz için farklı kimlikler kullanın. Proje kimliklerinin kaynaklara erişimi geliştirme merkezine kıyasla daha sınırlı olmalıdır.

Not

Azure Dağıtım Ortamlarında, hem sistem tarafından atanan bir kimlik hem de kullanıcı tarafından atanan bir kimlik eklerseniz, yalnızca kullanıcı tarafından atanan kimlik kullanılır.

Sistem tarafından atanan yönetilen kimlik ekleme

Azure portalında oturum açın ve Azure Dağıtım Ortamları'na gidin.

Geliştirme merkezlerinde geliştirme merkezinizi seçin.

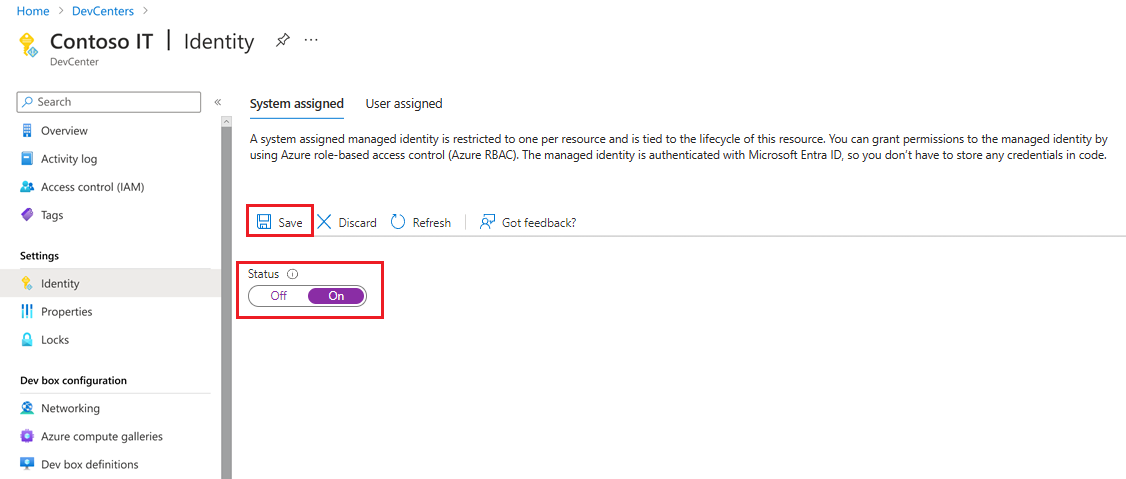

Soldaki menüden Ayarlar'ın altında Kimlik'i seçin.

Sistem atandı'nın altında Durum'a Açık olarak ayarlayın.

Kaydet'i seçin.

Sistem tarafından atanan yönetilen kimliği etkinleştir iletişim kutusunda Evet'i seçin.

Kullanıcı tarafından atanan yönetilen kimlik ekleme

Azure portalında oturum açın ve Azure Dağıtım Ortamları'na gidin.

Geliştirme merkezlerinde geliştirme merkezinizi seçin.

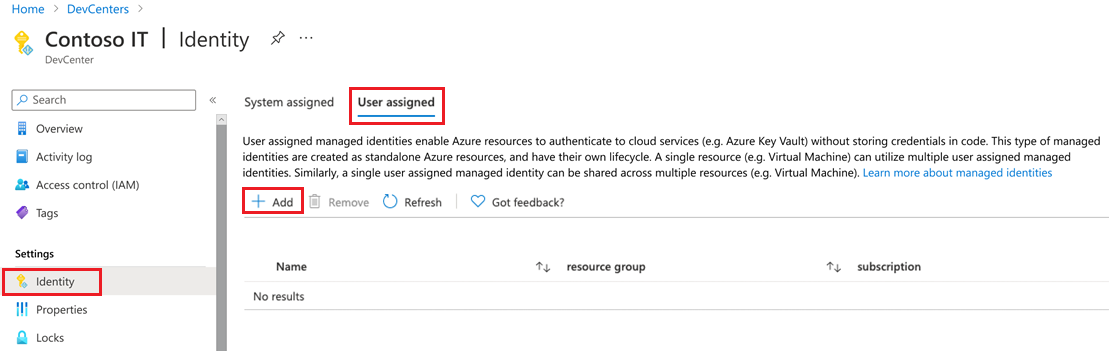

Soldaki menüden Ayarlar'ın altında Kimlik'i seçin.

Kullanıcı tarafından atanan'ın altında Ekle'yi seçerek var olan bir kimliği ekleyin.

Kullanıcı tarafından atanan yönetilen kimlik ekle bölümünde aşağıdaki bilgileri girin veya seçin:

- Abonelik'te, kimliğin bulunduğu aboneliği seçin.

- Kullanıcı tarafından atanan yönetilen kimlikler bölümünde var olan bir kimliği seçin.

- Ekle'yi seçin.

Abonelik rolü ataması

Geliştirme merkezine eklenen kimliğe tüm dağıtım abonelikleri için Katkıda Bulunan ve Kullanıcı Erişimi Yöneticisi rolleri ve ilgili projeyi içeren tüm abonelikler için Okuyucu rolü atanmalıdır. Kullanıcı bir ortam oluşturduğunda veya dağıttığında, hizmet proje ortam türüne bağlı dağıtım kimliğine uygun erişim verir. Dağıtım kimliği, kullanıcı adına dağıtımlar gerçekleştirmek için bu erişimi kullanır. Yönetilen kimliği kullanarak geliştiricilerin aboneliğe erişim izni vermeden ortam oluşturmalarını sağlayabilirsiniz.

Sistem tarafından atanan yönetilen kimliğe rol ataması ekleme

Azure portalında Azure Dağıtım Ortamları'nda geliştirme merkezinize gidin.

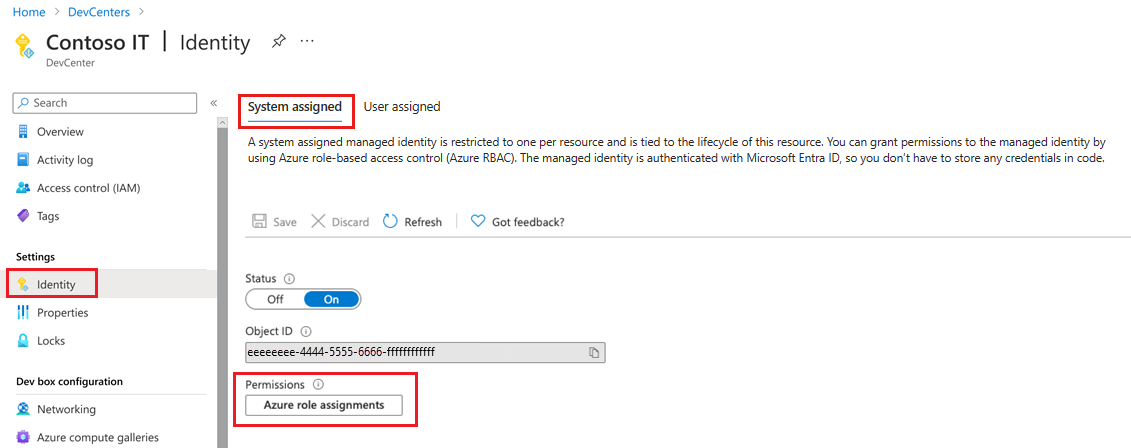

Soldaki menüden Ayarlar'ın altında Kimlik'i seçin.

Sistem tarafından atanan>İzinler'in altında Azure rol atamaları'yı seçin.

Aboneliğe Katkıda Bulunan erişimi vermek için Rol ataması ekle (Önizleme) öğesini seçin, aşağıdaki bilgileri girin veya seçin ve ardından Kaydet'i seçin:

Veri Akışı Adı Değer Scope Abonelik Abonelik Yönetilen kimliğin kullanılacağı aboneliği seçin. Rol Katılımcı Kullanıcı Erişimi Yöneticisi'ne aboneliğe erişim vermek için Rol ataması ekle (Önizleme) öğesini seçin, aşağıdaki bilgileri girin veya seçin ve ardından Kaydet'i seçin:

Veri Akışı Adı Değer Scope Abonelik Abonelik Yönetilen kimliğin kullanılacağı aboneliği seçin. Rol Kullanıcı Erişimi Yöneticisi

Kullanıcı tarafından atanan yönetilen kimliğe rol ataması ekleme

Azure portalında geliştirme merkezinize gidin.

Soldaki menüden Ayarlar'ın altında Kimlik'i seçin.

Kullanıcı tarafından atanan'ın altında kimliği seçin.

Sol menüde Azure rol atamaları'nı seçin.

Aboneliğe Katkıda Bulunan erişimi vermek için Rol ataması ekle (Önizleme) öğesini seçin, aşağıdaki bilgileri girin veya seçin ve ardından Kaydet'i seçin:

Veri Akışı Adı Değer Scope Abonelik Abonelik Yönetilen kimliğin kullanılacağı aboneliği seçin. Rol Katılımcı Kullanıcı Erişimi Yöneticisi'ne aboneliğe erişim vermek için Rol ataması ekle (Önizleme) öğesini seçin, aşağıdaki bilgileri girin veya seçin ve ardından Kaydet'i seçin:

Veri Akışı Adı Değer Scope Abonelik Abonelik Yönetilen kimliğin kullanılacağı aboneliği seçin. Rol Kullanıcı Erişimi Yöneticisi

Yönetilen kimliğe anahtar kasası gizli dizisine erişim verme

Anahtar kasanızı bir anahtar kasası erişim ilkesi veya Azure rol tabanlı erişim denetimi kullanacak şekilde ayarlayabilirsiniz.

Not

Bir depoyu katalog olarak ekleyebilmeniz için önce, yönetilen kimliğe deponun kişisel erişim belirtecini içeren anahtar kasası gizli dizisine erişim vermelisiniz.

Anahtar kasası erişim ilkesi

Anahtar kasası bir anahtar kasası erişim ilkesi kullanacak şekilde yapılandırılmışsa:

Azure portalında, kişisel erişim belirtecinin bulunduğu gizli diziyi içeren anahtar kasasına gidin.

Sol menüde Erişim ilkeleri'ni ve ardından Oluştur'u seçin.

Erişim ilkesi oluştur bölümünde aşağıdaki bilgileri girin veya seçin:

- İzinler sekmesindeki Gizli dizi izinleri'nin altında Al onay kutusunu ve ardından İleri'yi seçin.

- Sorumlu sekmesinde geliştirme merkezine eklenmiş olan kimliği seçin.

- Gözden geçir ve oluştur'u seçin ve ardından Oluştur seçeneğini belirleyin.

Azure rol tabanlı erişim denetimi

Anahtar kasası Azure rol tabanlı erişim denetimini kullanacak şekilde yapılandırılmışsa:

Azure portalında, kişisel erişim belirtecinin bulunduğu gizli diziyi içeren anahtar kasasına gidin.

Sol menüde Erişim denetimi (IAM) öğesini seçin.

Kimliği seçin ve soldaki menüden Azure rol atamaları'nı seçin.

Rol ataması ekle'yi seçin ve ardından aşağıdaki bilgileri girin veya seçin:

- Kapsam için anahtar kasasını seçin.

- Abonelik için anahtar kasasını içeren aboneliği seçin.

- Kaynak için anahtar kasasını seçin.

- Rol için Key Vault Gizli Dizileri Kullanıcısı'na tıklayın.

- Kaydet'i seçin.

İlgili içerik

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin